base64÷4

下载好后,容易判断出使用base16在线解密即可得到答案。

embarrass

下载好附件用wireshark打开,输入modbus,右键Modbus/TCP—追踪流 —TCP流

找到此内容

结果为{Easy_Mdbus},但提交不对,试了几次发现是少了个o,所以最终答案是sctf{Easy_Modbus}。

wireshark-1

下载之后还是用wireshark打开

选择追踪流—TCP流,找到password:

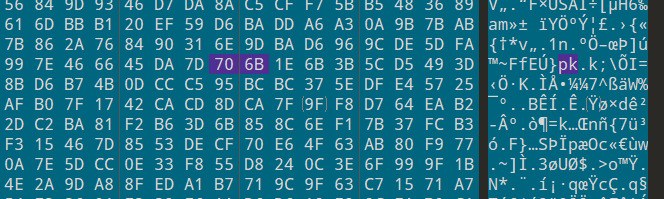

pure_color

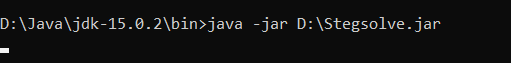

所用工具:StegSolve

下载地址:链接

打开方法:

1.下载java并安装(自行百度)

2.在java的bin文件目录中输入cmd打开命令行窗口

3.关联Stegsolve.jar文件,运行java -jar (文件目录)\Stegsolve.jar

4.完成后自动打开工具

下载后用StegSolve打开,点击此处即可找到flag

Aesop_secret

下载附件打开是一张gif动态图片,我首先想到的是用在线GIF动态图片分解,得到

发现与flag关系不大。

然后用010 Editor打开附件,找到末尾的一串密码

尝试用base64解密不可以,问大佬才知道是用AES解密,还要输入密码ISCC,线索是在题目来源,确实很难想到。而且还要解密两次才能得到flag。

a_good_idea

下载解压后为一张图片,试一下用010editor或winhex打开,搜索一下pk,果然有

有pk就说明有内藏文件夹。

然后就修改图片的文件后缀名为zip解压,发现

然后用Stegsolve进行图片合并:先用Stegsolve打开名为to_do的图片,然后将另外一张combin过来

点’>'直到出现一张二维码,扫二维码即可得到flag。

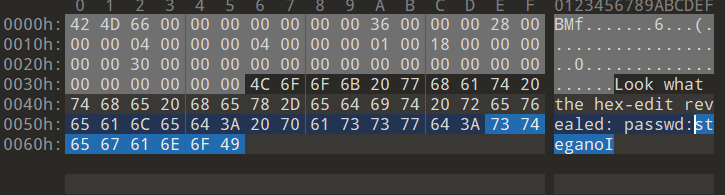

Training-Stegano-1

下载好用010editor打开

出现passwd(密码),尝试一下直接提交答案,果然对了,确实很基础啊。

can_has_stdio?

用记事本打开,看符号就明白了是用brainfuck解密,点击Brainfuck to Text即可。

János-the-Ripper

下载用记事本打开发现有pk,所以修改文件后缀为zip然后解压,发现需要密码,用ARCHPR暴力破解。

工具链接: https://pan.baidu.com/s/1dFgwsWp

密码: j2kf

破解到密码为fish,输入就可得到flag。

Test-flag-please-ignore

翻译为:测试flag-请-忽略

说明是测试题,很简单,base16即可得到flag。

642

642

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?