IAST介绍

IAST是交互式应用安全测试,是一个在应用和API中自动化识别和诊断软件漏洞的技术。它是插桩式应用安全测试。IAST不是一个扫描器,IAST会持续的从内部监控应用中的漏洞。

IAST的特点是它使用插桩来手机安全信息,直接从运行的代码中发现问题,它不是直接对源代码进行扫描,也不是http扫描。用户可以在IDE中,编写和测试代码的时候就开始使用IAST。

IAST的使用场景:在开发时阻止漏洞;在生产阶段检测攻击和阻止漏洞。

IAST可以直接访问代码,在每行代码执行SAST(源代码扫描),并且可以访问HTTP流量,在用户每一次请求和响应的时候进行类似DAST(HTTP扫描)分析。可以理解为IAST

是源代码扫描和http扫描功能的合集。

IAST的优点:误报率低,漏报率低。

IAST功能:

· 自有代码安全测试:IAST能够自动化地分析应用和API 中的自有代码,找出以前没有发现的(零 day)漏洞,能够识别很宽范围的漏洞,包括并不限于OWASP Top 10,还有其他更复杂的漏洞。

· 开源软件安全测试:IAST也能用来测试开源库和框架的安全性,一般有两个维度。首先,IAST能识别困扰开源软件的已知漏洞(如CVE发布),其次,IAST能识别开源软件中以前未知的(潜在)漏洞。

IAST工作原理

IAST探头工作原理

1.安全探头对插桩的应用、API调试排错。

2.探头从运行的应用中直接检查安全相关事件,传递给分析引擎。

3.分析引擎重组装事件,识别代码执行中的漏洞特征。

IAST分析内容包括:代码分析、http流量分析、库和框架的分析、应用程序状态分析、数据流分析(污点追踪)、控制流、后端连接、配置分析。

IAST部署

这里使用的默安IAST

1.登录后点击插桩Agent——下载Agent

2.根据自己的需要下载agent

3.点击下载

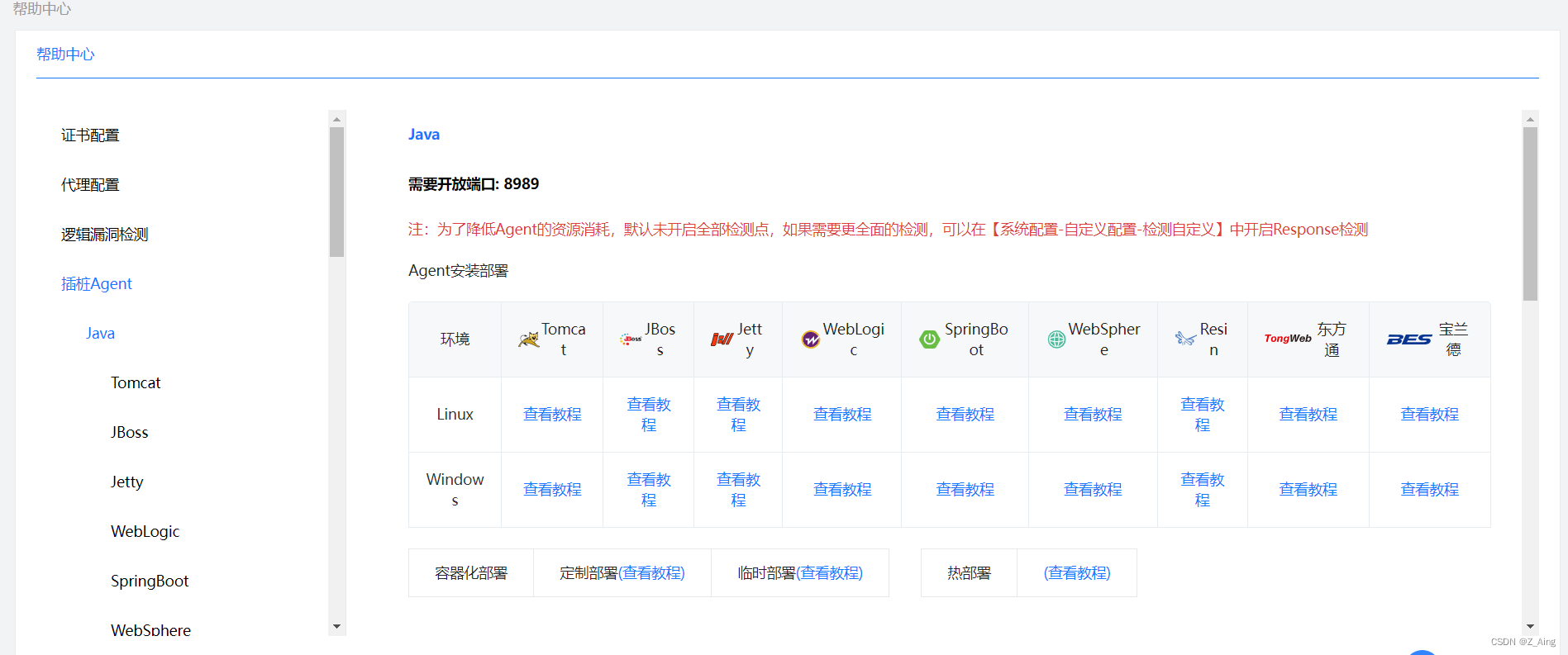

4.然后点击下方的帮助中心选择对应的环境

5.点击查看教程,按照说明操作(tomcat为例)

6.上传下载好的agent文件(这里机器不能出网所以用的rz命令,也可以在第3步的时候直接复制下载链接,用服务器访问)

7.找到配置文件catalina.sh

8.找到这里更改一下

javaagent:+路径

改完后,重启服务就可以。

6022

6022

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?