1 大型企业网到运营商网络实验

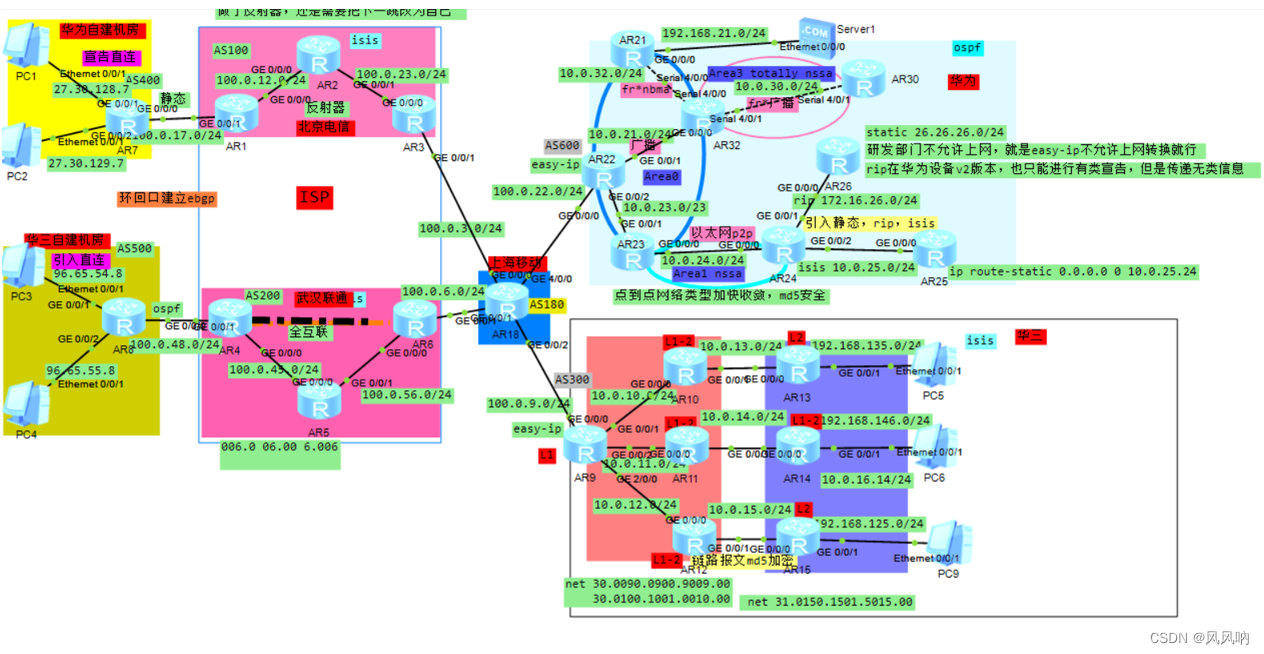

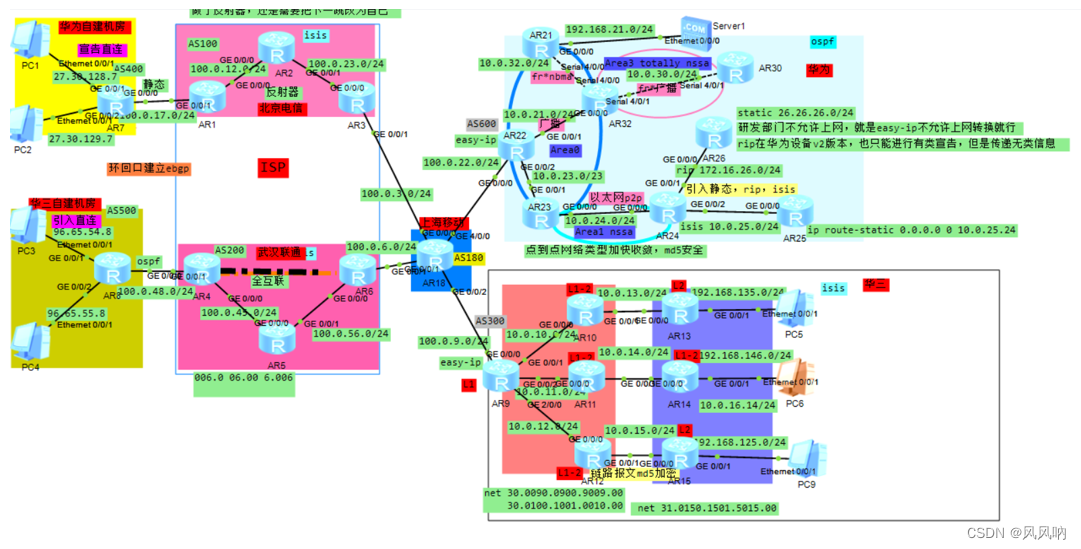

1.1 实验拓扑

链接: https://pan.baidu.com/s/16r3NT5OYT0PY71QAq6WshQ?pwd=jbis 提取码: jbis

1.2 实验背景:

本实验为了模拟运营商网络到企业网的路由,针对BGP,ISIS,OSPF,RIP等网络路由协议,详细运用各自网络路由协议的特性,搭建如上拓扑图。

如图右侧为两家在同一地区的企业,各自分别接入当地移动运营商,来实现企业内部人员上网办公需求;(为了下面便于做实验,右侧上面叫做华为,下面叫做华三)

如图左侧为移动运营商跟其他运营商内部网络简单拓扑图,模拟真实的运营商网络架构

1.3 实验需求:

1.3.1 ip地址如图配置

企业网络内部实验私网地址,ip地址最后一个字节为设备编号

1.3.2 网络路由规划

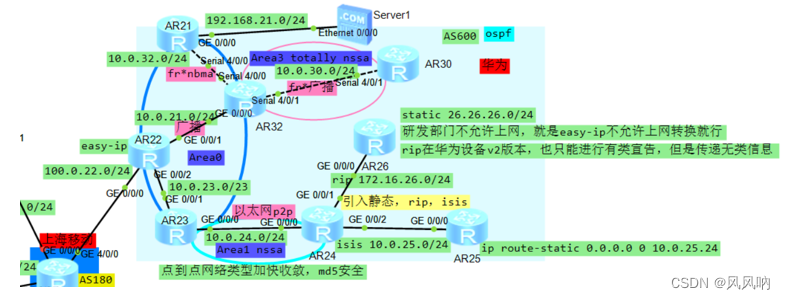

华为企业内部主要使用ospf路由协议进行核心层路由传输,

针对ospf的特性,在AR21, ,AR32串口链路互链之间,链路类型改为帧中继,探究ospf在帧中继网络环境下,默认网络类型nbma如何配置OSPF邻居;

在AR30 ,AR32串口链路互链之间,探究ospf在帧中继网络环境下,更改ospf默认网络类型为广播,如何配置ospf邻居如何配置,并把该该区域配置为totally nssa ,优化路由条目

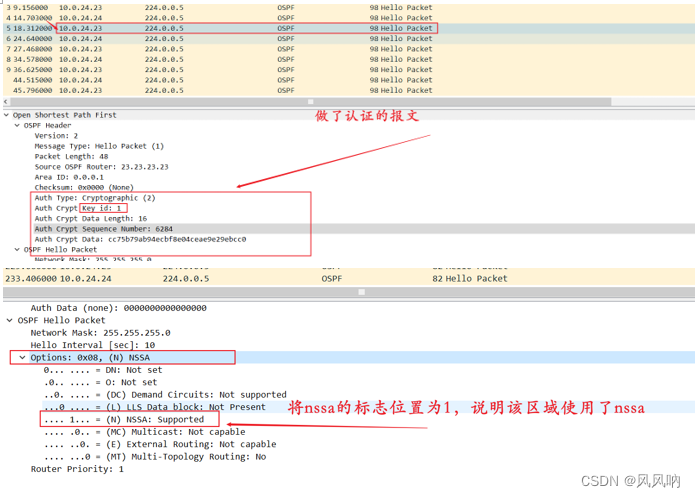

在AR23,AR24之间更改ospf网络类型为p2p,加快ospf网络协议收敛,hello报文做MD5认证,并把改区域配置为nssa区域

在AR24,AR26之间运行rip路由协议,AR26有环回口,配置静态路由出去,在AR24上配置静态路由回程; AR24,AR26之间运行isis,

在AR24上引入外部静态,rip,isis路由协议

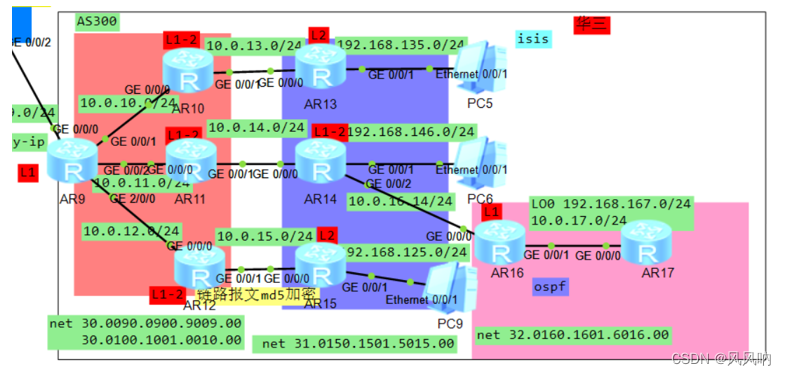

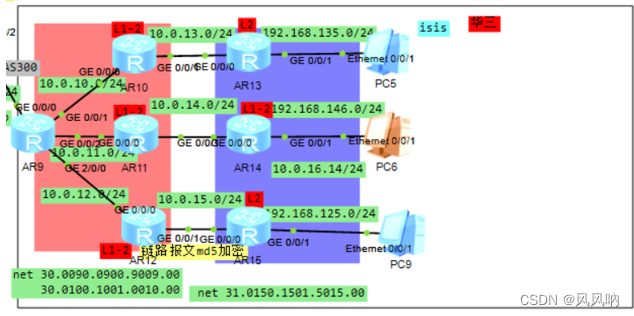

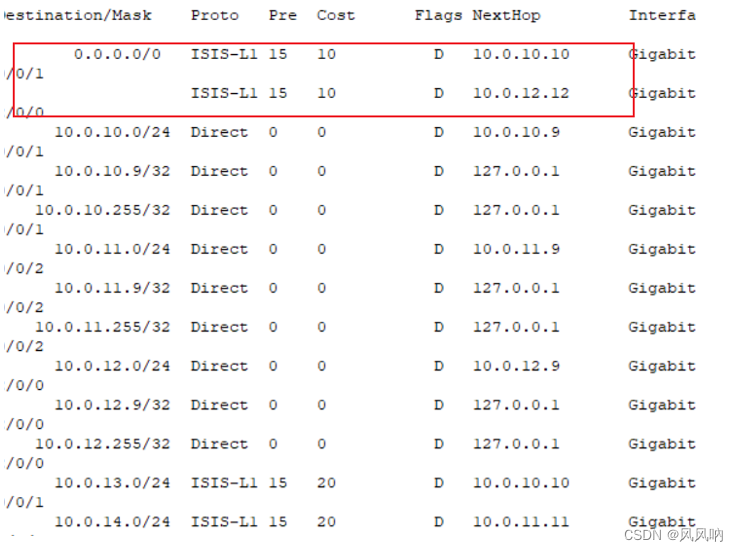

华三企业内部使用isis路由协议进行路由传输

如图,利用isis特性路由泄露,路由聚合,路由宣告与过来,实现内部路由互通

每一个企业都会有一个AS自治系统编号,与运营商跑bgp,从而实现路由的传输

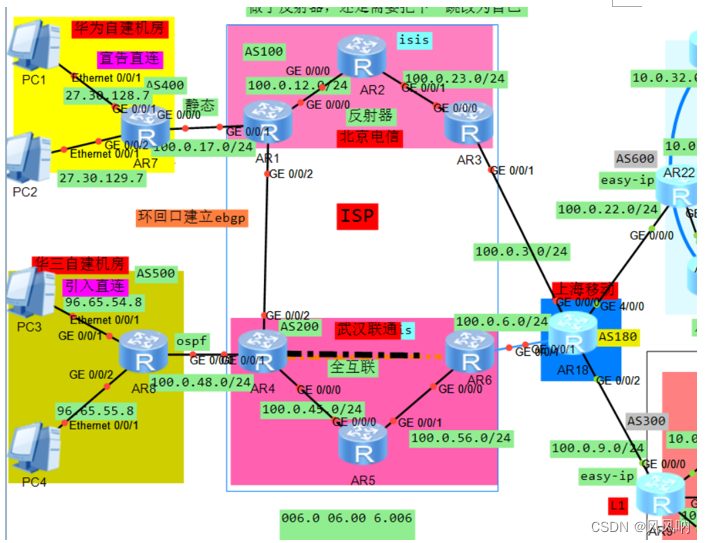

两家企业接入所在地的上海移动运营商,移动运营商有与北京电信,武汉联通跑ebgp路由协议,北京电信和武汉联通在内部跑ibgp,因为ibgp有路由黑洞问题,所以这里将会介绍企业两种常用解决路由黑洞问题的方案

左侧是两家企业的自建机房,需要购买as号跟运营商跑通,并让企业能够访问到,采取不同的:引入或者宣告网段的形式发布路由

1.4 实验步骤:

1.4.1 华为内部网络配置

如图配置ip地址

配置ospf在AR22,AR23,AR32,AR21之间互连网段宣告为ospf区域0

配置ospf在AR32,AR30之间互链网段宣告为区域3

配置ospf在AR23,AR24之间互链网段宣告为区域1

配置rip在AR24,AR26之间互链网段为宣告ripv2版本

配置isis在AR24,AR25之间互链网段

在AR26上有一个环回口,ip:26.26.26.26/24;在AR24,AR26上互指静态路由进行通信,模拟业务网络通信

在AR24上引入rip路由,静态路由,isis路由;在AR25上指静态默认路由到AR24,用于业务网络通信

在AR23,AR24之间配置ospf网络类型为p2p,加快网络拓扑收敛,配置该区域1为nssa,减少路由条目,配置ospf的hello 报文md5认证

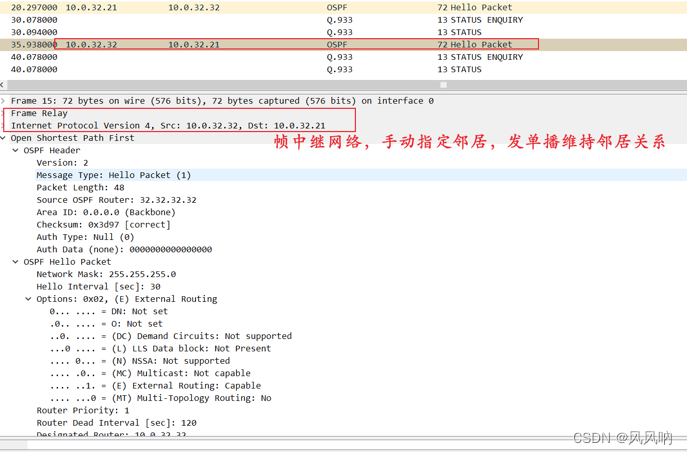

在AR32,AR21之间的链路类型改为fr帧中继,ospf的网络类型改为nbma,探究ospf如何通信

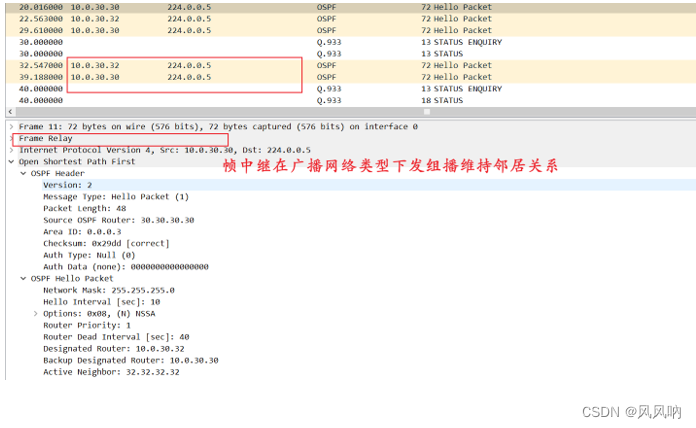

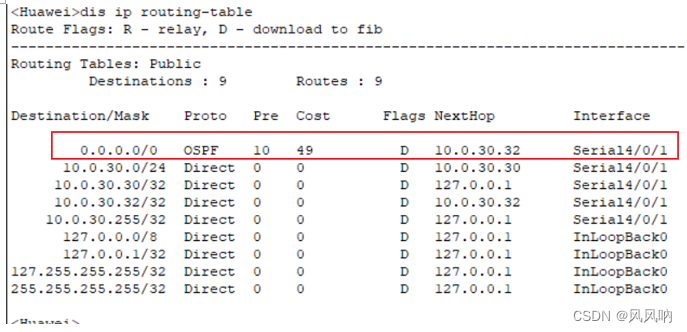

AR32,AR30之间的链路类型改为fr帧中继,ospf的网络类型改为广播,探究ospf如何通信,并把该区域改为ospf的totally nssa

在AR22出接口配置easy-ip让内部网络可以上网,其中研发部门不能上网

1.4.2 华三内部网络配置

Ip配置如图

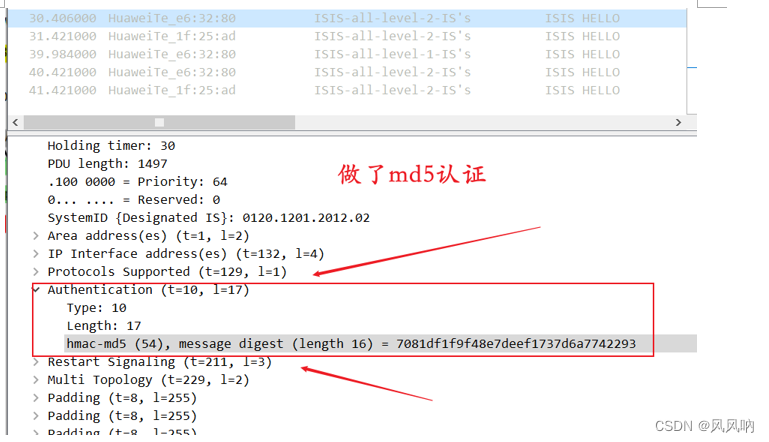

Isis为核心层网络,AR9,AR16为isis L1路由器,AR10,AR11,AR12为L1-2路由器,AR13,AR14,AR15,AR16为L2路由器; AR16,AR17之间运行ospf,并引入到isis路由的,AR12,AR15之间isis报文md5认证加密,保证安全性,每台PC相当于一个部门,作为代表,每个部门能够访问互联网,

1.4.3 运营商互链网络配置

Ip配置如图

上海移动AR18(as180)跟华为AR22(as600),华三AR9(as300),北京电信AR3(as100),武汉联通AR6(as200)用物理口运行Ebgp

北京电信内部采用反射器破除ibgp路由黑洞问题,武汉联通采用全互联对等体组破除ibgp路由黑洞问题

北京电信跟华为自建机房用环回口建ebgp,并宣告机房内部网络;武汉联通跟华三自建机房用环回口建ebgp,并引入机房内部网络

1.5 实验配置:

北京电信BGP配置

内部使用isis跑通,环回口ip四个字节为设备编号

Router id也为四个字节设备编号

AR1

bgp 100

peer 2.2.2.2 as-number 100

peer 2.2.2.2 connect-interface LoopBack0

peer 7.7.7.7 as-number 400

peer 7.7.7.7 ebgp-max-hop 2 #环回口建立ebgp改可达跳数

peer 7.7.7.7 connect-interface LoopBack0 #环回口建立邻居改更新源

ipv4-family unicast

undo synchronization

peer 2.2.2.2 enable

peer 2.2.2.2 next-hop-local #对既有ebgp邻居又有ibgp邻居对ibgp邻居改下一跳为自己

peer 7.7.7.7 enable

AR2

bgp 100

as-path-limit 100

peer 1.1.1.1 as-number 100

peer 1.1.1.1 connect-interface LoopBack0

peer 3.3.3.3 as-number 100

peer 3.3.3.3 connect-interface LoopBack0

ipv4-family unicast

undo synchronization

peer 1.1.1.1 enable

peer 1.1.1.1 reflect-client #做了反射器,对客户端发送的路由,全反射出去

peer 3.3.3.3 enable

peer 3.3.3.3 reflect-client #做了反射器,对客户端发送的路由,全反射出去

AR3

bgp 100

peer 2.2.2.2 as-number 100

peer 2.2.2.2 connect-interface LoopBack0

peer 100.0.3.18 as-number 180

ipv4-family unicast

undo synchronization

peer 2.2.2.2 enable

peer 2.2.2.2 next-hop-local

peer 100.0.3.18 enable

武汉联通BGP配置

AR4

bgp 200

peer 8.8.8.8 as-number 500

peer 8.8.8.8 ebgp-max-hop 2

peer 8.8.8.8 connect-interface LoopBack0

group ibgp internal #建立ibgp对等体组,如果不这样配置的话,配置邻居量有点大

peer ibgp connect-interface LoopBack0

peer 5.5.5.5 as-number 200

peer 5.5.5.5 group ibgp #把邻居加入对等体组

peer 6.6.6.6 as-number 200

peer 6.6.6.6 group ibgp

ipv4-family unicast

undo synchronization

peer 8.8.8.8 enable

peer ibgp enable

peer ibgp next-hop-local

peer 5.5.5.5 enable

peer 5.5.5.5 group ibgp

peer 6.6.6.6 enable

peer 6.6.6.6 group ibgp

AR5

bgp 200

group ibgp internal

peer ibgp connect-interface LoopBack0

peer 4.4.4.4 as-number 200

peer 4.4.4.4 group ibgp

peer 6.6.6.6 as-number 200

peer 6.6.6.6 group ibgp

ipv4-family unicast

undo synchronization

peer ibgp enable

peer 4.4.4.4 enable

peer 4.4.4.4 group ibgp

peer 6.6.6.6 enable

peer 6.6.6.6 group ibgp

AR6

bgp 200

peer 100.0.6.18 as-number 180

group ibgp internal

peer ibgp connect-interface LoopBack0

peer 4.4.4.4 as-number 200

peer 4.4.4.4 group ibgp

peer 5.5.5.5 as-number 200

peer 5.5.5.5 group ibgp

ipv4-family unicast

undo synchronization

peer 100.0.6.18 enable

peer ibgp enable

peer ibgp next-hop-local

peer 4.4.4.4 enable

peer 4.4.4.4 group ibgp

peer 5.5.5.5 enable

peer 5.5.5.5 group ibgp

上海移动BGP配置

bgp 180

peer 100.0.3.3 as-number 100 #与北京电信的bgp配置

peer 100.0.6.6 as-number 200 #与武汉联通的bgp配置

peer 100.0.9.9 as-number 300 #与华三bgp配置

peer 100.0.22.22 as-number 600 与华为bgp配置

ipv4-family unicast

undo synchronization

import-route direct #引入与华为,华三互链的地址段,让其在公网上路由可达

peer 100.0.3.3 enable

peer 100.0.6.6 enable

peer 100.0.9.9 enable

peer 100.0.22.22 enable

华为自建机房BGP配置

bgp 400

peer 1.1.1.1 as-number 100

peer 1.1.1.1 ebgp-max-hop 2

peer 1.1.1.1 connect-interface LoopBack0

ipv4-family unicast

undo synchronization

network 27.30.128.0 255.255.255.0 #宣告机房网段,让其在公网上路由

network 27.30.129.0 255.255.255.0

peer 1.1.1.1 enable

华三自建机房BGP配置

bgp 500

peer 4.4.4.4 as-number 200

peer 4.4.4.4 ebgp-max-hop 2

peer 4.4.4.4 connect-interface LoopBack0

ipv4-family unicast

undo synchronization

import-route direct #引入机房网段到运营商

peer 4.4.4.4 enable

华为企业网配置

出接口配置easy-ip 命令

[AR22-acl-basic-2000]dis th

[V200R003C00]

acl number 2000

rule 5 permit source 10.0.0.0 0.0.255.255

interface GigabitEthernet0/0/0

ip address 100.0.22.22 255.255.255.0

nat outbound 2000

这里没有允许实验部门网段172.16.26.0/24访问互联网,不给做nat转换,无法进行路由,使用访问不了互联网

AR21,AR32的帧中继网络,ospf网络类型nbma配置

AR21

ospf 1

import-route direct

peer 10.0.32.32 # 需要手动指定邻居

area 0.0.0.0

network 10.0.32.0 0.0.0.255

area 0.0.0.3

interface Serial4/0/0

link-protocol fr

fr dlci 600

ip address 10.0.32.21 255.255.255.0

AR32

ospf 1

peer 10.0.32.21 # 需要手动指定邻居

area 0.0.0.0

network 10.0.21.0 0.0.0.255

network 10.0.32.0 0.0.0.255

area 0.0.0.3

network 10.0.30.0 0.0.0.255

nssa no-summary #配置totally nssa

interface Serial4/0/0

link-protocol fr

fr interface-type dce

fr dlci 600

ip address 10.0.32.32 255.255.255.0

AR 32,AR30的帧中继网络,ospf网络类型广播配置

interface Serial4/0/1

link-protocol fr

undo fr inarp

fr map ip 10.0.30.30 30 broadcast

ip address 10.0.30.32 255.255.255.0

ospf network-type broadcast

AR30

[Huawei-ospf-1]dis th

[V200R003C00]

ospf 1

area 0.0.0.3

network 10.0.30.0 0.0.0.255

nssa no-summary

return

[Huawei-ospf-1]int s4/0/1

[Huawei-Serial4/0/1]dis th

[V200R003C00]

interface Serial4/0/1

link-protocol fr

fr interface-type dce

undo fr inarp

fr map ip 10.0.30.32 30 broadcast

ip address 10.0.30.30 255.255.255.0

ospf network-type broadcast

做了totally nssa只有一条ABR下发的三类lsa静态默认路由,减小路由条目

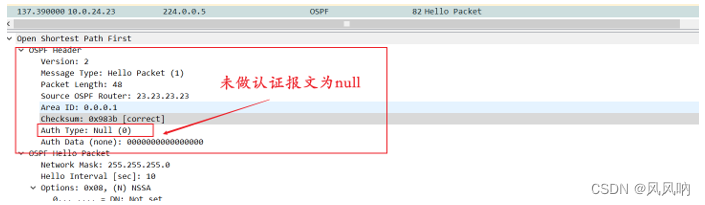

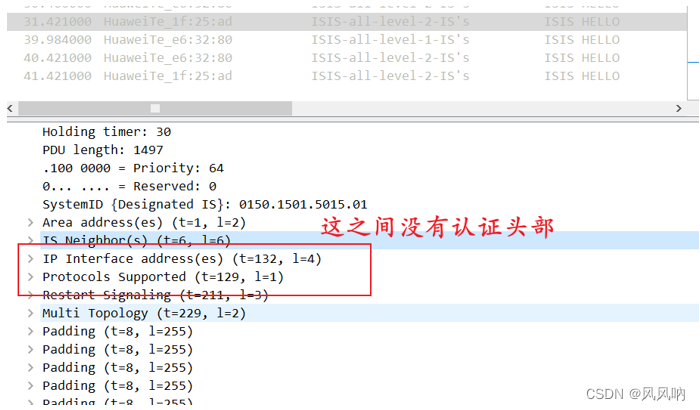

AR23与AR24之间密文认证报文

[Huawei-GigabitEthernet0/0/0]ospf authentication-mode md5 1 cipher HUAWEI

[Huawei-GigabitEthernet0/0/0]DIS TH

[V200R003C00]

interface GigabitEthernet0/0/0

ip address 10.0.24.24 255.255.255.0

ospf authentication-mode md5 1 cipher %

%

&g06:~]Eq.1]>-QCum+;(%

%

ospf network-type p2p

查看未做报文认证前

查看做了认证报文后

华三企业网配置

如图配置企业网isis路由。并配置默认路由到公网,引入isis路由协议中

将会发现,我们配置的静态默认路由没有存在路由表中,这是因为

ATT标标志位,只有在L1-2路由器上把发往L1级别的路由器的LSP的标志位置为1,说明,我还可以到达其他网段

isis协议视图下:

ISIS协议中,level-1区域的路由会自动引入到level-2区域,但是level-2区域的路由不会自动引入到level-1区域,

而作为level-1-2路由器的会将发送到level-1区域的报文中ATT置位为1,R1和R2收到置位的ATT=1时,

会自动各自生成一条默认路由,指向最近的level-1-2路由

我们需要在L1-2路由器上配置attached-bit advertise never

如果我们没有配置路由渗透的话:将L2的路由引入到L1级别中,将在L1路由器是看不见其他区域的路由,我们需要在L1-2路由器上配置,进行路由渗透

import-route isis level-2 into level-1

在AR12,AR15之间进行报文md5加密

[Huawei-GigabitEthernet0/0/1]isis authentication-mode md5 cipher Huawei

再就是各个区域引入直连网段,连接下一级路由协议

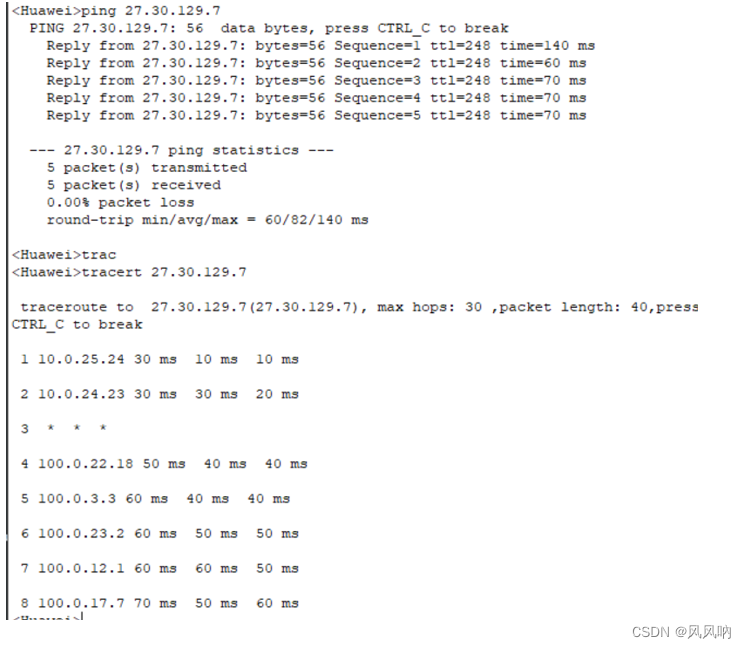

1.6 测试ping:

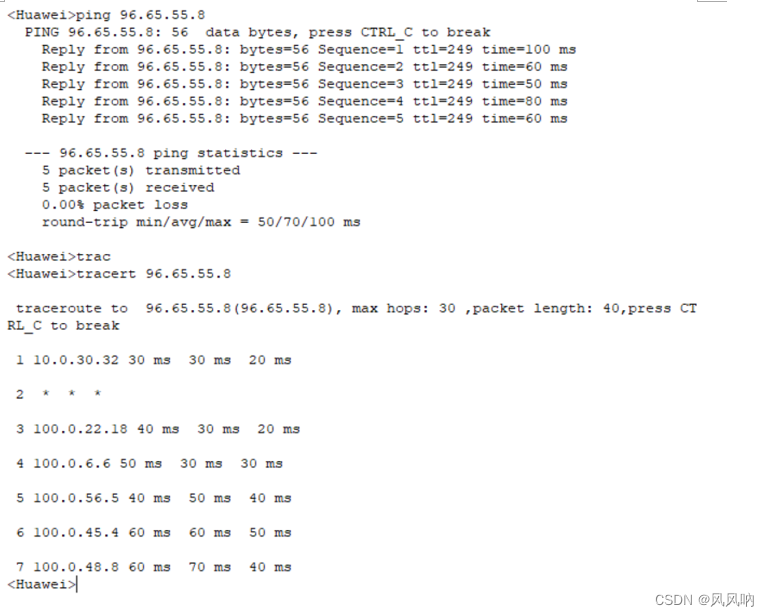

从 华为AR25ping华为自建机房网络

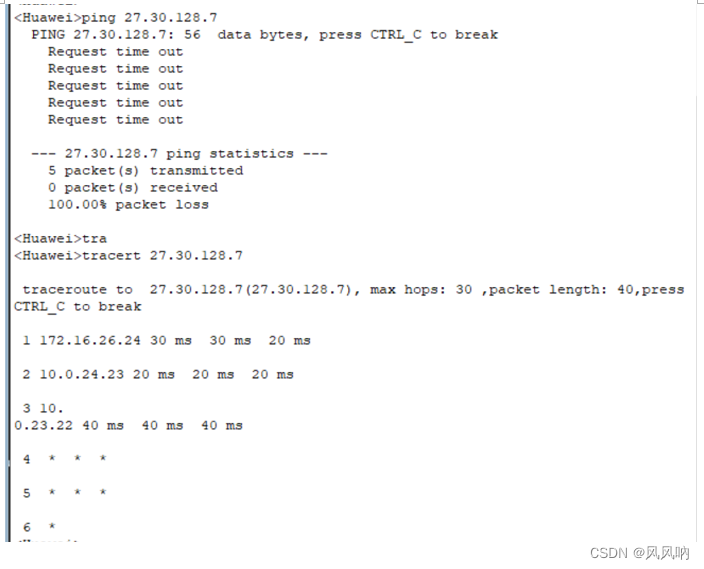

研发部门不允许上网

华为AR30ping 华三自建机房

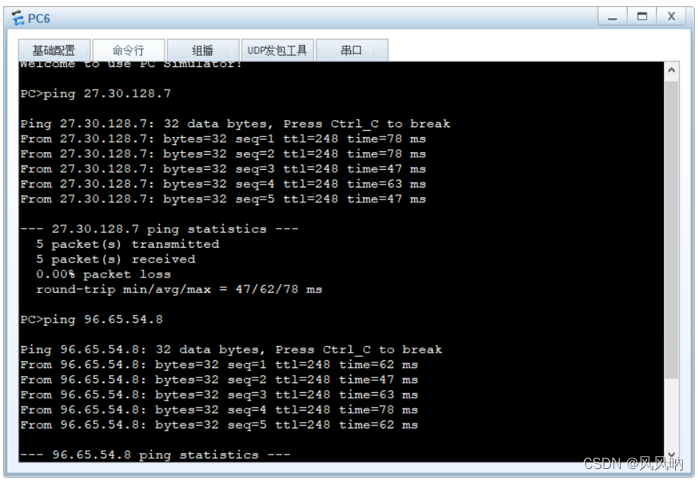

华三pc6ping 两个机房没问题

实验结束

1879

1879

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?