安全专题:暴力破解 ,命令 注入 ,sql注入

安全测试专题:xss(cross-site script) <script>alert(`xss`)</script> DOM,反射型,持久型\

目录

目录

安全测试专题:xss(cross-site script) DOM,反射型,持久型\

1,下载Burp Suite (使用原因:方便抓包 自带浏览器)

步骤四 :下面是暴力破解的步骤1:找到要 暴力破解的请求,右键 intruder暴力破解2:

3、使用前端修改属性技术,把这token弄出来,在页面上看到输入框中有token

2、通过file upload上 传到 服务器上,记住上传路径 在哪 。

2、代码,查看网页信息,F12,function 方法名!!!do_elsesomething(e)

3、调试+交互,success ,控制台,do_elsesomething(),提交。

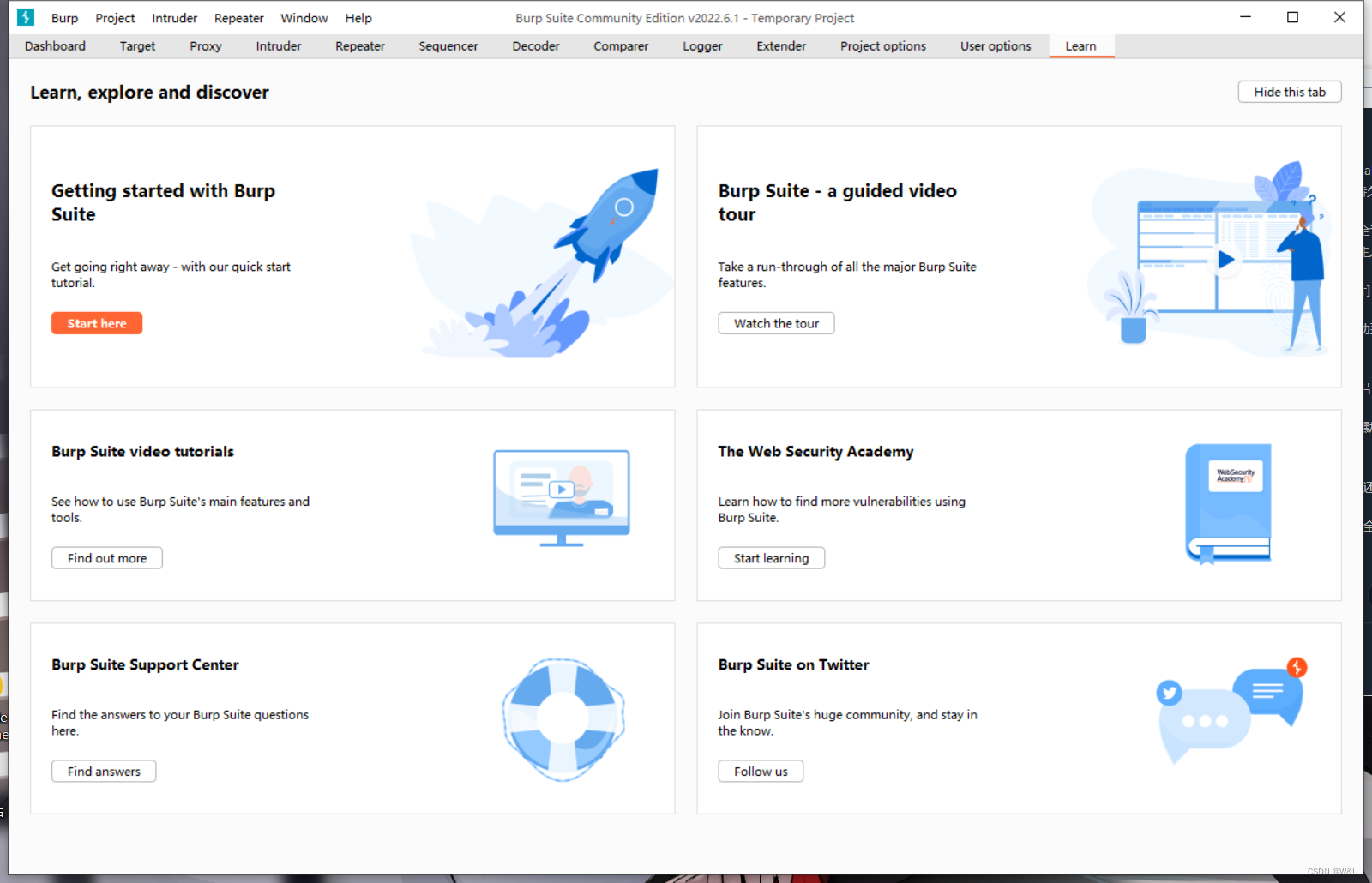

burp suite 安全渗透测试主 要工具

一 安装软件使用

1,下载Burp Suite (使用原因:方便抓包 自带浏览器)

2 ,安装到自己适合的路径下

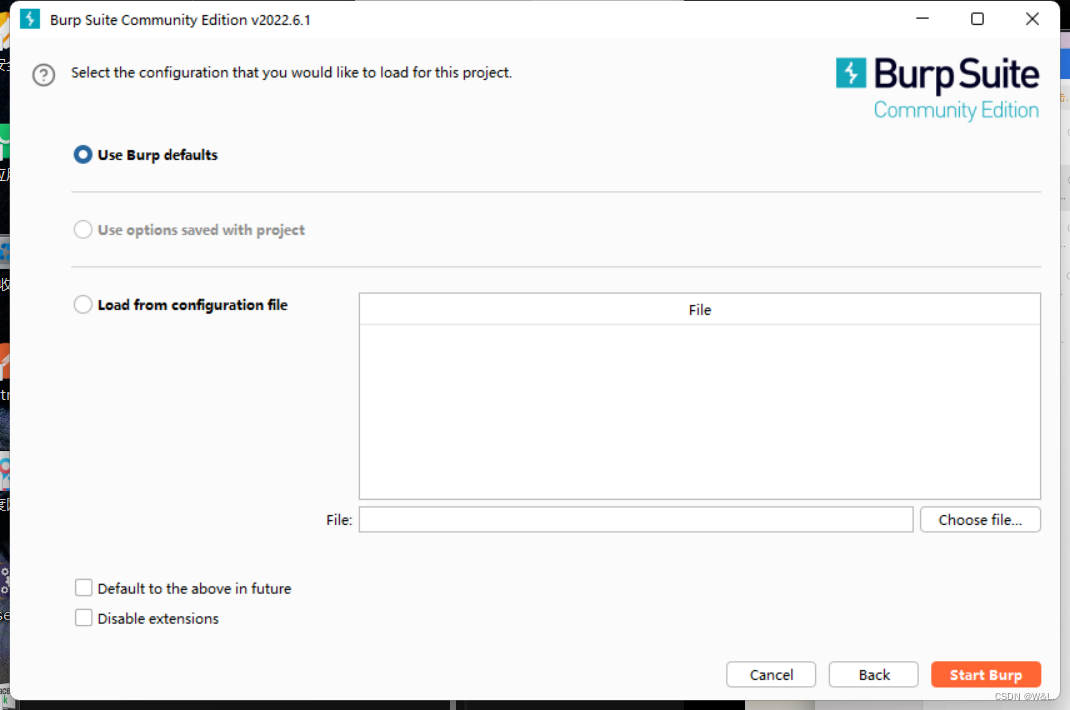

3,打开Burp Suite

二 打开网站 进行设置等级

测试环境:Login :: Damn Vulnerable Web Application (DVWA) v1.10 *Development* 登陆admin/password1进入 后在

设置低级别

2.尝试密码

admin/password1对密码进行修改 无线次数

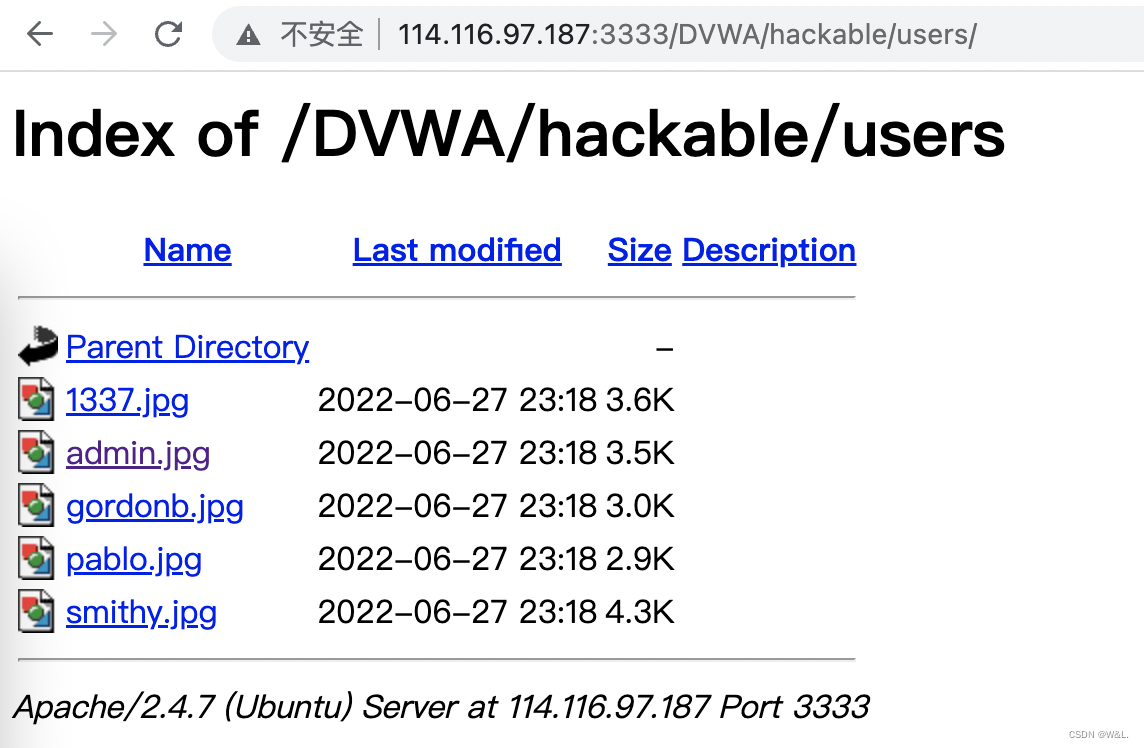

3对图像进行查找

这里应该所有用户,admin gordonb,pablo,smithy,1337

burp suite方式进行暴力破解

4 对刚下载的软件有初步的了解

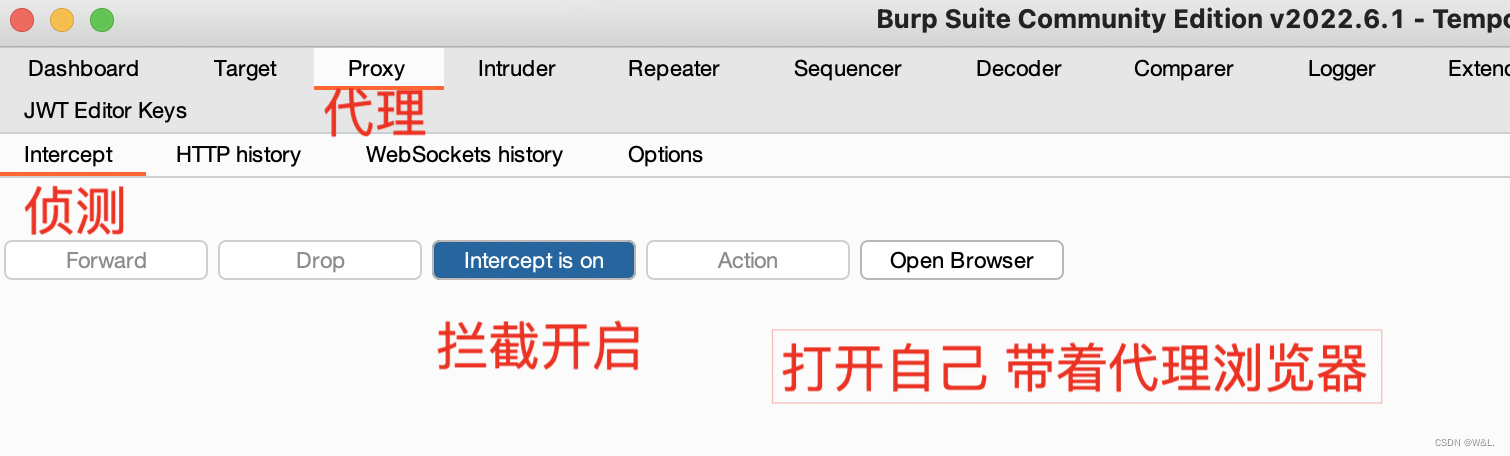

步骤:关闭拦截(中断),打开浏览器 浏览器是自带模仿谷歌浏览器

步骤:关闭拦截(中断),打开浏览器 浏览器是自带模仿谷歌浏览器

步骤 二:登陆,设置低级别 ,进入Brute Force,输入用户名密码,尝试破解

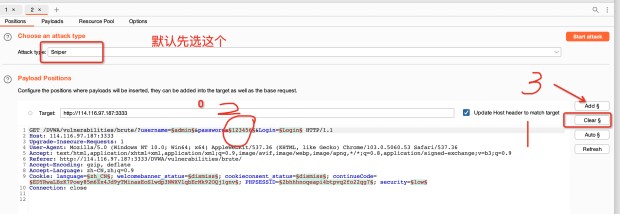

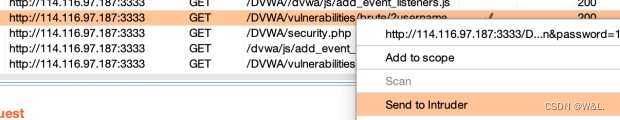

步骤四 :下面是暴力破解的步骤1:找到要 暴力破解的请求,右键 intruder暴力破解2:

暴力破解2:

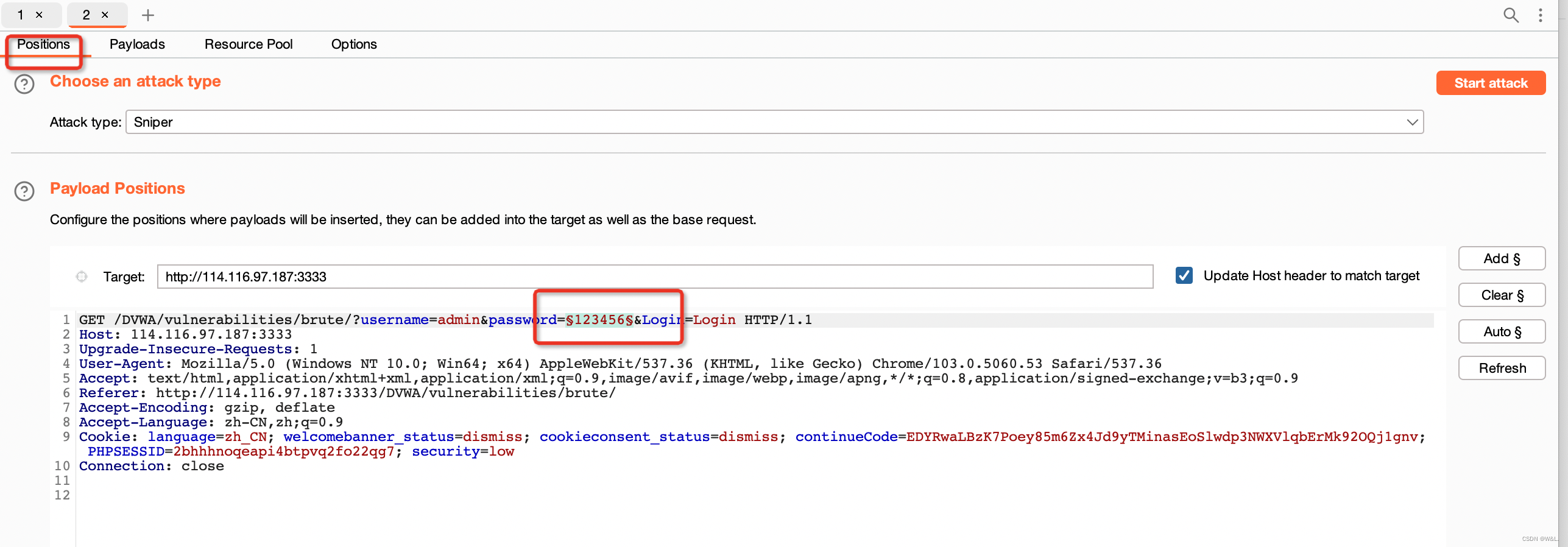

1:Target 用于配置目标服务器进行攻击的详细信息。

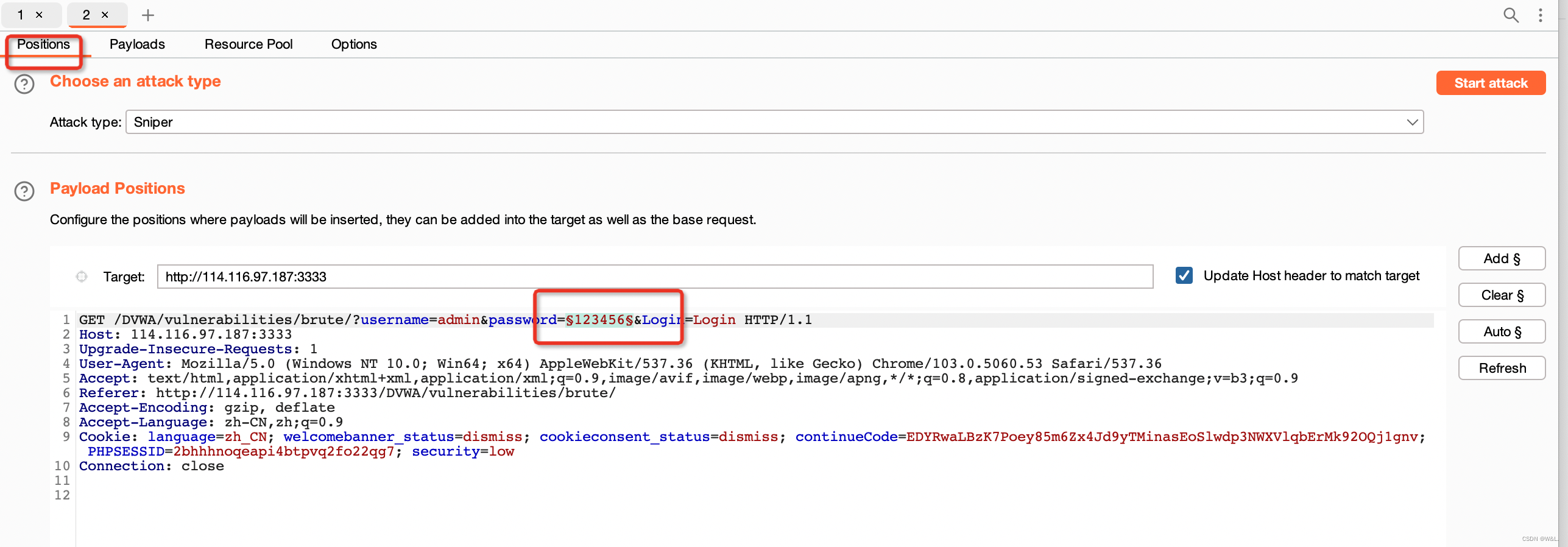

2:Positions 设置Payloads的插入点以及攻击类型(攻击模式)。

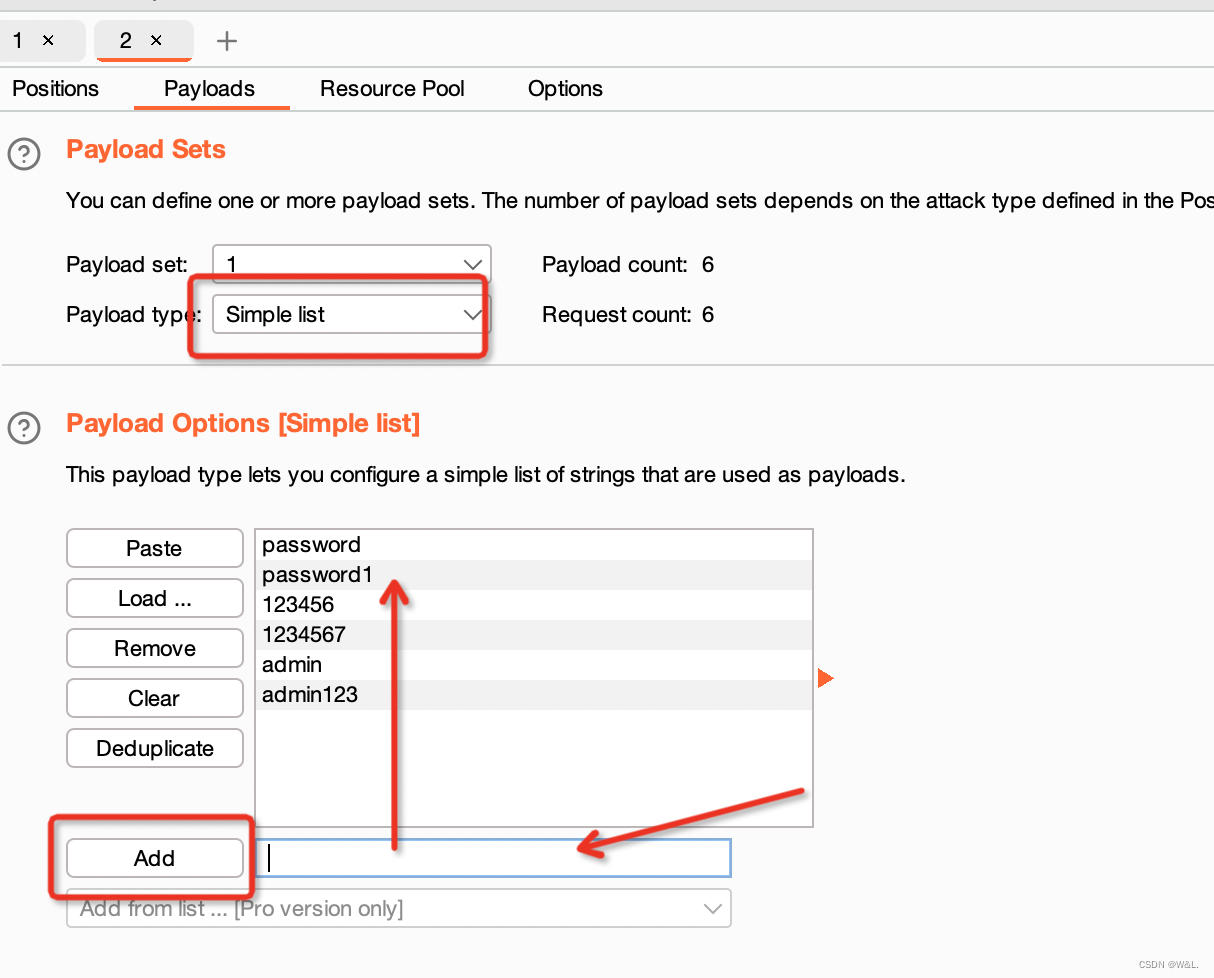

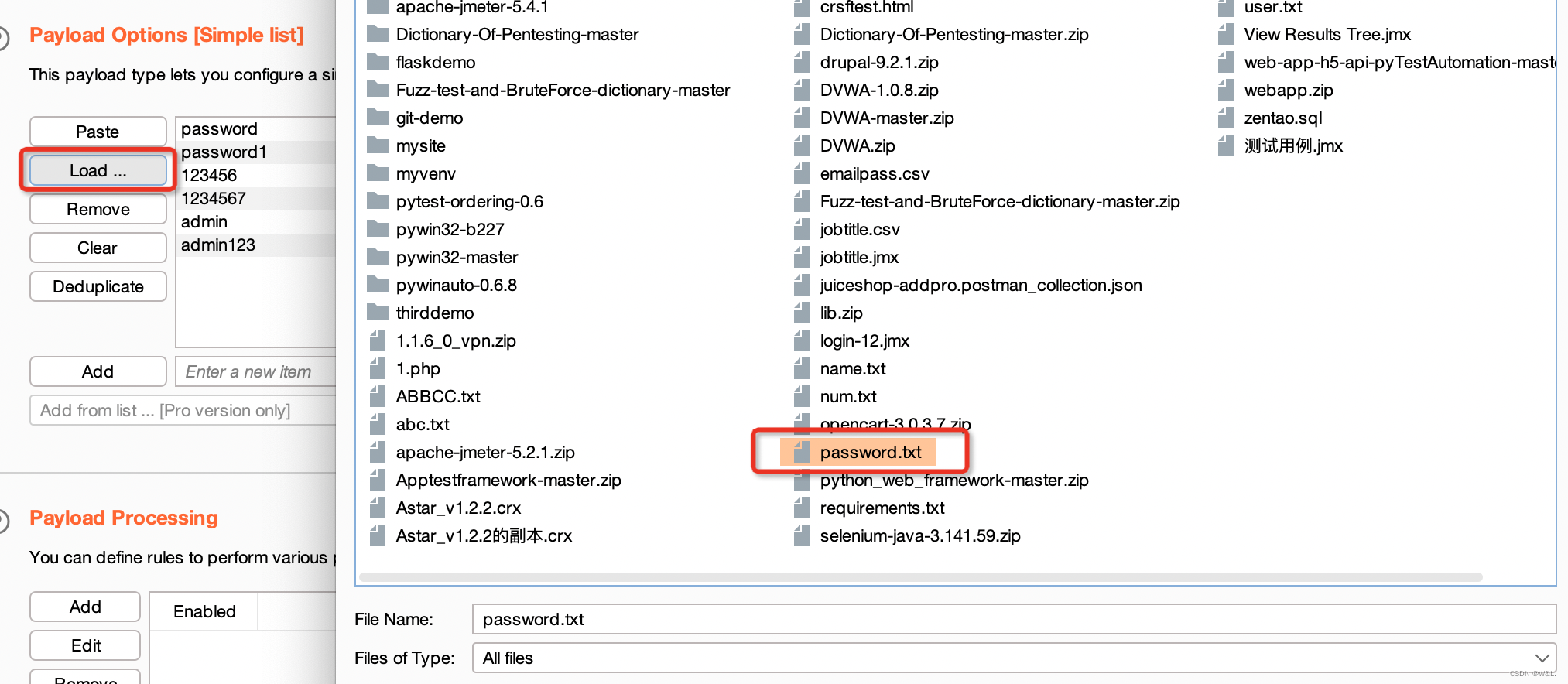

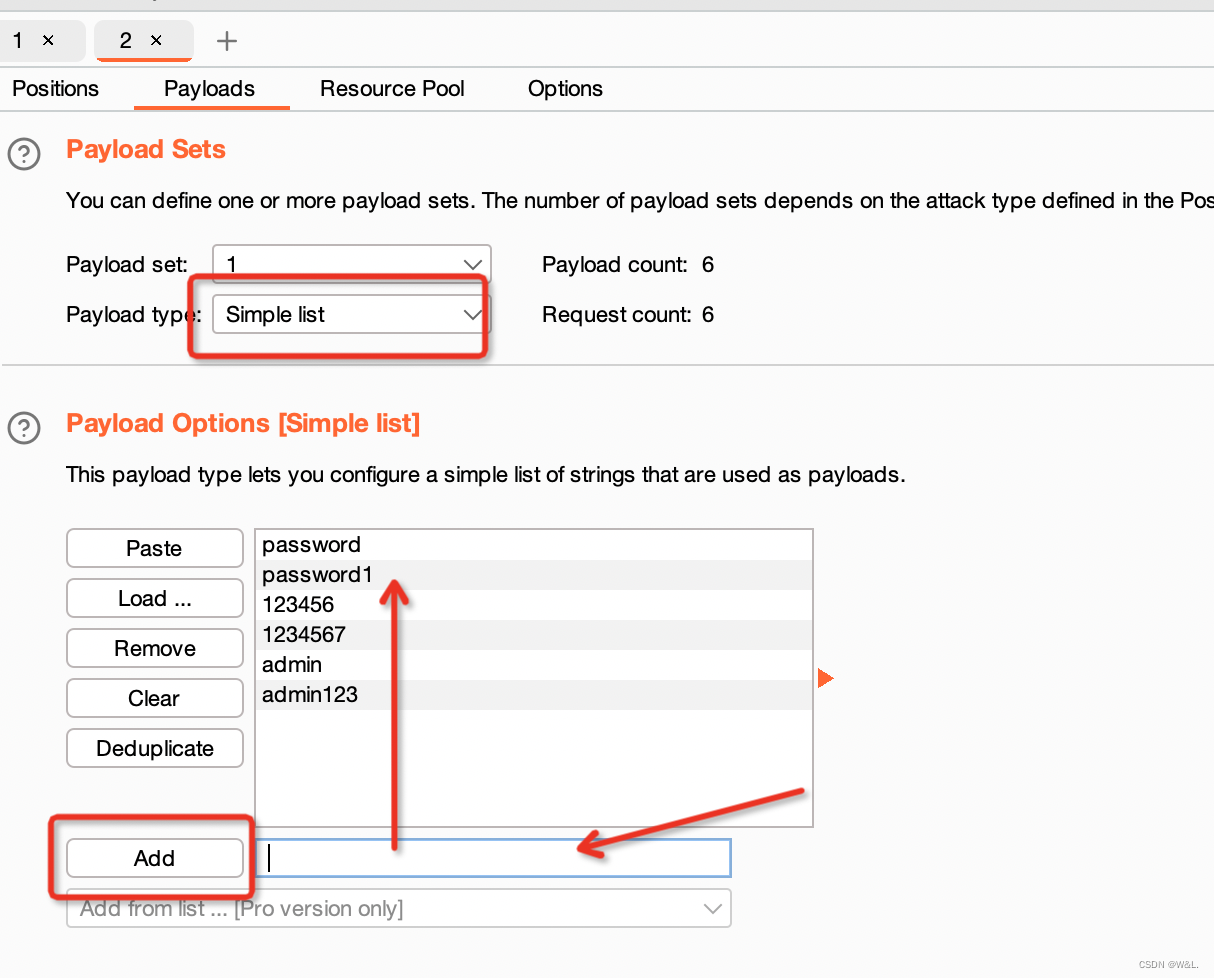

3:Payloads 设置payload,配置字典

4:Opetions 此选项卡包含了request headers,request engine,attack results ,grep match,grep_extrack,grep payloads和redirections。你可以发动攻击之前,在主要Intruder的UI上编辑这些选项,大部分设置也可以在攻击时对已在运行的窗口进行修改。

暴力 破解3 payload

转存失败重新上传取消

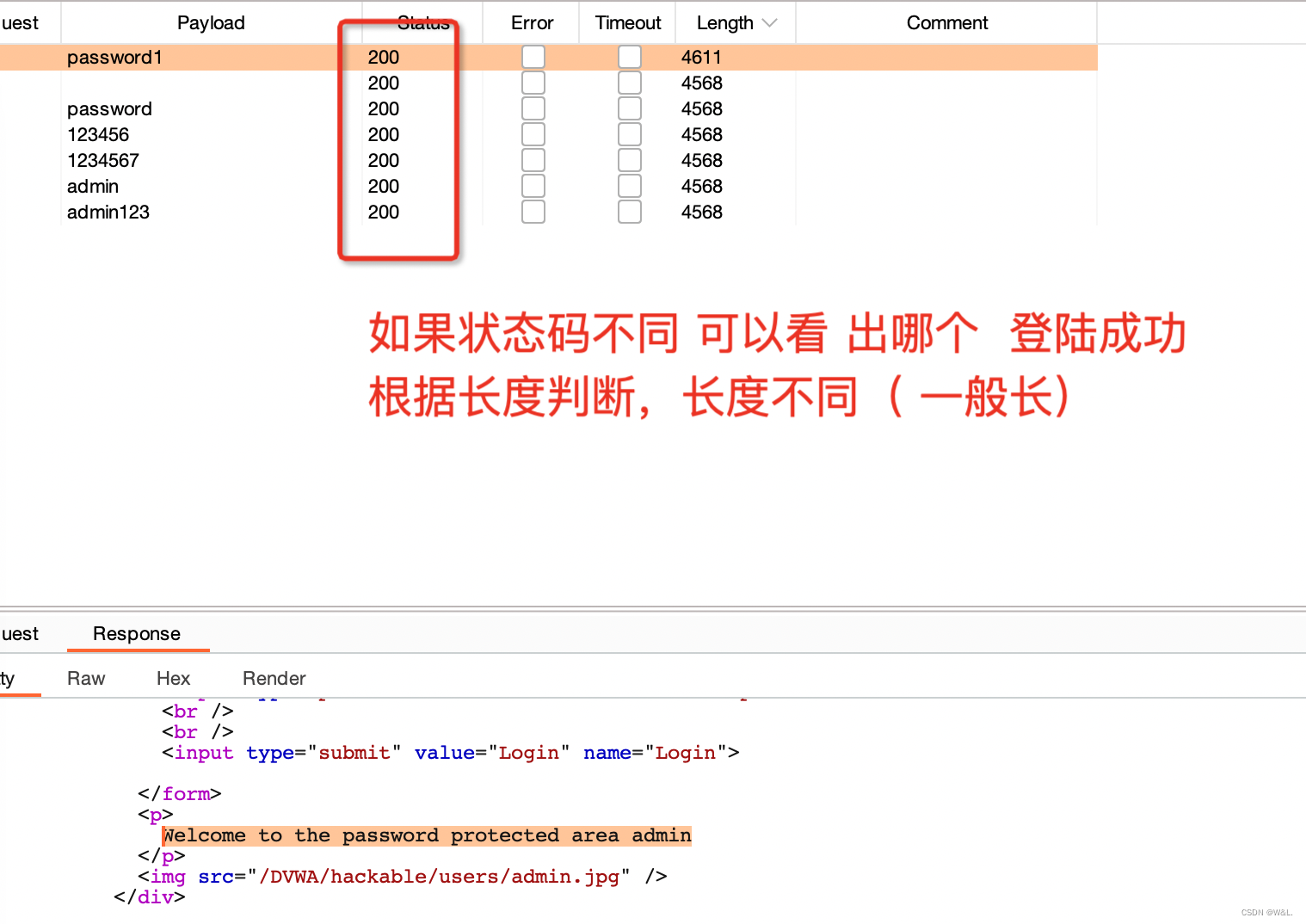

暴力破解4:

总结

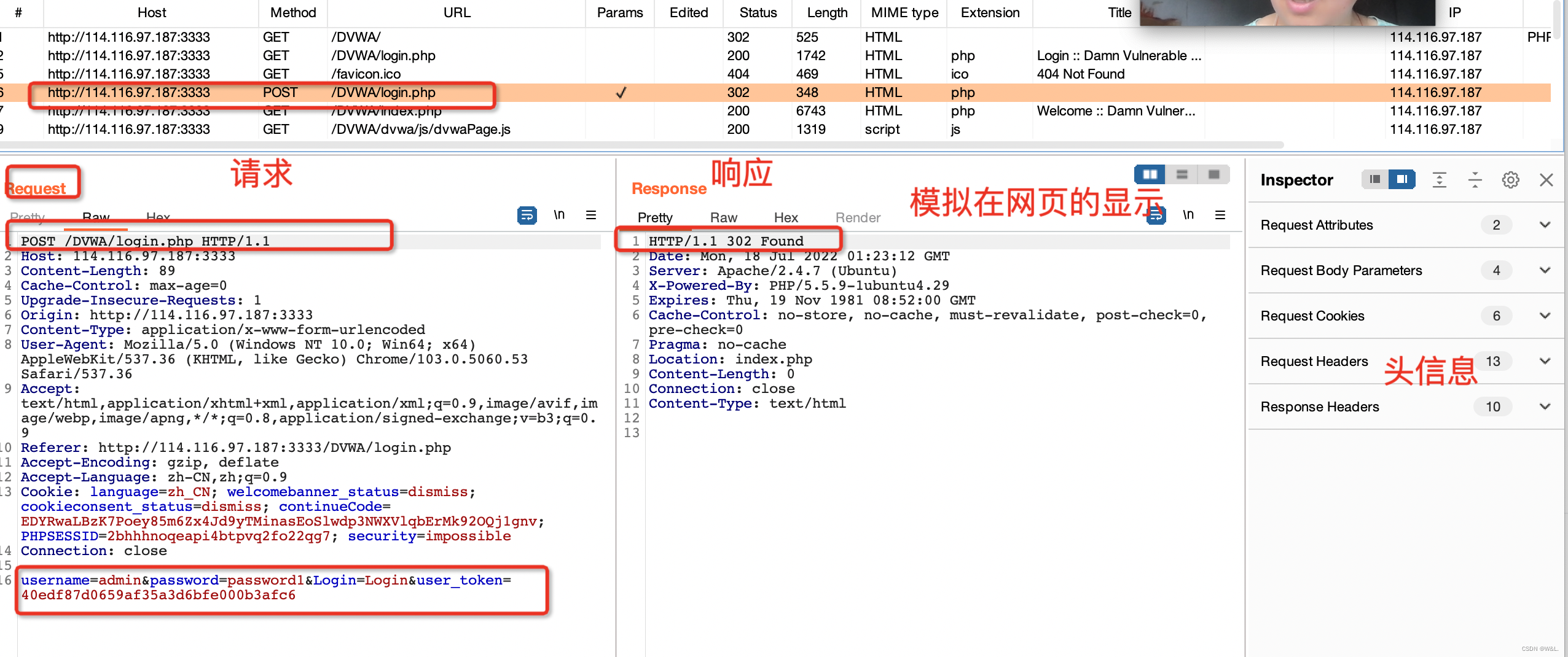

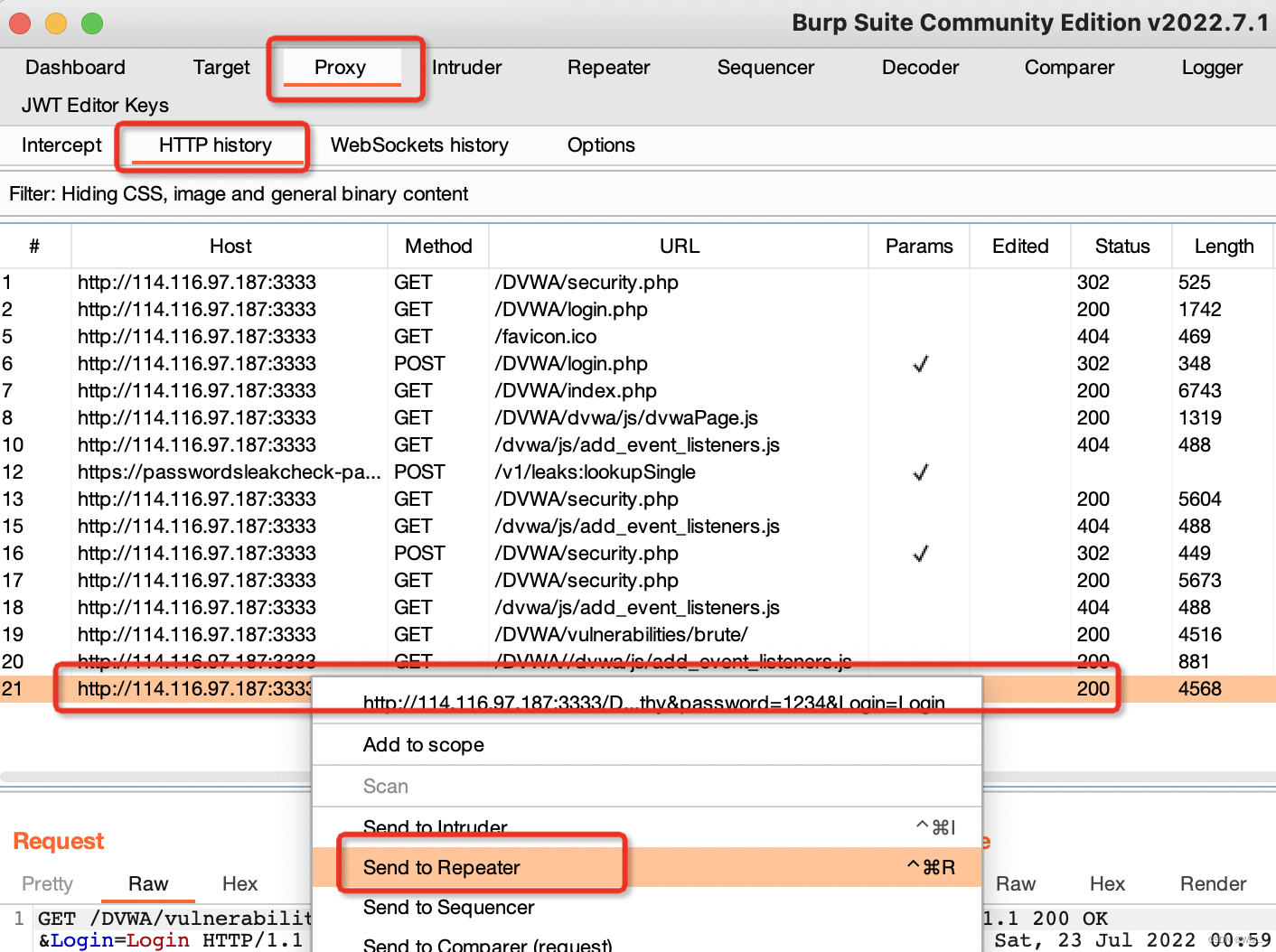

1、使用burpsuite进行抓包

步骤一:关闭拦截(中断),打开浏览器。

步骤 二:在浏览器进行各种你要抓包一 些操作

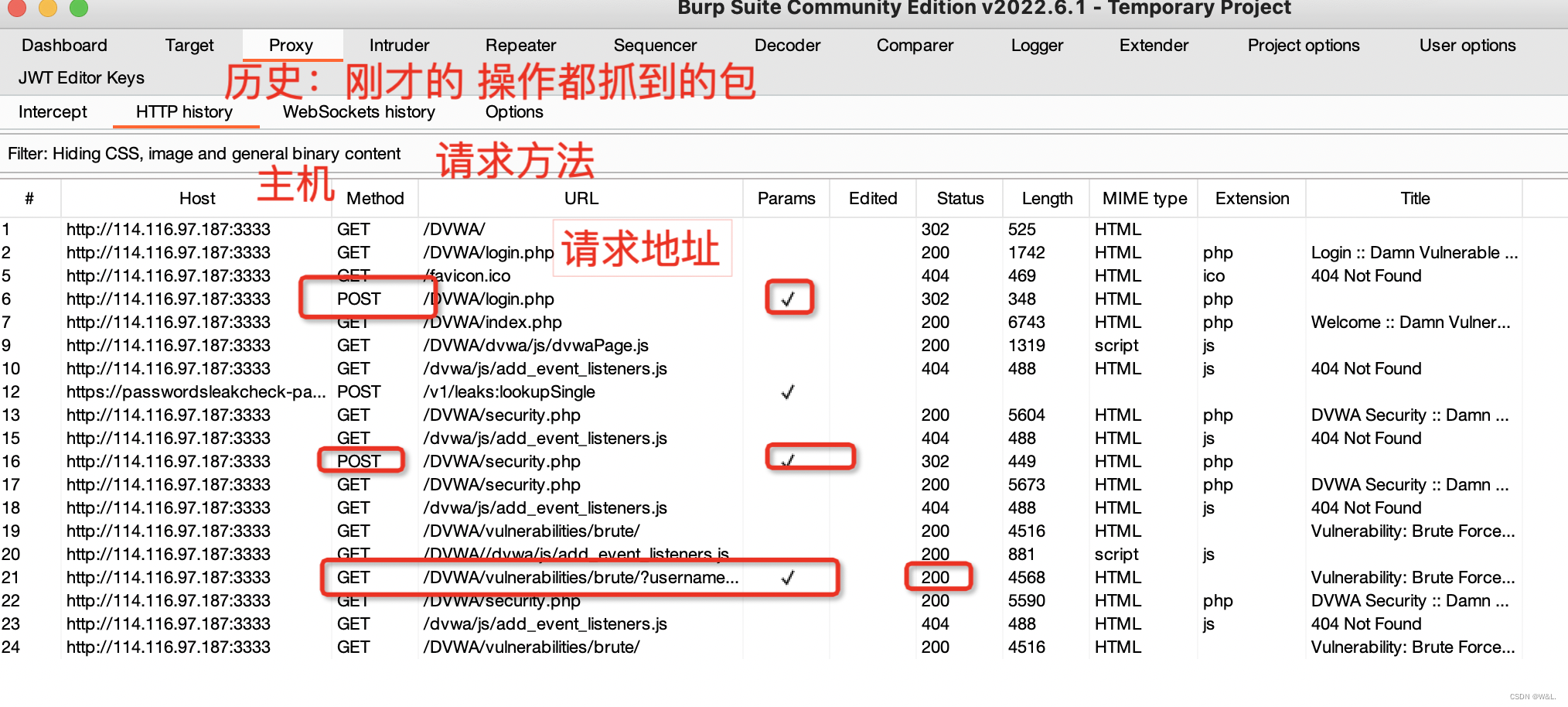

步骤三 :进入proxy--http history中看 到 已经抓到包

2、暴力破解 -intruder步骤1:找到要 暴力破解的请求,右键 intruder

步骤 2:clear变量,选择要进行暴力破解的变化地方 点击add为变量

步骤3:进入payload页,选择 simple list把准备 的 数据加入

步骤 4 ,点击attact,查看状态码或长度,排序找到不同 请求,查看是 否正确破解

安全测试闯关

第一关

测试靶场:Login :: Damn Vulnerable Web Application (DVWA) v1.10 *Development*

***********************************密码就上一步有教程***********************************

设置级别为低:

-

1、抓包(请求响应,http协议 内容 )

-

2、中断请求响应,并修改它发送。

-

3、重发 请求

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

173

173

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?