这里写自定义目录标题

一.jboss弱口令Getshell

使用CVE-2017-12149漏洞环境;用户名admin 密码vulhub

1.漏洞简介

JBoss Administration Console存在默认账号密码,如果Administration console可以登录,就可以在后台部署war包getshe11。

2.漏洞利用

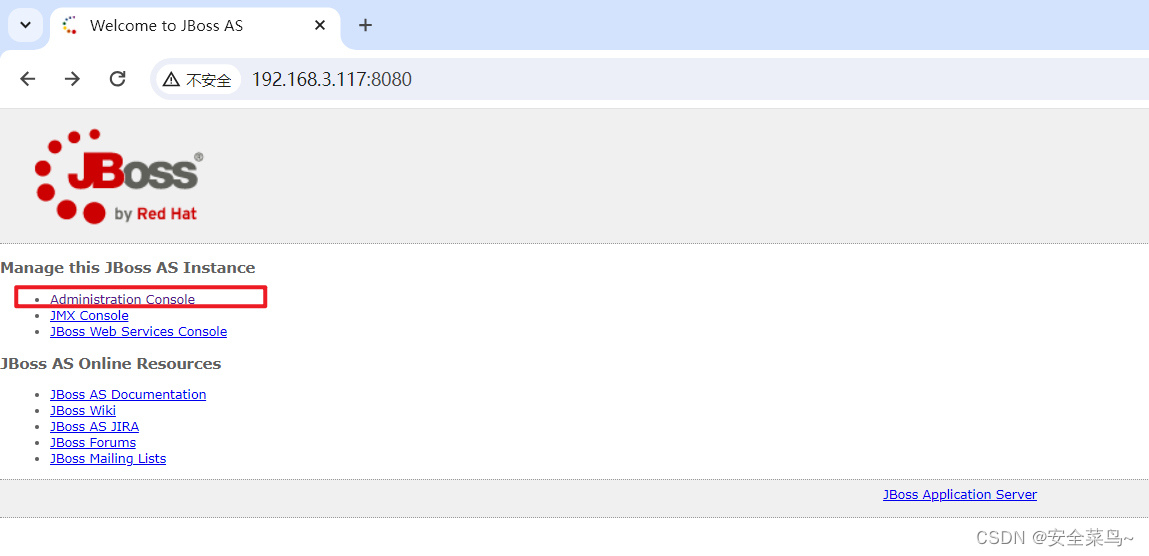

点击Administration Console,使用弱口令进入后台

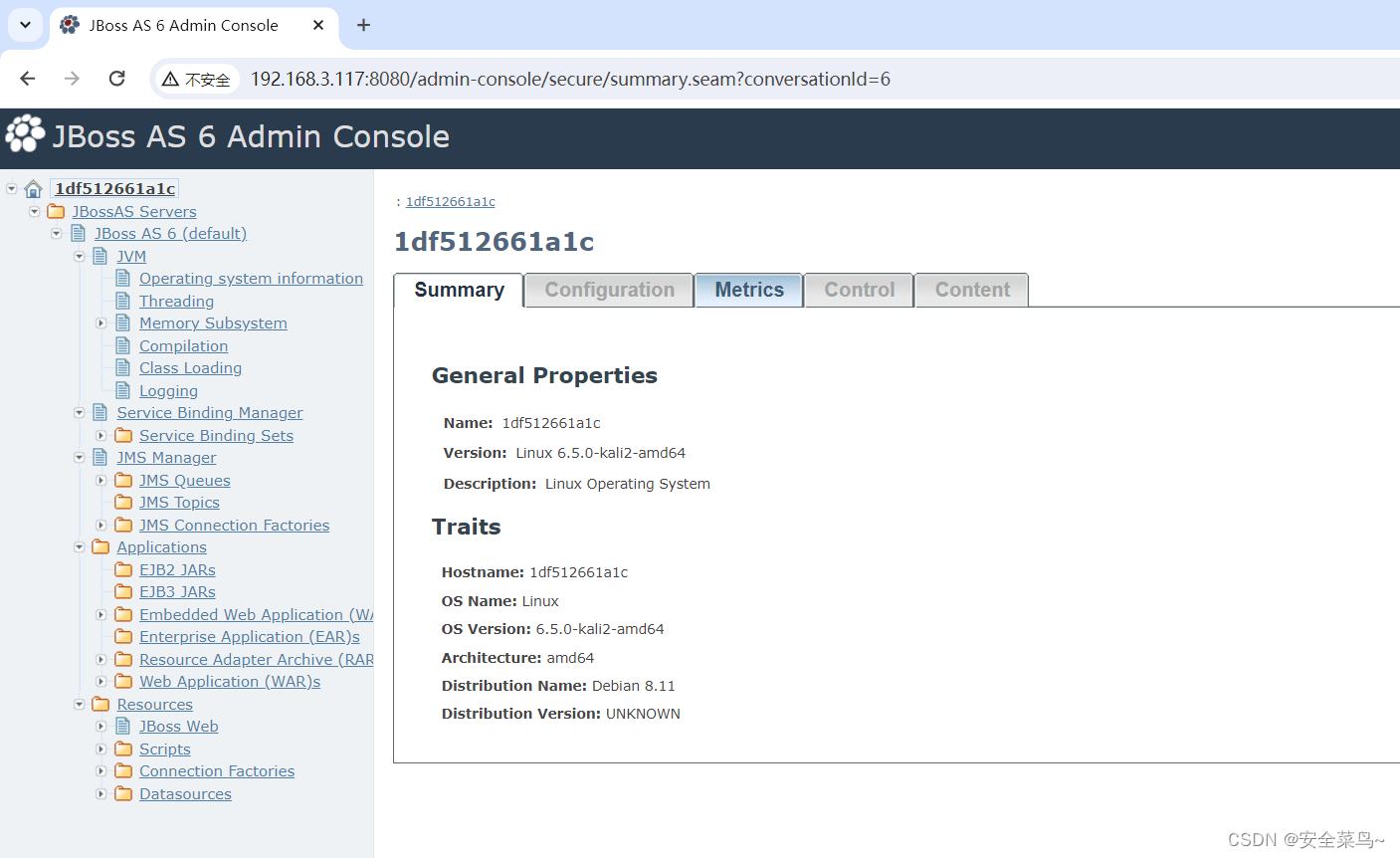

成功进入后台

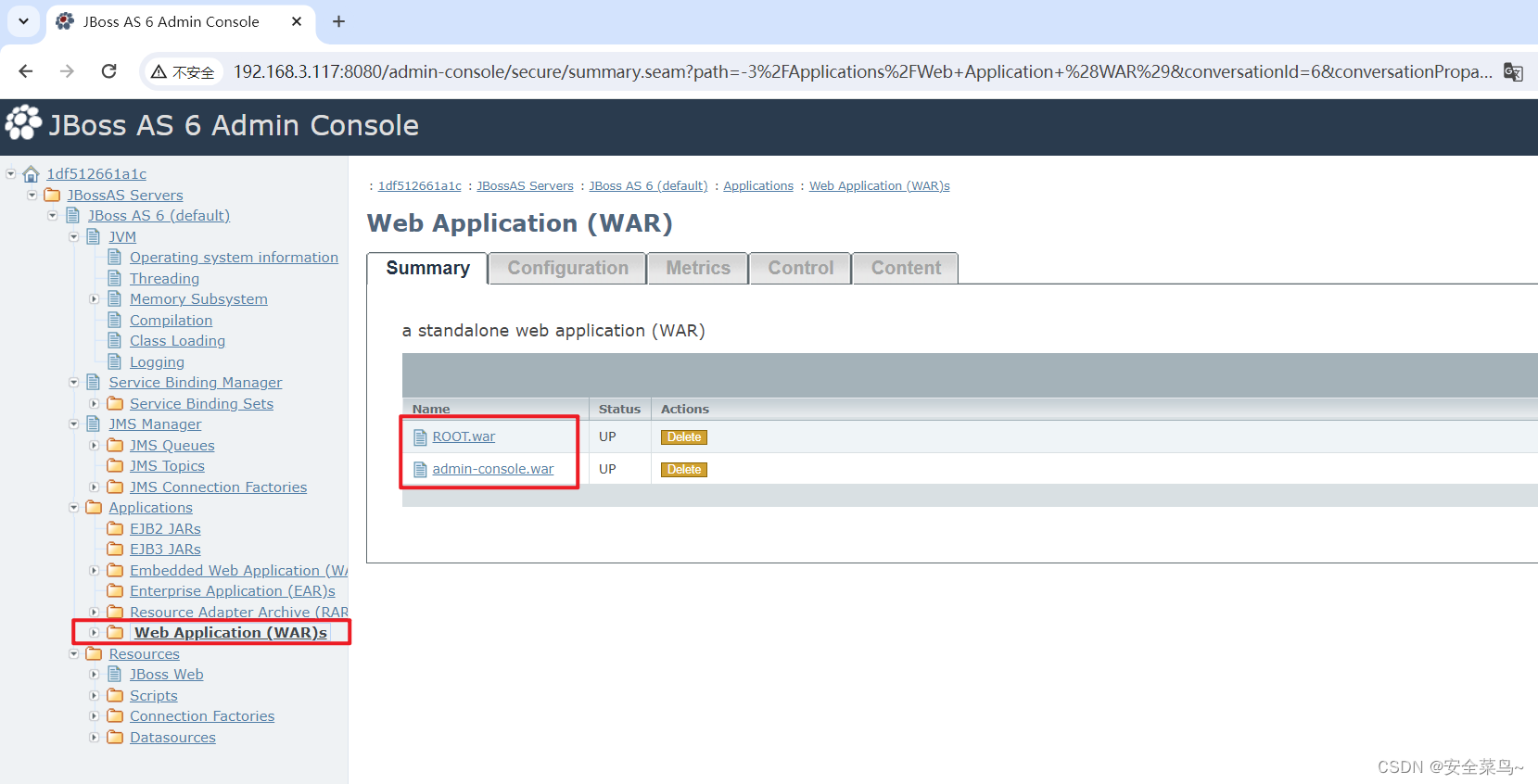

如图,随意进入一个war包

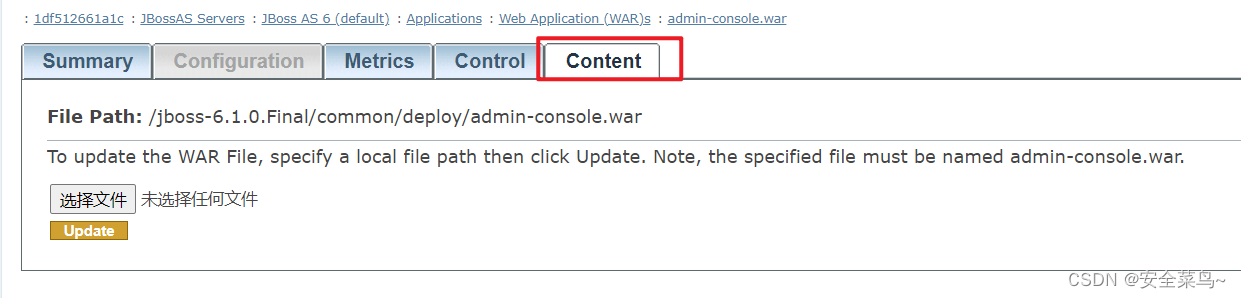

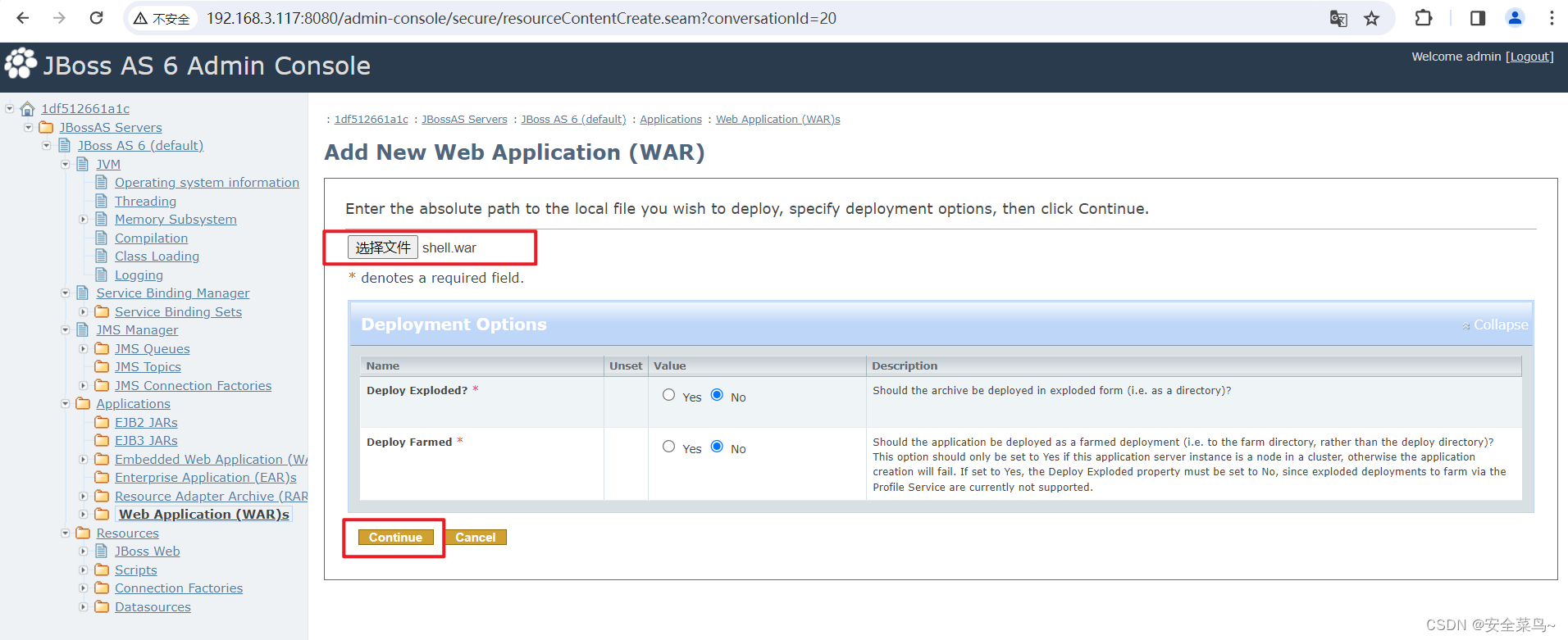

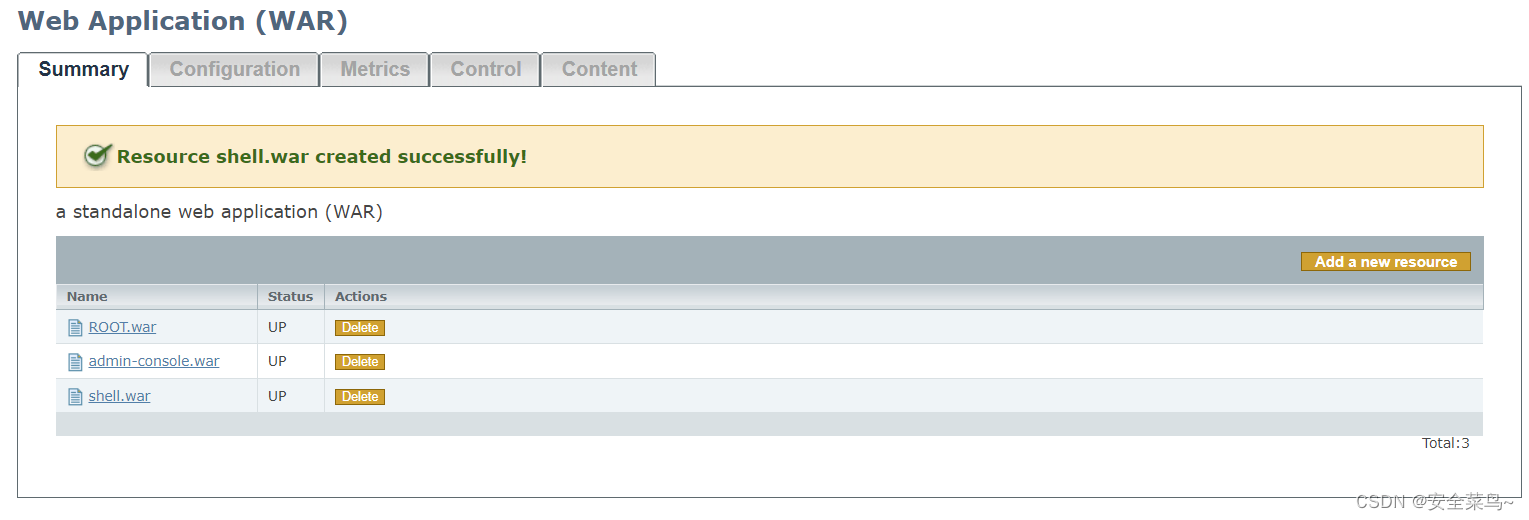

在content或Add a new resource部署war包即可,注意war包的名字不能是纯数字,例如0123.war上传会出错

上传war包

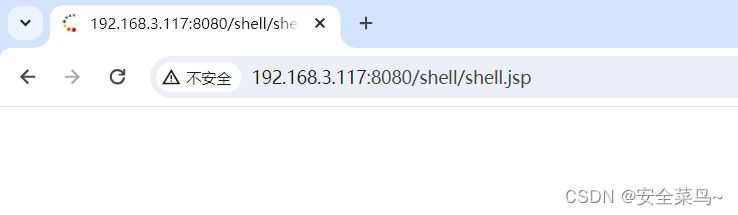

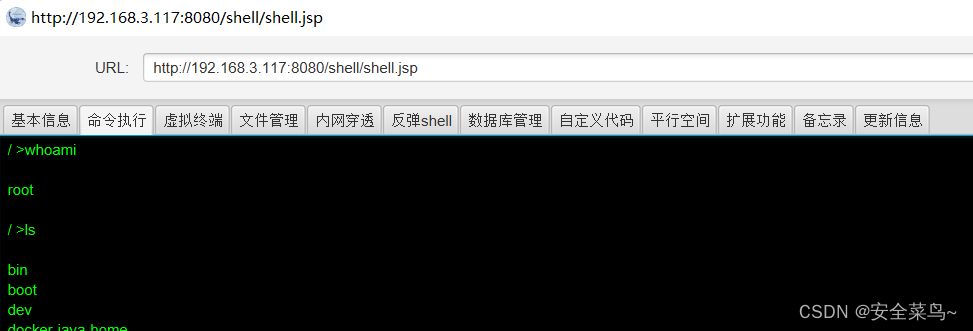

直接访问连接冰蝎getshell成功

二.CVE-2015-7501

JMXInvokerServlet 反序列化漏洞

靶场:vulhub jboss JMXInvokerServlet-deserialization

1.漏洞简介

JBoss 在/invoker/]MXInvokerServlet 请求中读取了用户传入的对象,然后我们可以利用 Apache commons collections 中的 Gadget 执行任意代码Java反序列化错误类型,存在于 boss 的 HttpInvoker 组件中的 Read0nlyAccessFilter 过滤器中没有进行任何安全检查的情况下尝试将来自客户端的数据流进行反序列化,JBoss在/invoker/JMXInvokerServlet 请求中读取了用户传入的对象,从而导致了洞。

2.漏洞发现

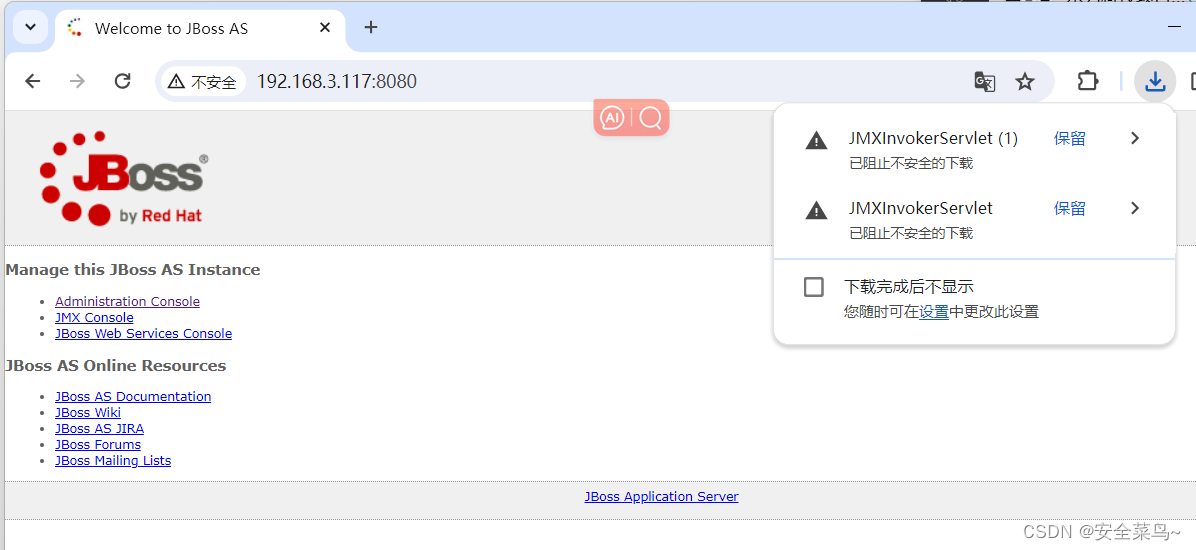

访问:http://your-ip:port/invoker/JMXInvokerServlet 出现如下下载页面即存在漏洞

免责声明

仅供学习参考

8259

8259

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?