在淘宝购买了性格测试系统源代码进行环境部署,后进行渗透测试

淘宝源码链接:https://item.taobao.com/item.htm?ft=t&id=790798788255

(自己学习(代码审计、算法、环境搭建)知识技能提升)环境准备

集成环境选的是小皮 phpstudy

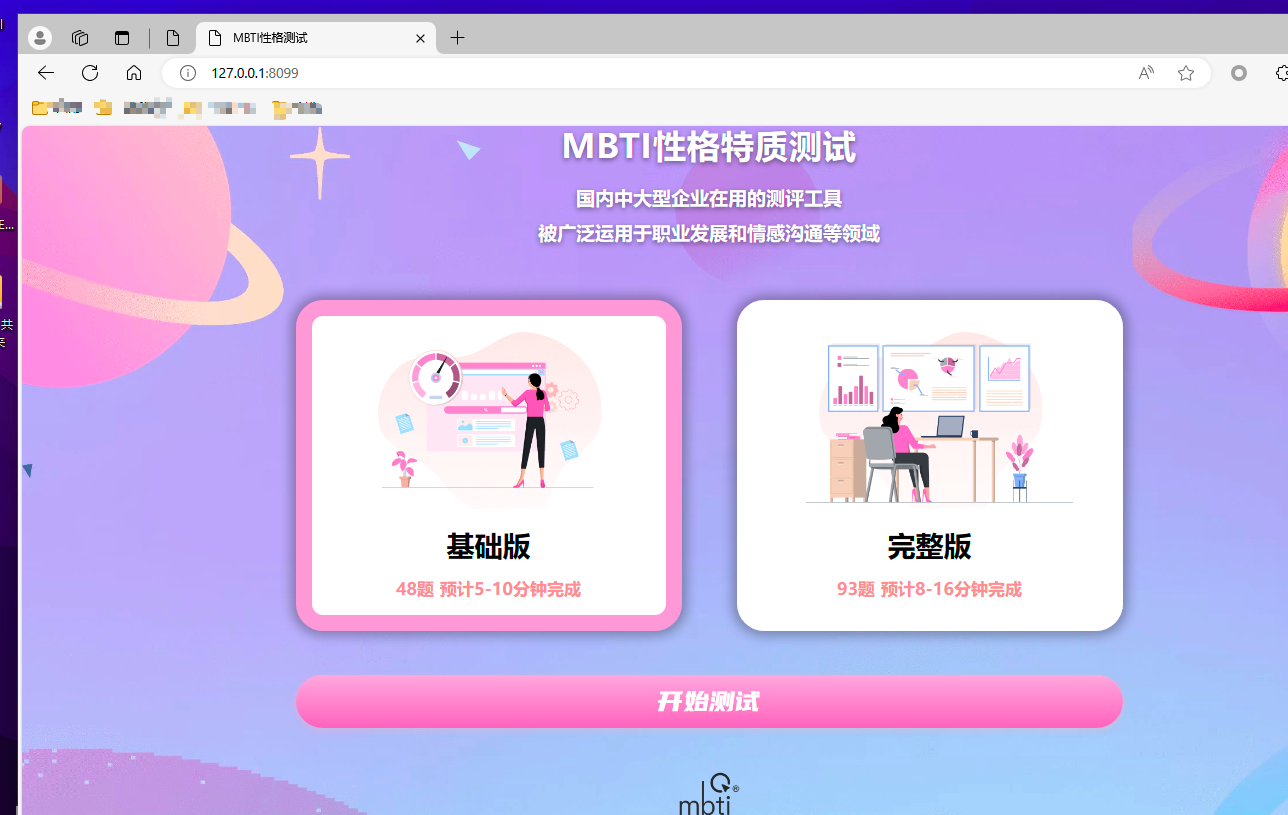

创建网站,将源代码放入网站根目录配置好数据库信息和端口后

访问目标端口

漏洞发现

常规信息搜集

1、URL接口扫描是否存在敏感信息 找到后台管理界面--(PHP FastAdmin管理项目)

2、因为是内网自己搭建的环境就每天做端口扫描

3、分析网址信息

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1169

1169

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?