一、Harbor 的优势

1、基于角色控制:有管理员与普通用户,可赋权普通用户,比如只能上传和下载,可根据项目来进行操作和管理

2、基于镜像的复制策略:也与权限相关,比如有只一些用户与组才能对此项目进行相对应的操作

3、支持 LDAP/AD:域控制,比如南京去下载北京harbor私有仓库的镜像,两端打上局域网的地址,连接在一块,数据信息的传输通过一条隧道,会通过两层加密,第一层为隧道加密,第二层为数据加密,安全可靠

4、图像删除和垃圾收集:即回收站机制

5、图形UI:具有统计功能,比如访问量与镜像下载热度

6、审计:日志,这里意义不大,主要还是借助于 ELK

7、RESTful API:定义 web 语言规范的格式,方便调用 Harbor 的接口,也便于二次开发

二Harbor的核心组件

组件 作用

Proxy 通过一个前置的反向代理统一接收浏览器、Docker客户端的请求,并将请求转发给后端不同的服务

Registry (核心组件)负责储存Docker镜像,并处理docker push/pull命令

Core services Harbor的核心功能, 包括UI、webhook、 token服务

Database 为core services提供数据库服务

Log collector 负责收集其他组件的log,供日后进行分析

可选参数

Email: Harbor需要该参数才能向用户发送“密码重置”电子邮件,并且只有在需要该功能时才需要。

请注意,在默认情况下SSL连接时没有启用。如果SMTP服务器需要SSL,但不支持STARTTLS,那么应该通过设置启用sSL email_ssl = TRUE。

harbour_admin_password:管理员的初始密码,只在Harbour第一次启动时生效。之后,此设置将被忽略,并且应u中设置管理员的密码。

请注意,默认的用户名/密码是admin/Harbor12345。

auth_mode:使用的认证类型,默认情况下,它是 db_auth,即凭据存储在数据库中。对于LDAP身份验证(以文件形式验证),请将其设置为ldap_auth。

self_registration:启用/禁用用户注册功能。禁用时,新用户只能由 Admin用户创建,只有管理员用户可以在 Harbour中创建新用户。

Token_expiration:由令牌服务创建的令牌的到期时间(分钟),默认为 30 分钟。

project_creation_restriction:用于控制哪些用户有权创建项目的标志。默认情况下,每个人都可以创建一个项目。

verify_remote_cert:打开或关闭,默认打开。此标志决定了当Harbor与远程register实例通信时是否验证SSL/TLS证书。

将此属性设置为off 将绕过SSL/TLS验证,这在远程实例具有自签名或不可信证书时经常使用。

部署harbor服务

1、下载harbor安装程序

wget http:// harbor.orientsoft.cn/harbor-1.2.2/harbor-offline-installer-v1.2.2.tgz

或者上传压缩包harbor-offline-installer-v1.2.2.tgz

tar zxvf harbor-offline-installer-v1.2.2.tgz -C /usr/local/

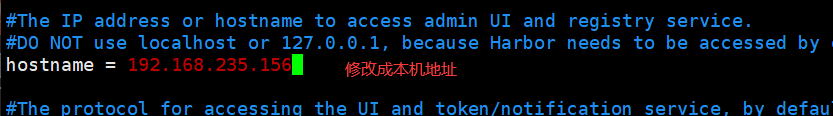

2、配置harbor参数文件

[root@docker1 ~]# vim /usr/local/harbor/harbor.cfg

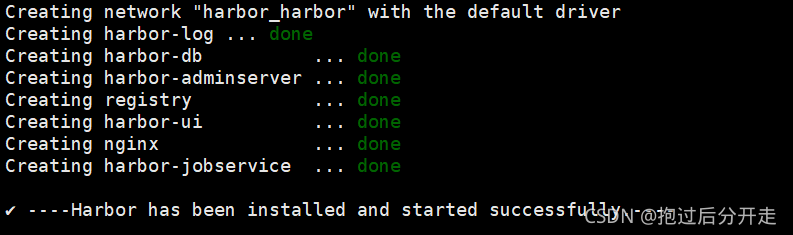

3、启动 Harbor

启动之前先确认Docker-Compose 版本安装是否成功

上传docker-compose安装包

[root@docker1 ~]# chmod +x docker-compose

[root@docker1 ~]# ls

anaconda-ks.cfg docker-compose initial-setup-ks.cfg 公共 视频 文档 音乐

daemon harbor-offline-installer-v1.2.2.tgz nginx-1.12.2.tar.gz 模板 图片 下载 桌面

[root@docker1 ~]# cp docker-compose /usr/local/bin/

[root@docker1 ~]# docker-compose -v

docker-compose version 1.21.1, build 5a3f1a3

[root@docker1 ~]# sh /usr/local/harbor/install.sh

4、查看 Harbor 启动镜像

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

442

442

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?