一、靶机下载地址

https://www.vulnhub.com/entry/westwild-11,338/

二、信息收集

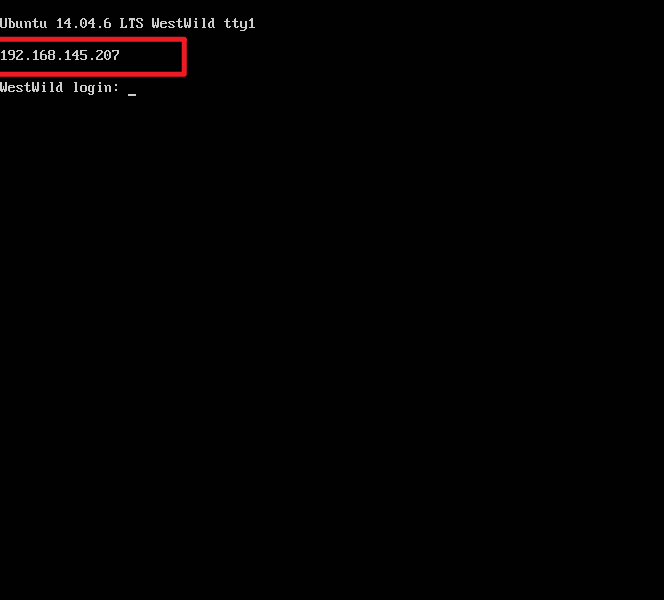

1、靶机给出IP地址

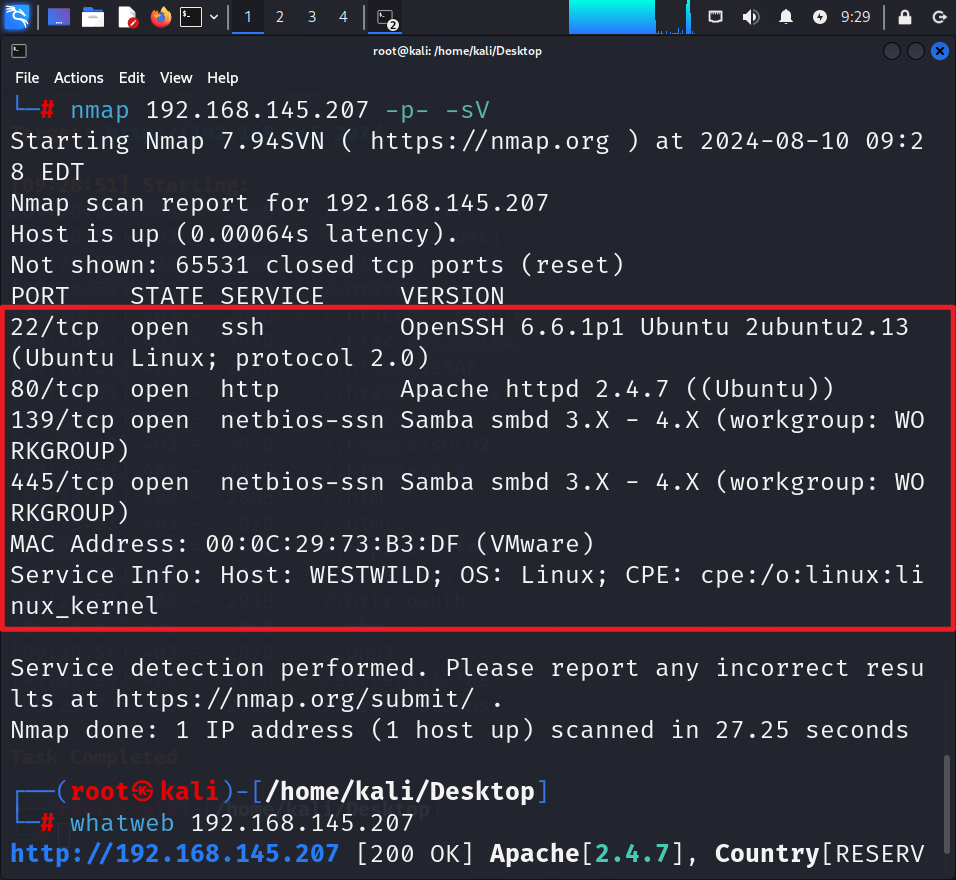

2、端口扫描

# 使用命令

nmap 192.168.145.207 -p- -sV

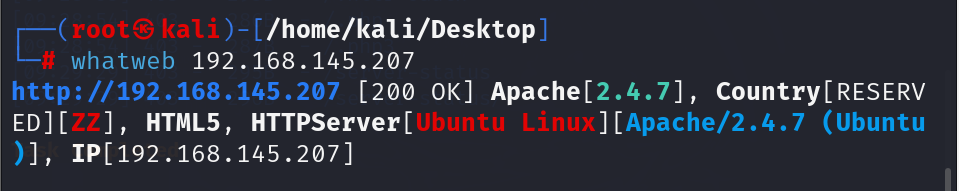

3、指纹识别

# 使用命令

whatweb 192.168.145.207

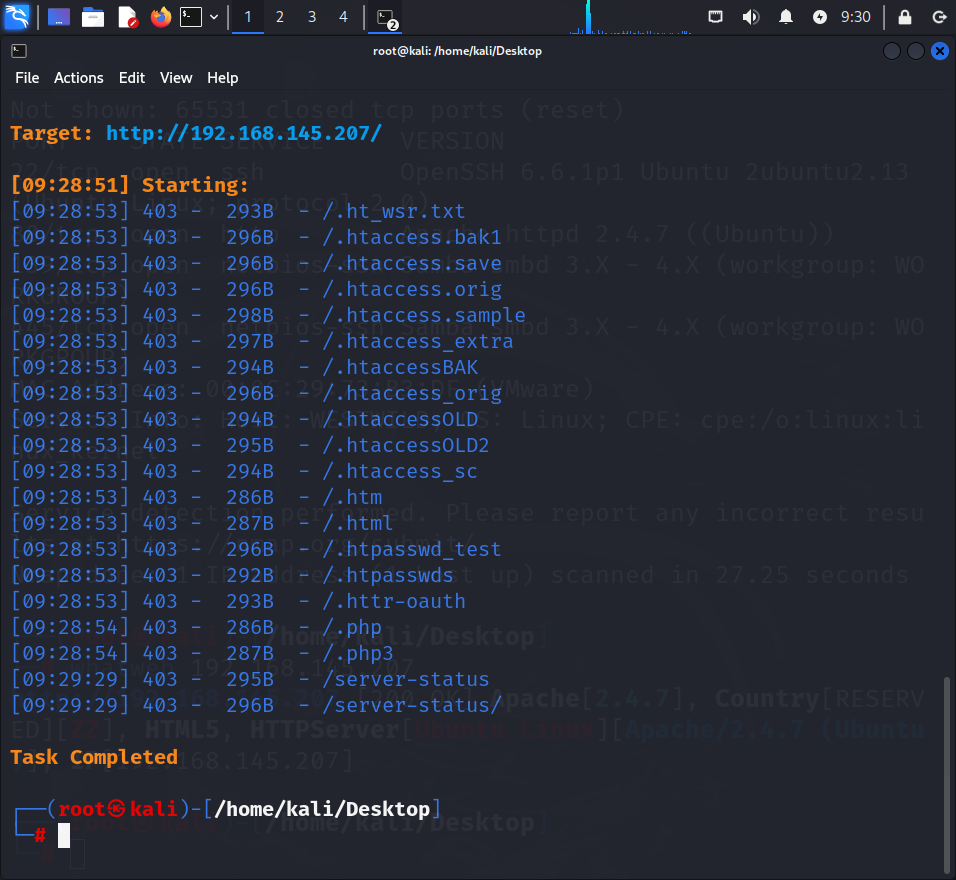

4、目录扫描

# 使用命令

dirsearch -u "http://192.168.145.207"

三、获取shell

1、访问靶机IP地址

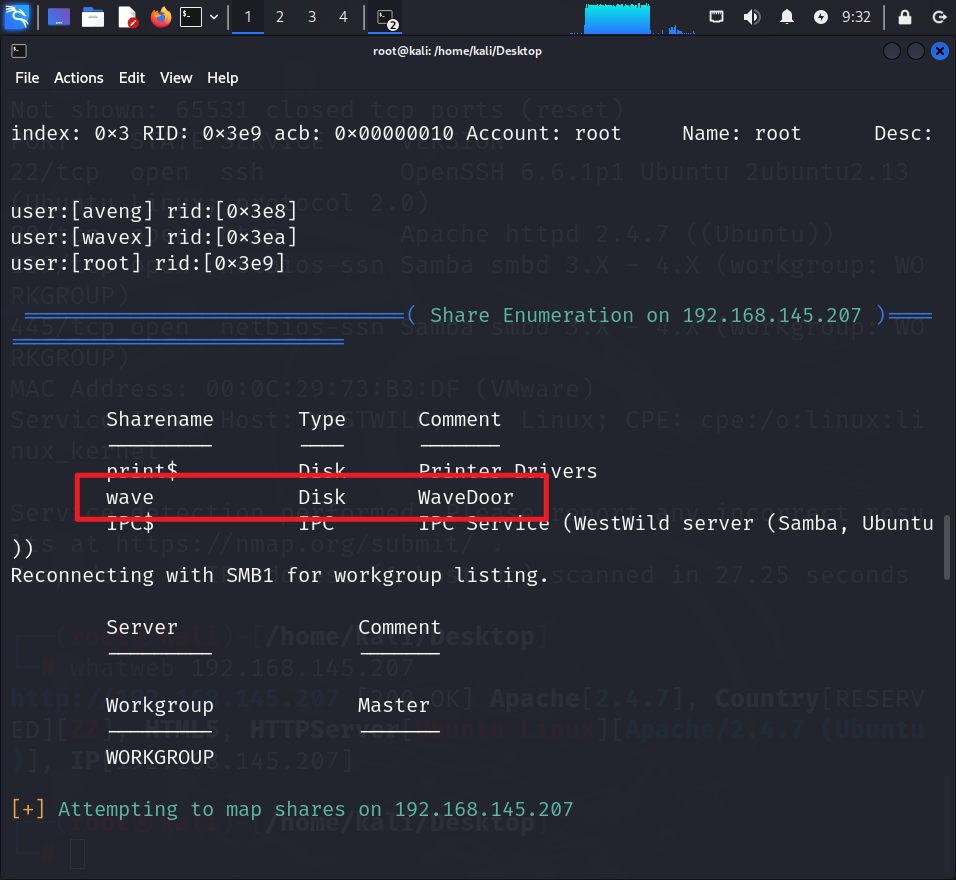

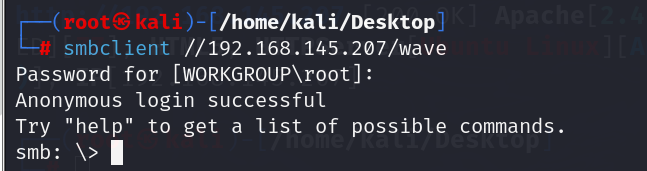

2、80端口没什么发现,从139和445这两个smb服务入手,枚举用户、查找共享文件夹,这里看到有一个 wave 共享,访问一下,需要密码,扫描结果中有很多显示空密码,空密码连接成功

# 使用命令

enum4linux 192.168.145.207

smbclient //192.168.145.207/wave

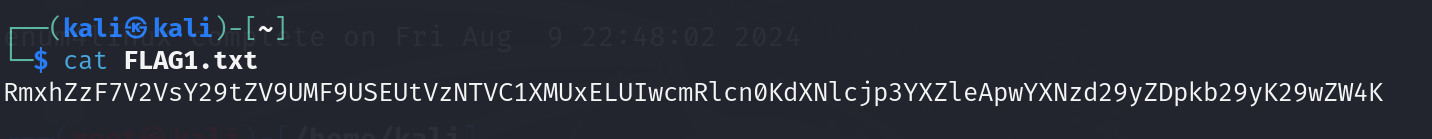

3、查看当前目录下文件,看到一个 flag.txt ,下载下来查看,得到一串加密字符

# 使用命令

cat FLAG1.txt

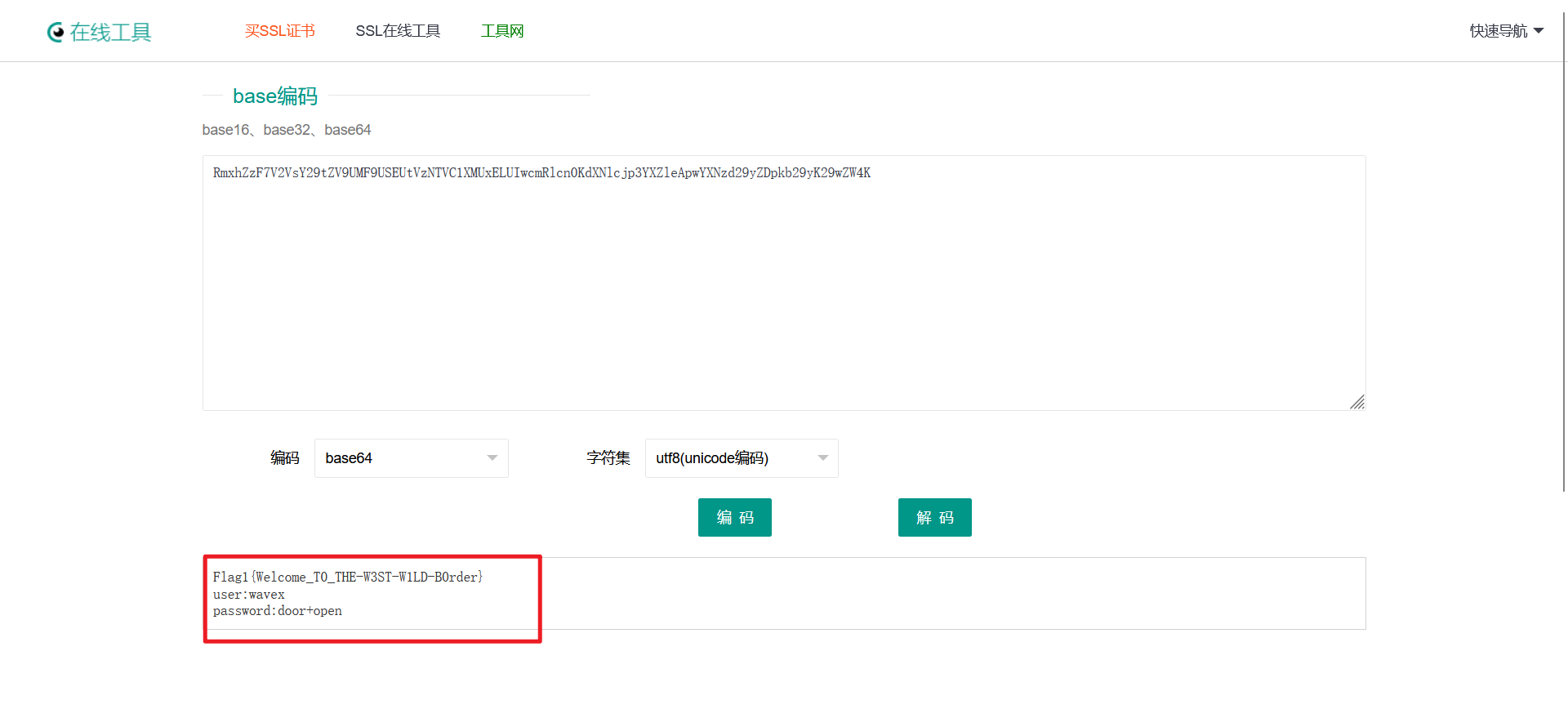

RmxhZzF7V2VsY29tZV9UMF9USEUtVzNTVC1XMUxELUIwcmRlcn0KdXNlcjp3YXZleApwYXNzd29yZDpkb29yK29wZW4K

4、base64解码,得到 flag 1 ,以及一个账号密码

user:wavex

password:door+open

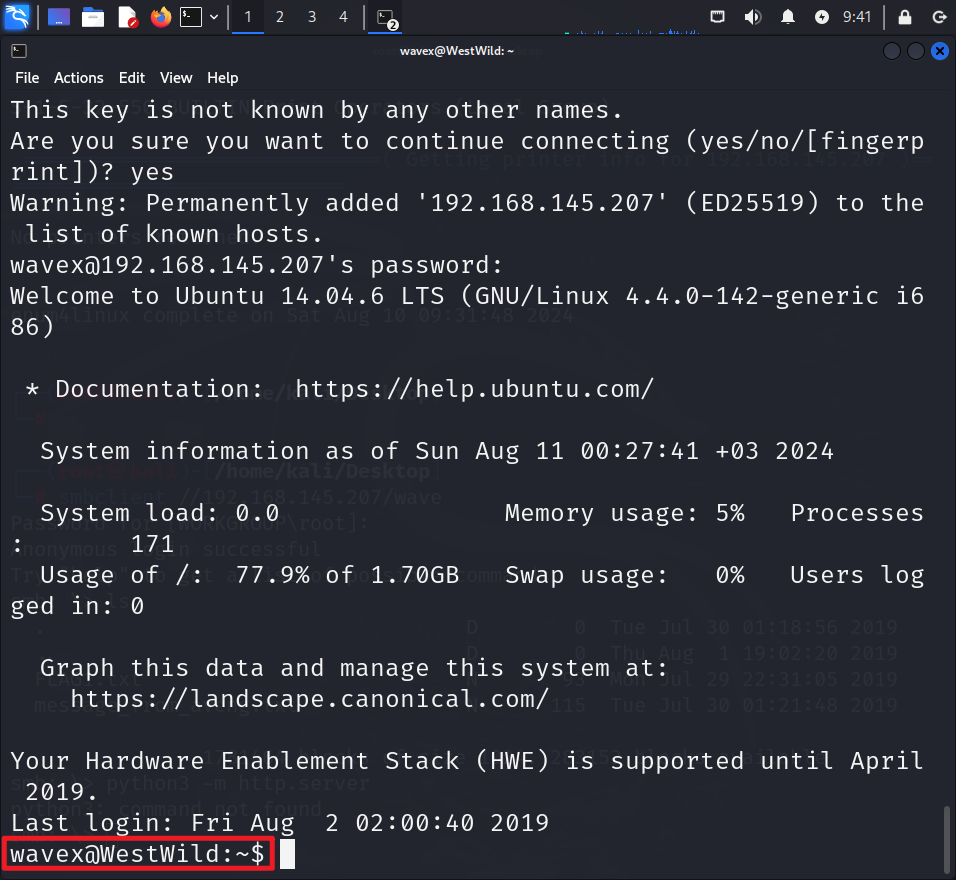

5、使用ssh进行连接,连接成功

# 使用命令

ssh wavex@192.168.145.207

四、提权

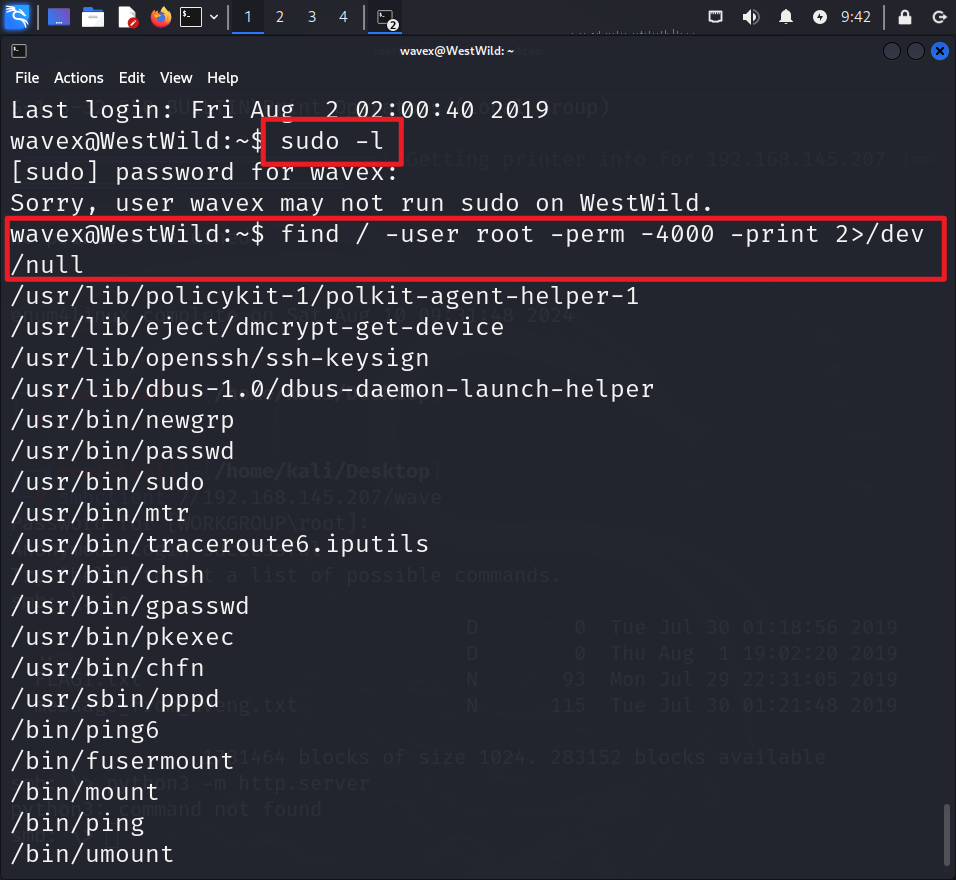

1、查看当前权限,发现suid、sudo等都没有可利用的

# 使用命令

sudo -l

find / -user root -perm -4000 -print 2>/dev/null

2、在home目录下看到还有一个用户 aveng

# 使用命令

cd /home

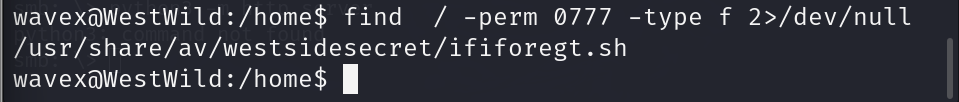

3、两个用户目录找了找,没看到啥东西,也没有计划任务,passwd没有写入权限,查看有没有可写文件

# 使用命令

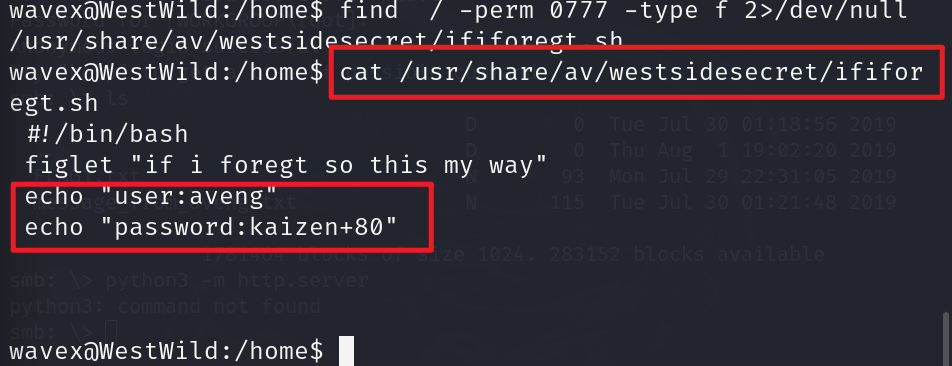

find / -perm 0777 -type f 2>/dev/null

4、查看文件内容,得到 aveng 用户的密码

# 使用命令

cat /usr/share/av/westsidesecret/ififoregt.sh

aveng:kaizen+80

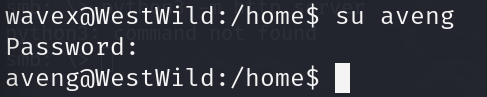

5、切换用户到 aveng

# 使用命令

su aveng

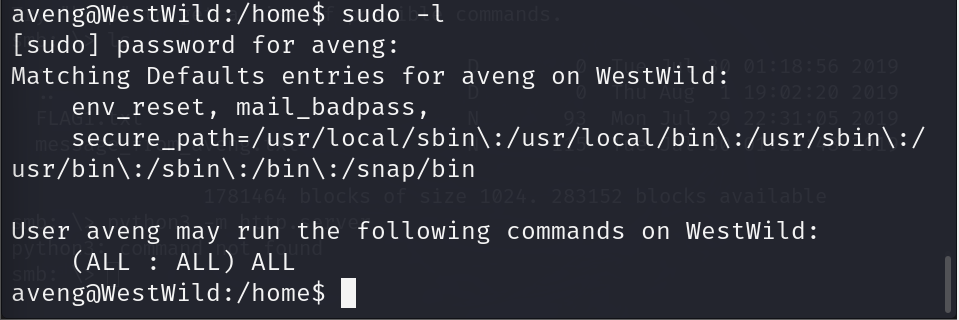

6、查看当前权限

# 使用命令

sudo -l

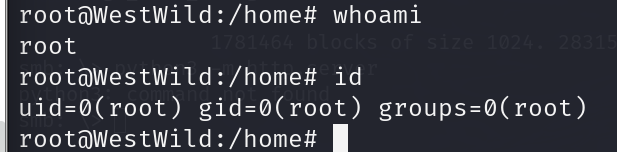

7、显示为 all ,直接 sudo su 提权,提权成功

484

484

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?