5.3.1加密方式

- 对称加密:明文按照一定规则加密成密文,这个密文可以按照对应的规则解密成明文。(隐患:当黑客知道加密规则后就可以解密,如base64)

- 非对称加密:明文按照一定规则加密成密文,密文没有对应的规则解密成明文。(加密后的明文是不能解密的,如MD5),但现在网上已经有了非对称加密的加密解密网址,如果黑客到的用户的密码的密文在该网站上输入密文,就可以得到该密码的明文(理论上加密后的明文是不能解密的,但这些网站通过穷举法就可以解密,底层原理十分复杂,规避方法为设置用户密码时不能为纯数字,或者对加密后的密文进行再次加密,但不能保证完全规避)

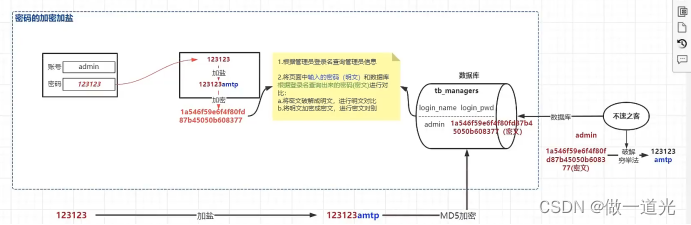

5.3.2加盐

为了有效应对黑客通过穷举法破解非对称加密,对用户输入的明文进行加盐后,再进行非对称加密操作。

加盐是在用户输入密码明文后进行,对密码明文的前面后面或者中间某个位置加入自定义的字符串,然后通过非对称加密加密技术(MD5)进行加密,得到的密文存储到数据库中,这样即使黑客攻破了数据库拿到了加密后的密文,并对密文通过穷举法进行转换,转换后也得不到正确的密文,而是得到用户密码和加盐后的字符串(还是建议密码不是纯数字)。

1.创建MD5工具类

package com.it.untils;

import java.math.BigInteger;

import java.security.MessageDigest;

import java.security.NoSuchAlgorithmException;

public class MD5Utils {

public static String mdtEncode(String str){

String pwd=null;

try {

MessageDigest md5 = MessageDigest.getInstance("MD5");//获得一个MD5加密的客户端

md5.update(str.getBytes());//对用户输入的密码进行加密处理,参数为字节数组

byte[] digest = md5.digest();//加密

pwd = new BigInteger(1, digest).toString(16);//字节数组转16进制字符串

} catch (NoSuchAlgorithmException e) {

e.printStackTrace();

}

return pwd;

}

// public static void main(String[] args) {

// System.out.println(MD5Utils.mdtEncode("123456"));

// }

}

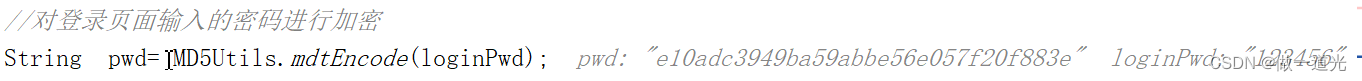

2.在业务类中调用MD5工具类中的方法

package com.it.service;

import com.it.dao.ManagerDao;

import com.it.entity.Manager;

import com.it.untils.MD5Utils;

import java.security.NoSuchAlgorithmException;

import java.sql.SQLException;

//用于实现管理员相关的业务

public class ManagerService {

/**

* 根据管理员输入的用户名和密码来判断登录是否成功

* @param loginName

* @param loginPwd

* @return 如果登录成功返回manager对象,否则返回null

*/

public Manager checkManagerLogin(String loginName,String loginPwd) throws SQLException, NoSuchAlgorithmException {

ManagerDao managerDao=new ManagerDao();

Manager manager = managerDao.selectManagerByLoginName(loginName);

//如果查询的结果不为空,表示登录名是正确的。

if (manager!=null){

//判断密码

//对登录页面输入的密码进行加密

String pwd= MD5Utils.mdtEncode(loginPwd);

//使用加密后的密文再与数据库中的密码的密文进行比较

if (!pwd.equals(manager.getLoginPwd())){

return null;

}

}

return manager;

}

}

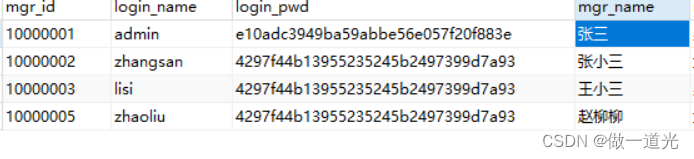

通过DeBug模式可以看成,经过工具类的加工,原来的密码123456加密成了16进制的MD5规则加密的字符串,与数据库中提前加密好的123456的密文是一样的。

加密MD5网站

http://www.jsons.cn/md5/s/

2903

2903

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?