目录

DDOS攻击

what

DDoS(Distributed Denial of Service,分布式拒绝服务)攻击

DDOS与DOS区别

DoS攻击通常由单个源发起,攻击者使用单个设备或网络向目标发送大量请求或流量,以耗尽目标的资源,对于DOS攻击检测到后直接封锁攻击IP就可。DDoS攻击是DoS攻击的升级版,它涉及多个分布式源,他们的流量攻击混在正常流量中很难快速识别攻击。

how

攻击者通过控制大量的网络设备(傀儡机),向攻击目标(例如网站、Web服务器、网络设备等)发出海量的、但并不是出于正常业务需要的访问请求,来耗尽目标系统或网站的资源,让用户无法正常使用该系统或访问该网站,从而达到破坏网站或在线服务正常运营的目的。

类型

网络层攻击

| 常见攻击子类 | 攻击原理简介 |

|---|---|

| ICMP Flood攻击 | ICMP(Internet Control Message Protocol,因特网控制报文协议)是TCP/IP协议族的一个子协议,用于在IP主机、路由器之间传递控制消息。ICMP协议本身特点决定了它非常容易被用于攻击网络上的路由器和主机。当攻击者向目标网络发送大量的ICMP数据包时,目标主机会耗费大量的CPU资源去处理和响应,直至耗尽设备资源,无法为合法用户提供正常服务。 |

| ARP Flood攻击 | ARP(Address Resolution Protocol,地址解析协议)是用来将IP地址解析为MAC地址的协议。ARP协议主要以广播的方式发送ARP请求。同网段内的主机都可以收到广播请求,这为攻击者提供了可乘之机。攻击者通过发送大量的ARP请求,使有限的网络资源被无用的广播信息所占用,造成网络拥堵。其次,因为ARP协议没有安全认证机制,所以只要主机接收到ARP应答包,都会缓存在ARP表中,这为ARP欺骗提供了可能。 |

| IP分片攻击 | IP协议在传输数据包时,会将数据报文分为若干分片进行传输,并在目标系统中进行重组。IP分片是网络环境中经常发生的事件,但是,如果数据被人为恶意分片就会产生DDoS攻击。攻击者将经过恶意分段的数据包发送至目标网络,导致目标网络耗费大量资源进行重组,直至资源枯竭。 |

传输层攻击

| 常见攻击子类 | 攻击原理简介 |

|---|---|

| SYN Flood攻击 | SYN Flood是互联网最原始、最经典的DDoS攻击之一,主要利用了TCP协议的三次握手机制。攻击者通常利用工具或控制僵尸主机向服务器发送海量的变源IP地址或变源端口的SYN报文,服务器响应报文后产生大量的半连接,直至系统资源被耗尽,服务器无法提供正常的服务。 |

| ACK Flood攻击 | 攻击者通过僵尸网络向目标服务器发送大量的ACK报文,报文带有超大载荷,会引起链路拥塞。或向目标服务器发送极高速率的变源变端口请求,导致转发设备异常,从而引起网络瘫痪。 |

| UDP Flood攻击 | UDP Flood攻击常用于大带宽DDoS攻击。攻击者使用包含无状态UDP协议的IP数据包充塞目标主机的端口,受害主机会寻找与UDP数据包相关的应用程序。如果没有找到,就向发送者回发一条“目标不可达”消息。一旦目标主机被攻击流量淹没,系统就会失去响应,从而造成合法用户无法正常访问的现象。 |

应用层攻击

| 常见攻击子类 | 攻击原理简介 |

|---|---|

| DNS Flood攻击 | 攻击者通过操纵大量傀儡机器,对目标网络发起海量域名查询请求,以中断该域的DNS解析。这种攻击将会破坏网站、API或Web应用程序响应合法流量的能力,让合法用户无法查找到用于调用特定资源的地址,导致业务暂时中断或停止。 |

| HTTP Flood攻击 |

|

| CC攻击 | CC攻击常用于攻击提供网页访问服务的服务器。攻击者通过代理服务器向目标服务器发送大量貌似合法的请求,使CPU长时间处于高负荷运行状态,永远都有处理不完的连接。攻击会导致正常访问被中止,最终宕机崩溃。 |

anti-ddos设备

why

anti-ddos本质就是在数据流量中发现并清洗攻击流量,并将正常访问流量放行,那么为什么不在防火墙或路由器这样的核心流量设备上直接对流量进行分析呢?

路由器:设备核心功能是转发流量,同时可以搭配ACL依据源地址和协议进行过滤,但是DDOS攻击采用的是例如http这样的合法协议,同时也可以采用地址欺骗技术伪造数据包,这些都使得路由器没有能力识别攻击流量

防火墙:即使是下一代防火墙能满足多层防护安全,但是工作机制依然是基于规则过滤和特征匹配,同时防火墙本身搭载了许多了功能,若通过逐包检测的方式来检测海量流量,反而使得防火墙的性能消耗殆尽,使得防火墙本身的功能都无法运行。

因此需要专门的anti-ddos设备来清洗攻击流量,这里也能知晓设备部署位置应该在路由器与防火墙之间。

how

检测中心---接收主链路的分光或镜像流量,对防护目标 IP 地址进 行全流量、逐包、实时检测。为了应对快速上升的攻击流量,逐包检测基于报文触发,对大流量攻击提供毫秒级攻击响应。

清洗中心---根据管理中心下发的策略对受保护 IP 地址流量进行引流、清洗,并将 清洗后的正常流量回注至客户网络,同时将这些动作记录在日志中上报管理中心。

管理中心---负责检测中心和清洗中心的统一调度管理

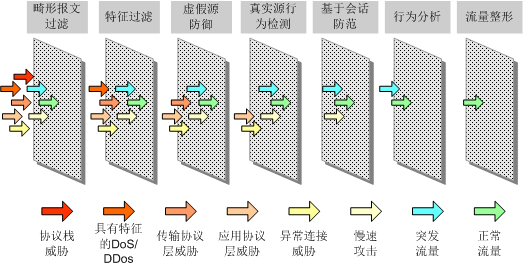

识别基于合法流量的ddos攻击

动态流量基线

与配置的检测阈值进行比较,如果流量超出阈值则认为是攻击。将学习周期内每种流量模型 的最大值作为基本值,然后再结合容忍度计算出最终的攻击检测阈值,以防止流量瞬时抖动引起的误判。

行为分析与机器学习

cc攻击即肉鸡正常访问应用服务,通过大量请求来消耗服务器性能(就像春运期间人们抢票导致购票网站崩溃)。

僵尸主机的访问行为和正常用户的访问行为存在很大差异,主要表现 在正常用户的访问具有突发性及无序性,访问的资源不固定;而僵尸主机的访问属于 机器人访问,有明显的周期性、目标性,集中访问单一资源或大资源。

基于机器学习与行为分析能识别僵尸网络从而封锁IP

基于已知信息的威胁防御

IP信誉(每日更新百万级肉鸡)

特征(针对慢速攻击的报文特征与更新的攻击特征库比对)

地理位置(攻击源通常具有明显的地域特征)

性能指标--提供高带宽

| 保底防护带宽 | 一级域名数 | 二级域名数 | 回源IP数 | 特殊端口数 | 访问规则策略数 |

| 保底防护带宽≤20G | 1 | 10 | 10 | 5 | 10 |

| 20G<保底防护带宽≤50G | 1 | 30 | 30 | 20 | 50 |

| 50G<保底防护带宽≤100G | 1 | 50 | 50 | 50 | 50 |

| 100G<保底防护带宽≤300G | 1 | 100 | 100 | 100 | 100 |

| 保底防护带宽>300G | 1 | 不限制 | 不限制 | 不限制 | 不限制 |

- 保底防护带宽(Guaranteed Protection Bandwidth):指在网络防护服务中,提供给客户的最低防护带宽。

- 一级域名数:一级域名是顶级域名下的直接子域名 如www.baidu.com

- 二级域名数:二级域名是在一级域名下创建的子域名 如www.baidu.tieba.com

-

回源IP数:回源IP数是指在负载均衡和CDN(内容分发网络)等系统中,用于向源服务器请求数据的IP地址数量。当用户请求访问一个网站时,请求首先发送到负载均衡或CDN系统,然后再由该系统将请求转发到源服务器获取数据。回源IP数的多少可以反映一个网站的负载均衡和缓存策略的复杂程度。

部署方式

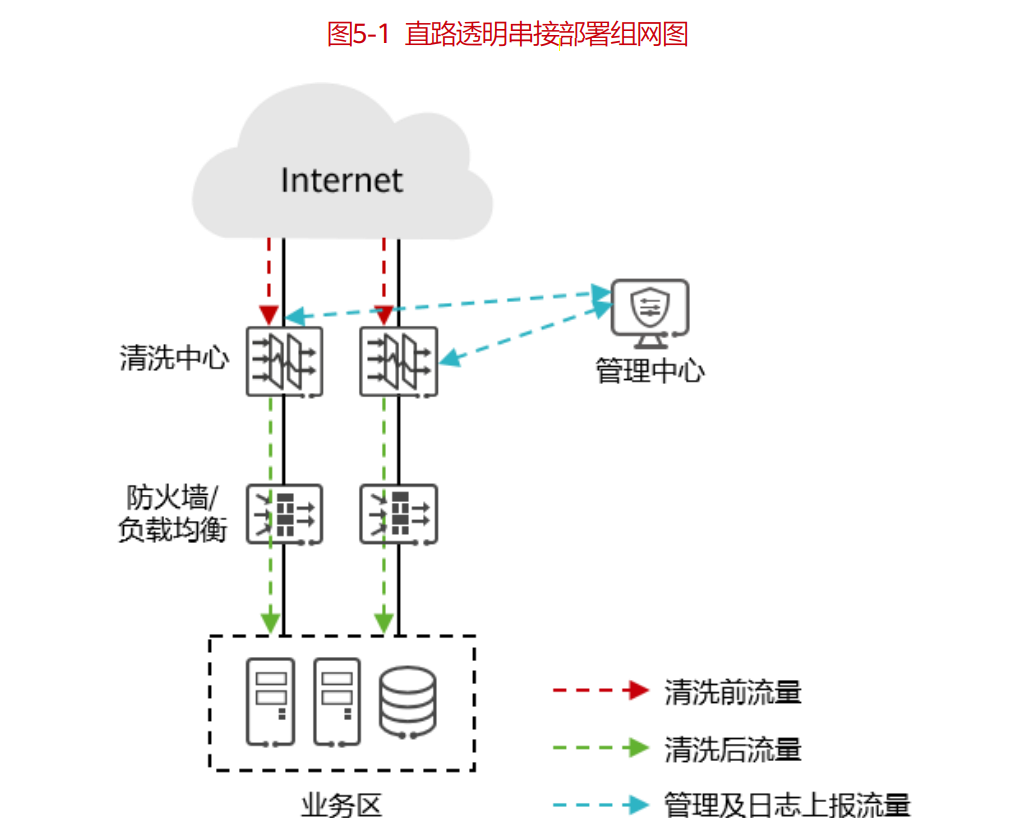

直路部署

直路部署组网简单,不需要额外增加接口,而且由于防护设备可以实时监控双向流量,在个别攻击防护上要优于旁路部署。但由于所有流量都将经过DDoS设备,这就要求DDoS防护设备必须能够提供足够可靠性,保证避免单点故障并减少算法上的误判。

旁路部署--交换机将流量引流给anti-ddos设备,将恶意流量清洗将正常流量回注给防火墙

在大流量场景下,如果让DDoS防护设备对所有流量进行处理将耗费大量的转发性能,导致安全投资上升。同时在一些运营商场景下,组网结构复杂,难以使用直路方式部署。对于部分网络服务提供商,又希望避免设备直路部署可能带来的链路短时中断,于是旁路部署应运而生。相较于直路部署,旁路部署保证了原有组网不被破坏。但同时引入了流量流向改变技术,通过引流,回注等一系列手段来控制流量的走向,实现对异常流量的处理。

防御系统对业务攻击流量进行实时检测,一旦发现针对云主机的攻击行为,将把业务流量从原始网络路径中引流到DDoS清洗系统,通过DDoS清洗系统对该IP的流量进行识别,丢弃攻击流量,将正常流量转发至目标IP,减缓攻击对服务器造成的损害。

- 正常流量与攻击流量到达网络边界设备。

- 网络边界设备通过端口镜像或分光器将流量复制到检测设备,检测设备检查流量是否超过定义的阈值。

- 如果超过阈值,判定为异常流量,上报ATIC(一个管理中心可以集中管理多地域分散部署的多台检测和清洗设备。)。

- AITC根据防御策略向清洗设备下发引流策略。

- 清洗设备收到引流任务后,向对端设备发送UNR路由。

- 所有流量通过BGP路由被引导至清洗设备,清洗设备对异常流量进行检测,并清洗。

- 清洗完成后,正常流量被发送回原路径。

- 原路径上的设备通过策略路由经路由器送往目的地。

本文详细介绍了分布式拒绝服务(DDoS)攻击的各种类型,包括网络层的ICMPFlood和ARPFlood,传输层的SYNFlood、ACKFlood和UDPFlood,以及应用层的DNSFlood和HTTPFlood。此外,还探讨了如何通过提供高带宽防护、精确流量清洗和部署方式的选择来对抗DDoS攻击。

本文详细介绍了分布式拒绝服务(DDoS)攻击的各种类型,包括网络层的ICMPFlood和ARPFlood,传输层的SYNFlood、ACKFlood和UDPFlood,以及应用层的DNSFlood和HTTPFlood。此外,还探讨了如何通过提供高带宽防护、精确流量清洗和部署方式的选择来对抗DDoS攻击。

1783

1783

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?