目录

ssl

what

安全套接层SSL(Secure Sockets Layer),通过握手在客户端和服务器之间建立会话,完成通信双方身份的验证、密钥的交换来进行加密通信,保证通信内容不被监听

how--四次握手机制

注:ssl协议进行身份认证时,是基于传输层之上工作的安全协议,用于提供加密和认证的通信,因此不能与tcp三次握手混淆。ssl认证发生数据在传输层到应用层的动态过程中

- 客户端发送自己支持的ssl协议版本、加密套件以及生成的随机数(Client random)给服务端

- 服务端响应信息,携带选定的版本、加密套件和服务器的随机数“Server random” 服务端将包含自己公钥的CA证书发送给客户端,让客户端来对服务端进行身份验证(由浏览器完成)

- 客户端验证服务端证书合法后,利用服务端的公钥对自己随机生成的密钥加密并发送。

- 服务端收到后用公钥解密,从而彼此都知道彼此密钥,形成对称加密机制,握手完成

SSL VPN

what

以https为基础的安全接入VPN技术

how

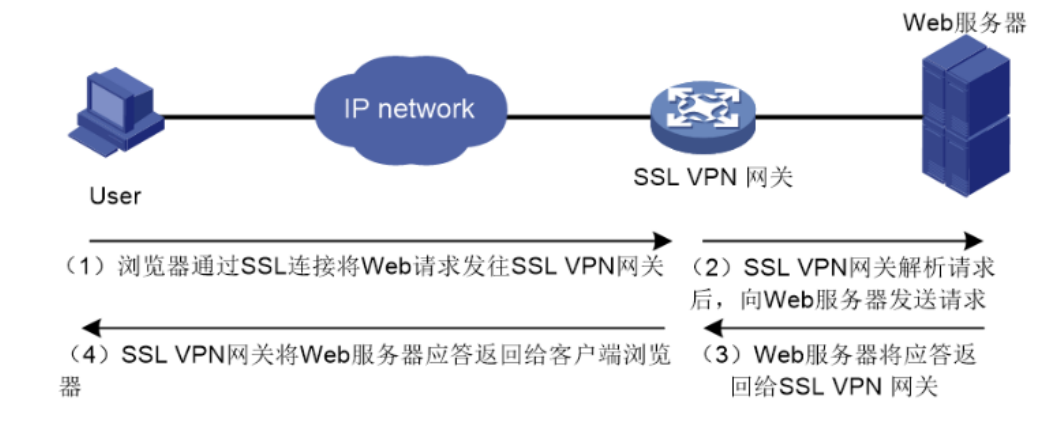

移动用户访问公司内网资源时,实现与ssl vpn 建立连接,形成“隧道”,在隧道能利用对数据进行传输加密。SSL服务器将收到的数据报文再转给内部服务器,一般ssl服务器都部署在防火墙之后,但是现在防火墙以及集成了VPN功能,可以直接当作SSL服务器

why

为什么使用VPN

移动用户需要通过VPN远程连接才能访问内部资源,什么资源本身是不能被外界随意访问的,因此如果放到内外交互的web服务器可能还会有更多安全风险。一旦连接建立并通过身份验证,VPN服务器会为员工的设备分配一个内部网络的IP地址。因此建立在互联网中建立一个虚拟隧道,在隧道中的信息交互安全性能得到保证。

为什么使用ssl vpn

综合兼容性、身份认证、暴露端口、安全性、使用便捷度脱颖而出-----

传统 VPN 巨头 IPSec 暴露出自身一些短板:

1.组网不灵活。建立 IPSec VPN,如果增加设备或调整用户的 IPSec 策略,需要调整原有 IPSec 配置。

2.需要安装客户端软件,导致在兼容性、部署和维护方面都比较麻烦。

3.IPSec VPN 对用户的访问控制不够严格,只能进行网络层的控制,无法进行细粒度的、 应用层资源的访问控制。

SSL VPN有效解决了上诉问题

1.SSL VPN工作在传输层与应用层之间,不会改变IP与TCP的报文头,不用改变原有拓扑结构。只需防火墙放行443(HTTPS)端口就能实现流量控制

2.SSL VPN基于B/S架构,无需客户端安装,浏览器就能访问

3.相比较IPSec的网络层控制,SSL VPN的访问控制基于应用层,其细粒度可以具体到URL与文件级别

部署位置

当然防火墙也支持配置VPN功能

168

168

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?