下载:题目下载

查壳,无壳且64位,载入IDA。

进入主函数发现里面既有代码又有数据。通过查阅知道这种形式是SMC。首先了解一下什么是SMC。(SMC 入门笔记 && HGAME 题目复现 - 知乎)

SMC,即Self Modifying Code,动态代码加密技术,指通过修改代码或数据,阻止别人直接静态分析,然后在动态运行程序时对代码进行解密,达到程序正常运行的效果。

而计算机病毒通常也会采用SMC技术动态修改内存中的可执行代码来达到变形或对代码加密的目的,从而躲过杀毒软件的查杀或者迷惑反病毒工作者对代码进行分析。

通常来说,SMC使用汇编去写会比较好,因为它涉及更改机器码,但SMC也可以直接通过C、C++来实现。

也就是说SMC是修改了代码或者数据,阻碍进行静态分析,但是在动态的时候就会自解密,使程序正常运行。

有关SMC的相关函数如下:

在 SMC 中将会对.text中某块内存的属性进行魔改,然后再进行下一步处理,例如进行解密。最后再执行。

.

VirtualProtect()

在 Windows 程序中使用了VirtualProtect()函数来改变虚拟内存区域的属性。

.

#include <Memoryapi.h>

BOOL VirtualProtect(

LPVOID lpAddress,

SIZE_T dwSize,

DWORD flNewProtect,

PDWORD lpflOldProtect

);

.

VirtualProtect()函数有4个参数,

lpAddress是要改变属性的内存起始地址,

dwSize是要改变属性的内存区域大小,

flAllocationType是内存新的属性类型,

.

lpflOldProtect内存原始属性类型保存地址。

mprotect()

在 Linux 程序中使用mprotect()函数来改变虚拟内存区域的属性。

#include <sys/mman.h>

int mprotect(void *addr, size_t len, int prot);

.

mprotect()系统调用修改起始位置为addr,长度为length字节的虚拟内存区域中分页上的保护。

addr取值必须为分页大小的整数倍,

length会被向上舍入到系统分页大小的下一个整数倍。

prot参数是一个位掩码。

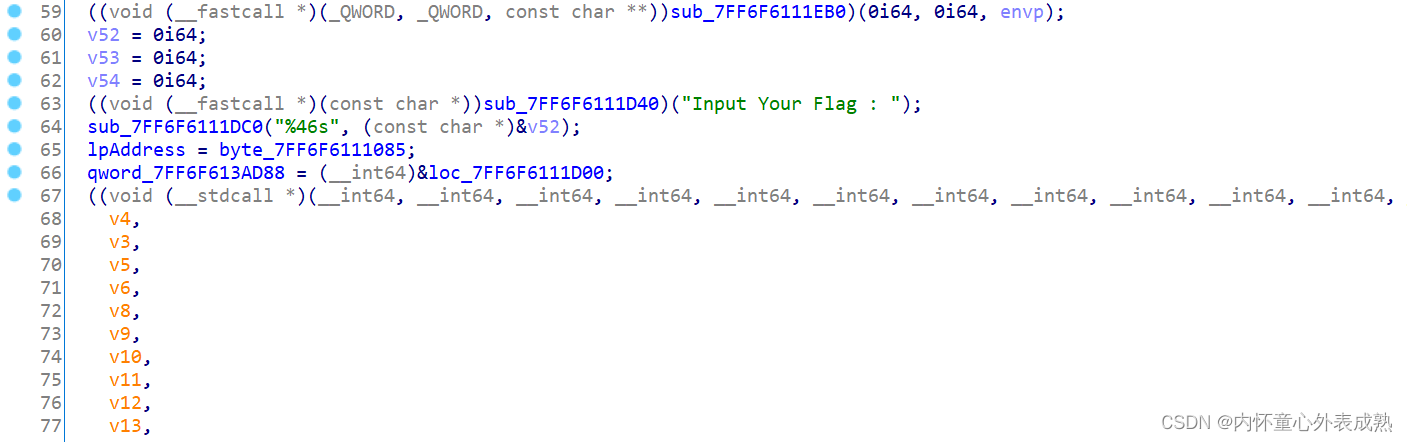

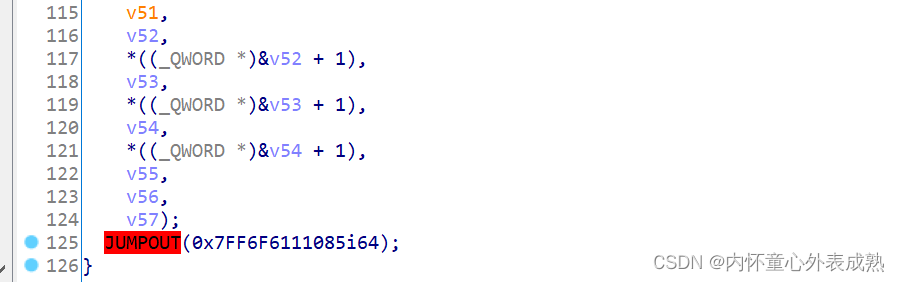

知道了相关函数,那我们就在IDA的导入表中看看有没有调用这些函数。发现第一个就是,跟踪一下。

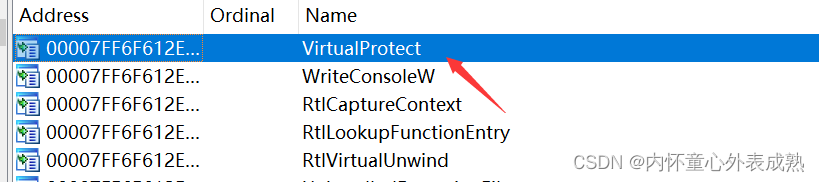

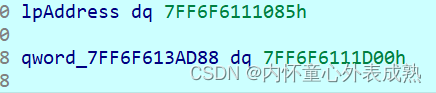

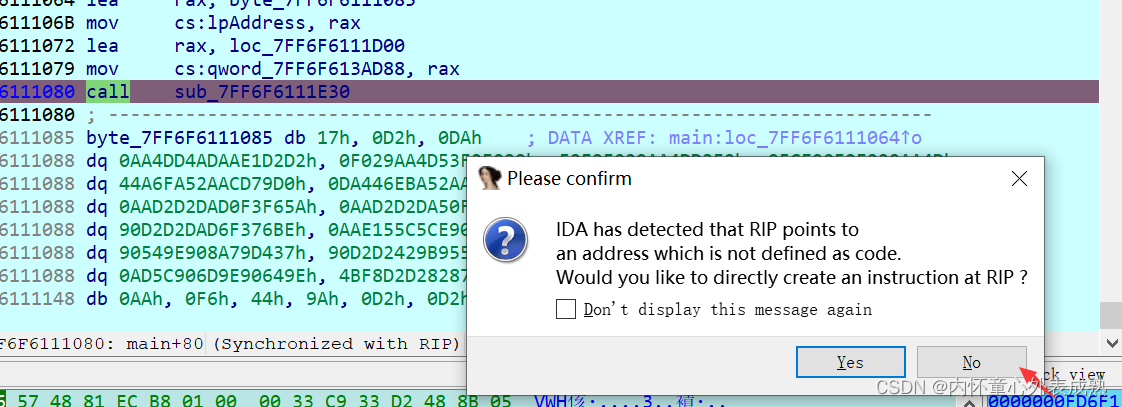

跟进发现如上,根据VirtualProtect()函数参数知道,lpAddress是进行修改的首地址处,qword_7FF6F613AD88则是末尾地址。通过动态调试最后也可以得到这两个地址具体是多少。

跟进发现如上,根据VirtualProtect()函数参数知道,lpAddress是进行修改的首地址处,qword_7FF6F613AD88则是末尾地址。通过动态调试最后也可以得到这两个地址具体是多少。

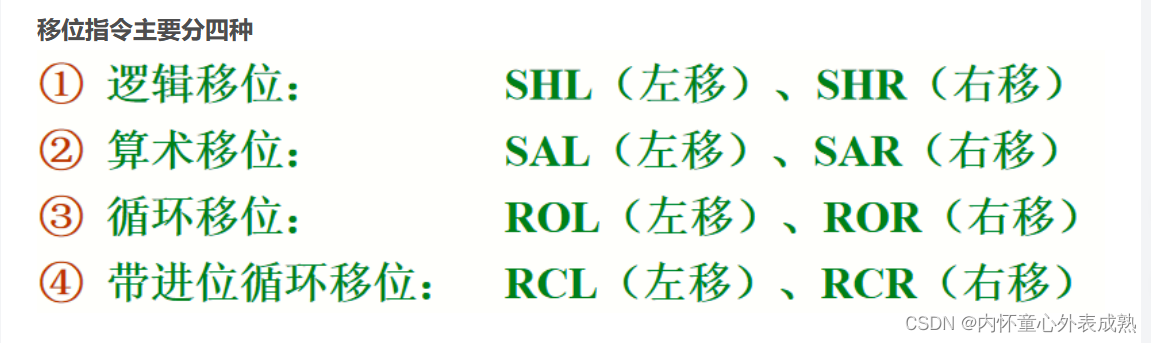

然后分析一下代码可知,最关键的是ROR1操作,通过参阅资料这是循环位移的一个操作。汇编指令(四)移位指令_怪就怪在的博客-CSDN博客_移位指令

然后分析一下代码可知,最关键的是ROR1操作,通过参阅资料这是循环位移的一个操作。汇编指令(四)移位指令_怪就怪在的博客-CSDN博客_移位指令

所以代码中的ROR1则是循环位移三次在和0x5A异或。完成自修改。然后根据修改的起始地址看一下汇编代码。

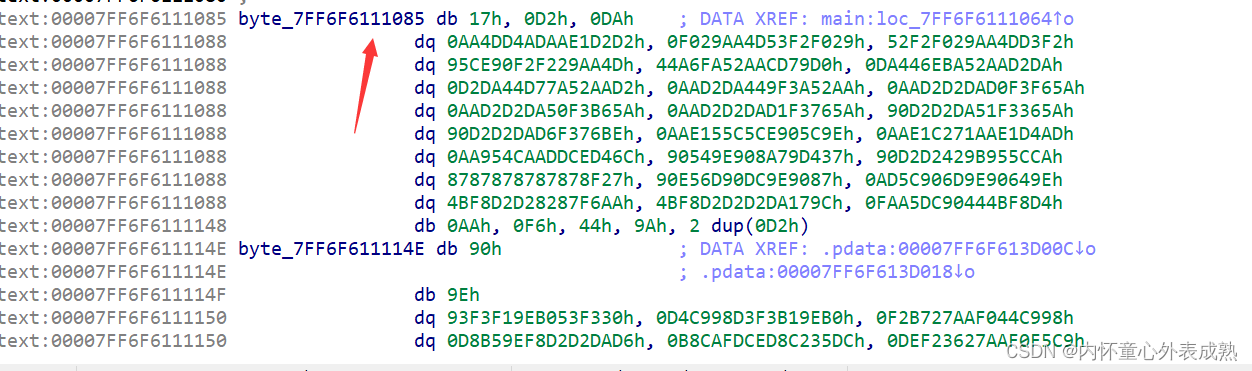

发现这里有大量的数据,所以基本可以判断这里就是SMC修改的地方。接下来就把他修改成正确的代码就好。经过参阅资料2021年9月广州羊城杯,REVERSE的RE-BabySmc_沐一 · 林的博客-CSDN博客

方法一:动态调试。

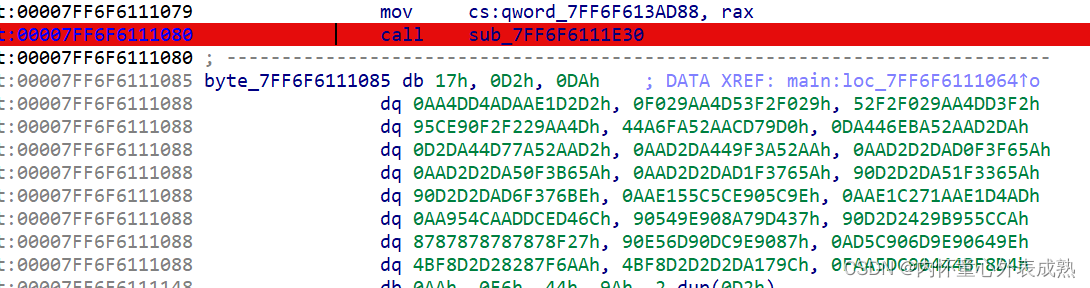

下断点

然后动态运行,之后f8运行,其中会有一个弹窗,是否让IDA自己根据RIP生成代码,这里选no,因为IDA不能区分主函数的结构,然后从main函数头到第一个retn的代码段,因为IDA这时已经识别不了main函数块的结束部分了,然后右键->Analyze selected area选中Force强迫分析,并且不重新定义已存在的代码段,因为其它不用自修改的代码段都是正确的。

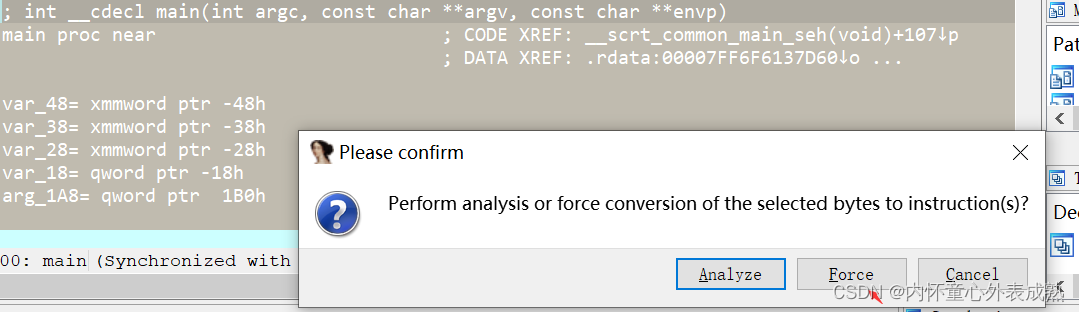

Force后点yes,在f5就可以看到正确的代码了。

Force后点yes,在f5就可以看到正确的代码了。

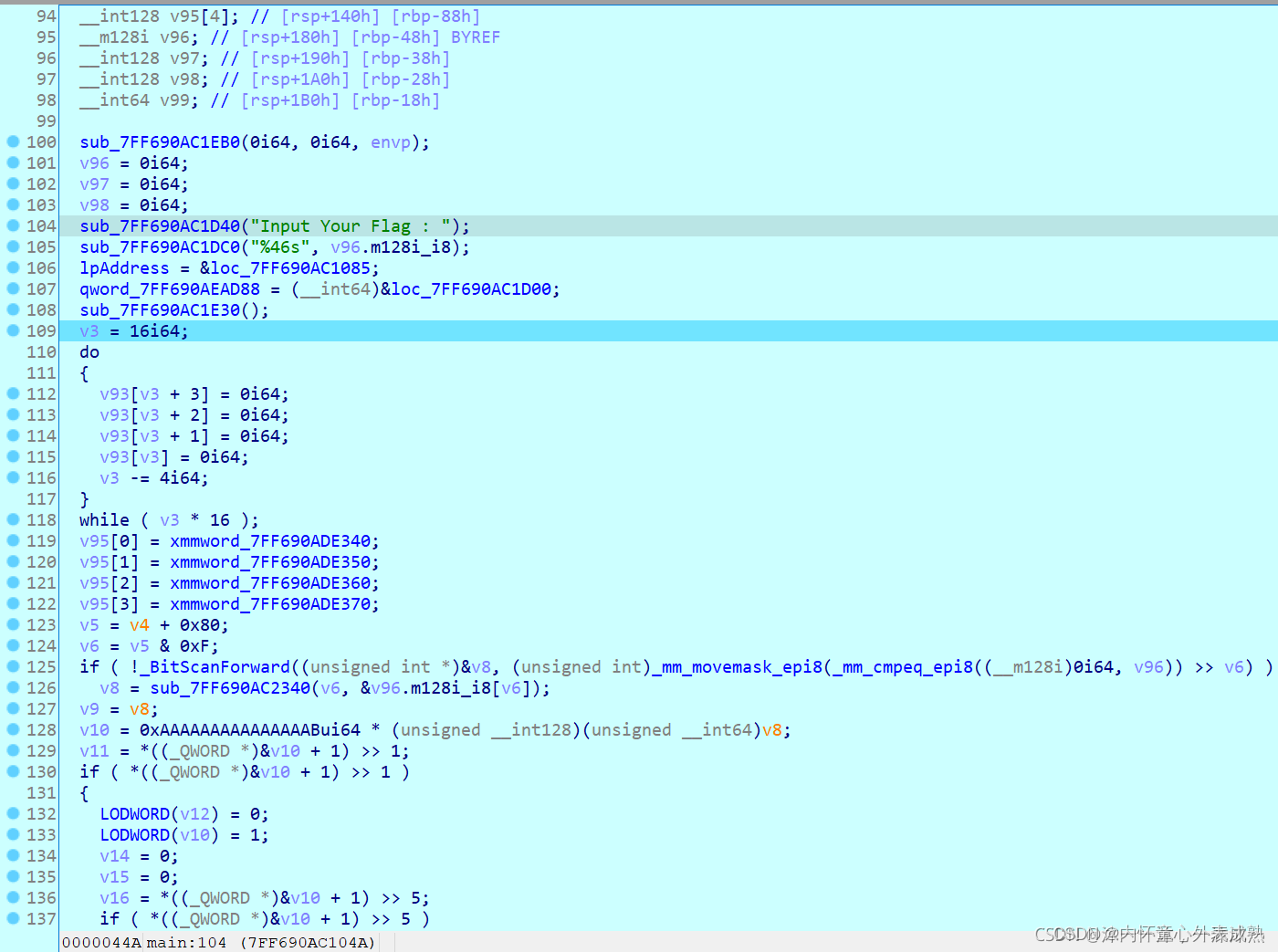

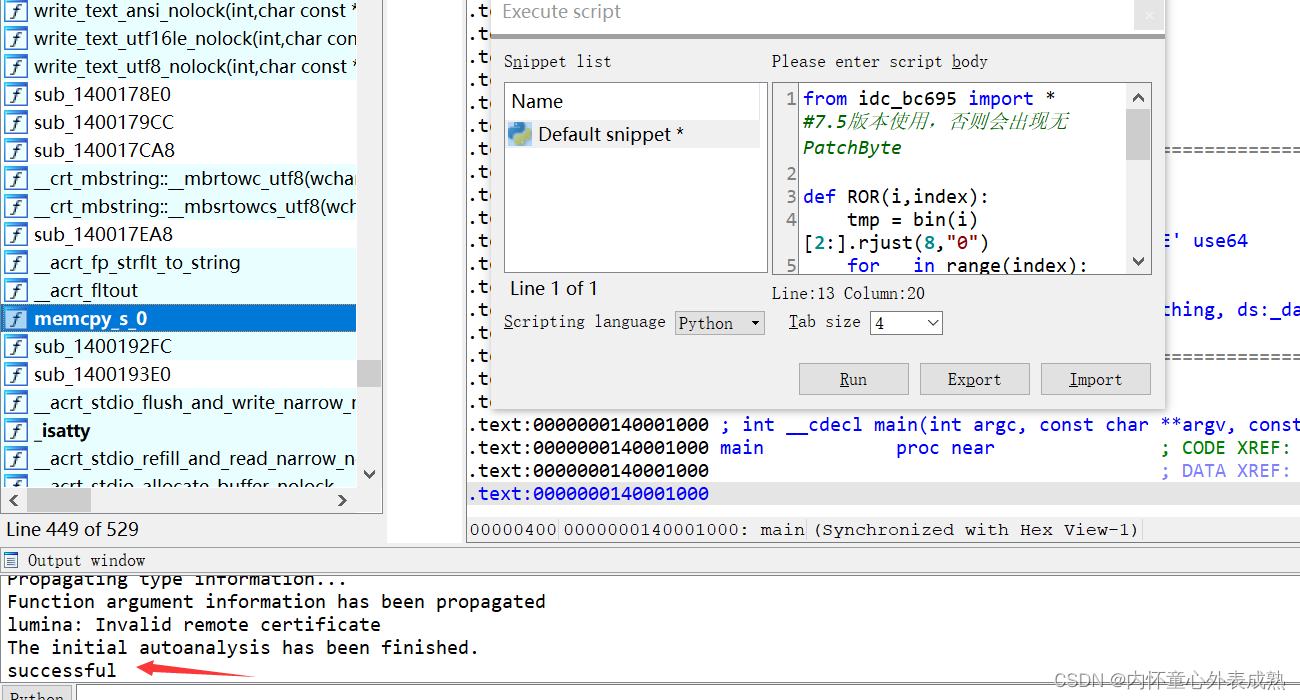

方法二:IDA的python脚本,静态修补

这个办法就是写python脚本把代码变为正确的,然后像上面一样,f8等等一系列操作。

2021年9月广州羊城杯,REVERSE的RE-BabySmc_沐一 · 林的博客-CSDN博客

写这个代码主要是用到循环位移ROR代码

from idc_bc695 import * #7.5版本使用,否则会出现无PatchByte

def ROR(i,index):

tmp = bin(i)[2:].rjust(8,"0")

for _ in range(index):

tmp = tmp[-1] + tmp[:-1]

return int(tmp, 2)

addr1=0x140001085

addr2=0x140001d00

for i in range(addr2-addr1): #循环次数

PatchByte(addr1+i,ROR(Byte(addr1+i),3)^90)

print('successful')

从开始地址到末尾地址,依次位移三次然后在与0x5A异或就修复了代码。然后在像上面的动态调试一样把代码展现出来。(快捷键shift+f2)

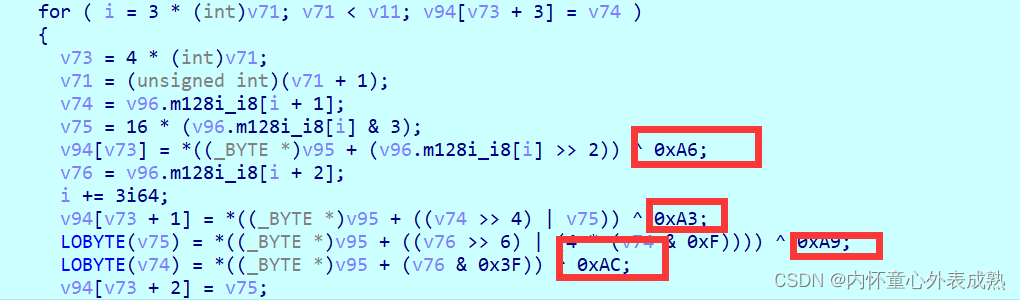

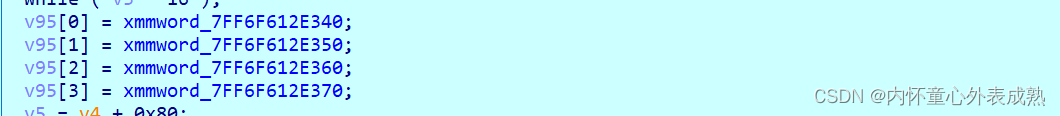

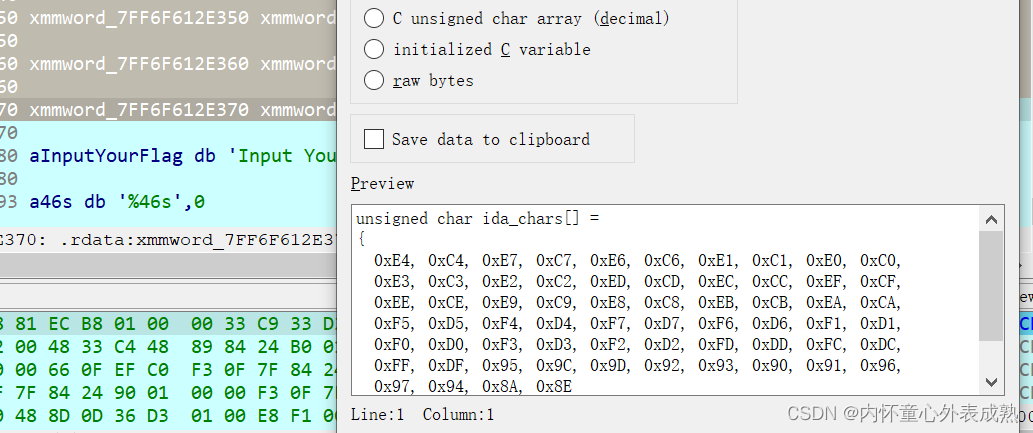

之后就是分析代码,通过代码的大致形式可知道类似于base64加密。(>>2 >>4 <<6 &0x3 &0xf &0x3f v77 == 1 v77 == 2看上去基本就是base64的加密)。但是好像又不太一样,可以发现在进行base64加密时后面有多了异或操作且进行换表

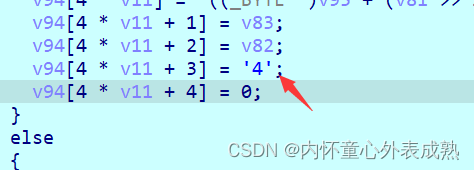

通过观察又知道,当不足时添加4,并不是‘=’ 所以这只能是类似于base64的加密。

所以这只能是类似于base64的加密。

说一下思路:既然是换表就想到用maketrans和translate进行解决,所以我们要做的就是把加密后的字符串先去掉末尾的4(因为4是在异或后加上的,不参与异或运算)然后进行异或得到异或前的字符串,然后在通过换表进行解密就好了。(注意要在异或后得到的字符串中把原来的‘4’替换为‘’=‘’添加回去)

import base64

key1="H>oQn6aqLr{DH6odhdm0dMe`MBo?lRglHtGPOdobDlknejmGI|ghDb<"#4

list1=[]

list2=[0xA6,0XA3,0XA9,0XAC]

origin=""

for i in range(len(key1)):

list1.append(ord(key1[i])^list2[i%4])

#print(list1)

for a in list1:

origin+=chr(a)

origin+='='

s='äÄçÇæÆáÁàÀãÃâÂíÍìÌïÏîÎéÉèÈëËêÊõÕôÔ÷×öÖñÑðÐóÓòÒýÝüÜÿß'#换表字符

str='ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789+/'

biao=str.maketrans(s,str)

print(base64.b64decode(origin.translate(biao)))flag:SangFor{XSAYT0u5DQhaxveIR50X1U13M-pZK5A0}

突然感觉自己的基础知识不足,好多都不懂,这几天也在看和书籍相关的视频(看加密与解密ing),买不起书,赶紧开学,我想借书...

519

519

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?