Nmap主机发现

nmap -sn CIDR 对该网络中的所有主机进行ip扫描,以此来发现网络主机存活。

Nmap主机发现结果输出

nmap -sn CIDR -oX test.xml 将扫描结果输出到test.xml文件中方便以后使用。

Nmap端口探测技巧

nmap -p80 DNS 对某个端口进行探测

nmap -p80,135 DNS 对80端口和135端口进行探测

nmap -p1-100 DNS 对1-100范围的端口进行扫描

nmap -p- DNS 探测所有端口

nmap -p T:25,U:53 DNS 对指定协议端口进行探测Tcp25号端口,Udp 53号端口

nmap -p smtp DNS 通过协议名来扫描端口

nmap -p s* DNS 对协议名开头为s的端口进行扫描

nmap -p [1-65535] DNS扫描注册在nmap中的端口

Nmap的NSE脚本使用

NSE(Nmap Script Engine)Nmap脚本引擎,内置许多可以用来扫描的、针对特定任务的脚本。通过NSE可以不断拓展Nmap的扫描策略加强Nmap的功能更。

nmap中使用 --script 参数来指定调用的脚本,并且脚本存储在nmap路径下的script文件夹下。

Linux存储在/usr/share/nmap/script/下。

nmap --script http-header 目标 探测http服务的http头。

nmap -sV --script vuln 目标 使用漏洞分类脚本对目标进行探测。

nmap -sV --script="version,discovery" 目标 发现和版本信息分类进行探测。

nmap -sV --script"(http*)" and not (http-slowlors and http-btute)" 目标 使用http*的脚本但除了(http-brute和http -slowlors)。

nmap -sV --script expliot -d 4 --script-trace 目标 使用nmap 中的exploit,使用的同时开启调试模式。(-d debug的范围为0~9)

nmap的http-title脚本,并且指定使用对应的User-Agent。命令如下:

nmap -sV --script http-title --script-args http.useragent="Mozilla 999" 使用nmap的http-title脚本,并且指定使用对应的User-Agent。

NSE更新

nmap --script -update

Nmap使用特定网卡进行探测

nmap -e interface CIDR

nmap --iflist 输出对应的网卡信息

ipconfig /all 查看windows下所有的网卡详细信息

Nmap对比扫描结果

监控网络变化,达到网络监视的目的。

使用ndiff

nmap -A -v -T4 192.168.1.102 -oX kali1.xml 把数据输出

nidff.exe file1 file2 比较nmap两次扫描结果 (file1和file2是Nmap扫描结果的xml格式。-oX)

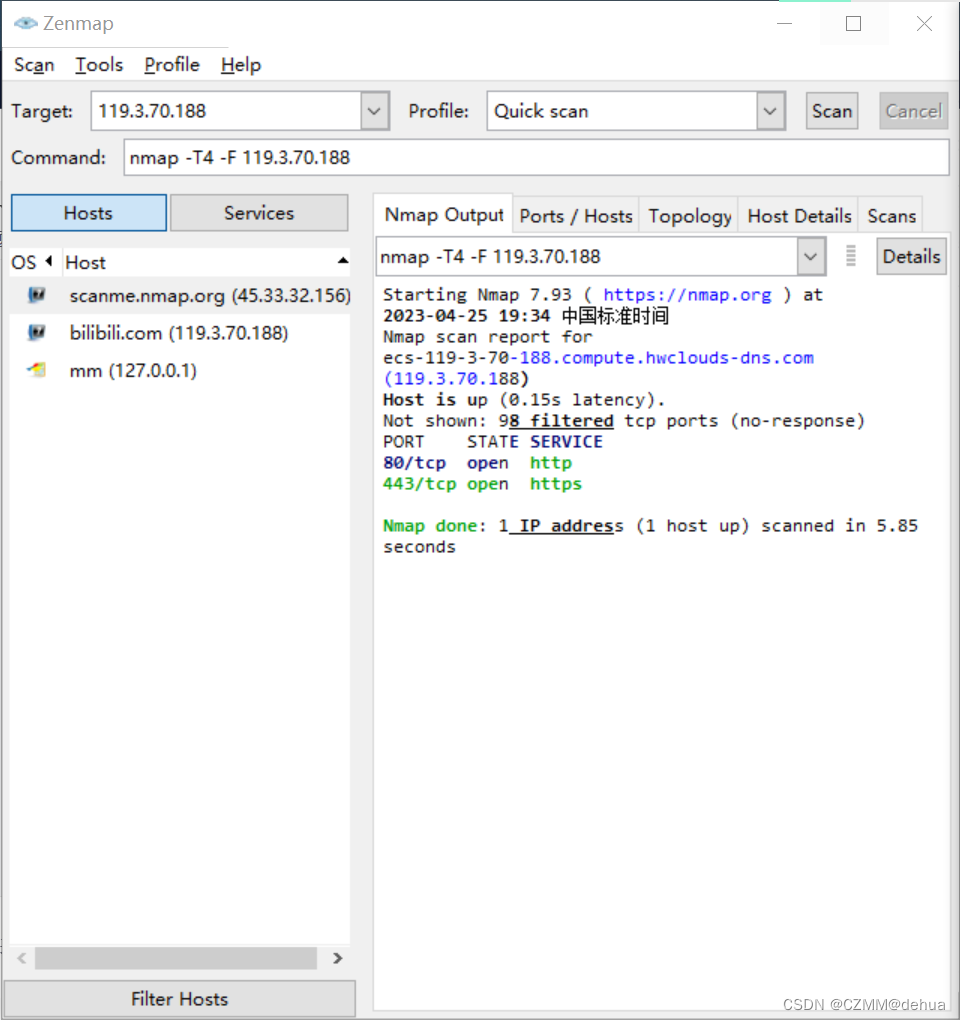

可视化ZenMap

配置扫描策略

通过profile进行配置

572

572

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?