web13

提示存在文档敏感信息

00x1

打开后是买机顶盒的,提示文档信息,找了半天没找到

于是搜索docunment 文档

小写字母 同时存在超链接

00x2

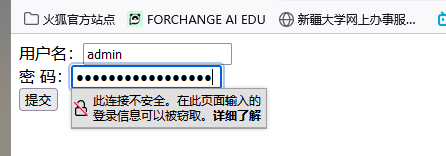

进入得到用户名和密码

进入网址发现不能进入

看wp了解到需要更换域名

所以直接在靶场里面输入地址

得到flag

最后学个英语单词

web14

题目提示

打开靶场看到

00x1

看是否和上题思路一样

页面搜索sourse 无结果,于是查看源码,并搜索得到一地址,点击就出现一张图片

00x2

改变思路,根据提示,访问此网站

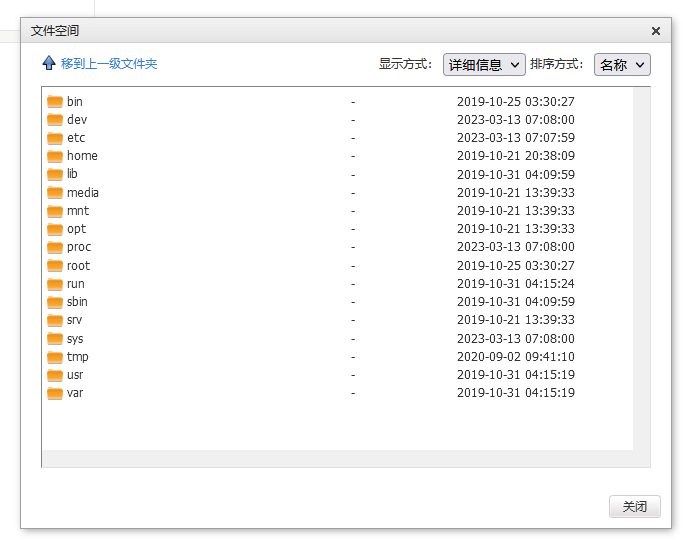

http://5484965c-6a32-4493-904a-4c85bf15b180.challenge.ctf.show/editor/发现一个上传框

上传文件可以得到文件目录

访问路径可得到flag

/editor/attached/image/var/www/html/nothinghere/fl000g.txt

然后尝试在url里面访问/nothinghere/fl000g.txt 得到flag

路径问题:因为index.php和nothinghere一个目录

web15

题目描述:

公开的信息比如邮箱,可能造成信息泄露,产生严重后果打开一个网页

根据提示找到1156631961@qq.com

搜搜QQ号得到一个牛

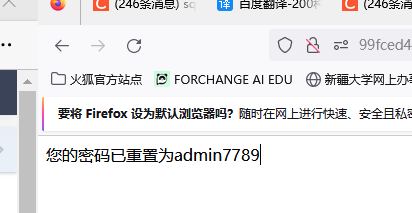

登陆后台

尝试密码admin错误

重置密码得到,密保 西安

登录后台得flag

web16

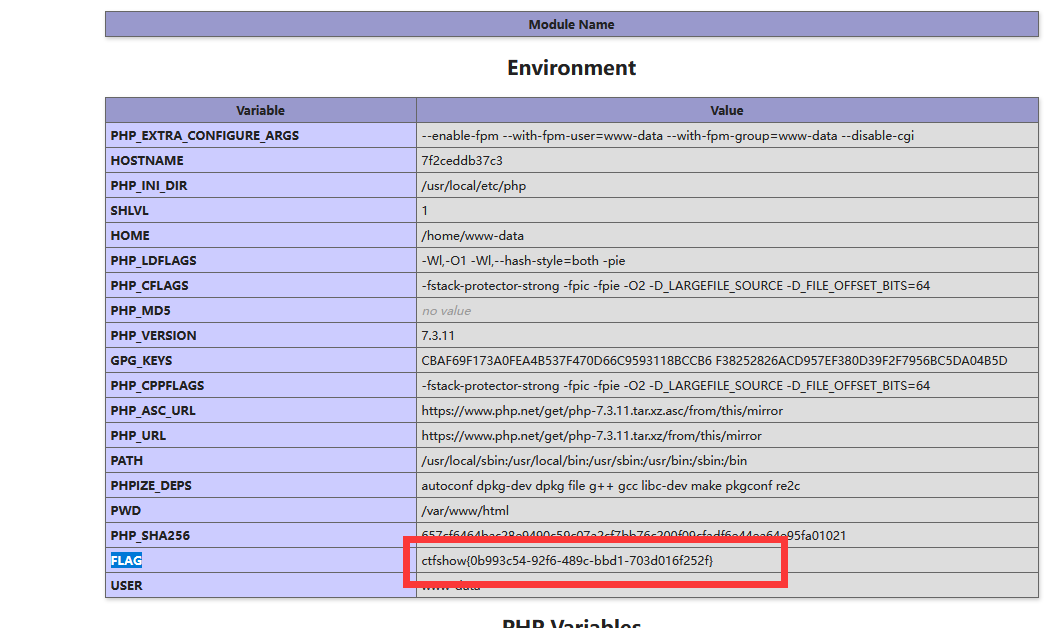

题目提示

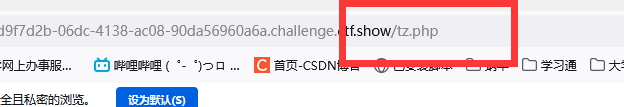

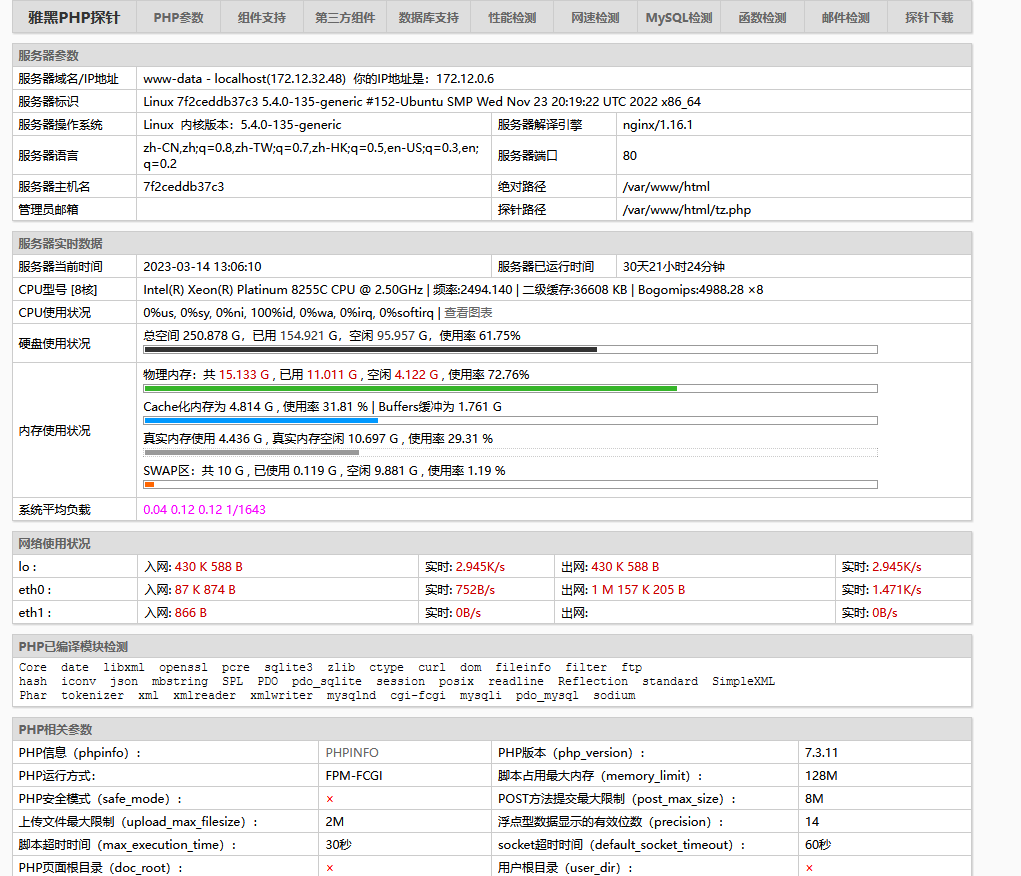

对于测试用的探针,使用完毕后要及时删除,可能会造成信息泄露百度一手

访问探针

好多服务器配置相关信息

看到熟悉的phpinfor可以点进去

搜索flag得到

web17

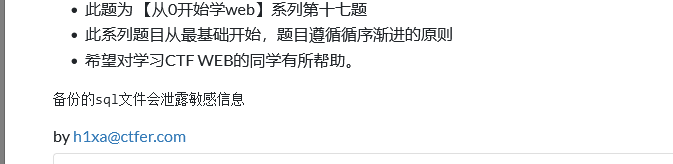

题目提示sql文件泄露

打开是个小网站,无从下手

看了wp说是访问backup.sql,构造payload访问得出sql文件,得到flag

web18

拿到后之前很熟悉的flappybird

根据提示得够100分即可

查看源码

其中js文件可以查看,发现就是主程序

找到得分判断语句

尝试将字符串放在控制台,但是运行不出来

于是进行unnicode编码得到

转去110.php得到flag

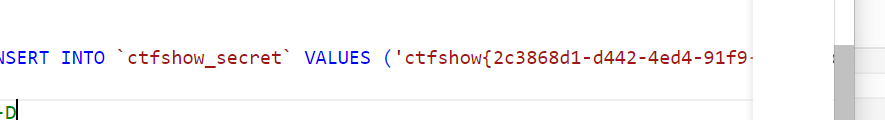

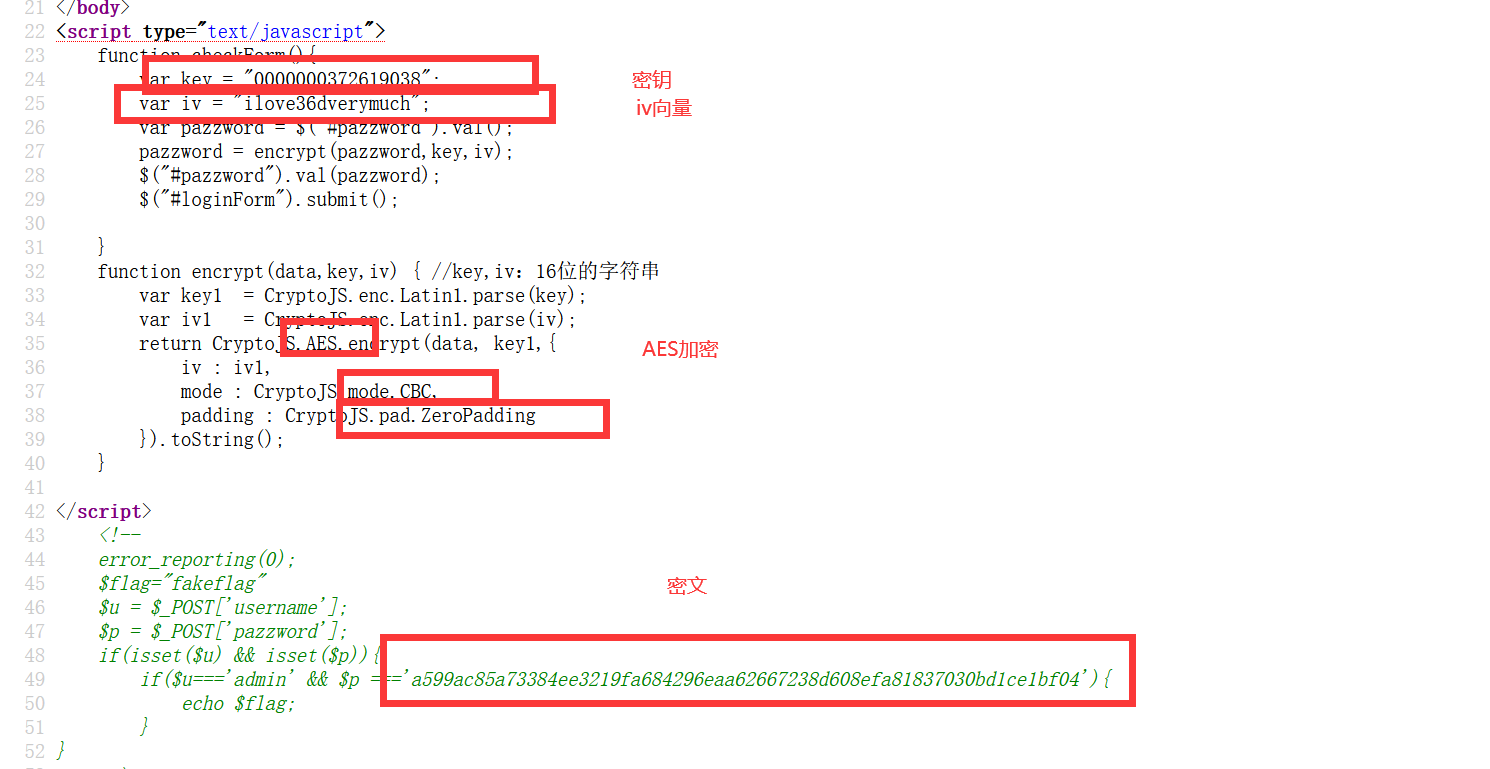

web19

题目提示

应该是要某种加密方式,代码审计得到:

性感小源在线解密

输入明文 ==i_want_a_36d_girl== 得到flag

https://www.jianshu.com/p/cd164539b0b6

870

870

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?