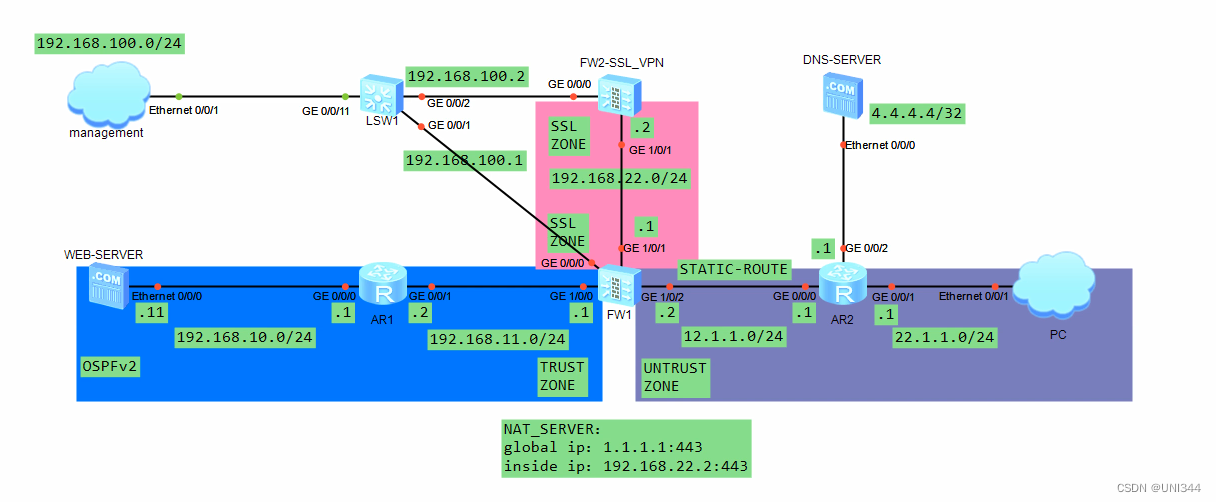

#实验拓扑

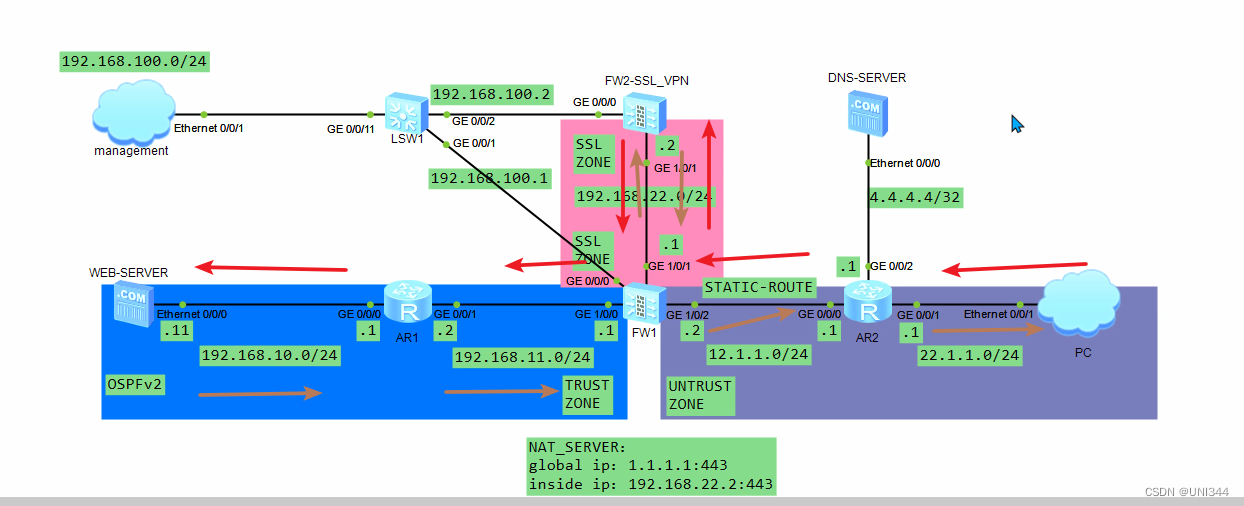

#SSL流量走向

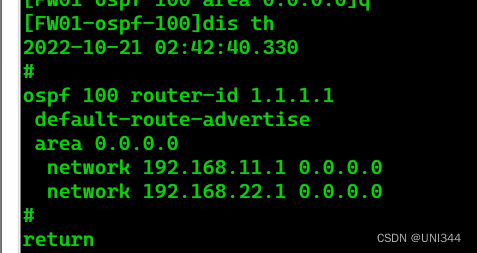

一、配置(大多数基础配置省略,只写出了部分关键点)

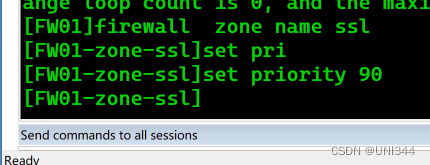

1防火墙配置安全区域

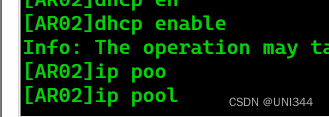

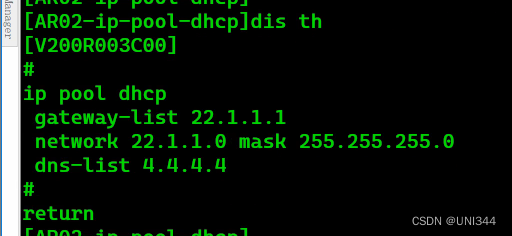

2.配置DHCP服务

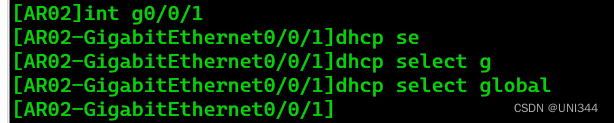

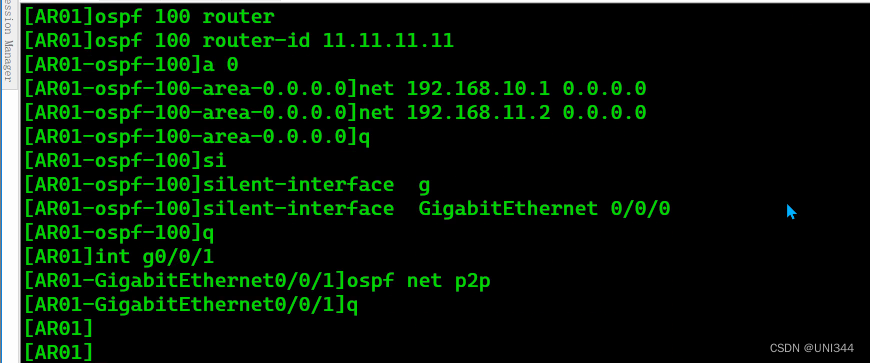

3.内网通信

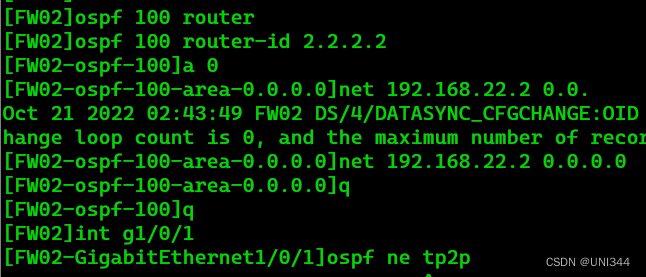

OSPF

FW1两个接口P2P

查看

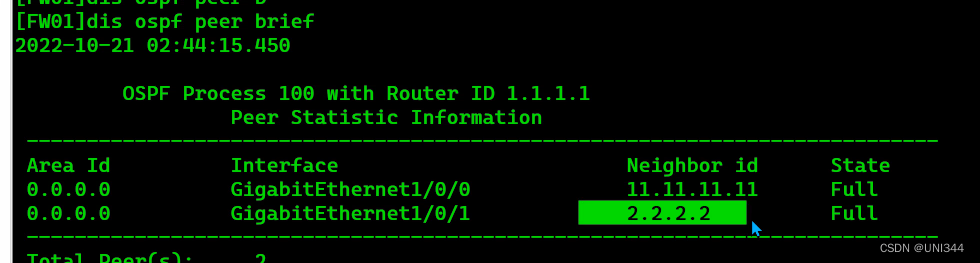

注意:配置静态路由

20网段是SSL服务器制作的地址池,所以fw1没有路径

![]()

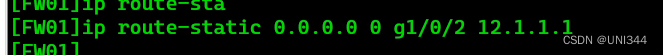

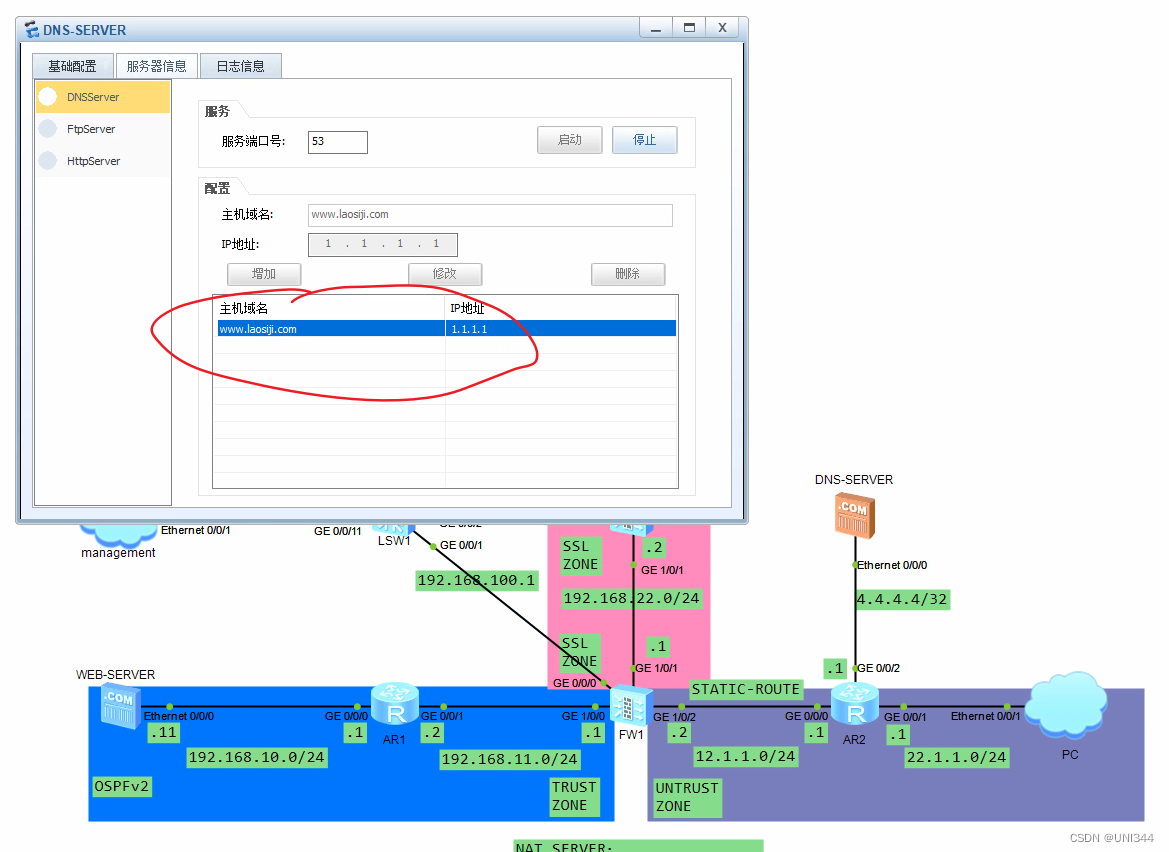

4.全局通信

1.1.1.1是fw2服务器映射的虚拟IP

![]()

5.服务器映射

6.创建测试用户

7.SSL VPN服务

(注意:web界面创建会出bug)

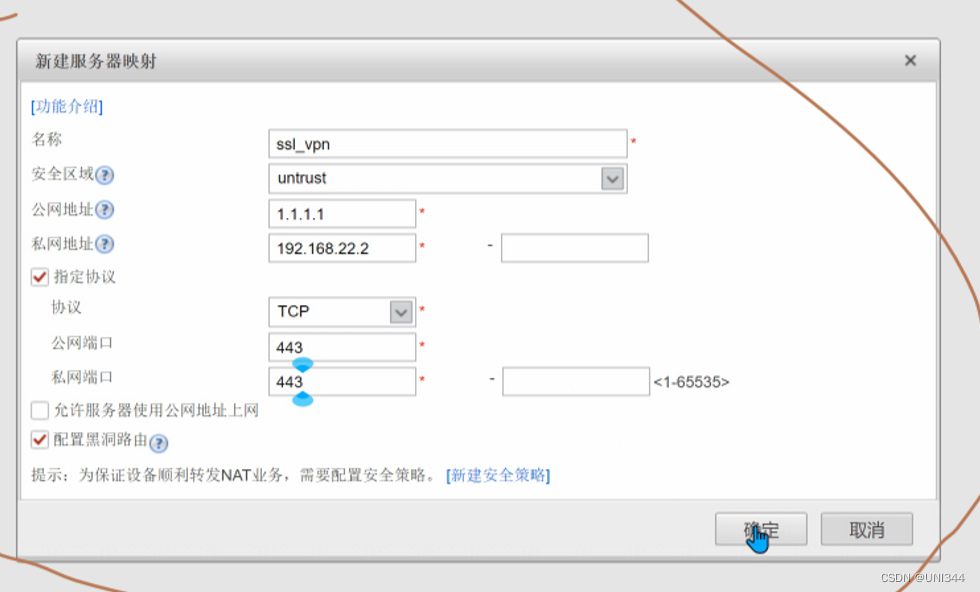

7.1创建

最后面是域名

![]()

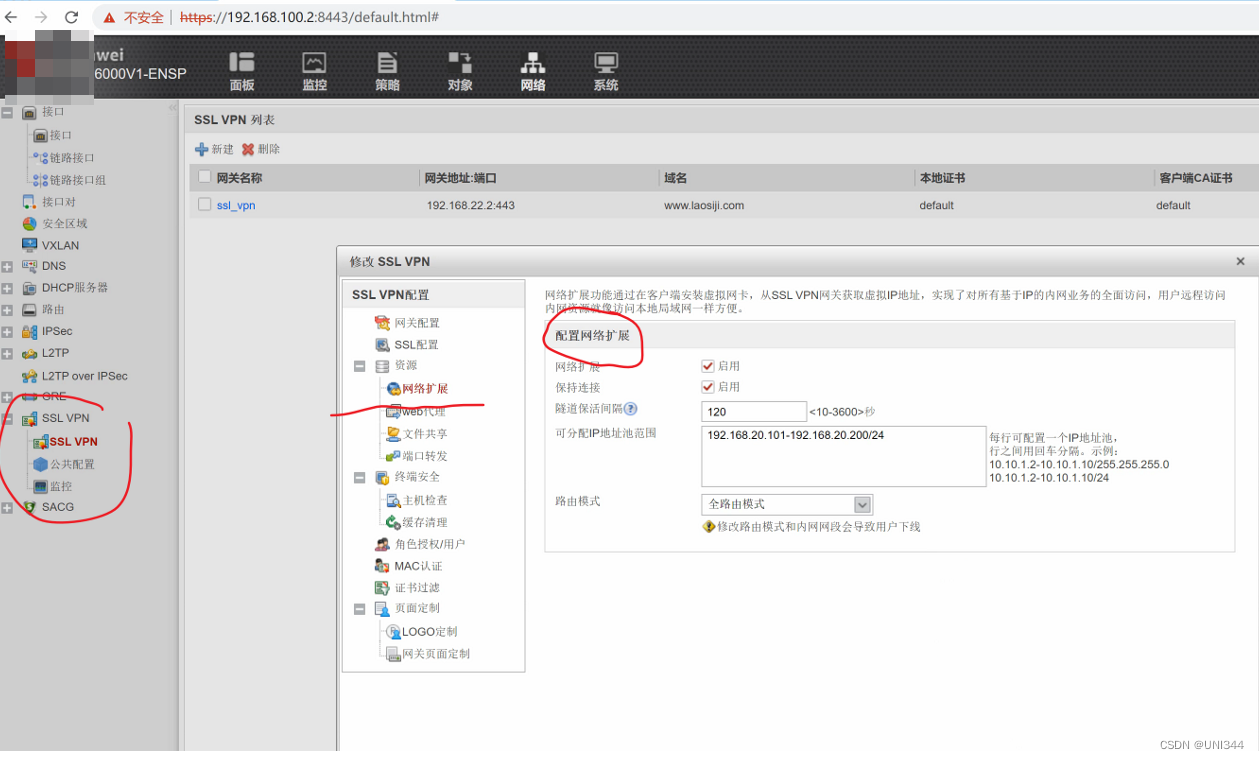

7.2配置网络扩展

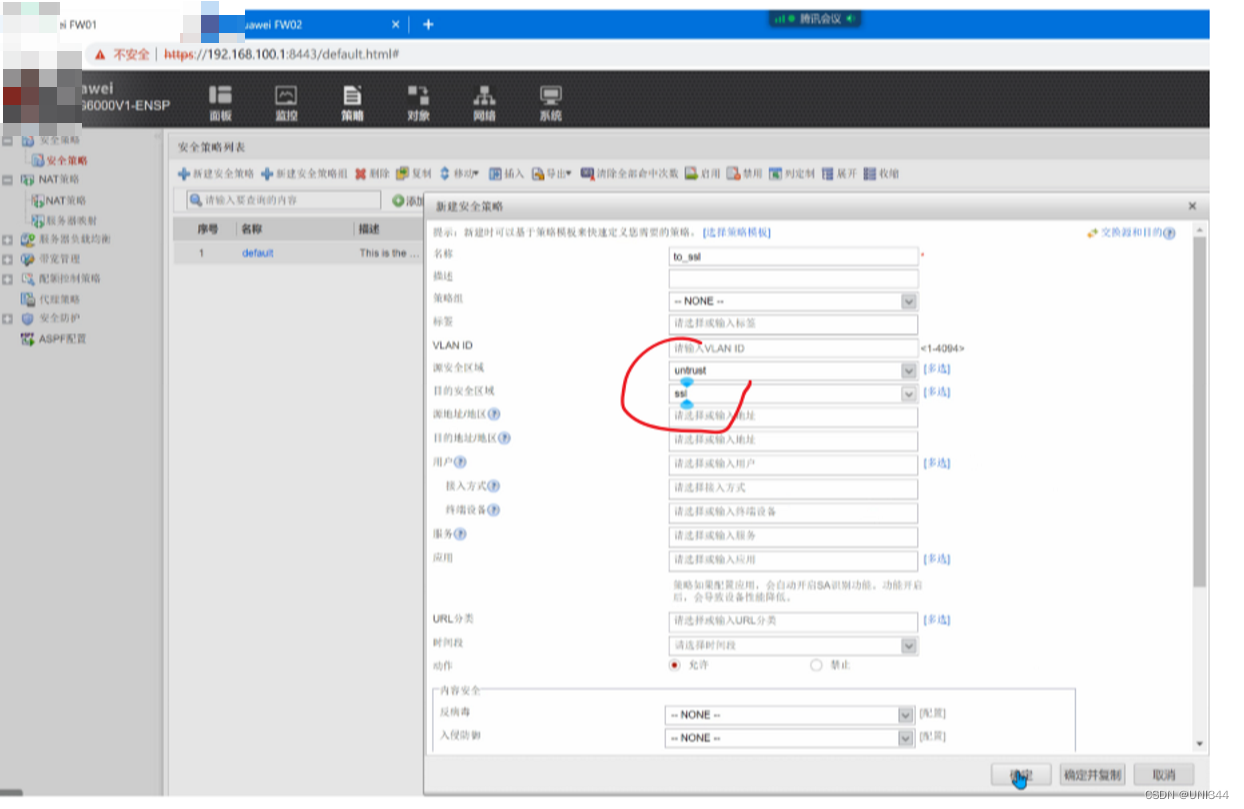

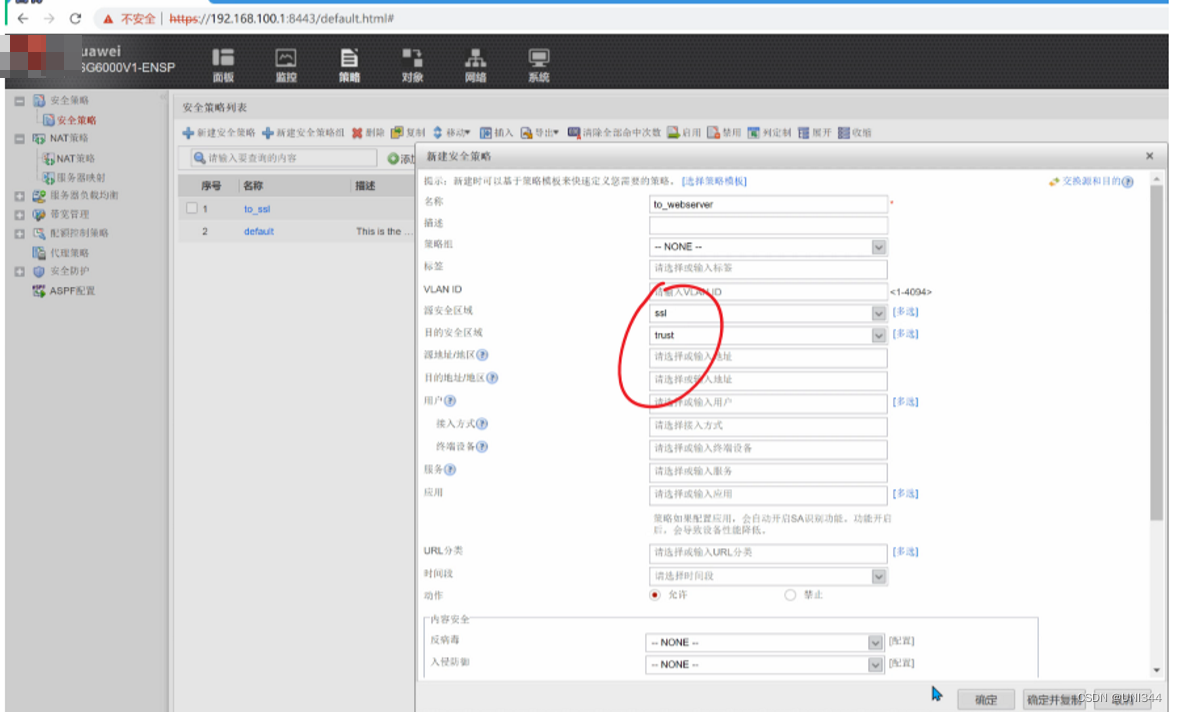

8.配置安全策略

#防火墙1

外网进来

换IP访问服务器

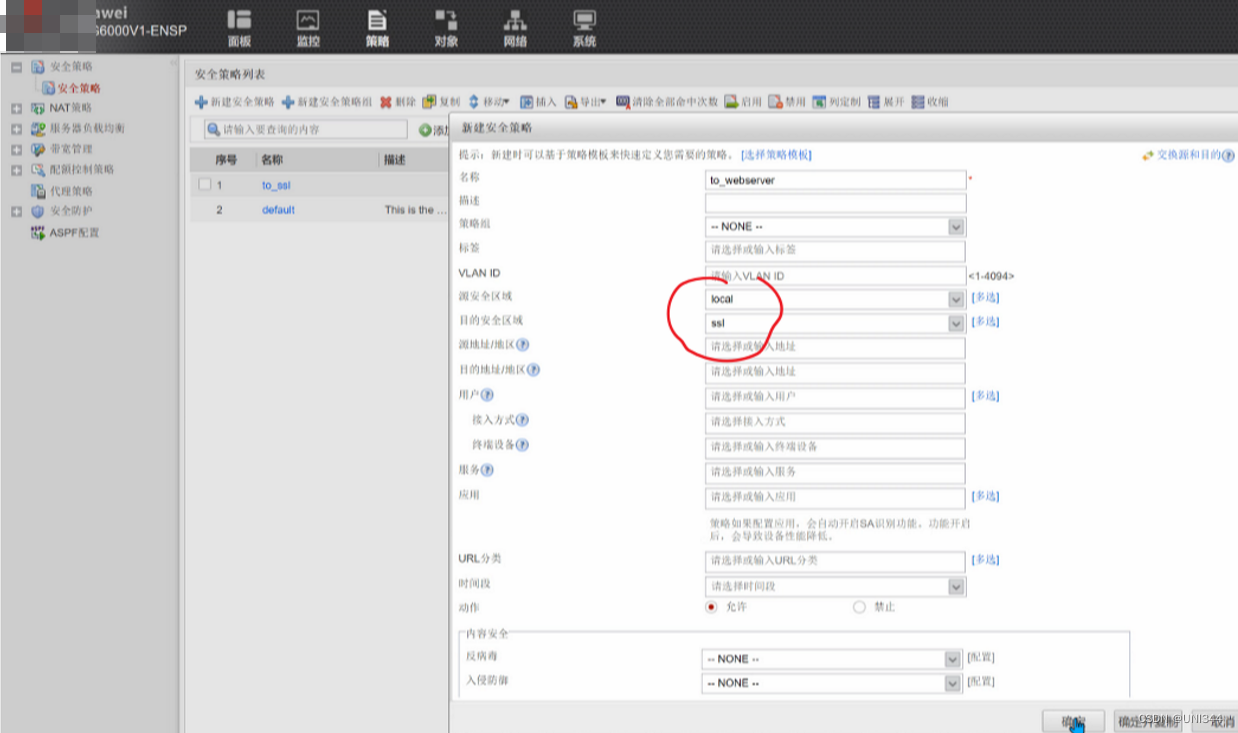

#防火墙2

两个都是外网进入切换IP

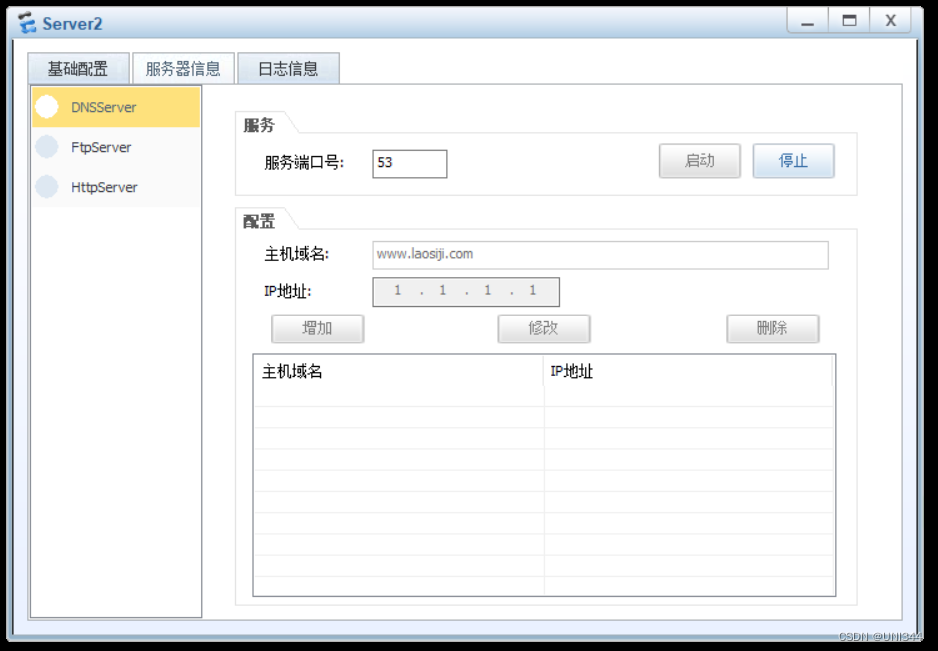

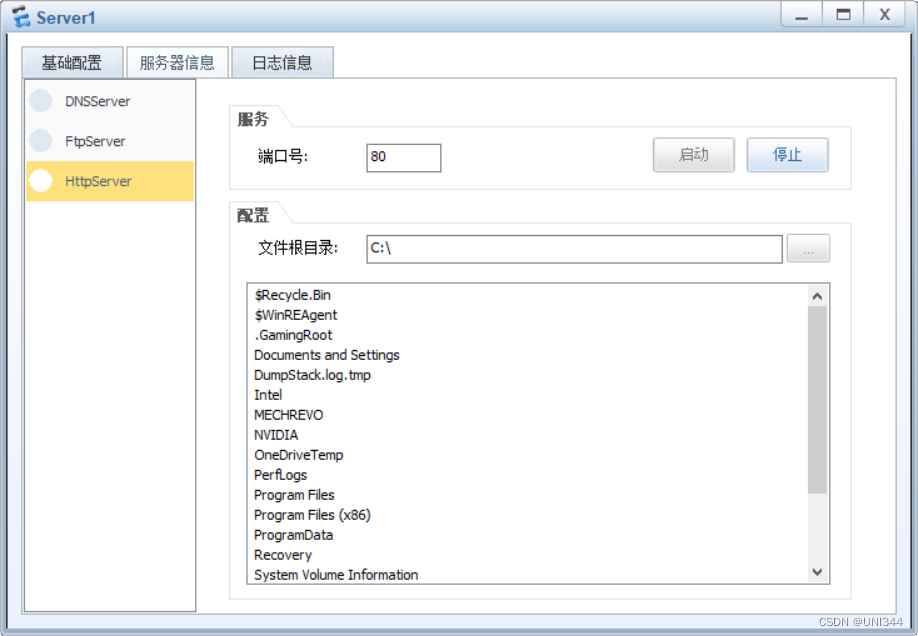

9.启动服务

外网DNS服务器:

内网HTTP服务器:

10.安全策略(参考)

#fw1

security-policy

rule name to_ssl

source-zone untrust

destination-zone ssl

action permit

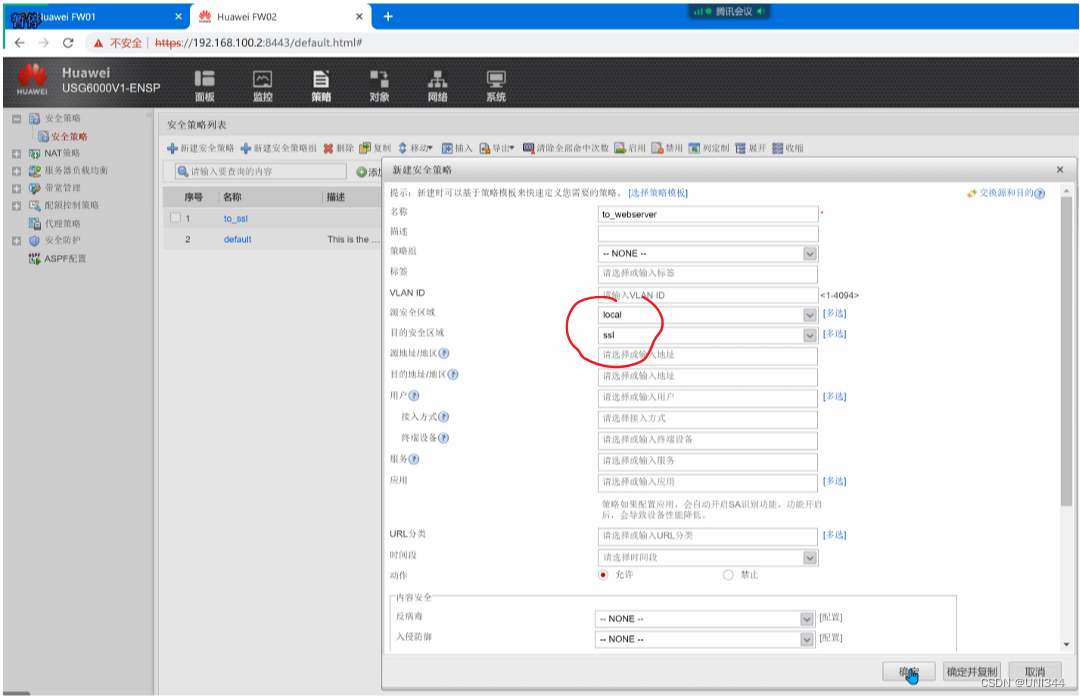

rule name to_webserver

source-zone ssl

destination-zone trust

action permit

#fw2

security-policy

rule name to_ssl

source-zone ssl

destination-zone local

action permit

rule name to_webserver

source-zone local

destination-zone ssl

action permit

二、测试

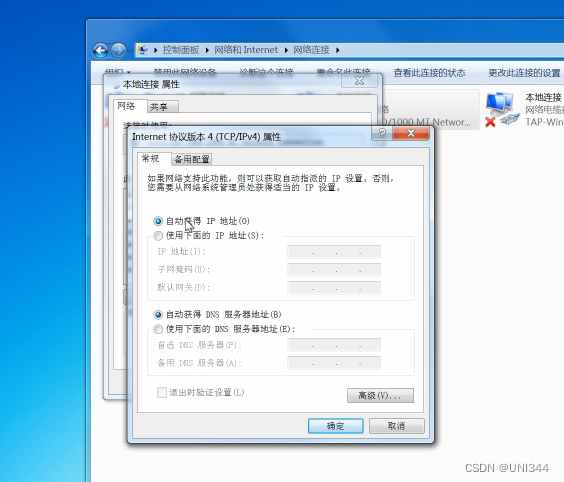

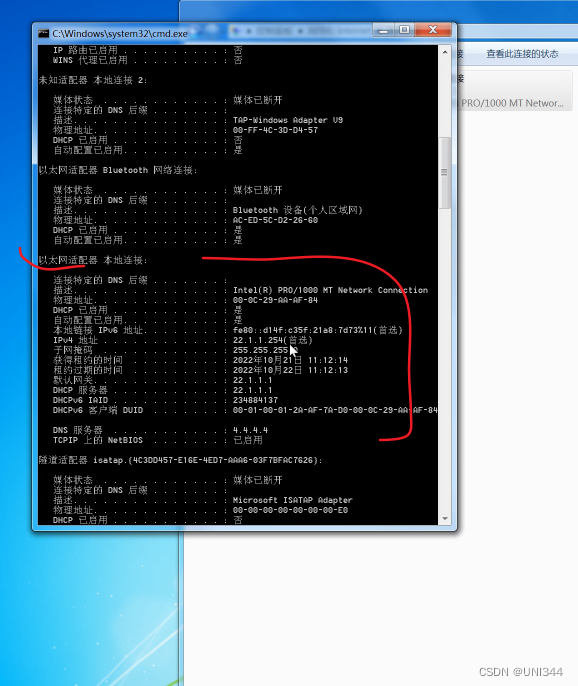

1.配置网络

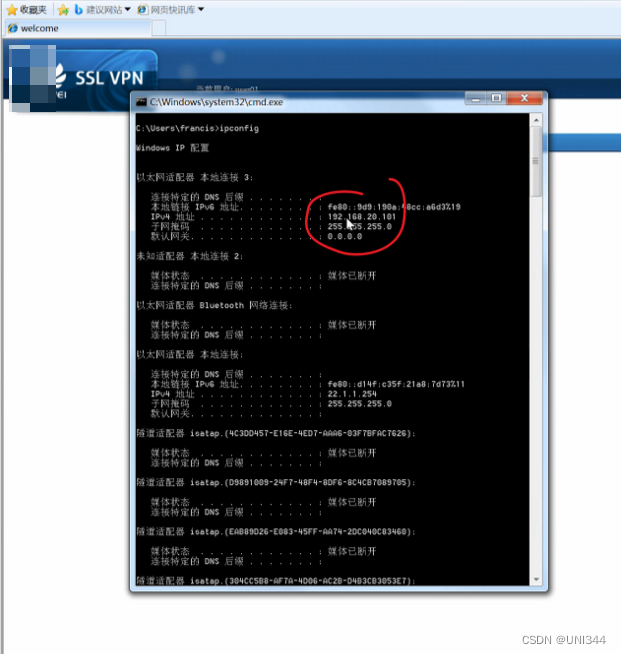

2.确认网段

Ipconfig -all

确定获取了22.网段(没有的话,删除云,重新配置)

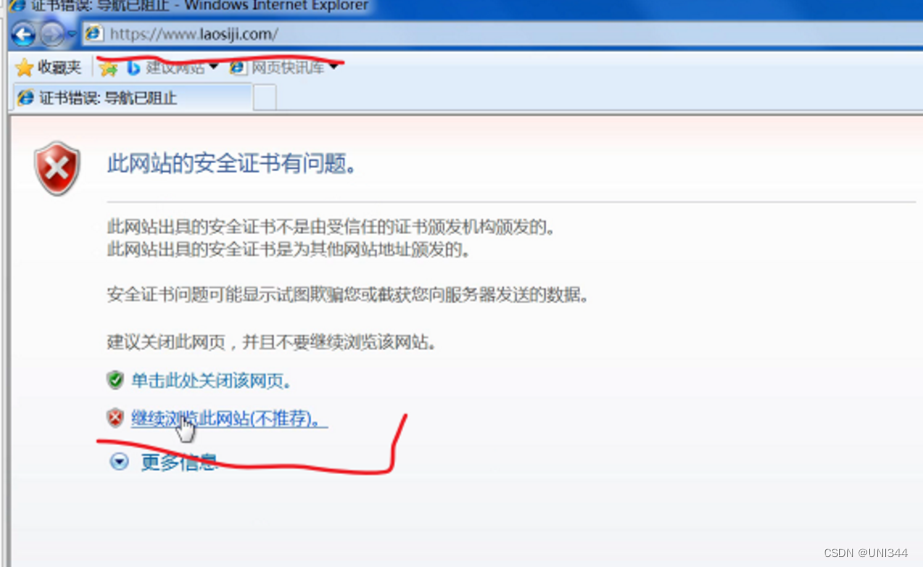

3.功能搭建

因为设置好了DNS,

所以

访问网址相当于访问防火墙2--SSL vpn 服务器,因为是443端口号,所以是HTTPS!

注意:必须是IE浏览器!!!

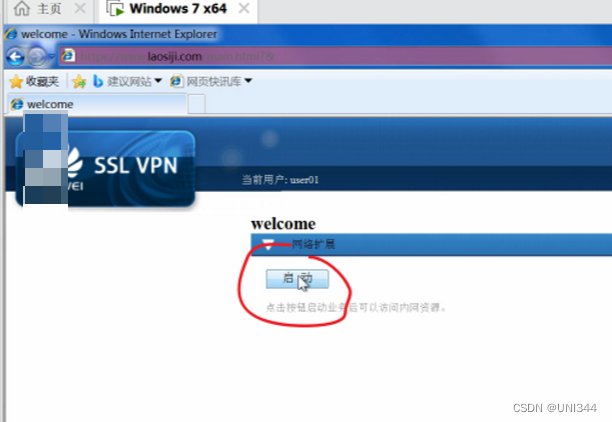

进行用户登陆

安装客户端应用

此时,已经获取20网段的IP

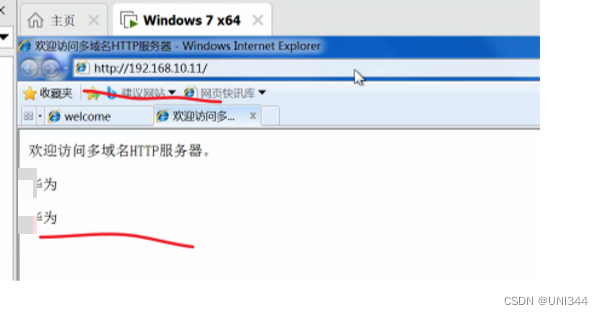

4.最终测试(访问拓扑内网HTTP服务器)

5814

5814

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?