此资料仅供学习参考,请勿用于非法用途,违者一律承担所有风险

原理

SET(Social Engineering Toolkit)是Kali Linux中集成的一款社会工程学工具包,它是一个基于Python的开源的社会工程学渗透测试工具。这套工具包由David Kenned设计,而且已经成为业界部署实施社会工程学攻击的标准。

SET利用人们的好奇心、信任、贪婪及一些愚蠢的错误,攻击人们自身存在的弱点。SET最常用的攻击手法包括:用恶意附件对目标进行E-mail钓鱼攻击、Java Applet攻击、基于浏览器的漏洞攻击、收集网站认证信息、建立感染的便携媒体、邮件群发等攻击手段。

操作机 :kali-linux 2020 ip: [192.168.31.130]

靶机 :Windows7

建立网站收集目标凭证

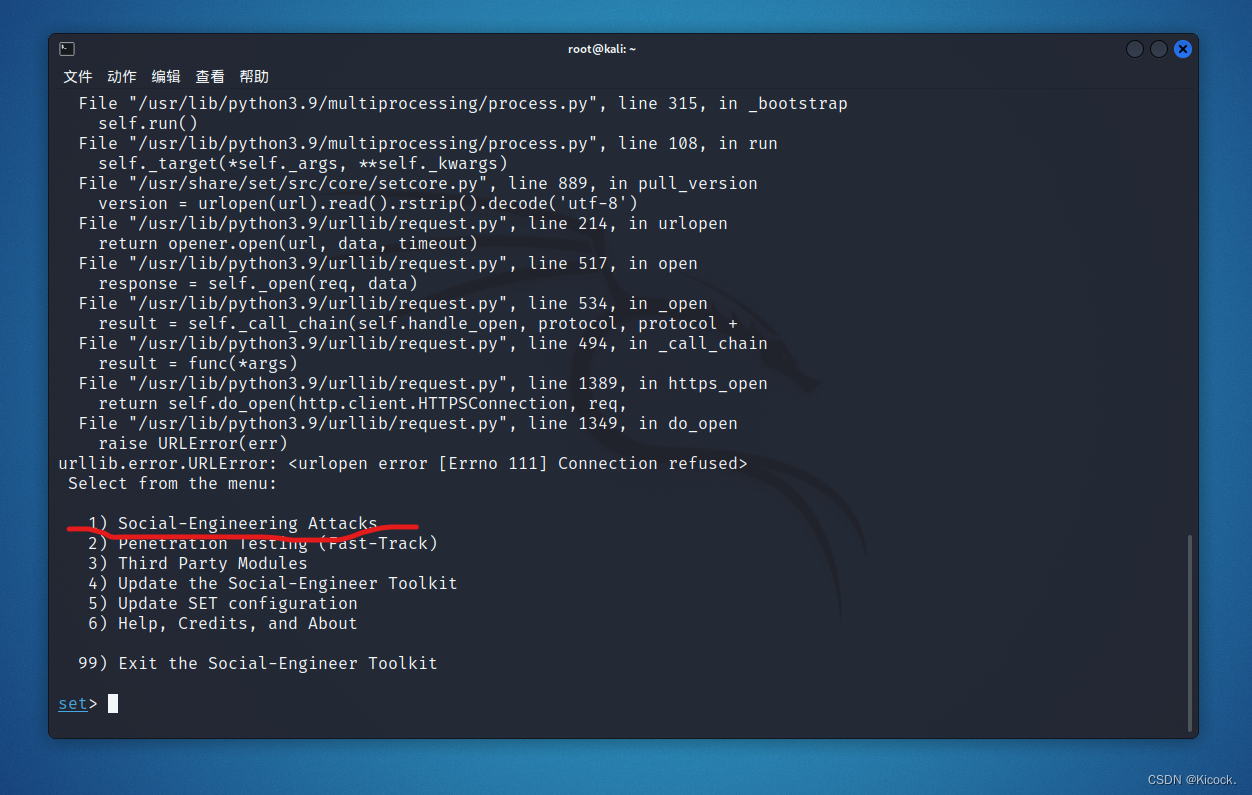

1、启动SET

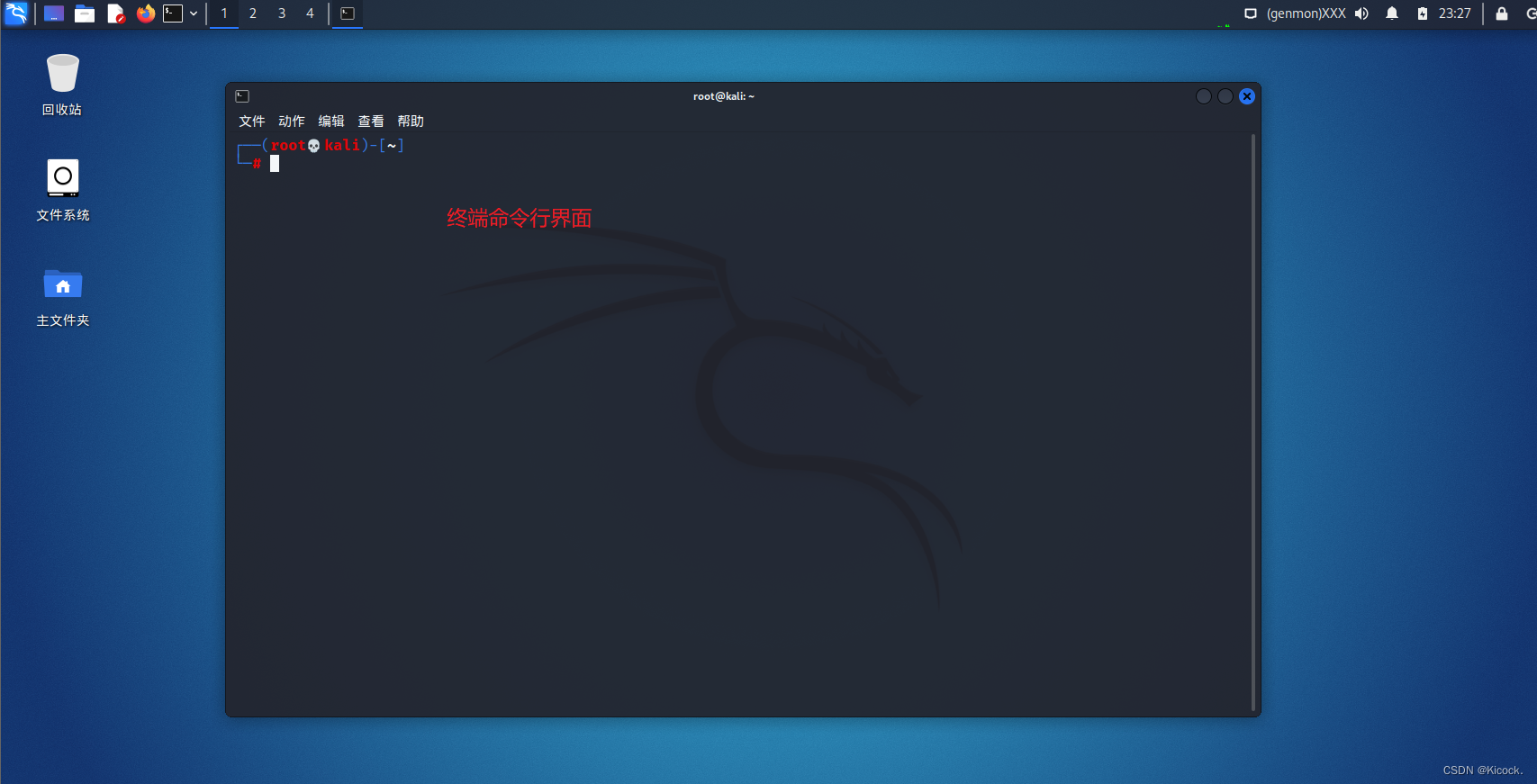

在操作机kali-linux2020上打开终端

在终端使用以下命令,启动SET

setoolkit

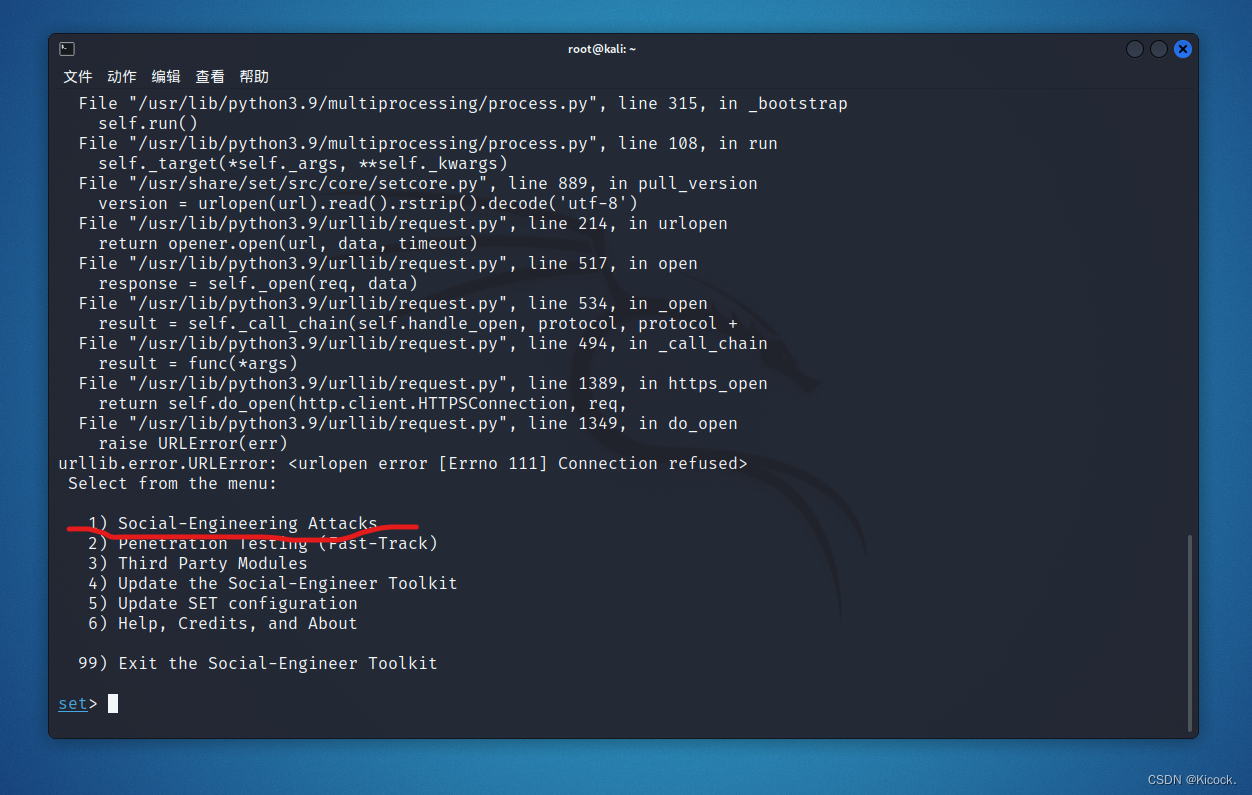

SET 菜单顶说明

SET 菜单顶说明

1 ) Social-Engineering Attacks: 社会工程学攻击

2 ) Penetration Testing (Fast-Track) : 快速追踪渗透测试

3 ) Third Party Modules : 第三方模块

4 ) Update the Social-Engineer Toolkit: 更新SET

5 ) Update SET configuration: 升级SET 的配置( 每次设置完set.config 需要)

6 ) Help, Credits, and About: SET 使用帮助及相关信息

99 ) Exit the SociaI-Engineer Toolkit: 退出SET

2、利用SET构建网站

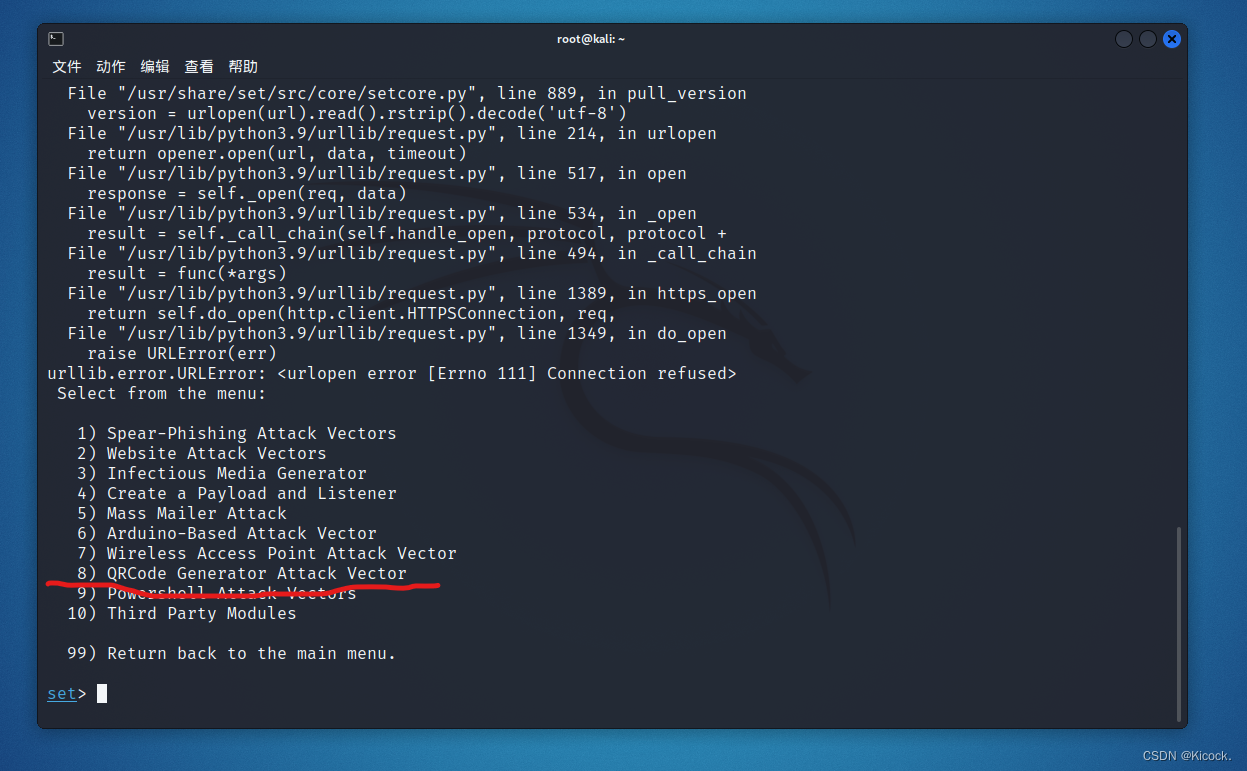

在SET主菜单中选择第1项——Social-Engineering Attacks(社会工程学攻击)

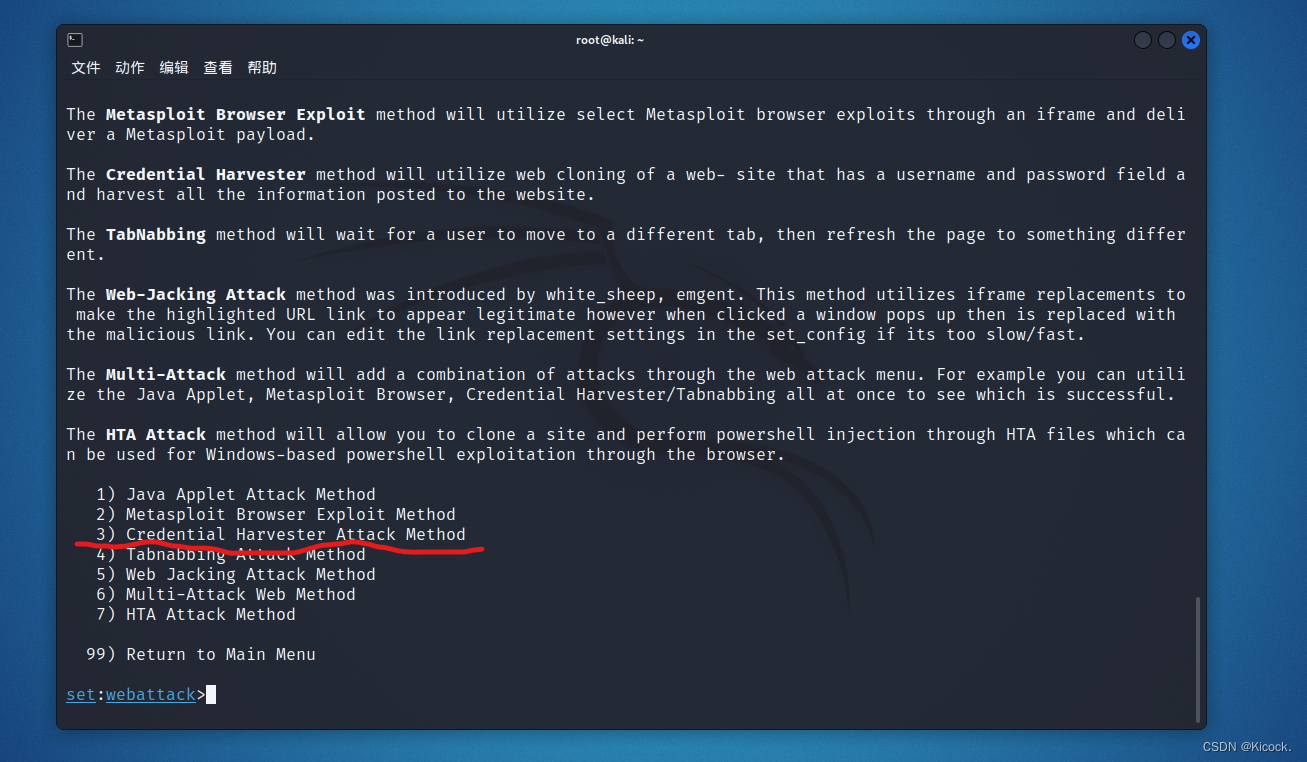

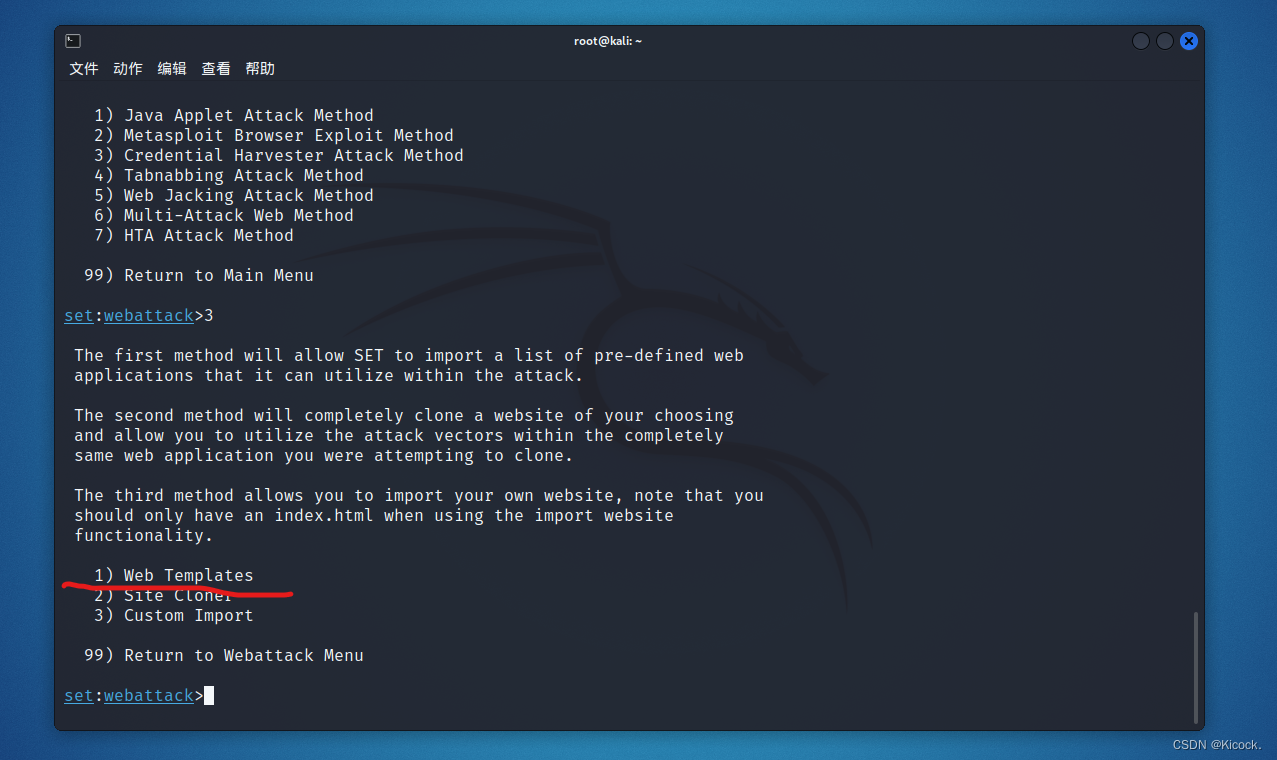

继续选择菜单第2项——Website Attack Vectors(网站攻击向量)

继续选择菜单第2项——Website Attack Vectors(网站攻击向量)

继续选择菜单第3项——Credential Harvester Attack Method(凭证收集攻击方法)

继续选择菜单第1项——Web Templates(网站模板)

继续选择菜单第1项——Web Templates(网站模板)

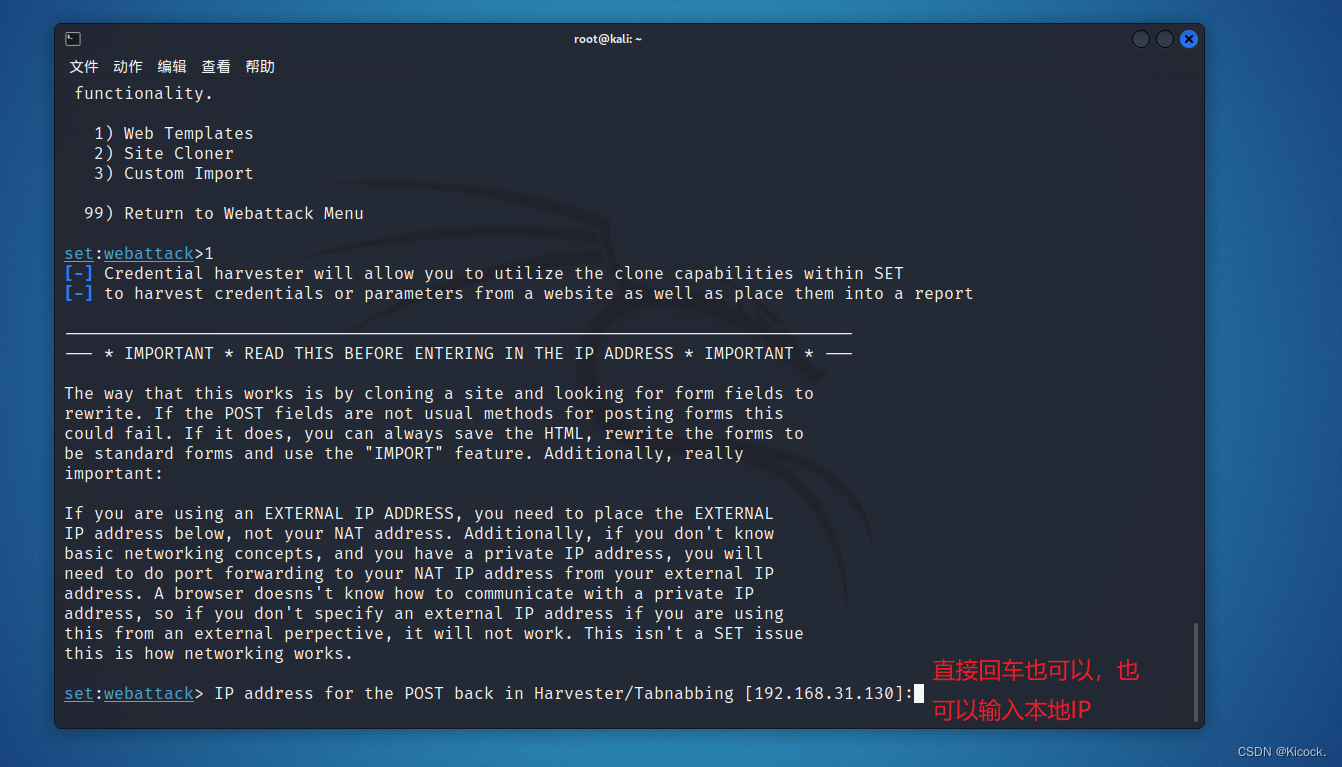

输入操作机IP,作为网站(凭证收集器)的地址

选择菜单第2项——Google,建立google网站模板

此时一个伪装成Google的钓鱼网站已在操作机上建立成功!

此时一个伪装成Google的钓鱼网站已在操作机上建立成功!

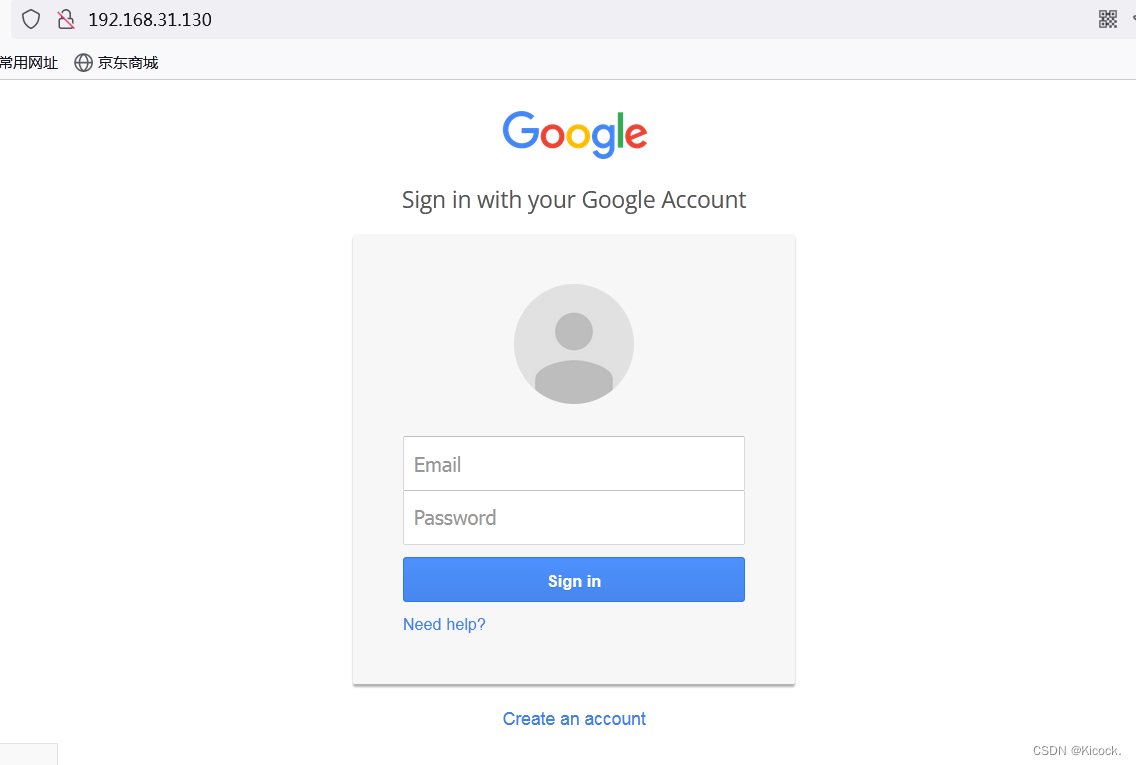

3.利用靶机访问自己创建的网站,观察操作机能否收集到靶机的登录凭证

打开Windows7靶机,在浏览器输入以下URL访问操作机

http://192.168.31.130

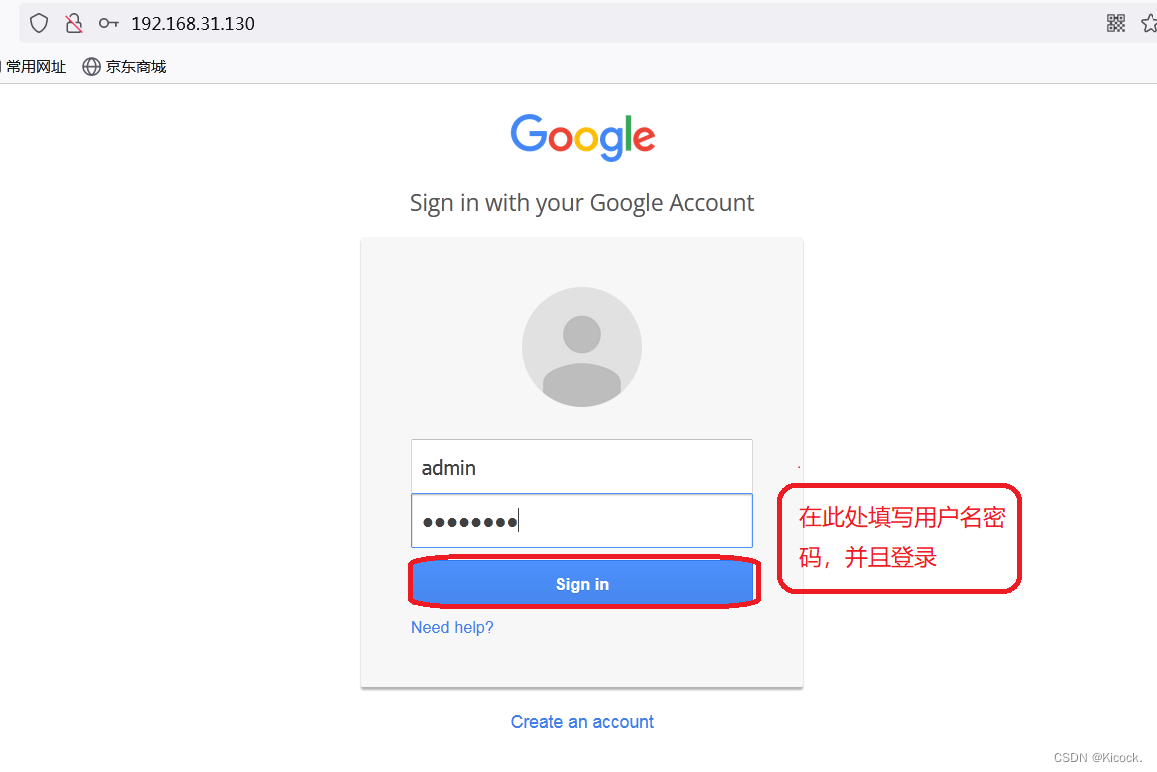

假如用户在登录处填入用户名admin、密码password,并点击了“Sign in”按钮试图登录

此时操作机上会监听到此凭证信息(用户名和密码),用户的用户名和密码遭到泄露

二维码攻击

1、先启动SET

方法与上面相同

2、生成二维码

在SET主菜单中选择第1项——Social-Engineering Attacks(社会工程学攻击)

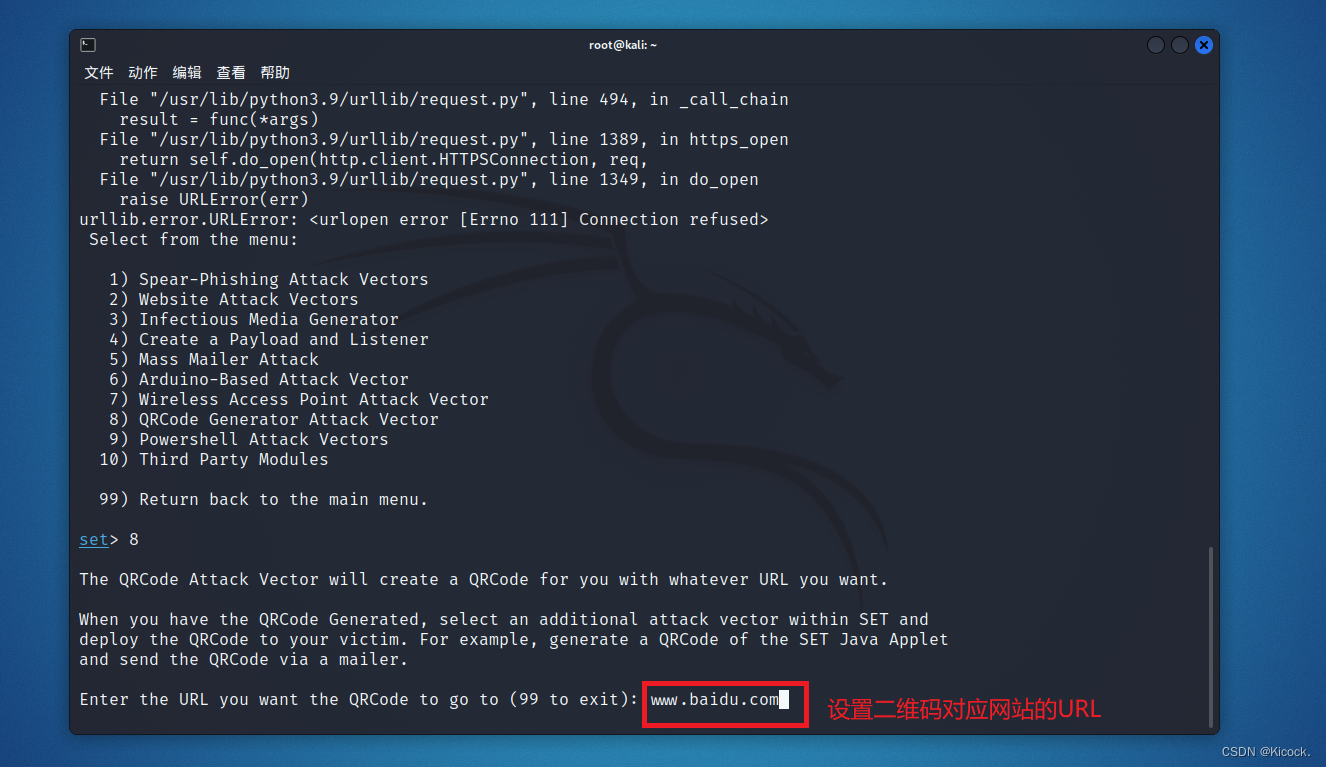

继续选择菜单第8项——QRCode Generator Attack Vector(二维码生成器攻击向量)

设置二维码对应网站的URL,这里用www.baidu.com

设置二维码对应网站的URL,这里用www.baidu.com

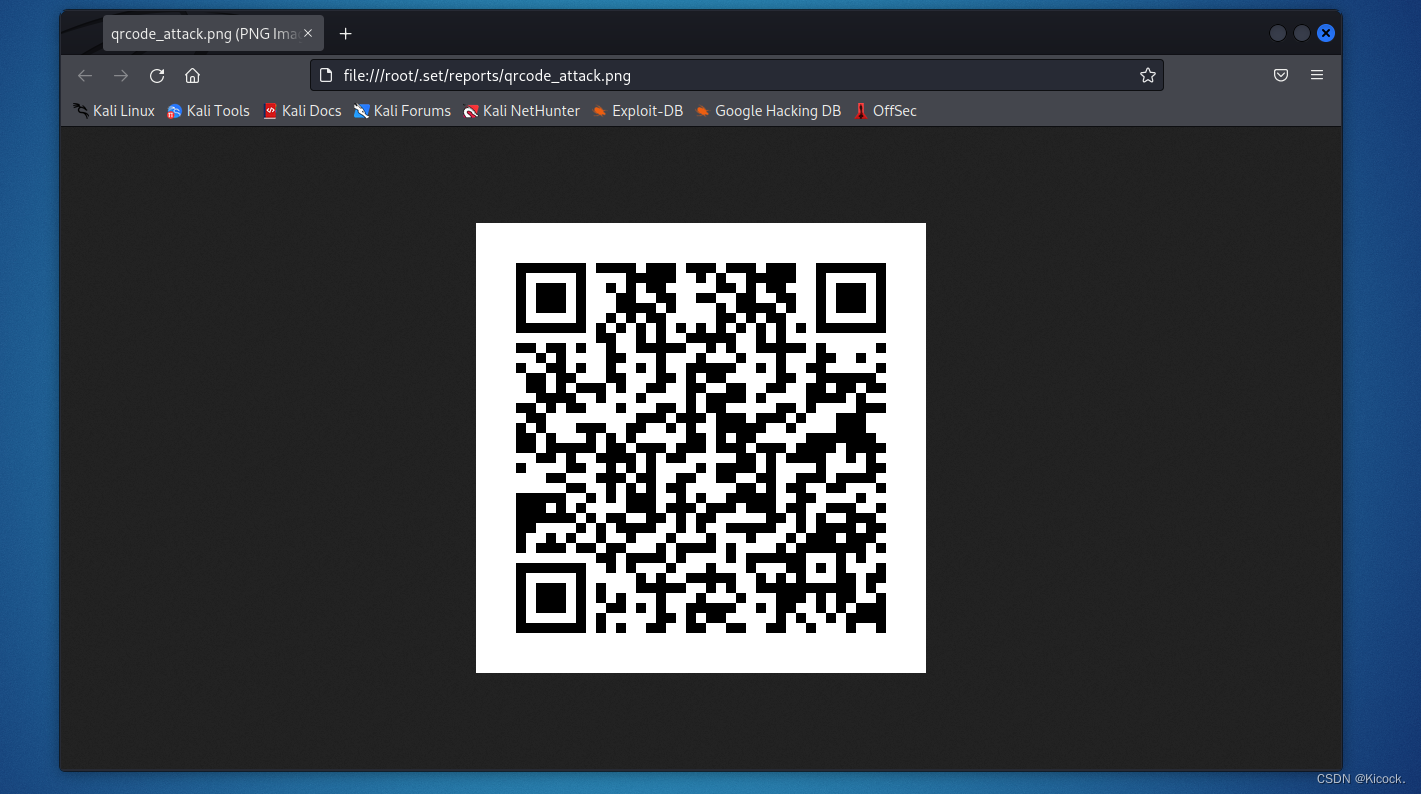

在攻击机本地这个路径下生成一张二维码图片

查看二维码,在kali终端命令下输入以下代码

xdg-open /root/.set/reports/qrcode_attack.png

使用手机浏览器扫描二维码,就会进入二维码对应的网站

325

325

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?