前言

之前看了它的testab,没搞定。气坏我了最近花了点时间搞定了它,有点小挫折,中间也是看了几位大佬的文章有了思路。现在开始show time!

一、看看加密参数怎么生成的?

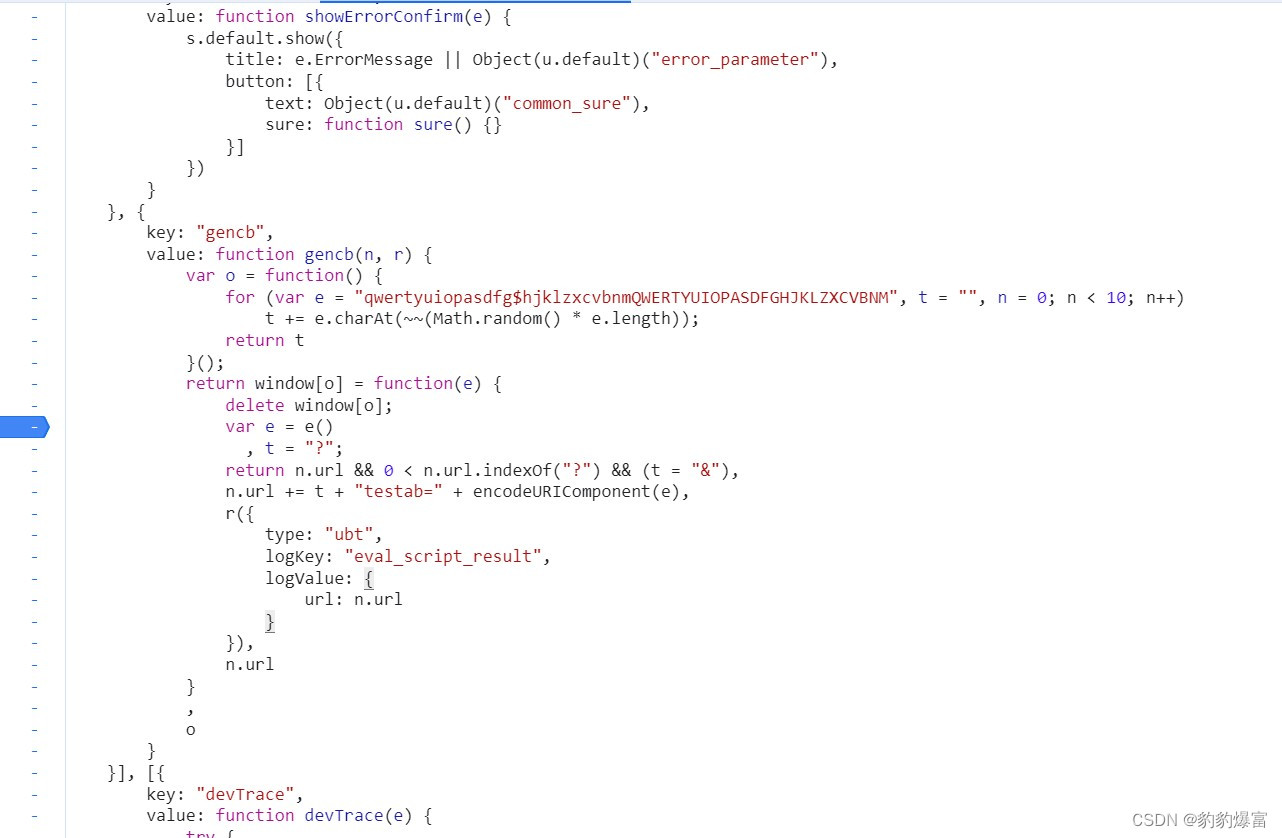

直接搜索testab便能看到,e()就是它生成的位置

点进去一看,直接找到这个位置打上断点

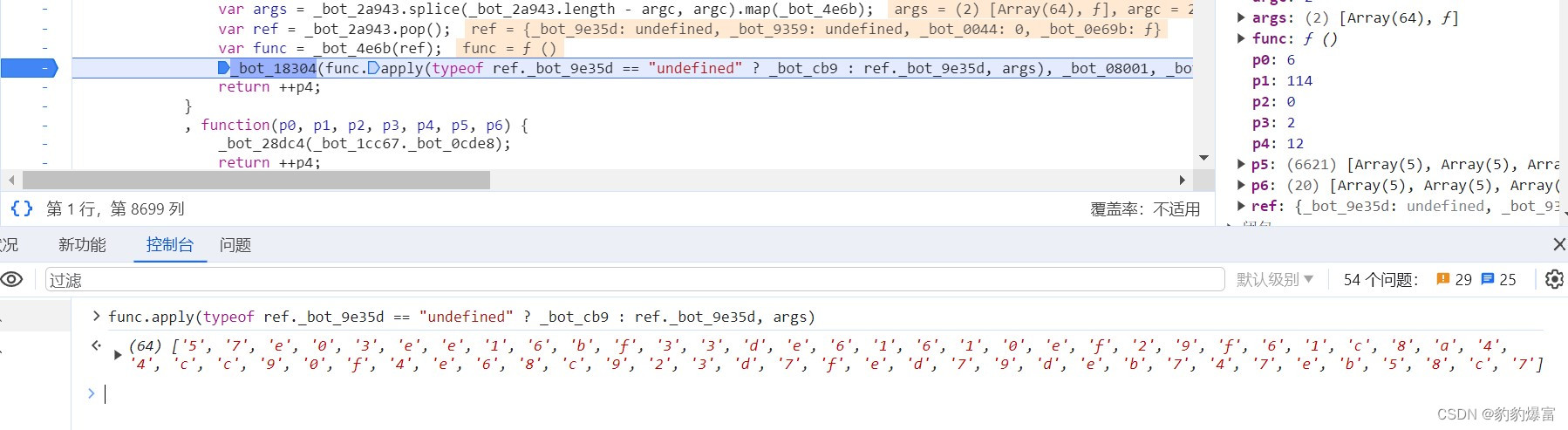

如下testab是args生成的地方,64位字符数组,各位打印一下args便知其是转uincode码

后面,也是补了补环境,结果没过去。转身我就不干了,直接去github上找代码。一代入,也跑不通。

二、直接给他还原

我这脾气可不惯着它,一步一步来也是搞定了。

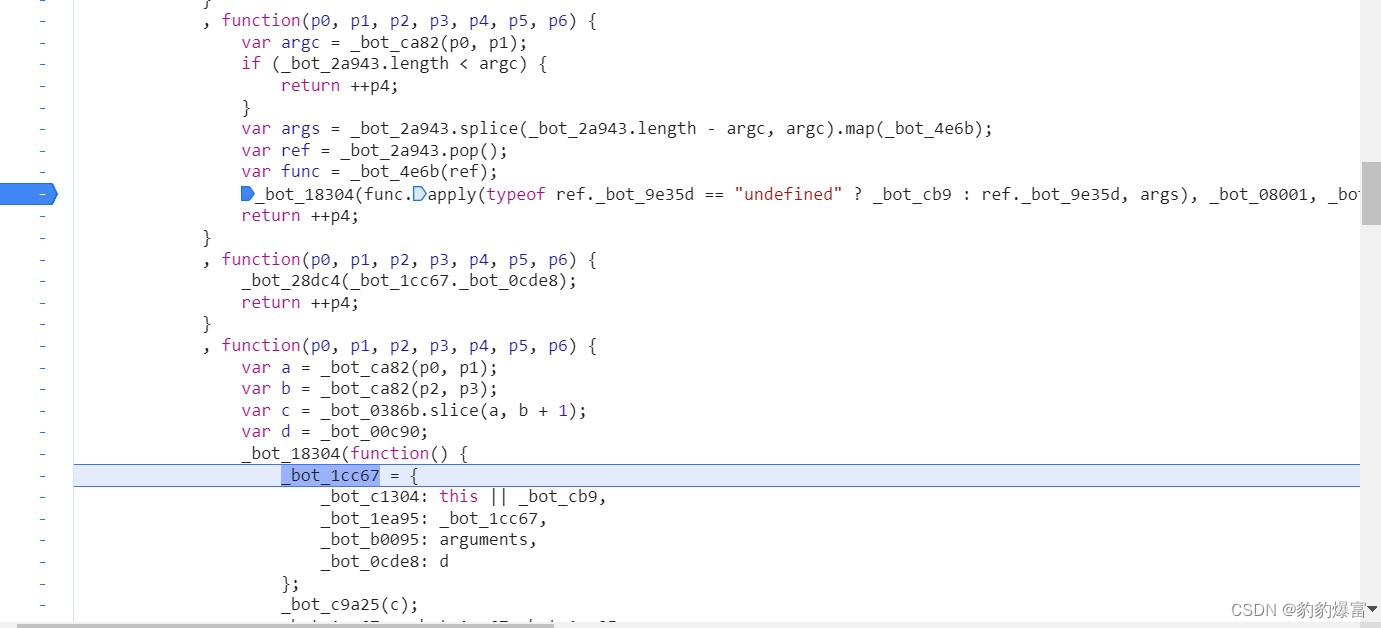

上面找了一下栈堆,发现他是从arguments里面取出来的。并不是在上面的入口生成的,后面找到了它的生成位置window.eval,执行上图函数生成,在e()函数进去你这辈子都还原不了

三、小挫折

逻辑

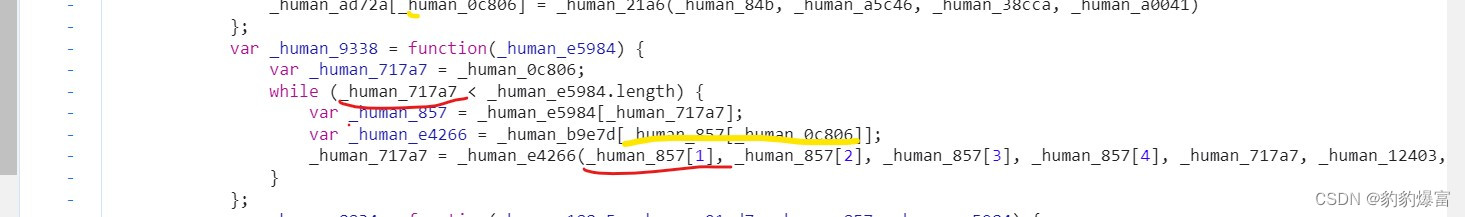

所有的生成逻辑都会走这个循环各位慢慢跟,只要凳子坐烂肯定能搞出来。如果实在没思路可以打印一下黄色线条的日志他会帮助你的!

最终也是顺利还原结果一跑,嘿!本地js(左图)没问题,py调用js返回一堆乱码

![]()

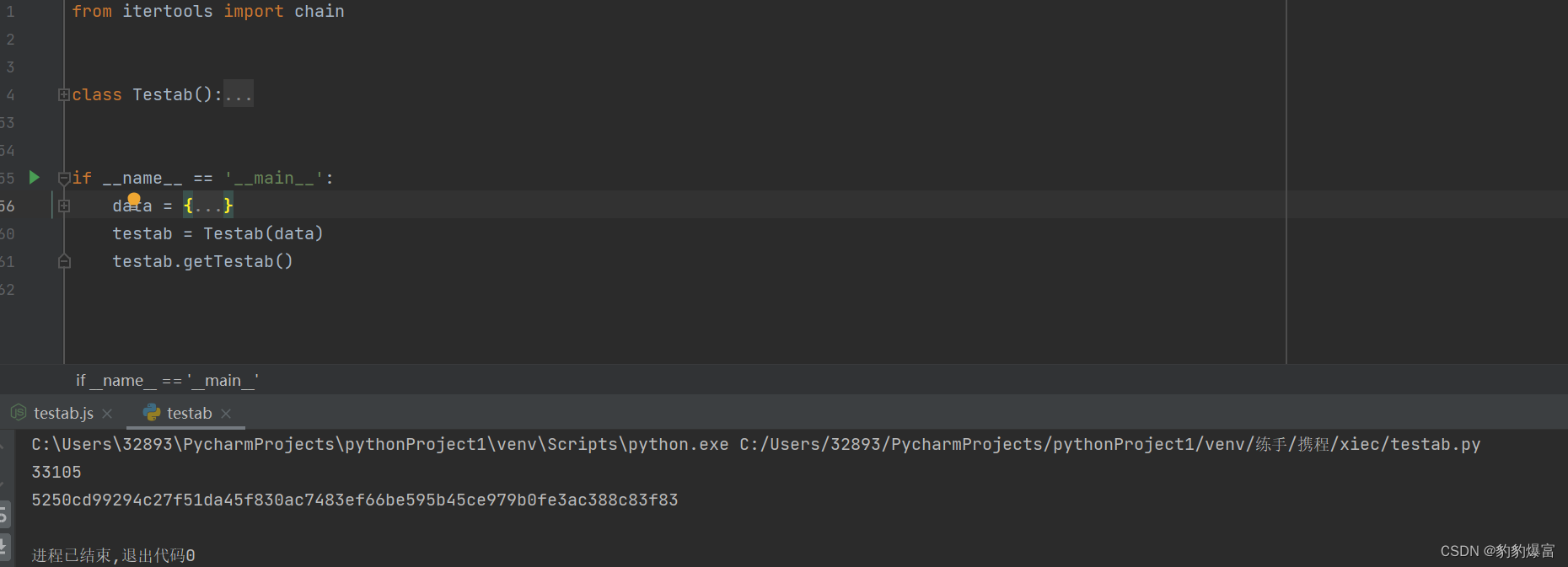

没办法只能继续冲锋,js转py,一吨的CV大法喂给我的电脑,也是顺利搞定了。

好了,代码放在下面。

。

。

。

。

。

。

。

。

。

。

。

。

。

。

。

。

。

。

。

。

。

。

。

。

。

。

。

。

。

。

。

。

可以,大家都有一颗白嫖滴心,好!,不愧是顶尖程序员,代码肯定是不能直接给滴!(结尾抄的时光大佬的,很有意思)

如有违规侵权 请联系我删除!!!!!!!!

如有违规侵权 请联系我删除!!!!!!!!

如有违规侵权 请联系我删除!!!!!!!!

1660

1660

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?