目录

一、什么是OAuth2.0

OAuth2.0是目前使用非常广泛的授权机制,用户授权第三方应用获取用户的数据。举例说明:

用户可以通过选择其他登录方式来使用gitee,这里就使用到了第三方认证。

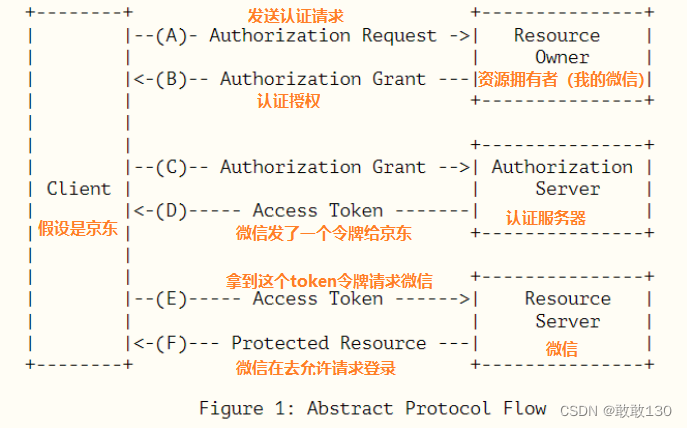

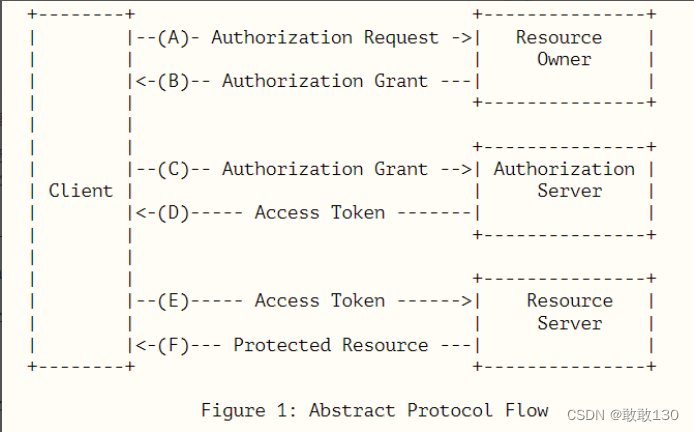

来自RFC 6749

OAuth 引入了一个授权层,用来分离两种不同的角色:客户端和资源所有者。 ...... 资源所有者同意以后,资源服务器可以向客户端颁发令牌。客户端通过令牌,去请求数据。

二、OAuth2中的角色

角色说明:

客户:京东、小程序、gitee...

资源所有者:你我他 谁的微信、谁的qq

认证服务器:oauth2

资源服务器:微信、qq、支付宝...

三、认证流程

解析如下:

1.客户(京东)发送认证申请给资源所有者(你我他的微信)

2.资源所有者(你我他的微信)通用授权,返回一个授权码code给客户(京东)

3.客户(京东)拿着授权码code,请求认证服务器(oauth2)

4.认证服务器(oauth2)返回一个token令牌给客户(京东)

5.客户(京东)拿到token令牌请求 资源服务器(腾讯的微信服务器)

6.资源服务器(腾讯的微信服务器)同意客户(京东)的登录请求

四、生活中的OAuth2思维

- 客服人员发一个进门安装空调的的申请给小王

- 小王看到了服务人员的申请,在验证了客服人员的公司名称,工号等信息后,同意申请,并发给他 一个授权码

- 客服人员获取授权码之后,使用授权码去申请进门的令牌,申请发到小王的老婆那里,小王老婆在 验证了授权码之后给客服人员发了一个含有有效期为一天的令牌(小王的老婆可以查看到小王发的 原始验证码)

- 客服人员拿着令牌到小王家

- 老王在验证令牌有效后可客服人员进入客厅安装空调,但这个令牌不能进入其他房间。

- 一天后令牌会过期,如有需要则需要重新申请

五、令牌的特点

使用令牌方式的优点:

- 令牌又时效性,一般是短期的,且不能修改,密码一般是长期有效的

- 令牌可以由颁发者撤销,且即时生效,密码一般可以不用修改而长期有效

-

令牌可以设定权限的范围,且使用者无法修改

在使用令牌时需要保证令牌的保密,令牌验证有效即可进入系统,不会再做其他的验证。

六、OAuth2授权方式

- 授权码(authorization-code)

- 隐藏式(implicit)

- 密码式(password):

- 客户端凭证(client credentials)

1.授权码

第三方应用先申请一个授权码,然后再用该码获取令牌。

流程如下:

https : //b.com/oauth/authorize?response_type = code &client_id = CLIENT_ID &redirect_uri = CALLBACK_URL &scope = read

- response_type=code,表示使用授权码方式

- client_id=CLIENT_ID,请求者的身份ID

- redirect_uri=CALLBACK_URL, 认证服务器接受请求之后的调转连接,可以根据这个连接将生成的code发送给资源服务器

- scope=read,授权范围为只读

https : //resouce.com/callback_url?code=AUTHORIZATION_CODE

- code 返回的认证码

1.客户拿到认证码之后,向认证服务器发给请求,申请令牌

https://b.com/oauth/token?

client_id = CLIENT_ID &client_secret = CLIENT_SECRET &grant_type = authorization_code &code = AUTHORIZATION_CODE &redirect_uri = CALLBACK_URL

- client_id 资源服务器的身份ID

- client_secret=CLIENT_SECRET 安全参数,只能在后端发请求

- grant_type=authorization_code 表示授权的方式为授权码

- code=AUTHORIZATION_CODE 用来获取令牌的授权码

- redirect_uri=CALLBACK_URL 令牌生成后的颁发地址

{"access_token" : 访问令牌 ,"token_type" : "bearer" ,"expires_in" : 过期时间 ,"refresh_token" : "REFRESH_TOKEN" ,"scope" : "read" ,"uid" : 用户 ID ,"info" :{ ... }}

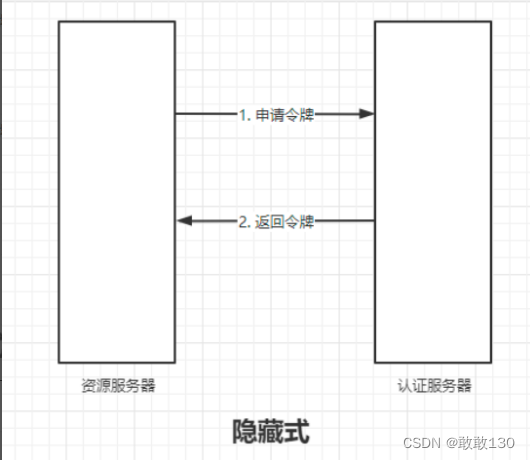

2.隐藏方式

隐藏方式合适的场景:

当web应用为纯前端应用没有后端(调查问卷),此时必须将令牌放在前端保存,省略了申请授权码的步骤。

1.资源服务器提供连接,跳转到认证服务器,

https://b.com/oauth/authorize?

response_type = token &client_id = CLIENT_ID &redirect_uri = CALLBACK_URL &scope = read

- response_type=token 表示直接返回令牌

- client_id=CLIENT_ID 客户的身份ID

- redirect_uri=CALLBACK_URL 生成令牌后的回调地址

- scope=read 授权范围,只读

https://a.com/callback#token=ACCESS_TOKEN

这种方式的特点:这种方式不安全,适用于对安全性不高的场景,令牌的有效期一般设置的比较短,通常是会话期间有效,浏览器关闭令牌就时效了

3.密码方式

https : //oauth.b.com/token?grant_type = password &username = USERNAME &password = PASSWORD &client_id = CLIENT_ID

- grant_type=password 认证方式

- username=USERNAME 用户名

- password=PASSWORD 密码

- client_id=CLIENT_ID 客户id

4.凭证方式

这种方式适用于没有前端的命令行应用,通过命令行的方式请求令牌

1.资源服务器使用命令行向认证服务器发送请求

https://oauth.b.com/token?

grant_type = client_credentials &client_id = CLIENT_ID &client_secret = CLIENT_SECRET

- grant_type=client_credentials 凭证方式

- client_id=CLIENT_ID 客户身份ID

- client_secret=CLIENT_SECRET 认证码

3017

3017

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?